Shielded VMs

Gehärtete virtuelle Maschinen in Google Cloud

Shielded VM bietet für Compute Engine-VM-Instanzen eine überprüfbare Integrität, sodass Sie sich sicher sein können, dass Ihre Instanzen nicht durch Malware auf Boot- oder Kernel-Ebene manipuliert wurden.

Features

VMs vor Bedrohungen schützen

Mit nur wenigen Klicks können Sie Shielded VMs aktivieren, um Ihre Daten vor Bedrohungen wie böswilligen Projektinsidern, schädlicher Gast-Firmware und Sicherheitslücken im Kernel- oder Benutzermodus zu schützen.

Achten Sie darauf, dass Ihre Arbeitslasten vertrauenswürdig und überprüfbar sind

Shielded VMs schützen Ihre virtuellen Maschinen vor Rootkits und Boot- und Kernel-Malware mit Funktionen wie Secure Boot und Measured Boot. Mit einem vTPM bieten Shielded VMs eine virtuelle Root of Trust, um die Identität der VM zu überprüfen und sicherzustellen, dass sie Teil des angegebenen Projekts und der festgelegten Region ist.

Secrets vor Exfiltration und Replay-Angriffen schützen

Mit Shielded VMs werden Secrets, die von einem vTPM generiert oder geschützt werden, fest an eine VM gebunden und erst nach der Verifizierung der Integrität zugänglich gemacht.

Überprüfbare Integrität mit Secure Boot und Measured Boot

Secure Boot verhindert, dass Schadcode zu einem frühen Zeitpunkt in der Startsequenz geladen wird. Measured Boot sichert die Integrität des Bootloaders und der Kernel- und Boot-Treiber mit dem Ziel, böswillige Änderungen an der VM zu verhindern.

Schutz vor Exfiltration durch vTPM

Validieren Sie die Pre-Boot- und Boot-Integrität Ihrer Gast-VM mithilfe der vTPM-Technologie, die mit den TPM 2.0-Spezifikationen der Trusted Computing Group kompatibel und nach FIPS 140-2 L1 verifiziert ist. Ein vTPM generiert Verschlüsselungsschlüssel oder vertrauliche Daten auf Gastbetriebssystemen und speichert die Daten sicher.

Zertifizierte UEFI-Firmware

Vertrauenswürdige Firmware beruht auf Unified Extensible Firmware Interface (UEFI) 2.3.1. Die Version ersetzt Legacy-BIOS-Untersysteme und ermöglicht UEFI Secure Boot.

Manipulationssichere Attestierungen

Gewinnen Sie mit manipulationssicheren Attestierungen einen Einblick in den Integritätsstatus von Shielded VMs. Sie sind in Cloud Logging und Cloud Monitoring verfügbar. Diese Maßnahmen zur Sicherung der Integrität helfen Ihnen, Veränderungen gegenüber der "gesunden" Referenzversion Ihrer VM und dem aktuellen Laufzeitstatus zu erkennen.

Live-Migration und Patching

Halten Sie den Betrieb der Instanzen Ihrer virtuellen Maschinen auch dann aufrecht, wenn ein Hostsystemereignis auftritt, z. B. ein Software- oder Hardwareupdate.

IAM-Richtlinien und -Berechtigungen definieren

Legen Sie Richtlinien und Berechtigungen fest, die auf allen neuen Instanzen von Compute Engine die Verwendung von Shielded VM-Speicherabbildern sowie die Aktivierung von vTPM- und Integritätsüberwachungsoptionen erzwingen.

Vorhandene VM-Images schützen

Verwandeln Sie Ihre vorhandenen VMs in Shielded VMs, die auf Google Cloud ausgeführt werden. Stellen Sie außerdem die nachweisbare Integrität und Exfiltrationsbeständigkeit Ihrer bestehenden Images sicher.

Funktionsweise

Shielded VMs sind virtuelle Maschinen, die durch eine Reihe von Sicherheitsfunktionen gegen Rootkits und Bootkits geschützt werden. Shielded VMs nutzen erweiterte Plattformsicherheitsfunktionen wie Secure Boot und Measured Boot, ein virtuelles Trusted-Platform-Modul (vTPM), UEFI-Firmware und Integritätsmonitoring.

Shielded VMs sind virtuelle Maschinen, die durch eine Reihe von Sicherheitsfunktionen gegen Rootkits und Bootkits geschützt werden. Shielded VMs nutzen erweiterte Plattformsicherheitsfunktionen wie Secure Boot und Measured Boot, ein virtuelles Trusted-Platform-Modul (vTPM), UEFI-Firmware und Integritätsmonitoring.

VMs schützen

Gehärtete Sicherheit für VMs

Gehärtete Sicherheit für VMs

Erste Schritte

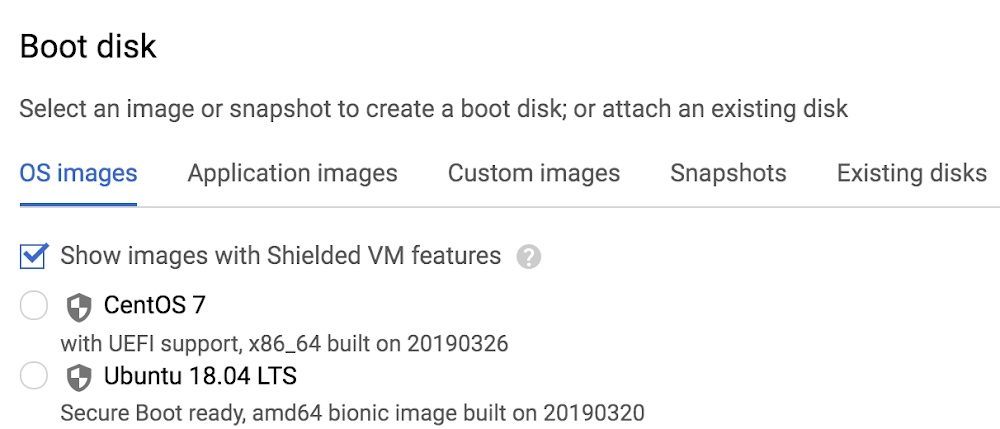

Der Einstieg in Shielded VM ist ganz einfach. Aktivieren Sie in der Google Cloud Console beim Erstellen einer neuen VM-Instanz oder einer neuen Instanzvorlage einfach das Kästchen "Images mit Shielded VM-Funktionen zeigen" .

Als Nächstes können Sie Ihre Shielded VM-Konfigurationsoptionen auf dem Tab „Sicherheit“ anpassen. Hier erhalten Sie eine detailliertere Kontrolle über die Shielded VM-Funktionen, einschließlich der Option zum Aktivieren oder Deaktivieren von Secure Boot, vTPM und der Integritätsüberwachung. Standardmäßig sind vTPM und das Integritätsmonitoring aktiviert. Secure Boot erfordert eine explizite Aktivierung.

Für den Fall, dass Sie eine zusätzliche zentrale und programmatische Kontrolle über die VM-Instanzen Ihrer Organisation wünschen, haben wir außerdem eine neue Organisationsrichtlinie für Shielded VM verfügbar gemacht.

Tutorials, Kurzanleitungen und Labs

Gehärtete Sicherheit für VMs

Gehärtete Sicherheit für VMs

Erste Schritte

Der Einstieg in Shielded VM ist ganz einfach. Aktivieren Sie in der Google Cloud Console beim Erstellen einer neuen VM-Instanz oder einer neuen Instanzvorlage einfach das Kästchen "Images mit Shielded VM-Funktionen zeigen" .

Als Nächstes können Sie Ihre Shielded VM-Konfigurationsoptionen auf dem Tab „Sicherheit“ anpassen. Hier erhalten Sie eine detailliertere Kontrolle über die Shielded VM-Funktionen, einschließlich der Option zum Aktivieren oder Deaktivieren von Secure Boot, vTPM und der Integritätsüberwachung. Standardmäßig sind vTPM und das Integritätsmonitoring aktiviert. Secure Boot erfordert eine explizite Aktivierung.

Für den Fall, dass Sie eine zusätzliche zentrale und programmatische Kontrolle über die VM-Instanzen Ihrer Organisation wünschen, haben wir außerdem eine neue Organisationsrichtlinie für Shielded VM verfügbar gemacht.

Preise

| Shielded VMs – Preise | Für die Verwendung von Shielded VMs wird keine separate Gebühr erhoben. | |

|---|---|---|

| Dienst | Beschreibung | Preise |

Shielded VMs | Shielded VM-Optionen in der Google Cloud Console aktivieren | Kostenlos |

Shielded VMs – Preise

Für die Verwendung von Shielded VMs wird keine separate Gebühr erhoben.

Shielded VMs

Shielded VM-Optionen in der Google Cloud Console aktivieren

Kostenlos