Comment le programme Mandiant de notification aux victimes vous protège

La détection précoce d'une cyberattaque potentielle peut faire la différence entre un incident mineur et une crise majeure. Chez Mandiant, une entreprise de Google Cloud, nous nous engageons à protéger de manière proactive la communauté mondiale grâce à notre programme de notification aux victimes. Cette initiative s'appuie sur notre expertise inégalée en matière de renseignement sur les menaces et de réponse aux incidents pour informer directement les organisations lorsque nous détectons une compromission potentielle, ce qui leur permet de prendre des mesures rapides.

Pourquoi nous informons les victimes : une protection proactive pour tous

La mission de Mandiant est de protéger les entreprises des cybermenaces et de leur donner confiance dans leur état de préparation, qu'elles soient clientes ou non. Nous pensons que le partage d'informations sur les menaces à jour et exploitables est une étape cruciale pour atteindre cet objectif. Notre programme de notification des victimes incarne cet engagement en fournissant gratuitement des informations essentielles aux victimes potentielles.

En tant que membre de Google Cloud, Mandiant bénéficie des ressources et des informations du groupe Google Threat Intelligence pour renforcer son programme de notification des victimes. Cette combinaison puissante nous permet d'identifier et d'avertir les victimes potentielles avec encore plus de précision et de rapidité. Mandiant a effectué plus de 10 000 notifications depuis le lancement du programme, aidant ainsi de nombreuses organisations à atténuer les cybermenaces potentielles.

Que faire si vous recevez une notification de Mandiant ?

Si vous avez reçu une notification de Mandiant vous informant d'une possible brèche de sécurité, cela signifie que notre service de renseignement sur les menaces indique que votre organisation a peut-être été compromise. Notre équipe s'efforce de le faire le plus rapidement possible afin d'informer la communauté dès que possible et de vous donner les meilleures chances de résoudre le problème avant qu'il ne s'aggrave.

Vérifiez la communication : pour vous assurer que la notification est légitime, vous pouvez nous contacter à l'adresse VN@mandiant.com.

Validez les informations sur les menaces : examinez les informations partagées et validez nos conclusions.

Étapes suivantes : Selon les informations, la résolution peut impliquer vos workflows de sécurité informatique habituels. Dans certains cas, les informations peuvent suggérer une compromission plus importante nécessitant une investigation approfondie.

Nous sommes disponibles pour vous rencontrer et discuter avec vous, que vous soyez ou non client Mandiant, afin de vous aider à comprendre nos conclusions et à discuter des mesures recommandées adaptées à votre situation.

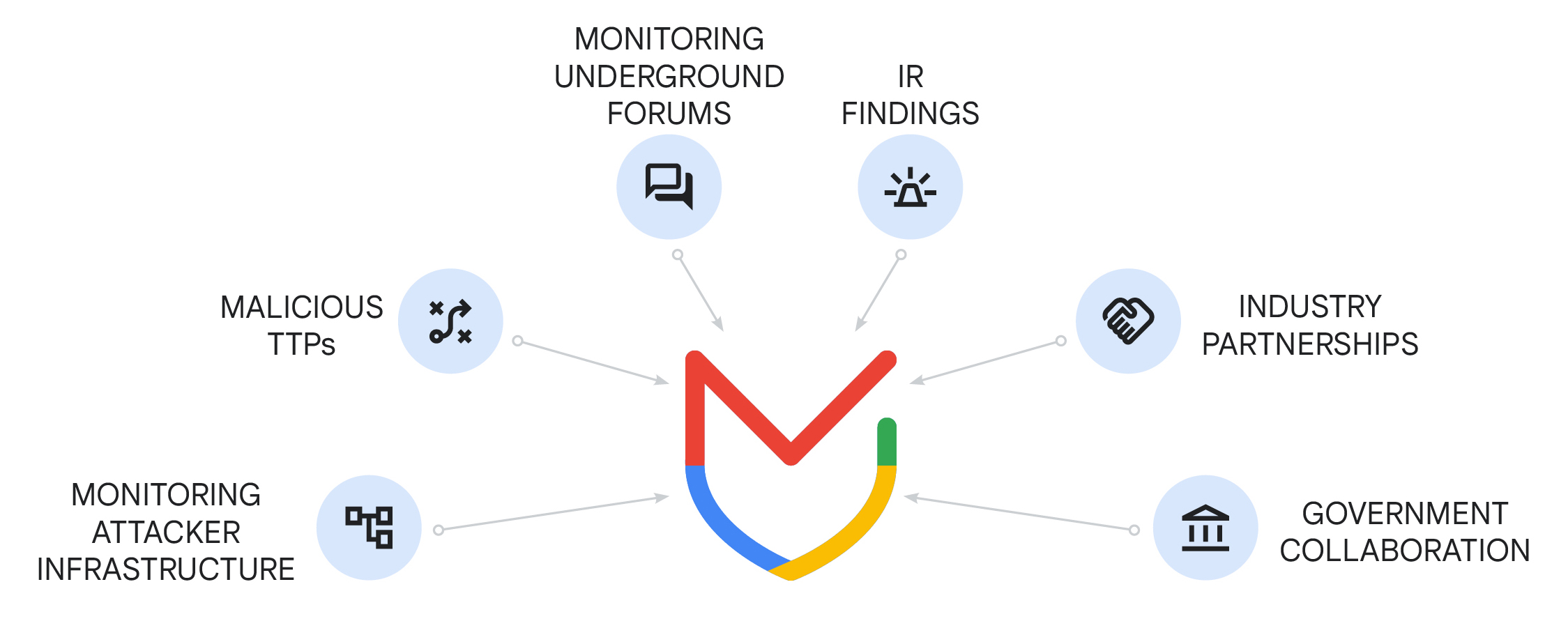

Comment nous identifions les victimes potentielles : diverses sources d'informations

Les informations contenues dans nos notifications proviennent de diverses sources, qui exploitent les vastes capacités du groupe Google Threat Intelligence, de Mandiant Incident Response et de Mandiant Managed Defense. Notre collecte de renseignement sur les menaces implique :

- Surveillance de l'infrastructure des pirates informatiques : suivre les caractéristiques de l'infrastructure des pirates informatiques et rechercher des schémas malveillants établis sur les réseaux

- Analyse des modèles malveillants : surveiller l'évolution des modes opératoires des familles de logiciels malveillants associées à des groupes d'acteurs malveillants.

- Forums de piratage : nos analystes surveillent les forums du dark web sur lesquels les cybercriminels proposent de vendre les données des victimes ou l'accès à leurs systèmes. Cela inclut les bases de données client volées, les listes de comptes utilisateur et la propriété intellectuelle sensible, ainsi que la vente d'accès directs tels que des shells Web ou des identifiants compromis par des brokers d'accès initiaux.

- Exploitation des résultats des enquêtes : nous répondons à plus de mille incidents par an, et nous identifions parfois des informations indiquant que plusieurs organisations ont été touchées par une attaque. Nous contactons ces autres victimes de manière proactive et leur fournissons des indicateurs pour les aider à mener rapidement des enquêtes. Cela inclut les cas où des identifiants de compte compromis sont utilisés pour l'hameçonnage, la reconnaissance interne ou l'accès à des portails publics.

- Partenariats avec des acteurs du secteur : nous collaborons avec des fournisseurs de logiciels et de matériel, souvent dans le cadre de tests d'intrusion et de gestion des incidents. Ces partenariats ont permis de corriger des CVE, de partager des détections et des outils d'analyse pour identifier les compromis liés à la chaîne d'approvisionnement et les attaques zero-day. Par exemple, nous collaborons avec Ivanti, Barracuda, Citrix et bien d'autres.

- Collaboration avec les établissements financiers : nous alertons les établissements financiers lorsque des informations sur les cartes de crédit sont divulguées sur des forums de cybercriminalité, ce qui leur permet de réduire le risque de fraude.

- Partenariats avec les autorités gouvernementales et les CERT régionaux : nous collaborons étroitement avec les organismes gouvernementaux aux États-Unis, ainsi qu'avec les CERT régionaux dans le monde entier. Ces partenariats sont essentiels pour que les notifications de victimes parviennent aux organisations concernées par les canaux les plus directs et les plus appropriés dans le monde entier.

Comprendre les classifications des acteurs malveillants

Lorsque nous associons une activité à un acteur malveillant ou à une famille de logiciels malveillants, nous pouvons fournir un aperçu de la menace observée. Le groupe Google Threat Intelligence suit trois types de groupes d'acteurs des menaces :

Menace persistante avancée (APT)

Menace persistante avancée (APT)

Les adversaires évalués reçoivent des instructions de la part d'États pour leurs objectifs et leurs missions.

Finance (FIN)

Finance (FIN)

Adversaires dont l'objectif et la mission principaux sont de monétiser leur activité d'intrusion.

Sans catégorie (UNC)

Sans catégorie (UNC)

Adversaires que nous suivons, mais que nous n'avons pas encore classés comme groupe APT ou FIN.

Notre engagement pour un monde numérique plus sûr

Le programme Mandiant de notification aux victimes témoigne de notre engagement à protéger la communauté mondiale. De la même manière que Google Chrome inclut des notifications de violation de mot de passe, Google Threat Intelligence et Mandiant s'associent pour partager de manière proactive des renseignements essentiels sur les menaces avec les organisations compromises, leur permettant ainsi de se défendre contre les cybermenaces et contribuant à un monde numérique plus sûr pour tous. Notre initiative de notification aux victimes illustre la forte synergie entre l'expertise de Mandiant et les ressources de Google Cloud, ce qui nous permet de fournir une assistance et des renseignements sur les menaces inégalés.

Notes et lectures complémentaires

Nous proposons une surveillance du dark web pour surveiller les informations spécifiques à votre organisation via le module Surveillance des menaces numériques de la plate-forme Google Threat Intelligence. Des offres dédiées de renseignement sur les menaces, adaptées à vos besoins, sont disponibles en contactant votre représentant Google Cloud. Notre équipe Crisis Communications possède une vaste expérience en matière de communication sur les incidents. Elle peut vous aider à élaborer votre stratégie pour surmonter une situation stressante.

Si vous avez besoin d'une assistance urgente pour un incident, contactez notre équipe de réponse aux incidents pour discuter des options d'investigation. Vous trouverez une présentation de Mandiant Consulting sur notre site Web, ainsi qu'une liste de tous nos services.

Nous contacter

Si vous avez reçu une notification de Mandiant vous informant d’une possible brèche de sécurité et que vous souhaitez vérifier l’authenticité des documents ou poser des questions, veuillez contacter VN@mandiant.com.

Actualités et alertes de Google Threat Intelligence

Inscrivez-vous pour recevoir les dernières actus et alertes de Google Threat Intelligence