So schützt Sie das Programm zur Benachrichtigung von Opfern von Mandiant

Wenn Sie frühzeitig von einem potenziellen Cyberangriff erfahren, kann das den Unterschied zwischen einem geringfügigen Vorfall und einer schwerwiegenden Krise ausmachen. Wir bei Mandiant, einem Teil von Google Cloud, haben es uns zur Aufgabe gemacht, die globale Gemeinschaft proaktiv durch unser Programm zur Opferbenachrichtigung zu schützen. Diese Initiative nutzt unsere beispiellose Bedrohungsinformationen und unsere Erfahrung in der Reaktion auf Vorfälle, um Organisationen direkt zu informieren, wenn wir eine potenzielle Kompromittierung feststellen, damit sie schnell handeln können.

Warum wir Opfer von Angriffen benachrichtigen: Proaktiver Schutz für alle

Mandiant hat sich das Ziel gesetzt, Unternehmen vor Cyberbedrohungen zu schützen und sie auf diese vorzubereiten, egal, ob es sich um einen Kunden handelt oder nicht. Wir sind der Meinung, dass der Austausch von aktueller und umsetzbarer Bedrohungsinformationen ein entscheidender Schritt zur Erreichung dieses Ziels ist. Unser Programm zur Benachrichtigung von Opfern ist ein Ausdruck dieses Engagements. Wir stellen potenziellen Opfern wichtige Informationen kostenlos zur Verfügung.

Als Teil von Google Cloud wird das Victim Notification Program von Mandiant durch die umfangreichen Ressourcen und Informationen der Google Threat Intelligence Group gestärkt. Diese Kombination ermöglicht es uns, potenzielle Opfer von Cyberangriffen mit noch größerer Genauigkeit und Geschwindigkeit zu identifizieren und zu benachrichtigen. Mandiant hat seit Beginn des Programms mehr als 10.000 Benachrichtigungen gesendet und unzähligen Organisationen geholfen, potenzielle Cyberbedrohungen abzuwehren.

Was Sie tun sollten, wenn Sie eine Benachrichtigung von Mandiant erhalten

Wenn Sie eine Benachrichtigung von Mandiant über eine mögliche Sicherheitsverletzung erhalten haben, bedeutet das, dass unsere Bedrohungsinformationen darauf hindeuten, dass Ihre Organisation möglicherweise kompromittiert wurde. Unser Team unternimmt diese Arbeit nach besten Kräften, um die Öffentlichkeit so früh wie möglich zu benachrichtigen. So haben Sie die besten Chancen, ein Problem zu beheben, bevor es sich verschlimmert.

Kommunikation prüfen: Wenn Sie sichergehen möchten, dass die Benachrichtigung legitim ist, können Sie uns unter VN@mandiant.com kontaktieren.

Bedrohungsinformationen prüfen: Prüfen Sie die bereitgestellten Informationen und validieren Sie unsere Ergebnisse.

Mögliche nächste Schritte: Abhängig von den Informationen können Sie zur Behebung der Probleme auf Ihre üblichen IT-Sicherheitsabläufe zurückgreifen. In einigen Fällen deuten die Informationen auf eine größere Sicherheitsverletzung hin, die eine forensische Untersuchung erfordert.

Wir stehen Ihnen für ein Gespräch zur Verfügung, unabhängig davon, ob Sie Kunde von Mandiant sind oder nicht. Wir möchten Ihnen unsere Ergebnisse erläutern und die für Ihre Situation empfohlenen Maßnahmen besprechen.

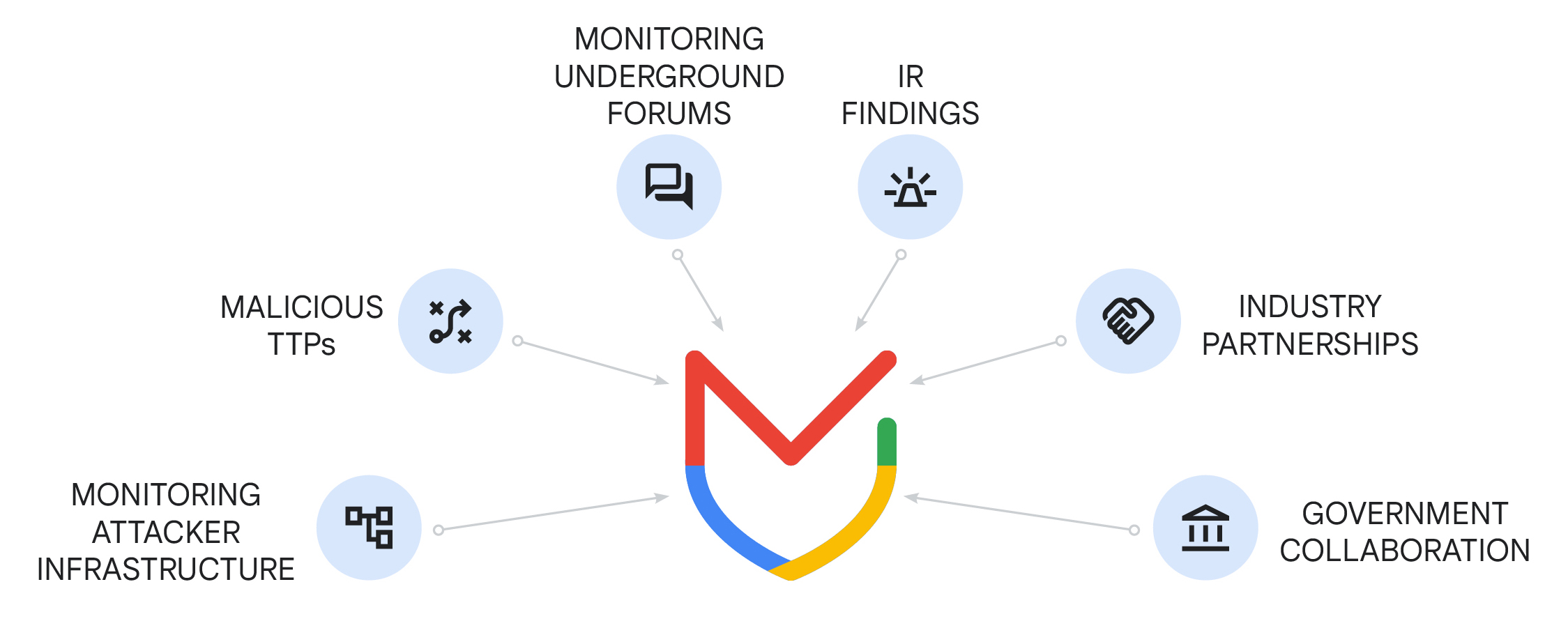

Wie wir potenzielle Opfer von Cyberangriffen identifizieren: Verschiedene Informationsquellen

Die Informationen in unseren Benachrichtigungen stammen aus verschiedenen Quellen, wobei wir die umfangreichen Möglichkeiten der Google Threat Intelligence Group, von Mandiant Incident Response und von Mandiant Managed Defense nutzen. Unsere Erfassung von Bedrohungsinformationen umfasst:

- Überwachung der Angreiferinfrastruktur: Merkmale der Angreiferinfrastruktur werden erfasst und es wird in Netzwerken nach etablierten Mustern böswilliger Aktivitäten gesucht.

- Analyse von Mustern böswilliger Aktivitäten: Überwachung der Entwicklung von Taktiken, Techniken und Verfahren für Malware-Familien, die mit Bedrohungsakteuren in Verbindung stehen.

- Hacking-Foren: Unsere Analysten überwachen Dark-Web-Foren, in denen Cyberkriminelle den Verkauf von Daten oder den Zugriff auf Systeme anbieten. Dazu gehören gestohlene Kundendatenbanken, Nutzerkontolisten und vertrauliches geistiges Eigentum sowie der Verkauf von direktem Zugriff wie Webshells oder kompromittierten Anmeldedaten durch Initial Access Broker.

- Nutzung der Ergebnisse der Untersuchungen: Wir führen jährlich über tausend Incident-Response-Einsätze durch und stoßen dabei manchmal auf Informationen, die darauf hindeuten, dass mehrere Organisationen von einem Angriff betroffen waren. Wir kontaktieren diese anderen Opfer proaktiv und geben ihnen Hinweise, die ihnen helfen, schnell zu ermitteln. Dazu gehören Fälle, in denen kompromittierte Kontoanmeldeinformationen für Phishing, Spionage oder den Zugriff auf öffentliche Portale verwendet werden.

- Branchenpartnerschaften: Wir arbeiten mit Software- und Hardwareanbietern zusammen, oft im Rahmen von Penetrationstests und der Reaktion auf Vorfälle. Diese Partnerschaften haben zur Behebung von CVEs und zum Austausch von Erkennungs- und Scantools geführt, um Kompromittierungen im Zusammenhang mit Angriffen auf die Lieferkette und Zero-Day-Angriffe zu erkennen. Beispiele sind unsere Zusammenarbeit mit Ivanti, Barracuda, Citrix und vielen weiteren Unternehmen.

- Zusammenarbeit mit Finanzinstituten: Wir arbeiten mit Finanzinstituten zusammen, um sie über die Gefährdung von Kreditkartendaten zu informieren, die in Cybercrime-Foren geleakt wurden. So können sie das Betrugsrisiko verringern.

- Partnerschaften mit Behörden und regionalen CERTs (Computer Emergency Response Teams): Wir arbeiten eng mit Behörden in den USA sowie mit regionalen CERTs weltweit zusammen. Diese Partnerschaften sind wichtig, damit die Benachrichtigungen von Opfern über die passenden und direktesten Kanäle weltweit bei den betroffenen Organisationen ankommen.

Klassifizierung von Angreifenden

Wenn wir eine Aktivität mit einem bestimmten Angreifer oder einer Malwarefamilie in Verbindung bringen, können wir eine Übersicht über die beobachtete Bedrohung bereitstellen. Die Google Threat Intelligence Group überwacht drei Arten von Bedrohungsgruppen:

Advanced Persistent Threat (APT)

Advanced Persistent Threat (APT)

Angreifende, die von Staaten beauftragt werden.

Finanziell (FIN)

Finanziell (FIN)

Angreifende, die als Hauptziel die Monetarisierung ihrer Aktivitäten anstreben.

Keine Kategorie (UNC)

Keine Kategorie (UNC)

Angreifende, die wir überwachen, aber noch nicht als APT- oder FIN-Gruppe eingestuft haben.

Unser Engagement für eine sicherere digitale Welt

Das Mandiant-Programm zur Opferbenachrichtigung ist ein Beleg für unser Engagement für den Schutz der globalen Gemeinschaft. Ähnlich wie Google Chrome Benachrichtigungen bei Passwortverletzungen bereitstellt, teilen Google Threat Intelligence und Mandiant proaktiv wichtige Informationen zu Bedrohungen mit kompromittierten Organisationen und tragen so zu einer sichereren digitalen Welt für alle bei. So können sich betroffene Organisationen besser gegen Cyberbedrohungen verteidigen. Unsere Initiative zur Benachrichtigung von Opfern zeigt die starke Synergie zwischen der Expertise von Mandiant und den Ressourcen von Google Cloud, die es uns ermöglicht, ein beispielloses Maß an Bedrohungsinformationen und Unterstützung zu bieten.

Hinweise und weiterführende Informationen

Mit der Dark-Web-Überwachung können Sie über das Digital Threat Monitoring in der Google Threat Intelligence-Plattform Informationen im Zusammenhang mit Ihrer Organisation im Blick behalten. Spezielle, auf Ihre Anforderungen zugeschnittene Threat Intelligence-Angebote erhalten Sie von Ihrem Google Cloud-Ansprechpartner. Unser Crisis Communications-Team hat umfangreiche Erfahrung im Umgang mit Vorfallmeldungen und kann Sie bei der Entwicklung einer Strategie unterstützen, um herausfordernde Situationen zu überwinden.

Wenn Sie dringende Hilfe bei einem Vorfall benötigen, wenden Sie sich an unser Incident Response-Team, um die Möglichkeiten der Untersuchung zu besprechen. Eine Übersicht über Mandiant Consulting sowie eine Liste aller unsere Dienste finden Sie auf unserer Website.

Kontakt

Wenn Sie eine Benachrichtigung von Mandiant über eine mögliche Sicherheitsverletzung erhalten haben und die Authentizität prüfen oder Fragen stellen möchten, wenden Sie sich bitte an VN@mandiant.com.

Neuigkeiten und Warnungen zu Google Threat Intelligence

Melden Sie sich an, um Neuigkeiten und Benachrichtigungen von Google Threat Intelligence zu erhalten