VM protégées

Machines virtuelles renforcées sur Google Cloud

Les VM protégées offrent une intégrité vérifiable aux instances de VM Compute Engine. Vous avez l'assurance qu'elles n'ont pas été compromises par des logiciels malveillants au niveau du démarrage ou du noyau.

Fonctionnalités

Protégez vos VM contre les menaces avancées

En quelques clics, vous pouvez activer les VM protégées pour vous prémunir contre des menaces telles que les attaques internes aux projets, les micrologiciels invités malveillants, et les failles en mode noyau ou utilisateur.

Assurez-vous que vos charges de travail sont fiables et vérifiables

Grâce à des fonctionnalités de démarrage sécurisées et mesurées, les VM protégées préservent vos machines virtuelles des rootkits ainsi que des logiciels malveillants au niveau du démarrage et du noyau. À l'aide d'un module vTPM, elles fournissent une racine de confiance virtuelle permettant de vérifier l'identité des VM, et de s'assurer qu'elles font partie de la région et du projet spécifiés.

Éviter l'exfiltration et l'utilisation malveillante de secrets

L'utilisation de VM protégées vous permet de sceller à une VM les secrets générés ou protégés par un module vTPM de sorte qu'ils ne soient divulgués qu'après la vérification de l'intégrité.

Intégrité vérifiable grâce au démarrage sécurisé et mesuré

Le démarrage sécurisé empêche le chargement de code malveillant au début de la séquence de démarrage. Il assure l'intégrité du bootloader, du noyau et des pilotes de démarrage, afin d'empêcher toute modification malveillante au niveau de la VM.

Protection contre les exfiltrations avec le module vTPM

Validez l'intégrité de votre VM invitée avant et pendant le démarrage en vous appuyant sur la technologie vTPM, qui est conforme aux spécifications TPM 2.0 du Trusted Computing Group et à la certification FIPS 140-2 L1. Le module vTPM génère et stocke en toute sécurité les clés de chiffrement ou les données sensibles sur les systèmes d'exploitation invités.

Micrologiciel de confiance UEFI

Notre micrologiciel de confiance est basé sur le standard Unified Extensible Firmware Interface (UEFI) 2.3.1 qui remplace les anciens sous-systèmes BIOS et active la fonctionnalité UEFI Secure Boot.

Attestations de détection de fraude

Vérifiez l'état d'intégrité des VM protégées au moyen d'attestations de détection de fraude disponibles dans Cloud Logging et Cloud Monitoring. Ces mesures d'intégrité permettent d'identifier les changements intervenus entre l'état de référence "sain" de votre VM et celui actuellement observé.

Migration et application de correctifs à chaud

Assurez-vous que vos instances de machine virtuelle continuent de s'exécuter même lorsqu'un événement, tel qu'une mise à jour logicielle ou matérielle, survient sur le système hôte.

Définir des stratégies et autorisations IAM

Définissez des stratégies et des autorisations de façon à contraindre toutes les nouvelles instances de VM Compute Engine à utiliser des images disque protégées, ainsi qu'à activer les options vTPM et de surveillance de l'intégrité.

Protéger les images de VM existantes

Transformez vos VM existantes en VM protégées qui s'exécutent sur Google Cloud, pour offrir à vos images existantes une intégrité vérifiable et une protection contre les exfiltrations.

Fonctionnement

Les VM protégées sont des machines virtuelles (VM) renforcées par un ensemble de paramètres de sécurité conçus pour éliminer les rootkits et les bootkits. Les VM protégées exploitent les fonctionnalités de sécurité avancées de la plate-forme, telles que le démarrage mesuré et sécurisé, le module vTPM (Virtual Trusted Platform Module), le micrologiciel UEFI et la surveillance de l'intégrité.

Les VM protégées sont des machines virtuelles (VM) renforcées par un ensemble de paramètres de sécurité conçus pour éliminer les rootkits et les bootkits. Les VM protégées exploitent les fonctionnalités de sécurité avancées de la plate-forme, telles que le démarrage mesuré et sécurisé, le module vTPM (Virtual Trusted Platform Module), le micrologiciel UEFI et la surveillance de l'intégrité.

Utilisations courantes

Sécuriser vos VM

Sécurité renforcée pour les VM

Sécurité renforcée pour les VM

Premiers pas

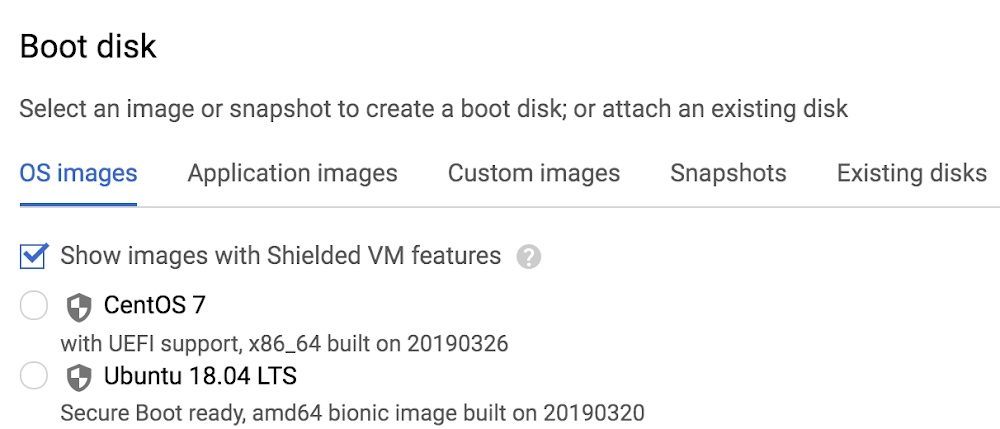

La prise en main des VM protégées est très simple. Dans la console Google Cloud, lorsque vous créez une instance de VM ou un modèle d'instance, il vous suffit de cocher la case "Afficher les images disposant des fonctionnalités des VM protégées".

Vous pouvez ensuite ajuster les options de configuration de votre VM protégée dans l'onglet "Sécurité". Vous bénéficiez d'un contrôle plus précis sur les fonctionnalités des VM protégées, y compris la possibilité d'activer ou de désactiver le démarrage sécurisé, le module vTPM et la surveillance de l'intégrité. Le module vTPM et la surveillance de l'intégrité sont activés par défaut. Le démarrage sécurisé nécessite une activation explicite.

Si vous recherchez un contrôle centralisé et automatisé supplémentaire sur les instances de VM de votre organisation, nous avons également mis à disposition une nouvelle règle d'administration pour les VM protégées.

Tutoriels, guides de démarrage rapide et ateliers

Sécurité renforcée pour les VM

Sécurité renforcée pour les VM

Premiers pas

La prise en main des VM protégées est très simple. Dans la console Google Cloud, lorsque vous créez une instance de VM ou un modèle d'instance, il vous suffit de cocher la case "Afficher les images disposant des fonctionnalités des VM protégées".

Vous pouvez ensuite ajuster les options de configuration de votre VM protégée dans l'onglet "Sécurité". Vous bénéficiez d'un contrôle plus précis sur les fonctionnalités des VM protégées, y compris la possibilité d'activer ou de désactiver le démarrage sécurisé, le module vTPM et la surveillance de l'intégrité. Le module vTPM et la surveillance de l'intégrité sont activés par défaut. Le démarrage sécurisé nécessite une activation explicite.

Si vous recherchez un contrôle centralisé et automatisé supplémentaire sur les instances de VM de votre organisation, nous avons également mis à disposition une nouvelle règle d'administration pour les VM protégées.

Tarification

| Tarifs des VM protégées | L'utilisation de VM protégées ne fait pas l'objet d'une facturation distincte. | |

|---|---|---|

| Service | Description | Tarifs |

VM protégées | Activez les options de VM protégée dans la console Google Cloud. | Gratuit |

Tarifs des VM protégées

L'utilisation de VM protégées ne fait pas l'objet d'une facturation distincte.

VM protégées

Activez les options de VM protégée dans la console Google Cloud.

Gratuit