Google Security Operations - responder

Responde con rapidez y precisión

Proporciona una respuesta moderna, rápida y eficaz combinando la automatización con poco código con una potente colaboración.

Consulta más información sobre la plataforma Chronicle Security Operations.

Características

Reduce el trabajo repetitivo con las guías de respuestas automatizadas

Automatiza las situaciones habituales del día a día (suplantación de identidad o ransomware) con casos prácticos listos para ejecutarse, además de guías, simulaciones de alertas y tutoriales.

Crea guías que coordinen cientos de herramientas con solo arrastrar y soltar. Además, puedes automatizar las tareas repetitivas para responder más rápido y ahorrar tiempo que puedas dedicar a trabajos más valiosos.

Realiza labores de mantenimiento y optimización, soluciona problemas e itera las guías con funciones de gestión del ciclo de vida, como analíticas de ejecución, bloques de guías reutilizables, control de versiones y restauración.

Neutraliza las amenazas con guías creadas mediante IA generativa.

Resuelve las amenazas más rápido gracias al contexto y a la colaboración

Recibe automáticamente contexto y directrices sobre las amenazas, así como recomendaciones sobre cómo abordarlas con Gemini en Security Operations.

Integra una inteligencia sobre amenazas inigualable y visualiza los datos contextuales más importantes de cada amenaza (quién hizo qué y cuándo), así como las relaciones entre todas las entidades implicadas asociadas a un evento, un producto o una fuente.

Chatea y etiqueta a compañeros, asigna tareas y monitoriza el progreso de un caso directamente desde el panel de casos para asegurarte de que cada caso se aborda por completo y de que no se pierde nada.

Captura datos de SecOps de forma coherente

Monitoriza métricas y KPIs del SOC en tiempo real con plantillas de informes interactivos y paneles de control que puedes utilizar desde el minuto uno para ver el rendimiento del equipo en cuanto a las métricas más importantes, desde los porcentajes de detección hasta los casos cerrados y las mejoras.

Aprovecha la inteligencia empresarial para medir y gestionar las operaciones de manera eficaz. Conecta, visualiza y examina datos para identificar lagunas, reasignar recursos, desarrollar procesos actuales o identificar dónde automatizar procesos manuales.

Registra, documenta y registra automáticamente toda la actividad de los SOCs. Recopila toda la actividad de los analistas, incluidas todas las acciones automatizadas, las actividades manuales, los chats, las tareas y los archivos subidos, en un único repositorio auditable y con funciones de búsqueda.

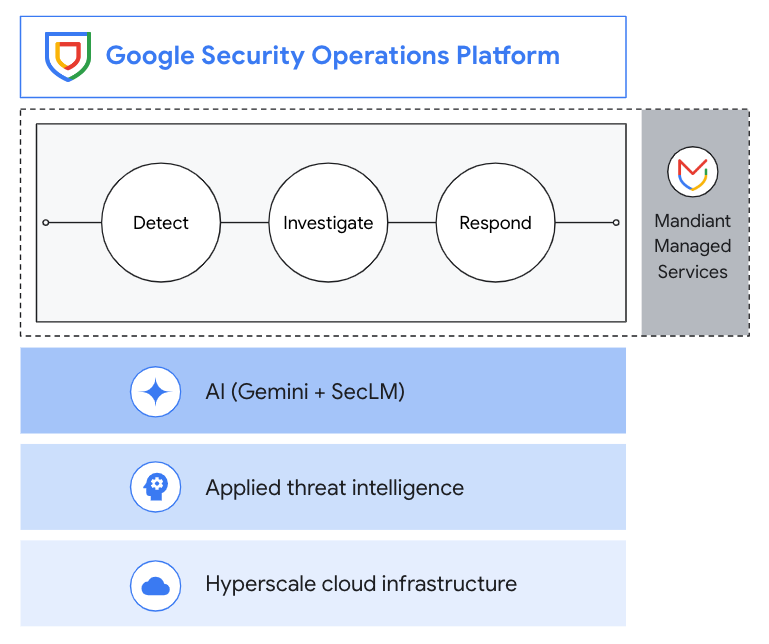

Cómo funciona

Google Security Operations ofrece una experiencia unificada en materia de SIEM, SOAR e inteligencia sobre amenazas para mejorar la detección, la investigación y la respuesta. Recoge datos de telemetría de seguridad, aplica amenazas para identificar amenazas de alta prioridad y consigue respuestas con la automatización de guías, la gestión de casos y la colaboración.

Google Security Operations ofrece una experiencia unificada en materia de SIEM, SOAR e inteligencia sobre amenazas para mejorar la detección, la investigación y la respuesta. Recoge datos de telemetría de seguridad, aplica amenazas para identificar amenazas de alta prioridad y consigue respuestas con la automatización de guías, la gestión de casos y la colaboración.

Usos habituales

Automatiza las tareas repetitivas

Reducción de los tiempos de respuesta

Interpreta y soluciona amenazas más rápido

Interpreta y soluciona amenazas más rápido

Combina la automatización de guías, la gestión de casos de asistencia y la inteligencia frente a amenazas integrada en una experiencia intuitiva y nativa de la nube, para que puedas centrarte en la información importante y llegar a la causa en cuestión de segundos.

Tutoriales, guías de inicio rápido y experimentos

Interpreta y soluciona amenazas más rápido

Interpreta y soluciona amenazas más rápido

Combina la automatización de guías, la gestión de casos de asistencia y la inteligencia frente a amenazas integrada en una experiencia intuitiva y nativa de la nube, para que puedas centrarte en la información importante y llegar a la causa en cuestión de segundos.

Precios

| Acerca de los precios de Google Security Operations | Google Security Operations está disponible en paquetes y se basa en la ingestión. Incluye 1 año de conservación de telemetría de seguridad sin coste adicional. | |

|---|---|---|

| Tipo de paquete | Funciones incluidas | Precios |

Estándar | Funciones de SIEM y SOAR básicas Incluye las funciones principales de ingestión de datos, detección de amenazas, investigación y respuesta con 12 meses de conservación de datos en caliente, acceso completo a nuestros más de 700 analizadores, más de 300 integraciones de SOAR y un entorno con agente remoto. El motor de detección de este paquete admite hasta 1000 reglas de evento único y 75 reglas de evento múltiple. Elige un subconjunto de reglas de detección seleccionadas. Inteligencia frente a amenazas Traiga sus propios feeds de inteligencia sobre amenazas. Gestión de los flujos de procesamiento de datos Incluye filtrados y transformaciones limitados. | Contactar con Ventas para conocer los precios |

Empresa | Incluye todo el paquete Estándar y, además: Funciones de SIEM y SOAR básicas Soporte ampliado para entornos ilimitados con un agente remoto y un motor de detección que admite hasta 2000 reglas de un solo evento y 125 de múltiples eventos. UEBA Usa YARA-L para crear reglas para analíticas de comportamiento de tus propios usuarios y entidades, y accede a un panel de control de riesgos y a detecciones listas para usarse basadas en el estilo de comportamiento de los usuarios y las entidades. Inteligencia frente a amenazas Incorpora una selección de inteligencia de código abierto enriquecida que se puede utilizar para filtros, detecciones, contexto de investigación y retro-hunts. La inteligencia de código abierto enriquecida incluye Navegación segura de Google, el acceso remoto, Benign y las asociaciones de amenazas de OSINT. Detecciones seleccionadas por Google Accede a detecciones listas para usar mantenidas por expertos de Google, que cubren amenazas on-premise y en la nube. Gemini en operaciones de seguridad Lleva la productividad al siguiente nivel con la IA. Gemini en Google Security Operations proporciona lenguaje natural, un asistente de investigación interactivo, resúmenes contextualizados, acciones de respuesta recomendadas y creación de manuales de estrategia y detección. Gestión de los flujos de procesamiento de datos Incluye filtrados y transformaciones limitados. | Contactar con Ventas para conocer los precios |

Enterprise Plus | Incluye todas las funciones del paquete Enterprise y, además: Funciones de SIEM y SOAR básicas Motor de detección ampliado que admite hasta 3500 reglas de evento único y 200 reglas de varios eventos. Inteligencia de amenazas aplicada Acceso completo a Google Threat Intelligence (que incluye la inteligencia sobre amenazas de Mandiant, VirusTotal y Google), incluida la información recopilada por compromisos activos de respuesta a incidentes de Mandiant. Además de las fuentes únicas, Applied Threat Intelligence proporciona una priorización inmediata de coincidencias de IoC con una priorización basada en aprendizaje automático que tiene en cuenta el entorno único de cada cliente. También iremos más allá de los IoC para incluir los TTPs para comprender cómo se comporta y opera un adversario. Detecciones seleccionadas por Google Acceso adicional a detecciones de amenazas emergentes basadas en la investigación primaria de Mandiant y las amenazas de primera línea observadas en compromisos activos de respuesta a incidentes. Gestión de los flujos de procesamiento de datos Incluye filtrado avanzado, ocultación, transformaciones y envío a Google. Además, se incluyen 12 meses de enrutamiento a otros destinos para las migraciones de SIEM. Almacenamiento UDM de BigQuery Almacenamiento gratuito para las exportaciones a BigQuery de datos de Google SecOps hasta el periodo de retención (12 meses, de forma predeterminada). | Contactar con Ventas para conocer los precios |

Acerca de los precios de Google Security Operations

Google Security Operations está disponible en paquetes y se basa en la ingestión. Incluye 1 año de conservación de telemetría de seguridad sin coste adicional.

Estándar

Funciones de SIEM y SOAR básicas

Incluye las funciones principales de ingestión de datos, detección de amenazas, investigación y respuesta con 12 meses de conservación de datos en caliente, acceso completo a nuestros más de 700 analizadores, más de 300 integraciones de SOAR y un entorno con agente remoto.

El motor de detección de este paquete admite hasta 1000 reglas de evento único y 75 reglas de evento múltiple. Elige un subconjunto de reglas de detección seleccionadas.

Inteligencia frente a amenazas

Traiga sus propios feeds de inteligencia sobre amenazas.

Gestión de los flujos de procesamiento de datos

Incluye filtrados y transformaciones limitados.

Contactar con Ventas para conocer los precios

Empresa

Incluye todo el paquete Estándar y, además:

Funciones de SIEM y SOAR básicas

Soporte ampliado para entornos ilimitados con un agente remoto y un motor de detección que admite hasta 2000 reglas de un solo evento y 125 de múltiples eventos.

UEBA

Usa YARA-L para crear reglas para analíticas de comportamiento de tus propios usuarios y entidades, y accede a un panel de control de riesgos y a detecciones listas para usarse basadas en el estilo de comportamiento de los usuarios y las entidades.

Inteligencia frente a amenazas

Incorpora una selección de inteligencia de código abierto enriquecida que se puede utilizar para filtros, detecciones, contexto de investigación y retro-hunts. La inteligencia de código abierto enriquecida incluye Navegación segura de Google, el acceso remoto, Benign y las asociaciones de amenazas de OSINT.

Detecciones seleccionadas por Google

Accede a detecciones listas para usar mantenidas por expertos de Google, que cubren amenazas on-premise y en la nube.

Gemini en operaciones de seguridad

Lleva la productividad al siguiente nivel con la IA. Gemini en Google Security Operations proporciona lenguaje natural, un asistente de investigación interactivo, resúmenes contextualizados, acciones de respuesta recomendadas y creación de manuales de estrategia y detección.

Gestión de los flujos de procesamiento de datos

Incluye filtrados y transformaciones limitados.

Contactar con Ventas para conocer los precios

Enterprise Plus

Incluye todas las funciones del paquete Enterprise y, además:

Funciones de SIEM y SOAR básicas

Motor de detección ampliado que admite hasta 3500 reglas de evento único y 200 reglas de varios eventos.

Inteligencia de amenazas aplicada

Acceso completo a Google Threat Intelligence (que incluye la inteligencia sobre amenazas de Mandiant, VirusTotal y Google), incluida la información recopilada por compromisos activos de respuesta a incidentes de Mandiant.

Además de las fuentes únicas, Applied Threat Intelligence proporciona una priorización inmediata de coincidencias de IoC con una priorización basada en aprendizaje automático que tiene en cuenta el entorno único de cada cliente. También iremos más allá de los IoC para incluir los TTPs para comprender cómo se comporta y opera un adversario.

Detecciones seleccionadas por Google

Acceso adicional a detecciones de amenazas emergentes basadas en la investigación primaria de Mandiant y las amenazas de primera línea observadas en compromisos activos de respuesta a incidentes.

Gestión de los flujos de procesamiento de datos

Incluye filtrado avanzado, ocultación, transformaciones y envío a Google. Además, se incluyen 12 meses de enrutamiento a otros destinos para las migraciones de SIEM.

Almacenamiento UDM de BigQuery

Almacenamiento gratuito para las exportaciones a BigQuery de datos de Google SecOps hasta el periodo de retención (12 meses, de forma predeterminada).

Contactar con Ventas para conocer los precios

Descubre lo que Google Security Operations puede hacer por ti

Caso de negocio

Descubre cómo organizaciones como la tuya reducen los costes, aumentan el retorno de la inversión e impulsan la innovación con Google Security Operations

Estudio de Forrester Consulting: Customers cite 240% ROI with Google Security Operations

CISO, empresa de seguros

"En pocas palabras, Google SecOps es un reductor de riesgos masivo. Las amenazas que habrían afectado a nuestra empresa ya no lo hacen, porque tenemos una mayor observabilidad, un mejor tiempo medio de detección y un mejor tiempo medio de respuesta".

Contenido relacionado

Informe de Forrester: Google ha sido designada como una de las empresas con mejores resultados en el informe The Forrester Wave: Security Analytics Platforms, T2 2025

Estudio de Forrester Consulting: The total economic impact of Google Security Operations

Evaluación de la madurez: valora la madurez de tu SOC y recibe un informe personalizado con recomendaciones de expertos

Los equipos de seguridad de todo el mundo confían en nosotros

"Uno de los aspectos destacados de Google Security Operations es que tienes tu SOAR, tu SIEM y todo lo demás en un mismo lugar". - Manan Doshi, ingeniero sénior de Seguridad de Etsy

"Cada evento se dirige a nuestro único punto de verdad sobre la seguridad: Google Security Operations. Aquí podemos automatizar muchas operaciones para agilizar la respuesta y facilitar la vida a nuestros analistas". Nicola Mutti, CISO de Telepass

"Con un SIEM tradicional, normalmente se necesitarían entre cinco y siete personas en un entorno de nuestro tamaño. Gracias a Google Security Operations, registramos aproximadamente 22 veces más datos, vemos tres veces más eventos y cerramos las investigaciones en la mitad de tiempo". - Mike Orosz, director de Seguridad de la Información de Vertiv