Operaciones de seguridad de Google: investigar

Investiga con el contexto adecuado

Haz búsquedas a la velocidad de Google, obtén una perspectiva completa y aprovecha la IA generativa para encontrar resultados rápidamente

Información general

Interpreta amenazas más rápido con un entorno de trabajo intuitivo para analistas

Busca en tus datos con Google con búsquedas contextuales en menos de un segundo en petabytes de datos para encontrar respuestas rápidamente.

Visualiza el quién, el qué y el cuándo de un ataque y consulta la relación contextual entre todas las entidades implicadas asociadas a un evento, producto o fuente.

Accede al historial completo relacionado con cualquier artefacto: qué entidades han interactuado anteriormente con un artefacto, casos anteriores que lo contienen o notas creadas por otros analistas.

Alterna fácilmente entre casos, alertas, entidades y detecciones con una experiencia unificada en todo el flujo de trabajo de detección, investigación y respuesta de amenazas (TDIR).

Amenazas laborales, no alertas

Agrupa, prioriza y asigna alertas de seguridad con una gestión de casos diseñada específicamente para las operaciones de seguridad.

La tecnología patentada agrupa automáticamente las alertas relacionadas con el contexto en un único caso centrado en las amenazas, lo que permite que un solo analista investigue y responda a una amenaza de forma eficiente.

Prioriza automáticamente el aluvión de alertas de seguridad con aprendizaje automático, reduciendo los falsos positivos y permitiendo que tu equipo se centre en los casos más importantes.

Aprovecha las vistas de investigación personalizables para asegurarte de que los roles adecuados acceden a la información adecuada para un caso determinado.

Impulsa la productividad con la IA generativa

Usa la IA para realizar búsquedas complejas con un lenguaje sencillo y deja que Gemini se ocupe del trabajo pesado a la hora de generar consultas.

Sintetiza grandes cantidades de datos de fuentes distintas de forma rápida y sencilla con los resúmenes de casos que genera Gemini.

Mejora los datos de investigación, convierte búsquedas en reglas, obtén explicaciones interactivas de los resultados de la investigación y toma medidas siguiendo los pasos recomendados con un asistente de chat integrado.

Cómo funciona

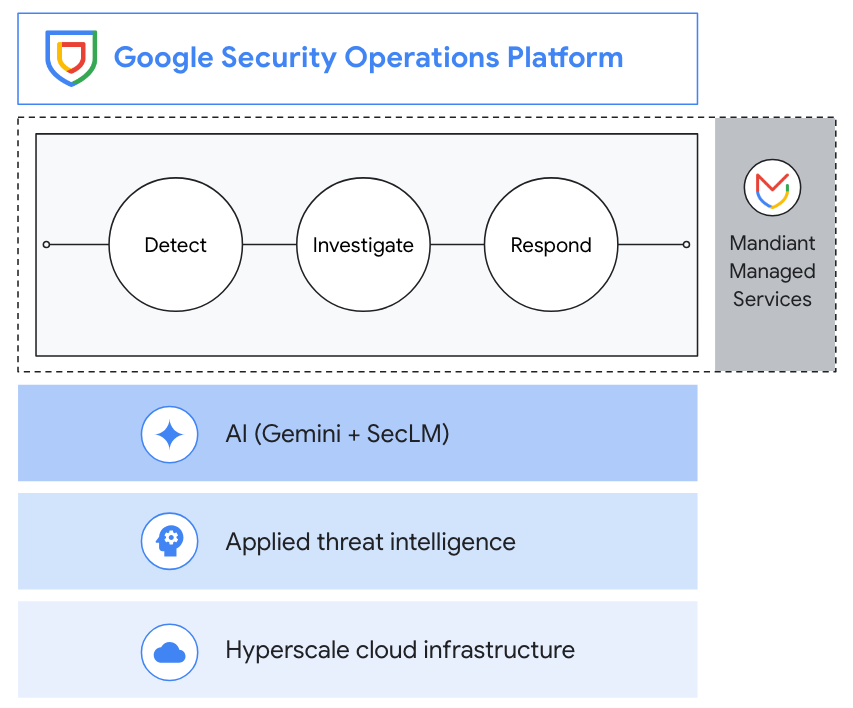

Google Security Operations ofrece una experiencia unificada en materia de SIEM, SOAR e inteligencia sobre amenazas para mejorar la detección, la investigación y la respuesta. Recoge datos de telemetría de seguridad, aplica amenazas para identificar amenazas de alta prioridad y consigue respuestas con la automatización de guías, la gestión de casos y la colaboración.

Google Security Operations ofrece una experiencia unificada en materia de SIEM, SOAR e inteligencia sobre amenazas para mejorar la detección, la investigación y la respuesta. Recoge datos de telemetría de seguridad, aplica amenazas para identificar amenazas de alta prioridad y consigue respuestas con la automatización de guías, la gestión de casos y la colaboración.

Investiga en tiempo real

Instrucciones

Sal a la caza

Identifica amenazas de forma proactiva en tu entorno

Instrucciones

Identifica amenazas de forma proactiva en tu entorno

Precios

| Acerca de los precios de Google Security Operations | Google Security Operations está disponible en paquetes y se basa en la ingestión. Incluye 1 año de conservación de telemetría de seguridad sin coste adicional. | |

|---|---|---|

| Producto | Descripción | Precios |

Estándar | Funciones de SIEM y SOAR básicas Incluye las funciones principales de ingestión de datos, detección de amenazas, investigación y respuesta con 12 meses de conservación de datos en caliente, acceso completo a nuestros más de 700 analizadores, más de 300 integraciones de SOAR y un entorno con agente remoto. El motor de detección de este paquete admite hasta 1000 reglas de evento único y 75 reglas de evento múltiple. Elige un subconjunto de reglas de detección seleccionadas. Inteligencia frente a amenazas Traiga sus propios feeds de inteligencia sobre amenazas. Gestión de los flujos de procesamiento de datos Incluye filtrados y transformaciones limitados. | Contactar con Ventas para conocer los precios |

Empresa | Incluye todo el paquete Estándar y, además: Funciones de SIEM y SOAR básicas Soporte ampliado para entornos ilimitados con un agente remoto y un motor de detección que admite hasta 2000 reglas de un solo evento y 125 de múltiples eventos. UEBA Usa YARA-L para crear reglas para analíticas de comportamiento de tus propios usuarios y entidades, y accede a un panel de control de riesgos y a detecciones listas para usarse basadas en el estilo de comportamiento de los usuarios y las entidades. Inteligencia frente a amenazas Incorpora una selección de inteligencia de código abierto enriquecida que se puede utilizar para filtros, detecciones, contexto de investigación y retro-hunts. La inteligencia de código abierto enriquecida incluye Navegación segura de Google, el acceso remoto, Benign y las asociaciones de amenazas de OSINT. Detecciones seleccionadas por Google Accede a detecciones listas para usar mantenidas por expertos de Google, que cubren amenazas on-premise y en la nube. Gemini en operaciones de seguridad Lleva la productividad al siguiente nivel con la IA. Gemini en operaciones de seguridad proporciona lenguaje natural, un asistente de investigación interactivo, resúmenes contextualizados, acciones de respuesta recomendadas y creación de manuales de estrategia y detección. Gestión de los flujos de procesamiento de datos Incluye filtrados y transformaciones limitados. | Contactar con Ventas para conocer los precios |

Enterprise Plus | Incluye todas las funciones del paquete Enterprise y, además: Funciones de SIEM y SOAR básicas Motor de detección ampliado que admite hasta 3500 reglas de evento único y 200 reglas de varios eventos. Inteligencia de amenazas aplicada Acceso completo a Google Threat Intelligence (que incluye la inteligencia sobre amenazas de Mandiant, VirusTotal y Google), incluida la información recopilada por compromisos activos de respuesta a incidentes de Mandiant. Además de las fuentes únicas, Applied Threat Intelligence proporciona una priorización inmediata de coincidencias de IoC con una priorización basada en aprendizaje automático que tiene en cuenta el entorno único de cada cliente. También iremos más allá de los IoC para incluir los TTPs para comprender cómo se comporta y opera un adversario. Detecciones seleccionadas por Google Acceso adicional a detecciones de amenazas emergentes basadas en la investigación primaria de Mandiant y las amenazas de primera línea observadas en compromisos activos de respuesta a incidentes. Gestión de los flujos de procesamiento de datos Incluye filtrado avanzado, ocultación, transformaciones y envío a Google. Además, se incluyen 12 meses de enrutamiento a otros destinos para las migraciones de SIEM. Almacenamiento UDM de BigQuery Almacenamiento gratuito para las exportaciones a BigQuery de datos de Google SecOps hasta el periodo de retención (12 meses, de forma predeterminada). | Contactar con Ventas para conocer los precios |

Acerca de los precios de Google Security Operations

Google Security Operations está disponible en paquetes y se basa en la ingestión. Incluye 1 año de conservación de telemetría de seguridad sin coste adicional.

Estándar

Funciones de SIEM y SOAR básicas

Incluye las funciones principales de ingestión de datos, detección de amenazas, investigación y respuesta con 12 meses de conservación de datos en caliente, acceso completo a nuestros más de 700 analizadores, más de 300 integraciones de SOAR y un entorno con agente remoto.

El motor de detección de este paquete admite hasta 1000 reglas de evento único y 75 reglas de evento múltiple. Elige un subconjunto de reglas de detección seleccionadas.

Inteligencia frente a amenazas

Traiga sus propios feeds de inteligencia sobre amenazas.

Gestión de los flujos de procesamiento de datos

Incluye filtrados y transformaciones limitados.

Contactar con Ventas para conocer los precios

Empresa

Incluye todo el paquete Estándar y, además:

Funciones de SIEM y SOAR básicas

Soporte ampliado para entornos ilimitados con un agente remoto y un motor de detección que admite hasta 2000 reglas de un solo evento y 125 de múltiples eventos.

UEBA

Usa YARA-L para crear reglas para analíticas de comportamiento de tus propios usuarios y entidades, y accede a un panel de control de riesgos y a detecciones listas para usarse basadas en el estilo de comportamiento de los usuarios y las entidades.

Inteligencia frente a amenazas

Incorpora una selección de inteligencia de código abierto enriquecida que se puede utilizar para filtros, detecciones, contexto de investigación y retro-hunts. La inteligencia de código abierto enriquecida incluye Navegación segura de Google, el acceso remoto, Benign y las asociaciones de amenazas de OSINT.

Detecciones seleccionadas por Google

Accede a detecciones listas para usar mantenidas por expertos de Google, que cubren amenazas on-premise y en la nube.

Gemini en operaciones de seguridad

Lleva la productividad al siguiente nivel con la IA. Gemini en operaciones de seguridad proporciona lenguaje natural, un asistente de investigación interactivo, resúmenes contextualizados, acciones de respuesta recomendadas y creación de manuales de estrategia y detección.

Gestión de los flujos de procesamiento de datos

Incluye filtrados y transformaciones limitados.

Contactar con Ventas para conocer los precios

Enterprise Plus

Incluye todas las funciones del paquete Enterprise y, además:

Funciones de SIEM y SOAR básicas

Motor de detección ampliado que admite hasta 3500 reglas de evento único y 200 reglas de varios eventos.

Inteligencia de amenazas aplicada

Acceso completo a Google Threat Intelligence (que incluye la inteligencia sobre amenazas de Mandiant, VirusTotal y Google), incluida la información recopilada por compromisos activos de respuesta a incidentes de Mandiant.

Además de las fuentes únicas, Applied Threat Intelligence proporciona una priorización inmediata de coincidencias de IoC con una priorización basada en aprendizaje automático que tiene en cuenta el entorno único de cada cliente. También iremos más allá de los IoC para incluir los TTPs para comprender cómo se comporta y opera un adversario.

Detecciones seleccionadas por Google

Acceso adicional a detecciones de amenazas emergentes basadas en la investigación primaria de Mandiant y las amenazas de primera línea observadas en compromisos activos de respuesta a incidentes.

Gestión de los flujos de procesamiento de datos

Incluye filtrado avanzado, ocultación, transformaciones y envío a Google. Además, se incluyen 12 meses de enrutamiento a otros destinos para las migraciones de SIEM.

Almacenamiento UDM de BigQuery

Almacenamiento gratuito para las exportaciones a BigQuery de datos de Google SecOps hasta el periodo de retención (12 meses, de forma predeterminada).

Contactar con Ventas para conocer los precios

Descubre lo que Google Security Operations puede hacer por ti

Caso de negocio

Descubre cómo organizaciones como la tuya reducen los costes, aumentan el retorno de la inversión e impulsan la innovación con Google Security Operations

Estudio de Forrester Consulting: Customers cite 240% ROI with Google Security Operations

CISO, empresa de seguros

"En pocas palabras, Google SecOps es un reductor de riesgos masivo. Las amenazas que habrían afectado a nuestra empresa ya no lo hacen, porque tenemos una mayor observabilidad, un mejor tiempo medio de detección y un mejor tiempo medio de respuesta".

Contenido relacionado

Informe de Forrester: Google ha sido designada como una de las empresas con mejores resultados en el informe The Forrester Wave: Security Analytics Platforms, T2 2025

Estudio de Forrester Consulting: The Total Economic Impact of Google Security Operations

Evaluación de la madurez: valora la madurez de tu SOC y recibe un informe personalizado con recomendaciones de expertos

Los equipos de seguridad de todo el mundo confían en nosotros

"Con un SIEM tradicional, normalmente se necesitarían entre cinco y siete personas en un entorno de nuestro tamaño. Con Google Security Operations, registramos aproximadamente 22 veces más datos, vemos tres veces más eventos y cerramos las investigaciones en la mitad de tiempo". - Mike Orosz, director de Seguridad de la Información de Vertiv

"Anteriormente, nuestro SIEM antiguo requería una gran cantidad de enriquecimiento contextual y de información de inteligencia sobre amenazas. Se requería ingeniería de datos para que funcione, mientras que en Google, el producto está más integrado y se ha diseñado específicamente para que lo usemos. Es muy intuitiva y la velocidad también nos ha venido muy bien". Mark Ruiz, responsable de Ciberseguridad Analítica de Pfizer

"Cuando pasamos a Google Security Operations, pudimos reducir el tiempo de detección y el de investigación de 2 horas a unos 15 o 30 minutos. Al no tener que dedicar tiempo a herramientas distintas, sino a desempeñar las funciones de un analista de operaciones de seguridad, le da las herramientas que necesita para trabajar en flujos de trabajo más avanzados". - Hector Peña, director sénior de Seguridad de la Información de Apex FinTech Solutions