Sicurezza essenziale per Google Cloud

Sicurezza per i workload cloud e AI

Security Command Center offre una sicurezza predefinita sempre attiva per i workload cloud e AI su Google Cloud.

Funzionalità

AI Protection

Proteggi l'intero stack e ciclo di vita dell'AI, dagli agenti ai dati, ai modelli, alle app, alla piattaforma e all'infrastruttura. Scopri tutti gli asset di AI e dai priorità ai rischi, proteggi interazioni degli agenti/modelli/utenti con Model Armor (proteggendo da prompt injection, fughe di dati sensibili e contenuti dannosi) e rileva e rispondi alle minacce specifiche dell'AI nell'intero stack di AI. Ottieni visibilità, controllo e sicurezza per la tua innovazione basata sull'AI, dallo sviluppo al runtime.

Rilevamento delle minacce integrato

Rileva le minacce attive quasi in tempo reale utilizzando rilevatori specializzati integrati nell'infrastruttura Google Cloud. Scopri rapidamente attività dannose e sospette nei servizi Google Cloud, tra cui Compute Engine, GKE, BigQuery, Cloud Run e altri. Proteggi la tua organizzazione con l'unico Cryptomining Protection Program del settore.

Red teaming virtuale

Trova le lacune ad alto rischio nelle difese del cloud simulando un attaccante sofisticato e determinato. Il red teaming virtuale esegue milioni di permutazioni di attacco contro un modello di gemello digitale dell'ambiente cloud di un'organizzazione ed è in grado di rilevare percorsi di attacco, combinazioni dannose e chokepoint che sono unici per l'ambiente cloud di ogni cliente.

Compliance Manager

Combina la definizione delle policy, la configurazione del controllo, l'applicazione, il monitoraggio e il controllo in un workflow unificato. Ottieni una visione end-to-end della conformità di stato, con un facile monitoraggio e report. Utilizza Audit Manager per generare automaticamente prove verificabili per dimostrare la conformità agli auditor.

Gestione della posture di Cloud

Esegui automaticamente la scansione del tuo ambiente cloud per identificare errori di configurazione del cloud e vulnerabilità del software che potrebbero portare a una compromissione, senza dover installare o gestire agenti. I risultati ad alto rischio vengono presentati nella dashboard dei rischi di Security Command Center, in modo da sapere a quali problemi dare la priorità.

Gestione della security posture dei dati

Data Security Posture Management (DSPM) fornisce governance per la sicurezza e la conformità dei dati sensibili. Utilizzando oltre 150 classificatori di dati basati sull'AI di Sensitive Data Protection, DSPM ti consente di scoprire, proteggere e monitorare i dati sensibili. DSPM offre la visualizzazione della mappa dei dati per tutte le risorse di dati, controlli avanzati dei dati per Google Cloud Storage, BigQuery e Vertex AI. Proteggi i dati sensibili dai rischi per la sicurezza e la conformità con DSPM.

Sicurezza shift left

Trova i problemi di sicurezza prima che si verifichino. Gli sviluppatori possono accedere a migliaia di pacchetti software testati e convalidati da Google tramite Assured Open Source Software. I team DevOps e DevSecOps possono usare controlli della postura per definire e monitorare le misure protettive per la sicurezza nell'infrastruttura. Inoltre, possono utilizzare la scansione IaC (Infrastructure as Code) per implementare politiche di sicurezza coerenti dal codice al cloud convalidando i controlli di sicurezza durante il processo di compilazione.

Cloud Infrastructure and Entitlement Management (CIEM)

Riduci i rischi legati all'identità concedendo agli utenti il livello minimo di accesso e le autorizzazioni necessarie per svolgere il proprio lavoro. Comprendi quali utenti hanno accesso a quali risorse cloud, ricevi consigli generati dall'ML per ridurre le autorizzazioni inutilizzate e non necessarie e utilizza playbook pronti all'uso per accelerare le risposte alle vulnerabilità basate sull'identità. Compatibile con Google Cloud IAM, Entra ID (Azure AD), AWS IAM e Okta.

Scopri di più

| Security Command Center | Descrizione | Ideale per | Attivazione e prezzi |

|---|---|---|---|

Aziende | Sicurezza multi-cloud completa, oltre a gestione automatizzata dei casi e playbook di correzione | Protezione di Google Cloud, AWS e/o Azure con correzioni automatizzate | Prezzi basati su abbonamento |

Premium | La migliore protezione per Google Cloud include: sicurezza dell'AI, gestione della posture, red teaming virtuale, rilevamento delle minacce, sicurezza dei dati, gestione della conformità e altro ancora | Clienti Google Cloud che desiderano la copertura di sicurezza più completa | Prezzi basati su abbonamento O Prezzi con pagamento a consumo con attivazione self-service |

Standard | Gestione della security posture, conformità e sicurezza dei dati essenziali solo per Google Cloud | Ambienti Google Cloud che richiedono protezioni di sicurezza essenziali | Attivazione automatica senza costi per i nuovi clienti. Attivazione e disattivazione self-service disponibili. |

Leggi le informazioni sulle offerte di Security Command Center nella nostra documentazione.

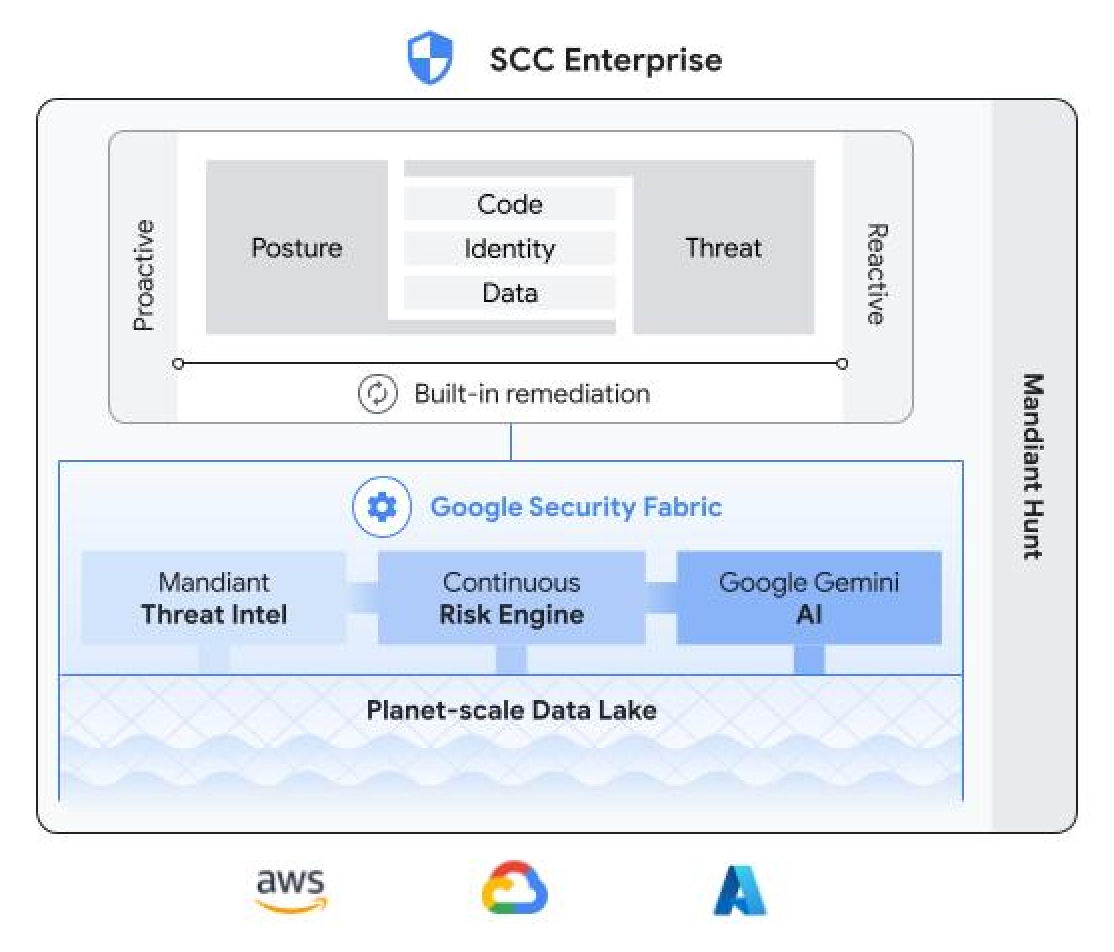

Aziende

Sicurezza multi-cloud completa, oltre a gestione automatizzata dei casi e playbook di correzione

Protezione di Google Cloud, AWS e/o Azure con correzioni automatizzate

Prezzi basati su abbonamento

Premium

La migliore protezione per Google Cloud include: sicurezza dell'AI, gestione della posture, red teaming virtuale, rilevamento delle minacce, sicurezza dei dati, gestione della conformità e altro ancora

Clienti Google Cloud che desiderano la copertura di sicurezza più completa

Prezzi basati su abbonamento O Prezzi con pagamento a consumo con attivazione self-service

Standard

Gestione della security posture, conformità e sicurezza dei dati essenziali solo per Google Cloud

Ambienti Google Cloud che richiedono protezioni di sicurezza essenziali

Attivazione automatica senza costi per i nuovi clienti. Attivazione e disattivazione self-service disponibili.

Leggi le informazioni sulle offerte di Security Command Center nella nostra documentazione.

Come funziona

Security Command Center consente di gestire in modo proattivo i rischi e di rispondere alle minacce con la gestione della posture e il rilevamento delle minacce per AI, infrastruttura e dati. Ottieni la migliore protezione per Google Cloud con oltre 175 rilevatori proprietari e una AI Protection (protezione AI) completa per l'intero stack AI.

Security Command Center consente di gestire in modo proattivo i rischi e di rispondere alle minacce con la gestione della posture e il rilevamento delle minacce per AI, infrastruttura e dati. Ottieni la migliore protezione per Google Cloud con oltre 175 rilevatori proprietari e una AI Protection (protezione AI) completa per l'intero stack AI.

Sicurezza dell'AI per l'intero ciclo di vita

Proteggi l'intero stack AI e il suo ciclo di vita

Risorse per l'apprendimento

Proteggi l'intero stack AI e il suo ciclo di vita

Sicurezza del cloud incentrata sul rischio

Dai la priorità giusta ai rischi più importanti per il cloud

Dai la priorità giusta ai rischi più importanti per il cloud

Utilizza le funzionalità del red team virtuale per trovare rapidamente i problemi di sicurezza del cloud ad alto rischio che potrebbero portare a un impatto significativo sull'attività. Sfrutta una dashboard dei rischi dettagliata per visualizzare i dettagli del percorso di attacco, le combinazioni dannose di problemi, il punteggio di esposizione agli attacchi e le informazioni CVE realizzate su misura da Mandiant per dare la giusta priorità alle attività di risposta.

Identificazione e assegnazione delle priorità ai rischi del cloud

Tutorial, guide rapide e lab

Dai la priorità giusta ai rischi più importanti per il cloud

Dai la priorità giusta ai rischi più importanti per il cloud

Utilizza le funzionalità del red team virtuale per trovare rapidamente i problemi di sicurezza del cloud ad alto rischio che potrebbero portare a un impatto significativo sull'attività. Sfrutta una dashboard dei rischi dettagliata per visualizzare i dettagli del percorso di attacco, le combinazioni dannose di problemi, il punteggio di esposizione agli attacchi e le informazioni CVE realizzate su misura da Mandiant per dare la giusta priorità alle attività di risposta.

Risorse per l'apprendimento

Identificazione e assegnazione delle priorità ai rischi del cloud

Protezione dei carichi di lavoro sul Cloud

Rileva gli attacchi attivi

Rileva gli attacchi attivi

Scopri se utenti malintenzionati si sono infiltrati nel tuo ambiente cloud. Utilizza rilevatori di minacce specializzati integrati in Google Cloud e la migliore threat intelligence del settore per trovare attacchi informatici, tra cui esecuzione di codice dannoso, escalation dei privilegi, esfiltrazione di dati, minacce AI e altro ancora.

Tutorial, guide rapide e lab

Rileva gli attacchi attivi

Rileva gli attacchi attivi

Scopri se utenti malintenzionati si sono infiltrati nel tuo ambiente cloud. Utilizza rilevatori di minacce specializzati integrati in Google Cloud e la migliore threat intelligence del settore per trovare attacchi informatici, tra cui esecuzione di codice dannoso, escalation dei privilegi, esfiltrazione di dati, minacce AI e altro ancora.

Security posture

Rendi Google Cloud sicuro per applicazioni e dati critici

Rendi Google Cloud sicuro per applicazioni e dati critici

Utilizza la tecnologia senza agente per trovare in modo proattivo vulnerabilità e configurazioni errate nel tuo ambiente Google Cloud prima che gli utenti malintenzionati possano sfruttarle per accedere a risorse cloud sensibili. Quindi utilizza la tecnologia basata su red team virtuali per scoprire possibili percorsi di attacco e il punteggio di esposizione agli attacchi per dare priorità ai problemi di sicurezza che pongono il rischio maggiore.

Tutorial, guide rapide e lab

Rendi Google Cloud sicuro per applicazioni e dati critici

Rendi Google Cloud sicuro per applicazioni e dati critici

Utilizza la tecnologia senza agente per trovare in modo proattivo vulnerabilità e configurazioni errate nel tuo ambiente Google Cloud prima che gli utenti malintenzionati possano sfruttarle per accedere a risorse cloud sensibili. Quindi utilizza la tecnologia basata su red team virtuali per scoprire possibili percorsi di attacco e il punteggio di esposizione agli attacchi per dare priorità ai problemi di sicurezza che pongono il rischio maggiore.

Gestione della conformità

Semplifica la conformità: configura, monitora ed esegui audit

Risorse per l'apprendimento

Semplifica la conformità: configura, monitora ed esegui audit

Sicurezza e conformità dei dati

Scopri, governa e proteggi i dati sensibili nel cloud

Risorse per l'apprendimento

Scopri, governa e proteggi i dati sensibili nel cloud

Prezzi

| Come funzionano i prezzi di Security Command Center | I prezzi si basano sul numero totale di asset negli ambienti cloud protetti. | |

|---|---|---|

| Livello del prodotto | Attivazione | Prezzo USD |

Aziende | Disponibile tramite abbonamento di uno o più anni, con sconti integrati per periodi di tempo | |

Premium | Disponibile con abbonamento di uno o più anni o attivazione self-service con prezzi di consumo con pagamento a consumo, a livello di progetto o di organizzazione | |

Standard | Attivato automaticamente per impostazione predefinita per la maggior parte delle organizzazioni. Attivazione e disattivazione self-service disponibili. | Nessun costo |

Come funzionano i prezzi di Security Command Center

I prezzi si basano sul numero totale di asset negli ambienti cloud protetti.

Aziende

Disponibile tramite abbonamento di uno o più anni, con sconti integrati per periodi di tempo

Premium

Disponibile con abbonamento di uno o più anni o attivazione self-service con prezzi di consumo con pagamento a consumo, a livello di progetto o di organizzazione

Standard

Attivato automaticamente per impostazione predefinita per la maggior parte delle organizzazioni. Attivazione e disattivazione self-service disponibili.

Nessun costo