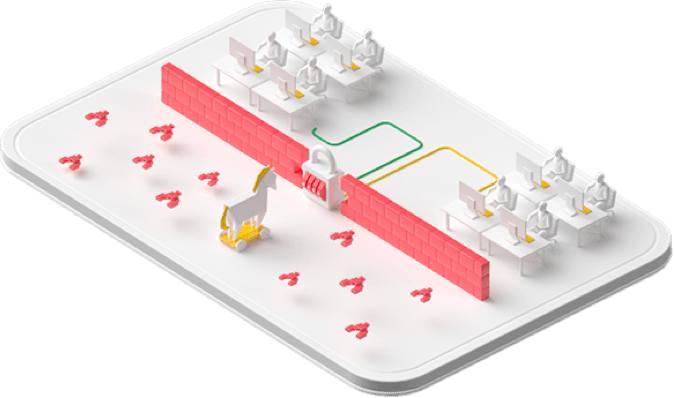

Seguridad operativa y de los dispositivos

A la hora de desarrollar y desplegar software de infraestructura, aplicamos rigurosas prácticas de seguridad. Nuestros equipos de operaciones detectan las amenazas a la infraestructura, tanto internas como externas, y responden a ellas a cualquier hora, todos los días del año.

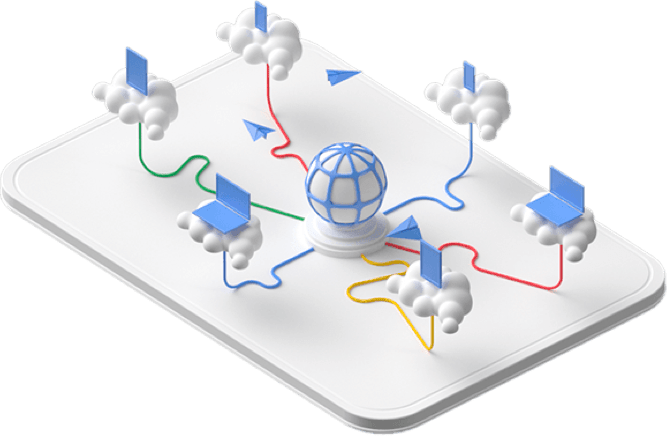

Comunicación en Internet

Las comunicaciones por Internet con nuestros servicios en la nube pública se encriptan en tránsito. Tanto nuestra red como nuestra infraestructura cuentan con varias capas de protección para defender a los clientes ante los ataques de denegación de servicio.

Identidad

Las identidades, los usuarios y los servicios se autentican con solidez. Para proteger el acceso a los datos sensibles, se emplean herramientas avanzadas, como llaves de seguridad resistentes al phishing.

Servicios de almacenamiento

Los datos almacenados en nuestra infraestructura se encriptan en reposo y se distribuyen para facilitar su disponibilidad y fiabilidad; todo de forma automática. Así resulta más fácil protegerlos contra los accesos sin autorización y las interrupciones del servicio.

Despliegue de servicios

Todas las aplicaciones que se ejecutan en nuestra infraestructura se despliegan teniendo siempre presente la seguridad. No damos por sentada la confianza entre los servicios, sino que la generamos y la mantenemos por medio de varios mecanismos. Nuestra infraestructura está diseñada para admitir varios propietarios desde el principio.

Infraestructura de hardware

Nos encargamos personalmente de crear, controlar, proteger y reforzar toda nuestra infraestructura de hardware; desde las instalaciones físicas, los servidores específicos, los equipos de red y los chips de seguridad personalizados, hasta la pila de software de bajo nivel que se ejecuta en cada una de las máquinas.

Centros de datos

Los centros de datos de Google cuentan con seguridad por capas con tarjetas de acceso electrónicas y diseñadas a medida, alarmas, barreras de acceso para vehículos, vallas perimetrales, detectores de metales, escáneres de datos biométricos y detección de intrusos mediante rayos láser. Tenemos cámaras de alta resolución para detectar y monitorizar de forma ininterrumpida a los posibles intrusos en los centros. Solo pueden acceder a ellos los empleados autorizados con funciones concretas.

Disponibilidad continua

La infraestructura demuestra cómo Google Cloud proporciona servicios que cumplen con nuestros altos estándares de rendimiento, resiliencia, disponibilidad, precisión y seguridad. El diseño, la operación y el rendimiento juegan un papel importante a la hora de que los servicios estén disponibles de manera continua.

Nuestra red

En Google poseemos y dirigimos una de las redes troncales más grandes del mundo, con la cual se conectan nuestros centros de datos. Cuando tu tráfico llega a nuestra red, deja de transitar por la Internet pública, así que disminuyen las probabilidades de que sufra ataques, interceptaciones o manipulaciones.

Más información sobre la confianza y la seguridad

- Consulta información general sobre las prestaciones y el modelo de seguridad de Google CloudMás información

- Recursos, certificaciones y documentación para satisfacer tus necesidades de cumplimientoMás información

- Productos de seguridad para ayudarte a cumplir objetivos empresariales, normativos y de políticasMás información

Ve un paso más allá

Cuéntanos lo que buscas. Un experto de Google Cloud te ayudará a encontrar la mejor solución.

Descubre las prácticas recomendadas de seguridad

Ver nuestras prácticas recomendadasResuelve problemas habituales

Ver vídeos sobre casos prácticos de seguridadColabora con un partner

Ver nuestros partners de seguridad