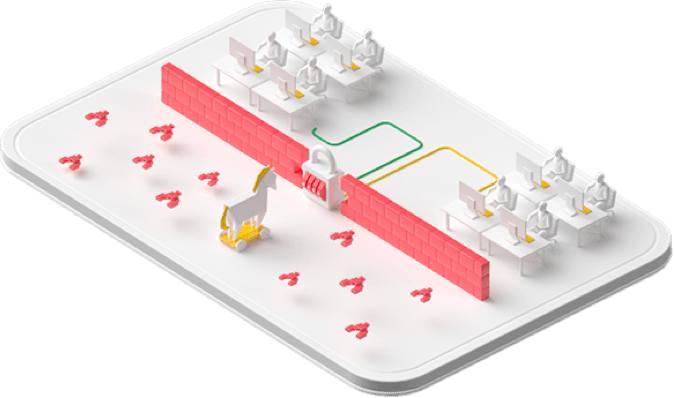

Sicurezza operativa e dei dispositivi

Sviluppiamo ed eseguiamo il deployment del software dell'infrastruttura utilizzando rigorose prassi di sicurezza. I nostri team operativi rilevano e rispondono 24 ore su 24, 7 giorni su 7 alle minacce all'infrastruttura da parte di utenti malintenzionati interni ed esterni.

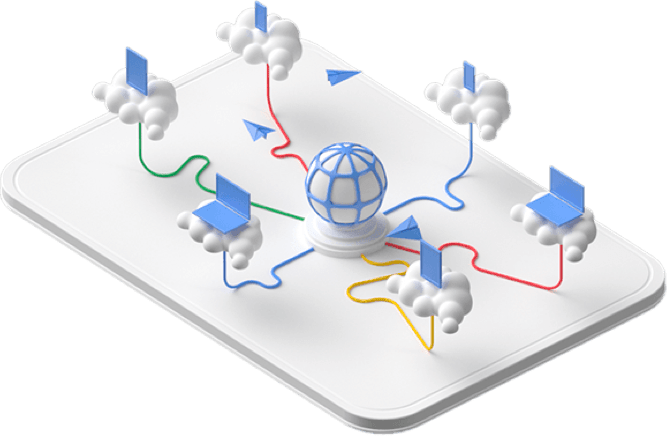

Comunicazione internet

Le comunicazioni su internet verso i nostri servizi cloud pubblici sono criptate in transito. La nostra rete e la nostra infrastruttura dispongono di più livelli di protezione per difendere i clienti dagli attacchi denial of service.

Identità

Identità, utenti e servizi sono soggetti ad autenticazione avanzata. L'accesso ai dati sensibili è protetto da strumenti avanzati come i token di sicurezza resistenti al phishing.

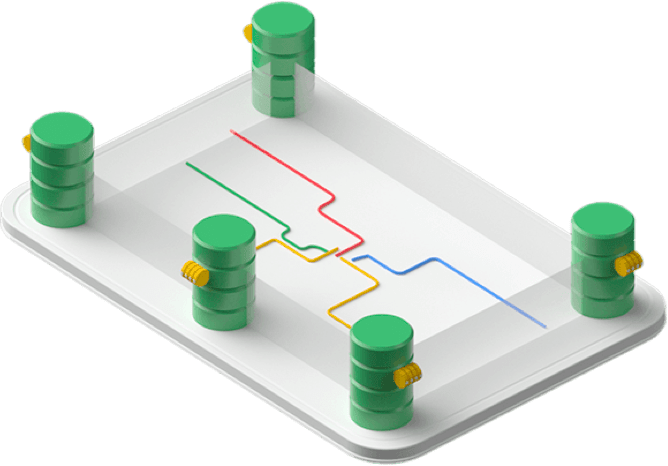

Servizi di archiviazione

I dati archiviati nella nostra infrastruttura vengono automaticamente criptati quando sono inattivi e distribuiti per garantire disponibilità e affidabilità. Questa scelta aiuta a prevenire accessi non autorizzati e interruzioni del servizio.

Deployment dei servizi

Ogni fase del processo di deployment delle applicazioni in esecuzione sulla nostra infrastruttura viene eseguita con particolare attenzione alla sicurezza. Non presumiamo alcuna relazione di trust tra i servizi e ricorriamo a molteplici meccanismi per stabilire e mantenere questa relazione. La nostra infrastruttura è stata progettata sin dall'inizio per garantire multi-tenancy.

Infrastruttura hardware

La nostra intera infrastruttura hardware, comprendente strutture fisiche, server appositamente progettati, apparecchiature di rete, chip di sicurezza personalizzati e stack software di basso livello in esecuzione su ogni macchina, è creata, controllata, protetta e rafforzata da Google.

Data center

I data center Google offrono meccanismi di sicurezza a più livelli con schede di accesso elettroniche progettate su misura, rilevatori, barriere di accesso ai veicoli, recinzioni perimetrali, metal detector, biometria e sistemi di rilevamento delle intrusioni a laser. Sono monitorati 24 ore su 24, 7 giorni su 7, da telecamere ad alta risoluzione in grado di rilevare e seguire i movimenti di eventuali intrusi. Possono accedervi solo i dipendenti approvati con ruoli specifici.

Disponibilità continua

L'infrastruttura è alla base del modo in cui Google Cloud offre servizi che soddisfano i nostri elevati standard di prestazioni, resilienza, disponibilità, correttezza e sicurezza. La progettazione, il funzionamento e la fornitura svolgono tutti un ruolo nel garantire la disponibilità continua dei servizi.

La nostra rete

Google possiede e gestisce una delle più grandi reti backbone del mondo per collegarsi ai nostri data center. Quando il tuo traffico è nella nostra rete, non transita più nella rete internet pubblica ed è quindi meno soggetto ad attacchi, intercettazioni o manipolazioni.

Scopri di più su affidabilità e sicurezza

- Leggi una panoramica del modello e delle funzionalità di sicurezza di Google CloudScopri di più

- Risorse, certificazioni e documentazione per rispondere alle tue esigenze di conformitàScopri di più

- Prodotti per la sicurezza che aiutano a soddisfare gli obiettivi aziendali, normativi e di regolamentazioneScopri di più

Fai il prossimo passo

Parlaci delle sfide che stai affrontando. Un esperto Google Cloud ti aiuterà a trovare la soluzione migliore.

Scopri le best practice per la sicurezza

Guarda le nostre best practiceRisolvi i problemi più comuni

Guarda i video di casi d'uso sulla sicurezzaCollabora con un partner

Scopri i nostri partner per la sicurezza