Google Cloud Security の利点を活用

Google Cloud Security の利点を活用

Google のセキュリティの強みは、お客様にとって強力なセキュリティ上の利点となります。Google の膨大なグローバル脅威インテリジェンスを使用して脅威を大規模に検出、防止、対応する、AI を活用した組み込みの保護機能です。安全性を重視した設計の Google のクラウド プラットフォームでビジネスを保護し、Google Security Operations と Mandiant の専門知識を活用して、防御、調査、対応をプロアクティブかつ迅速に実施します。

Google 規模の実用的な脅威インテリジェンスを利用

比類のないグローバルな可視性によって、脅威を迅速に発見して理解。Google Threat Intelligence は、Mandiant の最前線の専門知識、Google による数十億のユーザーとデバイスの保護、VirusTotal のクラウドソーシングされた分析情報を組み合わせて、世界で最も包括的な脅威の状況の全体像を提供します。Gemini の AI を活用した分析により、要約の迅速化、カスタマイズされた分析情報、コードの動作の説明が可能になり、インテリジェンスを大規模な実用的な防御に変えることができます。

AI を活用したセキュリティ運用で脅威に先手を打つ

Google ならではの速度と規模で脅威を検知、調査してそれに対応。Google Security Operations は、地球規模でデータを取り込んで分析し、Google の脅威インテリジェンスと 4,000 件以上のキュレーテッド検出を適用して、最新の脅威も検出します。Gemini の AI 搭載機能により、チームは重要なコンテキストを明らかにし、検出とハンドブックを生成して、運用上のトイルを軽減できます。その一方で、効果的な脅威ハンティングと迅速な意思決定のために、データをより長く保持できます。Google Unified Security は、Gemini を通じて、インテリジェンス主導 AI を活用した統合セキュリティ ワークフローを提供するために設計された、コンテキスト アウェアなセキュリティ ソリューションです。

最も信頼できるクラウドで AI イノベーションを保護

セキュリティを念頭に置いて設計、構築、運用されるコア インフラストラクチャを備えた、安全性を重視して設計された基盤で、ビジネスと AI のワークロードを実行できます。Google のクラウドと企業向けブラウジング プラットフォームには、セキュリティとコンプライアンスの機能が組み込まれているため、企業は強固なセキュリティ ポスチャーを確立できます。Google のクラウド セキュリティ サービスを利用して、脆弱性を減らしてビジネスを管理し、新たな脅威からユーザーとワークロードを保護し、デジタル主権を維持します。

最も必要なときに Mandiant が専門的なサポートを提供

AI 変革を加速

AI 変革を加速

Google Cloud を使用すると、AI イノベーションを保護できるだけでなく、AI を活用したセキュリティ運用で防御者を強化できます。Google は、お客様が安全性、プライベート、コンプライアンスに配慮した方法で AI ワークロードを構築、デプロイ、実行できる、最も安全なプラットフォームを提供することに取り組んでいます。

AI スタックとライフサイクルの全体を保護

Google Cloud の AI 保護は、開発からデプロイ、そしてその先まで AI の取り組みを保護し、カスタマイズされた制御とポリシーでモデル、エージェント、アプリケーション、データを検出して保護します。Model Armor などのツールは、プロンプト インジェクションなどの敵対的攻撃からモデルを保護します。一方、Security Command Center はセキュリティ ポスチャーを統合的に表示し、AI システムを含むすべてのワークロードで脅威を検出して対応できるようにします。これらを組み合わせることで、AI の取り組みがライフサイクル全体にわたって復元力、コンプライアンス、信頼性を確保できるようになります。

エージェント SOC で SecOps を変革

エージェント SOC は、AI による自動化と人間の専門知識を組み合わせて、セキュリティ運用を変革します。AI エージェントは、アラートのトリアージ、脅威の調査、反復タスクの管理を継続的に行い、チームが複雑で優先度の高いリスクに集中できるようにします。アラート疲れを軽減し、対応を迅速化することで、エージェント SOC はよりスマートでレジリエンスの高い防御を構築し、将来、人間主導の AI を活用したセキュリティを組織にもたらします。

Mandiant のガイダンスで AI を導入

Mandiant の AI セキュリティ コンサルティング ソリューションは、組織が AI を安全に統合し、堅牢なサイバー防御に活用できるよう支援します。Google のエキスパートが、AI セキュリティ評価、生成 AI モデルとアプリケーションに対するレッドチームを提供します。さらに、手作業のトイルを軽減し、高度な脅威検出を構築するために AI を運用に統合します。

SAIF を使用して責任ある AI のデプロイを加速

Google のセキュア AI フレームワーク(SAIF)は、AI/ML モデルのリスク管理、セキュリティ、プライバシーなど、セキュリティの専門家が最も懸念している課題に対応し、AI システムを最初からデフォルトで安全なものとして実装するのに役立ちます。導入を容易にするために、Google は SAIF リスク自己評価を含む SAIF.google を作成しました。これにより、組織は SAIF を実践し、責任を持って AI を構築、デプロイできます。

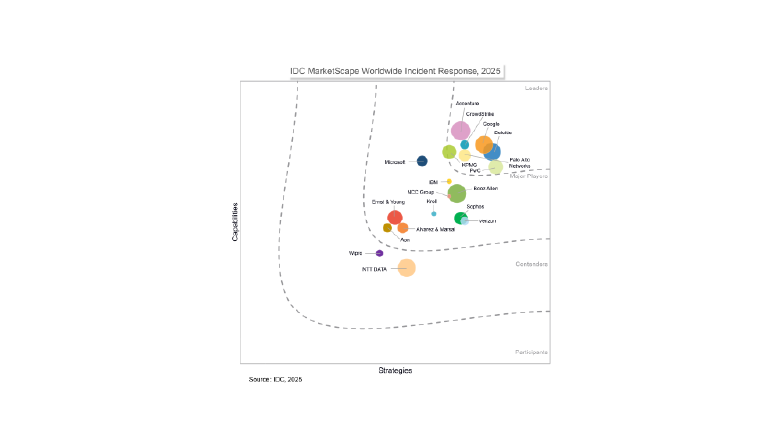

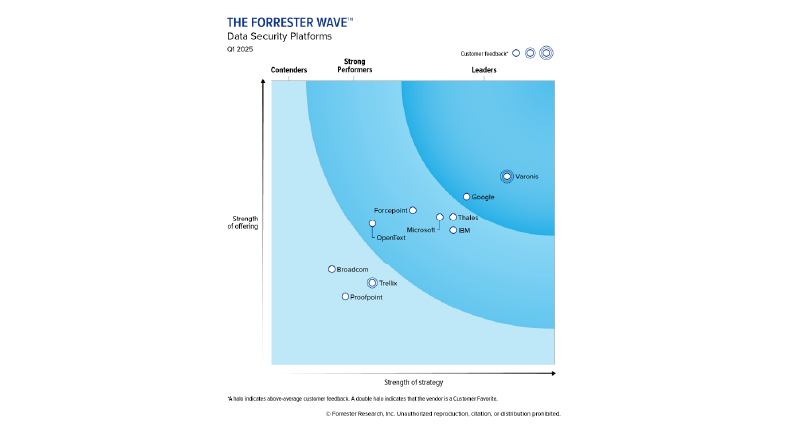

業界アナリストからの評価

業界アナリストからの評価

リソースのブラウジング

Cloud Security PodcastAnton Chuvakin と Timothy Peacock が、Google Cloud での取り組みを含め、クラウド セキュリティに関する最新の興味深いトピックを取り上げます。実用的な分析情報はもちろん、脅威モデルへの疑問やジョークも交えてお届けします。

Cloud Security PodcastAnton Chuvakin と Timothy Peacock が、Google Cloud での取り組みを含め、クラウド セキュリティに関する最新の興味深いトピックを取り上げます。実用的な分析情報はもちろん、脅威モデルへの疑問やジョークも交えてお届けします。所要時間: 5 分

今すぐ聴く The Defender's Advantage のポッドキャストLuke McNamara が、サイバーセキュリティの専門家とともに、最新の攻撃、脅威調査、トレンドに関する最前線の分析情報を提供します。国家レベルの活動、マルウェアなどについて深く掘り下げて解説します。

The Defender's Advantage のポッドキャストLuke McNamara が、サイバーセキュリティの専門家とともに、最新の攻撃、脅威調査、トレンドに関する最前線の分析情報を提供します。国家レベルの活動、マルウェアなどについて深く掘り下げて解説します。所要時間: 5 分

今すぐ聴く バイナリの裏側 ポッドキャストGoogle FLARE チームのメンバーである Josh Stroschein が、リバース エンジニアリングを通じてデジタル世界の安全を守る専門家の人間味あふれる物語や独自の視点を明らかにします。

バイナリの裏側 ポッドキャストGoogle FLARE チームのメンバーである Josh Stroschein が、リバース エンジニアリングを通じてデジタル世界の安全を守る専門家の人間味あふれる物語や独自の視点を明らかにします。所要時間: 5 分

今すぐ聴く

Google Cloud Next 20262026 年 4 月 22 ~ 24 日にラスベガスのマンダレイベイ コンベンション センターで開催される Next ‘26 にぜひご参加ください。

Google Cloud Next 20262026 年 4 月 22 ~ 24 日にラスベガスのマンダレイベイ コンベンション センターで開催される Next ‘26 にぜひご参加ください。所要時間: 5 分

チャンネル登録して最新情報を入手 サイバー防御サミット 2025AI イノベーションの保護、経営幹部のレジリエンスの構築、昨今の最も高度なサイバー脅威への対抗に関する基調講演と詳細を掘り下げたセッションをストリーミングで視聴できます。

サイバー防御サミット 2025AI イノベーションの保護、経営幹部のレジリエンスの構築、昨今の最も高度なサイバー脅威への対抗に関する基調講演と詳細を掘り下げたセッションをストリーミングで視聴できます。所要時間: 5 分

今すぐ見る Security Talksこの継続的なシリーズでは、Google のセキュリティ専門家が、セキュリティ プロダクト ポートフォリオ全体の最新の AI イノベーションや、脅威インテリジェンスのベスト プラクティスなどを紹介します。

Security Talksこの継続的なシリーズでは、Google のセキュリティ専門家が、セキュリティ プロダクト ポートフォリオ全体の最新の AI イノベーションや、脅威インテリジェンスのベスト プラクティスなどを紹介します。所要時間: 5 分

オンデマンドで視聴

CISO インサイトハブGoogle Cloud の CISO オフィスからの分析情報と、進化し続ける今日の脅威ランドスケープに関する専門家の見解、レポート、フレームワークでセキュリティ リーダーを支援。

CISO インサイトハブGoogle Cloud の CISO オフィスからの分析情報と、進化し続ける今日の脅威ランドスケープに関する専門家の見解、レポート、フレームワークでセキュリティ リーダーを支援。所要時間: 5 分

詳細 Board of Directors Insights Hubセキュリティに関する意思決定を主導し、復元力と安全性を備えた運用を確実にするために、取締役会向けに設計された分析情報とベスト プラクティス。

Board of Directors Insights Hubセキュリティに関する意思決定を主導し、復元力と安全性を備えた運用を確実にするために、取締役会向けに設計された分析情報とベスト プラクティス。所要時間: 5 分

詳細 Cyber Savvy BoardroomGoogle Cloud の CISO オフィスから、セキュリティ リーダー、経営幹部、取締役会メンバーによる毎月の戦略的分析情報を入手して、組織のセキュリティ ポスチャーと将来を自信を持って形作りましょう。

Cyber Savvy BoardroomGoogle Cloud の CISO オフィスから、セキュリティ リーダー、経営幹部、取締役会メンバーによる毎月の戦略的分析情報を入手して、組織のセキュリティ ポスチャーと将来を自信を持って形作りましょう。動画(1:47)

今すぐ聴く

ブログ

ポッドキャスト

Cloud Security PodcastAnton Chuvakin と Timothy Peacock が、Google Cloud での取り組みを含め、クラウド セキュリティに関する最新の興味深いトピックを取り上げます。実用的な分析情報はもちろん、脅威モデルへの疑問やジョークも交えてお届けします。

Cloud Security PodcastAnton Chuvakin と Timothy Peacock が、Google Cloud での取り組みを含め、クラウド セキュリティに関する最新の興味深いトピックを取り上げます。実用的な分析情報はもちろん、脅威モデルへの疑問やジョークも交えてお届けします。所要時間: 5 分

今すぐ聴く The Defender's Advantage のポッドキャストLuke McNamara が、サイバーセキュリティの専門家とともに、最新の攻撃、脅威調査、トレンドに関する最前線の分析情報を提供します。国家レベルの活動、マルウェアなどについて深く掘り下げて解説します。

The Defender's Advantage のポッドキャストLuke McNamara が、サイバーセキュリティの専門家とともに、最新の攻撃、脅威調査、トレンドに関する最前線の分析情報を提供します。国家レベルの活動、マルウェアなどについて深く掘り下げて解説します。所要時間: 5 分

今すぐ聴く バイナリの裏側 ポッドキャストGoogle FLARE チームのメンバーである Josh Stroschein が、リバース エンジニアリングを通じてデジタル世界の安全を守る専門家の人間味あふれる物語や独自の視点を明らかにします。

バイナリの裏側 ポッドキャストGoogle FLARE チームのメンバーである Josh Stroschein が、リバース エンジニアリングを通じてデジタル世界の安全を守る専門家の人間味あふれる物語や独自の視点を明らかにします。所要時間: 5 分

今すぐ聴く

レポート

イベント

Google Cloud Next 20262026 年 4 月 22 ~ 24 日にラスベガスのマンダレイベイ コンベンション センターで開催される Next ‘26 にぜひご参加ください。

Google Cloud Next 20262026 年 4 月 22 ~ 24 日にラスベガスのマンダレイベイ コンベンション センターで開催される Next ‘26 にぜひご参加ください。所要時間: 5 分

チャンネル登録して最新情報を入手 サイバー防御サミット 2025AI イノベーションの保護、経営幹部のレジリエンスの構築、昨今の最も高度なサイバー脅威への対抗に関する基調講演と詳細を掘り下げたセッションをストリーミングで視聴できます。

サイバー防御サミット 2025AI イノベーションの保護、経営幹部のレジリエンスの構築、昨今の最も高度なサイバー脅威への対抗に関する基調講演と詳細を掘り下げたセッションをストリーミングで視聴できます。所要時間: 5 分

今すぐ見る Security Talksこの継続的なシリーズでは、Google のセキュリティ専門家が、セキュリティ プロダクト ポートフォリオ全体の最新の AI イノベーションや、脅威インテリジェンスのベスト プラクティスなどを紹介します。

Security Talksこの継続的なシリーズでは、Google のセキュリティ専門家が、セキュリティ プロダクト ポートフォリオ全体の最新の AI イノベーションや、脅威インテリジェンスのベスト プラクティスなどを紹介します。所要時間: 5 分

オンデマンドで視聴

CISO 向け

CISO インサイトハブGoogle Cloud の CISO オフィスからの分析情報と、進化し続ける今日の脅威ランドスケープに関する専門家の見解、レポート、フレームワークでセキュリティ リーダーを支援。

CISO インサイトハブGoogle Cloud の CISO オフィスからの分析情報と、進化し続ける今日の脅威ランドスケープに関する専門家の見解、レポート、フレームワークでセキュリティ リーダーを支援。所要時間: 5 分

詳細 Board of Directors Insights Hubセキュリティに関する意思決定を主導し、復元力と安全性を備えた運用を確実にするために、取締役会向けに設計された分析情報とベスト プラクティス。

Board of Directors Insights Hubセキュリティに関する意思決定を主導し、復元力と安全性を備えた運用を確実にするために、取締役会向けに設計された分析情報とベスト プラクティス。所要時間: 5 分

詳細 Cyber Savvy BoardroomGoogle Cloud の CISO オフィスから、セキュリティ リーダー、経営幹部、取締役会メンバーによる毎月の戦略的分析情報を入手して、組織のセキュリティ ポスチャーと将来を自信を持って形作りましょう。

Cyber Savvy BoardroomGoogle Cloud の CISO オフィスから、セキュリティ リーダー、経営幹部、取締役会メンバーによる毎月の戦略的分析情報を入手して、組織のセキュリティ ポスチャーと将来を自信を持って形作りましょう。動画(1:47)

今すぐ聴く

セキュリティ コミュニティに参加してスキルを習得し、分析情報を共有しましょう

Google Cloud セキュリティ コミュニティセキュリティとコンプライアンスの目標を達成するためのベスト プラクティスをご確認ください。

セキュリティ ベスト プラクティス センターMandiant Academy で組織のサイバーセキュリティのスキルアップを図る

受講可能なコースを見る