이 주제에서는 암호화 키를 Cloud HSM 또는 Cloud Key Management Service로 새 키 버전으로 가져오는 방법을 보여줍니다.

한도 및 제한사항을 비롯한 키 가져오기에 대한 자세한 내용은 키 가져오기를 참고하세요.

시작하기 전에 단계를 제외한 5~10 분 후에 이 주제의 단계를 완료할 수 있습니다. 키를 수동으로 래핑하면 작업이 복잡해집니다.

시작하기 전에

새 프로젝트를 만들어 테스트 후 정리를 쉽게 하고 키를 가져올 적절한 Identity and Access Management(IAM) 권한이 있는지 확인하기 위해 이 기능을 테스트하는 것이 좋습니다.

키를 가져오기 전에 프로젝트, 로컬 시스템, 키 자체를 준비해야 합니다.

프로젝트 준비

- Sign in to your Google Cloud account. If you're new to Google Cloud, create an account to evaluate how our products perform in real-world scenarios. New customers also get $300 in free credits to run, test, and deploy workloads.

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the required API.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles. -

Install the Google Cloud CLI.

-

외부 ID 공급업체(IdP)를 사용하는 경우 먼저 제휴 ID로 gcloud CLI에 로그인해야 합니다.

-

gcloud CLI를 초기화하려면, 다음 명령어를 실행합니다.

gcloud init -

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the required API.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles. -

Install the Google Cloud CLI.

-

외부 ID 공급업체(IdP)를 사용하는 경우 먼저 제휴 ID로 gcloud CLI에 로그인해야 합니다.

-

gcloud CLI를 초기화하려면, 다음 명령어를 실행합니다.

gcloud init -

가져오기를 수행하는 사용자는 키링, 키, 가져오기 작업을 만들 수 있는 다음 IAM 권한이 필요합니다. 사용자가 프로젝트 소유자가 아닌 경우 두 가지 사전 정의된 역할 중 모두를 사용자에게 할당할 수 있습니다.

roles/editorroles/cloudkms.importer

Cloud KMS에서 사용할 수 있는 IAM 역할 및 권한에 대한 자세한 내용은 권한 및 역할을 참조하세요.

- 키를 Google Cloud로 전송하기 전에 Google Cloud CLI가 자동으로 래핑하도록 허용하려면 로컬 시스템에 Pyca 암호화 라이브러리를 설치해야 합니다. Pyca 라이브러리는 Google Cloud로 보내기 전에 키를 래핑하고 보호하는 가져오기 작업에서 사용됩니다.

- 키를 수동으로 래핑하려면 수동 키 래핑을 위해 OpenSSL을 구성해야 합니다.

보호 수준은 키가 소프트웨어, HSM, 외부 키 관리 시스템에 유지되는지 여부를 나타냅니다. 이러한 스토리지 환경 중 하나에서 다른 스토리지 환경으로 키 자료를 이동할 수 없습니다. 키의 모든 버전은 동일한 보호 수준을 갖습니다.

용도는 키 버전이 대칭 암호화, 비대칭 암호화 또는 비대칭 서명에 사용되는지 여부를 나타냅니다. 키의 용도는 해당 키의 버전을 만드는 데 사용할 수 있는 가능한 알고리즘을 제한합니다. 키의 모든 버전은 용도가 동일합니다.

Google Cloud 콘솔에서 키 관리 페이지로 이동합니다.

키링 만들기를 클릭합니다.

키링 이름 필드에 키링의 이름을 입력합니다.

위치 유형에서 위치 유형과 위치를 선택합니다.

만들기를 클릭합니다. 키 만들기 페이지가 열립니다.

키 이름 필드에 키의 이름을 입력합니다.

보호 수준에서 소프트웨어 또는 HSM을 선택한 다음 계속을 클릭합니다.

키 자료에서 가져온 키를 선택한 다음 계속을 클릭합니다. 이렇게 하면 초기 키 버전이 생성되지 않습니다.

키의 용도와 알고리즘을 설정한 다음 계속을 클릭합니다.

선택사항: 가져온 키 버전만 포함하도록 하려면 키 버전을 가져오기만 하도록 제한을 선택합니다. 이렇게 하면 Cloud KMS에서 실수로 새 키 버전을 만드는 것을 방지할 수 있습니다.

선택사항: 가져온 키의 경우 기본적으로 자동 순환이 중지됩니다. 자동 순환을 사용 설정하려면 키 순환 기간 필드에서 값을 선택합니다.

자동 순환을 사용 설정하면 Cloud KMS에 새로운 키 버전이 생성되고 순환 후 가져온 키 버전은 더 이상 기본 키 버전이 되지 않습니다.

만들기를 클릭합니다.

대상 키링을 만듭니다. Cloud HSM 키로 가져오려면 Cloud HSM을 지원하는 위치를 선택합니다.

gcloud kms keyrings create KEY_RING \ --location LOCATION

키링을 만드는 방법에 대해 자세히 알아보세요.

대상 키를 만듭니다.

- 키의 용도를 지정합니다.

--skip-initial-version-creation플래그를 사용하여 초기 버전이 생성되지 않도록 합니다.- 선택사항:

--import-only플래그를 사용하여 Cloud KMS에서 새 버전이 생성되지 않도록 합니다. - 선택사항: 순환 정책을 지정하지 마세요. 자동 순환을 사용 설정하면 Cloud KMS에 새로운 키 버전이 생성되고 순환 후 가져온 키 버전은 더 이상 기본 키 버전이 되지 않습니다.

--import-only플래그를 지정한 경우 순환 정책을 지정할 수 없습니다.

gcloud kms keys create KEY_NAME \ --location LOCATION \ --keyring KEY_RING \ --purpose PURPOSE \ --skip-initial-version-creation \ --import-only

Cloud KMS 키 또는 Cloud HSM 키 생성에 대해 자세히 알아보세요.

새 키링을 만듭니다.

curl "https://cloudkms.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/keyRings?keyRingId=KEY_RING" \ --request "POST" \ --header "authorization: Bearer TOKEN" \ --header "content-type: application/json" \ --header "x-goog-user-project: PROJECT_ID" \ --data "{}"자세한 내용은 API 문서

KeyRing.create를 참조하세요.가져오기 전용 빈 키를 만듭니다.

curl "https://cloudkms.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/keyRings/KEY_RING/cryptoKeys?cryptoKeyId=KEY_NAME&skipInitialVersionCreation=true&importOnly=true" \ --request "POST" \ --header "authorization: Bearer TOKEN" \ --header "content-type: application/json" \ --header "x-goog-user-project: PROJECT_ID" \ --data "{"purpose":"PURPOSE", "versionTemplate":{"protectionLevel":"PROTECTION_LEVEL","algorithm":"ALGORITHM"}}"자세한 내용은 API 문서

CryptoKey.create를 참조하세요.Google Cloud 콘솔에서 키 관리 페이지로 이동합니다.

대상 키링의 이름을 클릭합니다.

보호 수준을 소프트웨어 또는 HSM으로 설정합니다. 대상 키에 설정한 것과 동일한 보호 수준을 사용합니다.

가져오기 작업 만들기를 클릭합니다.

이름 필드에 가져오기 작업 이름을 입력합니다.

가져오기 메서드 드롭다운에서 가져오기 메서드를 3072비트 RSA 또는 4096비트 RSA로 설정합니다.

만들기를 클릭합니다.

- 대상 키와 동일한 키링과 위치를 사용합니다.

- 보호 수준을

software또는hsm중 하나로 설정합니다. - 가져오기 방법을

rsa-oaep-3072-sha1-aes-256,rsa-oaep-4096-sha1-aes-256,rsa-oaep-3072-sha256-aes-256,rsa-oaep-4096-sha256-aes-256,rsa-oaep-3072-sha256,rsa-oaep-4096-sha256중 하나로 설정합니다. Google Cloud 콘솔에서 키 관리 페이지로 이동합니다.

가져오기 작업이 있는 키링의 이름을 클릭합니다.

페이지 상단에 있는 가져오기 작업 탭을 클릭합니다.

상태가 가져오기 작업 이름 옆에 있는 상태 아래에 표시됩니다.

- 키 관리자에게만

importjobs.create권한을 부여합니다. - 이 작업을 사용하여 키를 가져올 운영자에게 특정 가져오기 작업의

importjobs.useToImport권한을 부여합니다. - 가져오기 작업을 만들 때 이를 사용하여 가져오는 키 버전의 보호 수준과 알고리즘을 지정합니다.

용도가

ENCRYPT_DECRYPT인 키는google-symmetric-encryption알고리즘을 사용하며 길이는 32입니다.용도가

ASYMMETRIC_DECRYPT또는ASYMMETRIC_SIGN인 키는 다양한 알고리즘과 길이를 지원합니다.키를 만든 후에는 키의 용도를 변경할 수 없지만 후속 키 버전은 초기 키 버전과 다른 길이로 만들 수 있습니다.

Google Cloud 콘솔에서 키 관리 페이지를 엽니다.

가져오기 작업이 있는 키링의 이름을 클릭합니다. 대상 키가 키링의 다른 키와 함께 표시됩니다.

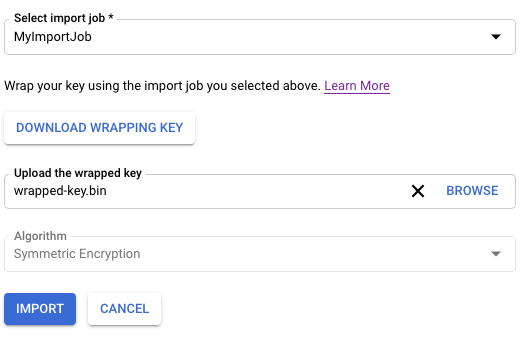

대상 키의 이름을 클릭한 다음 키 버전 가져오기를 클릭합니다.

가져오기 작업 선택 드롭다운에서 가져오기 작업을 선택합니다.

래핑된 키 업로드 선택기에서 이미 래핑된 키를 선택합니다.

비대칭 키를 가져올 경우 알고리즘 드롭다운에서 알고리즘을 선택합니다. 키 버전 가져오기 페이지가 다음과 비슷하게 표시됩니다.

가져오기를 클릭합니다.

IMPORT_JOB_ID: 해당 가져오기 작업의 전체 리소스 이름

ALGORITHM: 가져올 키의

algorithm(CryptoKeyVersionAlgorithm유형)WRAPPED_KEY: base64 형식의 수동으로 래핑된 키

Google Cloud 콘솔에서 키 관리 페이지를 엽니다.

가져오기 작업이 있는 키링의 이름을 클릭합니다.

페이지 상단에 있는 가져오기 작업 탭을 클릭합니다.

상태가 가져오기 작업 이름 옆에 있는 상태 아래에 표시됩니다.

- 이전에 가져온

CryptoKeyVersions만 다시 가져올 수 있습니다. - 다시 가져온 키 자료는 이전에 버전을 성공적으로 가져온 경우 원래 키 자료와 정확하게 일치해야 합니다.

- 이 기능 출시 이전에 폐기된

CryptoKeyVersions는 다시 가져올 수 없습니다. 버전을 다시 가져올 수 있는 경우CryptoKeyVersion의reimport_eligible필드는true이고, 그렇지 않은 경우false입니다. Google Cloud 콘솔에서 키 관리 페이지로 이동합니다.

키 버전을 다시 가져오려는 키가 포함된 키링의 이름을 클릭합니다.

키 버전을 다시 가져올 키를 클릭합니다.

다시 가져오려는 키 버전 옆의 점 3개를 클릭합니다.

키 버전 다시 가져오기를 선택합니다.

가져오기 작업 선택 드롭다운에서 가져오기 작업을 선택합니다.

래핑된 키 업로드 선택기에서 이미 래핑된 키를 선택합니다. 이 키는 원본 키 자료와 일치해야 합니다.

다시 가져오기를 클릭합니다.

원래 키 자료를 사용하여 키 버전을 다시 가져옵니다.

gcloud kms keys versions import \ --location LOCATION \ --keyring KEY_RING \ --key KEY_NAME \ --version KEY_VERSION \ --algorithm ALGORITHM \ --import-job IMPORT_JOB \ --target-key-file PATH_TO_KEY \

cryptoKeyVersions.import메서드의 요청 본문에서cryptoKeyVersion필드를 가져올 버전의 키 버전 이름으로 설정합니다. 암호화 키의 하위 요소여야 합니다.요청 본문에서

algorithm필드를 가져올 키의 알고리즘으로 설정합니다. 이 값은 원본 키 버전의 알고리즘과 일치해야 합니다.algorithm필드는CryptoKeyVersionAlgorithm유형입니다.요청 본문에서

wrappedKeyMaterial필드를 이미 래핑한 키 자료로 설정합니다.cryptoKeyVersions.import메서드를 호출합니다.cryptoKeyVersions.import응답은CryptoKeyVersion유형입니다. 키를 가져오면 상태가ENABLED가 되어 Cloud KMS에서 이 키를 사용할 수 있습니다.- 가져온 키 확인. 가져온 키 자료가 원래 키와 동일한지 확인한 후 서명하거나 데이터를 보호하는 데 키를 사용할 수 있습니다.

- 키 가져오기 실패 문제 해결

로컬 시스템 준비

다음 옵션 중 하나를 선택하여 로컬 시스템을 준비합니다. 자동 키 래핑은 대부분의 사용자에게 권장됩니다.

키 준비

키의 알고리즘 및 길이가 지원되는지 확인합니다. 키에 허용되는 알고리즘은 키가 대칭적 암호화, 비대칭 암호화, 비대칭 서명에 사용되는지 여부와 키가 소프트웨어 또는 HSM에 저장되는지 여부에 따라 다릅니다. 가져오기 요청의 일부로 키의 알고리즘을 지정합니다.

별개로 키가 인코딩되는 방식을 확인하고, 필요한 경우 조정해야 합니다.

만들거나 가져온 키 버전에서 다음을 변경할 수 없습니다.

가져올 키가 없지만 키 가져오기 절차를 확인하려면 다음 명령어를 사용하여 로컬 시스템에서 대칭 키를 만들 수 있습니다.

openssl rand 32 > ${HOME}/test.bin

이 키는 테스트에만 사용하세요. 이 방법으로 만든 키는 프로덕션 용도에 적합하지 않을 수 있습니다.

수동으로 키를 래핑해야 하는 경우, 이 주제의 절차를 계속 진행하기 전에 래핑합니다.

대상 키 및 키링 만들기

Cloud KMS 키는 키 버전이 0개 이상 포함된 컨테이너 객체입니다. 각 키 버전에는 암호화 키가 포함되어 있습니다.

Cloud KMS 또는 Cloud HSM으로 키를 가져올 때 가져온 키는 기존 Cloud KMS 또는 Cloud HSM 키의 새 키 버전이 됩니다. 이 주제의 나머지 부분에서는 이 키를 대상 키라고 합니다. 키 자료를 가져오려면 먼저 대상 키가 있어야 합니다.

키 버전을 가져오는 것은 해당 키의 기존 버전에 영향을 미치지 않습니다. 그러나 키 가져오기를 테스트할 때는 비어 있는 키를 만드는 것이 좋습니다. 비어 있는 키는 버전이 없고 활성화되지 않았으며 사용할 수 없습니다.

새로 만든 키에 가져온 버전만 포함되도록 지정하여 Cloud KMS에서 실수로 새 버전을 생성하는 것을 방지할 수 있습니다.

키링에 키가 있습니다. 이 주제에서는 이 키링을 대상 키링이라고 합니다. 대상 키링의 위치는 가져오기 후 키 자료를 사용할 수 있는 위치를 결정합니다. 일부 위치에서는 Cloud HSM 키를 만들거나 가져올 수 없습니다. 키를 만든 후에는 다른 키링 또는 위치로 이동할 수 없습니다.

다음 단계에 따라 Google Cloud CLI 또는 Google Cloud 콘솔을 사용하여 새 키 링에 빈 키를 만듭니다.

콘솔

gcloud

명령줄에서 Cloud KMS를 사용하려면 먼저 최신 버전의 Google Cloud CLI로 설치 또는 업그레이드하세요.

Go

이 코드를 실행하려면 먼저 Go 개발 환경을 설정하고 Cloud KMS Go SDK를 설치합니다.

Java

이 코드를 실행하려면 먼저 자바 개발 환경을 설정하고 Cloud KMS 자바 SDK를 설치합니다.

Node.js

이 코드를 실행하려면 먼저 Node.js 개발 환경을 설정하고 Cloud KMS Node.js SDK를 설치합니다.

Python

이 코드를 실행하려면 먼저 Python 개발 환경을 설정하고 Cloud KMS Python SDK를 설치합니다.

API

이 예시에서는 curl을 HTTP 클라이언트로 사용하여 API 사용을 보여줍니다. 액세스 제어에 대한 자세한 내용은 Cloud KMS API 액세스를 참조하세요.

이제 키링과 키가 있지만 키에 키 자료와 버전이 없고 활성 상태가 아닙니다. 다음으로 가져오기 작업을 만듭니다.

가져오기 작업 만들기

가져오기 작업은 키를 가져온 후 변경할 수 없는 속성을 포함하여 가져오는 키의 특성을 정의합니다.

보호 수준은 이 가져오기 작업으로 가져온 키가 소프트웨어, HSM 또는 외부 키 관리 시스템에 상주할지 여부를 정의합니다. 키를 최종적으로 가져온 후에는 보호 수준을 변경할 수 없습니다.

가져오기 메서드는 로컬 시스템에서 대상 Google Cloud 프로젝트로 전송되는 동안 가져온 키를 보호하는 래핑 키를 만드는 데 사용되는 알고리즘을 정의합니다. 3072비트 또는 4096비트 RSA 키를 선택할 수 있습니다. 구체적인 요구사항이 없으면 3072 비트 래핑 키를 사용하는 것이 좋습니다.

gcloud CLI,Google Cloud 콘솔 또는 Cloud Key Management Service API를 사용하여 가져오기 작업을 만들 수 있습니다.

콘솔

gcloud

명령줄에서 Cloud KMS를 사용하려면 먼저 최신 버전의 Google Cloud CLI로 설치 또는 업그레이드하세요.

가져오기 작업을 만들려면 다음과 같은 명령어를 사용합니다.

gcloud kms import-jobs create IMPORT_JOB \ --location LOCATION \ --keyring KEY_RING \ --import-method IMPORT_METHOD \ --protection-level PROTECTION_LEVEL

Go

이 코드를 실행하려면 먼저 Go 개발 환경을 설정하고 Cloud KMS Go SDK를 설치합니다.

Java

이 코드를 실행하려면 먼저 자바 개발 환경을 설정하고 Cloud KMS 자바 SDK를 설치합니다.

Node.js

이 코드를 실행하려면 먼저 Node.js 개발 환경을 설정하고 Cloud KMS Node.js SDK를 설치합니다.

Python

이 코드를 실행하려면 먼저 Python 개발 환경을 설정하고 Cloud KMS Python SDK를 설치합니다.

API

이 예시에서는 curl을 HTTP 클라이언트로 사용하여 API 사용을 보여줍니다. 액세스 제어에 대한 자세한 내용은 Cloud KMS API 액세스를 참조하세요.

가져오기 작업을 만들려면 ImportJobs.create 메서드를 사용합니다.

curl "https://cloudkms.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/keyRings/KEY_RING/importJobs?import_job_id=IMPORT_JOB_ID" \

--request "POST" \

--header "authorization: Bearer TOKEN" \

--header "content-type: application/json" \

--data '{"import_method": "IMPORT_METHOD", "protection_level": "PROTECTION_LEVEL"}'

다음을 바꿉니다.

가져오기 작업의 상태 확인

가져오기 작업의 초기 상태는 PENDING_GENERATION입니다. 상태가 ACTIVE이면 이를 사용하여 키를 가져올 수 있습니다.

가져오기 작업은 3일 후에 만료됩니다. 가져오기 작업이 만료된 경우 새 작업을 만들어야 합니다.

Google Cloud CLI,Google Cloud 콘솔 또는 Cloud Key Management Service API를 사용하여 가져오기 작업의 상태를 확인할 수 있습니다.

콘솔

gcloud

명령줄에서 Cloud KMS를 사용하려면 먼저 최신 버전의 Google Cloud CLI로 설치 또는 업그레이드하세요.

가져오기 작업이 활성 상태이면 이를 사용하여 키를 가져올 수 있습니다. 몇 분 정도 걸릴 수 있습니다. 이 명령어를 사용하여 가져오기 작업이 활성 상태인지 확인합니다. 가져오기 작업을 만든 위치와 키링을 사용합니다.

gcloud kms import-jobs describe IMPORT_JOB \ --location LOCATION \ --keyring KEY_RING \ --format="value(state)"

출력은 다음과 비슷합니다.

state: ACTIVE

Go

이 코드를 실행하려면 먼저 Go 개발 환경을 설정하고 Cloud KMS Go SDK를 설치합니다.

Java

이 코드를 실행하려면 먼저 자바 개발 환경을 설정하고 Cloud KMS 자바 SDK를 설치합니다.

Node.js

이 코드를 실행하려면 먼저 Node.js 개발 환경을 설정하고 Cloud KMS Node.js SDK를 설치합니다.

Python

이 코드를 실행하려면 먼저 Python 개발 환경을 설정하고 Cloud KMS Python SDK를 설치합니다.

API

이 예시에서는 curl을 HTTP 클라이언트로 사용하여 API 사용을 보여줍니다. 액세스 제어에 대한 자세한 내용은 Cloud KMS API 액세스를 참조하세요.

가져오기 작업의 상태를 확인하려면 ImportJobs.get 메서드를 사용합니다.

curl "https://cloudkms.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/keyRings/KEY_RING/importJobs/IMPORT_JOB_ID" \

--request "GET" \

--header "authorization: Bearer TOKEN"

가져오기 작업이 활성화되는 즉시 키 가져오기 요청을 할 수 있습니다.

가져오기 작업 수정 방지

가져오기 작업은 키 알고리즘과 가져온 키가 HSM 키인지 소프트웨어 키인지 여부를 비롯하여 가져온 키의 여러 특성을 결정합니다. IAM 권한을 구성하여 사용자가 가져오기 작업을 생성하지 못하도록 하고 가져오기 작업을 사용하여 키를 가져올 수 있도록 허용할 수 있습니다.

가져오기 작업이 만료될 때까지 해당 가져오기 작업에 대한 importjobs.useToImport는 있지만 importjobs.create 권한이 없는 사용자는 키를 가져올 수는 있지만 가져오기 작업의 특성을 수정할 수 없습니다.

키 가져오기

가져오기 작업의 상태를 확인한 후 가져오기를 요청할 수 있습니다.

Google Cloud CLI에서 키를 자동으로 래핑할지 또는 이미 키를 수동으로 래핑했는지 여부에 따라 다른 플래그를 사용하여 가져오기를 요청합니다.

키를 수동 또는 자동으로 래핑했는지 여부에 관계없이 알고리즘을 가져올 실제 키의 길이와 일치하는 지원되는 알고리즘으로 설정하고 키의 목적을 지정합니다.

자동으로 키 래핑 및 가져오기

자동 래핑을 사용하려면 Google Cloud CLI를 사용해야 합니다.

다음과 같은 명령어를 사용합니다. --target-key-file을 래핑하고 가져오려는 래핑 해제된 키의 위치로 설정합니다. --wrapped-key-file은 설정하지 마세요.

선택적으로 --public-key-file 플래그를 공개 키가 이미 다운로드된 위치로 설정할 수 있습니다. 이렇게 하면 많은 키를 가져올 때 각 가져오기 중에 공개 키가 다운로드되지 않습니다. 예를 들어 공개 키를 한 번 다운로드한 다음 각 키를 가져올 때 위치를 제공한 스크립트를 작성할 수 있습니다.

gcloud kms keys versions import \

--import-job IMPORT_JOB \

--location LOCATION \

--keyring KEY_RING \

--key KEY_NAME \

--algorithm ALGORITHM \

--target-key-file PATH_TO_UNWRAPPED_KEY

키는 가져오기 작업과 연결된 래핑 키로 래핑되고 Google Cloud로 전송되고 대상 키에서 새 키 버전으로 가져옵니다.

수동으로 래핑된 키 가져오기

이 섹션의 안내에 따라 수동으로 래핑한 키를 가져옵니다. --wrapped-key-file을 수동으로 래핑한 키의 위치로 설정합니다.

--target-key-file을 설정하지 마세요.

선택적으로 --public-key-file 플래그를 공개 키가 이미 다운로드된 위치로 설정할 수 있습니다. 이렇게 하면 많은 키를 가져올 때 각 가져오기 중에 공개 키가 다운로드되지 않습니다. 예를 들어 공개 키를 한 번 다운로드한 다음 각 키를 가져올 때 위치를 제공한 스크립트를 작성할 수 있습니다.

Console

gcloud

명령줄에서 Cloud KMS를 사용하려면 먼저 최신 버전의 Google Cloud CLI로 설치 또는 업그레이드하세요.

다음과 같은 명령어를 사용합니다.

gcloud kms keys versions import \ --import-job IMPORT_JOB \ --location LOCATION \ --keyring KEY_RING \ --key KEY_NAME \ --algorithm ALGORITHM \ --wrapped-key-file PATH_TO_WRAPPED_KEY

자세한 내용은 gcloud kms keys versions import --help 명령어의 출력을 참조하세요.

Go

이 코드를 실행하려면 먼저 Go 개발 환경을 설정하고 Cloud KMS Go SDK를 설치합니다.

Java

이 코드를 실행하려면 먼저 자바 개발 환경을 설정하고 Cloud KMS 자바 SDK를 설치합니다.

Node.js

이 코드를 실행하려면 먼저 Node.js 개발 환경을 설정하고 Cloud KMS Node.js SDK를 설치합니다.

Python

이 코드를 실행하려면 먼저 Python 개발 환경을 설정하고 Cloud KMS Python SDK를 설치합니다.

API

이 예시에서는 curl을 HTTP 클라이언트로 사용하여 API 사용을 보여줍니다. 액세스 제어에 대한 자세한 내용은 Cloud KMS API 액세스를 참조하세요.

cryptoKeyVersions.import 메서드를 사용하여 키를 가져옵니다.

curl "https://cloudkms.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/keyRings/KEY_RING/cryptoKeys/KEY_NAME/cryptoKeyVersions:import" \

--request "POST" \

--header "authorization: Bearer TOKEN" \

--header "content-type: application/json" \

--data '{"importJob": "IMPORT_JOB_ID", "algorithm": "ALGORITHM", "wrappedKey": "WRAPPED_KEY"}'

다음을 바꿉니다.

키 가져오기 요청이 시작됩니다. 상태를 모니터링할 수 있습니다.

가져온 키 버전 상태 확인

가져온 키 버전의 초기 상태는 PENDING_IMPORT입니다. 상태가 ENABLED이면 키 버전을 성공적으로 가져온 것입니다. 가져오기에 실패하면 상태는 IMPORT_FAILED입니다.

Google Cloud CLI,Google Cloud 콘솔 또는 Cloud Key Management Service API를 사용하여 가져오기 요청의 상태를 확인할 수 있습니다.

콘솔

gcloud

명령줄에서 Cloud KMS를 사용하려면 먼저 최신 버전의 Google Cloud CLI로 설치 또는 업그레이드하세요.

versions list 명령어를 사용하여 상태를 확인합니다. 이 주제의 앞부분에서 만든 위치, 대상 키링, 대상 키를 사용합니다.

gcloud kms keys versions list \ --keyring KEY_RING \ --location LOCATION \ --key KEY_NAME

Go

이 코드를 실행하려면 먼저 Go 개발 환경을 설정하고 Cloud KMS Go SDK를 설치합니다.

Java

이 코드를 실행하려면 먼저 자바 개발 환경을 설정하고 Cloud KMS 자바 SDK를 설치합니다.

Node.js

이 코드를 실행하려면 먼저 Node.js 개발 환경을 설정하고 Cloud KMS Node.js SDK를 설치합니다.

Python

이 코드를 실행하려면 먼저 Python 개발 환경을 설정하고 Cloud KMS Python SDK를 설치합니다.

API

이 예시에서는 curl을 HTTP 클라이언트로 사용하여 API 사용을 보여줍니다. 액세스 제어에 대한 자세한 내용은 Cloud KMS API 액세스를 참조하세요.

ImportJob.get 메서드를 호출하고 state 필드를 확인합니다. state가 PENDING_GENERATION이면 가져오기 작업이 아직 생성되는 중입니다.

ACTIVE가 될 때까지 상태를 주기적으로 다시 확인합니다.

초기 키 버전을 가져오면 키의 상태가 활성으로 변경됩니다. 대칭 키의 경우 키를 사용하기 전에 가져온 키 버전을 기본 버전으로 설정해야 합니다.

대칭 키: 기본 버전 설정

이 단계는 대칭 키를 가져올 때 필요하며 비대칭 키와는 관련이 없습니다. 비대칭 키에는 기본 버전이 없습니다. Google Cloud CLI를 사용하여 기본 버전을 설정해야 합니다.

gcloud kms keys set-primary-version KEY_NAME\

--location=LOCATION\

--keyring=KEY_RING\

--version=KEY_VERSION

이전에 폐기된 키 다시 가져오기

Cloud Key Management Service는 원래 키 자료를 제공하여 이전에 가져온 키 버전을 DESTROYED 또는 IMPORT_FAILED 상태에서 ENABLED 상태로 복원할 수 있도록 하는 키 다시 가져오기를 지원합니다. 최초 가져오기 실패로 인해 원본 키 자료를 가져오지 못한 경우 키 자료가 제공될 수 있습니다.

제한사항

소프트웨어 및 Cloud HSM 키는 다시 가져올 수 있지만 외부 키는 다시 가져올 수 없습니다.

폐기된 키 다시 가져오기

가져오기 작업 만들기의 단계에 따라 다시 가져올 ImportJob을 만듭니다. 보호 수준이 원래 보호 수준과 일치하면 기존 ImportJob 또는 새 ImportJob을 사용할 수 있습니다.

콘솔

gcloud

명령줄에서 Cloud KMS를 사용하려면 먼저 최신 버전의 Google Cloud CLI로 설치 또는 업그레이드하세요.

API

이 예시에서는 curl을 HTTP 클라이언트로 사용하여 API 사용을 보여줍니다. 액세스 제어에 대한 자세한 내용은 Cloud KMS API 액세스를 참조하세요.