이 가이드에서는 워크로드에서 Active Directory 사용자 인증 정보를 사용하여 Google Cloud에 인증하도록 워크로드 아이덴티티 제휴를 사용하는 방법을 설명합니다.

Active Directory 환경에서 Windows Server 워크로드를 실행하는 경우 이러한 워크로드에서 Active Directory 사용자 인증 정보에 액세스할 수 있습니다. 예를 들면 다음과 같습니다.

- Windows 서비스는 도메인 사용자로 로그인하도록 구성될 수 있습니다.

- IIS 애플리케이션은 그룹 관리형 서비스 계정(gMSA)으로 실행되도록 구성될 수 있습니다.

워크로드 아이덴티티 제휴를 Active Directory Federation Services(AD FS)와 함께 사용하면 이러한 워크로드에서 Active Directory Kerberos 사용자 인증 정보를 단기 Google Cloud 사용자 인증 정보로 교환하도록 할 수 있습니다. 워크로드에서 이 단기 사용자 인증 정보를 사용하여 Google CloudAPI에 액세스할 수 있습니다.

Active Directory 사용자 인증 정보를 단기 Google Cloud사용자 인증 정보와 교환하려면 2개의 토큰 교환을 연결하면 됩니다.

- 워크로드가 OpenID Connect(OIDC), SAML-POST 또는 WS-Trust를 사용하여 AD FS에서 OIDC 토큰 또는 SAML 어설션을 요청합니다. 워크로드는 AD FS에 인증하기 위해 통합 Windows 인증(IWA) 및 기존 Active Directory 사용자 인증 정보를 사용합니다.

- 그런 다음 워크로드에서 워크로드 아이덴티티 제휴를 사용하여 OIDC 토큰 또는 SAML 어설션을 보안 토큰 서비스 토큰과 교환하고, 필요한 경우 Google Cloud 서비스 계정을 가장합니다.

이 문서에서는 Windows용 워크로드 인증자를 사용하여 애플리케이션 변경이 필요 없는 방식으로 이 프로세스를 자동화하는 방법을 보여줍니다.

AD FS 준비

다음 단계를 한 번만 수행하면 됩니다.

프로토콜 선택

AD FS를 준비하는 방법은 사용하려는 프로토콜에 따라 다릅니다.

SAML: 워크로드에서 SAML 또는 WS-Trust를 사용하여 SAML 어설션을 가져오도록 허용할 수 있습니다.

SAML 또는 WS-Trust를 사용하려면 AD FS에서 신뢰 당사자를 만들고 이 신뢰 당사자에 발급된 어설션을 신뢰하도록 워크로드 아이덴티티 풀을 구성합니다.

워크로드는 SAML-POST 바인딩 또는 WS-Trust를 사용하여 Active Directory 사용자를 사용하여 AD FS에 인증할 수 있습니다. 그러면 AD FS가 워크로드의 Active Directory 사용자에 대한 정보와 그룹 멤버십과 같은 추가 정보가 포함된 SAML 어설션을 발급합니다.

SAML 또는 WS-Trust를 사용하려면 AD FS 3.0, Windows Server 2016용 AD FS, 최신 버전의 AD FS가 필요합니다.

OIDC: 워크로드에서 OIDC를 사용하여 OIDC 토큰을 가져오도록 할 수 있습니다.

OIDC를 사용하려면 AD FS에서 OIDC 클라이언트(네이티브 애플리케이션)와 OIDC 리소스(웹 API)를 만듭니다. 그런 다음 Web API에 발급된 액세스 토큰을 신뢰하도록 워크로드 아이덴티티 풀을 구성합니다.

워크로드에서 Active Directory 사용자 및 OAuth

client_credentials부여를 사용하여 AD FS에 인증할 수 있습니다. 그러면 AD FS가 액세스 토큰을 발급하지만 ID 토큰은 발급하지 않습니다.액세스 토큰에는 OIDC 클라이언트 애플리케이션에 대한 정보가 포함되어 있지만 워크로드의 Active Directory 사용자 또는 해당 그룹 멤버십에 대한 정보는 포함되어 있지 않습니다.

액세스 토큰에는 Active Directory 사용자에 대한 정보가 포함되어 있지 않으므로 OIDC를 사용하는 것은 SAML 또는 WS-Trust를 사용하는 것보다 유연성이 떨어질 수 있습니다.

OIDC를 사용하려면 Windows Server 2016용 AD FS 또는 최신 버전의 AD FS가 필요합니다.

로그인 시 IdP에서 서명된 인증 정보를 제공해야 합니다. OIDC IdP는 JWT를 제공해야 하고 SAML IdP 응답에 서명이 되어야 합니다.

IWA 기본 요건

이 섹션에서는 이 가이드를 사용하는 데 필요한 IWA 기본 요건을 설명합니다.

AD FS와 IWA를 사용한 적이 없는 경우 먼저 다음 기본 요건을 충족해야 합니다.

- Windows 인증을 허용하고 올바른 서비스 기본 이름을 사용하도록 AD FS를 구성했습니다.

- AD FS 배포와 호환되도록 인증의 확장 보호를 구성했습니다.

워크로드 등록

AD FS에 워크로드를 등록하려면 다음을 수행합니다.

OIDC

워크로드에서 OIDC를 사용할 수 있게 하려면 AD FS에 애플리케이션을 2번 등록해야 필요합니다.

네이티브 애플리케이션 또는 서버 애플리케이션 유형의 애플리케이션 등록

Google Cloud의 워크로드 아이덴티티 풀 공급업체에 해당하는 Web API 유형의 애플리케이션 등록

클라이언트 애플리케이션 등록

워크로드를 나타내는 클라이언트 애플리케이션을 만듭니다. Google Cloud에 대한 액세스 권한이 필요한 워크로드가 여러 개 있는 경우 클라이언트 애플리케이션을 여러 개 만들어야 할 수 있습니다.

AD FS에 클라이언트 애플리케이션을 등록하려면 다음을 수행합니다.

- AD FS MMC 스냅인을 열고 애플리케이션 그룹으로 이동합니다.

- 애플리케이션 그룹 추가를 클릭합니다.

시작 페이지에서 다음을 수행합니다.

- 텍스트 필드에 클라이언트 이름을 입력합니다.

- 서버 애플리케이션을 선택합니다.

- 다음을 클릭합니다.

서버 애플리케이션 페이지에서 다음을 수행합니다.

text-field 텍스트 필드에 클라이언트 식별자(클라이언트 ID)와 리디렉션 URI를 입력합니다.

client_credentials부여 유형만 사용하려는 경우 리디렉션 URI는 사용되지 않으며http://localhost/와 같은 URI를 사용할 수 있습니다.다음을 클릭합니다.

애플리케이션 사용자 인증 정보 구성 페이지에서 다음을 수행합니다.

- 클라이언트 인증 방법을 선택합니다. IWA를 사용하려면 Windows 통합 인증을 사용 설정됨으로 설정합니다.

- 애플리케이션이 실행되도록 구성된 도메인 사용자를 선택합니다.

- 다음을 클릭합니다.

요약 페이지에서 설정을 검토하고 다음을 클릭합니다.

닫기를 클릭하여 대화상자를 닫습니다.

워크로드 아이덴티티 풀의 웹 API 애플리케이션 만들기

Web API 유형의 다른 애플리케이션 등록을 만듭니다. 이 애플리케이션은 워크로드 아이덴티티 풀 공급업체에 해당하며 이 애플리케이션을 사용하여 Google Cloud와의 트러스트 관계를 설정합니다.

AD FS에서 애플리케이션을 만들려면 다음을 수행합니다.

- AD FS MMC 스냅인을 열고 애플리케이션 그룹으로 이동합니다.

- 애플리케이션 그룹 추가를 클릭합니다.

- 시작 페이지에서

Workload Identity Federation (test environment)과 같은 이름을 입력하고 Web API를 선택합니다. 그런 다음 다음을 클릭합니다. 웹 API 구성 페이지에서 웹 API의 신뢰 당사자 식별자를 입력합니다.

커스텀 신뢰 당사자 식별자를 정의하는 대신 다음 URI를 신뢰 당사자 식별자로 사용할 수 있습니다.

https://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/WORKLOAD_POOL_ID/providers/WORKLOAD_PROVIDER_ID

다음을 바꿉니다.

PROJECT_NUMBER: 워크로드 아이덴티티 풀을 만드는 데 사용하는 Google Cloud 프로젝트의 프로젝트 번호로 바꿉니다.WORKLOAD_POOL_ID: 워크로드 아이덴티티 풀을 식별하는 사용자가 선택한 ID. 나중에 워크로드 아이덴티티 풀을 만들 때 동일한 ID를 사용해야 합니다.WORKLOAD_PROVIDER_ID: 워크로드 아이덴티티 풀 공급업체를 식별하는 사용자가 선택한 ID. 나중에 워크로드 아이덴티티 풀 공급업체를 만들 때 동일한 ID를 사용해야 합니다.

이러한 방식으로 URI 형식을 지정하면 신뢰 당사자 식별자가 워크로드 아이덴티티 풀 공급업체를 고유하게 식별할 수 있습니다.

나중에 워크로드 아이덴티티 풀 공급업체를 구성할 때 신뢰 당사자 식별자가 필요합니다.

다음을 클릭합니다.

액세스 제어 정책 적용 페이지에서 적절한 액세스 정책을 선택하고 다음을 클릭합니다.

애플리케이션 권한 구성 페이지에서 이전에 만든 클라이언트 애플리케이션을 추가합니다. 그런 다음 다음을 클릭합니다.

요약 페이지에서 설정을 검토하고 다음을 클릭합니다.

닫기를 클릭하여 대화상자를 닫습니다.

SAML 또는 WS-Trust

AD FS에서 신뢰 당사자 트러스트를 만듭니다.

- AD FS MMC 스냅인을 엽니다.

- 신뢰 당사자 트러스트로 이동합니다.

- 신뢰 당사자 트러스트 추가를 클릭합니다.

- 신뢰 당사자 트러스트 추가 마법사의 시작 페이지에서 다음을 수행합니다.

- 클레임 인식을 선택합니다.

- 시작을 클릭합니다.

- 데이터 소스 선택 페이지에서 다음을 수행합니다.

- 신뢰 당사자에 대한 수동 데이터 입력을 선택합니다.

- 다음을 클릭합니다.

표시 이름 지정 페이지에서 다음을 수행합니다.

- 트러스트 이름을 입력합니다.

- 다음을 클릭합니다.

인증서 구성 페이지에서 다음을 클릭합니다. 워크로드 아이덴티티 제휴는 암호화된 SAML을 지원하지만 이 절차에서는 설명하지 않습니다. 자세한 내용은 이 가이드 뒷부분에 있는 ID 풀 및 공급업체 만들기에서 gcloud CLI 안내를 참조하세요.

URL 구성 페이지에서 다음을 수행합니다.

SAML

다음 설정을 사용하세요.

- SAML 2.0 WebSSO 프로토콜 지원 사용을 사용 설정됨으로 설정합니다.

신뢰 당사자 SAML 2.0 SSO 서비스 URL 필드에 다음 URL을 입력합니다.

https://sts.googleapis.com/v1/token

WS-Trust

기본 설정 유지

다음을 클릭합니다.

식별자 구성 페이지에서 신뢰 당사자 식별자를 입력합니다.

커스텀 신뢰 당사자 식별자를 정의하는 대신 다음 URI를 신뢰 당사자 식별자로 사용할 수 있습니다.

https://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/WORKLOAD_POOL_ID/providers/WORKLOAD_PROVIDER_ID

다음을 바꿉니다.

PROJECT_NUMBER: 워크로드 아이덴티티 풀을 만드는 데 사용하는 Google Cloud 프로젝트의 프로젝트 번호로 바꿉니다.WORKLOAD_POOL_ID: 워크로드 아이덴티티 풀을 식별하는 사용자가 선택한 ID. 나중에 워크로드 아이덴티티 풀을 만들 때 동일한 ID를 사용해야 합니다.WORKLOAD_PROVIDER_ID: 워크로드 아이덴티티 풀 공급업체를 식별하는 사용자가 선택한 ID. 나중에 워크로드 아이덴티티 풀 공급업체를 만들 때 동일한 ID를 사용해야 합니다.

이러한 방식으로 URI 형식을 지정하면 신뢰 당사자 식별자가 워크로드 아이덴티티 풀 공급업체를 고유하게 식별할 수 있습니다.

나중에 워크로드 아이덴티티 풀 공급업체를 구성할 때 신뢰 당사자 식별자가 필요합니다.

다음을 클릭합니다.

액세스 제어 정책 선택 페이지에서 적절한 액세스 제어 정책을 선택하고 다음을 클릭합니다.

트러스트 추가 준비 완료 페이지에서 설정을 검토하고 다음을 클릭합니다.

마침 페이지에서 닫기를 클릭하여 대화상자를 닫습니다.

워크로드 아이덴티티 제휴와 호환되도록 SAML 어설션에는 Active Directory 사용자를 고유하게 식별하는 클레임이 최소 하나 이상 포함되어야 합니다. 일반적으로 이 용도로 이름 ID 클레임을 사용하며 이는 SAML 어설션의 NameID 요소 값에 해당합니다.

SAML 어설션의 클레임 집합을 맞춤설정하려면 신뢰 당사자 트러스트의 클레임 발급 정책을 수정해야 합니다. 클레임 발급 정책을 수정하려면 다음을 수행합니다.

- 신뢰 당사자 트러스트 목록에서 방금 만든 트러스트를 선택하고 클레임 발급 정책 수정을 클릭합니다.

- 규칙 추가를 클릭합니다.

- 변환 클레임 규칙 추가 마법사의 규칙 유형 선택 페이지에서 다음을 수행합니다.

- 수신 클레임 변환을 선택합니다.

- 다음을 클릭합니다.

클레임 규칙 구성 페이지에서 다음 설정을 구성합니다.

- 클레임 규칙 이름:

Name Identifier - 수신 클레임 유형: 기본 SID, UPN 또는 다른 클레임을 선택하여 제목을 고유하게 식별합니다.

- 보내는 클레임 유형: 이름 ID

- 보내는 이름 ID 형식: 미지정

- 클레임 규칙 이름:

모든 클레임 값 통과를 선택하고 마침을 클릭합니다.

원하는 경우 SAML 어설션에 더 많은 속성이 포함되도록 추가 규칙을 구성합니다.

확인을 클릭하여 클레임 발급 정책 대화상자를 닫습니다.

워크로드 아이덴티티 제휴 구성

제휴하려는 각 Microsoft Active Directory 도메인마다 다음 단계를 한 번만 수행하면 됩니다. 그러면 여러 워크로드와 여러Google Cloud 프로젝트에 동일한 워크로드 아이덴티티 풀과 공급업체를 사용할 수 있습니다.

워크로드 아이덴티티 제휴 구성을 시작하려면 다음을 수행합니다.

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

가장 좋은 방법은

전용 프로젝트를 사용하여 워크로드 아이덴티티 풀 및 공급업체를 관리하는 것입니다.

-

Verify that billing is enabled for your Google Cloud project.

Enable the IAM, Resource Manager, Service Account Credentials, and Security Token Service APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM

role (roles/serviceusage.serviceUsageAdmin), which

contains the serviceusage.services.enable permission. Learn how to grant

roles.

속성 매핑 및 조건 정의

Active Directory 워크로드의 환경별 사용자 인증 정보에는 여러 속성이 포함되며, Google Cloud에서 주체 식별자(google.subject)로 사용하려는 속성을 결정해야 합니다.

필요한 경우 추가 속성을 매핑할 수 있습니다. 그런 다음 리소스에 대한 액세스 권한을 부여할 때 이러한 추가 속성을 참조할 수 있습니다.

OIDC

속성 매핑은 AD FS 액세스 토큰에 포함된 클레임을 소스 속성으로 사용할 수 있습니다.

애플리케이션을 인증하려면 다음 속성 매핑을 사용하면 됩니다.

google.subject=assertion.appid

이 매핑은 google.subject를 AD FS 애플리케이션의 클라이언트 ID가 포함된 appid 클레임 값으로 설정합니다.

SAML 또는 WS-Trust

속성 매핑은 이 가이드의 앞부분에서 설명한 대로 AD FS에서 발행하는 어설션에 포함된 클레임을 사용할 수 있습니다.

다음 매핑을 사용하면 워크로드 아이덴티티 제휴에서 SAML 어설션의 이름 ID 클레임을 사용하여 사용자를 고유하게 식별할 수 있습니다.

google.subject=assertion.subject

SAML 어설션에 추가 클레임이 포함되도록 클레임 발급 정책을 구성한 경우 매핑을 추가할 수 있습니다. 예를 들면 다음과 같습니다.

google.groups=assertion.attributes['http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid'] attribute.userip=['http://schemas.microsoft.com/2014/09/requestcontext/claims/userip'][0]

선택적으로 속성 조건을 정의합니다. 속성 조건은 어설션 속성 및 대상 속성을 확인할 수 있는 CEL 표현식입니다.

어설션 조건이 특정 사용자 인증 정보에 대해 true로 평가되면 해당 사용자 인증 정보가 수락됩니다. 그렇지 않으면 사용자 인증 정보가 거부됩니다.

OIDC

속성 조건을 사용하면 워크로드 아이덴티티 제휴를 사용하여 단기Google Cloud 토큰을 가져올 수 있는 클라이언트를 제한할 수 있습니다.

예를 들어 다음 조건은 애플리케이션이 AD FS에 인증하려면 IWA를 사용해야 함을 정의합니다.

assertion.authmethod=='http://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/windows'

Google Cloud단기 사용자 인증 정보를 가져올 수 있는 애플리케이션 목록을 제어하려면 속성 조건을 정의하지 마세요. 대신 AD FS의 클라이언트 권한을 사용하여 허용되는 애플리케이션을 정의합니다.

SAML 또는 WS-Trust

속성 조건을 사용하면 워크로드 아이덴티티 제휴를 사용하여 단기Google Cloud 토큰을 가져올 수 있는 Active Directory 사용자를 제한할 수 있습니다.

예를 들어 다음 조건은 특정 그룹 멤버십 클레임이 포함된 SAML 어설션만 허용합니다.

"S-1-5-6" in google.groups

워크로드 아이덴티티 풀 및 공급업체 만들기

필요한 역할

워크로드 아이덴티티 제휴를 구성하는 데 필요한 권한을 얻으려면 관리자에게 프로젝트에 대한 다음 IAM 역할을 부여해 달라고 요청하세요.

-

워크로드 아이덴티티 풀 관리자(

roles/iam.workloadIdentityPoolAdmin) -

서비스 계정 관리자(

roles/iam.serviceAccountAdmin)

역할 부여에 대한 자세한 내용은 프로젝트, 폴더, 조직에 대한 액세스 관리를 참조하세요.

커스텀 역할이나 다른 사전 정의된 역할을 통해 필요한 권한을 얻을 수도 있습니다.

또는 IAM 소유자(roles/owner) 기본 역할에는 ID 제휴를 구성하는 권한도 포함됩니다.

프로덕션 환경에서는 기본 역할을 부여하지 말아야 하지만 개발 환경 또는 테스트 환경에서는 부여해도 됩니다.

콘솔

Google Cloud 콘솔에서 새 워크로드 공급업체 및 풀 페이지로 이동합니다.

ID 풀 만들기에서 다음을 입력합니다.

- 이름: 풀의 이름입니다. 이 이름은 풀 ID로도 사용됩니다. 풀 ID는 나중에 변경할 수 없습니다.

- 설명: 풀의 목적을 설명하는 텍스트입니다.

계속을 클릭합니다.

공급업체 설정을 구성합니다.

OIDC

- 공급업체 선택: OpenID Connect(OIDC)입니다.

- 공급업체 이름: 공급업체의 이름입니다. 이 이름은 공급업체 ID로도 사용됩니다. 나중에 이 공급업체 ID를 변경할 수 없습니다.

- 발급기관 URL:

https://ADFS_DOMAIN/adfs. 여기서ADFS_DOMAIN은 AD FS 서버나 팜의 공개 도메인 이름입니다.

SAML

SAML 2.0 호환 IdP에서 워크로드 아이덴티티 제휴를 구성하려면 gcloud CLI 안내를 사용하면 됩니다.

계속을 클릭합니다.

공급업체 속성 구성에서 이전에 식별한 속성 매핑을 추가합니다.

속성 조건에서 이전에 식별한 속성 조건을 입력합니다. 속성 조건이 없으면 필드를 비워둡니다.

저장을 클릭하여 워크로드 아이덴티티 풀과 공급업체를 만듭니다.

gcloud

새 워크로드 아이덴티티 풀을 만듭니다.

gcloud iam workload-identity-pools create WORKLOAD_POOL_ID \ --location="global" \ --description="DESCRIPTION" \ --display-name="DISPLAY_NAME"다음을 바꿉니다.

WORKLOAD_POOL_ID: 풀의 고유 IDDISPLAY_NAME: 풀의 이름DESCRIPTION: 풀에 대한 설명. 이 설명은 풀 ID에 액세스 권한을 부여할 때 표시됩니다.

워크로드 아이덴티티 풀 공급업체를 추가합니다.

OIDC

gcloud iam workload-identity-pools providers create-oidc WORKLOAD_PROVIDER_ID \ --location="global" \ --workload-identity-pool="WORKLOAD_POOL_ID" \ --issuer-uri="https://ADFS_DOMAIN/adfs" \ --allowed-audiences="RELYING_PARTY_ID" \ --attribute-mapping="MAPPINGS" \ --attribute-condition="CONDITIONS"다음을 바꿉니다.

WORKLOAD_PROVIDER_ID: 공급업체의 고유 IDWORKLOAD_POOL_ID: 풀의 ID입니다.ADFS_DOMAIN: AD FS 서버나 팜의 공개 도메인 이름RELYING_PARTY_ID: AD FS의 워크로드 아이덴티티 풀의 웹 API 애플리케이션의 신뢰 당사자 식별자. 커스텀 신뢰 당사자 식별자를 사용하는 경우에만 이 매개변수가 필요합니다.MAPPINGS: 이전에 식별한 속성 매핑의 쉼표로 구분된 목록CONDITIONS: 이전에 식별한 속성 조건. 속성 조건이 없는 경우 파라미터를 삭제하세요.

gcp-프리픽스는 예약되어 있으며 직원 ID 풀 또는 직원 ID 풀 제공업체 ID에 사용할 수 없습니다.SAML 또는 WS-Trust

curl -O https://ADFS_DOMAIN/federationmetadata/2007-06/federationmetadata.xml gcloud iam workload-identity-pools providers create-saml WORKLOAD_PROVIDER_ID \ --location="global" \ --workload-identity-pool="POOL_ID" \ --idp-metadata-path="federationmetadata.xml" \ --attribute-mapping="MAPPINGS" \ --attribute-condition="CONDITIONS"다음을 바꿉니다.

WORKLOAD_PROVIDER_ID: 공급업체의 고유 ID입니다.ADFS_DOMAIN: AD FS 서버나 서버 팜의 도메인 이름입니다.WORKLOAD_POOL_ID: 풀의 ID입니다.MAPPINGS: 이전에 식별한 속성 매핑의 쉼표로 구분된 목록입니다.CONDITIONS: 선택사항: 이 가이드의 앞부분에서 만든 속성 조건입니다.

gcp-프리픽스는 예약되어 있으며 직원 ID 풀 또는 직원 ID 풀 제공업체 ID에 사용할 수 없습니다.예시:

gcloud iam workload-identity-pools providers create-saml example-provider \ --location="global" \ --workload-identity-pool="pool-1" \ --idp-metadata-path="federationmetadata.xml" \ --attribute-mapping=google.subject=assertion.subject"선택사항: IdP에서 암호화된 SAML 어설션 허용

SAML 2.0 IdP에서 워크로드 아이덴티티 제휴에서 허용할 수 있는 암호화된 SAML 어설션을 생성하도록 하려면 다음을 수행합니다.

- 워크로드 아이덴티티 제휴에서 다음을 수행합니다.

- 워크로드 아이덴티티 풀 공급업체의 비대칭 키 쌍을 만듭니다.

- 공개 키가 포함된 인증서 파일을 다운로드합니다.

- 공개 키를 사용하여 발급되는 SAML 어설션을 암호화하도록 SAML IdP를 구성합니다.

- IdP에서 다음을 수행합니다.

- 토큰 암호화라고도 하는 어설션 암호화를 사용 설정합니다.

- 워크로드 아이덴티티 제휴에서 만든 공개 키를 업로드합니다.

- IdP가 암호화된 SAML 어설션을 생성하는지 확인합니다.

워크로드 아이덴티티 제휴 SAML 어설션 암호화 키 만들기

이 섹션에서는 워크로드 아이덴티티 제휴가 암호화된 SAML 어설션을 허용할 수 있도록 하는 비대칭 키 쌍을 만드는 방법을 설명합니다.

Google Cloud 는 비공개 키를 사용하여 IdP에서 발급하는 SAML 어설션을 복호화합니다. SAML 암호화에 사용할 비대칭 키 쌍을 만들려면 다음 명령어를 실행합니다. 자세한 내용은 지원되는 SAML 암호화 알고리즘을 참고하세요.

gcloud iam workload-identity-pools providers keys create KEY_ID \ --workload-identity-pool WORKLOAD_POOL_ID \ --provider WORKLOAD_PROVIDER_ID \ --location global \ --use encryption \ --spec KEY_SPECIFICATION

다음을 바꿉니다.

KEY_ID: 선택한 키 이름입니다.WORKLOAD_POOL_ID: 풀 IDWORKLOAD_PROVIDER_ID: 직원 ID 풀 제공업체 ID-

KEY_SPECIFICATION: 키 사양(rsa-2048,rsa-3072,rsa-4096중 하나일 수 있음)

키 쌍이 생성된 후 공개 키를 인증서 파일로 다운로드하려면 다음 명령어를 실행합니다. 워크로드 아이덴티티 제휴만 비공개 키에 액세스할 수 있습니다.

gcloud iam workload-identity-pools providers keys describe KEY_ID \ --workload-identity-pool WORKLOAD_POOL_ID \ --provider WORKLOAD_PROVIDER_ID \ --location global \ --format "value(keyData.key)" \ > CERTIFICATE_PATH

다음을 바꿉니다.

KEY_ID: 키 이름입니다.WORKLOAD_POOL_ID: 풀 IDWORKLOAD_PROVIDER_ID: 직원 ID 풀 제공업체 IDCERTIFICATE_PATH: 인증서를 작성할 경로(예:saml-certificate.cer또는saml-certificate.pem)

암호화된 SAML 어설션을 발급하도록 SAML 2.0 호환 IdP 구성

- 인증서 파일을 AD FS 서버로 이동합니다.

- AD FS 서버에서 Start(시작) 버튼을 마우스 오른쪽 버튼으로 클릭하고(또는 Win+X 누름) Windows PowerShell(관리자)을 클릭합니다.

-

PowerShell에서 다음 명령어를 실행하여 암호화를 사용 설정합니다.

Set-AdfsRelyingPartyTrust ` -TargetName NAME ` -SamlResponseSignature MessageAndAssertion ` -EncryptionCertificate PATH ` -EncryptClaims $True다음을 바꿉니다.

NAME: 신뢰 당사자 트러스트의 이름PATH: 인증서 파일의 경로

WS-Trust 사용자: 이 기능은 SAML을 사용하는 경우에만 사용할 수 있습니다.

SAML 어설션을 암호화하도록 IdP를 구성한 후에는 생성되는 어설션이 실제로 암호화되는지 확인하는 것이 좋습니다. SAML 어설션 암호화가 구성되어 있더라도 워크로드 아이덴티티 제휴는 일반 텍스트 어설션을 처리할 수 있습니다.

워크로드 아이덴티티 제휴 암호화 키 삭제

SAML 암호화 키를 삭제하려면 다음 명령어를 실행합니다.gcloud iam workload-identity-pools providers keys delete KEY_ID \ --workload-identity-pool WORKLOAD_POOL_ID \ --provider WORKLOAD_PROVIDER_ID \ --location global

다음을 바꿉니다.

KEY_ID: 키 이름입니다.WORKLOAD_POOL_ID: 풀 IDWORKLOAD_PROVIDER_ID: 직원 ID 풀 제공업체 ID

지원되는 SAML 암호화 알고리즘

워크로드 아이덴티티 제휴는 다음과 같은 주요 전송 알고리즘을 지원합니다.

- http://www.w3.org/2001/04/xmlenc#rsa-oaep-mgf1p

- http://www.w3.org/2009/xmlenc11#rsa-oaep"

- http://www.w3.org/2001/04/xmlenc#rsa-1_5"

워크로드 아이덴티티 제휴는 다음과 같은 블록 암호화 알고리즘을 지원합니다.

선택사항: SAML 암호화 사용 설정

AD FS에서 발급하는 SAML 어설션은 암호화 방식으로 서명되고 암호화된 TLS 채널을 통해 교환됩니다. 그러나 SAML 어설션 자체는 암호화되지 않습니다. SAML 암호화를 사용하면 어설션을 암호화하도록 AD FS를 구성하여 워크로드 아이덴티티 풀에서만 어설션을 복호화하고 읽을 수 있습니다.

OIDC

SAML을 사용하는 경우에만 이 기능을 사용할 수 있습니다.

SAML 또는 WS-Trust

워크로드 아이덴티티 풀 제공업체의 암호화 키를 만듭니다.

gcloud iam workload-identity-pools providers keys create rsa2048 \ --workload-identity-pool=POOL_ID \ --provider=WORKLOAD_PROVIDER_ID \ --location=global \ --use=ENCRYPTION \ --spec=RSA_2048다음을 바꿉니다.

WORKLOAD_PROVIDER_ID: 제공업체 IDPOOL_ID: 풀의 ID

워크로드 아이덴티티 제휴에서 키 쌍을 저장하고 관리합니다. 공개 키를 내보낼 수 있지만 워크로드 아이덴티티 제휴만 비공개 키에 액세스할 수 있습니다.

공개 키가 포함된 인증서를 내보냅니다.

gcloud iam workload-identity-pools providers keys describe rsa2048 \ --workload-identity-pool=POOL_ID \ --provider=WORKLOAD_PROVIDER_ID \ --location=global \ --format="value(keyData.key)" > workload-identity-federation.cer인증서 파일을 AD FS 서버로 이동합니다.

AD FS 서버에서 시작을 마우스 오른쪽 버튼으로 클릭한 후 Windows PowerShell(관리자)를 클릭합니다.

PowerShell에서 암호화를 사용하도록 신뢰 당사자 트러스트를 수정합니다.

Set-AdfsRelyingPartyTrust ` -TargetName NAME ` -SamlResponseSignature MessageAndAssertion ` -EncryptionCertificate PATH ` -EncryptClaims $True

다음을 바꿉니다.

NAME: 신뢰 당사자 트러스트의 이름PATH: 인증서 파일의 경로

워크로드 인증

워크로드마다 한 번씩 다음 단계를 수행해야 합니다.

외부 워크로드가 Google Cloud 리소스에 액세스하도록 허용

워크로드에 Google Cloud 리소스에 대한 액세스 권한을 제공하려면 주 구성원에게 직접 리소스에 대한 액세스 권한을 부여하는 것이 좋습니다. 이 경우 주 구성원은 제휴 사용자입니다. 일부 Google Cloud 제품에는 Google Cloud API 제한사항이 포함됩니다. 워크로드가 제한사항이 있는 API 엔드포인트를 호출하는 경우 대신 서비스 계정 가장을 사용할 수 있습니다. 이 경우 주 구성원은 ID 역할을 하는Google Cloud 서비스 계정입니다. 서비스 계정에 리소스에 대한 액세스 권한을 부여합니다.

직접 리소스 액세스

Google Cloud 콘솔이나 gcloud CLI를 사용하면 직접 제휴 ID에 리소스에 대한 액세스 권한을 부여할 수 있습니다.

콘솔

Google Cloud 콘솔을 사용하여 직접 리소스에 대한 IAM 역할을 부여하려면 리소스 페이지로 이동한 후 역할을 부여해야 합니다. 다음 예시에서는 Cloud Storage 페이지로 이동하여 직접 제휴 ID에 Cloud Storage 버킷에 대한 스토리지 객체 뷰어(roles/storage.objectViewer) 역할을 부여하는 방법을 보여줍니다.

- Google Cloud 콘솔에서 Cloud Storage 버킷 페이지로 이동합니다.

버킷 목록에서 역할을 부여하려는 버킷의 이름을 클릭합니다.

페이지 상단의 권한 탭을 선택합니다.

add_box 액세스 권한 부여 버튼을 클릭합니다.

주 구성원 추가 대화상자가 표시됩니다.

새 주 구성원 필드에 버킷에 액세스해야 하는 ID를 한 개 이상 입력합니다.

주체별

principal://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/subject/SUBJECT다음을 바꿉니다.

PROJECT_NUMBER: 프로젝트 번호입니다.POOL_ID: 워크로드 풀 ID입니다.SUBJECT: IdP에서 매핑된 개별 주체(예:administrator@example.com)

그룹별

principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/group/GROUP다음을 바꿉니다.

PROJECT_NUMBER: 프로젝트 번호입니다.WORKLOAD_POOL_ID: 워크로드 풀 ID입니다.GROUP: IdP에서 매핑된 그룹입니다(예:administrator-group@example.com).

속성별

principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/attribute.ATTRIBUTE_NAME/ATTRIBUTE_VALUE다음을 바꿉니다.

PROJECT_NUMBER: 프로젝트 번호입니다.WORKLOAD_POOL_ID: 워크로드 풀 ID입니다.ATTRIBUTE_NAME: IdP에서 매핑된 속성 중 하나입니다.ATTRIBUTE_VALUE: 속성의 값입니다.

역할 선택 드롭다운 메뉴에서 역할을 한 개 이상 선택합니다. 선택한 역할 및 부여되는 권한에 대한 간단한 설명이 창에 표시됩니다.

저장을 클릭합니다.

gcloud

gcloud CLI를 사용하여 프로젝트의 리소스에 대한 IAM 역할을 부여하려면 다음을 수행합니다.

리소스가 정의된 프로젝트의 프로젝트 번호를 가져옵니다.

gcloud projects describe $(gcloud config get-value core/project) --format=value\(projectNumber\)

리소스에 대한 액세스 권한을 부여합니다.

gcloud CLI를 사용하여 스토리지 객체 뷰어 역할(

roles/storage.objectViewer)을 특정 조건을 충족하는 외부 ID에 부여하려면 다음 명령어를 실행합니다.주체별

gcloud storage buckets add-iam-policy-binding BUCKET_ID \ --role=roles/storage.objectViewer \ --member="principal://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/subject/SUBJECT"그룹별

gcloud storage buckets add-iam-policy-binding BUCKET_ID \ --role=roles/storage.objectViewer \ --member="principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/group/GROUP"속성별

gcloud storage buckets add-iam-policy-binding BUCKET_ID \ --role=roles/storage.objectViewer \ --member="principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/attribute.ATTRIBUTE_NAME/ATTRIBUTE_VALUE"다음을 바꿉니다.

BUCKET_ID: 액세스 권한을 부여할 버킷입니다.PROJECT_NUMBER: 워크로드 아이덴티티 풀이 포함된 프로젝트의 프로젝트 번호입니다.POOL_ID: 워크로드 아이덴티티 풀의 ID입니다.SUBJECT:google.subject에 매핑한 속성의 예상 값입니다.GROUP:google.groups에 매핑한 속성의 예상 값입니다.ATTRIBUTE_NAME: 속성 매핑의 커스텀 속성 이름입니다.ATTRIBUTE_VALUE: 속성 매핑의 커스텀 속성 값

IAM 허용 정책을 지원하는 모든 Google Cloud 리소스에 대한 역할을 부여할 수 있습니다.

서비스 계정 가장

외부 워크로드의 서비스 계정을 만들려면 다음을 수행합니다.

Enable the IAM, Security Token Service, and Service Account Credentials APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.워크로드를 나타내는 서비스 계정을 만듭니다. 워크로드마다 전용 서비스 계정을 사용하는 것이 좋습니다. 서비스 계정이 워크로드 아이덴티티 풀과 동일한 프로젝트에 있을 필요는 없지만 서비스 계정이 포함된 프로젝트를 참조해야 합니다.

외부 ID가 액세스할 리소스에 대한 액세스 권한을 서비스 계정에 부여합니다.

제휴 ID가 서비스 계정을 가장하도록 허용하려면 다음을 수행합니다.

콘솔

Google Cloud 콘솔을 사용하여 서비스 계정으로 제휴 ID에 IAM 역할을 부여하려면 다음을 수행합니다.

같은 프로젝트의 서비스 계정

서비스 계정 가장을 사용하여 같은 프로젝트의 서비스 계정에 액세스 권한을 부여하려면 다음 안내를 따르세요.

워크로드 아이덴티티 풀 페이지로 이동합니다.

액세스 권한 부여를 선택합니다.

서비스 계정에 액세스 권한 부여 대화상자에서 서비스 계정 가장을 사용하여 액세스 권한 부여를 선택합니다.

서비스 계정 목록에서 가장하려는 외부 ID의 서비스 계정을 선택하고 다음을 수행합니다.

풀에서 서비스 계정을 가장할 수 있는 ID를 선택하려면 다음 작업 중 하나를 수행합니다.

워크로드 아이덴티티 풀의 특정 ID만 서비스 계정을 가장하도록 허용하려면 필터와 일치하는 ID만을 선택합니다.

속성 이름 목록에서 필터링할 속성을 선택합니다.

속성 값 필드에서 속성의 예상 값을 입력합니다. 예를 들어 속성 매핑

google.subject=assertion.sub를 사용하는 경우 속성 이름을subject로, 속성 값을 외부 ID 공급업체에서 발급한 토큰의sub클레임 값으로 설정합니다.

구성을 저장하려면 저장을 클릭한 다음 닫기를 클릭합니다.

다른 프로젝트의 서비스 계정

서비스 계정 가장을 사용하여 다른 프로젝트의 서비스 계정에 액세스 권한을 부여하려면 다음을 수행합니다.

서비스 계정 페이지로 이동합니다.

가장하려는 서비스 계정을 선택합니다.

액세스 관리를 클릭합니다.

주 구성원 추가를 클릭합니다.

새 주 구성원 필드에서 서비스 계정을 가장할 풀의 ID에 다음 주 구성원 식별자 중 하나를 입력합니다.

주체별

principal://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/subject/SUBJECT다음을 바꿉니다.

PROJECT_NUMBER: 프로젝트 번호입니다.POOL_ID: 워크로드 풀 ID입니다.SUBJECT: IdP에서 매핑된 개별 주체(예:administrator@example.com)

그룹별

principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/group/GROUP다음을 바꿉니다.

PROJECT_NUMBER: 프로젝트 번호입니다.WORKLOAD_POOL_ID: 워크로드 풀 ID입니다.GROUP: IdP에서 매핑된 그룹입니다(예:administrator-group@example.com).

속성별

principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/attribute.ATTRIBUTE_NAME/ATTRIBUTE_VALUE다음을 바꿉니다.

PROJECT_NUMBER: 프로젝트 번호입니다.WORKLOAD_POOL_ID: 워크로드 풀 ID입니다.ATTRIBUTE_NAME: IdP에서 매핑된 속성 중 하나입니다.ATTRIBUTE_VALUE: 속성의 값입니다.

풀별

principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/*다음을 바꿉니다.

PROJECT_NUMBER: 프로젝트 번호입니다.WORKLOAD_POOL_ID: 워크로드 풀 ID입니다.

역할 선택에서 워크로드 아이덴티티 사용자 역할(

roles/iam.workloadIdentityUser)을 선택합니다.구성을 저장하려면 저장을 클릭합니다.

gcloud

제휴된 주 구성원 또는 주 구성원 집합에 워크로드 아이덴티티 사용자 역할(roles/iam.workloadIdentityUser)을 부여하려면 다음 명령어를 실행합니다. 워크로드 아이덴티티 제휴 주 구성원 식별자에 대한 자세한 내용은 주 구성원 유형을 참조하세요.

주체별

gcloud iam service-accounts add-iam-policy-binding SERVICE_ACCOUNT_EMAIL \

--role=roles/iam.workloadIdentityUser \

--member="principal://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/subject/SUBJECT"그룹별

gcloud iam service-accounts add-iam-policy-binding SERVICE_ACCOUNT_EMAIL \

--role=roles/iam.workloadIdentityUser \

--member="principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/group/GROUP"속성별

gcloud iam service-accounts add-iam-policy-binding SERVICE_ACCOUNT_EMAIL \

--role=roles/iam.workloadIdentityUser \

--member="principalSet://iam.googleapis.com/projects/PROJECT_NUMBER/locations/global/workloadIdentityPools/POOL_ID/attribute.ATTRIBUTE_NAME/ATTRIBUTE_VALUE"다음을 바꿉니다.

사용자 인증 정보 구성 만들기

Windows용 워크로드 인증자를 사용하여 Cloud 클라이언트 라이브러리와 gcloud CLI 및 Terraform과 같은 도구가 Active Directory 사용자 인증 정보를 사용해서 Google Cloud 에 인증하도록 허용할 수 있습니다.

Windows용 워크로드 인증자는 Cloud 클라이언트 라이브러리 및 도구(예: gcloud CLI)의 플러그인 역할을 하는 오픈소스 도구입니다.

- 도구 또는 라이브러리에 새 사용자 인증 정보가 필요하면 백그라운드에서 워크로드 인증자를 실행합니다.

- 워크로드 인증자는 OIDC, SAML 또는 WS-Trust를 사용하여 AD FS에서 새 토큰 또는 SAML 어설션을 가져오고, 이를 도구 또는 라이브러리에 다시 전달합니다.

- 그런 다음 도구 또는 라이브러리가 워크로드 아이덴티티 제휴를 사용하여 토큰 또는 SAML 어설션을 단기 Google Cloud 사용자 인증 정보와 교환합니다.

Windows용 워크로드 인증자를 사용하려면 사용자 인증 정보 구성 파일을 만들어야 합니다. 이 파일은 다음을 정의합니다.

- Windows용 워크로드 인증 실행자(

wwauth.exe)의 위치 및 함께 실행할 매개변수 - 사용할 워크로드 아이덴티티 풀 및 공급업체

- 가장할 서비스 계정

사용자 인증 정보 구성 파일을 만들려면 워크로드를 실행하는 Windows Server에서 다음을 수행합니다.

- 시작 버튼을 마우스 오른쪽 버튼으로 클릭하고(또는 Win+X 누름) Windows PowerShell을 클릭합니다.

Windows용 워크로드 인증자를 다운로드하고 워크로드에서 액세스할 수 있는 위치에 저장합니다.

(New-Object Net.WebClient).DownloadFile( "https://github.com/GoogleCloudPlatform/iam-windows-authenticator/releases/latest/download/wwauth.exe", "${env:ProgramData}\wwauth.exe")Windows용 워크로드 인증자를 사용하여 사용자 인증 정보 구성 파일을 만들면 파일에 실행 파일 경로가 포함됩니다. 나중에 실행 파일을 삭제하거나 이동하면 워크로드가 실행 파일을 찾아 사용할 수 없습니다.

wwauth.exe실행:& ${env:ProgramData}\wwauth.exe구성 대화상자가 열립니다.

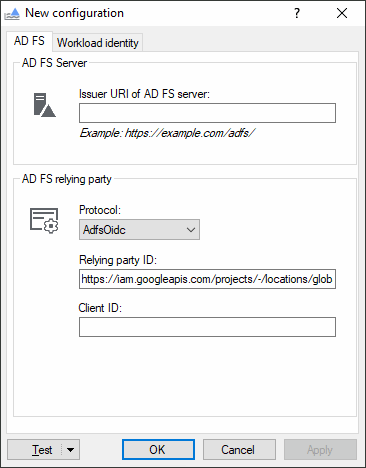

AD FS 탭을 선택하고 다음 설정을 입력합니다.

AD FS 서버의 발급자 URI: AD FS 서버나 팜의 공개 URI입니다.

https://ADFS_DOMAIN/adfs/

ADFS_DOMAIN을 AD FS 서버나 서버 팜의 공개 도메인 이름으로 바꿉니다.

다음 설정은 사용하려는 프로토콜에 따라 달라집니다.

OIDC

- 프로토콜: AdfsOidc

- 신뢰 당사자 ID: 기본값을 유지합니다.

- 클라이언트 ID: AD FS에 있는 서버 애플리케이션의 클라이언트 ID입니다.

SAML

- 프로토콜: AdfsSamlPost

- 어설션 소비자 서비스 URL:

https://sts.googleapis.com/v1/token - 인증서를 사용한 서명 요청: 사용 중지됨

WS-Trust

- 프로토콜: AdfsWsTrust

워크로드 아이덴티티 탭을 선택하고 다음 설정을 입력합니다.

- 프로젝트 번호: 워크로드 아이덴티티 풀이 포함된 프로젝트의 프로젝트 번호

- 풀 ID: 워크로드 아이덴티티 풀의 ID

- 공급업체 ID: 워크로드 아이덴티티 풀 공급업체의 ID

- 서비스 계정 가장: 서비스 계정 가장을 사용하는 경우 사용 설정됨

- 이메일 주소: 서비스 계정 가장을 사용하는 경우 서비스 계정의 이메일 주소

AD FS 탭을 선택하고 이제 신뢰 당사자 ID 필드에 워크로드 아이덴티티 풀 공급업체의 URL이 포함되어 있는지 확인합니다.

적용을 클릭하고 사용자 인증 정보 구성 파일을 저장할 파일 위치를 선택합니다.

서비스 계정 키와 달리 사용자 인증 정보 구성 파일에는 보안 비밀이 포함되지 않으며 기밀로 유지할 필요가 없습니다. https://google.aip.dev/auth/4117에서 사용자 인증 정보 구성 파일에 대한 세부정보를 제공합니다.

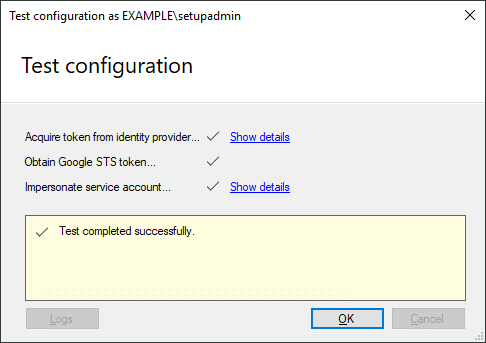

이제 구성을 테스트할 준비가 되었습니다.

테스트할 Active Directory 사용자를 선택합니다. 워크로드의 Active Directory 사용자 또는 현재 로그인한 사용자일 수 있습니다.

현재 사용자로 구성을 테스트하려면 테스트를 클릭합니다.

다른 사용자로 테스트하려면 테스트 > 사용자로 구성 테스트를 선택하고 사용자의 사용자 인증 정보를 입력합니다.

이제 이 도구는 다음 단계를 수행하여 Google Cloud 에 인증을 시도합니다.

- AD FS에서 OIDC 토큰 또는 SAML 어설션을 획득합니다.

- Google 보안 토큰 서비스 토큰을 가져옵니다.

- 서비스 계정 가장을 사용하는 경우 서비스 계정을 가장합니다.

인증에 성공하면 테스트 완료 메시지가 표시됩니다.

사용자 인증 정보 구성을 사용하여 Google Cloud에 액세스

도구 및 클라이언트 라이브러리가 사용자 인증 정보 구성을 사용하도록 하려면 워크로드를 실행하는 Windows Server에서 다음을 수행합니다.

- 시작 버튼을 마우스 오른쪽 버튼으로 클릭하고 실행을 클릭합니다.

sysdm.cpl을 입력하고 확인을 클릭합니다.- 고급 탭에서 환경 변수를 클릭합니다.

시스템 변수 섹션에서 두 개의 새 변수를 추가합니다.

이름 값 GOOGLE_APPLICATION_CREDENTIALS사용자 인증 정보 구성 파일 경로 GOOGLE_EXTERNAL_ACCOUNT_ALLOW_EXECUTABLES1확인을 클릭합니다.

워크로드 아이덴티티 제휴를 지원하고 사용자 인증 정보를 자동으로 찾을 수 있는 클라이언트 라이브러리 또는 도구를 사용합니다.

C++

C++용Google Cloud 클라이언트 라이브러리는 버전 v2.6.0부터 워크로드 아이덴티티 제휴를 지원합니다. 워크로드 아이덴티티 제휴를 사용하려면 gRPC 버전 1.36.0 이상을 사용하여 클라이언트 라이브러리를 빌드해야 합니다.

Go

Go용 클라이언트 라이브러리에서 버전 v0.0.0-20210218202405-ba52d332ba99 이상의

golang.org/x/oauth2모듈을 사용하면 워크로드 아이덴티티 제휴가 지원됩니다.클라이언트 라이브러리에서 사용하는 이 모듈 버전을 확인하려면 다음 명령어를 실행합니다.

cd $GOPATH/src/cloud.google.com/go go list -m golang.org/x/oauth2자바

Java용 클라이언트 라이브러리에서

com.google.auth:google-auth-library-oauth2-http아티팩트 버전 0.24.0 이상을 사용하면 워크로드 아이덴티티 제휴가 지원됩니다.클라이언트 라이브러리에서 사용하는 이 아티팩트의 버전을 확인하려면 애플리케이션 디렉터리에서 다음 Maven 명령어를 실행합니다.

mvn dependency:list -DincludeArtifactIds=google-auth-library-oauth2-httpNode.js

Node.js용 클라이언트 라이브러리에서

google-auth-library패키지 버전 7.0.2 이상을 사용하면 워크로드 아이덴티티 제휴가 지원됩니다.클라이언트 라이브러리에서 사용하는 이 패키지의 버전을 확인하려면 애플리케이션 디렉터리에서 다음 명령어를 실행합니다.

npm list google-auth-libraryGoogleAuth객체를 만들 때 프로젝트 ID를 지정하거나GoogleAuth가 프로젝트 ID를 자동으로 찾도록 허용할 수 있습니다. 프로젝트 ID를 자동으로 찾으려면 구성 파일의 서비스 계정에 프로젝트에 대한 브라우저 역할(roles/browser) 또는 동등한 권한이 있는 역할이 있어야 합니다. 자세한 내용은google-auth-library패키지용README를 참조하세요.Python

Python용 클라이언트 라이브러리에서

google-auth패키지 버전 1.27.0 이상을 사용하면 워크로드 아이덴티티 제휴가 지원됩니다.클라이언트 라이브러리에서 사용하는 이 패키지의 버전을 확인하려면 패키지가 설치된 환경에서 다음 명령어를 실행합니다.

pip show google-auth인증 클라이언트의 프로젝트 ID를 지정하려면

GOOGLE_CLOUD_PROJECT환경 변수를 설정하거나 클라이언트가 프로젝트 ID를 자동으로 찾도록 허용할 수 있습니다. 프로젝트 ID를 자동으로 찾으려면 구성 파일의 서비스 계정에 프로젝트에 대한 브라우저 역할(roles/browser) 또는 동등한 권한이 있는 역할이 있어야 합니다. 자세한 내용은google-auth패키지 사용자 가이드를 참조하세요.gcloud

워크로드 아이덴티티 제휴를 사용하여 인증하려면

gcloud auth login명령어를 사용합니다.gcloud auth login --cred-file=FILEPATH.json

FILEPATH를 사용자 인증 정보 구성 파일의 경로로 바꿉니다.gcloud CLI에서 워크로드 아이덴티티 제휴는 gcloud CLI 버전 363.0.0 이상에서 지원됩니다.

Terraform

버전 3.61.0 이상을 사용하는 경우 Google Cloud 제공업체에서 워크로드 아이덴티티 제휴를 지원합니다.

terraform { required_providers { google = { source = "hashicorp/google" version = "~> 3.61.0" } } }bq

워크로드 아이덴티티 제휴를 사용하여 인증하려면 다음과 같이

gcloud auth login명령어를 사용합니다.gcloud auth login --cred-file=FILEPATH.json

FILEPATH를 사용자 인증 정보 구성 파일의 경로로 바꿉니다.bq에서 워크로드 아이덴티티 제휴는 gcloud CLI 버전 390.0.0 이상에서 지원됩니다.

다음 단계

- 워크로드 아이덴티티 제휴 자세히 알아보기

- 워크로드 아이덴티티 제휴 사용 권장사항 알아보기

- 워크로드 아이덴티티 풀 및 공급업체 관리 방법 알아보기