Questo documento descrive l'audit logging per Identity and Access Management. Google Cloud i servizi generano audit log che registrano le attività amministrative e di accesso all'interno delle tue Google Cloud risorse. Per ulteriori informazioni su Cloud Audit Logs, consulta quanto segue:

- Tipi di audit log

- Struttura della voce di audit log

- Archiviazione e routing degli audit log

- Riepilogo dei prezzi di Cloud Logging

- Abilita gli audit log di accesso ai dati

Note

Puoi anche visualizzare esempi di voci di log di controllo per gli account di servizio.

Nome servizio

Gli audit log di Identity and Access Management utilizzano il nome servizio iam.googleapis.com.

Filtra per questo servizio:

protoPayload.serviceName="iam.googleapis.com"

Metodi per tipo di autorizzazione

Ogni autorizzazione IAM ha una proprietà type, il cui valore è un enum

che può essere uno dei quattro valori: ADMIN_READ, ADMIN_WRITE,

DATA_READ o DATA_WRITE. Quando chiami un metodo,

Identity and Access Management genera un audit log la cui categoria dipende dalla

proprietà type dell'autorizzazione richiesta per eseguire il metodo.

I metodi che richiedono un'autorizzazione IAM con il valore della proprietà

type corrispondente a DATA_READ, DATA_WRITE o ADMIN_READ generano

audit log degli Accessi ai dati.

I metodi che richiedono un'autorizzazione IAM con il valore della proprietà type

ADMIN_WRITE generano

audit log delle Attività di amministrazione.

| Tipo di autorizzazione | Metodi |

|---|---|

ADMIN_READ |

google.iam.admin.v1.GetIAMPolicygoogle.iam.admin.v1.GetRolegoogle.iam.admin.v1.GetServiceAccountgoogle.iam.admin.v1.GetServiceAccountKeygoogle.iam.admin.v1.ListRolesgoogle.iam.admin.v1.ListServiceAccountKeysgoogle.iam.admin.v1.ListServiceAccountsgoogle.iam.admin.v1.TestIAMPermissionsgoogle.iam.admin.v1.OauthClients.GetOauthClientgoogle.iam.admin.v1.OauthClients.GetOauthClientCredentialgoogle.iam.admin.v1.OauthClients.ListOauthClientCredentialsgoogle.iam.admin.v1.OauthClients.ListOauthClientsgoogle.iam.admin.v1.WorkforcePools.GetIamPolicygoogle.iam.admin.v1.WorkforcePools.GetWorkforcePoolgoogle.iam.admin.v1.WorkforcePools.GetWorkforcePoolProvidergoogle.iam.admin.v1.WorkforcePools.GetWorkforcePoolProviderKeygoogle.iam.admin.v1.WorkforcePools.ListWorkforcePoolProviderKeysgoogle.iam.admin.v1.WorkforcePools.ListWorkforcePoolProvidersgoogle.iam.admin.v1.WorkforcePools.ListWorkforcePoolsgoogle.iam.v1.WorkloadIdentityPools.GetIamPolicygoogle.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolgoogle.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolManagedIdentitygoogle.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolNamespacegoogle.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolProvidergoogle.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolProviderKeygoogle.iam.v1.WorkloadIdentityPools.ListAttestationRulesgoogle.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolManagedIdentitiesgoogle.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolNamespacesgoogle.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolProviderKeysgoogle.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolProvidersgoogle.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolsgoogle.iam.v1beta.WorkloadIdentityPools.GetWorkloadIdentityPoolgoogle.iam.v1beta.WorkloadIdentityPools.GetWorkloadIdentityPoolProvidergoogle.iam.v1beta.WorkloadIdentityPools.ListWorkloadIdentityPoolProvidersgoogle.iam.v1beta.WorkloadIdentityPools.ListWorkloadIdentityPoolsgoogle.iam.v2.Policies.GetPolicygoogle.iam.v2.Policies.ListPoliciesgoogle.iam.v2alpha.Policies.GetPolicygoogle.iam.v2alpha.Policies.ListPoliciesgoogle.iam.v2beta.Policies.GetPolicygoogle.iam.v2beta.Policies.ListPoliciesgoogle.iam.v3.PolicyBindings.GetPolicyBindinggoogle.iam.v3.PolicyBindings.ListPolicyBindingsgoogle.iam.v3.PrincipalAccessBoundaryPolicies.GetPrincipalAccessBoundaryPolicygoogle.iam.v3.PrincipalAccessBoundaryPolicies.ListPrincipalAccessBoundaryPoliciesgoogle.iam.v3.PrincipalAccessBoundaryPolicies.SearchPrincipalAccessBoundaryPolicyBindingsgoogle.iam.v3beta.PolicyBindings.GetPolicyBindinggoogle.iam.v3beta.PolicyBindings.ListPolicyBindingsgoogle.iam.v3beta.PolicyBindings.SearchTargetPolicyBindingsgoogle.iam.v3beta.PrincipalAccessBoundaryPolicies.GetPrincipalAccessBoundaryPolicygoogle.iam.v3beta.PrincipalAccessBoundaryPolicies.ListPrincipalAccessBoundaryPoliciesgoogle.iam.v3beta.PrincipalAccessBoundaryPolicies.SearchPrincipalAccessBoundaryPolicyBindingsgoogle.longrunning.Operations.GetOperation |

ADMIN_WRITE |

google.iam.admin.v1.CreateRolegoogle.iam.admin.v1.CreateServiceAccountgoogle.iam.admin.v1.CreateServiceAccountKeygoogle.iam.admin.v1.DeleteRolegoogle.iam.admin.v1.DeleteServiceAccountgoogle.iam.admin.v1.DeleteServiceAccountKeygoogle.iam.admin.v1.DisableServiceAccountgoogle.iam.admin.v1.DisableServiceAccountKeygoogle.iam.admin.v1.EnableServiceAccountgoogle.iam.admin.v1.EnableServiceAccountKeygoogle.iam.admin.v1.PatchServiceAccountgoogle.iam.admin.v1.SetIAMPolicygoogle.iam.admin.v1.UndeleteRolegoogle.iam.admin.v1.UndeleteServiceAccountgoogle.iam.admin.v1.UpdateRolegoogle.iam.admin.v1.UpdateServiceAccountgoogle.iam.admin.v1.UploadServiceAccountKeygoogle.iam.admin.v1.OauthClients.CreateOauthClientgoogle.iam.admin.v1.OauthClients.CreateOauthClientCredentialgoogle.iam.admin.v1.OauthClients.DeleteOauthClientgoogle.iam.admin.v1.OauthClients.DeleteOauthClientCredentialgoogle.iam.admin.v1.OauthClients.UndeleteOauthClientgoogle.iam.admin.v1.OauthClients.UpdateOauthClientgoogle.iam.admin.v1.OauthClients.UpdateOauthClientCredentialgoogle.iam.admin.v1.WorkforcePools.CreateWorkforcePool (LRO)google.iam.admin.v1.WorkforcePools.CreateWorkforcePoolProvider (LRO)google.iam.admin.v1.WorkforcePools.CreateWorkforcePoolProviderKey (LRO)google.iam.admin.v1.WorkforcePools.DeleteWorkforcePool (LRO)google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolProvider (LRO)google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolProviderKey (LRO)google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolSubject (LRO)google.iam.admin.v1.WorkforcePools.SetIamPolicygoogle.iam.admin.v1.WorkforcePools.UndeleteWorkforcePool (LRO)google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolProvider (LRO)google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolProviderKey (LRO)google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolSubject (LRO)google.iam.admin.v1.WorkforcePools.UpdateWorkforcePool (LRO)google.iam.admin.v1.WorkforcePools.UpdateWorkforcePoolProvider (LRO)google.iam.v1.WorkloadIdentityPools.AddAttestationRule (LRO)google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPool (LRO)google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolManagedIdentity (LRO)google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolNamespace (LRO)google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolProvider (LRO)google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolProviderKey (LRO)google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPool (LRO)google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolManagedIdentity (LRO)google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolNamespace (LRO)google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProvider (LRO)google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProviderKey (LRO)google.iam.v1.WorkloadIdentityPools.RemoveAttestationRule (LRO)google.iam.v1.WorkloadIdentityPools.SetAttestationRules (LRO)google.iam.v1.WorkloadIdentityPools.SetIamPolicygoogle.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPool (LRO)google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolManagedIdentity (LRO)google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolNamespace (LRO)google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProvider (LRO)google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProviderKey (LRO)google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPool (LRO)google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolManagedIdentity (LRO)google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolNamespace (LRO)google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolProvider (LRO)google.iam.v1beta.WorkloadIdentityPools.CreateWorkloadIdentityPool (LRO)google.iam.v1beta.WorkloadIdentityPools.CreateWorkloadIdentityPoolProvider (LRO)google.iam.v1beta.WorkloadIdentityPools.DeleteWorkloadIdentityPool (LRO)google.iam.v1beta.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProvider (LRO)google.iam.v1beta.WorkloadIdentityPools.UndeleteWorkloadIdentityPool (LRO)google.iam.v1beta.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProvider (LRO)google.iam.v1beta.WorkloadIdentityPools.UpdateWorkloadIdentityPool (LRO)google.iam.v1beta.WorkloadIdentityPools.UpdateWorkloadIdentityPoolProvider (LRO)google.iam.v2.Policies.CreatePolicy (LRO)google.iam.v2.Policies.DeletePolicy (LRO)google.iam.v2.Policies.UpdatePolicy (LRO)google.iam.v2alpha.Policies.CreatePolicy (LRO)google.iam.v2alpha.Policies.DeletePolicy (LRO)google.iam.v2alpha.Policies.UpdatePolicy (LRO)google.iam.v2beta.Policies.CreatePolicy (LRO)google.iam.v2beta.Policies.DeletePolicy (LRO)google.iam.v2beta.Policies.UpdatePolicy (LRO)google.iam.v3.PolicyBindings.CreatePolicyBinding (LRO)google.iam.v3.PolicyBindings.DeletePolicyBinding (LRO)google.iam.v3.PolicyBindings.UpdatePolicyBinding (LRO)google.iam.v3.PrincipalAccessBoundaryPolicies.CreatePrincipalAccessBoundaryPolicy (LRO)google.iam.v3.PrincipalAccessBoundaryPolicies.DeletePrincipalAccessBoundaryPolicy (LRO)google.iam.v3.PrincipalAccessBoundaryPolicies.UpdatePrincipalAccessBoundaryPolicy (LRO)google.iam.v3beta.PolicyBindings.CreatePolicyBinding (LRO)google.iam.v3beta.PolicyBindings.DeletePolicyBinding (LRO)google.iam.v3beta.PolicyBindings.UpdatePolicyBinding (LRO)google.iam.v3beta.PrincipalAccessBoundaryPolicies.CreatePrincipalAccessBoundaryPolicy (LRO)google.iam.v3beta.PrincipalAccessBoundaryPolicies.DeletePrincipalAccessBoundaryPolicy (LRO)google.iam.v3beta.PrincipalAccessBoundaryPolicies.UpdatePrincipalAccessBoundaryPolicy (LRO) |

OTHER |

google.iam.admin.v1.QueryGrantableRoles: per attivare questo log, attiva ADMIN_READ nel servizio cloudresourcemanager.googleapis.com.google.iam.v3.PolicyBindings.SearchTargetPolicyBindings: per attivare questo log, attiva ADMIN_READ nel servizio cloudresourcemanager.googleapis.com. |

Audit log dell'interfaccia API

Per informazioni su come e quali autorizzazioni vengono valutate per ogni metodo, consulta la documentazione di Identity and Access Management per Identity and Access Management.

google.iam.admin.v1.IAM

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.admin.v1.IAM.

CreateRole

- Metodo:

google.iam.admin.v1.CreateRole - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.roles.create - ADMIN_WRITEiam.roles.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.CreateRole"

CreateServiceAccount

- Metodo:

google.iam.admin.v1.CreateServiceAccount - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.CreateServiceAccount"

CreateServiceAccountKey

- Metodo:

google.iam.admin.v1.CreateServiceAccountKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccountKeys.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.CreateServiceAccountKey"

DeleteRole

- Metodo:

google.iam.admin.v1.DeleteRole - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.roles.delete - ADMIN_WRITEiam.roles.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.DeleteRole"

DeleteServiceAccount

- Metodo:

google.iam.admin.v1.DeleteServiceAccount - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.DeleteServiceAccount"

DeleteServiceAccountKey

- Metodo:

google.iam.admin.v1.DeleteServiceAccountKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccountKeys.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.DeleteServiceAccountKey"

DisableServiceAccount

- Metodo:

google.iam.admin.v1.DisableServiceAccount - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.disable - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.DisableServiceAccount"

DisableServiceAccountKey

- Metodo:

google.iam.admin.v1.DisableServiceAccountKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccountKeys.disable - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.DisableServiceAccountKey"

EnableServiceAccount

- Metodo:

google.iam.admin.v1.EnableServiceAccount - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.enable - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.EnableServiceAccount"

EnableServiceAccountKey

- Metodo:

google.iam.admin.v1.EnableServiceAccountKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccountKeys.enable - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.EnableServiceAccountKey"

GetIAMPolicy

- Metodo:

google.iam.admin.v1.GetIAMPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.serviceAccounts.getIamPolicy - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.GetIAMPolicy"

GetRole

- Metodo:

google.iam.admin.v1.GetRole - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.roles.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.GetRole"

GetServiceAccount

- Metodo:

google.iam.admin.v1.GetServiceAccount - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.serviceAccounts.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.GetServiceAccount"

GetServiceAccountKey

- Metodo:

google.iam.admin.v1.GetServiceAccountKey - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.serviceAccountKeys.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.GetServiceAccountKey"

ListRoles

- Metodo:

google.iam.admin.v1.ListRoles - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.roles.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.ListRoles"

ListServiceAccountKeys

- Metodo:

google.iam.admin.v1.ListServiceAccountKeys - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.serviceAccountKeys.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.ListServiceAccountKeys"

ListServiceAccounts

- Metodo:

google.iam.admin.v1.ListServiceAccounts - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.serviceAccounts.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.ListServiceAccounts"

PatchServiceAccount

- Metodo:

google.iam.admin.v1.PatchServiceAccount - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.PatchServiceAccount"

QueryGrantableRoles

- Metodo:

google.iam.admin.v1.QueryGrantableRoles - Tipo di audit log: accesso ai dati

- Autorizzazioni:

resourcemanager.projects.getIamPolicy - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.QueryGrantableRoles"

SetIAMPolicy

- Metodo:

google.iam.admin.v1.SetIAMPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.setIamPolicy - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.SetIAMPolicy"

TestIAMPermissions

- Metodo:

google.iam.admin.v1.TestIAMPermissions - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.serviceAccounts.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.TestIAMPermissions"

UndeleteRole

- Metodo:

google.iam.admin.v1.UndeleteRole - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.roles.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.UndeleteRole"

UndeleteServiceAccount

- Metodo:

google.iam.admin.v1.UndeleteServiceAccount - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.UndeleteServiceAccount"

UpdateRole

- Metodo:

google.iam.admin.v1.UpdateRole - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.roles.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.UpdateRole"

UpdateServiceAccount

- Metodo:

google.iam.admin.v1.UpdateServiceAccount - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccounts.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.UpdateServiceAccount"

UploadServiceAccountKey

- Metodo:

google.iam.admin.v1.UploadServiceAccountKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.serviceAccountKeys.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.UploadServiceAccountKey"

google.iam.admin.v1.OauthClients

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.admin.v1.OauthClients.

CreateOauthClient

- Metodo:

google.iam.admin.v1.OauthClients.CreateOauthClient - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.oauthClients.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.CreateOauthClient"

CreateOauthClientCredential

- Metodo:

google.iam.admin.v1.OauthClients.CreateOauthClientCredential - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.oauthClientCredentials.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.CreateOauthClientCredential"

DeleteOauthClient

- Metodo:

google.iam.admin.v1.OauthClients.DeleteOauthClient - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.oauthClients.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.DeleteOauthClient"

DeleteOauthClientCredential

- Metodo:

google.iam.admin.v1.OauthClients.DeleteOauthClientCredential - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.oauthClientCredentials.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.DeleteOauthClientCredential"

GetOauthClient

- Metodo:

google.iam.admin.v1.OauthClients.GetOauthClient - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.oauthClients.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.GetOauthClient"

GetOauthClientCredential

- Metodo:

google.iam.admin.v1.OauthClients.GetOauthClientCredential - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.oauthClientCredentials.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.GetOauthClientCredential"

ListOauthClientCredentials

- Metodo:

google.iam.admin.v1.OauthClients.ListOauthClientCredentials - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.oauthClientCredentials.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.ListOauthClientCredentials"

ListOauthClients

- Metodo:

google.iam.admin.v1.OauthClients.ListOauthClients - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.oauthClients.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.ListOauthClients"

UndeleteOauthClient

- Metodo:

google.iam.admin.v1.OauthClients.UndeleteOauthClient - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.oauthClients.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.UndeleteOauthClient"

UpdateOauthClient

- Metodo:

google.iam.admin.v1.OauthClients.UpdateOauthClient - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.oauthClients.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.UpdateOauthClient"

UpdateOauthClientCredential

- Metodo:

google.iam.admin.v1.OauthClients.UpdateOauthClientCredential - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.oauthClientCredentials.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.OauthClients.UpdateOauthClientCredential"

google.iam.admin.v1.WorkforcePools

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.admin.v1.WorkforcePools.

CreateWorkforcePool

- Metodo:

google.iam.admin.v1.WorkforcePools.CreateWorkforcePool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePools.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.CreateWorkforcePool"

CreateWorkforcePoolProvider

- Metodo:

google.iam.admin.v1.WorkforcePools.CreateWorkforcePoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolProviders.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.CreateWorkforcePoolProvider"

CreateWorkforcePoolProviderKey

- Metodo:

google.iam.admin.v1.WorkforcePools.CreateWorkforcePoolProviderKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolProviderKeys.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.CreateWorkforcePoolProviderKey"

DeleteWorkforcePool

- Metodo:

google.iam.admin.v1.WorkforcePools.DeleteWorkforcePool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePools.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.DeleteWorkforcePool"

DeleteWorkforcePoolProvider

- Metodo:

google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolProviders.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolProvider"

DeleteWorkforcePoolProviderKey

- Metodo:

google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolProviderKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolProviderKeys.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolProviderKey"

DeleteWorkforcePoolSubject

- Metodo:

google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolSubject - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolSubjects.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.DeleteWorkforcePoolSubject"

GetIamPolicy

- Metodo:

google.iam.admin.v1.WorkforcePools.GetIamPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workforcePools.getIamPolicy - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.GetIamPolicy"

GetWorkforcePool

- Metodo:

google.iam.admin.v1.WorkforcePools.GetWorkforcePool - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workforcePools.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.GetWorkforcePool"

GetWorkforcePoolProvider

- Metodo:

google.iam.admin.v1.WorkforcePools.GetWorkforcePoolProvider - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workforcePoolProviders.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.GetWorkforcePoolProvider"

GetWorkforcePoolProviderKey

- Metodo:

google.iam.admin.v1.WorkforcePools.GetWorkforcePoolProviderKey - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workforcePoolProviderKeys.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.GetWorkforcePoolProviderKey"

ListWorkforcePoolProviderKeys

- Metodo:

google.iam.admin.v1.WorkforcePools.ListWorkforcePoolProviderKeys - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workforcePoolProviderKeys.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.ListWorkforcePoolProviderKeys"

ListWorkforcePoolProviders

- Metodo:

google.iam.admin.v1.WorkforcePools.ListWorkforcePoolProviders - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workforcePoolProviders.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.ListWorkforcePoolProviders"

ListWorkforcePools

- Metodo:

google.iam.admin.v1.WorkforcePools.ListWorkforcePools - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workforcePools.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.ListWorkforcePools"

SetIamPolicy

- Metodo:

google.iam.admin.v1.WorkforcePools.SetIamPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePools.setIamPolicy - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.SetIamPolicy"

UndeleteWorkforcePool

- Metodo:

google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePools.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePool"

UndeleteWorkforcePoolProvider

- Metodo:

google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolProviders.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolProvider"

UndeleteWorkforcePoolProviderKey

- Metodo:

google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolProviderKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolProviderKeys.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolProviderKey"

UndeleteWorkforcePoolSubject

- Metodo:

google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolSubject - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolSubjects.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.UndeleteWorkforcePoolSubject"

UpdateWorkforcePool

- Metodo:

google.iam.admin.v1.WorkforcePools.UpdateWorkforcePool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePools.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.UpdateWorkforcePool"

UpdateWorkforcePoolProvider

- Metodo:

google.iam.admin.v1.WorkforcePools.UpdateWorkforcePoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workforcePoolProviders.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.admin.v1.WorkforcePools.UpdateWorkforcePoolProvider"

google.iam.v1.WorkloadIdentityPools

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v1.WorkloadIdentityPools.

AddAttestationRule

- Metodo:

google.iam.v1.WorkloadIdentityPools.AddAttestationRule - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.setAttestationRules - ADMIN_WRITEiam.workloadIdentityPools.setAttestationRules - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.AddAttestationRule"

CreateWorkloadIdentityPool

- Metodo:

google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPool"

CreateWorkloadIdentityPoolManagedIdentity

- Metodo:

google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolManagedIdentity - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolManagedIdentity"

CreateWorkloadIdentityPoolNamespace

- Metodo:

google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolNamespace - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolNamespaces.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolNamespace"

CreateWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolProvider"

CreateWorkloadIdentityPoolProviderKey

- Metodo:

google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolProviderKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviderKeys.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.CreateWorkloadIdentityPoolProviderKey"

DeleteWorkloadIdentityPool

- Metodo:

google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPool"

DeleteWorkloadIdentityPoolManagedIdentity

- Metodo:

google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolManagedIdentity - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolManagedIdentity"

DeleteWorkloadIdentityPoolNamespace

- Metodo:

google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolNamespace - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolNamespaces.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolNamespace"

DeleteWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProvider"

DeleteWorkloadIdentityPoolProviderKey

- Metodo:

google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProviderKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviderKeys.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProviderKey"

GetIamPolicy

- Metodo:

google.iam.v1.WorkloadIdentityPools.GetIamPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.googleapis.com/workloadIdentityPools.getIamPolicy - ADMIN_READiam.workloadIdentityPools.getIamPolicy - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.GetIamPolicy"

GetWorkloadIdentityPool

- Metodo:

google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPool - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPools.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPool"

GetWorkloadIdentityPoolManagedIdentity

- Metodo:

google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolManagedIdentity - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolManagedIdentity"

GetWorkloadIdentityPoolNamespace

- Metodo:

google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolNamespace - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolNamespaces.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolNamespace"

GetWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolProvider - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolProviders.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolProvider"

GetWorkloadIdentityPoolProviderKey

- Metodo:

google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolProviderKey - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolProviderKeys.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.GetWorkloadIdentityPoolProviderKey"

ListAttestationRules

- Metodo:

google.iam.v1.WorkloadIdentityPools.ListAttestationRules - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.getAttestationRules - ADMIN_READiam.workloadIdentityPools.getAttestationRules - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.ListAttestationRules"

ListWorkloadIdentityPoolManagedIdentities

- Metodo:

google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolManagedIdentities - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolManagedIdentities"

ListWorkloadIdentityPoolNamespaces

- Metodo:

google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolNamespaces - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolNamespaces.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolNamespaces"

ListWorkloadIdentityPoolProviderKeys

- Metodo:

google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolProviderKeys - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolProviderKeys.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolProviderKeys"

ListWorkloadIdentityPoolProviders

- Metodo:

google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolProviders - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolProviders.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPoolProviders"

ListWorkloadIdentityPools

- Metodo:

google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPools - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPools.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.ListWorkloadIdentityPools"

RemoveAttestationRule

- Metodo:

google.iam.v1.WorkloadIdentityPools.RemoveAttestationRule - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.setAttestationRules - ADMIN_WRITEiam.workloadIdentityPools.setAttestationRules - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.RemoveAttestationRule"

SetAttestationRules

- Metodo:

google.iam.v1.WorkloadIdentityPools.SetAttestationRules - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.setAttestationRules - ADMIN_WRITEiam.workloadIdentityPools.setAttestationRules - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.SetAttestationRules"

SetIamPolicy

- Metodo:

google.iam.v1.WorkloadIdentityPools.SetIamPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/workloadIdentityPools.setIamPolicy - ADMIN_WRITEiam.workloadIdentityPools.setIamPolicy - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.SetIamPolicy"

UndeleteWorkloadIdentityPool

- Metodo:

google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPool"

UndeleteWorkloadIdentityPoolManagedIdentity

- Metodo:

google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolManagedIdentity - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolManagedIdentity"

UndeleteWorkloadIdentityPoolNamespace

- Metodo:

google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolNamespace - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolNamespaces.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolNamespace"

UndeleteWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProvider"

UndeleteWorkloadIdentityPoolProviderKey

- Metodo:

google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProviderKey - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviderKeys.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProviderKey"

UpdateWorkloadIdentityPool

- Metodo:

google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPool"

UpdateWorkloadIdentityPoolManagedIdentity

- Metodo:

google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolManagedIdentity - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolManagedIdentities.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolManagedIdentity"

UpdateWorkloadIdentityPoolNamespace

- Metodo:

google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolNamespace - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolNamespaces.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolNamespace"

UpdateWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1.WorkloadIdentityPools.UpdateWorkloadIdentityPoolProvider"

google.iam.v1beta.WorkloadIdentityPools

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v1beta.WorkloadIdentityPools.

CreateWorkloadIdentityPool

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.CreateWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.CreateWorkloadIdentityPool"

CreateWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.CreateWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.CreateWorkloadIdentityPoolProvider"

DeleteWorkloadIdentityPool

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.DeleteWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.DeleteWorkloadIdentityPool"

DeleteWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.DeleteWorkloadIdentityPoolProvider"

GetWorkloadIdentityPool

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.GetWorkloadIdentityPool - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPools.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.GetWorkloadIdentityPool"

GetWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.GetWorkloadIdentityPoolProvider - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolProviders.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.GetWorkloadIdentityPoolProvider"

ListWorkloadIdentityPoolProviders

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.ListWorkloadIdentityPoolProviders - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPoolProviders.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.ListWorkloadIdentityPoolProviders"

ListWorkloadIdentityPools

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.ListWorkloadIdentityPools - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.workloadIdentityPools.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.ListWorkloadIdentityPools"

UndeleteWorkloadIdentityPool

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.UndeleteWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.UndeleteWorkloadIdentityPool"

UndeleteWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.undelete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.UndeleteWorkloadIdentityPoolProvider"

UpdateWorkloadIdentityPool

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.UpdateWorkloadIdentityPool - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPools.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.UpdateWorkloadIdentityPool"

UpdateWorkloadIdentityPoolProvider

- Metodo:

google.iam.v1beta.WorkloadIdentityPools.UpdateWorkloadIdentityPoolProvider - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.workloadIdentityPoolProviders.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v1beta.WorkloadIdentityPools.UpdateWorkloadIdentityPoolProvider"

google.iam.v2.Policies

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v2.Policies.

CreatePolicy

- Metodo:

google.iam.v2.Policies.CreatePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2.Policies.CreatePolicy"

DeletePolicy

- Metodo:

google.iam.v2.Policies.DeletePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2.Policies.DeletePolicy"

GetPolicy

- Metodo:

google.iam.v2.Policies.GetPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.googleapis.com/denypolicies.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2.Policies.GetPolicy"

ListPolicies

- Metodo:

google.iam.v2.Policies.ListPolicies - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.googleapis.com/denypolicies.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2.Policies.ListPolicies"

UpdatePolicy

- Metodo:

google.iam.v2.Policies.UpdatePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2.Policies.UpdatePolicy"

google.iam.v2alpha.Policies

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v2alpha.Policies.

CreatePolicy

- Metodo:

google.iam.v2alpha.Policies.CreatePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2alpha.Policies.CreatePolicy"

DeletePolicy

- Metodo:

google.iam.v2alpha.Policies.DeletePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2alpha.Policies.DeletePolicy"

GetPolicy

- Metodo:

google.iam.v2alpha.Policies.GetPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.googleapis.com/denypolicies.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2alpha.Policies.GetPolicy"

ListPolicies

- Metodo:

google.iam.v2alpha.Policies.ListPolicies - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.googleapis.com/denypolicies.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2alpha.Policies.ListPolicies"

UpdatePolicy

- Metodo:

google.iam.v2alpha.Policies.UpdatePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2alpha.Policies.UpdatePolicy"

google.iam.v2beta.Policies

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v2beta.Policies.

CreatePolicy

- Metodo:

google.iam.v2beta.Policies.CreatePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2beta.Policies.CreatePolicy"

DeletePolicy

- Metodo:

google.iam.v2beta.Policies.DeletePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2beta.Policies.DeletePolicy"

GetPolicy

- Metodo:

google.iam.v2beta.Policies.GetPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.googleapis.com/accessboundarypolicies.get - ADMIN_READiam.googleapis.com/denypolicies.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2beta.Policies.GetPolicy"

ListPolicies

- Metodo:

google.iam.v2beta.Policies.ListPolicies - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.googleapis.com/denypolicies.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2beta.Policies.ListPolicies"

UpdatePolicy

- Metodo:

google.iam.v2beta.Policies.UpdatePolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.googleapis.com/denypolicies.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v2beta.Policies.UpdatePolicy"

google.iam.v3.PolicyBindings

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v3.PolicyBindings.

CreatePolicyBinding

- Metodo:

google.iam.v3.PolicyBindings.CreatePolicyBinding - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

cloudresourcemanager.googleapis.com/projects.createPolicyBinding - ADMIN_WRITEiam.googleapis.com/principalaccessboundarypolicies.bind - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PolicyBindings.CreatePolicyBinding"

DeletePolicyBinding

- Metodo:

google.iam.v3.PolicyBindings.DeletePolicyBinding - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

cloudresourcemanager.googleapis.com/projects.deletePolicyBinding - ADMIN_WRITEiam.googleapis.com/principalaccessboundarypolicies.unbind - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PolicyBindings.DeletePolicyBinding"

GetPolicyBinding

- Metodo:

google.iam.v3.PolicyBindings.GetPolicyBinding - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.policybindings.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PolicyBindings.GetPolicyBinding"

ListPolicyBindings

- Metodo:

google.iam.v3.PolicyBindings.ListPolicyBindings - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.policybindings.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PolicyBindings.ListPolicyBindings"

SearchTargetPolicyBindings

- Metodo:

google.iam.v3.PolicyBindings.SearchTargetPolicyBindings - Tipo di audit log: accesso ai dati

- Autorizzazioni:

cloudresourcemanager.googleapis.com/projects.searchPolicyBindings - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PolicyBindings.SearchTargetPolicyBindings"

UpdatePolicyBinding

- Metodo:

google.iam.v3.PolicyBindings.UpdatePolicyBinding - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

cloudresourcemanager.googleapis.com/projects.updatePolicyBinding - ADMIN_WRITEiam.googleapis.com/principalaccessboundarypolicies.bind - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PolicyBindings.UpdatePolicyBinding"

google.iam.v3.PrincipalAccessBoundaryPolicies

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v3.PrincipalAccessBoundaryPolicies.

CreatePrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3.PrincipalAccessBoundaryPolicies.CreatePrincipalAccessBoundaryPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.principalaccessboundarypolicies.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PrincipalAccessBoundaryPolicies.CreatePrincipalAccessBoundaryPolicy"

DeletePrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3.PrincipalAccessBoundaryPolicies.DeletePrincipalAccessBoundaryPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.principalaccessboundarypolicies.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PrincipalAccessBoundaryPolicies.DeletePrincipalAccessBoundaryPolicy"

GetPrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3.PrincipalAccessBoundaryPolicies.GetPrincipalAccessBoundaryPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.principalaccessboundarypolicies.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PrincipalAccessBoundaryPolicies.GetPrincipalAccessBoundaryPolicy"

ListPrincipalAccessBoundaryPolicies

- Metodo:

google.iam.v3.PrincipalAccessBoundaryPolicies.ListPrincipalAccessBoundaryPolicies - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.principalaccessboundarypolicies.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PrincipalAccessBoundaryPolicies.ListPrincipalAccessBoundaryPolicies"

SearchPrincipalAccessBoundaryPolicyBindings

- Metodo:

google.iam.v3.PrincipalAccessBoundaryPolicies.SearchPrincipalAccessBoundaryPolicyBindings - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.principalaccessboundarypolicies.searchPolicyBindings - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PrincipalAccessBoundaryPolicies.SearchPrincipalAccessBoundaryPolicyBindings"

UpdatePrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3.PrincipalAccessBoundaryPolicies.UpdatePrincipalAccessBoundaryPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.principalaccessboundarypolicies.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3.PrincipalAccessBoundaryPolicies.UpdatePrincipalAccessBoundaryPolicy"

google.iam.v3beta.PolicyBindings

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v3beta.PolicyBindings.

CreatePolicyBinding

- Metodo:

google.iam.v3beta.PolicyBindings.CreatePolicyBinding - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

cloudresourcemanager.googleapis.com/projects.createPolicyBinding - ADMIN_WRITEiam.googleapis.com/principalaccessboundarypolicies.bind - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PolicyBindings.CreatePolicyBinding"

DeletePolicyBinding

- Metodo:

google.iam.v3beta.PolicyBindings.DeletePolicyBinding - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

cloudresourcemanager.googleapis.com/projects.deletePolicyBinding - ADMIN_WRITEiam.googleapis.com/principalaccessboundarypolicies.unbind - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PolicyBindings.DeletePolicyBinding"

GetPolicyBinding

- Metodo:

google.iam.v3beta.PolicyBindings.GetPolicyBinding - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.policybindings.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PolicyBindings.GetPolicyBinding"

ListPolicyBindings

- Metodo:

google.iam.v3beta.PolicyBindings.ListPolicyBindings - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.policybindings.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PolicyBindings.ListPolicyBindings"

SearchTargetPolicyBindings

- Metodo:

google.iam.v3beta.PolicyBindings.SearchTargetPolicyBindings - Tipo di audit log: accesso ai dati

- Autorizzazioni:

cloudresourcemanager.googleapis.com/folders.searchPolicyBindings - ADMIN_READcloudresourcemanager.googleapis.com/organizations.searchPolicyBindings - ADMIN_READcloudresourcemanager.googleapis.com/projects.searchPolicyBindings - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PolicyBindings.SearchTargetPolicyBindings"

UpdatePolicyBinding

- Metodo:

google.iam.v3beta.PolicyBindings.UpdatePolicyBinding - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

cloudresourcemanager.googleapis.com/projects.updatePolicyBinding - ADMIN_WRITEiam.googleapis.com/principalaccessboundarypolicies.bind - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PolicyBindings.UpdatePolicyBinding"

google.iam.v3beta.PrincipalAccessBoundaryPolicies

I seguenti audit log sono associati ai metodi appartenenti a

google.iam.v3beta.PrincipalAccessBoundaryPolicies.

CreatePrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3beta.PrincipalAccessBoundaryPolicies.CreatePrincipalAccessBoundaryPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.principalaccessboundarypolicies.create - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PrincipalAccessBoundaryPolicies.CreatePrincipalAccessBoundaryPolicy"

DeletePrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3beta.PrincipalAccessBoundaryPolicies.DeletePrincipalAccessBoundaryPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.principalaccessboundarypolicies.delete - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PrincipalAccessBoundaryPolicies.DeletePrincipalAccessBoundaryPolicy"

GetPrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3beta.PrincipalAccessBoundaryPolicies.GetPrincipalAccessBoundaryPolicy - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.principalaccessboundarypolicies.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PrincipalAccessBoundaryPolicies.GetPrincipalAccessBoundaryPolicy"

ListPrincipalAccessBoundaryPolicies

- Metodo:

google.iam.v3beta.PrincipalAccessBoundaryPolicies.ListPrincipalAccessBoundaryPolicies - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.principalaccessboundarypolicies.list - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PrincipalAccessBoundaryPolicies.ListPrincipalAccessBoundaryPolicies"

SearchPrincipalAccessBoundaryPolicyBindings

- Metodo:

google.iam.v3beta.PrincipalAccessBoundaryPolicies.SearchPrincipalAccessBoundaryPolicyBindings - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.principalaccessboundarypolicies.searchPolicyBindings - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PrincipalAccessBoundaryPolicies.SearchPrincipalAccessBoundaryPolicyBindings"

UpdatePrincipalAccessBoundaryPolicy

- Metodo:

google.iam.v3beta.PrincipalAccessBoundaryPolicies.UpdatePrincipalAccessBoundaryPolicy - Tipo di audit log: attività di amministrazione

- Autorizzazioni:

iam.principalaccessboundarypolicies.update - ADMIN_WRITE

- Il metodo è un'operazione a lunga esecuzione o in streaming:

Operazione a lunga esecuzione

- Filtra per questo metodo:

protoPayload.methodName="google.iam.v3beta.PrincipalAccessBoundaryPolicies.UpdatePrincipalAccessBoundaryPolicy"

google.longrunning.Operations

I seguenti audit log sono associati ai metodi appartenenti a

google.longrunning.Operations.

GetOperation

- Metodo:

google.longrunning.Operations.GetOperation - Tipo di audit log: accesso ai dati

- Autorizzazioni:

iam.operations.get - ADMIN_READ

- Il metodo è un'operazione a lunga esecuzione o in streaming:

no.

- Filtra per questo metodo:

protoPayload.methodName="google.longrunning.Operations.GetOperation"

Metodi che non generano audit log

Un metodo potrebbe non generare audit log per uno o più dei seguenti motivi:

- Si tratta di un metodo ad alto volume che comporta costi significativi per la generazione e l'archiviazione dei log.

- Ha un valore di auditing basso.

- Un altro audit log o log della piattaforma fornisce già la copertura del metodo.

I seguenti metodi non generano audit log:

google.iam.admin.v1.IAM.LintPolicygoogle.iam.admin.v1.IAM.QueryAuditableServicesgoogle.iam.admin.v1.IAM.QueryTestablePermissionsgoogle.iam.admin.v1.IAM.SignBlobgoogle.iam.admin.v1.IAM.SignJwtgoogle.iam.admin.v1.WorkforcePools.TestIamPermissions

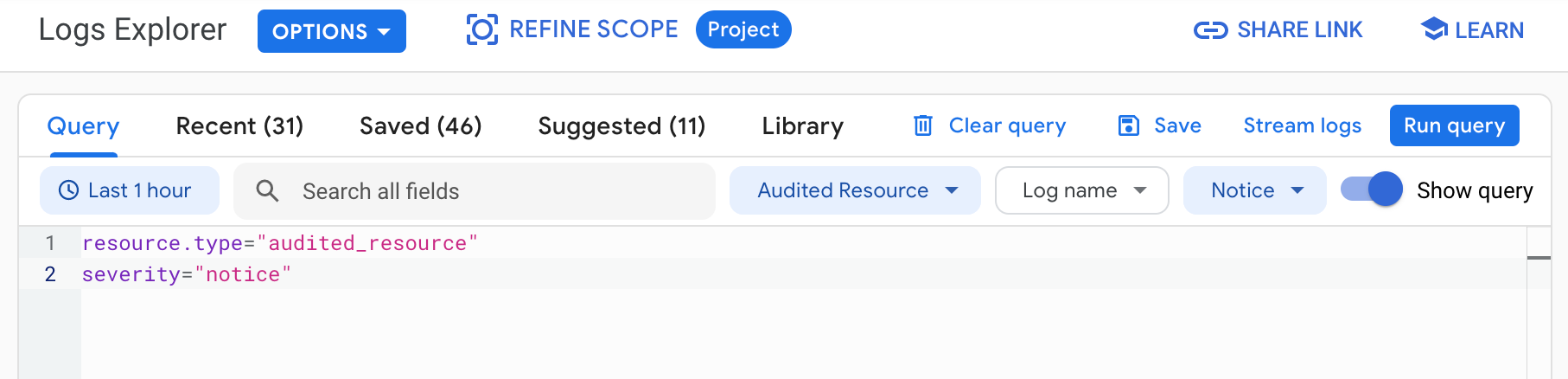

Query di esempio

Per utilizzare le query di esempio nella tabella seguente, completa questi passaggi: