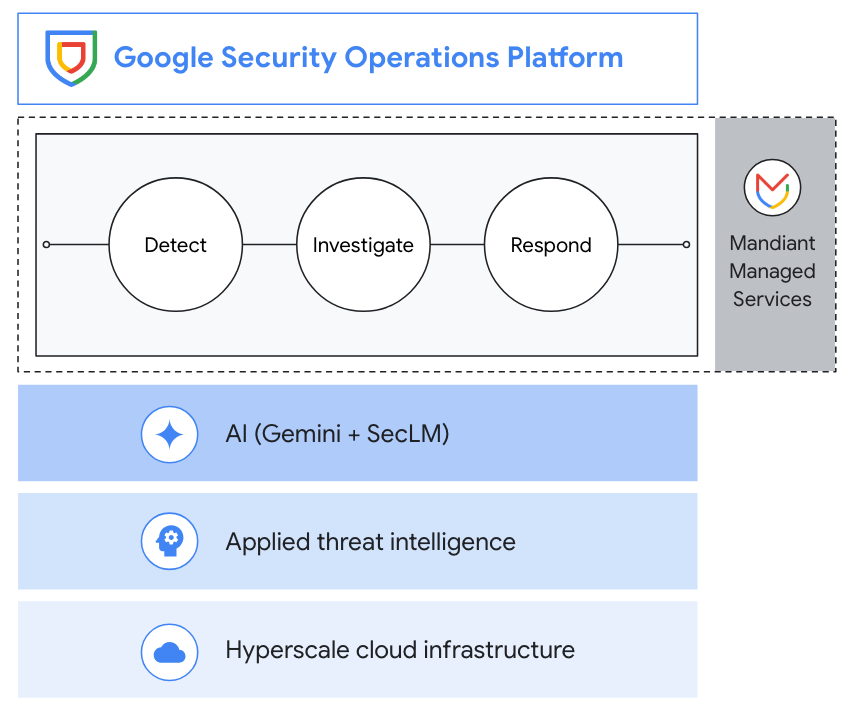

Google Security Operations(SecOps)

AI を搭載したインテリジェンス主導のセキュリティ オペレーション プラットフォーム

機能

多くの脅威を簡単に検出

Google SecOps は、豊富で随時追加されるキュレーションされた検出を提供します。すぐに使えるこれらの検出は、Google の脅威リサーチ チームによって開発され、継続的にメンテナンスされています。

Gemini を活用することで、自然言語を使用してデータの検索、反復処理、ドリルダウンを行ったり、検出機能を作成したりすることができます。

Google SecOps では、直感的な Yara-L 言語を使用してカスタム検出をわずかな時間(とコード)で作成することもできます。

準備作業を減らし、データを実用的なものにします。データ パイプライン管理機能により、セキュリティ テレメトリーをルーティング、フィルタリング、編集、変換します。

適切なコンテキストによる調査

Google SecOps は、脅威を中心としたケース管理、インタラクティブでコンテキスト豊富なアラートのグラフ化、エンティティの自動ステッチなど、シンプルかつ直感的なアナリスト エクスペリエンスを提供します。

Gemini 調査チャット アシスタントと連携して、ケースで発生している事象のコンテキストと詳細情報を取得し、AI が生成したケースサマリーと対応方法に関する推奨事項を受け取ることで、より効率的に調査できます。

Google SecOps は、調査の一環として必要な追加データをすばやく柔軟に見つけ出せる、高速かつ文脈に即した検索機能を備えています

迅速かつ的確な対応。

Google SecOps には、本格的なセキュリティ オーケストレーション、自動化、対応(SOAR)機能が含まれています。一般的な対応アクションを自動化するハンドブックを作成し、300 以上のツール(EDR、ID 管理、ネットワーク セキュリティなど)をオーケストレートし、自動文書化ケースウォールを使用してチームの他のメンバーと共同作業します。

コンテキストアウェアな AI 搭載チャットを使用して、ハンドブックを簡単に作成できます。

Google SecOps では、アナリストの生産性や MTTR などの対応作業の有効性を簡単に追跡、測定でき、ステークホルダーに伝えることができます。

一般的な使用例

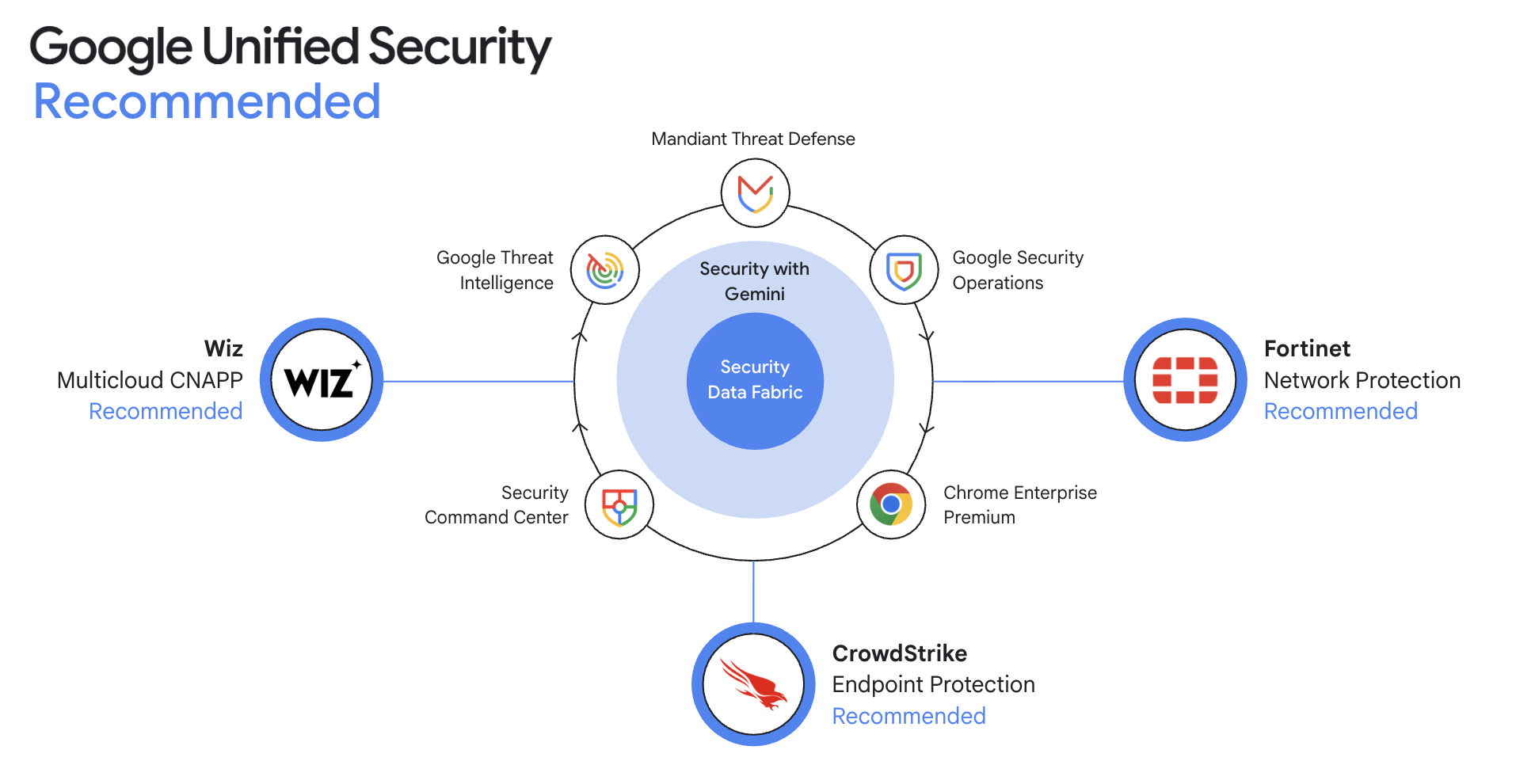

Google Unified Security Recommended

料金

| Google Security Operations の料金について | Google Security Operations は取り込みに基づくパッケージで提供されます。追加費用なしで 1 年間のセキュリティ テレメトリーを保持できます。 | |

|---|---|---|

| パッケージ タイプ | 主な機能 | 料金 |

標準 | SIEM と SOAR の基本機能 データの取り込み、脅威の検出、調査と対応(12 か月間のホットデータ保持)に関するコア機能に加え、700 以上のパーサーと 300 以上の SOAR 統合へのフルアクセスと、リモートエージェントを備えた 1 つの環境が含まれます。 このパッケージの検出エンジンは、最大 1,000 の単一イベントルールと 75 のマルチイベント ルールをサポートします。 キュレーションされた検出ルールのサブセットを選択できます。 脅威インテリジェンス お客様独自の脅威インテリジェンス フィードを使用します。 データ パイプライン管理 限定的なフィルタリングと変換が含まれます。 | 料金はお問い合わせください |

Enterprise | 標準パッケージの全機能に加えて、以下が含まれます。 SIEM と SOAR の基本機能 リモート・エージェントと、最大 2,000 の単一イベントルールおよび最大 125 のマルチイベント・ルールをサポートする検出エンジンを含む無制限環境にサポートを拡張しました。 UEBA YARA-L を使用すると、ユーザーとエンティティの振る行動を独自に分析するためのルールを作成できます。また、リスク ダッシュボードや、すぐに使えるユーザーおよびエンティティの行動検出機能も利用できます。 脅威インテリジェンス フィルタリング、検知、調査コンテキスト、レトロハンティングに使用できる、豊富なオープンソース インテリジェンスのキュレーションを追加します。拡充オープンソース インテリジェンスには、Google セーフ ブラウジング、リモート アクセス、Benign、OSINT Threat Associations が含まれます。 Google が厳選した検出機能 Google のスペシャリストが管理し、オンプレミスとクラウドの脅威に対応する検出機能をすぐに利用できます。 Gemini in Security Operations AI で生産性をレベルアップしましょう。Gemini in Security Operations は、自然言語、インタラクティブな調査アシスタント、コンテキスト化された要約、推奨される対応アクション、検出、ハンドブックの作成を提供します。 データ パイプライン管理 限定的なフィルタリングと変換が含まれます。 | 料金はお問い合わせください |

Enterprise Plus | Enterprise パッケージの全機能に加えて、以下が含まれます。 SIEM と SOAR の基本機能 検出エンジンを拡張して、単一イベント・ルールを最大 3,500 個、マルチイベント・ルールを最大 200 個までサポートします。 高度な脅威インテリジェンス Mandiant のアクティブなインシデント対応から収集されたインテリジェンスを含む、Google Threat Intelligence(Mandiant、VirusTotal、Google の脅威インテリジェンスを含む)への完全アクセス権。 独自のソースに加え、Applied Threat Intelligence では、IoC マッチのすぐに使用できる優先順位付けと、各お客様固有の環境を考慮した ML ベースの優先順位付けが提供されます。また、IoC だけでなく、攻撃者の行動や操作を理解するために TTP も含まれます。 Google が厳選した検出機能 Mandiant の一次調査と、アクティブなインシデント対応エンゲージメントで確認された最前線の脅威に基づく新たな脅威検出も利用できます。 データ パイプライン管理 高度なフィルタ、削除、変換、Google へのルーティングに加え、SIEM 移行のための 12 か月間にわたる他の宛先へのルーティングも含まれます。 BigQuery UDM ストレージ Google SecOps データの BigQuery エクスポート用ストレージは、保持期間(デフォルトでは 12 か月)まで無料です。 | 料金はお問い合わせください |

Google Security Operations の料金について

Google Security Operations は取り込みに基づくパッケージで提供されます。追加費用なしで 1 年間のセキュリティ テレメトリーを保持できます。

標準

SIEM と SOAR の基本機能

データの取り込み、脅威の検出、調査と対応(12 か月間のホットデータ保持)に関するコア機能に加え、700 以上のパーサーと 300 以上の SOAR 統合へのフルアクセスと、リモートエージェントを備えた 1 つの環境が含まれます。

このパッケージの検出エンジンは、最大 1,000 の単一イベントルールと 75 のマルチイベント ルールをサポートします。 キュレーションされた検出ルールのサブセットを選択できます。

脅威インテリジェンス

お客様独自の脅威インテリジェンス フィードを使用します。

データ パイプライン管理

限定的なフィルタリングと変換が含まれます。

料金はお問い合わせください

Enterprise

標準パッケージの全機能に加えて、以下が含まれます。

SIEM と SOAR の基本機能

リモート・エージェントと、最大 2,000 の単一イベントルールおよび最大 125 のマルチイベント・ルールをサポートする検出エンジンを含む無制限環境にサポートを拡張しました。

UEBA

YARA-L を使用すると、ユーザーとエンティティの振る行動を独自に分析するためのルールを作成できます。また、リスク ダッシュボードや、すぐに使えるユーザーおよびエンティティの行動検出機能も利用できます。

脅威インテリジェンス

フィルタリング、検知、調査コンテキスト、レトロハンティングに使用できる、豊富なオープンソース インテリジェンスのキュレーションを追加します。拡充オープンソース インテリジェンスには、Google セーフ ブラウジング、リモート アクセス、Benign、OSINT Threat Associations が含まれます。

Google が厳選した検出機能

Google のスペシャリストが管理し、オンプレミスとクラウドの脅威に対応する検出機能をすぐに利用できます。

Gemini in Security Operations

AI で生産性をレベルアップしましょう。Gemini in Security Operations は、自然言語、インタラクティブな調査アシスタント、コンテキスト化された要約、推奨される対応アクション、検出、ハンドブックの作成を提供します。

データ パイプライン管理

限定的なフィルタリングと変換が含まれます。

料金はお問い合わせください

Enterprise Plus

Enterprise パッケージの全機能に加えて、以下が含まれます。

SIEM と SOAR の基本機能

検出エンジンを拡張して、単一イベント・ルールを最大 3,500 個、マルチイベント・ルールを最大 200 個までサポートします。

高度な脅威インテリジェンス

Mandiant のアクティブなインシデント対応から収集されたインテリジェンスを含む、Google Threat Intelligence(Mandiant、VirusTotal、Google の脅威インテリジェンスを含む)への完全アクセス権。

独自のソースに加え、Applied Threat Intelligence では、IoC マッチのすぐに使用できる優先順位付けと、各お客様固有の環境を考慮した ML ベースの優先順位付けが提供されます。また、IoC だけでなく、攻撃者の行動や操作を理解するために TTP も含まれます。

Google が厳選した検出機能

Mandiant の一次調査と、アクティブなインシデント対応エンゲージメントで確認された最前線の脅威に基づく新たな脅威検出も利用できます。

データ パイプライン管理

高度なフィルタ、削除、変換、Google へのルーティングに加え、SIEM 移行のための 12 か月間にわたる他の宛先へのルーティングも含まれます。

BigQuery UDM ストレージ

Google SecOps データの BigQuery エクスポート用ストレージは、保持期間(デフォルトでは 12 か月)まで無料です。

料金はお問い合わせください

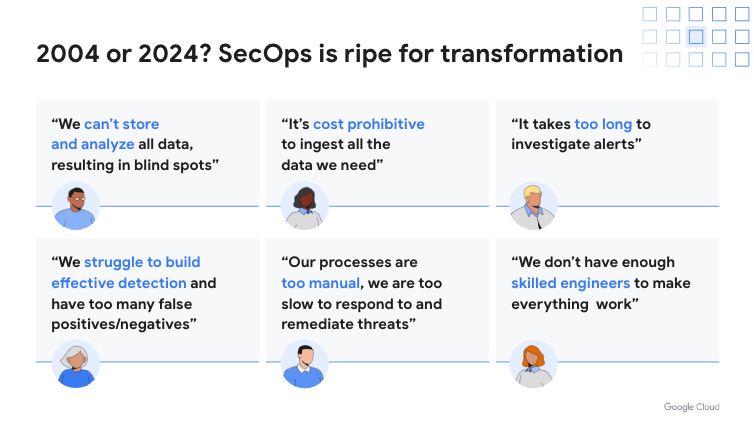

ビジネスケース

お客様のような組織が Google Security Operations でどのように費用を削減し、ROI を高め、イノベーションを促進しているかをご覧ください

Forrester Consulting による調査: Google Security Operations によって投資収益率が 240% 向上

CISO、保険会社

「簡単に言えば、Google SecOps はリスクを大幅に軽減するものです。以前はビジネスに影響を与えていた脅威も、今では影響を与えなくなりました。オブザーバビリティが向上し、平均検出時間と平均対応時間が短縮されたからです。」

世界中のセキュリティ チームから信頼され、高く評価されています

「従来の SIEM を使用すると、当社の規模の環境では 5~7 人が必要でした。Google Security Operations を使用することで、ロギングするデータ量は約 22 倍になり、イベント件数は 3 倍になり、調査の所要時間は半減しました。」Vertiv、CISO、Mike Orosz 氏

「これまで、従来の SIEM では、コンテキスト情報を含む豊富な情報と脅威インテリジェンスをすべて供給する必要がありました。歌を歌わせることがデータ エンジニアリングによるものでした。Google 側では、プロダクトが組み込まれ、その用途に特化して構築されています。とても直感的で、そのスピードは間違いなく私たちにとっても有益でした。」- Pfizer、サイバーセキュリティ分析担当責任者、Mark Ruiz 氏

「Google Security Operations に移行したところ、検出と調査にかかる時間を 2 時間から約 15~30 分程度に短縮できました。さまざまなツールに時間を費やさずに、セキュリティ運用アナリストの職務をこなせるようになるため、より高度なワークフローに取り組むことができます。」- Apex FinTech Solutions、情報セキュリティ担当シニア ディレクター Hector Peña 氏

よくある質問

Google Security Operations は Google Cloud にのみ関係しますか?

いいえ。Google SecOps は、オンプレミスやすべての主要クラウド プロバイダを含む環境全体からセキュリティ テレメトリーを取り込んで分析し、組織全体のサイバー脅威の検出、調査、対応を支援します。サポートされているログタイプとパーサーの一覧をご確認ください。

独自の脅威インテリジェンス フィードを Google Security Operations に取り込むことはできますか?

はい。脅威インテリジェンス フィードを Google SecOps に統合できます。なお、脅威検出のための脅威インテリジェンスの自動適用は、Google の脅威インテリジェンス フィードでのみサポートされています。

Google Security Operations は、特定のリージョンのデータ所在地をサポートしていますか?

はい。利用可能なリージョンの一覧については、こちらをご覧ください。

Google SecOps には AI が含まれていますか?

はい。Google では、AI を活用することで生産性を向上させます。たとえば、自然言語を使用してデータの検索、反復処理、ドリルダウンを行うことができます。Gemini は、基盤となるクエリを生成し、完全なマッピングされた構文を提示します。また、ケースで何が起こっているかを AI が要約して、対応方法に関する推奨事項とともに提示することで、より効率的に調査できます。さらに、検出とハンドブックの作成機能など、コンテキストアウェアな AI 搭載チャットを使用して Google SecOps を操作できます。

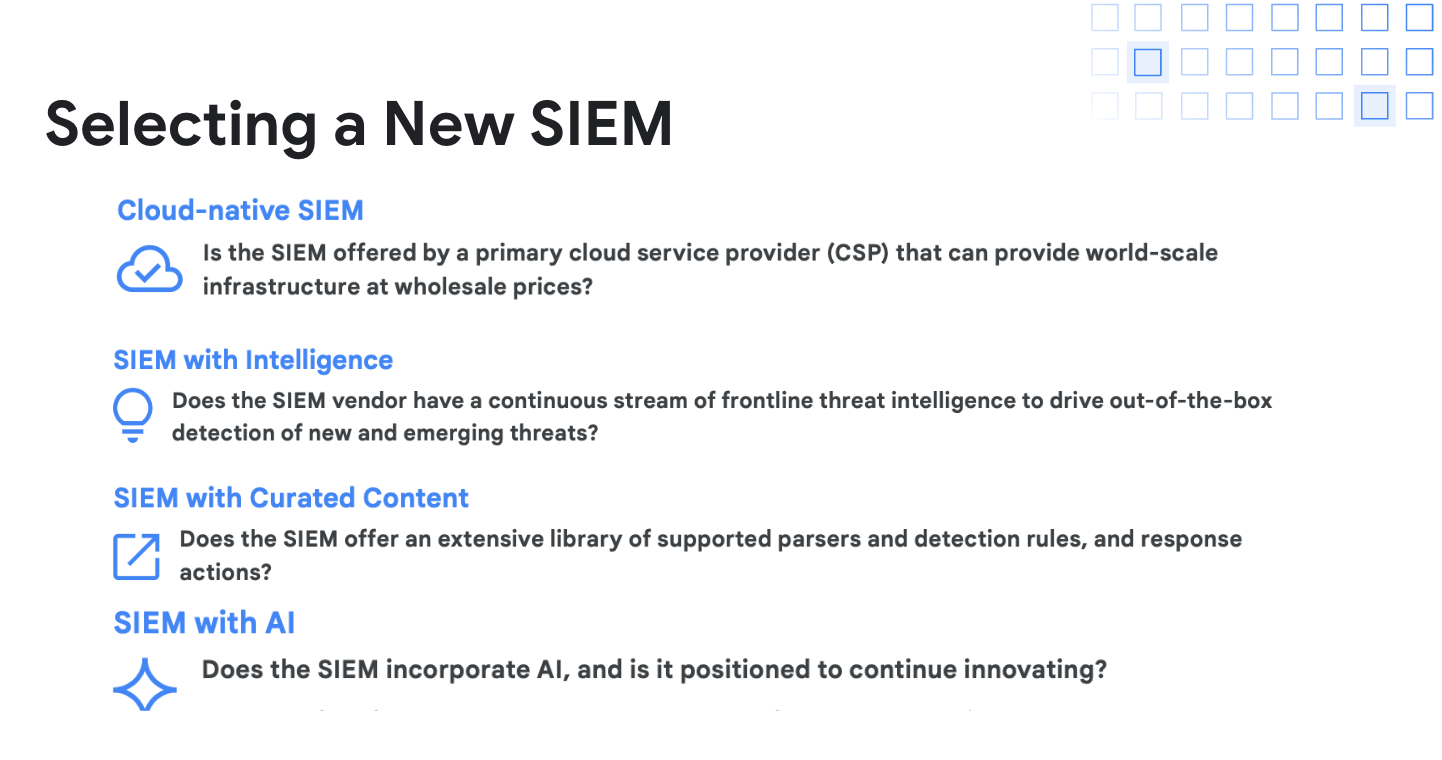

Google SecOps には SIEM 機能が含まれていますか?

はい。Google SecOps には、SIEM(セキュリティ情報およびイベント管理)、SOAR(セキュリティ オーケストレーション、自動化、対応)、高度な脅威インテリジェンス機能が含まれます。

Google には、Google SecOps を使用したサイバー防御プログラムの変革を支援できる専門家はいますか?

はい。Mandiant のエキスパートは、お客様のニーズに合わせてカスタマイズされたガイダンスとプログラム管理を提供し、Google SecOps を使用したサイバー防御プログラムの変革を支援できます。詳しくはこちらをご覧ください。