이 페이지에서는 프로젝트, 폴더, 조직에 대해 액세스를 부여, 변경, 취소하는 방법을 설명합니다. 다른 리소스에 대한 액세스 관리 방법을 알아보려면 다음 가이드를 참조하세요.

Identity and Access Management(IAM)에서 액세스는 IAM 정책으로도 알려진 허용 정책을 통해 부여됩니다. 각 허용 정책은Google Cloud 리소스에 연결됩니다. 허용 정책마다 사용자 또는 서비스 계정과 같은 주 구성원 하나 이상을 IAM 역할과 연결하는 역할 바인딩 컬렉션이 포함되어 있습니다. 이러한 역할 바인딩은 허용 정책이 연결된 리소스와 리소스의 모든 하위 요소 모두에서 지정된 역할을 주 구성원에 부여합니다. 허용 정책에 대한 자세한 내용은 허용 정책 이해를 참조하세요.

Google Cloud 콘솔, Google Cloud CLI, REST API 또는 Resource Manager 클라이언트 라이브러리를 사용하여 프로젝트, 폴더, 조직에 대한 액세스를 관리할 수 있습니다.

시작하기 전에

Enable the Resource Manager API.

인증을 설정합니다.

Select the tab for how you plan to use the samples on this page:

Console

When you use the Google Cloud console to access Google Cloud services and APIs, you don't need to set up authentication.

gcloud

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

C#

로컬 개발 환경에서 이 페이지의 .NET 샘플을 사용하려면 gcloud CLI를 설치하고 초기화한 후 사용자 인증 정보로 애플리케이션 기본 사용자 인증 정보를 설정합니다.

-

Install the Google Cloud CLI.

-

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

-

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

자세한 내용은 Google Cloud 인증 문서의 로컬 개발 환경의 ADC 설정을 참조하세요.

Java

로컬 개발 환경에서 이 페이지의 Java 샘플을 사용하려면 gcloud CLI를 설치하고 초기화한 후 사용자 인증 정보로 애플리케이션 기본 사용자 인증 정보를 설정합니다.

-

Install the Google Cloud CLI.

-

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

-

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

자세한 내용은 Google Cloud 인증 문서의 로컬 개발 환경의 ADC 설정을 참조하세요.

Python

로컬 개발 환경에서 이 페이지의 Python 샘플을 사용하려면 gcloud CLI를 설치하고 초기화한 후 사용자 인증 정보로 애플리케이션 기본 사용자 인증 정보를 설정합니다.

-

Install the Google Cloud CLI.

-

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

-

If you're using a local shell, then create local authentication credentials for your user account:

gcloud auth application-default login

You don't need to do this if you're using Cloud Shell.

If an authentication error is returned, and you are using an external identity provider (IdP), confirm that you have signed in to the gcloud CLI with your federated identity.

자세한 내용은 Google Cloud 인증 문서의 로컬 개발 환경의 ADC 설정을 참조하세요.

REST

로컬 개발 환경에서 이 페이지의 REST API 샘플을 사용하려면 gcloud CLI에 제공한 사용자 인증 정보를 사용합니다.

Install the Google Cloud CLI.

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

자세한 내용은 Google Cloud 인증 문서의 REST 사용을 위한 인증을 참조하세요.

필요한 역할

프로젝트, 폴더 또는 조직을 만들면 해당 리소스에 대한 액세스 권한을 관리할 수 있는 역할이 자동으로 부여됩니다. 자세한 내용은 기본 정책을 참조하세요.

프로젝트, 폴더 또는 조직을 만들지 않았으면 해당 리소스에 대한 액세스를 관리하는 데 필요한 역할이 있는지 확인합니다.

프로젝트, 폴더 또는 조직에 대한 액세스 권한을 관리하는 데 필요한 권한을 얻으려면 관리자에게 (프로젝트, 폴더 또는 조직)에 대한 액세스 권한을 관리할 리소스에 대한 다음 IAM 역할을 부여해 달라고 요청하세요.

-

프로젝트에 대한 액세스 권한을 관리하려는 경우: 프로젝트 IAM 관리자(

roles/resourcemanager.projectIamAdmin) -

폴더에 대한 액세스 권한을 관리하려는 경우: 폴더 관리자(

roles/resourcemanager.folderAdmin) -

프로젝트, 폴더, 조직에 대한 액세스 권한을 관리하려는 경우: 조직 관리자(

roles/resourcemanager.organizationAdmin) -

거의 모든 Google Cloud 리소스에 대한 액세스 권한을 관리하려는 경우: 보안 관리자(

roles/iam.securityAdmin)

이러한 사전 정의된 역할에는 프로젝트, 폴더 또는 조직에 대한 액세스 권한을 관리하는 데 필요한 권한이 포함되어 있습니다. 필요한 정확한 권한을 보려면 필수 권한 섹션을 펼치세요.

필수 권한

프로젝트, 폴더 또는 조직에 대한 액세스 권한을 관리하려면 다음 권한이 필요합니다.

-

프로젝트에 대한 액세스 권한 관리:

-

resourcemanager.projects.getIamPolicy -

resourcemanager.projects.setIamPolicy

-

-

폴더에 대한 액세스 관리:

-

resourcemanager.folders.getIamPolicy -

resourcemanager.folders.setIamPolicy

-

-

조직에 대한 액세스 권한 관리:

-

resourcemanager.organizations.getIamPolicy -

resourcemanager.organizations.setIamPolicy

-

커스텀 역할이나 다른 사전 정의된 역할을 사용하여 이 권한을 부여받을 수도 있습니다.

현재 액세스 보기

Google Cloud 콘솔, gcloud CLI, REST API 또는 Resource Manager 클라이언트 라이브러리를 사용하여 프로젝트, 폴더 또는 조직에 대한 액세스 권한이 있는 사용자를 볼 수 있습니다.

콘솔

Google Cloud 콘솔에서 IAM 페이지로 이동합니다.

프로젝트, 폴더, 조직을 선택합니다.

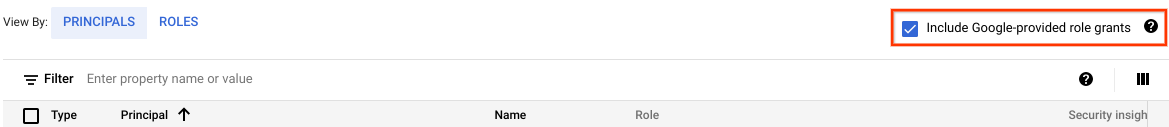

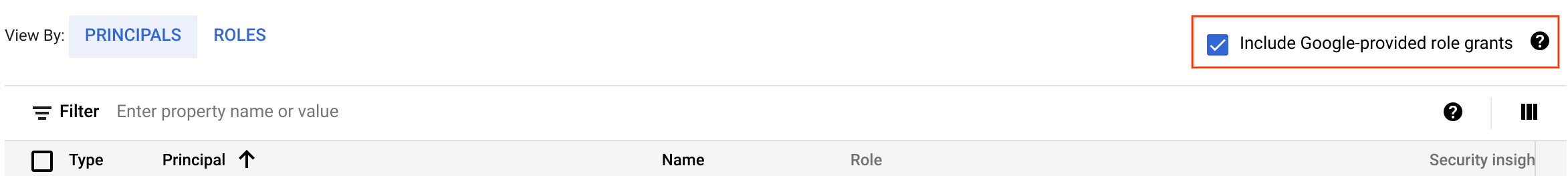

Google Cloud 콘솔에 프로젝트, 폴더 또는 조직에 대해 역할이 부여된 모든 주 구성원이 나열됩니다. 이 목록에는 상위 리소스로부터 리소스에 대한 역할을 상속한 주 구성원이 포함됩니다. 정책 상속에 대한 자세한 내용은 정책 상속 및 리소스 계층을 참조하세요.

선택사항: 서비스 에이전트에 대한 역할 부여를 보려면 Google제공 역할 부여 포함 체크박스를 선택합니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

프로젝트, 폴더, 조직에 액세스할 수 있는 사용자를 보려면 리소스에 대해 허용 정책을 가져옵니다. 허용 정책을 해석하는 방법을 알아보려면 허용 정책 이해를 참조하세요.

리소스의 허용 정책을 가져오려면 리소스에 대해

get-iam-policy명령어를 실행합니다.gcloud RESOURCE_TYPE get-iam-policy RESOURCE_ID --format=FORMAT > PATH

다음 값을 제공합니다.

-

RESOURCE_TYPE: 액세스를 보려는 리소스의 유형.projects,resource-manager folders,organizations값 중 하나를 사용합니다. -

RESOURCE_ID: Google Cloud 프로젝트, 폴더, 조직 ID입니다. 프로젝트 ID는my-project와 같은 영숫자입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다. -

FORMAT: 정책에 사용하려는 형식.json또는yaml을 사용합니다. -

PATH: 정책에 대한 새 출력 파일의 경로

예를 들어 다음 명령어는

my-project프로젝트의 정책을 가져오고 이를 JSON 형식으로 홈 디렉터리에 저장합니다.gcloud projects get-iam-policy my-project --format=json > ~/policy.json

-

C#

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

프로젝트, 폴더, 조직에 액세스할 수 있는 사용자를 보려면 리소스에 대해 허용 정책을 가져옵니다. 허용 정책을 해석하는 방법을 알아보려면 허용 정책 이해를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 가져오는 방법을 보여줍니다. 폴더 또는 조직에 대한 허용 정책을 가져오는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

Java

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

프로젝트, 폴더, 조직에 액세스할 수 있는 사용자를 보려면 리소스에 대해 허용 정책을 가져옵니다. 허용 정책을 해석하는 방법을 알아보려면 허용 정책 이해를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 가져오는 방법을 보여줍니다. 폴더 또는 조직에 대한 허용 정책을 가져오는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

Python

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

프로젝트, 폴더, 조직에 액세스할 수 있는 사용자를 보려면 리소스에 대해 허용 정책을 가져옵니다. 허용 정책을 해석하는 방법을 알아보려면 허용 정책 이해를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 가져오는 방법을 보여줍니다. 폴더 또는 조직에 대한 허용 정책을 가져오는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

REST

프로젝트, 폴더, 조직에 액세스할 수 있는 사용자를 보려면 리소스에 대해 허용 정책을 가져옵니다. 허용 정책을 해석하는 방법을 알아보려면 허용 정책 이해를 참조하세요.

Resource Manager API의

getIamPolicy메서드는 프로젝트, 폴더, 조직의 허용 정책을 가져옵니다.요청 데이터를 사용하기 전에 다음을 바꿉니다.

API_VERSION: 사용할 API 버전입니다. 프로젝트 및 조직에v1을 사용합니다. 폴더에는v2를 사용합니다.RESOURCE_TYPE: 정책을 관리할 리소스 유형.projects,folders,organizations값을 사용합니다.RESOURCE_ID: Google Cloud프로젝트, 조직, 폴더 ID입니다. 프로젝트 ID는my-project와 같은 영숫자 문자열입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다.POLICY_VERSION: 반환할 정책 버전입니다. 요청에는 정책 버전 3인 최신 정책 버전이 지정되어야 합니다. 자세한 내용은 정책을 가져올 때 정책 버전 지정을 참조하세요.

HTTP 메서드 및 URL:

POST https://cloudresourcemanager.googleapis.com/API_VERSION/RESOURCE_TYPE/RESOURCE_ID:getIamPolicy

JSON 요청 본문:

{ "options": { "requestedPolicyVersion": POLICY_VERSION } }요청을 보내려면 다음 옵션 중 하나를 펼칩니다.

응답에는 리소스의 허용 정책이 포함됩니다. 예를 들면 다음과 같습니다.

{ "version": 1, "etag": "BwWKmjvelug=", "bindings": [ { "role": "roles/owner", "members": [ "user:my-user@example.com" ] } ] }단일 역할 부여 또는 취소

리소스의 허용 정책을 직접 수정하지 않고도 Google Cloud 콘솔 및 gcloud CLI를 사용하여 단일 주 구성원에 대한 단일 역할을 빠르게 부여하거나 취소할 수 있습니다. 일반적인 주 구성원 유형에는 Google 계정, 서비스 계정, Google 그룹스, 도메인이 포함됩니다.모든 주 구성원 유형 목록은 주 구성원 유형을 참조하세요.

일반적으로 정책 변경사항은 2분 이내에 적용됩니다. 하지만 경우에 따라 변경사항이 시스템 전체에 전파되려면 7분 이상 걸릴 수 있습니다.

가장 적절한 사전 정의된 역할을 찾는 데 도움이 필요하면 사전 정의된 역할 선택을 참조하세요.

단일 역할 부여

주 구성원에 단일 역할을 부여하려면 다음을 수행합니다.

콘솔

Google Cloud 콘솔에서 IAM 페이지로 이동합니다.

프로젝트, 폴더, 조직을 선택합니다.

역할을 부여할 주 구성원을 선택합니다.

리소스에 대해 이미 다른 역할이 있는 주 구성원에게 역할을 부여하려면 주 구성원이 포함된 행을 찾아 해당 행에서 주 구성원 수정을 클릭하고 다른 역할 추가를 클릭합니다.

서비스 에이전트에 역할을 부여하려면 Google제공 역할 부여 포함 체크박스를 선택하여 이메일 주소를 확인합니다.

리소스에 대해 기존 역할이 없는 주 구성원에게 역할을 부여하려면 액세스 권한 부여를 클릭한 후 주 구성원의 식별자를 입력합니다(예:

my-user@example.com).

드롭다운 목록에서 부여할 역할을 선택합니다. 보안 권장사항에 따라 주 구성원에게 필요한 권한만 포함된 역할을 선택합니다.

선택사항: 역할에 조건을 추가합니다.

저장을 클릭합니다. 주 구성원에게 리소스에 대해 역할이 부여됩니다.

2개 이상의 프로젝트, 폴더, 조직에서 주 구성원에게 역할을 부여하는 방법은 다음과 같습니다.

Google Cloud 콘솔에서 리소스 관리 페이지로 이동합니다.

권한을 부여할 대상 리소스를 모두 선택합니다.

정보 패널이 표시되지 않았으면 정보 패널 표시를 클릭합니다. 그런 후 권한을 클릭합니다.

역할을 부여할 주 구성원을 선택합니다.

이미 다른 역할이 있는 주 구성원에게 역할을 부여하려면 주 구성원이 포함된 행을 찾아 해당 행에서 주 구성원 수정을 클릭하고 다른 역할 추가를 클릭합니다.

다른 역할이 아직 없는 주 구성원에게 역할을 부여하려면 주 구성원 추가를 클릭한 후 주 구성원의 식별자를 입력합니다(예:

my-user@example.com).

드롭다운 목록에서 부여할 역할을 선택합니다.

선택사항: 역할에 조건을 추가합니다.

저장을 클릭합니다. 선택한 각 리소스에서 주 구성원에게 선택한 역할이 부여됩니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

add-iam-policy-binding명령어를 사용하면 주 구성원에게 역할을 빠르게 부여할 수 있습니다.아래의 명령어 데이터를 사용하기 전에 다음을 바꿉니다.

-

RESOURCE_TYPE: 액세스를 관리할 리소스 유형입니다.projects,resource-manager folders,organizations를 사용합니다. -

RESOURCE_ID: Google Cloud 프로젝트, 폴더, 조직 ID입니다. 프로젝트 ID는my-project와 같은 영숫자입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다. -

PRINCIPAL: 주 구성원이나 구성원의 식별자로, 대개PRINCIPAL_TYPE:ID형식을 따릅니다. 예를 들면user:my-user@example.com입니다.PRINCIPAL에 지정할 수 있는 전체 값 목록은 주 구성원 식별자를 참조하세요.주 구성원 유형

user의 경우 식별자의 도메인 이름은 Google Workspace 도메인이나 Cloud ID 도메인이어야 합니다. Cloud ID 도메인을 설정하는 방법은 Cloud ID 개요를 참조하세요. -

ROLE_NAME: 취소할 역할의 이름입니다. 다음 형식 중 하나를 사용하세요.- 사전 정의된 역할:

roles/SERVICE.IDENTIFIER - 프로젝트 수준 커스텀 역할:

projects/PROJECT_ID/roles/IDENTIFIER - 조직 수준 커스텀 역할:

organizations/ORG_ID/roles/IDENTIFIER

사전 정의된 역할의 목록은 역할 이해를 참조하세요.

- 사전 정의된 역할:

-

CONDITION: 역할 바인딩에 추가할 조건입니다. 조건을 추가하지 않으려면None값을 사용하세요. 조건에 대한 자세한 내용은 조건 개요를 참조하세요.

다음 명령어를 실행합니다.

Linux, macOS 또는 Cloud Shell

gcloud RESOURCE_TYPE add-iam-policy-binding RESOURCE_ID \ --member=PRINCIPAL --role=ROLE_NAME \ --condition=CONDITION

Windows(PowerShell)

gcloud RESOURCE_TYPE add-iam-policy-binding RESOURCE_ID ` --member=PRINCIPAL --role=ROLE_NAME ` --condition=CONDITION

Windows(cmd.exe)

gcloud RESOURCE_TYPE add-iam-policy-binding RESOURCE_ID ^ --member=PRINCIPAL --role=ROLE_NAME ^ --condition=CONDITION

응답에는 업데이트된 IAM 정책이 포함됩니다.

-

단일 역할 취소

주 구성원의 단일 역할을 취소하려면 다음을 수행합니다.

콘솔

Google Cloud 콘솔에서 IAM 페이지로 이동합니다.

프로젝트, 폴더, 조직을 선택합니다.

액세스 권한을 취소하려는 주 구성원이 포함된 행을 찾으세요. 그런 다음 이 행에서 주 구성원 수정을 클릭합니다.

취소하려는 역할의 삭제 버튼을 클릭한 다음 저장을 클릭합니다.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

사용자에게서 역할을 빠르게 취소하려면

remove-iam-policy-binding명령어를 실행합니다.gcloud RESOURCE_TYPE remove-iam-policy-binding RESOURCE_ID

--member=PRINCIPAL --role=ROLE_NAME다음 값을 제공합니다.

-

RESOURCE_TYPE: 액세스를 관리할 리소스 유형입니다.projects,resource-manager folders,organizations를 사용합니다. -

RESOURCE_ID: Google Cloud 프로젝트, 폴더, 조직 ID입니다. 프로젝트 ID는my-project와 같은 영숫자입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다. -

PRINCIPAL: 주 구성원이나 구성원의 식별자로, 대개PRINCIPAL_TYPE:ID형식을 따릅니다. 예를 들면 user:my-user@example.com입니다.PRINCIPAL에 지정할 수 있는 전체 값 목록은 주 구성원 식별자를 참조하세요.주 구성원 유형

user의 경우 식별자의 도메인 이름은 Google Workspace 도메인이나 Cloud ID 도메인이어야 합니다. Cloud ID 도메인을 설정하는 방법은 Cloud ID 개요를 참조하세요. -

ROLE_NAME: 취소할 역할의 이름입니다. 다음 형식 중 하나를 사용하세요.- 사전 정의된 역할:

roles/SERVICE.IDENTIFIER - 프로젝트 수준 커스텀 역할:

projects/PROJECT_ID/roles/IDENTIFIER - 조직 수준 커스텀 역할:

organizations/ORG_ID/roles/IDENTIFIER

사전 정의된 역할의 목록은 역할 이해를 참조하세요.

- 사전 정의된 역할:

예를 들어

example-project프로젝트에 대해example-service-account@example-project.iam.gserviceaccount.com서비스 계정에서 프로젝트 생성자 역할을 취소하려면 다음을 실행합니다.gcloud projects remove-iam-policy-binding example-project

--member=serviceAccount:example-service-account@example-project.iam.gserviceaccount.com

--role=roles/resourcemanager.projectCreator -

필요한 역할을 취소하지 않도록 보장하기 위해 변경 위험 권장사항을 사용 설정할 수 있습니다. 변경 위험 권장사항은Google Cloud 에서 중요하다고 판단한 프로젝트 수준 역할을 취소하려고 시도할 때 경고를 생성합니다.

Google Cloud 콘솔을 사용하여 여러 역할 부여 또는 취소

Google Cloud 콘솔을 사용하여 단일 주 구성원에 대한 여러 역할을 부여하고 취소할 수 있습니다.

Google Cloud 콘솔에서 IAM 페이지로 이동합니다.

프로젝트, 폴더, 조직을 선택합니다.

역할을 수정할 주 구성원을 선택합니다.

이미 리소스에 대한 역할이 있는 주 구성원의 역할을 수정하려면 주 구성원이 포함된 행을 찾아 해당 행에서 주 구성원 수정를 클릭하고 다른 역할 추가를 클릭합니다.

서비스 에이전트에 대한 역할을 수정하려면 Google제공 역할 부여 포함 체크박스를 선택하여 이메일 주소를 확인합니다.

리소스에 대해 역할이 없는 주 구성원에게 역할을 부여하려면 액세스 권한 부여를 클릭한 후 주 구성원의 식별자를 입력합니다(예:

my-user@example.com).

주 구성원의 역할을 수정합니다.

- 리소스에 대한 기존 역할이 없는 주 구성원에게 역할을 부여하려면 역할 선택을 클릭한 후 드롭다운 목록에서 부여할 역할을 선택합니다.

- 주 구성원에게 추가 역할을 부여하려면 다른 역할 추가를 클릭한 후 드롭다운 목록에서 부여할 역할을 선택합니다.

- 주 구성원의 역할 중 하나를 다른 역할로 대체하려면 기존 역할을 클릭한 다음 드롭다운 목록에서 부여할 다른 역할을 선택합니다.

- 주 구성원 역할 중 하나를 취소하려면 취소하려는 각 역할의 삭제 버튼을 클릭합니다.

역할에 조건을 추가하거나 역할의 조건을 수정하거나 역할의 조건을 삭제할 수도 있습니다.

저장을 클릭합니다.

프로그래매틱 방식으로 여러 역할 부여 또는 취소

여러 주 구성원에 대한 여러 역할의 부여 및 취소가 포함된 대규모 액세스 변경을 수행하려면 읽기-수정-쓰기 패턴을 사용하여 리소스의 허용 정책을 업데이트합니다.

getIamPolicy()를 호출하여 현재 허용 정책을 읽습니다.- 텍스트 편집기를 사용하거나 프로그래매틱 방식으로 허용 정책을 수정하여 주 구성원 또는 역할 바인딩을 추가하거나 삭제합니다.

setIamPolicy()를 호출하여 업데이트된 허용 정책을 작성합니다.

gcloud CLI, REST API 또는 Resource Manager 클라이언트 라이브러리를 사용하여 허용 정책을 업데이트할 수 있습니다.

일반적으로 정책 변경사항은 2분 이내에 적용됩니다. 하지만 경우에 따라 변경사항이 시스템 전체에 전파되려면 7분 이상 걸릴 수 있습니다.

현재 허용 정책 가져오기

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

리소스의 허용 정책을 가져오려면 리소스에 대해

get-iam-policy명령어를 실행합니다.gcloud RESOURCE_TYPE get-iam-policy RESOURCE_ID --format=FORMAT > PATH

다음 값을 제공합니다.

-

RESOURCE_TYPE: 허용 정책을 가져오려는 리소스의 유형입니다.projects,resource-manager folders,organizations중 한 가지 값을 사용합니다. -

RESOURCE_ID: Google Cloud 프로젝트, 폴더, 조직 ID입니다. 프로젝트 ID는my-project와 같은 영숫자입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다. -

FORMAT: 허용 정책에 사용하려는 형식입니다.json또는yaml을 사용합니다. -

PATH: 허용 정책에 대한 새 출력 파일의 경로입니다.

예를 들어 다음 명령어는

my-project프로젝트의 허용 정책을 가져오고 이를 JSON 형식으로 홈 디렉터리에 저장합니다.gcloud projects get-iam-policy my-project --format json > ~/policy.json

-

C#

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 가져오는 방법을 보여줍니다. 폴더 또는 조직의 허용 정책을 가져오는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

Java

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 가져오는 방법을 보여줍니다. 폴더 또는 조직의 허용 정책을 가져오는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

Python

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 가져오는 방법을 보여줍니다. 폴더 또는 조직의 허용 정책을 가져오는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

REST

Resource Manager API의

getIamPolicy메서드는 프로젝트, 폴더, 조직의 허용 정책을 가져옵니다.요청 데이터를 사용하기 전에 다음을 바꿉니다.

API_VERSION: 사용할 API 버전입니다. 프로젝트 및 조직에v1을 사용합니다. 폴더에는v2를 사용합니다.RESOURCE_TYPE: 정책을 관리할 리소스 유형.projects,folders,organizations값을 사용합니다.RESOURCE_ID: Google Cloud프로젝트, 조직, 폴더 ID입니다. 프로젝트 ID는my-project와 같은 영숫자 문자열입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다.POLICY_VERSION: 반환할 정책 버전입니다. 요청에는 정책 버전 3인 최신 정책 버전이 지정되어야 합니다. 자세한 내용은 정책을 가져올 때 정책 버전 지정을 참조하세요.

HTTP 메서드 및 URL:

POST https://cloudresourcemanager.googleapis.com/API_VERSION/RESOURCE_TYPE/RESOURCE_ID:getIamPolicy

JSON 요청 본문:

{ "options": { "requestedPolicyVersion": POLICY_VERSION } }요청을 보내려면 다음 옵션 중 하나를 펼칩니다.

응답에는 리소스의 허용 정책이 포함됩니다. 예를 들면 다음과 같습니다.

{ "version": 1, "etag": "BwWKmjvelug=", "bindings": [ { "role": "roles/owner", "members": [ "user:my-user@example.com" ] } ] }적절한 유형의 파일로 응답을 저장합니다(

json또는yaml).허용 정책 수정

특정 사용자에게 역할을 부여하거나 이 사용자의 역할을 취소하려면 프로그래매틱 방식으로 또는 텍스트 편집기를 사용하여 리소스 허용 정책의 로컬 복사본을 수정합니다.

다른 변경사항을 덮어쓰지 않도록 하려면 허용 정책의

etag필드를 수정하거나 삭제하지 마세요.etag필드는 허용 정책의 현재 상태를 식별합니다. 업데이트된 허용 정책을 설정하면 IAM은 요청에 있는etag값을 기존etag와 비교하고 값이 일치하는 경우에만 허용 정책에 기록합니다.허용 정책이 부여하는 역할을 수정하려면 허용 정책에서 역할 바인딩을 수정해야 합니다. 역할 바인딩의 형식은 다음과 같습니다.

{ "role": "ROLE_NAME", "members": [ "PRINCIPAL_1", "PRINCIPAL_2", ... "PRINCIPAL_N" ], "conditions:" { CONDITIONS } }

자리표시자의 값은 다음과 같습니다.

ROLE_NAME: 부여할 역할의 이름입니다. 다음 형식 중 하나를 사용하세요.- 사전 정의된 역할:

roles/SERVICE.IDENTIFIER - 프로젝트 수준 커스텀 역할:

projects/PROJECT_ID/roles/IDENTIFIER - 조직 수준 커스텀 역할:

organizations/ORG_ID/roles/IDENTIFIER

사전 정의된 역할의 목록은 역할 이해를 참조하세요.

- 사전 정의된 역할:

PRINCIPAL_1,PRINCIPAL_2,...PRINCIPAL_N: 역할을 부여할 주 구성원의 식별자입니다.주 구성원 식별자는 일반적으로

PRINCIPAL-TYPE:ID형식입니다. 예를 들면user:my-user@example.com입니다.PRINCIPAL에 지정할 수 있는 전체 값 목록은 주 구성원 식별자를 참조하세요.주 구성원 유형

user의 경우 식별자의 도메인 이름은 Google Workspace 도메인이나 Cloud ID 도메인이어야 합니다. Cloud ID 도메인을 설정하는 방법은 Cloud ID 개요를 참조하세요.CONDITIONS: 선택사항. 액세스 권한이 부여되는 시점을 지정하는 모든 조건입니다.

역할 부여

주 구성원에게 역할을 부여하려면 허용 정책에서 역할 바인딩을 수정합니다. 부여할 수 있는 역할에 대해 알아보려면 역할 이해 또는 리소스에 대한 부여 가능한 역할 보기를 참조하세요. 가장 적합한 사전 정의된 역할을 식별하는 데 도움이 필요하면 사전 정의된 역할 선택을 참조하세요.

필요에 따라 조건을 사용하여 특정 요구사항이 충족될 때만 역할을 부여할 수 있습니다.

이미 허용 정책에 포함된 역할을 부여하려면 주 구성원을 기존 역할 바인딩에 추가합니다.

gcloud

주 구성원을 기존 역할 바인딩에 추가하여 반환된 허용 정책을 수정합니다. 업데이트된 허용 정책을 설정해야만 이 변경사항이 적용됩니다.

예를 들어 허용 정책에 다음 역할 바인딩이 포함된다고 가정해보세요. 이 역할 바인딩은 보안 검토자 역할(

roles/iam.securityReviewer)을 Kai에 부여합니다.{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com" ] }동일한 역할을 Raha에 부여하려면 Raha의 주 구성원 식별자를 기존 역할 바인딩에 추가합니다.

{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com", "user:raha@example.com" ] }

C#

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Go

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Java

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Python

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

REST

주 구성원을 기존 역할 바인딩에 추가하여 반환된 허용 정책을 수정합니다. 업데이트된 허용 정책을 설정해야만 이 변경사항이 적용됩니다.

예를 들어 허용 정책에 다음 역할 바인딩이 포함된다고 가정해보세요. 이 역할 바인딩은 보안 검토자 역할(

roles/iam.securityReviewer)을 Kai에 부여합니다.{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com" ] }동일한 역할을 Raha에 부여하려면 Raha의 주 구성원 식별자를 기존 역할 바인딩에 추가합니다.

{ "role": "roles/iam.securityReviewer", "members": [ "user:kai@example.com", "user:raha@example.com" ] }

정책에 아직 포함되지 않은 역할을 부여하려면 새 역할 바인딩을 추가합니다.

gcloud

주 구성원에 역할을 부여하는 새 역할 바인딩을 추가하여 허용 정책을 수정합니다. 업데이트된 허용 정책을 설정해야만 이 변경사항이 적용됩니다.

예를 들어 Compute 스토리지 관리자 역할(

roles/compute.storageAdmin)을 Raha에 부여하려면 다음 역할 바인딩을 해당 허용 정책의bindings배열에 추가합니다.{ "role": "roles/compute.storageAdmin", "members": [ "user:raha@example.com" ] }C#

IAM용 클라이언트 라이브러리를 설치하고 사용하는 방법은 IAM 클라이언트 라이브러리를 참조하세요. 자세한 내용은 IAM C# API 참고 문서를 참조하세요.

IAM에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Java

IAM용 클라이언트 라이브러리를 설치하고 사용하는 방법은 IAM 클라이언트 라이브러리를 참조하세요. 자세한 내용은 IAM Java API 참고 문서를 참조하세요.

IAM에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Python

IAM용 클라이언트 라이브러리를 설치하고 사용하는 방법은 IAM 클라이언트 라이브러리를 참조하세요. 자세한 내용은 IAM Python API 참고 문서를 참조하세요.

IAM에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

REST

주 구성원에 역할을 부여하는 새 역할 바인딩을 추가하여 허용 정책을 수정합니다. 업데이트된 허용 정책을 설정해야만 이 변경사항이 적용됩니다.

예를 들어 Compute 스토리지 관리자 역할(

roles/compute.storageAdmin)을 Raha에 부여하려면 다음 역할 바인딩을 해당 허용 정책의bindings배열에 추가합니다.{ "role": "roles/compute.storageAdmin", "members": [ "user:raha@example.com" ] }활성화된 API 서비스와 관련된 역할만 부여할 수 있습니다. Compute Engine과 같은 서비스가 활성화되어 있지 않은 경우 Compute Engine에만 관련된 역할은 부여할 수 없습니다. 자세한 내용은 API 사용 및 사용 중지를 참조하세요.

프로젝트에 권한을 부여할 때, 특히 소유자(

roles/owner) 역할을 부여할 때 고유한 제약조건이 있습니다. 자세한 내용은projects.setIamPolicy()참고 문서를 확인하세요.역할 취소

역할을 취소하려면 역할 바인딩에서 주 구성원을 삭제합니다. 역할 바인딩에 다른 주 구성원이 없으면 전체 역할 바인딩을 삭제합니다.

gcloud

get-iam-policy명령어에서 반환된 JSON 또는 YAML 허용 정책을 수정해 역할을 취소합니다. 업데이트된 허용 정책을 설정해야만 이 변경사항이 적용됩니다.주 구성원의 역할을 취소하려면 허용 정책의

bindings배열에서 주 구성원이나 바인딩을 삭제합니다.C#

IAM용 클라이언트 라이브러리를 설치하고 사용하는 방법은 IAM 클라이언트 라이브러리를 참조하세요. 자세한 내용은 IAM C# API 참고 문서를 참조하세요.

IAM에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Go

IAM용 클라이언트 라이브러리를 설치하고 사용하는 방법은 IAM 클라이언트 라이브러리를 참조하세요. 자세한 내용은 IAM Go API 참고 문서를 참조하세요.

IAM에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Java

IAM용 클라이언트 라이브러리를 설치하고 사용하는 방법은 IAM 클라이언트 라이브러리를 참조하세요. 자세한 내용은 IAM Java API 참고 문서를 참조하세요.

IAM에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

Python

IAM용 클라이언트 라이브러리를 설치하고 사용하는 방법은 IAM 클라이언트 라이브러리를 참조하세요. 자세한 내용은 IAM Python API 참고 문서를 참조하세요.

IAM에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

REST

get-iam-policy명령어에서 반환된 JSON 또는 YAML 허용 정책을 수정해 역할을 취소합니다. 업데이트된 허용 정책을 설정해야만 이 변경사항이 적용됩니다.주 구성원의 역할을 취소하려면 허용 정책의

bindings배열에서 주 구성원이나 바인딩을 삭제합니다.허용 정책 설정

역할을 부여하고 취소하도록 허용 정책을 수정한 후에는

setIamPolicy()를 호출하여 정책을 업데이트합니다.gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

-

리소스의 허용 정책을 설정하려면 리소스에 대해

set-iam-policy명령어를 실행합니다.gcloud RESOURCE_TYPE set-iam-policy RESOURCE_ID PATH

다음 값을 제공합니다.

-

RESOURCE_TYPE: 허용 정책을 설정하려는 리소스 유형입니다.projects,resource-manager folders,organizations중 한 가지 값을 사용합니다. -

RESOURCE_ID: Google Cloud 프로젝트, 폴더, 조직 ID입니다. 프로젝트 ID는my-project와 같은 영숫자입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다. -

PATH: 새 허용 정책이 포함된 파일의 경로입니다.

응답에는 업데이트된 허용 정책이 포함됩니다.

예를 들어 다음 명령어는

policy.json에 저장된 허용 정책을my-project프로젝트의 허용 정책으로 설정합니다.gcloud projects set-iam-policy my-project ~/policy.json

-

C#

Java

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 설정하는 방법을 보여줍니다. 폴더 또는 조직의 허용 정책을 설정하는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

Python

Resource Manager에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 시작하기 전에를 참조하세요.

Resource Manager에 대해 클라이언트 라이브러리를 설치하고 사용하는 방법은 Resource Manager 클라이언트 라이브러리를 참조하세요.

다음 예시에서는 프로젝트에 대한 허용 정책을 설정하는 방법을 보여줍니다. 폴더 또는 조직의 허용 정책을 설정하는 방법은 프로그래밍 언어의 Resource Manager 클라이언트 라이브러리 문서를 참조하세요.

REST

Resource Manager API의

setIamPolicy메서드는 요청의 정책을 프로젝트, 폴더, 조직의 새 허용 정책으로 설정합니다.요청 데이터를 사용하기 전에 다음을 바꿉니다.

API_VERSION: 사용할 API 버전입니다. 프로젝트 및 조직에v1을 사용합니다. 폴더에는v2를 사용합니다.RESOURCE_TYPE: 정책을 관리할 리소스 유형.projects,folders,organizations값을 사용합니다.RESOURCE_ID: Google Cloud프로젝트, 조직, 폴더 ID입니다. 프로젝트 ID는my-project와 같은 영숫자 문자열입니다. 폴더 및 조직 ID는123456789012와 같은 숫자입니다.-

POLICY: 설정하려는 정책의 JSON 표현입니다. 정책 형식에 대한 자세한 내용은 정책 참조를 확인하세요.

HTTP 메서드 및 URL:

POST https://cloudresourcemanager.googleapis.com/API_VERSION/RESOURCE_TYPE/RESOURCE_ID:setIamPolicy

JSON 요청 본문:

{ "policy": POLICY }요청을 보내려면 다음 옵션 중 하나를 펼칩니다.

응답에는 업데이트된 허용 정책이 포함됩니다.

다음 단계

- 서비스 계정에 대한 액세스 관리 방법 알아보기

- 다른 리소스에 대한 액세스 관리 일반 단계 알아보기

- 가장 적합한 사전 정의된 역할 선택 방법 찾아보기

- 정책 문제해결 도구를 사용하여 사용자에게 리소스에 대한 액세스 권한 또는 API 호출 권한이 포함되거나 포함되지 않는 이유 알아보기

- 특정 리소스에 대해 부여할 수 있는 역할을 확인하는 방법 알아보기

- 조건부 역할 바인딩으로 주 구성원의 액세스 조건 생성 방법 알아보기

- IAP(Identity-Aware Proxy)로 애플리케이션 보안을 강화하는 방법 알아보기

직접 사용해 보기

Google Cloud를 처음 사용하는 경우 계정을 만들고 Google 제품의 실제 성능을 평가해 보세요. 신규 고객에게는 워크로드를 실행, 테스트, 배포하는 데 사용할 수 있는 $300의 무료 크레딧이 제공됩니다.

무료로 시작하기달리 명시되지 않는 한 이 페이지의 콘텐츠에는 Creative Commons Attribution 4.0 라이선스에 따라 라이선스가 부여되며, 코드 샘플에는 Apache 2.0 라이선스에 따라 라이선스가 부여됩니다. 자세한 내용은 Google Developers 사이트 정책을 참조하세요. 자바는 Oracle 및/또는 Oracle 계열사의 등록 상표입니다.

최종 업데이트: 2025-09-15(UTC)

-