Agentische Gefahrenabwehr mit Google Security Operations

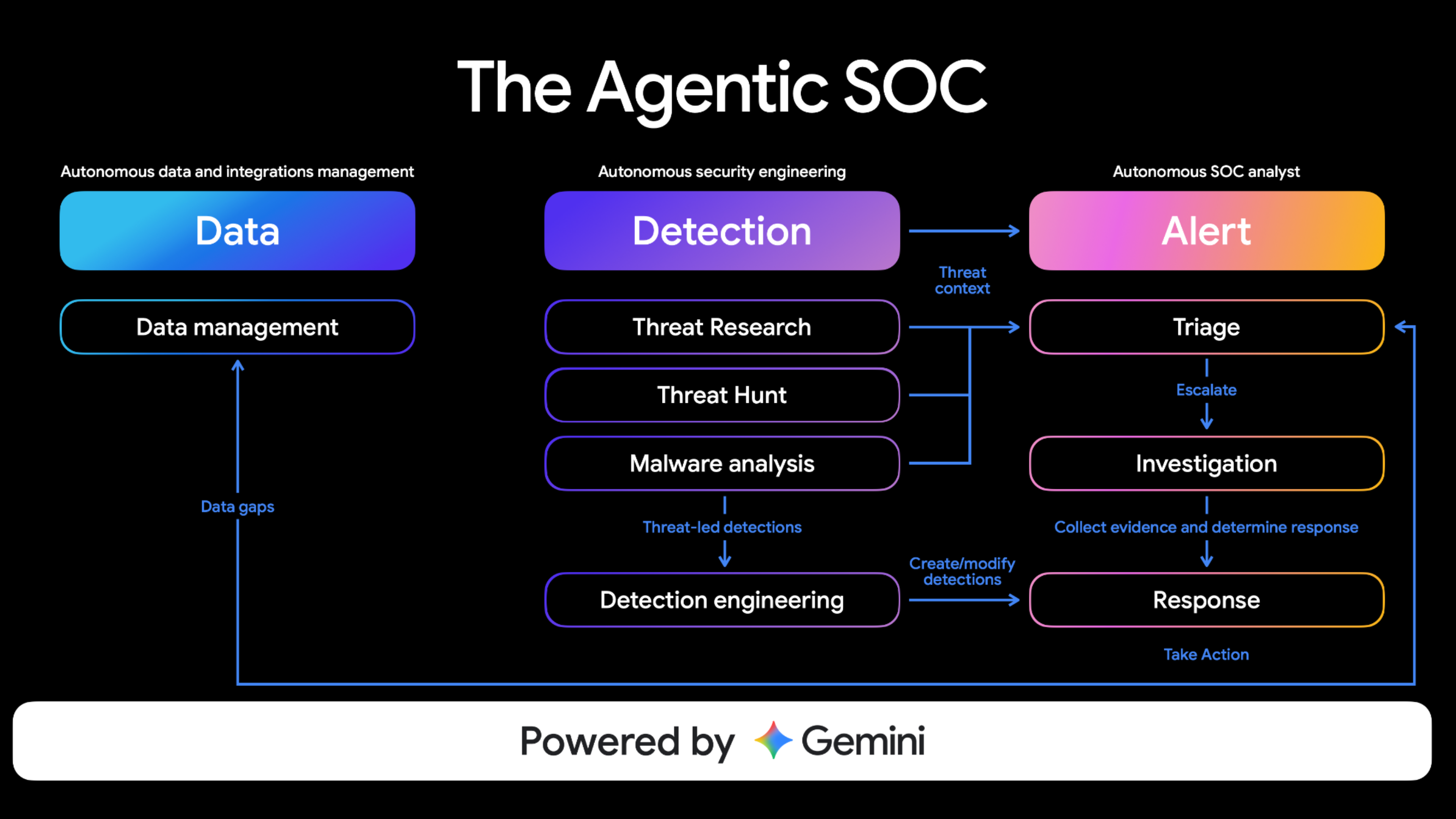

Das agentische SOC von Google Cloud ist da. Automatisieren Sie manuelle Sicherheitsabläufe, damit sich Ihr Team auf hochwertige, wirkungsvolle Aufgaben konzentrieren kann. KI-gestützte Angreifer mit maschineller Skalierbarkeit und Geschwindigkeit bekämpfen.

Google Security Operations bietet Gemini-native, agentenbasierte Abwehrmaßnahmen, um Workflows wie die Triage von Warnungen, die Suche nach Bedrohungen und die Erkennungstechnik autonom zu verwalten.

Vorteile

Sicherheitsabläufe mit agentischer KI transformieren

Bedrohungserkennung und ‑abwehr beschleunigen

Bedrohungserkennung und ‑abwehr beschleunigen

Sie können die Reaktionszeit drastisch verkürzen, indem Sie Warnungen autonom priorisieren und untersuchen und in Echtzeit nach Bedrohungen suchen. Der Triage- und Untersuchungs-Agent kann eine typische manuelle Analyse von 30 Minuten auf 60 Sekunden reduzieren.

Echtzeit-Reaktionen

Echtzeit-Reaktionen

Damit die Agenten von Google Security Operations wie erstklassige menschliche Analysten agieren können, werden sie mit realen Informationen und Erkenntnissen von Mandiant-Experten trainiert.

Verteidigung stärken

Verteidigung stärken

Wechseln Sie von einer reaktiven zu einer proaktiven Sicherheitsstrategie, indem Sie Ihre Umgebung kontinuierlich bewerten, Deckungslücken identifizieren und dynamisch Erkennungen generieren.

Wichtige Features

Der Weg zum agentischen SOC

Ein dynamisches System von KI-Agenten in Google Security Operations automatisiert komplexe Sicherheitsaufgaben, wehrt fortschrittliche Bedrohungen mit maschineller Geschwindigkeit ab und verbessert die Sicherheitsproduktivität.

Autonome Priorisierung und Untersuchung

Der Agent für Triage und Untersuchung hilft, Bedrohungen zu priorisieren, indem er Benachrichtigungen autonom untersucht, sie mit Threat Intelligence anreichert und ein Urteil mit umfassenden Erklärungen abgibt. So wird die durchschnittliche Zeit bis zur Lösung verkürzt.

Proactive threat hunting

Der Threat Hunting-Agent sucht proaktiv in Ihrer Umgebung nach neuen Angriffsmustern und heimtückischen Verhaltensweisen, die herkömmliche Abwehrmaßnahmen umgehen. Dabei nutzt er Erkenntnisse von Mandiant, VirusTotal und Google, um Angreifer zu finden, bevor sie zuschlagen.

Dynamische Entwicklung von Erkennungsmechanismen

Der Detection Engineering-Agent analysiert kontinuierlich das Bedrohungsprofil Ihres Unternehmens, um Erkennungsregeln zu erstellen, zu testen und zu generieren und so Deckungslücken zu schließen, sobald sie auftreten.

Hier erfahren Sie mehr darüber, wie Google mit aktueller Threat Intelligence die proaktive Abwehr verbessert.

KI-Agenten für die Sicherheit nutzen

Sie möchten ein agentisches SOC einrichten? Diese Ressourcen erleichtern Ihnen den Einstieg.

Kunden

So nutzen Kunden von Google SecOps heute KI

Dokumentation

Funktionen von Gemini in Google Security Operations kennenlernen

Gleich loslegen

Welche Herausforderung wollen Sie meistern? Eine Google Cloud-Fachkraft unterstützt Sie gern dabei, die beste Lösung zu finden.

Mit einem zertifizierten Partnerunternehmen arbeiten

Partner findenGoogle Cloud verwenden

Für eine -Testversion registrierenSofort einsatzbereite Lösungen erstellen

Marketplace entdecken