Defensa agéntica nativa de Gemini

El SOC agéntico ya está aquí. Automatiza el trabajo manual de las operaciones de seguridad y libera a tu equipo para que se centre en tareas de alto valor y gran impacto. Lucha contra los atacantes que usan la IA con la velocidad y la escala de las máquinas.

Ventajas

Transformar las operaciones de seguridad con la IA agéntica

Acelera la detección y la respuesta ante amenazas

Acelera la detección y la respuesta ante amenazas

Reduce drásticamente el tiempo de respuesta clasificando e investigando alertas y buscando amenazas de forma autónoma en tiempo real. El agente de triaje e investigación ayuda a reducir el tiempo de análisis manual de 30 minutos a 60 segundos.

Aplica inteligencia en tiempo real

Aplica inteligencia en tiempo real

Para observar y actuar como un analista humano de élite, los agentes se entrenan con inteligencia e información valiosa del mundo real proporcionada por expertos de Mandiant.

Refuerza tus defensas

Refuerza tus defensas

Pasa de una seguridad reactiva a una proactiva evaluando continuamente tu entorno, identificando las brechas de cobertura y generando las detecciones de forma dinámica.

Características principales

Hacer realidad el SOC basado en agentes

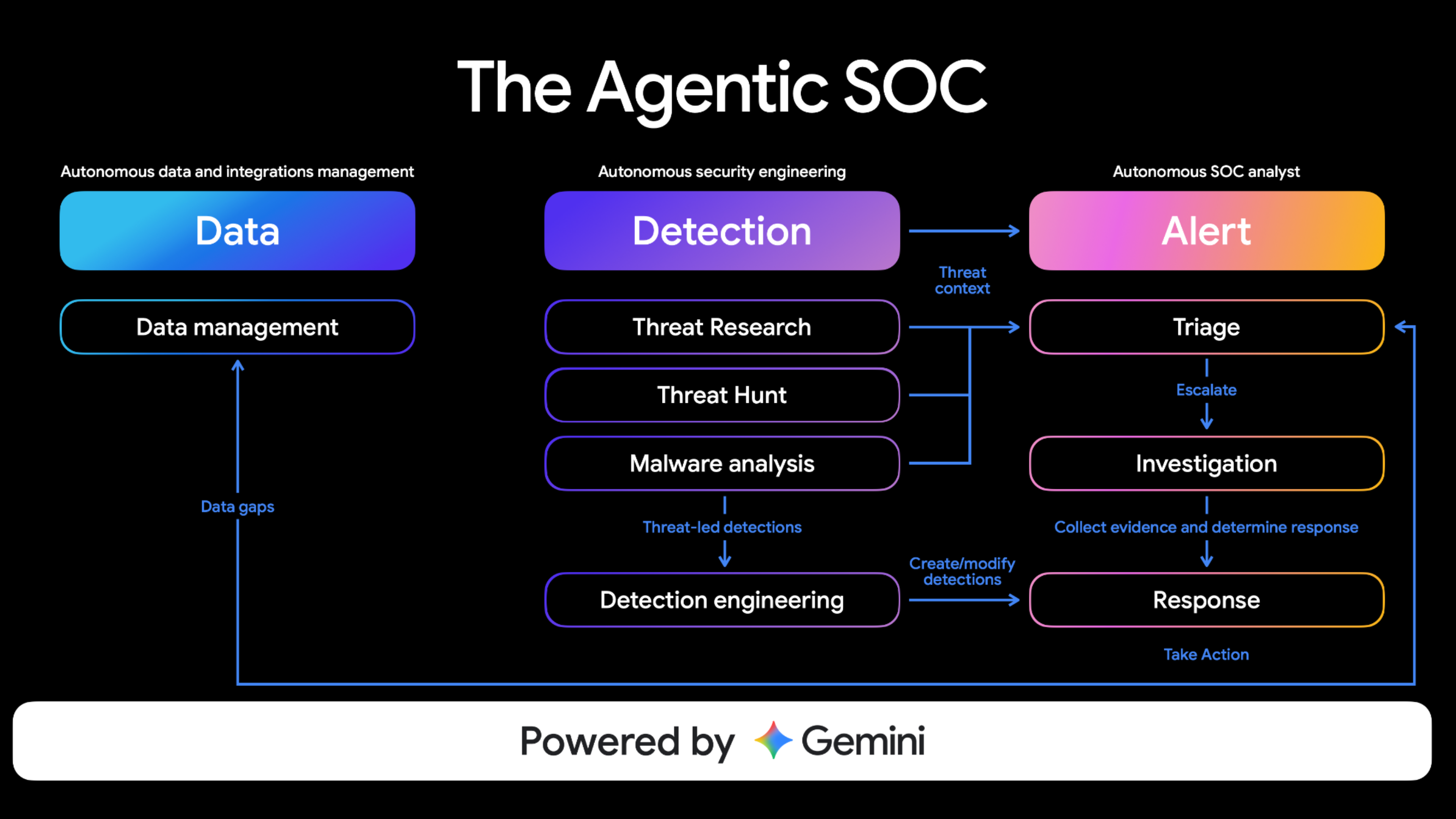

El SOC basado en agentes orquesta un sistema dinámico de agentes de IA para automatizar tareas de seguridad complejas, contrarrestar amenazas avanzadas a la velocidad de las máquinas y mejorar la productividad en materia de seguridad.

Triaje e investigación autónomos

El agente de triaje e investigación ayuda a priorizar las amenazas investigando alertas de forma autónoma, enriqueciéndolas con inteligencia frente a amenazas y proporcionando un veredicto con explicaciones detalladas, lo que reduce el tiempo medio de resolución.

Proactive threat hunting

El agente de búsqueda de amenazas busca de forma proactiva en tu entorno nuevos patrones de ataque y comportamientos sigilosos que eluden las defensas tradicionales, aprovechando la inteligencia de Mandiant, VirusTotal y Google para encontrar a los atacantes antes de que actúen.

Diseño dinámico de procesos de detección

El agente de ingeniería de detección analiza continuamente el perfil de amenazas de tu organización para crear, probar y generar reglas de detección, cerrando las brechas de cobertura a medida que surgen.

Consulta más información sobre cómo está optimizando Google la defensa con IA agéntica mediante inteligencia de amenazas de primera línea aquí.

Aprovechar los agentes de IA para la seguridad

¿Te estás embarcando en un proyecto para crear un SOC basado en agentes? Consulta estos recursos para dar tus primeros pasos.

Clientes

Descubre cómo usan los clientes la IA para la seguridad hoy en día

Documentación

Descubre las funciones de Gemini en Google Security Operations

Ve un paso más allá

Cuéntanos lo que buscas. Un experto de Google Cloud te ayudará a encontrar la mejor solución.

Colabora con un partner de confianza

Buscar un partnerEmpieza a utilizar Google Cloud

Registrarme en una pruebaDespliega soluciones listas para usarse

Visitar Marketplace