Übersicht

5. Mai 2022

Sehen Sie sich unser Video zu wichtigen Intelligence-Anforderungen von Mandiant-Experten und anderen Unternehmen an.

Beschreibung

Diese Lektion aus dem Kurs „Cyber Intelligence Foundations“ bietet einen Überblick über den Wert der Anforderungen an Bedrohungsdaten und ihre Rolle bei der Förderung der Produktion und Nutzung von Bedrohungsdaten.

Die Bedrohungsdaten sind ein wesentlicher Bestandteil eines starken Bedrohungsprogramms. Sie helfen dabei, zu definieren, was ein Unternehmen mit seiner Intelligenz erreichen möchte, und leiten die Erfassungs- und Analysephasen des CTI-Lebenszyklus.

Wichtige Merkmale der Anforderungen an gute Bedrohungsdaten:

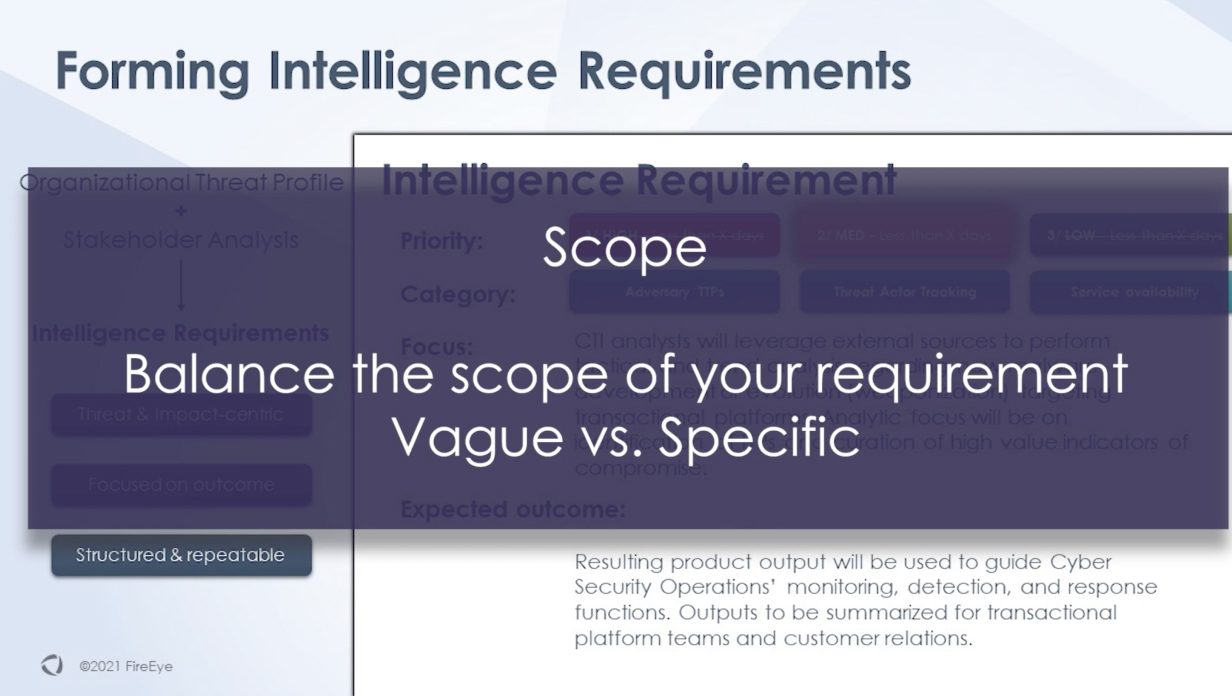

- Gleichgewicht zwischen Spezifität und Unklarheit: Sie sollten spezifisch genug sein, um umsetzbar zu sein, aber nicht so eng gefasst, dass sie das große Ganze übersehen.

- Durchführbarkeit: Die erforderlichen Informationen sollten vorhanden und für Analysten zugänglich sein.

- Abstimmung mit den Bedürfnissen der Stakeholder und dem Bedrohungsprofil: Die Anforderungen an die Bedrohungsdaten sollten die Bedürfnisse der Stakeholder berücksichtigen und für die Bedrohungen des Unternehmens relevant sein.

- Umsetzbar: Die gesammelten Informationen sollten zu konkreten Maßnahmen führen, die dem Unternehmen zugutekommen.

Die Formalisierung und Zentralisierung von Intelligence-Anforderungen hilft:

- Gemeinsamkeiten zwischen den Bedürfnissen der Stakeholder identifizieren: Dies stellt sicher, dass die Ressourcen effizient genutzt und Prioritäten effektiv festgelegt werden.

- Priorisieren Sie die allgemeinen organisatorischen Anforderungen: Durch einen umfassenden Überblick über alle Intelligence-Anforderungen ist es einfacher, sie einzustufen und die Ressourcen entsprechend zuzuweisen.

- Behalten Sie den Fokus: Alle Aktivitäten des Lebenszyklus der Cyberkriminellen sollten mindestens einer Intelligenzanforderung entsprechen, um sicherzustellen, dass die Bemühungen auf das ausgerichtet sind, was für sie am wichtigsten ist.

Es ist wichtig, die Intelligence-Anforderungen regelmäßig mit den Stakeholdern zu überprüfen, um sicherzustellen, dass sie mit den sich ändernden Anforderungen des Unternehmens in Einklang stehen.

In dieser Videolektion aus dem Mandiant-Kurs „Cyber Intel Foundations“ erfahren Sie, wie die Anforderungen an Informationen Stakeholder beeinflussen und Bedrohungsdaten fördern.

Neuigkeiten und Warnungen zu Google Threat Intelligence

Melden Sie sich an, um Neuigkeiten und Benachrichtigungen von Google Threat Intelligence zu erhalten