Mögliche Bedrohungen verstehen

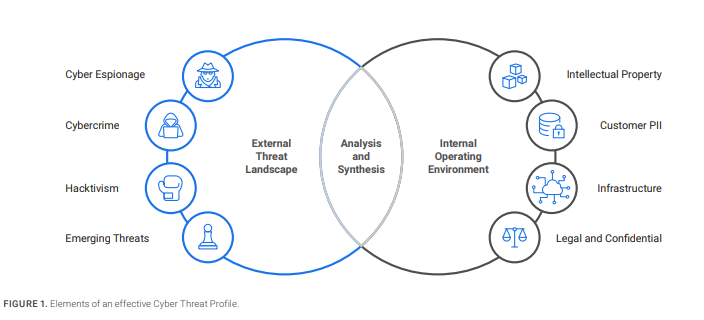

Hackergruppen und ihre Taktiken entwickeln sich stetig weiter und passen sich an Abwehrmaßnahmen an, was die Arbeit der Sicherheitsexperten erheblich erschwert. Unternehmen müssen ihre spezifischen Sicherheitsziele, ihre Branche und geografische Lage sowie lohnenswerte Ziele (wichtige Ressourcen), vergangene Bedrohungsaktivitäten und ihr Sicherheitsniveau berücksichtigen, um die für sie relevanten Bedrohungen zu identifizieren. Außerdem sollten sowohl interne als auch externe Sichtweisen hinzugezogen werden, um ein umfassendes Verständnis mit nützlichen Details zu erlangen. Diese Bemühungen müssen regelmäßig wiederholt werden, damit die Ergebnisse immer auf dem aktuellen Stand sind.

Das Cyberbedrohungsprofil von Mandiant bietet Ihnen ein Gesamtbild der wichtigsten und relevantesten Cyberbedrohungen für Ihr Unternehmen und wie diese wahrscheinlich eintreten und sich auf Sie und Ihre Partner auswirken – jetzt und in Zukunft. Das Cyberbedrohungsprofil ist ein wesentlicher Bestandteil einer datengestützten Sicherheitsstrategie, mit der eine proaktive Abwehrhaltung geschaffen wird, um Cyberrisiken zu reduzieren.

Vorteile eines Cyberbedrohungsprofils

Ein Cyberbedrohungsprofil bietet strategische, operative und taktische Vorteile:

• Führungskräften erhalten ein gründliches Verständnis der Cyberbedrohungen, sodass sie fundiertere Entscheidungen über Sicherheitsinvestitionen treffen können

• Kommunikationslücken zwischen Geschäfts- und Sicherheitsteams schließen

• Bewertung der Sicherheitsarchitektur unter Berücksichtigung der Motivation, der Fähigkeiten und der Absichten von Angreifern

• Es verbessert die zur Erstellung von Bedrohungsmodellen genutzten Prozesse durch den Einbezug relevanter Angreiferprofile

• Es reduziert den Druck auf Incident-Response-Experten, indem es den erforderlichen Untersuchungsumfang exakt bestimmt

• Es geht über die Bewertung von CVEs hinaus und integriert Threat Intelligence in Aktivitäten zur Verwaltung von Sicherheitslücken

Gemeinsam versetzen diese Vorteile eines Cyberbedrohungsprofils Sie in die Lage, Sicherheitsentscheidungen aufgrund der tatsächlichen Bedrohungslage zu treffen, statt sich auf Best Practices oder Ihr Bauchgefühl zu verlassen.

Highlights

Beobachten Sie dynamische Bedrohungsfaktoren, um Änderungen im Risikoprofil Ihres Unternehmens vorherzusehen:

• Bieten Sie Ihren Managern und den für die Cyberabwehr und das Risikomanagement Verantwortlichen ein Gesamtbild der Cybersicherheitslage, damit sie fundierte Entscheidungen über die Sicherheitsstrategie und ‑investitionen treffen können.

• Bereiten Sie Ihre Betriebsteams mit auf echten Bedrohungen basierenden Übungen proaktiv auf den Ernstfall vor.

• Validieren Sie die Effektivität Ihrer Technologie unter Berücksichtigung der Fähigkeiten und Taktiken von Hackern.

• Ermitteln Sie anhand der typischerweise genutzten Schwachstellen und Malware, vor welchen Angreifern Sie welche wertvollen Assets schützen müssen.

• Durchsuchen Sie Ihre internen Netzwerktelemetriedaten nach Anzeichen für aktive oder vergangene nicht autorisierte Zugriffe.

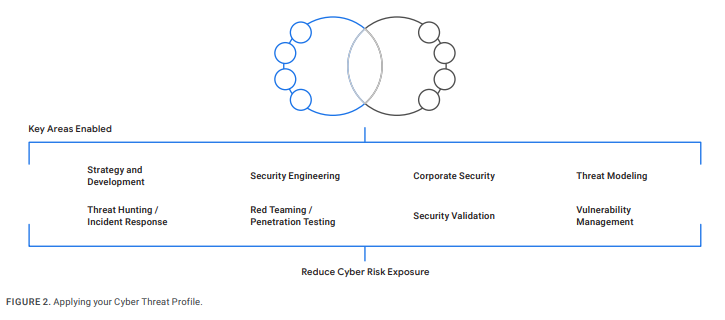

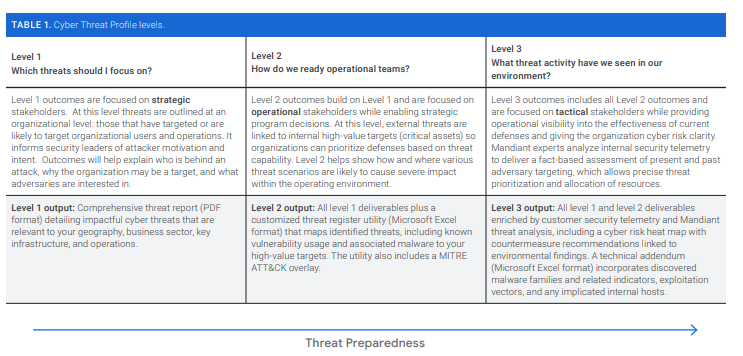

Ein Cyberbedrohungsprofil ist ein wichtiger Bestandteil einer umfassenden Cybersicherheitsstrategie. Es kann mehrere Zielprofile im Unternehmen unterstützen. Zudem ist es eine wichtige Informationsquelle und die treibende Kraft für andere Verwaltungsaktivitäten, wie die Erstellung von Bedrohungsmodellen, Security Validation, die Bedrohungssuche, Red-Team-Einsätze, Penetrationstests und Planübungen. Vor der Einrichtung ist es wichtig, die gewünschten Ergebnisse genau zu formulieren. Datenexperten von Mandiant erstellen Cyberbedrohungsprofile auf drei verschiedenen Stufen. Nicht jeder Kunde benötigt den gleichen Ansatz, das hat die langjährige Erfahrung von Mandiant bei der Entwicklung dieser Profile gezeigt. Welcher Ansatz der richtige ist, hängt von der gewünschten Genauigkeit der Ergebnisse ab. Jede Stufe baut auf den Bedrohungsdetails der vorherigen Stufe auf und enthält deren gesamten Leistungsumfang.

Die für die Cyber Threat Intelligence Verantwortlichen müssen beim Umgang mit Bedrohungen die Führung übernehmen. Deshalb benötigen Unternehmens- und Cybersicherheitsverantwortliche aktuelle Bedrohungsdaten für fundierte Entscheidungen. Ältere Bedrohungsdaten sind weitaus weniger nützlich und können die betriebliche Effizienz in manchen Fällen sogar beeinträchtigen. Deshalb sollten Sie Ihre Umwandlung zu einem datenbasierten Unternehmen jetzt mit einem Cyberbedrohungsprofil beginnen.

Neuigkeiten und Warnungen zu Google Threat Intelligence

Melden Sie sich an, um Neuigkeiten und Benachrichtigungen von Google Threat Intelligence zu erhalten