Cyberabwehr durch bessere Cloud-Architektur und Konfigurationen verbessern

Was spricht für Mandiant?

Mandiant ist seit 2004 in den Bereichen Internetsicherheit und Cyber Threat Intelligence führend. Unsere Incident-Response-Teams sind bei den komplexesten Sicherheitsvorfällen weltweit an vorderster Front. Wir kennen sowohl bestehende als auch neue Bedrohungsakteure sowie deren sich schnell ändernde Taktiken, Techniken und Prozesse.

Übersicht

Um Kosten zu senken und die Skalierbarkeit zu verbessern, migrieren Unternehmen ihre lokalen Assets zunehmend in die Cloud. Als Reaktion darauf passen Angreifer ihre Taktiken und Techniken an, um Cloud-Umgebungen ins Visier zu nehmen. Dazu gehören Social Engineering und das Ausnutzen von Fehlkonfigurationen. Das Cloud-Architektur und Sicherheitsbewertung von Mandiant bewertet Ihren aktuellen Sicherheitsstatus und empfiehlt Prioritäten für die Härtung von Assets auf den beliebtesten Cloud-Plattformen: Microsoft Azure, Amazon Web Services und Google Cloud.

Diese Bewertung hilft Ihrem Unternehmen, die Bedrohungen und Sicherheitskontrollen zu verstehen, die für Ihre spezifische Cloud-Umgebung einzigartig sind. Sie schützt die Umgebung vor gezielten Bedrohungen und verbessert Ihre Fähigkeit, Angriffsaktivitäten in allen Phasen des Angriffszyklus zu erkennen, zu untersuchen und darauf zu reagieren. Diese Dienste sind für Organisationen gedacht, die Cloud-Dienstanbieter nutzen, die ein Infrastructure as a Service- (IaaS-) oder Platform as a Service-Modell (PaaS-Modell) unterstützen. Diese Modelle basieren auf der geteilten Verantwortung zwischen dem Cloud-Dienstanbieter und dem Kunden, um sich vor Cyberangriffen zu schützen. Unser Assessment konzentriert sich auf die Verantwortlichkeiten der Kunden, die ihre Sicherheitslage verbessern.

Vorteile

- Bedrohungen für Ihre spezifische Cloud-Umgebungsarchitektur verstehen

- Häufig ausgenutzte Fehlkonfigurationen in der Cloud-Architektur vermeiden

- Reduzieren Sie die Angriffsfläche durch gängige Ausnutzungstechniken.

- Verschaffen Sie sich einen Überblick über die wichtigsten Sicherheitsrisiken im Zusammenhang mit bestehenden Konfigurationen.

- Monitoring, Sichtbarkeit und Erkennung in der Cloud verbessern

- Geeignete Sicherheitsverbesserungen für Ihre Cloud-Umgebung priorisieren

Unser Ansatz

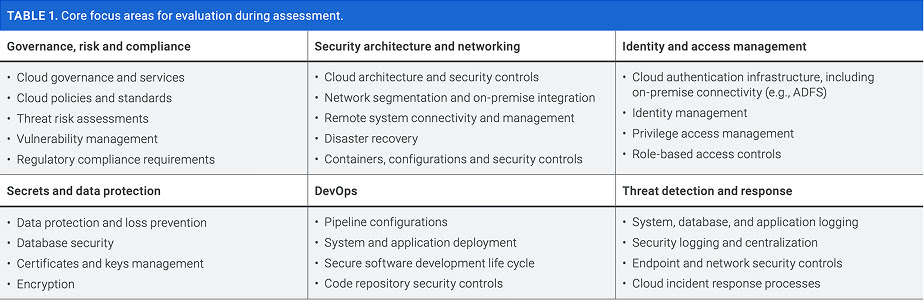

Die Bewertung besteht aus vier Phasen, in denen Mandiant-Experten Ihre vorhandene Cloud-Umgebung abbilden und ermitteln, wie Ihr aktuelles Sicherheitsprogramm funktioniert, um sie zu schützen:

Woche 1. Erste Dokumentenüberprüfung von Migrationsstrategien, Architekturdiagrammen, Dokumentationen zur Absicherung, Richtlinien und Standards für die Zugriffsverwaltung, SOPs/ Playbooks und Protokollstandards, die vor Ort in Zusammenarbeit mit den Stakeholdern des Kundenunternehmens durchgeführt wurden.

Woche 2. Vor-Ort-Workshops zur Erkundung Ihrer Cloud-Umgebung, des aktuellen Sicherheitsmodells und potenzieller Sicherheitskonzepte und -kontrollen, die in Zukunft implementiert werden sollen, um die Geschäftsanforderungen zu erfüllen.

Wochen 3-4. Konfigurationsüberprüfung von der Cloud-Plattform, um sicherzustellen, dass Sicherheitskontrollen effektiv implementiert werden, potenzielle Schwachstellen zu erkennen und die Erkenntnisse aus den Vor-Ort-Workshops zu bestätigen, um potenzielle Schwachstellen zu erkennen, die von Angreifern ausgenutzt werden könnten.

Woche 5. Berichte mit praktischen technischen Empfehlungen zur Absicherung der Cloud-Umgebung, zur Verbesserung der Sichtbarkeit und Erkennung sowie zur Verbesserung von Prozessen, um das Risiko von Sicherheitsverletzungen zu verringern.

Arbeitsergebnisse

Der von Mandiant erstellte Bericht nach der Bewertung enthält Folgendes:

• Eine Momentaufnahme Ihrer aktuellen Cloud-Umgebung mit Details zu den vorhandenen Architektur- und Sicherheitskontrollen

• Sicherheit für bestimmte Cloud-Dienste, die an Ihre aktuellen Konfigurationen und Betriebsabläufe angepasst sind.

• Praktische Empfehlungen zur Verbesserung der Sichtbarkeit und Erkennung

• Detaillierte Empfehlungen zur weiteren Absicherung Ihrer Cloud-Infrastruktur, die nach Priorität geordnet sind. Auf Anfrage erhalten Sie auch technische und Übersichtsberichte.

Neuigkeiten und Warnungen zu Google Threat Intelligence

Melden Sie sich an, um Neuigkeiten und Benachrichtigungen von Google Threat Intelligence zu erhalten