Inteligência contra ameaças do Google

Saiba quem está tentando atacar você com a escala do Google

Tenha grande visibilidade e contexto sobre as ameaças mais importantes para sua organização.

Recursos

Saiba quem está tentando atacar você com uma visibilidade incomparável

O Google Threat Intelligence oferece uma visibilidade excepcional das ameaças. Assim, podemos fornecer informações detalhadas e oportunas sobre ameaças a equipes de segurança do mundo inteiro. Ao defender bilhões de usuários, identificar milhões de ataques de phishing e passar centenas de milhares de horas investigando incidentes, temos a visibilidade necessária para analisar o cenário de ameaças e proteger as organizações mais importantes, como a sua.

Transforme insights em ações

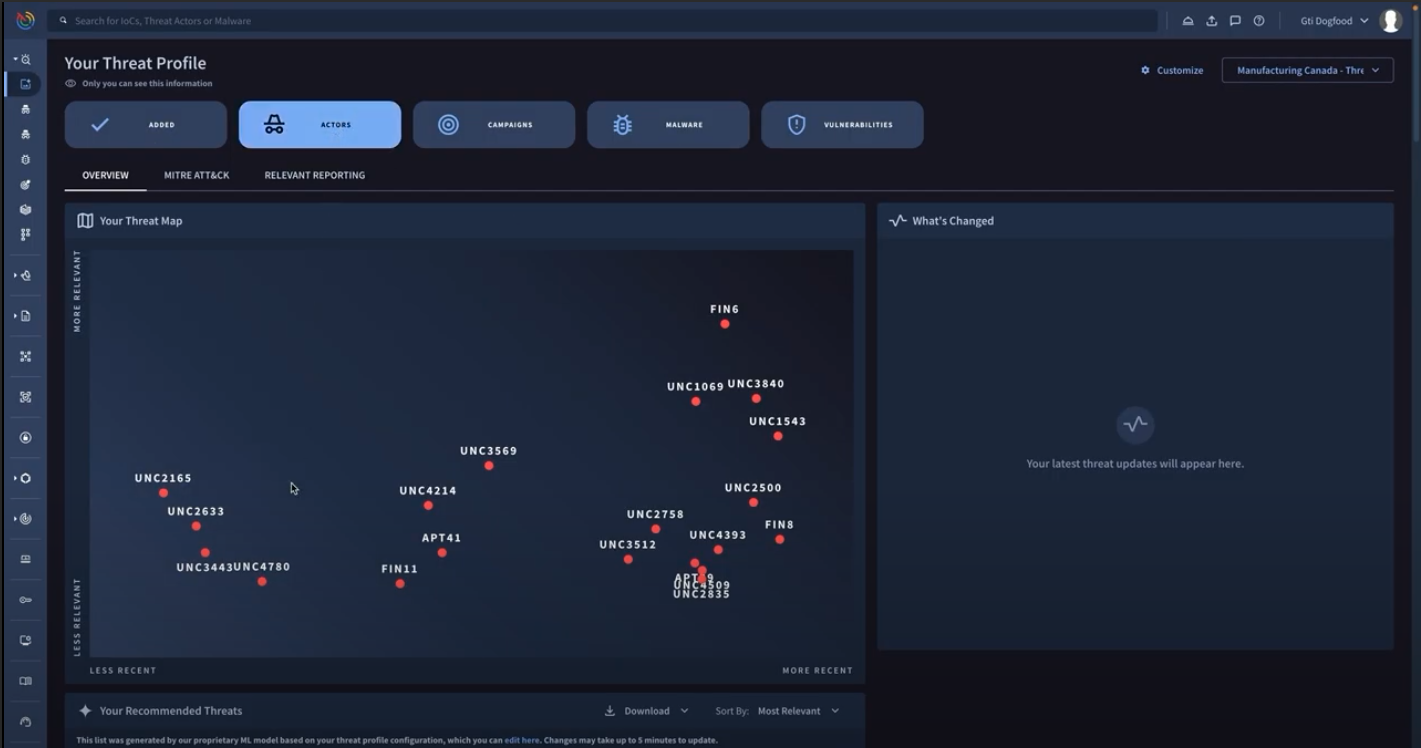

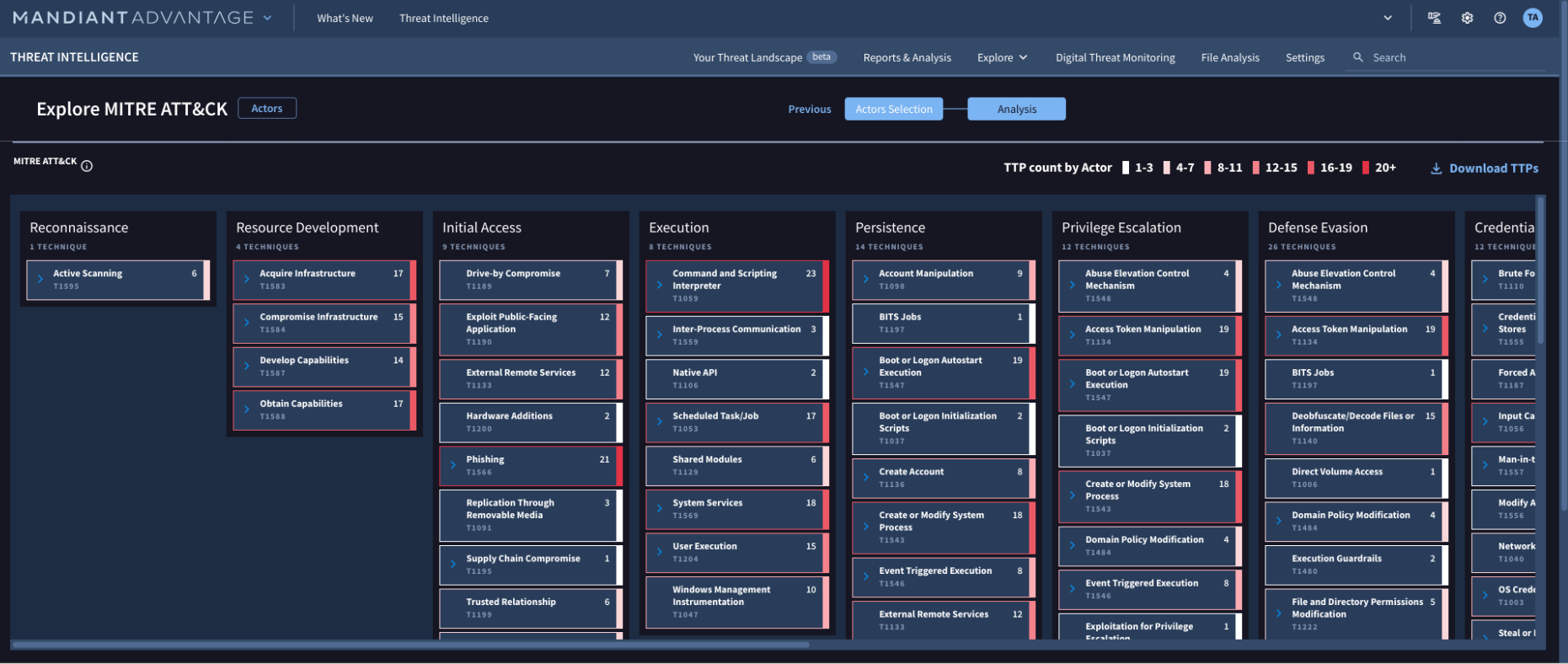

Concentre-se nas ameaças mais relevantes para a sua organização, entendendo os agentes e suas táticas, técnicas e procedimentos (TTPs) em constante mudança. Use esses insights para configurar suas defesas de maneira proativa, procurar ameaças com eficiência e responder a novos ataques em minutos.

Inclua o Google na sua equipe de segurança

Aumente as capacidades da sua equipe com os analistas de ameaças que trabalham na Mandiant e são líderes do setor. Nossos especialistas em inteligência contra ameaças estão aqui para ajudar você. Se você está buscando treinamento em inteligência contra ameaças cibernéticas (CTI, na sigla em inglês), um conhecimento maior sobre as ameaças que deve priorizar e solucionar ou um especialista em CTI para acompanhar sua equipe, temos os profissionais certos que vão ajudar você a maximizar os dados sobre elas.

Receba ajuda de um especialista da Mandiant direto no console para resolver as ameaças com mais rapidez e passar para a próxima tarefa.

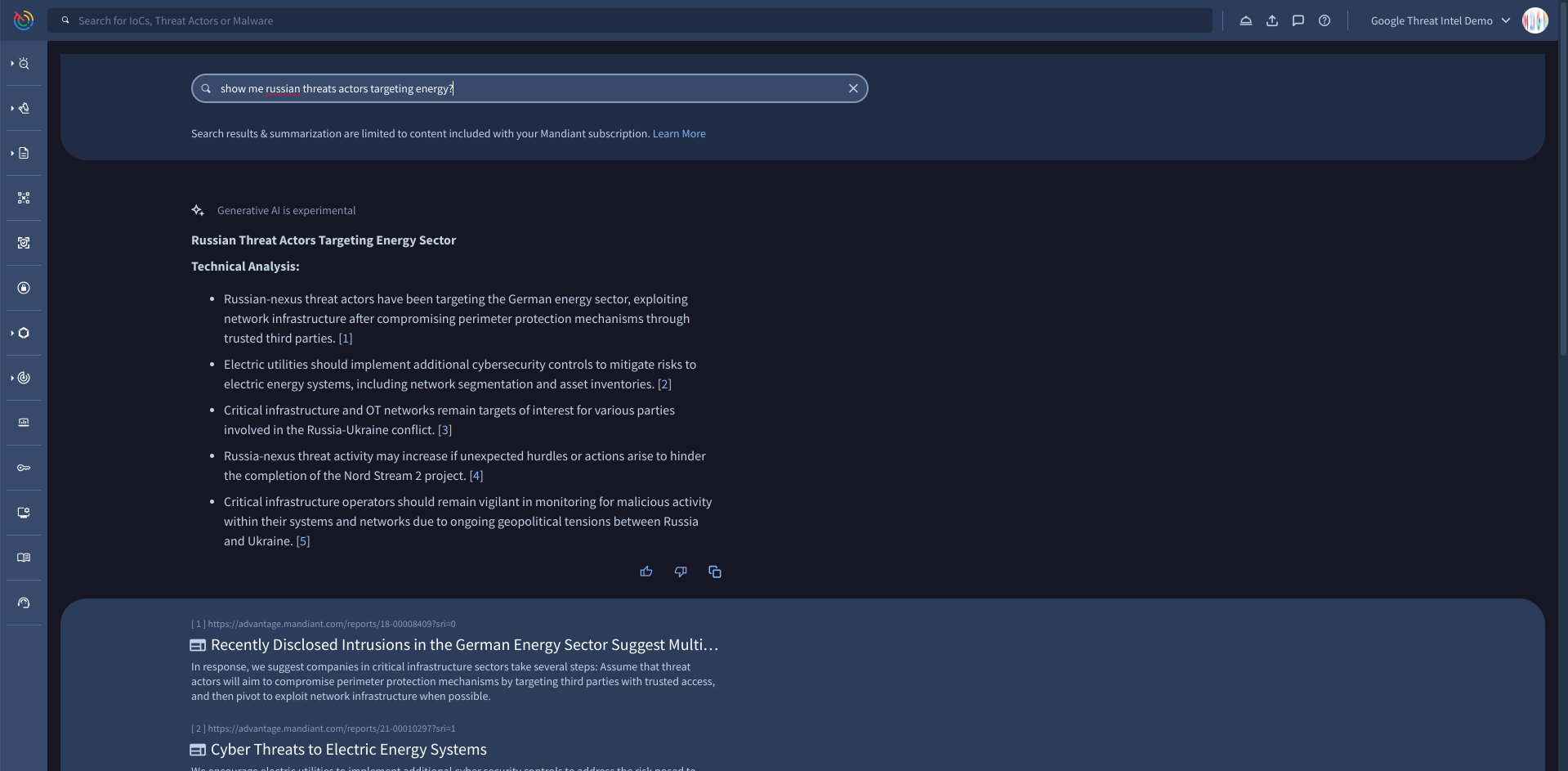

Dê mais poder para sua equipe com o Gemini

Otimize seus fluxos de trabalho com a ajuda da IA. O Gemini na Inteligência contra ameaças analisa grandes conjuntos de dados e atua como um multiplicador de forças, mostrando imediatamente as ameaças mais importantes apenas para seu perfil de risco, reduzindo o incômodo dos alertas genéricos. Ele está sempre aprendendo com suas ações, fazendo com que a saída fique cada vez mais relevante às suas necessidades ao longo do tempo.

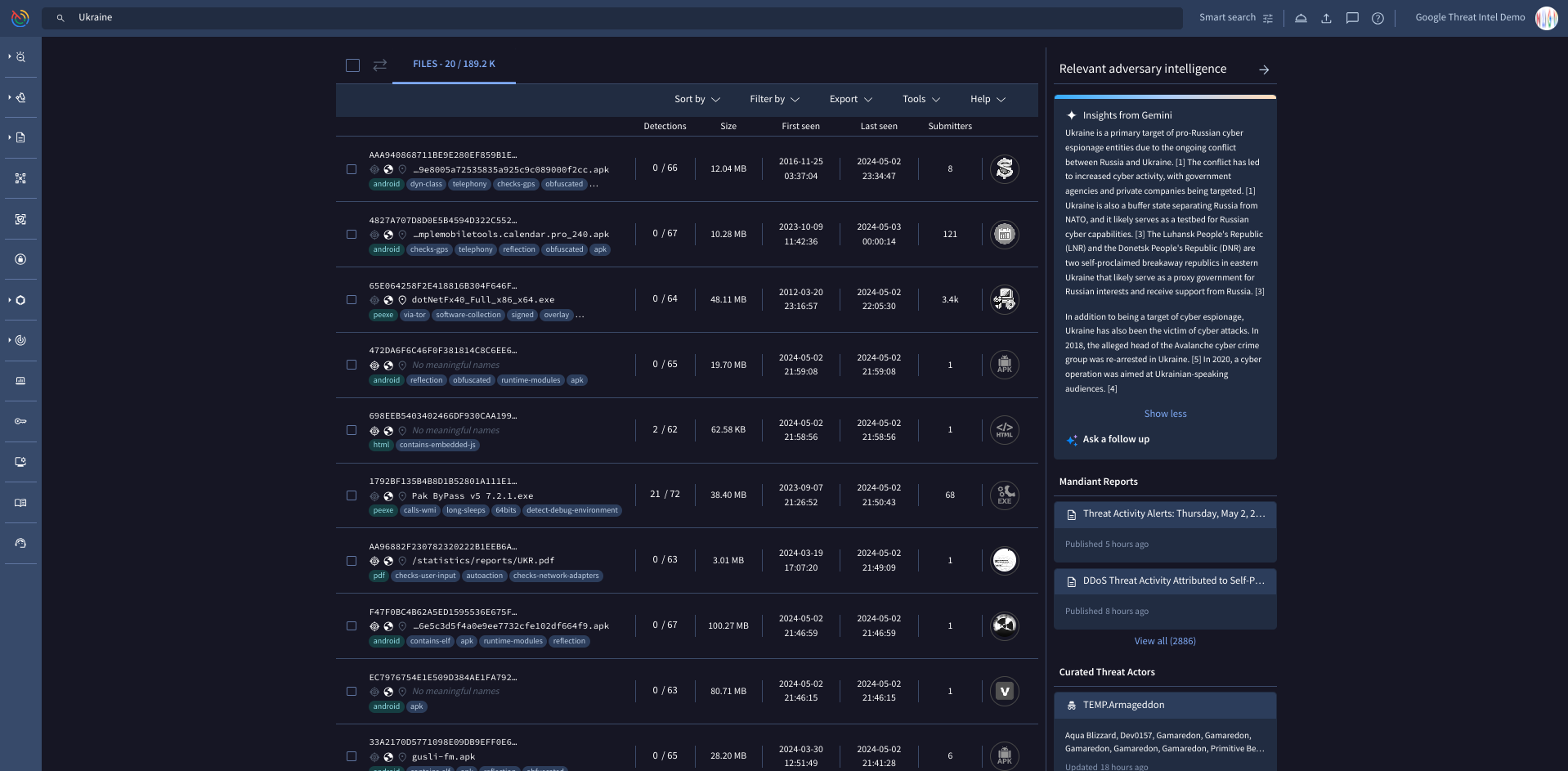

Simplifique os fluxos de trabalho e a colaboração com um Workbench

Assuma o comando da sua análise de ameaças. Nosso painel de inteligência contra ameaças reúne tudo o que você precisa em um só lugar: um vasto banco de dados de malware, ferramentas avançadas, contexto com muitos insights e fácil colaboração. Personalize fluxos de trabalho com gráficos, resultados de busca, compartilhamento de regras e coleções para maximizar a eficiência.

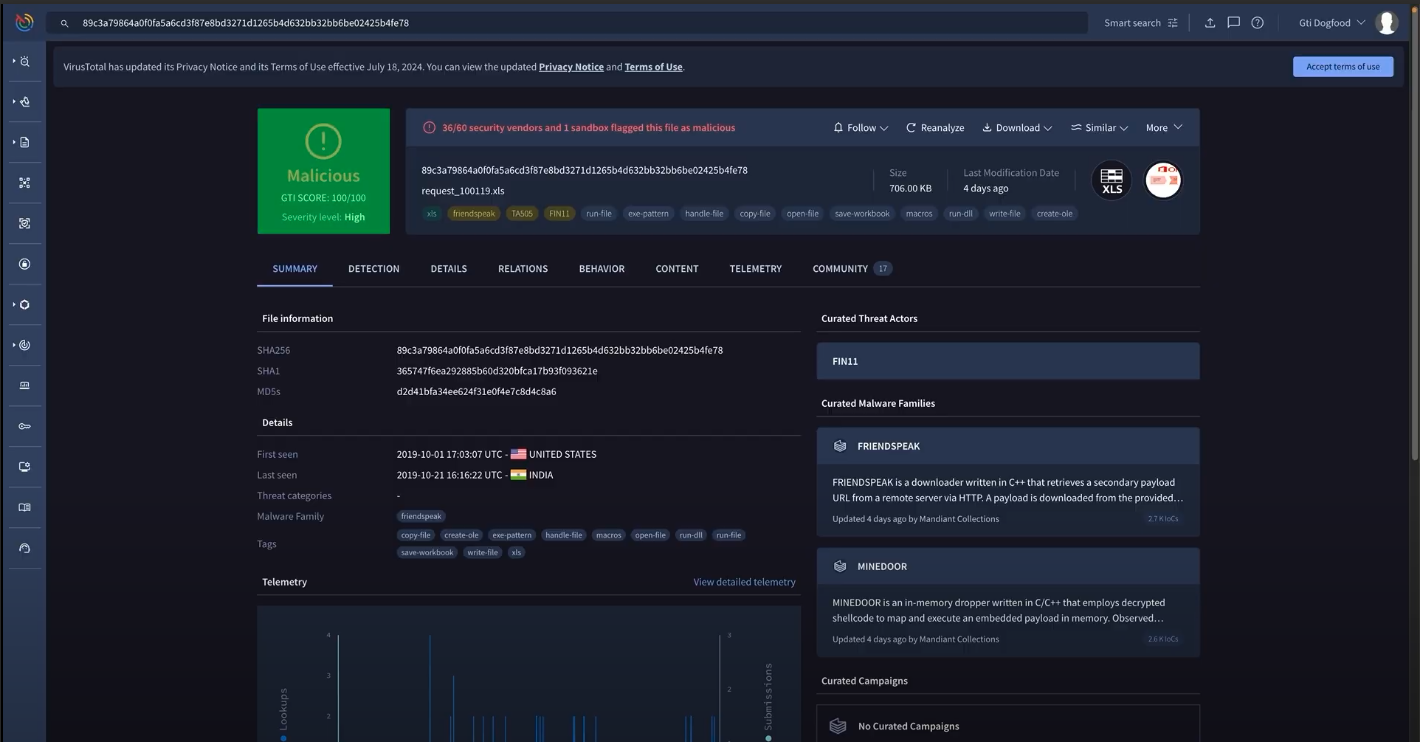

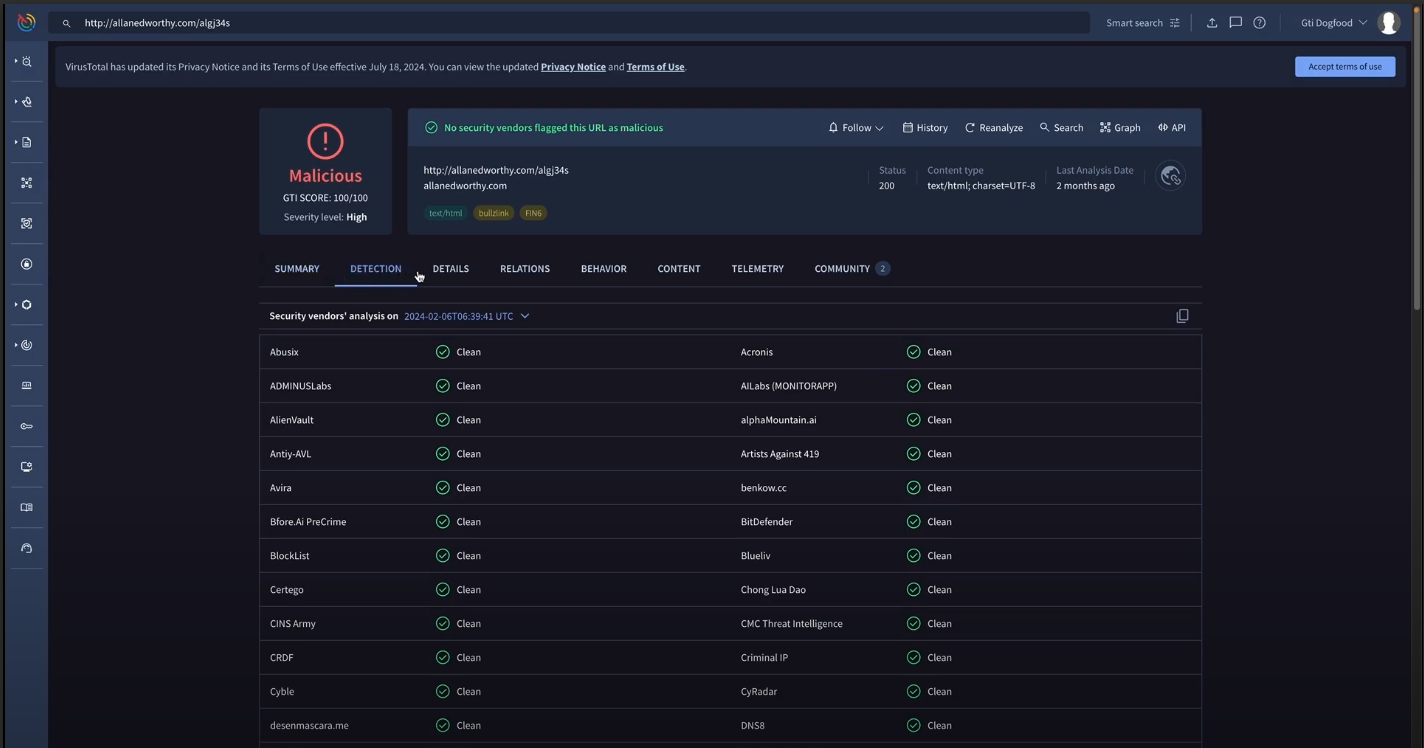

Confie no veredicto unificado

Quando o assunto é a segurança e as ameaças que você enfrenta, você precisa confiar na inteligência contra ameaças que usa. O Google Threat Intelligence reúne informações dos nossos vastos insights de ameaças, inteligência contra ameaças selecionada por especialistas da Mandiant, além de um enorme banco de dados de ameaças do VirusTotal, entregando um veredicto unificado. Assim, você recebe apenas uma resposta para saber se um indicador ou objeto suspeito é algo que você deve priorizar como ameaça à sua organização.

Como funciona

Enfrente as ameaças mais recentes e responda em minutos, não em semanas, com o Google Threat Intelligence. Aproveite nossa ampla visibilidade para proteger seus dados de eventos com informações sobre ameaças e reduzir as falhas. Preencha os pontos cegos maximizando a contenção e minimizando o impacto potencial de uma violação.

Enfrente as ameaças mais recentes e responda em minutos, não em semanas, com o Google Threat Intelligence. Aproveite nossa ampla visibilidade para proteger seus dados de eventos com informações sobre ameaças e reduzir as falhas. Preencha os pontos cegos maximizando a contenção e minimizando o impacto potencial de uma violação.

Usos comuns

Automatize a melhoria dos indicadores de comprometimento e a priorização de alertas

Aprimore e priorize os alertas SIEM

Recursos de aprendizagem

Aprimore e priorize os alertas SIEM

Responda a incidentes com mais confiança

Melhorar a resposta a incidentes (IR) e os recursos forenses

Recursos de aprendizagem

Melhorar a resposta a incidentes (IR) e os recursos forenses

Inteligência contra ameaças e busca avançada

Busque ameaças de forma eficiente

Recursos de aprendizagem

Busque ameaças de forma eficiente

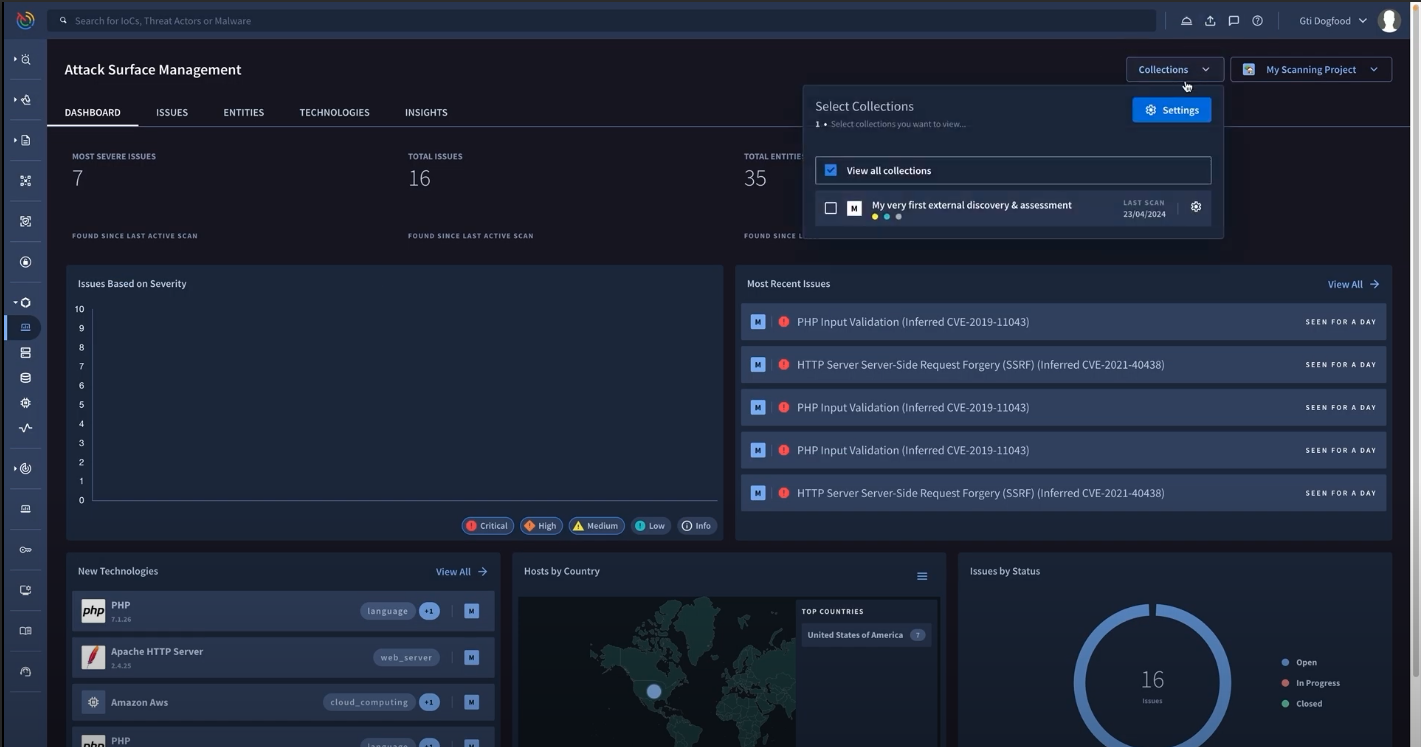

Identifique ameaças externas

Esteja à frente das ameaças

Recursos de aprendizagem

Esteja à frente das ameaças

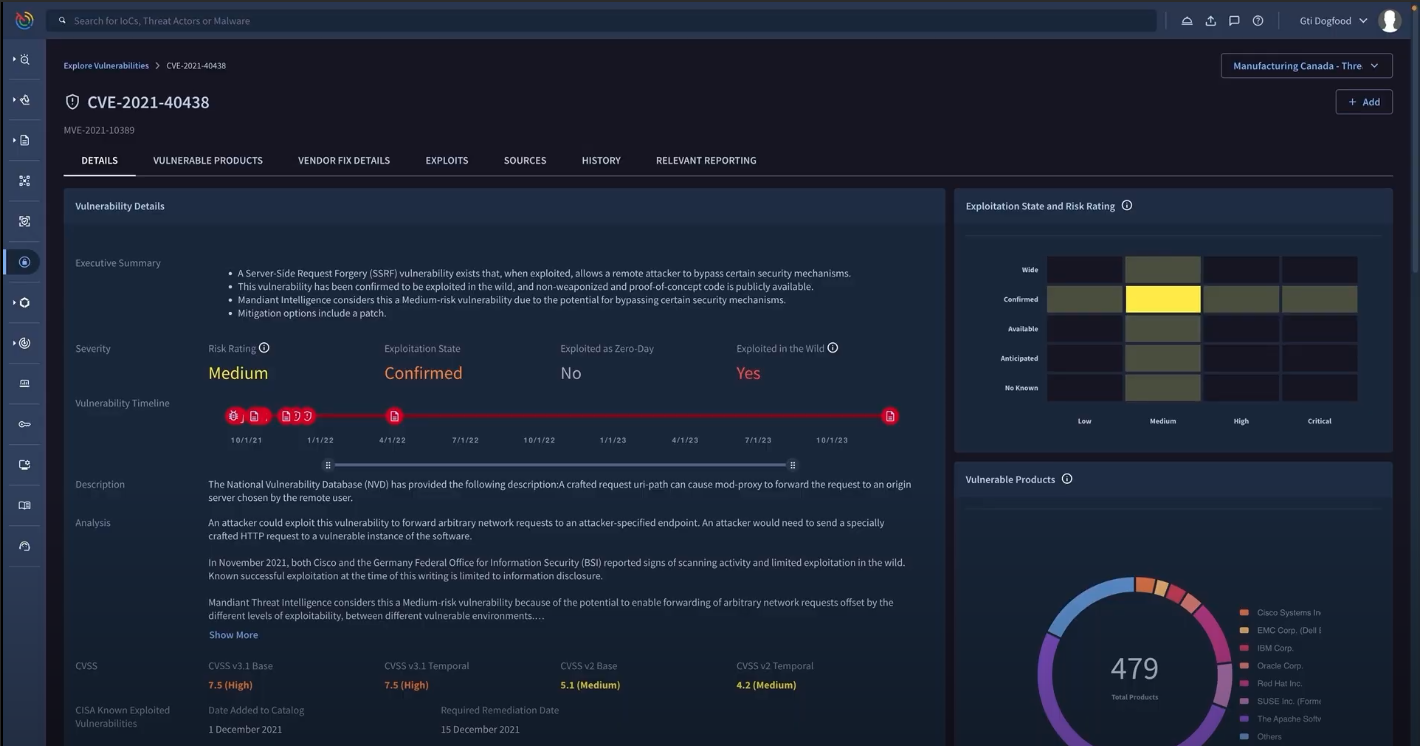

Gerenciamento de vulnerabilidades otimizado

Use nossos recursos onde eles são mais necessários

Recursos de aprendizagem

Use nossos recursos onde eles são mais necessários

Inteligência contra ameaças com tecnologia de IA

Entenda e monitore diariamente as maiores ameaças à sua organização

Recursos de aprendizagem

Entenda e monitore diariamente as maiores ameaças à sua organização

Entenda as informações sobre ameaças mais rápido com os resumos gerados por IA

Aproveite a tecnologia do Gemini na Inteligência contra ameaças

Recursos de aprendizagem

Aproveite a tecnologia do Gemini na Inteligência contra ameaças

Acesse o manual dos agentes de ameaças

Saiba como o ataque vai acontecer antes de começar

Recursos de aprendizagem

Saiba como o ataque vai acontecer antes de começar

Preveja, identifique e responda a ameaças com confiança

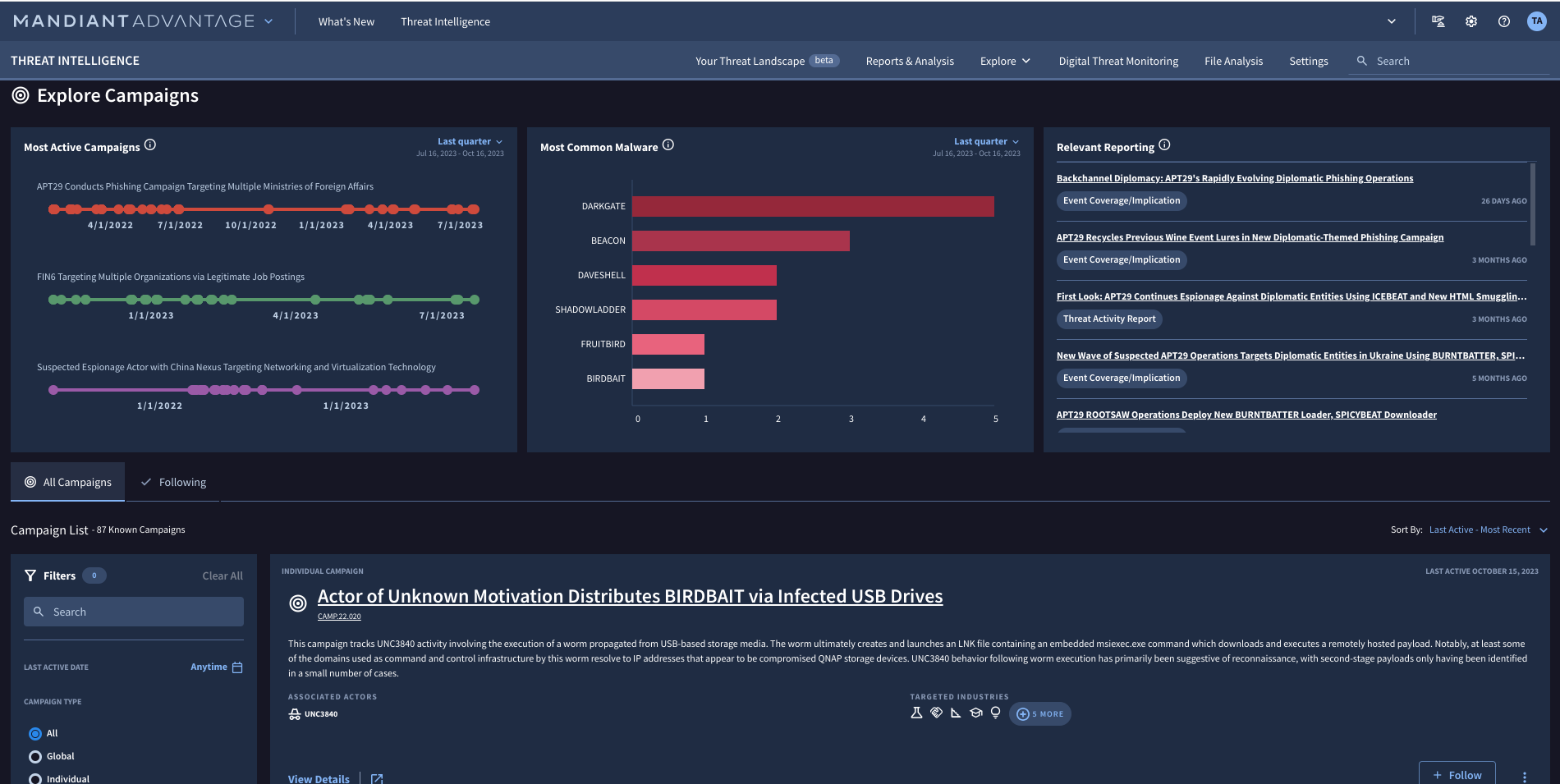

Visibilidade de campanhas ativas contra ameaças

Recursos de aprendizagem

Visibilidade de campanhas ativas contra ameaças

OEM do Google Threat Intelligence

Inclua o Google Threat Intelligence na sua oferta

Recursos de aprendizagem

Inclua o Google Threat Intelligence na sua oferta

Preços

| Como funcionam os preços do Google Threat Intelligence | As assinaturas têm o preço de uma taxa anual fixa e um número definido de chamadas de API conforme o nível. É possível adicionar pacotes de chamadas de API separadamente. | |

|---|---|---|

| Assinatura/produto | Descrição | Preços |

Google Threat Intelligence - Padrão | Para organizações que buscam detecções e triagem de eventos orientadas por inteligência contra ameaças e aprimoramento da postura de segurança. | |

Google Threat Intelligence - Enterprise | Para organizações que querem usar a inteligência contra ameaças para serem mais proativas, saber mais sobre as ameaças direcionadas à organização e realizar exercícios de busca eficientes. | |

Google Threat Intelligence - Enterprise+ | Para organizações com fortes equipes de inteligência contra ameaças cibernéticas que veem a inteligência como uma ferramenta crítica para entender e ficar à frente de seus adversários. | |

Google Threat Intelligence: OEM | Para fornecedores de tecnologia que querem ajudar os clientes a se manterem à frente dos adversários com o Google Threat Intelligence. | |

Como funcionam os preços do Google Threat Intelligence

As assinaturas têm o preço de uma taxa anual fixa e um número definido de chamadas de API conforme o nível. É possível adicionar pacotes de chamadas de API separadamente.

Google Threat Intelligence - Padrão

Para organizações que buscam detecções e triagem de eventos orientadas por inteligência contra ameaças e aprimoramento da postura de segurança.

Google Threat Intelligence - Enterprise

Para organizações que querem usar a inteligência contra ameaças para serem mais proativas, saber mais sobre as ameaças direcionadas à organização e realizar exercícios de busca eficientes.

Google Threat Intelligence - Enterprise+

Para organizações com fortes equipes de inteligência contra ameaças cibernéticas que veem a inteligência como uma ferramenta crítica para entender e ficar à frente de seus adversários.

Google Threat Intelligence: OEM

Para fornecedores de tecnologia que querem ajudar os clientes a se manterem à frente dos adversários com o Google Threat Intelligence.

Saiba mais sobre a inteligência contra ameaças

Perguntas frequentes

O que é a inteligência contra ameaças cibernéticas (CTI, na sigla em inglês)?

A Inteligência contra ameaças cibernéticas é um insight sofisticado sobre ameaças. As equipes de inteligência usam insights confiáveis de várias fontes para criar um contexto acionável do cenário de ameaças, os agentes de ameaças e as táticas, técnicas e procedimentos (TTPs) deles. O uso eficaz da Inteligência contra ameaças cibernéticas permite que as organizações mudem de reativas para mais proativas contra ameaças.

Como a CTI pode ser usada para que a segurança fique mais proativa?

A inteligência contra ameaças com credibilidade pode ser usada para entender os malwares e os TTPs que os agentes de ameaças usam e as vulnerabilidades que exploram para atingir setores e regiões específicos. As organizações usam essa inteligência para implementar, configurar e ajustar ferramentas de segurança e treinar equipes para impedir ataques.

O que é um agente de ameaça?

Um agente de ameaça é uma pessoa ou um grupo de pessoas que atinge certas pessoas ou realiza ataques maliciosos a outras. Normalmente, os motivos são espionagem, ganho financeiro ou publicidade. Quem faz isso pode conduzir uma campanha completa sozinho ou trabalhar com outros grupos especializados em partes específicas de um ataque.

Como identificar ameaças ativas?

Podemos definir uma "ameaça" como um plano ou tendência para atacar, ao contrário de "ataque", que é uma violação que está ou que já foi realizada. É possível identificar ameaças ativas usando a inteligência contra ameaças, que oferece contexto sobre os agentes da ameaça e os malwares que afetam sua região ou um setor específico. Outro método para identificar ameaças ativas é verificar as conversas na Deep Web, Dark Web e Web aberta em busca de conversas sobre sua organização, pessoal, tecnologia ou parceiros. Ao identificar essas ameaças, os profissionais de segurança podem ajustar proativamente as defesas para bloquear ou reduzir o impacto de um possível ataque.

Quais são os três tipos de CTI?

Estratégicas: tendências de alto nível usadas para orientar as decisões de negócios e investimentos em segurança.

Operacionais: informações contextuais sobre ameaças iminentes à organização, usadas por profissionais de segurança para entender mais sobre os agentes de ameaças e os TTPs deles.

Táticas: compreensão dos TTPs de agentes de ameaças, usados por profissionais de segurança para interromper incidentes e fazer ajustes defensivos.