Inteligencia contra amenazas de Google

Inteligencia práctica contra amenazas a escala de Google

Obtén visibilidad y contexto integrales sobre las amenazas más importantes para tu organización.

Funciones

Conoce quién te ataca con una visibilidad sin igual

Google Threat Intelligence proporciona una visibilidad inigualable respecto a las amenazas, lo que nos permite ofrecer una inteligencia contra amenazas detallada y oportuna a los equipos de seguridad de todo el mundo. Debido a que defendemos a miles de millones de usuarios, vemos millones de ataques de phishing y dedicamos cientos de miles de horas a investigar incidentes, tenemos la visibilidad necesaria en el panorama de amenazas para proteger a las organizaciones más importantes, como la tuya.

Convierte las estadísticas en acciones

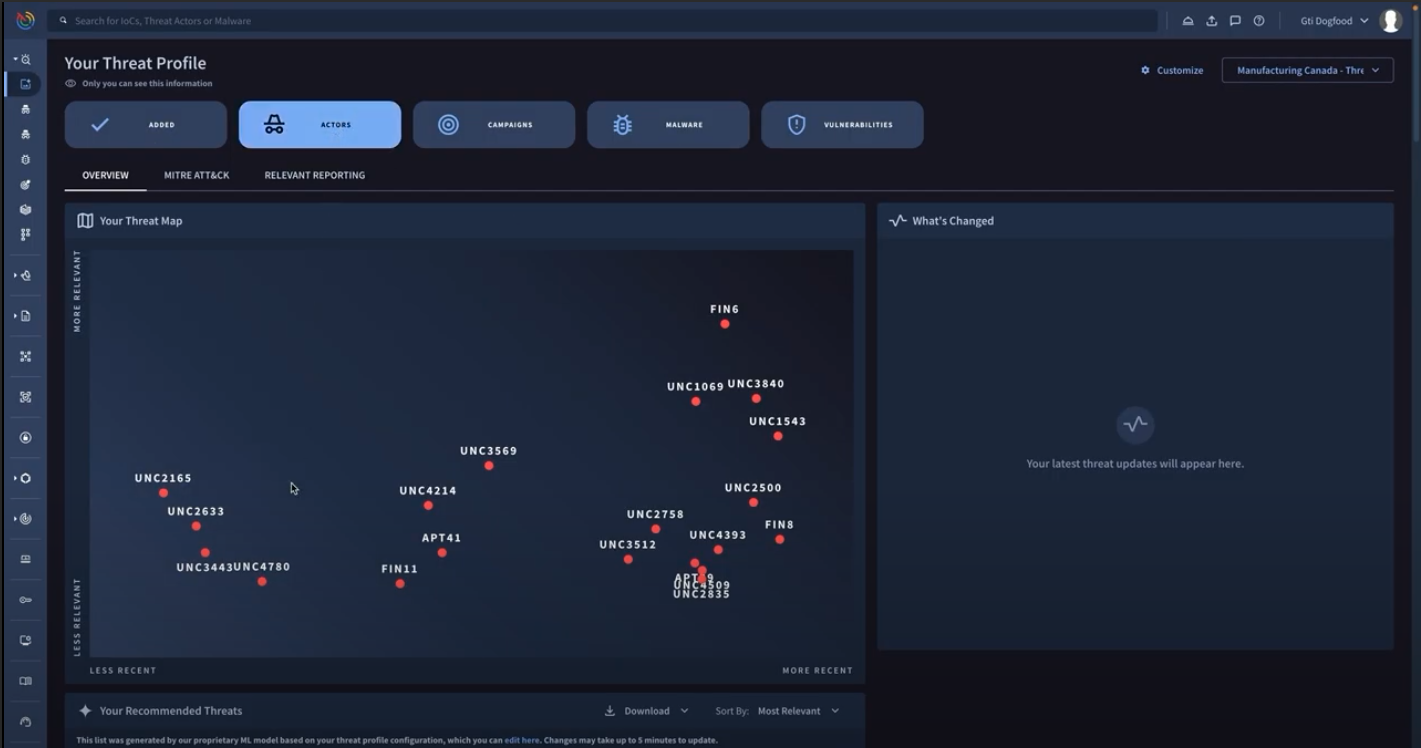

Concéntrate en las amenazas más relevantes para tu organización. Para ello, comprende a los agentes de amenazas y sus cambiantes tácticas, técnicas y procedimientos (TTP). Aprovecha estas estadísticas para configurar tus defensas de forma proactiva, realizar búsquedas de forma eficiente y responder a amenazas nuevas y recientes en minutos.

Incluye a Google en tu equipo de seguridad

Aumenta las capacidades de tu equipo con los analistas de amenazas de Mandiant, que son líderes en el sector. Nuestros expertos en inteligencia contra amenazas están aquí para ayudarte. Ya sea que estés buscando capacitación en inteligencia contra ciberamenazas (CTI) para tu equipo, necesites un conocimiento más profundo sobre las amenazas que debes priorizar y de cuáles tienes que tomar medidas, o necesites que un experto en CTI trabaje con tu equipo, tenemos la experiencia necesaria para ayudarte a maximizar la inteligencia contra amenazas.

Obtén ayuda de un experto de Mandiant directamente en la consola para abordar las amenazas más rápido y pasar a tu siguiente tarea.

Potencia tu equipo con Gemini

Optimiza tus flujos de trabajo con la ayuda de la IA. Gemini en Threat Intelligence analiza vastos conjuntos de datos y actúa como un multiplicador de fuerza, lo que permite detectar de inmediato las amenazas más relevantes para tu perfil de riesgo único y reducir el ruido de las alertas genéricas. Además, aprende continuamente de tus acciones y adapta sus resultados para que sean cada vez más relevantes para tus necesidades.

Simplifica los flujos de trabajo y la colaboración con un área de trabajo

Toma el control de tu análisis de amenazas. Nuestros recursos de inteligencia contra amenazas reúnen todo lo que necesitas en un solo lugar: una amplia base de datos de malware, herramientas potentes, un contexto útil y colaboración sencilla. Personaliza flujos de trabajo con gráficos, resultados de búsquedas, uso compartido de reglas y colecciones para maximizar la eficiencia.

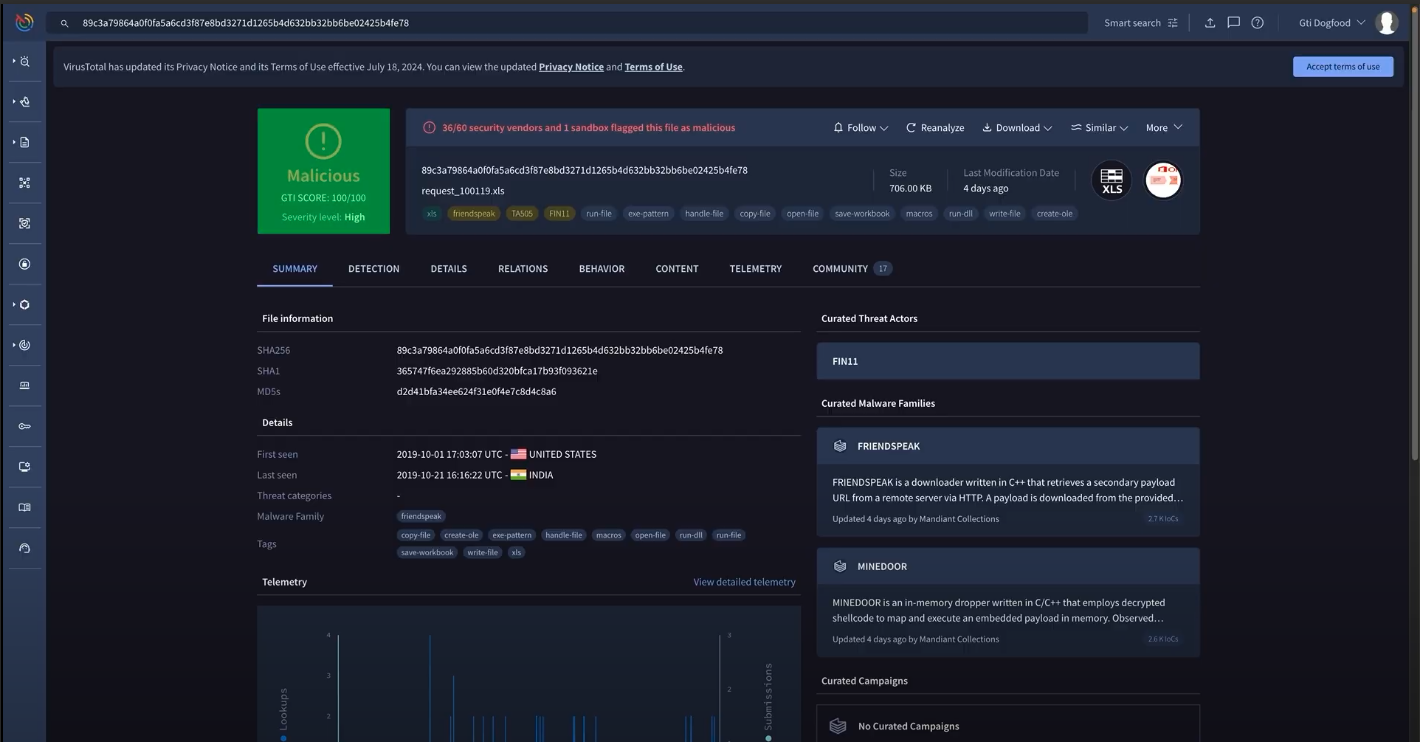

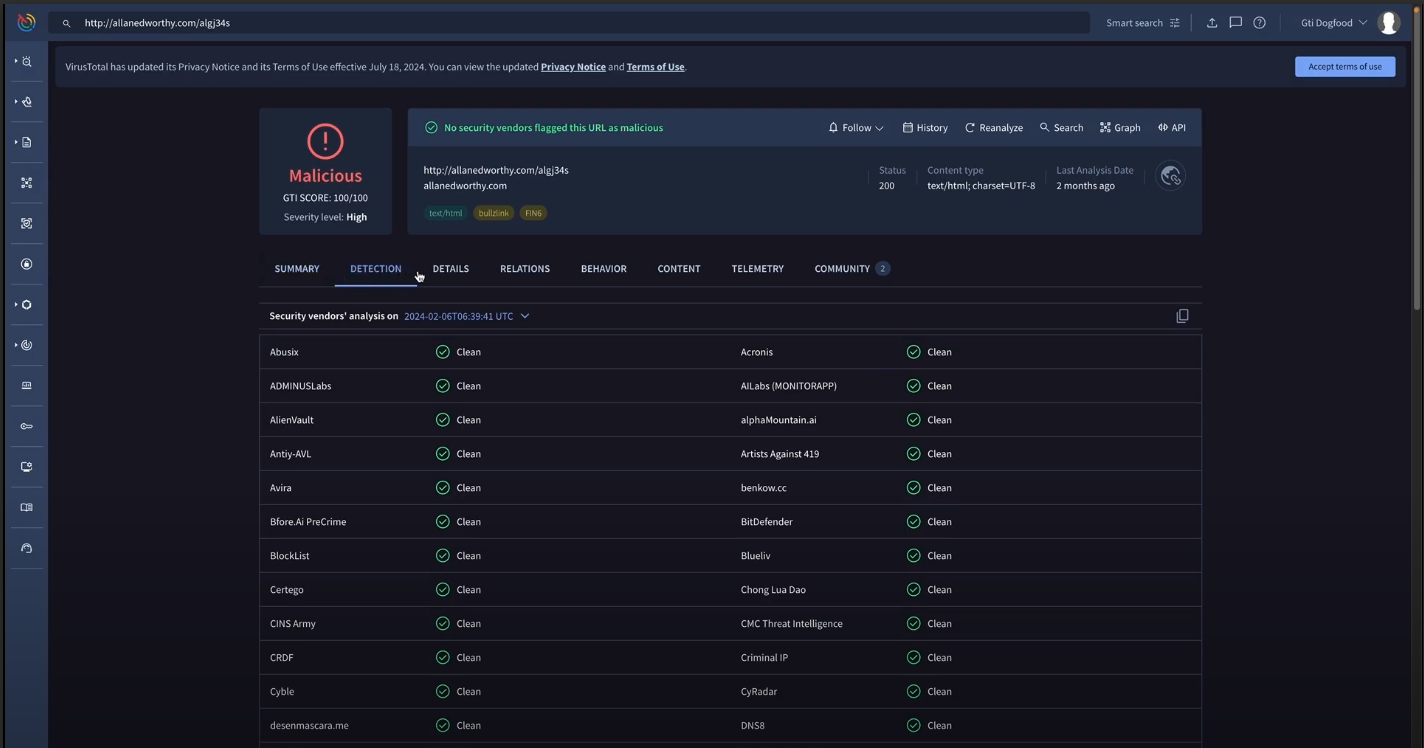

Confía en un veredicto unificado

Cuando se trata de la seguridad y las amenazas a las que te enfrentas, debes confiar en la inteligencia contra amenazas que utilizas. Google Threat Intelligence obtiene entradas de las vastas estadísticas sobre amenazas de Google, la inteligencia contra amenazas de primera línea y seleccionada por personas de Mandiant y la gran base de datos de amenazas de VirusTotal para entregar un veredicto unificado. Esto te proporciona una respuesta única sobre si un indicador o un objeto sospechoso es algo que debes priorizar como una amenaza para tu organización.

Cómo funciona

Adelántate a las amenazas más recientes y responde en minutos, no en semanas, con Google Threat Intelligence. Aprovecha nuestra amplia visibilidad para cubrir tus datos de eventos con asociaciones de inteligencia contra amenazas y reducir las brechas. Cubre los puntos ciegos para maximizar la contención y minimizar el impacto potencial de una violación de seguridad.

Adelántate a las amenazas más recientes y responde en minutos, no en semanas, con Google Threat Intelligence. Aprovecha nuestra amplia visibilidad para cubrir tus datos de eventos con asociaciones de inteligencia contra amenazas y reducir las brechas. Cubre los puntos ciegos para maximizar la contención y minimizar el impacto potencial de una violación de seguridad.

Usos comunes

Automatiza el enriquecimiento de IOC y la priorización de alertas

Enriquece y prioriza las alertas de SIEM

Recursos de aprendizaje

Enriquece y prioriza las alertas de SIEM

Responde a los incidentes con confianza

Potencia las capacidades de respuesta ante incidentes (IR) y de investigación forense

Recursos de aprendizaje

Potencia las capacidades de respuesta ante incidentes (IR) y de investigación forense

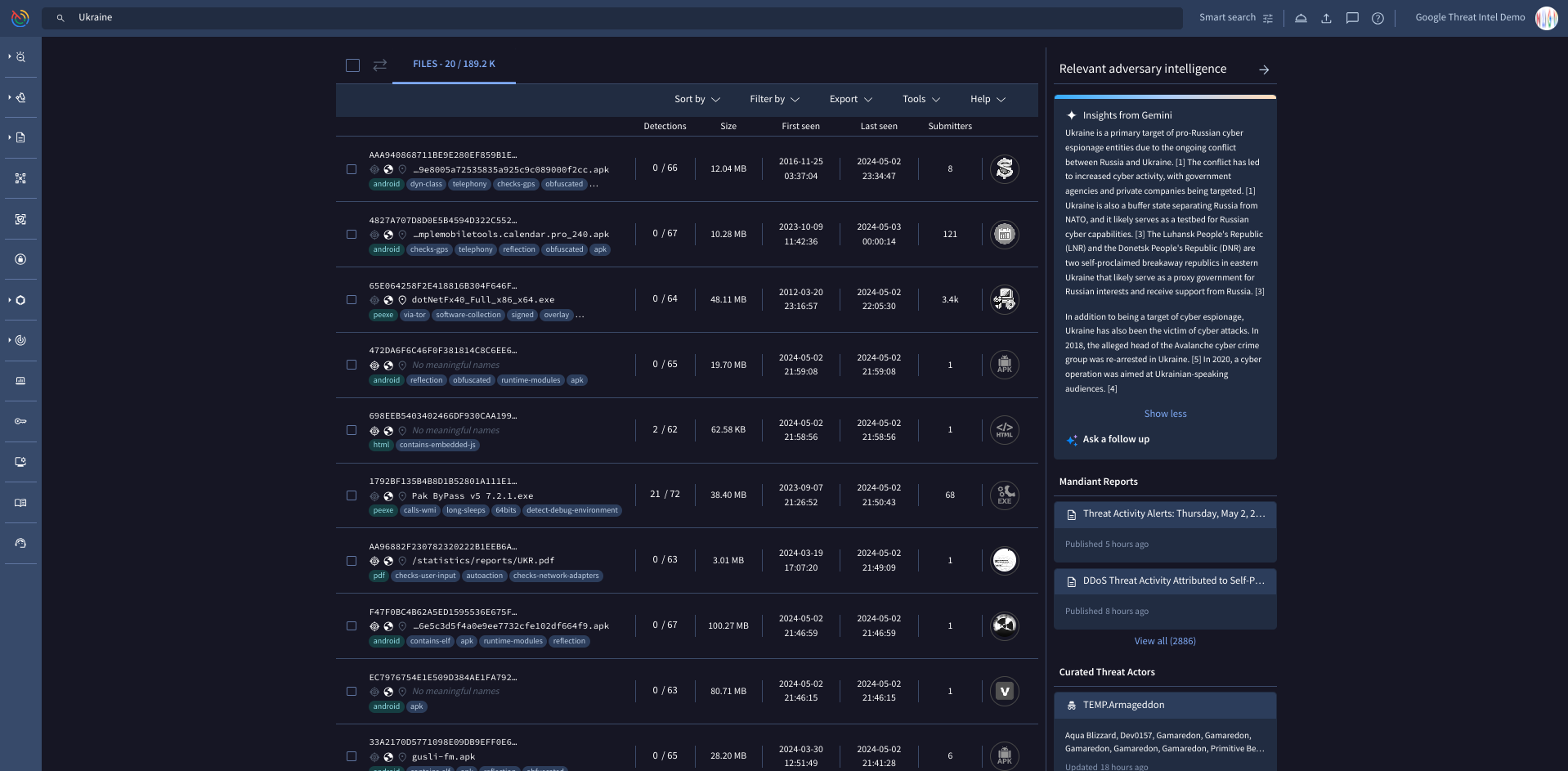

Inteligencia contra amenazas y búsqueda avanzada

Busca amenazas de manera eficiente

Recursos de aprendizaje

Busca amenazas de manera eficiente

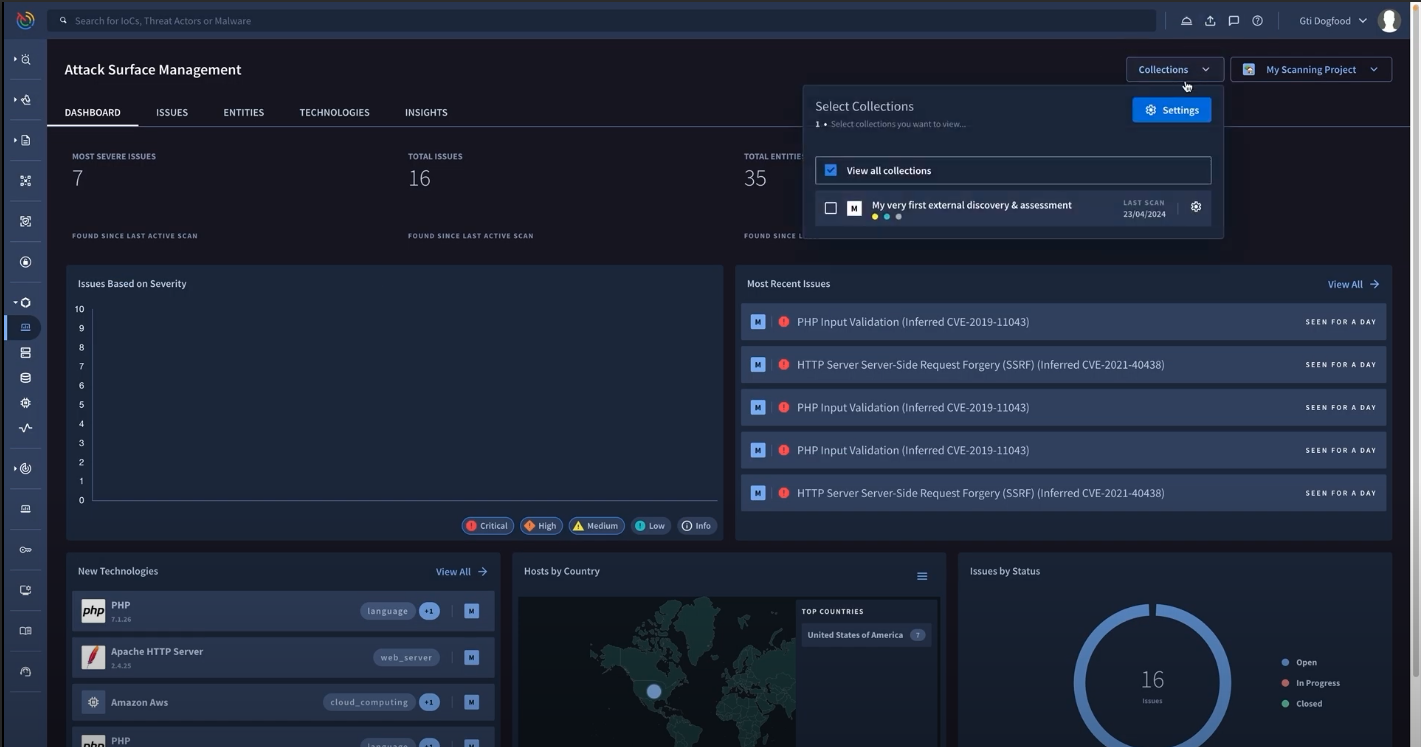

Detecta amenazas externas

Anticípate a las amenazas

Recursos de aprendizaje

Anticípate a las amenazas

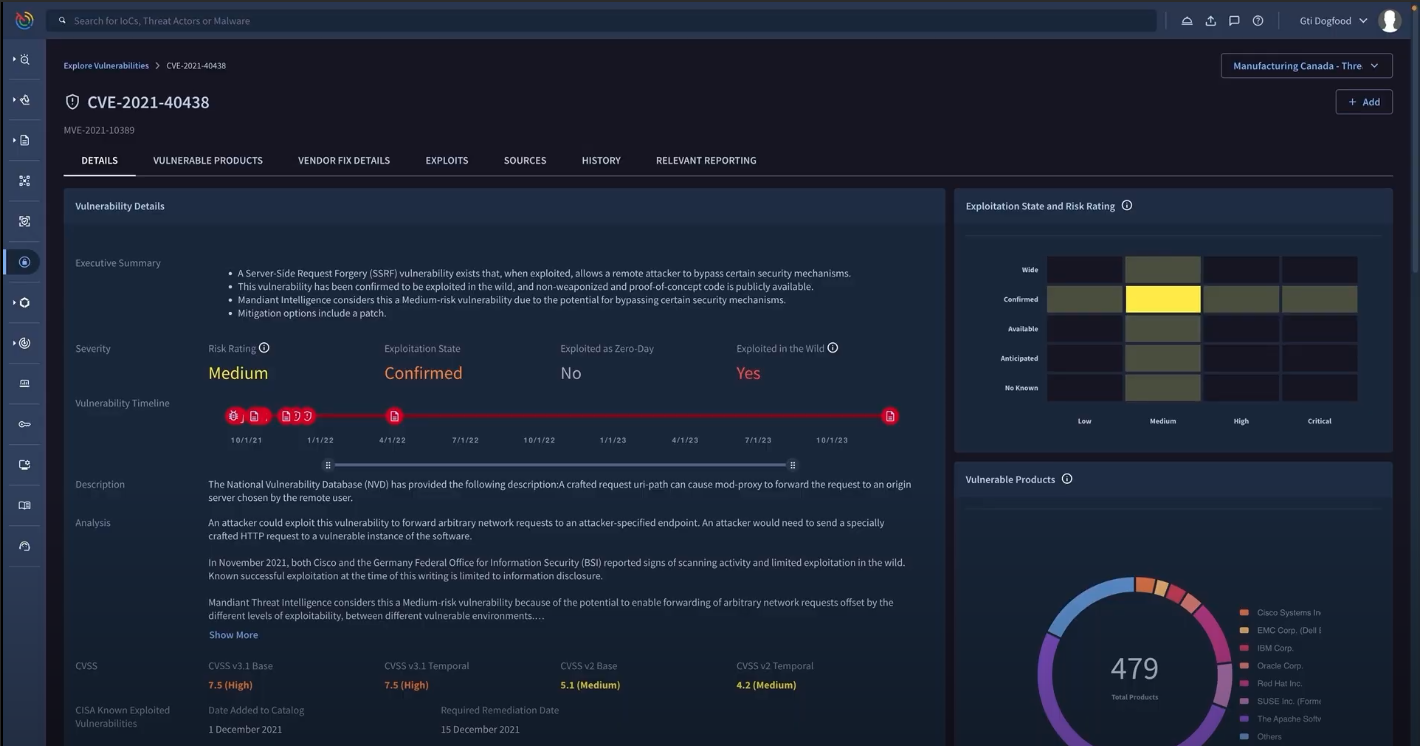

Administración de vulnerabilidades optimizada

Coloca nuestros recursos donde más se necesitan

Recursos de aprendizaje

Coloca nuestros recursos donde más se necesitan

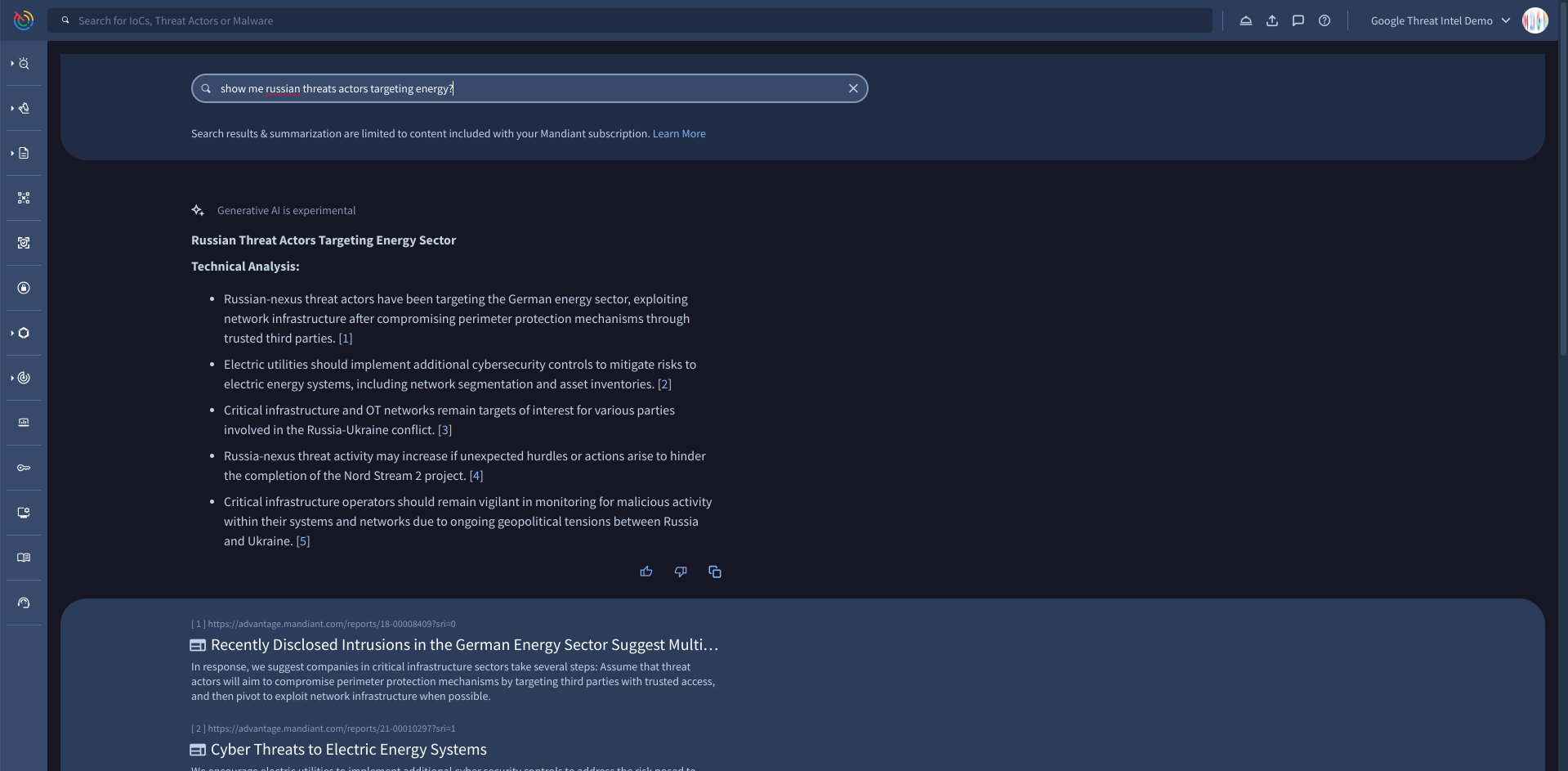

Inteligencia contra amenazas basada en IA

Conoce las amenazas más importantes para tu organización y haz un seguimiento de ellas todos los días

Recursos de aprendizaje

Conoce las amenazas más importantes para tu organización y haz un seguimiento de ellas todos los días

Comprende la inteligencia contra amenazas más rápido con resúmenes generados por IA

Aprovecha el poder de Gemini en la inteligencia contra amenazas

Recursos de aprendizaje

Aprovecha el poder de Gemini en la inteligencia contra amenazas

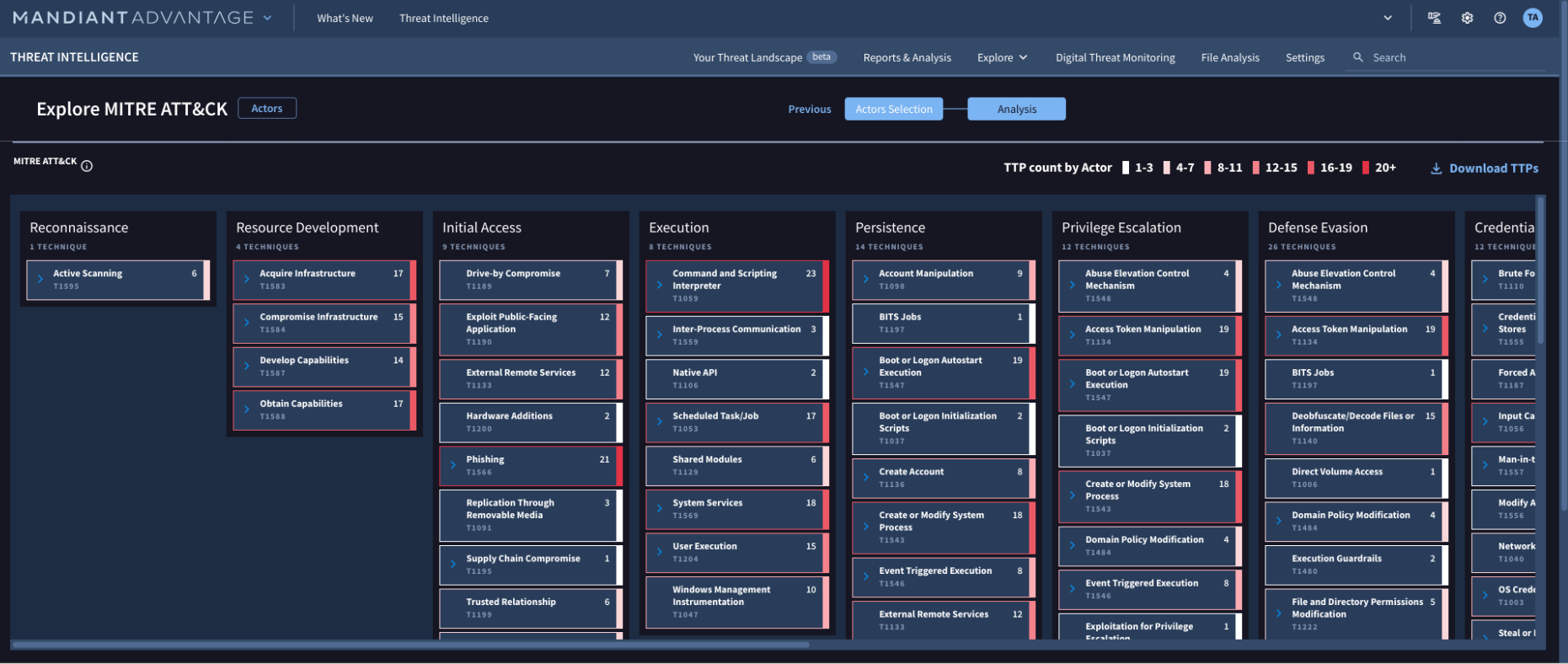

Obtén visibilidad de la guía del agente de amenazas

Conoce cómo ocurrirá el ataque antes de que comience

Recursos de aprendizaje

Conoce cómo ocurrirá el ataque antes de que comience

Anticípate a las amenazas, identifícalas y responde a ellas con confianza

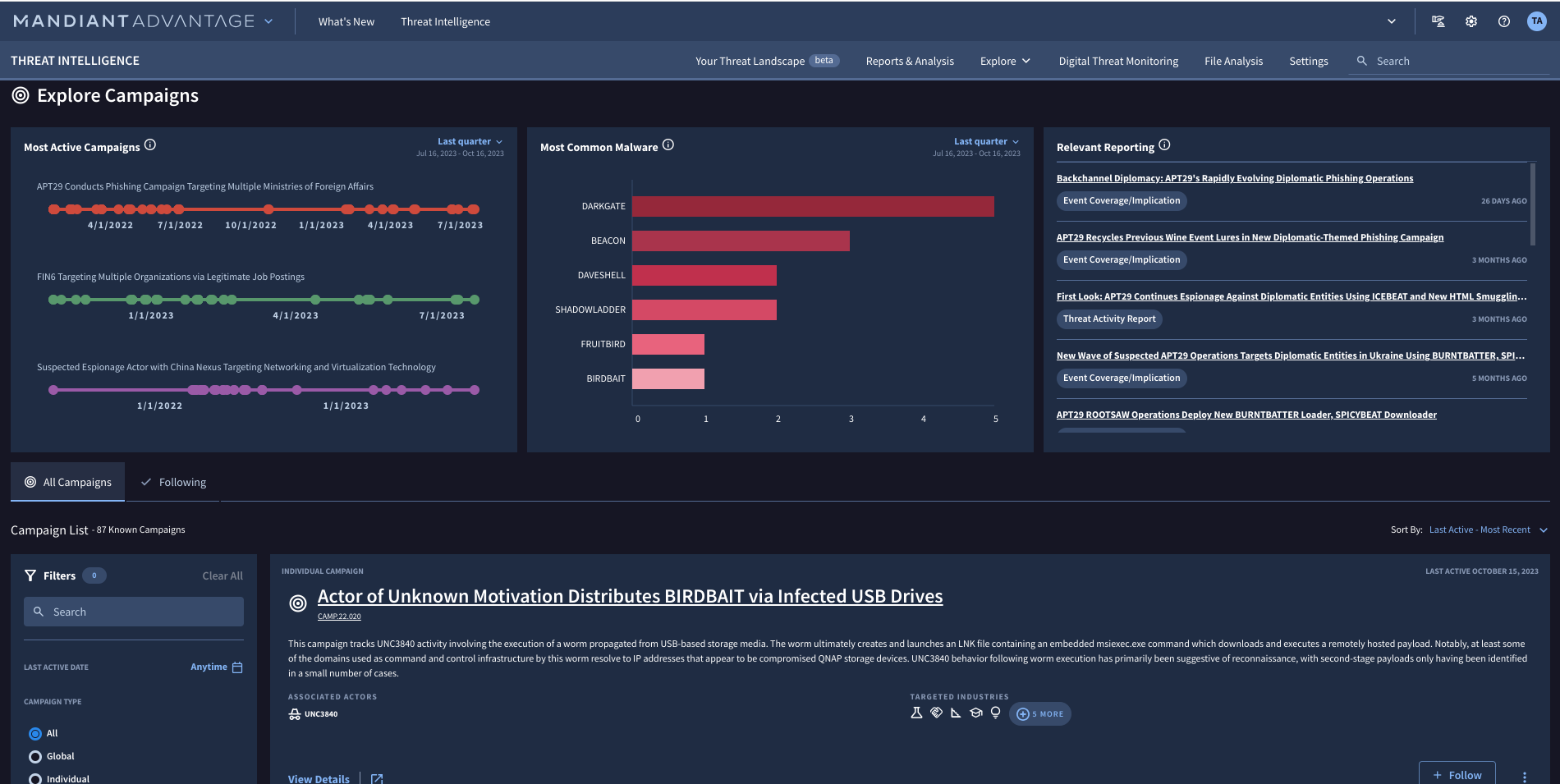

Visibilidad de las campañas activas contra amenazas

Recursos de aprendizaje

Visibilidad de las campañas activas contra amenazas

Google Threat Intelligence OEM

Incluye Google Threat Intelligence en tu oferta

Recursos de aprendizaje

Incluye Google Threat Intelligence en tu oferta

Precios

| Cómo funcionan los precios de Google Threat Intelligence | Las suscripciones tienen un precio fijo anual con un número determinado de llamadas a la API por nivel de suscripción. Se pueden agregar más paquetes de llamadas a la API por separado. | |

|---|---|---|

| Producto o suscripción | Descripción | Precios |

Google Threat Intelligence: Standard | Para organizaciones que buscan detectar y clasificar eventos en función de la inteligencia contra amenazas para enfrentarlas y mejorar su postura de seguridad. | |

Google Threat Intelligence: Enterprise | Para las organizaciones que desean utilizar la inteligencia contra amenazas para ser más proactivas, saber más sobre los agentes de amenazas que las atacan y llevar a cabo ejercicios de búsqueda eficientes. | |

Google Threat Intelligence: Enterprise+ | Para organizaciones con equipos robustos de inteligencia contra ciberamenazas que consideran que la inteligencia contra amenazas es una herramienta fundamental para comprender a sus adversarios y mantenerse un paso adelante. | |

Google Threat Intelligence: OEM | Para proveedores de tecnología que buscan ayudar a sus clientes a mantenerse un paso adelante de los adversarios con Google Threat Intelligence. | |

Cómo funcionan los precios de Google Threat Intelligence

Las suscripciones tienen un precio fijo anual con un número determinado de llamadas a la API por nivel de suscripción. Se pueden agregar más paquetes de llamadas a la API por separado.

Google Threat Intelligence: Standard

Para organizaciones que buscan detectar y clasificar eventos en función de la inteligencia contra amenazas para enfrentarlas y mejorar su postura de seguridad.

Google Threat Intelligence: Enterprise

Para las organizaciones que desean utilizar la inteligencia contra amenazas para ser más proactivas, saber más sobre los agentes de amenazas que las atacan y llevar a cabo ejercicios de búsqueda eficientes.

Google Threat Intelligence: Enterprise+

Para organizaciones con equipos robustos de inteligencia contra ciberamenazas que consideran que la inteligencia contra amenazas es una herramienta fundamental para comprender a sus adversarios y mantenerse un paso adelante.

Google Threat Intelligence: OEM

Para proveedores de tecnología que buscan ayudar a sus clientes a mantenerse un paso adelante de los adversarios con Google Threat Intelligence.

Más información sobre la inteligencia contra amenazas

Preguntas frecuentes

¿Qué es la inteligencia contra amenazas cibernéticas (CTI)?

La CTI es una estadística bien definida sobre las amenazas cibernéticas. Los equipos de inteligencia usan estadísticas confiables de diversas fuentes para crear contextos prácticos sobre el panorama de las amenazas, los agentes de amenazas y sus tácticas, técnicas y procedimientos (TTP). El uso eficaz de la CTI permite que las organizaciones pasen de ser reactivas a ser más proactivas frente a los agentes de amenazas.

¿Cómo se puede usar la CTI para que la seguridad sea más proactiva?

La inteligencia contra amenazas confiable se puede usar para comprender el software malicioso y los TTP que usan los agentes de amenazas, así como las vulnerabilidades de las que se aprovechan para atacar industrias y regiones específicas. Las organizaciones usan esta inteligencia para implementar, configurar y ajustar las herramientas de seguridad, y capacitar al personal con el objetivo de frustrar los ataques.

¿Qué es un agente de amenazas?

Un agente de amenazas es una persona o un grupo de personas que llevan a cabo objetivos o ataques maliciosos a otras personas. A los agentes de amenazas, por lo general, los motiva realizar espionaje, obtener ganancias financieras o la publicidad, y pueden llevar a cabo una campaña completa solos o trabajar con otros grupos que se especializan en aspectos específicos de un ataque.

¿Cómo puedes identificar amenazas activas?

Se supone que todos coincidimos en que una “amenaza” se define como un plan o predisposición a atacar, a diferencia de un “ataque”, que es un incumplimiento existente o ya ejecutado. Para identificar las amenazas activas, se puede usar inteligencia contra amenazas, que brindará contexto sobre los agentes de amenazas y software malicioso que afectan a tu región o industria específica. Otro método para identificar amenazas activas es el análisis de la Web profunda, oscura y abierta en busca de conversaciones relacionadas con tu organización, personal, tecnología o socios. A través de la identificación de estas amenazas, los profesionales de seguridad pueden ajustar de forma proactiva sus defensas para bloquear o reducir el impacto de un posible ataque.

¿Cuáles son los tres tipos de CTI?

Estratégica: Tendencias de alto nivel que se usan para impulsar las decisiones comerciales y las inversiones en seguridad.

Operativa: Información contextual sobre las amenazas inminentes para la organización que usan los profesionales de la seguridad para conocer mejor a los agentes de amenazas y sus TTP.

Táctica: Comprensión de los TTP de los agentes de amenazas que usan los profesionales de la seguridad para detener los incidentes y realizar ajustes defensivos.