功能

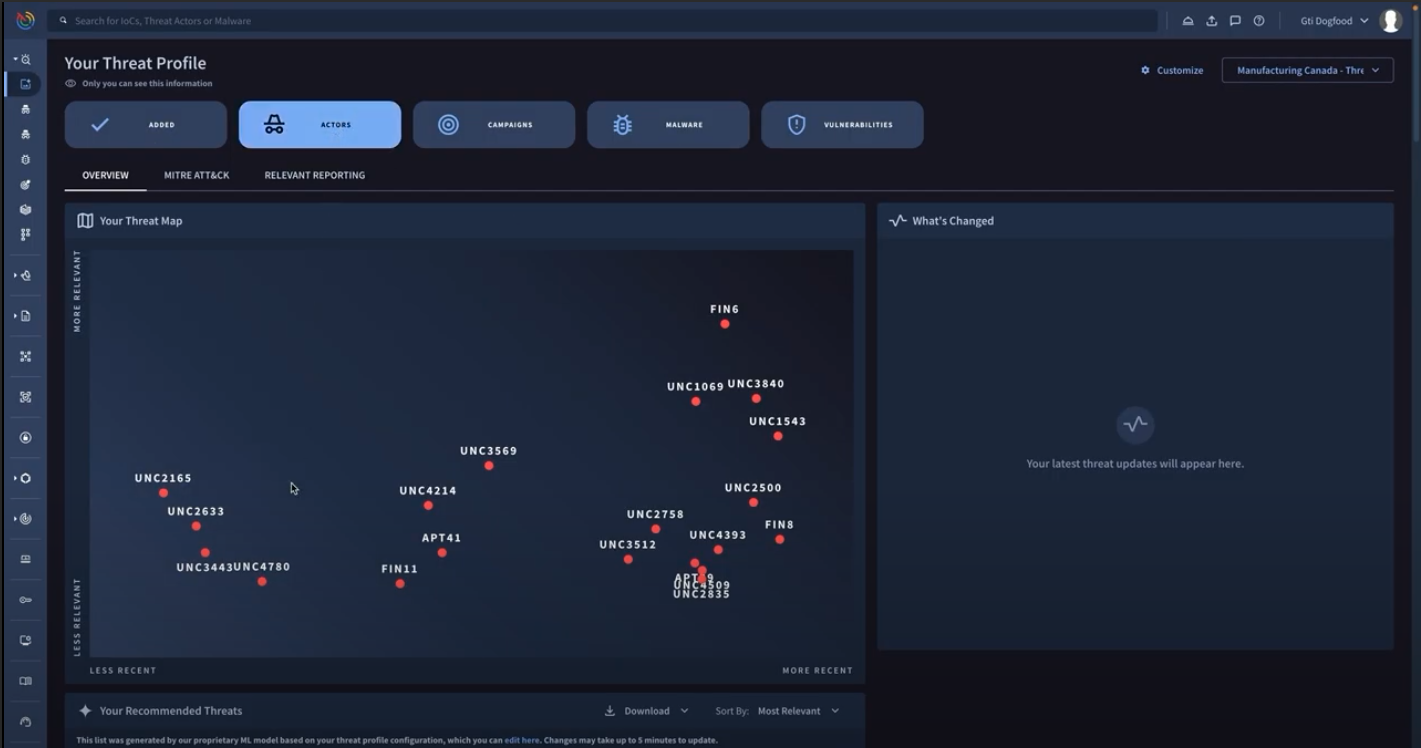

借助卓越的监测能力,了解是谁在对您发动攻击

Google Threat Intelligence 使我们能够向全球各地的安全团队及时提供详细的威胁情报,帮助其更好地了解威胁情况。我们守护着数十亿用户、见证过数百万次钓鱼式攻击,更投入了数十万小时调查突发事件,凭借如此丰富的经验,我们能够洞悉威胁形势,保护像您这样的重要组织。

将数据分析转化为行动

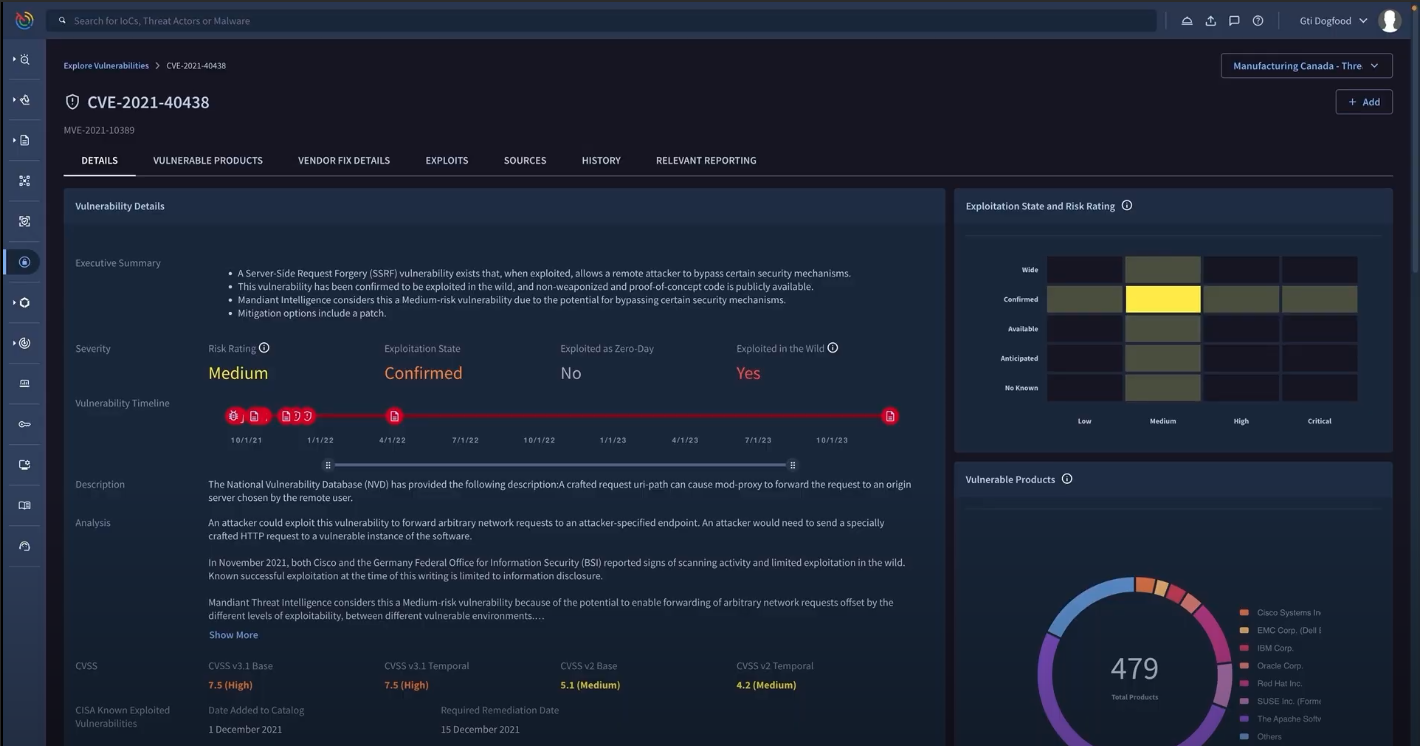

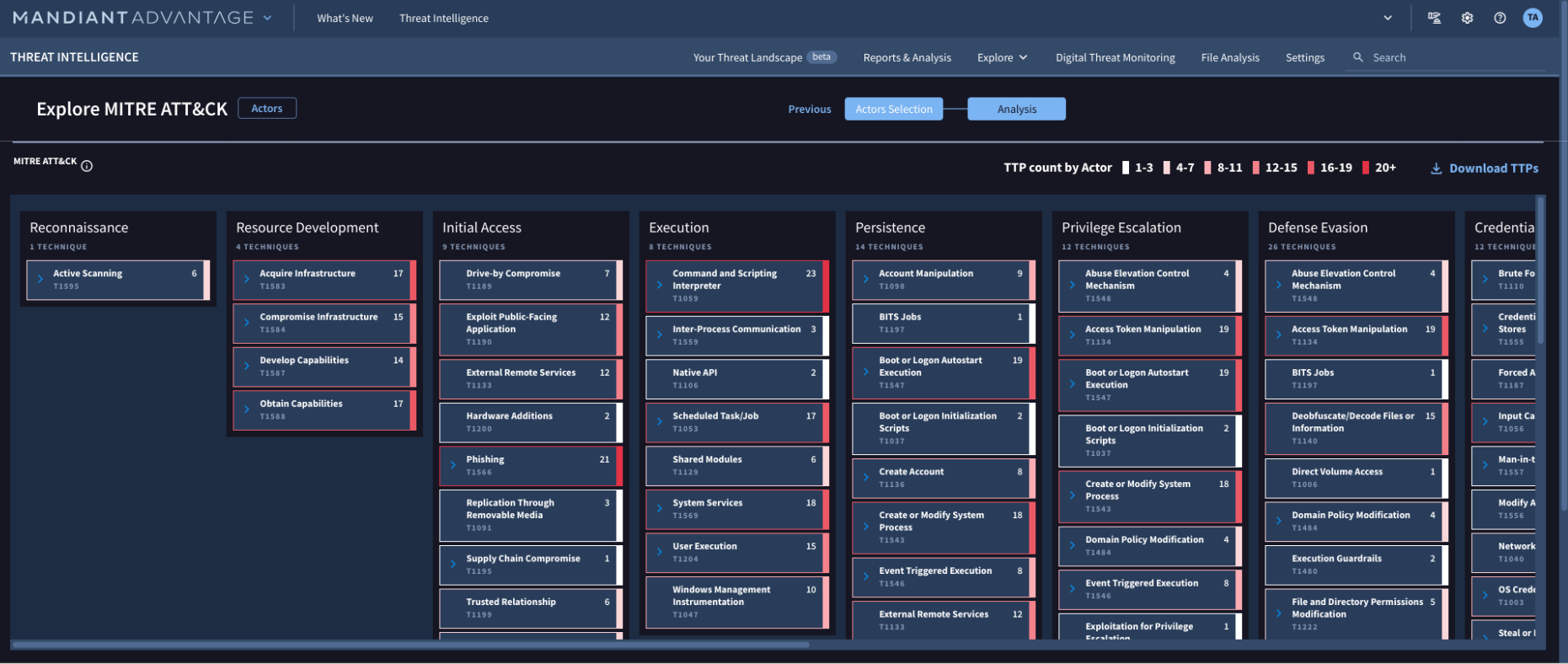

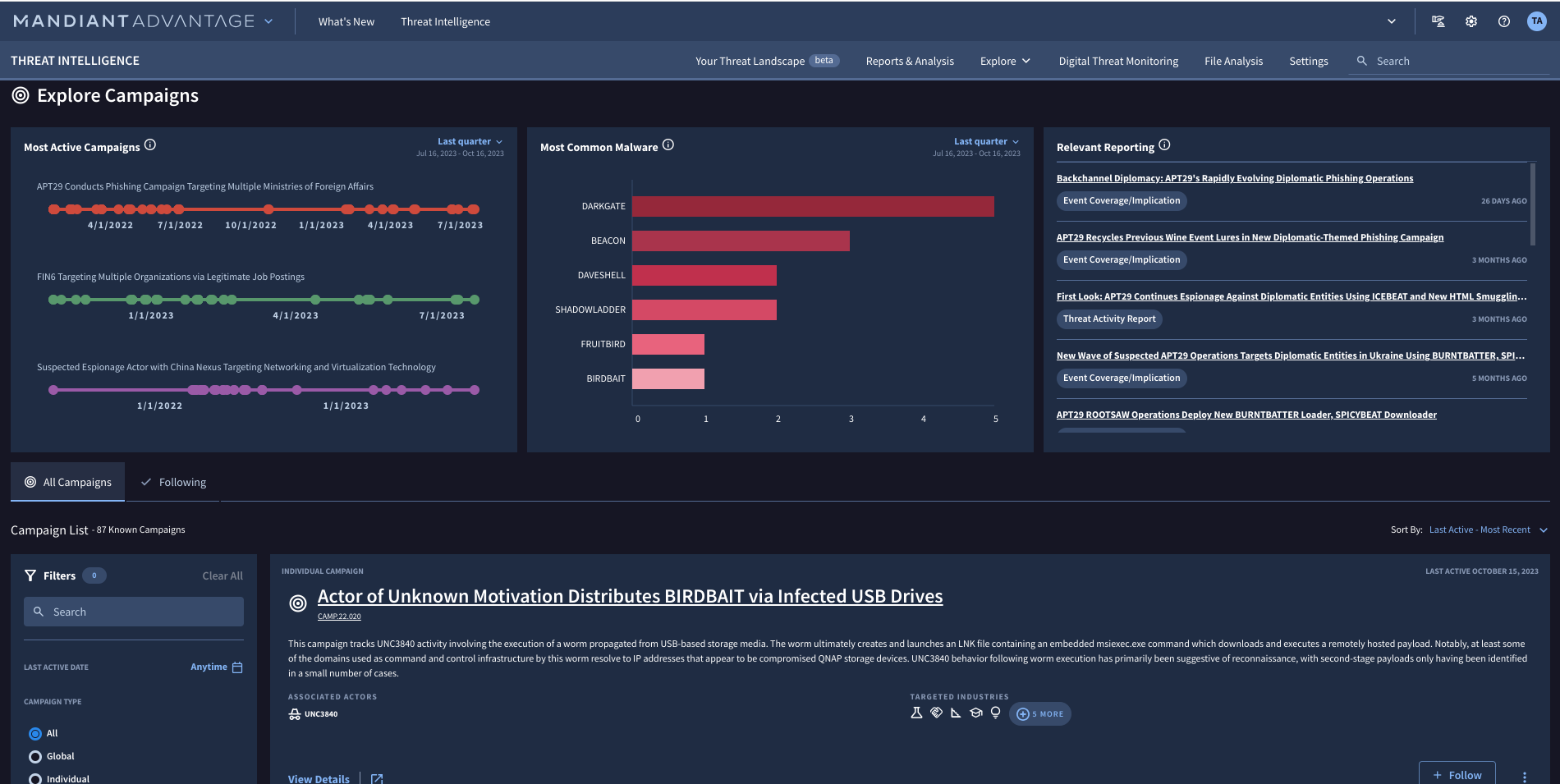

了解威胁行为者及其不断变化的策略、技术和流程 (TTP),从而集中关注与贵组织相关度最高的威胁。利用这些数据洞见主动设立防御机制、高效搜寻威胁,并在短短几分钟内响应新威胁。

让 Google 助力您的安全团队

与 Mandiant 业界卓越的威胁分析师开展合作,提升团队的能力。我们的威胁情报专家随时为您提供帮助。无论您是想为自己的团队安排网络威胁情报 (CTI) 培训、需要更深入地了解应该优先应对的威胁,还是需要请一位 CTI 专家与您的团队交流,我们都具备相应的专业实力,来帮助您充分利用威胁情报。

直接在控制台内获得 Mandiant 专家的协助,更迅速地应对威胁,以便推进到下一项任务。

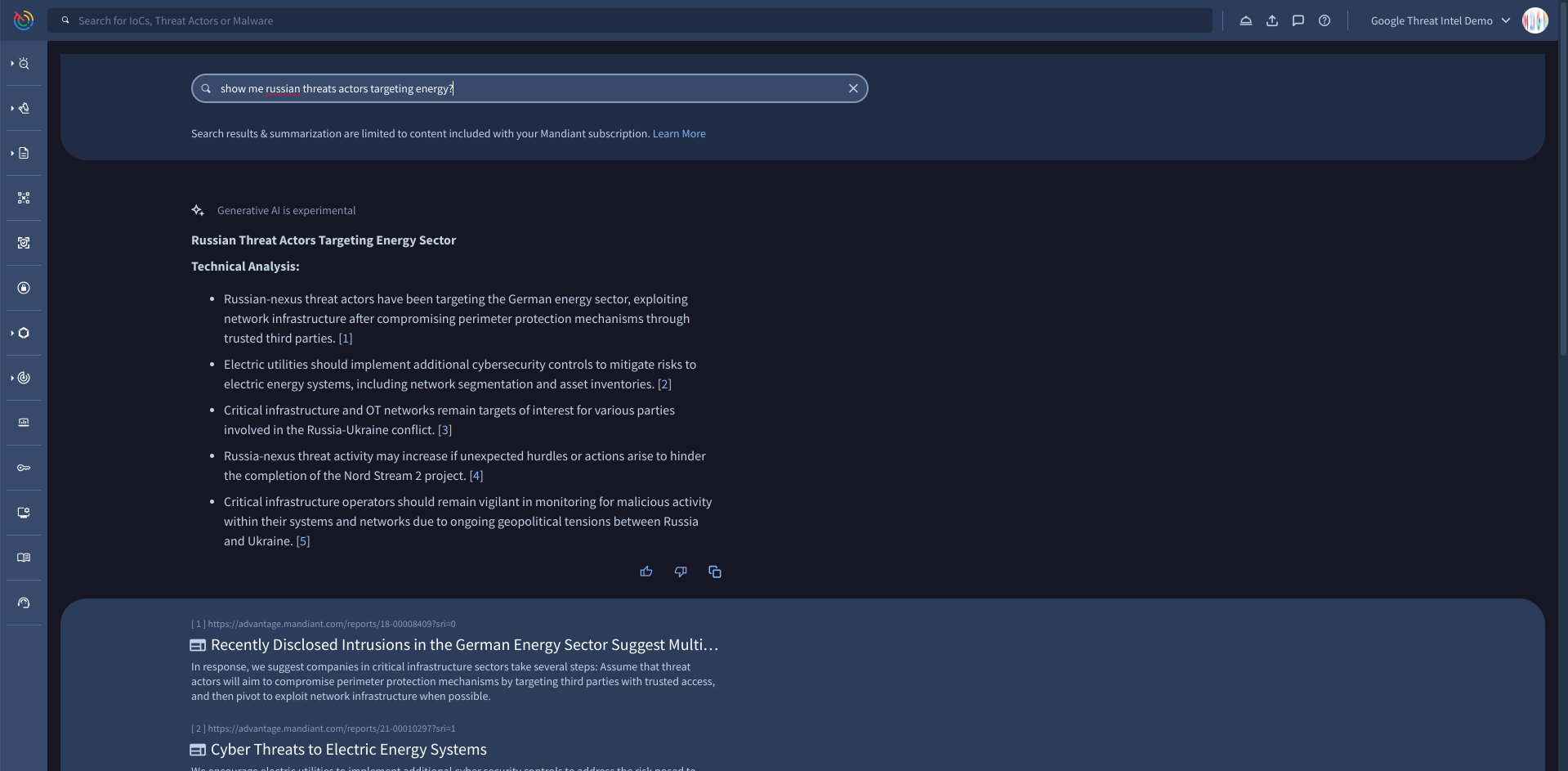

利用 Gemini 增强团队能力

借助 AI 的力量优化工作流。Threat Intelligence 中的 Gemini 能够分析庞大的数据集,并发挥强大的助力作用,立即发现与您独特的风险状况最为相关的威胁,减少过于宽泛的警报造成的干扰。它会不断从您的操作中学习,为您量身定制输出内容,并让输出内容越来越符合您的具体需求。

利用工作台简化工作流与协作

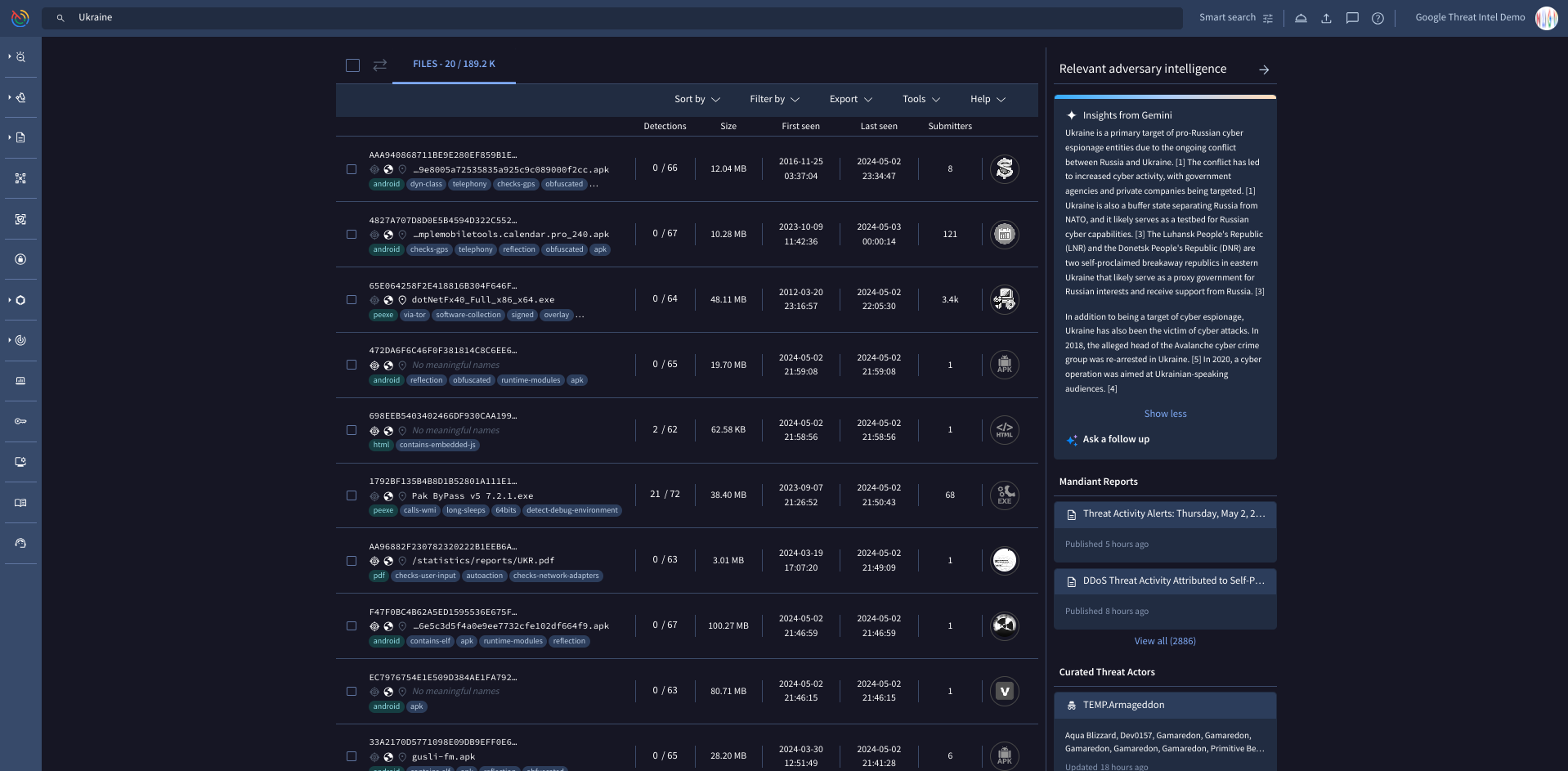

掌控威胁分析。我们的威胁情报工作台将您需要的一切整合于一处:庞大的恶意软件数据库、强大的工具、深入的背景信息以及简单易用的协作功能。使用图表、搜寻结果、规则共享和集合来自定义工作流,最大程度提高效率。

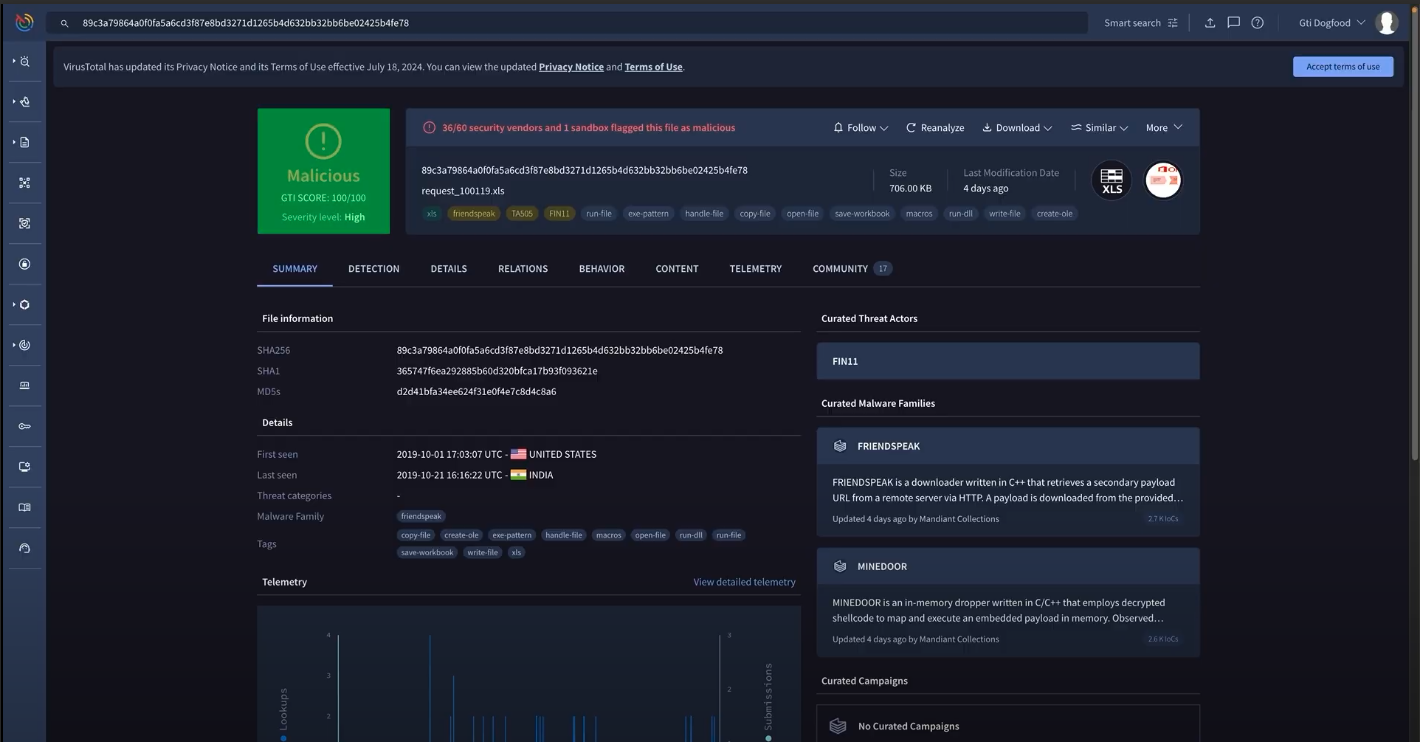

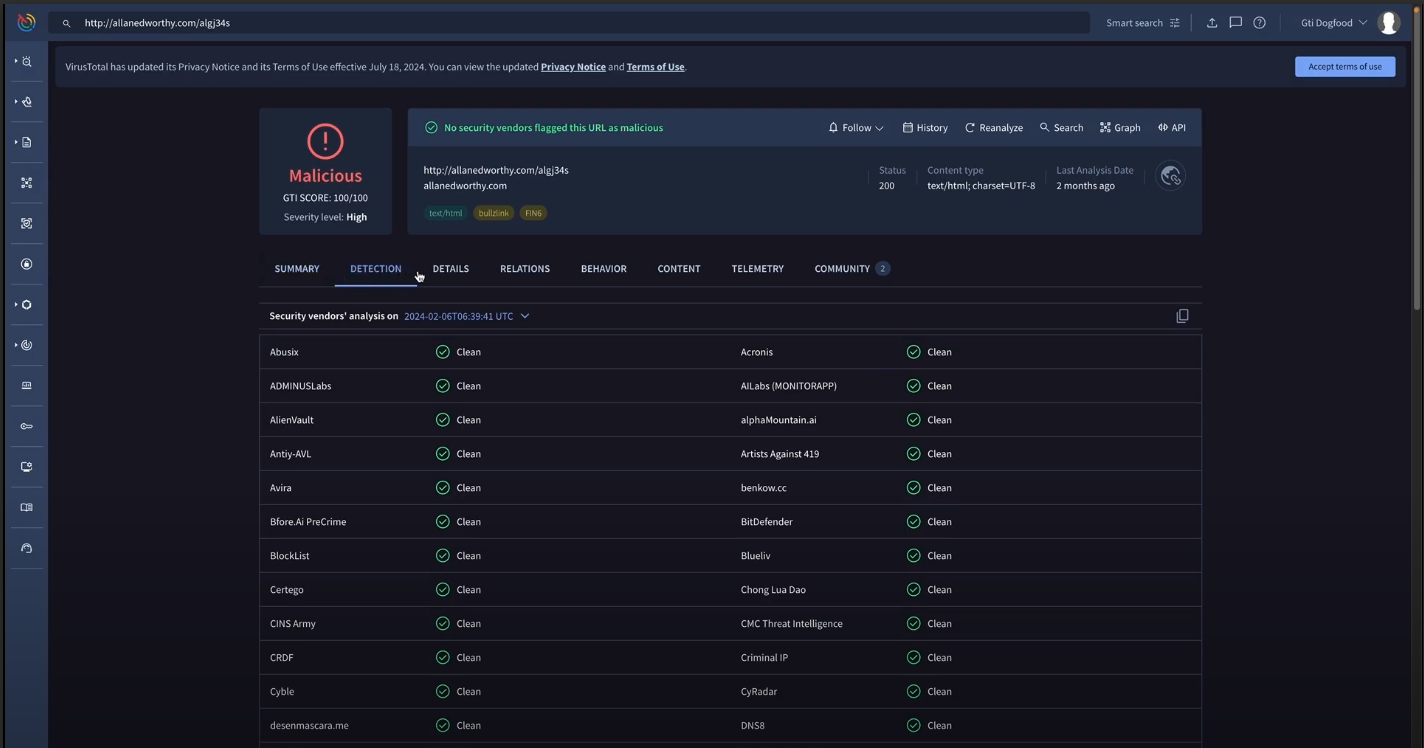

值得信赖的统一判定

为了保证安全性、妥善应对眼前的威胁,您需要对自己所使用的威胁情报充满信心。Google Threat Intelligence 汇集了 Google 的大量威胁数据洞见、经过人工筛选的 Mandiant 一线威胁情报以及 VirusTotal 庞大的威胁数据库,让您能够集中查看威胁信息,方便您了解某个迹象或可疑对象是否属于应该优先应对的组织威胁。

常见用途

自动执行 IOC 丰富化和警报优先级排序

信心满满地应对突发事件

威胁情报和高级搜寻

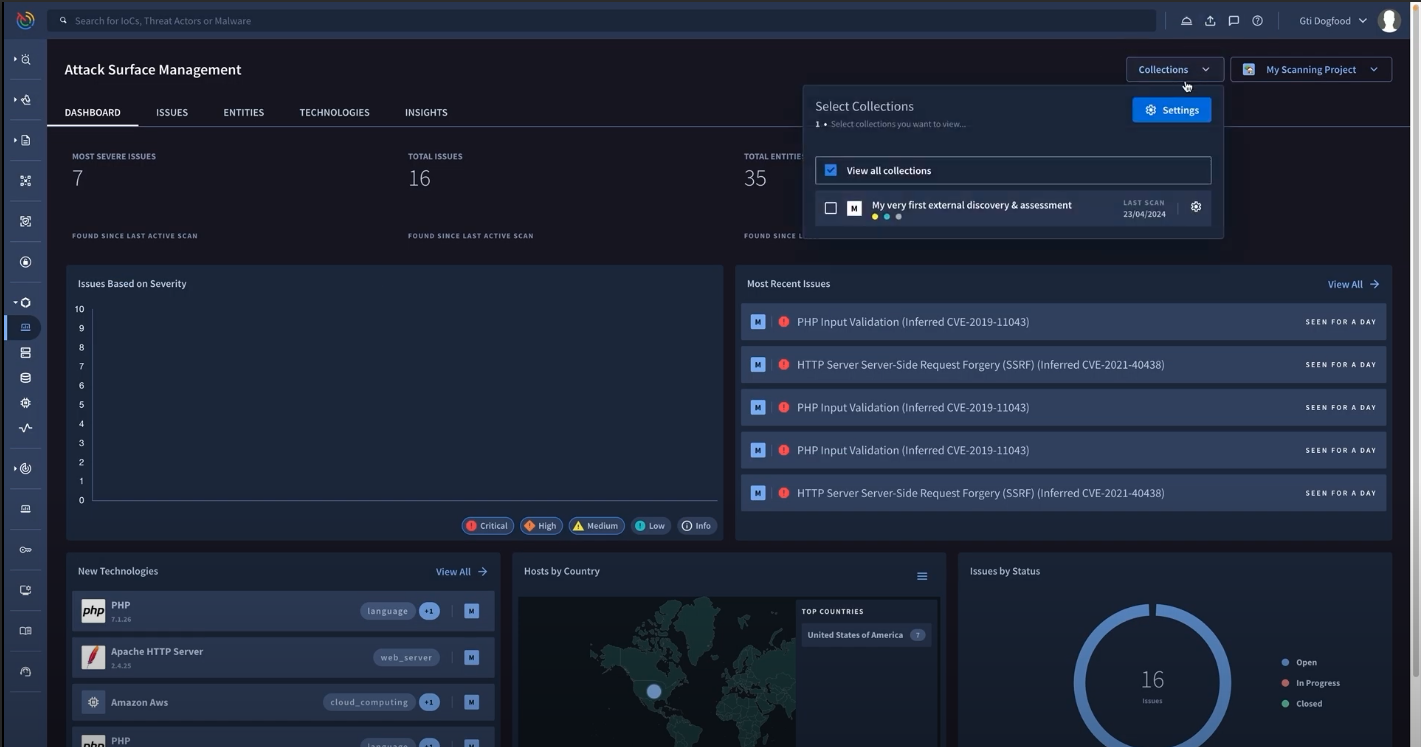

发现外部威胁

利用 AI 生成的摘要,更快地了解威胁情报

信心十足地预测、识别和应对威胁

OEM Google Threat Intelligence

将 Google Threat Intelligence 融入您的产品/服务

学习资源

将 Google Threat Intelligence 融入您的产品/服务

价格

| Google Threat Intelligence 定价方式 | 订阅按照固定年费定价,每个订阅级别都有固定的 API 调用次数。您可单独添加更多 API 调用次数包。 | |

|---|---|---|

| 产品/订阅 | 说明 | 价格 |

Google Threat Intelligence - 标准版 | 适合希望根据威胁情报来执行事件分类和检测、从而改善安全状况的组织。 | |

Google Threat Intelligence - 企业版 | 适合希望利用威胁情报加强主动性、进一步了解瞄准自己的威胁行为者并实施高效威胁搜寻的组织。 | |

Google Threat Intelligence - 企业加强版 | 适合拥有强大网络威胁情报团队的组织。在这些组织中,威胁情报被视为了解攻击者并先其一步的重要利器。 | |

Google Threat Intelligence - OEM | 适合希望利用 Google Threat Intelligence 帮助其客户领先攻击者一步的技术供应商。 | |

Google Threat Intelligence 定价方式

订阅按照固定年费定价,每个订阅级别都有固定的 API 调用次数。您可单独添加更多 API 调用次数包。

常见问题解答

什么是网络威胁情报 (CTI)?

CTI 能够深入分析网络威胁。情报团队会依托多个来源所提供的可靠分析洞见,围绕威胁现状、威胁行为者及其策略、技术和流程 (TTP) 确定可作为行动依据的背景。有效使用 CTI 可让组织在对抗威胁行为者时,实现从被动应对到主动出击的转变。

如何利用 CTI 实现更加积极主动的安全机制?

利用可靠的威胁情报,您可以了解威胁行为者利用的恶意软件和 TTP,以及他们利用哪些漏洞针对特定行业和区域实施攻击。组织可利用这些情报来实施、配置和调整安全工具,并培训员工阻止攻击。

什么是威胁行为者?

威胁行为者是指恶意针对或攻击他人的个人或群体。通常,威胁行为者以间谍活动、经济利益或公开宣传为动机,可能会独自开展完整的攻击活动,也可能与专门从事特定方面的攻击的其他团体合作。

如何识别活跃威胁?

假设我们都同意,“威胁”是指攻击计划或倾向,而不是“攻击”- 当前或以前成功的入侵。威胁情报通过提供对您的特定区域或行业造成影响的威胁行为者和恶意软件的背景信息,可帮助发现有效的威胁。识别有效威胁的另一种方法是扫描深网、暗网和开放网络,获取围绕您的组织、人员、技术或合作伙伴的交流信息。通过识别这些威胁,安全专业人员可以主动调整防御措施,以阻止或降低潜在攻击的影响。

CTI 分为哪三种类型?

战略层面 - 用于推动业务决策和安全投资的宏观趋势。

运营层面 - 组织面临的安全威胁的背景信息,安全专业人员据此可对威胁行为者及其 TTP 有更多了解。

战术层面 - 对威胁行为者的 TTP 的认知信息,安全专业人员据此来阻止突发事件并做出防御性调整。