Google Cloud per videogiochi

Un ecosistema per i giochi realisticamente animati

Google gestisce servizi in tempo reale utilizzati da miliardi di persone. Sfrutta la tecnologia, le prestazioni e la scalabilità di altissimo livello di Google Cloud.

Trasforma le tue partite live in giochi animati realisticamente di nuova generazione con le funzionalità di IA generativa di Google.

Le soluzioni Google Cloud ti aiutano a offrire giochi eccezionali e a scoprire nuovi modi per soddisfare i giocatori, per fare in modo che tornino a giocare con i tuoi.

Infrastruttura cloud per i giochi

Il mondo ha molti giocatori con aspettative più alte

L'ecosistema di soluzioni di Google Cloud ti aiuta a offrire servizi ai giocatori in modo affidabile in tutto il mondo. Crea, scala e reagisci rapidamente.

“Il nostro obiettivo è trovare continuamente nuovi modi per fornire ai nostri giocatori servizi di massima qualità e senza interruzioni, in modo che possano concentrarsi sui loro giochi. …Questa collaborazione consente di combinare l'esperienza di Google Cloud nel deployment di Kubernetes su larga scala con la nostra profonda conoscenza delle tecnologie e delle pipeline di sviluppo di giochi.”

Carl Dionne, Direttore dello sviluppo, Online Technology Group, AdMob

Database e analisi per i giochi

Man mano che il pubblico cresce, c'è sempre di più da sapere

Creati inizialmente per i servizi consumer di Google, i database in tempo reale di Google Cloud hanno una scalabilità senza pari. Sfrutta, proteggi e scala i tuoi dati in tutte le regioni e per tutti i giochi.

“La nostra infrastruttura deve supportare centinaia di migliaia di connessioni simultanee al secondo, nonché il nostro data warehouse, e abbiamo visto che Google ha la capacità di gestire le nostre esigenze.”

Jacques Erasmus, CIO, King

Soluzioni migliori per i giochi

Analisi e IA per i giochi

Gli indizi per conquistare e non perdere i giocatori sono nei tuoi dati

I giochi di successo generano enormi quantità di dati. Le soluzioni di IA e analisi di Google Cloud ti aiutano a sintetizzare grandi quantità di dati in fatti e insight.

Soluzioni migliori per i giochi

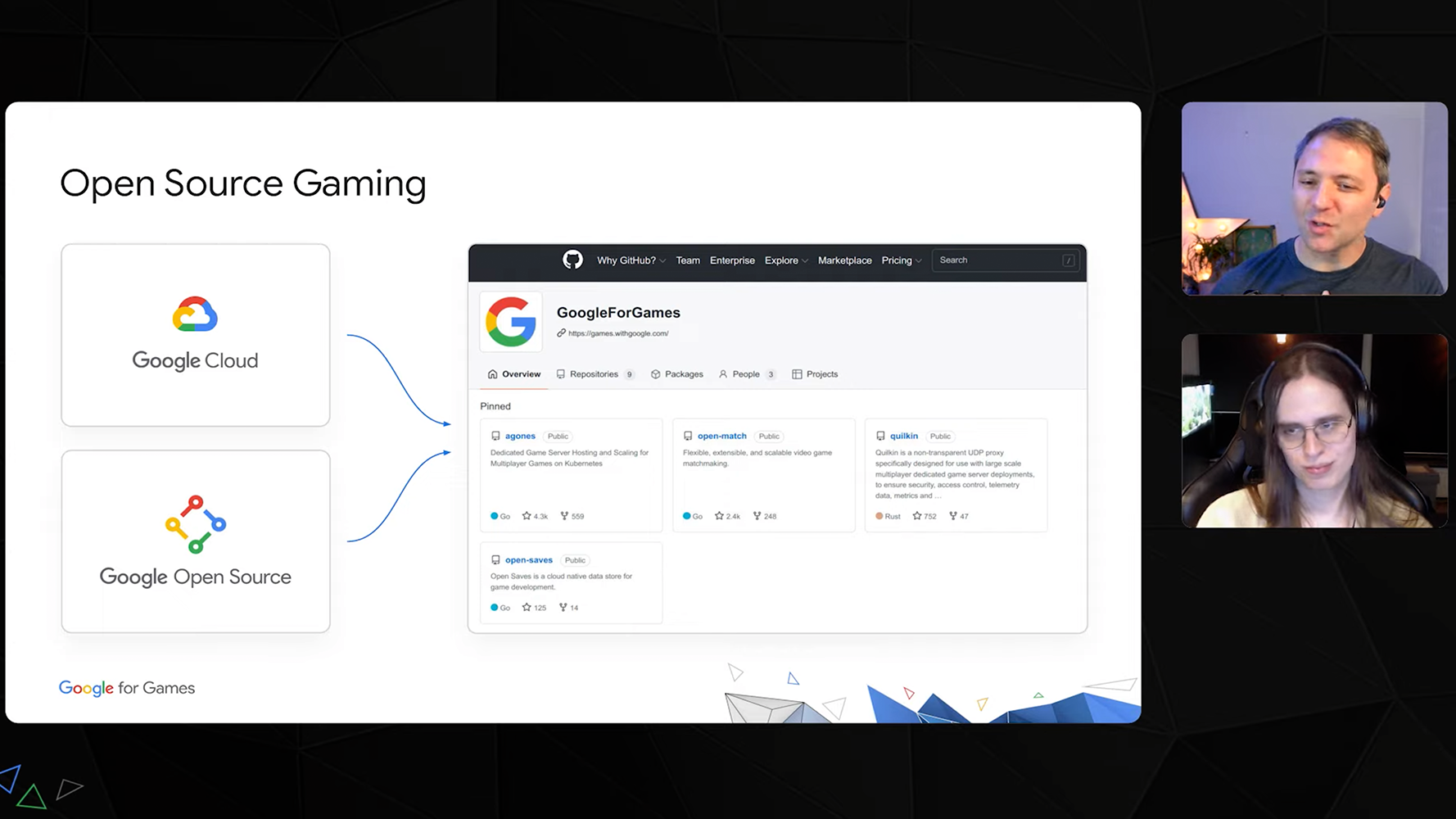

Open source per i giochi

I giochi più grandi devono integrarsi con gli strumenti e la tecnologia esistenti

Crea soluzioni personalizzate senza partire da zero. Usa progetti open source fondati da Google: da progetti specifici per i giochi come Open Match a standard di settore come Kubernetes.

Soluzioni migliori per i giochi

IA per i giochi

Dai vita ai tuoi giochi con l'IA generativa all'avanguardia

Integra l'IA generativa nella tua pipeline di sviluppo con Vertex AI. Esegui il deployment di modelli AI su Google Kubernetes Engine per creare esperienze completamente nuove per i giocatori.

Servi i tuoi giocatori

Infrastruttura cloud per i giochi

Il mondo ha molti giocatori con aspettative più alte

L'ecosistema di soluzioni di Google Cloud ti aiuta a offrire servizi ai giocatori in modo affidabile in tutto il mondo. Crea, scala e reagisci rapidamente.

“Il nostro obiettivo è trovare continuamente nuovi modi per fornire ai nostri giocatori servizi di massima qualità e senza interruzioni, in modo che possano concentrarsi sui loro giochi. …Questa collaborazione consente di combinare l'esperienza di Google Cloud nel deployment di Kubernetes su larga scala con la nostra profonda conoscenza delle tecnologie e delle pipeline di sviluppo di giochi.”

Carl Dionne, Direttore dello sviluppo, Online Technology Group, AdMob

Conosci il tuo gioco

Database e analisi per i giochi

Man mano che il pubblico cresce, c'è sempre di più da sapere

Creati inizialmente per i servizi consumer di Google, i database in tempo reale di Google Cloud hanno una scalabilità senza pari. Sfrutta, proteggi e scala i tuoi dati in tutte le regioni e per tutti i giochi.

“La nostra infrastruttura deve supportare centinaia di migliaia di connessioni simultanee al secondo, nonché il nostro data warehouse, e abbiamo visto che Google ha la capacità di gestire le nostre esigenze.”

Jacques Erasmus, CIO, King

Soluzioni migliori per i giochi

Conosci i tuoi giocatori

Analisi e IA per i giochi

Gli indizi per conquistare e non perdere i giocatori sono nei tuoi dati

I giochi di successo generano enormi quantità di dati. Le soluzioni di IA e analisi di Google Cloud ti aiutano a sintetizzare grandi quantità di dati in fatti e insight.

Soluzioni migliori per i giochi

Rafforza la tua tecnologia

Open source per i giochi

I giochi più grandi devono integrarsi con gli strumenti e la tecnologia esistenti

Crea soluzioni personalizzate senza partire da zero. Usa progetti open source fondati da Google: da progetti specifici per i giochi come Open Match a standard di settore come Kubernetes.

Soluzioni migliori per i giochi

Crea giochi animati realisticamente

IA per i giochi

Dai vita ai tuoi giochi con l'IA generativa all'avanguardia

Integra l'IA generativa nella tua pipeline di sviluppo con Vertex AI. Esegui il deployment di modelli AI su Google Kubernetes Engine per creare esperienze completamente nuove per i giocatori.