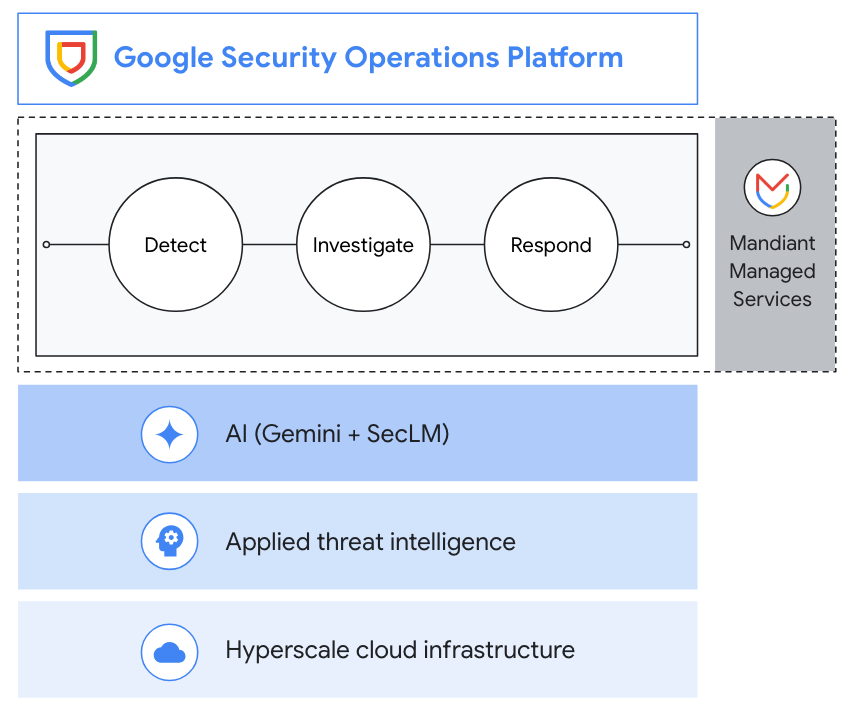

Google Security Operations(SecOps)

인텔리전스 및 AI 기반 보안 운영 플랫폼

기능

적은 노력으로 더 많은 위협 감지

Google SecOps는 즉시 사용 가능한 풍부한 탐지 기능을 제공하며, 탐지 기능은 계속해서 늘어나고 있습니다. 이러한 탐지 기능은 Google SecOps의 위협 연구팀에서 개발하고 지속적으로 유지 관리합니다.

Gemini를 활용하여 자연어를 사용해 데이터를 검색, 반복하고 상세히 살펴보고 탐지 항목을 생성하세요.

또한 Google SecOps를 사용하면 직관적인 Yara-L 언어를 사용해 커스텀 탐지 작성이 가능합니다. 훨씬 짧은 시간(및 코드)으로.

준비 시간을 줄이고 데이터를 활용 가능하게 만듭니다. 데이터 파이프라인 관리 기능을 사용하여 보안 원격 분석을 경로 지정, 필터링, 삭제, 변환합니다.

적절한 맥락에서 조사

Google SecOps는 위협 중심의 케이스 관리, 상호작용형의 풍부한 맥락을 담은 알림 그래프, 항목의 자동 병합을 포함한 간소화되고 직관적인 분석가 환경을 제공합니다.

Gemini 조사 채팅 어시스턴트와 상호작용하여 케이스에서 발생한 상황에 대한 컨텍스트와 세부정보를 파악하고, AI가 생성한 케이스 요약과 대응 방법에 대한 추천을 받아 더욱 효율적으로 조사할 수 있습니다.

Google SecOps는 조사 과정에서 필요한 추가 데이터를 표시하기 위해 매우 빠르고 유연하며 상황에 맞는 검색 기능을 제공합니다.

신속하고 정확한 대응

Google SecOps에는 완전한 보안 조정, 자동화, 대응(SOAR) 기능이 포함되어 있습니다. 일반적인 대응 조치를 자동화하고 300개 이상의 도구(EDR, ID 관리, 네트워크 보안 등)를 조정하며 자동 문서화 케이스 월을 사용하여 팀의 다른 구성원과 협업하는 플레이북을 빌드하세요.

컨텍스트 인식 AI 기반 채팅과 상호작용하여 플레이북을 쉽게 만드세요.

Google SecOps를 사용하면 분석가 생산성 및 MTTR과 같은 대응 노력의 효과를 용이하게 추적하고 측정하여 이해관계자에게 전달할 수 있습니다.

일반적인 용도

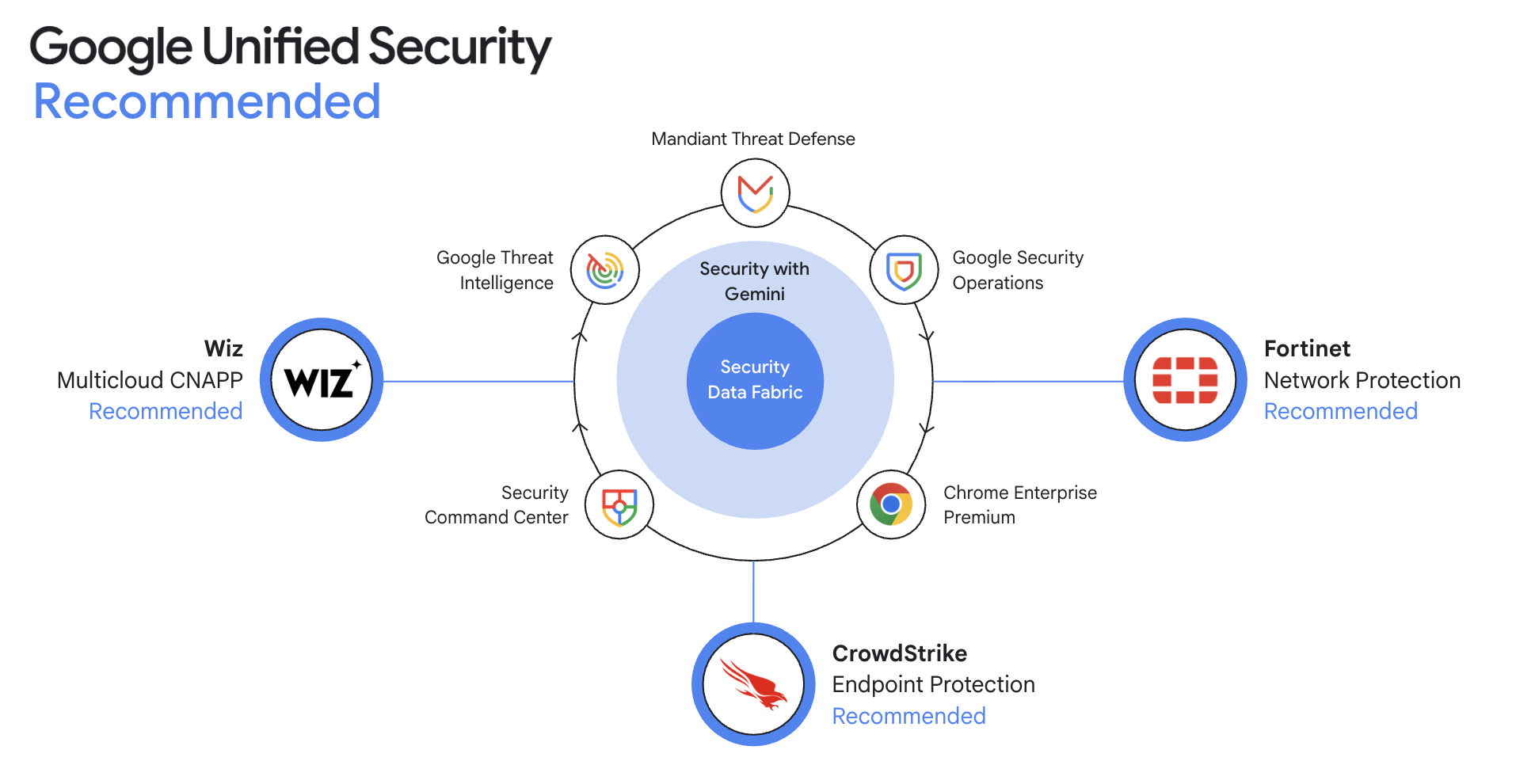

Google Unified Security Recommended

가격 책정

| Google Security Operations 가격 책정 정보 | Google Security Operations는 패키지로 제공되며 수집을 기준으로 책정됩니다. 추가 비용 없이 보안 원격 분석 1년 보관이 포함됩니다. | |

|---|---|---|

| 패키지 유형 | 포함된 기능 | 가격 책정 |

표준 | 기본 SIEM 및 SOAR 기능 12개월 핫 데이터 보관, 700개 이상의 파서 및 300개 이상의 SOAR 통합에 대한 전체 액세스 권한, 원격 에이전트가 있는 1개의 환경을 통해 데이터 수집, 위협 감지, 조사 및 대응을 위한 핵심 기능이 포함됩니다. 이 패키지의 감지 엔진은 최대 1,000개의 단일 이벤트 규칙과 75개의 멀티 이벤트 규칙을 지원합니다. 선별된 감지 규칙의 하위 집합을 선택합니다. 위협 인텔리전스 자체 위협 인텔리전스 피드를 사용합니다. 데이터 파이프라인 관리 필터링 및 변환이 제한적으로 포함됩니다. | 영업팀에 가격 문의 |

Enterprise | Standard 패키지의 모든 기능 외에도 다음 기능을 제공합니다. 기본 SIEM 및 SOAR 기능 최대 2,000개의 단일 이벤트 규칙과 125개의 멀티 이벤트 규칙을 지원하는 감지 엔진과 원격 에이전트가 있는 무제한 환경으로 지원을 확장했습니다. UEBA YARA-L을 사용하여 자체 사용자 및 항목 행동 분석을 위한 규칙을 생성하고 위험 대시보드 및 즉시 사용 가능한 사용자 및 항목 행동 스타일 감지를 이용할 수 있습니다. 위협 인텔리전스 필터링, 감지, 조사 컨텍스트 및 RetroHunt에 사용할 수 있는 보강된 오픈 소스 인텔리전스 선별 기능을 추가합니다. 강화된 오픈소스 인텔리전스에는 Google 세이프 브라우징, 원격 액세스, Benign 및 OSINT Threat Associations가 포함됩니다. Google 선별된 감지 Google 전문가가 유지관리하며 온프렘 및 클라우드 위협을 막아내는 감지 기능을 즉시 사용할 수 있습니다. 보안 운영의 Gemini AI를 통해 생산성을 한 단계 높이세요. 보안 운영의 Gemini는 자연어, 대화형 조사 어시스턴트, 맥락에 맞는 요약, 권장 대응 조치, 감지 및 플레이북 생성을 제공합니다. 데이터 파이프라인 관리 필터링 및 변환이 제한적으로 포함됩니다. | 영업팀에 가격 문의 |

Enterprise Plus | Enterprise 패키지의 모든 기능 외에도 다음 기능을 제공합니다. 기본 SIEM 및 SOAR 기능 최대 3,500개의 단일 이벤트 규칙과 200개의 멀티 이벤트 규칙을 지원하는 확장된 감지 엔진 응용 위협 인텔리전스 활성 Mandiant 사고 대응 활동에서 수집된 인텔리전스를 포함하여 Google Threat Intelligence(Mandiant, VirusTotal, Google 위협 인텔리전스 포함)에 대한 전체 액세스 권한이 있습니다. Applied Threat Intelligence는 고유한 소스 외에도 각 고객의 고유한 환경을 고려한 ML 기반 우선순위 지정을 통해 IoC 일치의 턴키 우선순위 지정을 제공합니다. 또한 Google Cloud는 IoC를 넘어 공격자의 행동 및 작전 방식을 이해하는 데 TTP를 포함할 것입니다. Google 선별된 감지 Mandiant의 1차 조사와 활성 사고 대응 활동에서 확인된 일선 위협을 기반으로 하는 새로운 위협 감지에 대한 추가 액세스를 제공합니다. 데이터 파이프라인 관리 고급 필터링, 삭제, 변환, Google로 라우팅이 포함됩니다. 또한 SIEM 마이그레이션을 위해 다른 대상에 라우팅하는 기능을 12개월간 이용할 수 있습니다. BigQuery UDM 스토리지 Google SecOps 데이터의 BigQuery 내보내기를 위해 보관 기간(기본적으로 12개월)까지 무료 스토리지가 제공됩니다. | 영업팀에 가격 문의 |

Google Security Operations 가격 책정 정보

Google Security Operations는 패키지로 제공되며 수집을 기준으로 책정됩니다. 추가 비용 없이 보안 원격 분석 1년 보관이 포함됩니다.

표준

기본 SIEM 및 SOAR 기능

12개월 핫 데이터 보관, 700개 이상의 파서 및 300개 이상의 SOAR 통합에 대한 전체 액세스 권한, 원격 에이전트가 있는 1개의 환경을 통해 데이터 수집, 위협 감지, 조사 및 대응을 위한 핵심 기능이 포함됩니다.

이 패키지의 감지 엔진은 최대 1,000개의 단일 이벤트 규칙과 75개의 멀티 이벤트 규칙을 지원합니다. 선별된 감지 규칙의 하위 집합을 선택합니다.

위협 인텔리전스

자체 위협 인텔리전스 피드를 사용합니다.

데이터 파이프라인 관리

필터링 및 변환이 제한적으로 포함됩니다.

영업팀에 가격 문의

Enterprise

Standard 패키지의 모든 기능 외에도 다음 기능을 제공합니다.

기본 SIEM 및 SOAR 기능

최대 2,000개의 단일 이벤트 규칙과 125개의 멀티 이벤트 규칙을 지원하는 감지 엔진과 원격 에이전트가 있는 무제한 환경으로 지원을 확장했습니다.

UEBA

YARA-L을 사용하여 자체 사용자 및 항목 행동 분석을 위한 규칙을 생성하고 위험 대시보드 및 즉시 사용 가능한 사용자 및 항목 행동 스타일 감지를 이용할 수 있습니다.

위협 인텔리전스

필터링, 감지, 조사 컨텍스트 및 RetroHunt에 사용할 수 있는 보강된 오픈 소스 인텔리전스 선별 기능을 추가합니다. 강화된 오픈소스 인텔리전스에는 Google 세이프 브라우징, 원격 액세스, Benign 및 OSINT Threat Associations가 포함됩니다.

Google 선별된 감지

Google 전문가가 유지관리하며 온프렘 및 클라우드 위협을 막아내는 감지 기능을 즉시 사용할 수 있습니다.

보안 운영의 Gemini

AI를 통해 생산성을 한 단계 높이세요. 보안 운영의 Gemini는 자연어, 대화형 조사 어시스턴트, 맥락에 맞는 요약, 권장 대응 조치, 감지 및 플레이북 생성을 제공합니다.

데이터 파이프라인 관리

필터링 및 변환이 제한적으로 포함됩니다.

영업팀에 가격 문의

Enterprise Plus

Enterprise 패키지의 모든 기능 외에도 다음 기능을 제공합니다.

기본 SIEM 및 SOAR 기능

최대 3,500개의 단일 이벤트 규칙과 200개의 멀티 이벤트 규칙을 지원하는 확장된 감지 엔진

응용 위협 인텔리전스

활성 Mandiant 사고 대응 활동에서 수집된 인텔리전스를 포함하여 Google Threat Intelligence(Mandiant, VirusTotal, Google 위협 인텔리전스 포함)에 대한 전체 액세스 권한이 있습니다.

Applied Threat Intelligence는 고유한 소스 외에도 각 고객의 고유한 환경을 고려한 ML 기반 우선순위 지정을 통해 IoC 일치의 턴키 우선순위 지정을 제공합니다. 또한 Google Cloud는 IoC를 넘어 공격자의 행동 및 작전 방식을 이해하는 데 TTP를 포함할 것입니다.

Google 선별된 감지

Mandiant의 1차 조사와 활성 사고 대응 활동에서 확인된 일선 위협을 기반으로 하는 새로운 위협 감지에 대한 추가 액세스를 제공합니다.

데이터 파이프라인 관리

고급 필터링, 삭제, 변환, Google로 라우팅이 포함됩니다. 또한 SIEM 마이그레이션을 위해 다른 대상에 라우팅하는 기능을 12개월간 이용할 수 있습니다.

BigQuery UDM 스토리지

Google SecOps 데이터의 BigQuery 내보내기를 위해 보관 기간(기본적으로 12개월)까지 무료 스토리지가 제공됩니다.

영업팀에 가격 문의

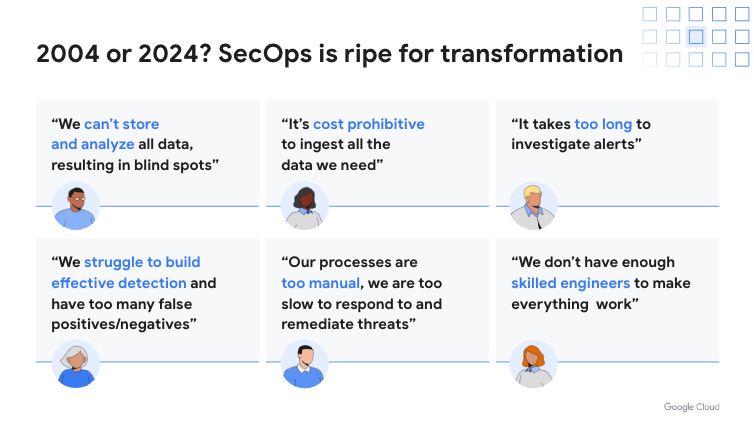

비즈니스 사례

귀사와 같은 조직에서 Chronicle Security Operations를 사용하여 비용을 절감하고 ROI를 높이며 혁신을 주도하는 방법을 알아보세요.

Forrester Consulting 연구: Google Security Operations를 통해 240%의 ROI를 달성한 고객

보험사 CISO

"간단히 말해 Google SecOps는 대규모 위험 감소 도구입니다. 모니터링 가능성이 높아지고 평균 감지 시간과 평균 대응 시간이 단축되기 때문에 비즈니스에 영향을 미칠 수 있었던 위협이 더 이상 영향을 미치지 않습니다."

전 세계 보안팀이 신뢰하고 선호합니다

"기존 SIEM을 사용하면 당사 규모의 환경에서 5~7명이 필요합니다. Google Security Operations를 사용하면서 데이터 로깅량이 약 22배, 이벤트 확인량이 3배 증가했으며 조사 완료 시간은 절반으로 줄었습니다." - 마이크 오로스, Vertiv CISO

"기존 SIEM에서는 많은 컨텍스트 보강과 모든 위협 인텔리전스 정보를 SIEM에 제공해야 했습니다. 데이터 엔지니어링을 통해 Google에서 목적에 맞게 빌드된 제품을 더욱 깊이 통합해줘 이를 효과적으로 처리할 수 있게 되었습니다. 매우 직관적이고 속도도 빨라서 큰 도움이 되었습니다." - 마크 루이스, Pfizer 사이버 보안 분석 책임자

"Google Security Operations로 이전하면서 탐지와 조사에 소요되는 시간을 2시간에서 약 15~30분으로 단축할 수 있었습니다. 더 이상 서로 다른 도구에 시간을 소비하지 않고 보안 운영 분석가의 직무를 수행할 수 있어 더 발전된 워크플로우로 작업할 수 있습니다." - 헥터 페냐, Apex FinTech Solutions 정보 보안 부문 전무이사

FAQ

Google Security Operations는 Google Cloud에만 적용되나요?

아니요. Google SecOps는 온프레미스 및 모든 주요 클라우드 제공업체를 포함한 전체 환경의 보안 원격 분석을 수집하고 분석하여 조직 전반에서 사이버 위협을 감지, 조사, 대응할 수 있도록 지원합니다. 지원되는 로그 유형 및 파서의 전체 목록을 확인하세요.

내 위협 인텔리전스 피드를 Google Security Operations에 가져올 수 있나요?

예. Google SecOps와 모든 위협 인텔리전스 피드를 통합할 수 있습니다. 위협 감지를 위한 위협 인텔리전스의 자동 적용은 Google의 위협 인텔리전스 피드에서만 지원됩니다.

Google Security Operations는 특정 지역의 데이터 상주를 지원하나요?

예 사용 가능한 리전의 전체 목록은 여기에서 확인할 수 있습니다.

Google SecOps에 AI가 포함되어 있나요?

예. Google은 AI를 활용하여 자연어를 사용하여 데이터를 검색하고 반복하고 상세히 살펴보는 기능을 포함해 생산성을 향상시킵니다. Gemini는 기본 쿼리를 생성하고 완전 매핑된 문법을 표시합니다. 또한 케이스 상황에 대한 AI가 생성한 요약과 대응 방법에 대한 추천을 사용하여 더욱 효율적으로 조사할 수 있으며, 감지 및 플레이북 생성 기능을 포함한 컨텍스트 인식 AI 기반 채팅을 사용하여 Google SecOps와 상호작용할 수 있습니다.

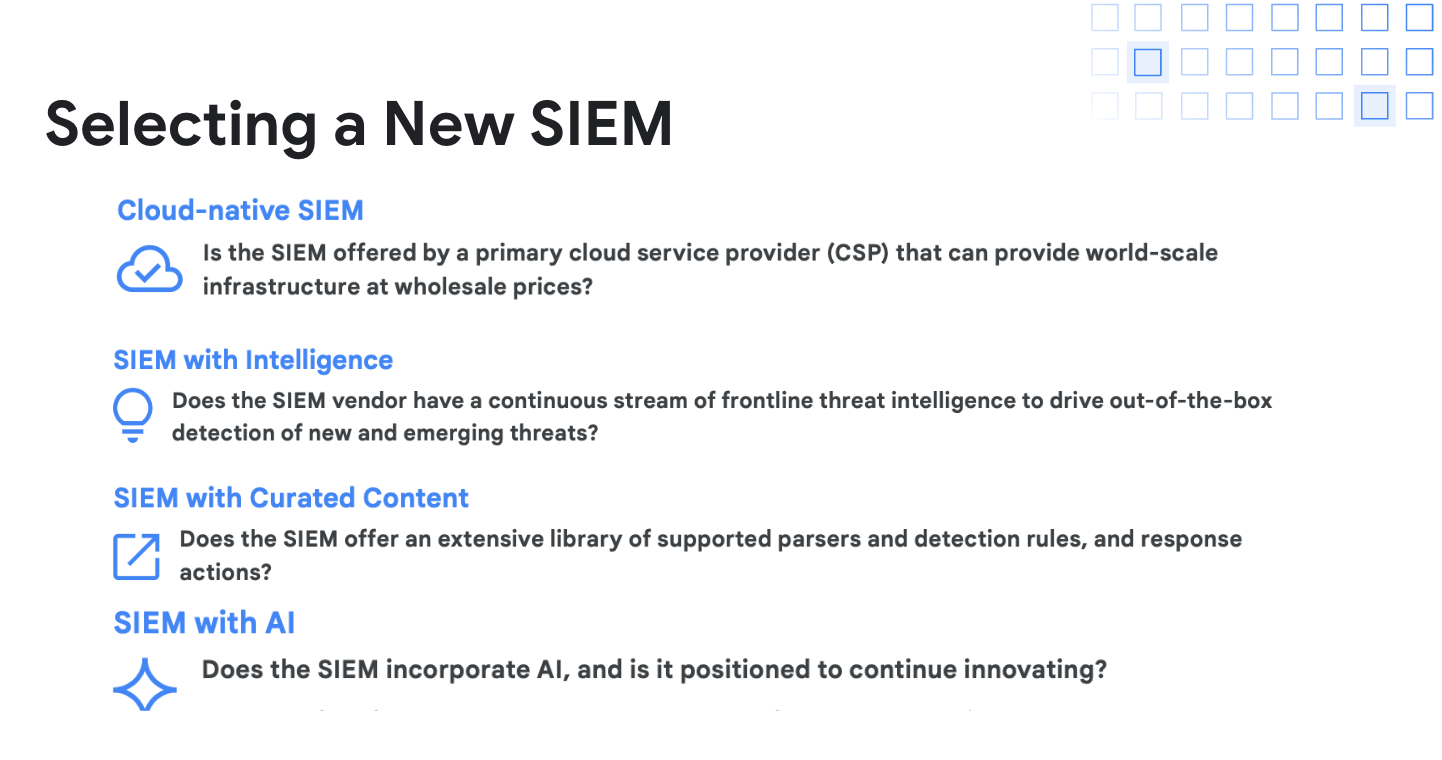

Google SecOps에 SIEM 기능이 포함되어 있나요?

예. Google SecOps에는 SIEM(보안 정보 및 이벤트 관리), SOAR(보안 조정, 자동화, 대응), 적용된 위협 인텔리전스 기능이 포함됩니다.

Google SecOps로 사이버 방어 프로그램을 혁신하는 데 도움을 줄 수 있는 Google 전문가가 있나요?

예. Mandiant 전문가가 귀사의 니즈에 맞춘 맞춤형 안내와 프로그램 관리를 제공하여 Google SecOps로 사이버 방어 프로그램을 혁신할 수 있도록 도와드립니다. 여기에서 자세히 알아보세요.