Layanan atau revisi Cloud Run memiliki identitas layanan yang digunakan sebagai akun terautentikasi untuk mengakses API Google Cloud dari container instance Cloud Run Anda. Untuk mempelajari identitas layanan lebih lanjut, lihat panduan Pengantar identitas layanan.

Cara penggunaan identitas layanan

Di Cloud Run, identitas layanan adalah akun layanan yang merupakan resource dan akun utama.

- Identitas layanan sebagai resource: Untuk melampirkan akun layanan sebagai identitas layanan, akun deployer harus memiliki akses ke resource identitas layanan. Operasi tertentu, seperti membuat atau memperbarui layanan atau revisi, mengharuskan akun deployer memiliki izin pada resource identitas layanan.

- Identitas layanan sebagai akun utama: Untuk mengakses Google Cloud API dari layanan atau revisi Cloud Run, Anda harus memberikan peran atau izin yang diperlukan kepada identitas layanan untuk operasi yang ingin dilakukan layanan atau revisi Anda.

Bagian berikutnya membahas peran yang diperlukan untuk memberikan akses akun deployer pada resource identitas layanan dan memberikan peran atau izin yang diperlukan oleh akun utama layanan.

Peran yang diperlukan

Anda atau administrator Anda harus memberikan peran dan izin IAM untuk akun deployer dan identitas layanan.

Klik untuk melihat peran yang diperlukan untuk akun deployer

Untuk mendapatkan izin yang diperlukan untuk melampirkan akun layanan sebagai

identitas layanan pada layanan atau revisi, Anda atau administrator Anda

harus memberikan peran

Service Account User (roles/iam.serviceAccountUser) ke akun deployer Anda pada akun layanan

yang digunakan sebagai identitas layanan.

Peran yang telah ditentukan ini berisi izin iam.serviceAccounts.actAs

yang diperlukan untuk melampirkan akun layanan pada

layanan atau revisi. Anda mungkin juga bisa mendapatkan izin ini

dengan mengonfigurasi peran khusus

atau menggunakan peran yang telah ditentukan lainnya.

Untuk mengetahui petunjuk tentang cara memberikan peran ini kepada akun deployer pada identitas layanan, lihat izin deployment. Jika akun layanan berada di project yang berbeda dengan layanan atau revisi Cloud Run, Anda atau administrator Anda juga harus mengonfigurasi peran IAM untuk agen layanan Cloud Run dan menyiapkan kebijakan organisasi. Lihat menggunakan akun layanan dalam project lain untuk mengetahui detail selengkapnya.

Klik untuk melihat peran yang diperlukan untuk identitas layanan

Untuk mengizinkan identitas layanan mengakses Google Cloud API dari Cloud Run, Anda atau administrator harus memberikan izin atau peran yang diperlukan oleh operasi yang ingin Anda lakukan kepada identitas layanan. Untuk mengakses Library Klien Cloud tertentu, lihat dokumentasi Google Cloud untuk layanan Google Cloud .

Jika layanan atau revisi Cloud Run tidak mengakses layanan Google Cloud lain, Anda tidak perlu memberikan peran atau izin apa pun ke identitas layanan, dan Anda dapat menggunakan akun layanan default yang ditetapkan ke project.

Mendapatkan rekomendasi untuk membuat akun layanan khusus

Saat Anda membuat akun layanan baru dari konsol Google Cloud , langkah opsional "Berikan akses project ke akun layanan ini" ditujukan untuk akses tambahan yang diperlukan. Misalnya, satu layanan Cloud Run dapat memanggil layanan Cloud Run pribadi lainnya atau dapat mengakses database Cloud SQL. Keduanya memerlukan peran IAM tertentu. Untuk mengetahui informasi selengkapnya, lihat dokumentasi tentang mengelola akses.

Layanan Pemberi rekomendasi juga secara otomatis memberikan rekomendasi untuk membuat akun layanan khusus dengan serangkaian izin minimal yang diperlukan.

Mengonfigurasi identitas layanan

Jika belum membuat akun layanan, Anda dapat membuat akun layanan yang dikelola pengguna di IAM atau di Cloud Run.

Untuk mengonfigurasi identitas layanan, gunakan Google Cloud konsol, gcloud CLI, API (YAML) saat Anda membuat layanan baru atau men-deploy revisi baru, atau Terraform:

Konsol

Di konsol Google Cloud , buka Cloud Run:

Pilih Services dari menu, lalu klik Deploy container untuk mengonfigurasi layanan baru. Jika Anda mengonfigurasi layanan yang ada, klik layanan, lalu klik Edit dan deploy revisi baru.

Jika Anda mengonfigurasi layanan baru, isi halaman setelan layanan awal, lalu klik Container, Volume, Jaringan, Keamanan untuk meluaskan halaman konfigurasi layanan.

Klik tab Security.

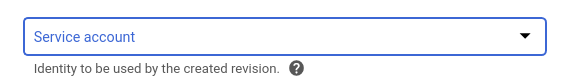

- Klik menu dropdown Service account dan pilih akun layanan yang ada, atau klik Create a new service account jika berlaku.

Klik Buat atau Deploy.

gcloud

Jika belum membuat akun layanan, Anda dapat membuat akun layanan yang dikelola pengguna di IAM.

Anda dapat memperbarui layanan yang sudah ada untuk memiliki akun layanan baru menggunakan perintah berikut:

gcloud run services update SERVICE --service-account SERVICE_ACCOUNT

Ganti kode berikut:

- SERVICE: nama layanan Anda.

- SERVICE_ACCOUNT: akun layanan yang terkait dengan

identitas baru: nilai ini adalah alamat email untuk akun layanan—misalnya,

example@myproject.iam.gserviceaccount.com.

Anda juga dapat menetapkan akun layanan selama deployment menggunakan perintah:

gcloud run deploy --image IMAGE_URL --service-account SERVICE_ACCOUNT

Ganti kode berikut:

- IMAGE_URL: referensi ke image container, misalnya,

us-docker.pkg.dev/cloudrun/container/hello:latest. Jika Anda menggunakan Artifact Registry, repositori REPO_NAME harus sudah dibuat. URL mengikuti formatLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. - SERVICE_ACCOUNT: akun layanan yang terkait dengan

identitas baru: nilai ini adalah alamat email untuk akun layanan—misalnya,

example@myservice.iam.gserviceaccount.com.

YAML

Jika belum membuat akun layanan, Anda dapat membuat akun layanan yang dikelola pengguna di IAM.

Jika Anda membuat layanan baru, lewati langkah ini. Jika Anda mengupdate layanan yang sudah ada, download konfigurasi YAML-nya:

gcloud run services describe SERVICE --format export > service.yaml

Perbarui atribut

serviceAccountName::apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: spec: serviceAccountName: SERVICE_ACCOUNT

Ganti kode berikut:

- SERVICE: nama layanan Cloud Run Anda.

- SERVICE_ACCOUNT: akun layanan yang terkait dengan

identitas baru. Nilai ini adalah alamat email untuk akun layanan, misalnya,

SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com.

Buat atau perbarui layanan menggunakan perintah berikut:

gcloud run services replace service.yaml

Terraform

Untuk mempelajari cara menerapkan atau menghapus konfigurasi Terraform, lihat Perintah dasar Terraform.

Tambahkan kode berikut ke resourcegoogle_cloud_run_v2_service

di konfigurasi Terraform Anda:Untuk membuat akun layanan, tambahkan resource berikut ke file main.tf Anda yang ada:

Buat atau perbarui layanan Cloud Run service dan sertakan akun layanan Anda:

Menggunakan akun layanan dalam project lain

Jika Anda mengonfigurasi akun layanan dari Google Cloud project yang berbeda dengan resource Cloud Run, lakukan hal berikut:

Anda atau administrator Anda harus memberikan peran Service Account User (

roles/iam.serviceAccountUser) pada akun layanan yang Anda gunakan sebagai identitas layanan.Konsol

Buka halaman Service accounts di konsol Google Cloud :

Pilih alamat email akun layanan yang Anda gunakan sebagai identitas layanan.

Klik tab Principals with access.

Klik tombol Grant access.

Masukkan alamat email akun deployer yang cocok dengan akun utama yang Anda berikan peran Admin atau Developer.

Di menu drop-down Select a role, pilih peran Service Accounts > Service Account User.

Klik Save.

gcloud

Gunakan perintah

gcloud iam service-accounts add-iam-policy-binding, dengan mengganti variabel yang ditandai dengan nilai yang sesuai:gcloud iam service-accounts add-iam-policy-binding \ SERVICE_ACCOUNT_NAME@SERVICE_ACCOUNT_PROJECT_ID.iam.gserviceaccount.com \ --member="PRINCIPAL" \ --role="roles/iam.serviceAccountUser"

Ganti kode berikut:

SERVICE_ACCOUNT_NAME: nama akun layanan yang Anda lampirkan ke resource Cloud RunSERVICE_ACCOUNT_PROJECT_ID: project ID tempat akun layanan beradaPRINCIPAL: akun deployer yang Anda tambahkan pengikatannya, menggunakan format

user|group|serviceAccount:emailataudomain:domain—misalnya:user:test-user@gmail.comgroup:admins@example.comserviceAccount:test123@example.domain.comdomain:example.domain.com

Anda atau administrator Anda harus memberikan peran Service Account Token Creator (

roles/iam.serviceAccountTokenCreator) kepada agen layanan resource Cloud Run di akun layanan yang Anda gunakan sebagai identitas layanan. Agen layanan mengikuti formatservice-PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com.Konsol

Buka halaman Service accounts di konsol Google Cloud :

Pilih alamat email akun layanan yang Anda gunakan sebagai identitas layanan.

Klik tab Permissions.

Klik tombol Grant access.

Masukkan alamat email agen layanan. Contoh:

service-PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.comDi menu drop-down Select a role, pilih peran Service Accounts > Service Account Token Creator.

Klik Save.

gcloud

Gunakan perintah

gcloud iam service-accounts add-iam-policy-binding:gcloud iam service-accounts add-iam-policy-binding \ SERVICE_ACCOUNT_NAME@SERVICE_ACCOUNT_PROJECT_ID.iam.gserviceaccount.com \ --member="serviceAccount:service-CLOUD_RUN_RESOURCE_PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com" \ --role="roles/iam.serviceAccountTokenCreator"

Ganti kode berikut:

SERVICE_ACCOUNT_NAME: nama akun layanan yang Anda lampirkan ke resource Cloud RunSERVICE_ACCOUNT_PROJECT_ID: project ID tempat akun layanan beradaCLOUD_RUN_RESOURCE_PROJECT_NUMBER: nomor project tempat Cloud Run berada

Perintah ini mencetak kebijakan izin yang diperbarui untuk akun layanan yang dikelola pengguna.

Project yang berisi akun layanan ini mengharuskan kebijakan organisasi

iam.disableCrossProjectServiceAccountUsageditetapkan ke status false atau unenforced di tingkat folder atau diwariskan dari setelan level project. Secara default, nilai ini ditetapkan ketrue.Konsol

Buka halaman Organization policies di konsol Google Cloud :

Dari pemilih project, pilih organisasi dan project yang ingin Anda nonaktifkan penggunaan akun layanan lintas project-nya.

Pilih kebijakan disable cross-project service account usage.

Klik Manage Policy.

Di bagian Policy source, pilih Override parent's policy.

Klik Add a rule.

Di bagian Enforcement, pilih Off.

Untuk menerapkan kebijakan, klik Set policy.

gcloud

Di project yang memiliki akun layanan, pastikan batasan kebijakan organisasi

iam.disableCrossProjectServiceAccountUsagetidak diterapkan. Batasan ini diterapkan secara default.Untuk menonaktifkan batasan kebijakan organisasi ini, jalankan:

gcloud resource-manager org-policies disable-enforce iam.disableCrossProjectServiceAccountUsage --project=SERVICE_ACCOUNT_PROJECT_ID

Ganti SERVICE_ACCOUNT_PROJECT_ID dengan project ID yang berisi akun layanan.

Anda dapat menerapkan keanggotaan peran secara langsung ke resource akun layanan atau mendapatkannya dari level yang lebih tinggi dalam hierarki resource.

Langkah berikutnya

- Untuk mengetahui informasi selengkapnya tentang akun layanan, lihat panduan akun layanan IAM dan akun layanan yang dikelola pengguna.

- Jika layanan, tugas, atau kumpulan worker Cloud Run Anda mengakses API atau layanan Google, Anda harus mengonfigurasi akun layanan sebagai identitas layanan.Google Cloud Pelajari lebih lanjut.