このトピックでは、マネージド Microsoft AD を使用する際のハブアンドスポーク型の実装方法と管理方法について説明します。

Google Cloudのハブアンドスポーク

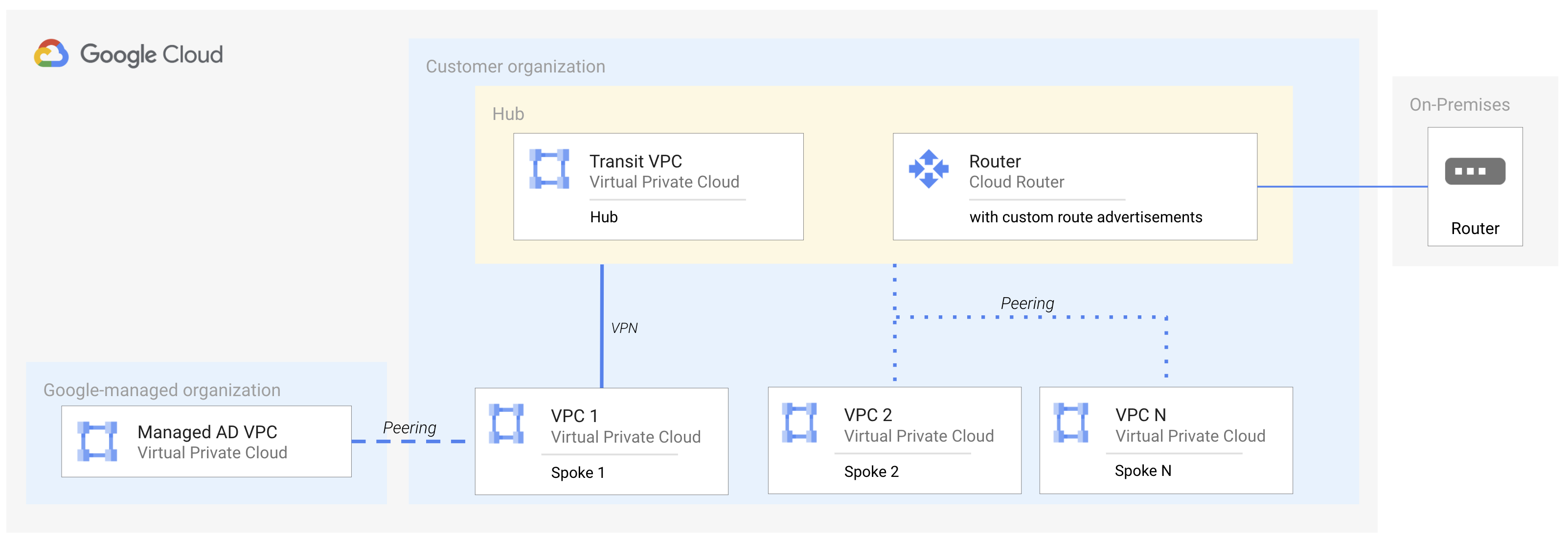

ハブアンドスポーク型は、中央のデバイス(ハブ)が他の複数のデバイス(スポーク)に接続されるネットワーク設計です。この設計を Google Cloudで実装するには、Cloud Interconnect または VPN を介してオンプレミス ネットワークに接続する Virtual Private Cloud(VPC)を作成します。VPC はハブとして機能します。VPC ピアリングを使用すると、他のプロジェクトとオンプレミス リソース(スポーク)への接続を作成できます。

このモデルはハブの即時のピアに対して機能しますが、ピアのピアにスケーリングしません。VPC ピアリングは非推移的であり、カスタムルート交換はピアのピアではなく、即時のピアへのルートの伝播のみをサポートします。

マネージド Microsoft AD への影響

ユーザー プロジェクトでホストされている承認済みネットワークと接続を実現するために、マネージド Microsoft AD はルート交換がデフォルトで有効になっている VPC ピアリングを使用します。これにより、承認済みネットワークと VPC がホストするテナント プロジェクトとの間の接続が可能になります。また、承認済みネットワークで直接 Cloud Interconnect または VPN を設定することもできます。

ただし、承認済みネットワークがスポークの場合や、オンプレミス ネットワークに接続されているネットワークにピアリングされている場合、マネージド Microsoft AD リソースはオンプレミス リソースにアクセスできません。その逆も同様です。接続を許可する回避策には以下の 2 つがあります。

共有 VPC の使用

可能であれば、共有 VPC を使用してください。ピアリングに依存しないため、同じルート交換の制限の影響を受けません。

VPN の使用

VPC ピアリングの代わりにハブとスポーク間で VPN を使用して、ルート交換の制限を克服することもできます。

図 1. VPN を使用してルート交換の制限を回避する。

この回避策は最善ではありません。より多くのネットワーク計画が必要であり、VPN トンネルの追加コストがかかります。ハブとスポークの間に VPN を作成すると、マネージド Microsoft AD が承認済みネットワークのダイレクトピアと見なされ、ハブ ネットワークへのルートがエクスポートされます。このアプローチを使用する場合は、承認済みネットワークとハブおよびスポークの間で DNS ピアリングを使用して、承認済みネットワーク構成を介して DNS リクエストをマネージド Microsoft AD ネットワークに転送できるようにすることをおすすめします。