アセットを調査する

[アセット] ビューを使用して Google Security Operations でアセットを調査するには:

調査するアセットのホスト名、クライアント IP アドレス、または MAC アドレスを入力します。

- ホスト名: 短い名前(

mattuなど)または完全修飾名(mattu.ads.altostrat.comなど)。 - 内部 IP アドレス: クライアントの内部 IP アドレス(

10.120.89.92など)。IPv4 と IPv6 の両方がサポートされています。 - MAC アドレス: 企業内のすべてのデバイスの MAC アドレス(例:

00:53:00:4a:56:07)。

- ホスト名: 短い名前(

アセットのタイムスタンプを入力します(現在の UTC の時間と日付がデフォルトです)。

[検索] をクリックします。

[Asset] ビュー

[アセット] ビューには、環境内のアセットのイベントと詳細情報が表示され、分析情報を取得できます。[アセット] ビューのデフォルト設定は、使用状況に応じて異なる場合があります。たとえば、特定のアラートから [アセット] ビューを開くと、対象のアラートに関連する情報のみが表示されます。

[アセット] ビューを調整すると、良性のアクティビティを非表示にして、調査に関連するデータをハイライト表示できます。次の説明では、[アセット] ビューのユーザー インターフェース要素を参照しています。

TIMELINE サイドバー リスト

アセットを検索すると、アクティビティはデフォルトの 2 時間の時間枠を返します。 ヘッダーのカテゴリ行にカーソルを合わせると、各列の並べ替えコントロールが表示され、カテゴリに基づいてアルファベット順または時間で並べ替えることができます。 時間枠を調整するには、時間スライダーを使用するか、[普及率グラフ] の上にカーソルを合わせてマウスホイールをスクロールします。時間スライダーと普及率グラフもご覧ください。

DOMAINS サイドバー リスト

このリストを使用して、特定の時間枠での個別のドメインの最初のルックアップを確認できます。ドメインに頻繁に接続するアセットに起因するノイズを非表示にできます。

時間スライダー

[時間スライダー] を使用すると、調査期間を調整できます。スライダーを調整して、1 分間から 1 日間のイベントを表示できます([普及率グラフ] 上でマウスのスクロール ホイールを使って調整することもできます)。

アセット情報セクション

このセクションでは、アセットに関する追加情報(指定した期間に特定のホスト名に関連付けられたクライアント IP や MAC アドレスなど)が提供されます。また、企業内でアセットが最初に検出された日時と、データが最後に収集された時刻に関する情報も提供されます。

普及率グラフ

[普及率] グラフには、表示されているネットワーク ドメインに最近接続した企業内のアセットの最大数が表示されます。灰色の大きな円は、ドメインへの最初の接続を示します。灰色の小さな円は、同じドメインへの後続の接続を示します。アクセス頻度の高いドメインはグラフの下部に表示され、アクセス頻度の低いドメインは上部に表示されます。グラフに表示される赤い三角形は、普及率グラフで指定された時点でのセキュリティ アラートに関連付けられています。

アセット分析情報ブロック

アセット分析情報 ブロックは、さらに調査が必要なドメインとアラートがハイライト表示されます。アラートが発生した可能性のある要因についての追加情報が得られるため、デバイスが不正侵入されたかどうかを判断するのに役立ちます。アセット分析情報 ブロックは、表示されているイベントを反映したもので、脅威の関連性によって変わります。

転送アラート ブロック

既存のセキュリティ インフラストラクチャからのアラート。これらのアラートには、Google SecOps で赤い三角形のラベルが付けられ、さらに調査が必要になる場合があります。

新しく登録されたドメイン ブロック

- WHOIS 登録のメタデータを利用して、(最近期間が開始してから 30 日間の)最近登録されたドメインをアセットがクエリしているかどうかを把握します。

- 最近登録されたドメインは、既存のセキュリティ フィルタを回避するために明示的に作成された可能性があるため、脅威の関連性が高くなります。現在のビューのタイムスタンプで完全修飾ドメイン名(FQDN)として表示されます。例:

- John のアセットが、2018 年 5 月 29 日に bar.example.com に接続されました。

- example.com は 2018 年 5 月 4 日に登録されました。

- 2018 年 5 月 29 日の John のアセットを調べると、bar.example.com が新しく登録されたドメインとして表示されています

社内の新しいドメイン ブロック

- 企業の DNS データを調査して、以前に社内の誰もアクセスしていないドメインをアセットがクエリしているかどうかを把握します。次に例を示します。

- Jane のアセットは 2018 年 5 月 25 日に bad.altostrat.com に接続されました。

- 2018 年 5 月 10 日に、他の一部のアセットが phishing.altostrat.com にアクセスしましたが、2018 年 5 月 10 日より前は、altostrat.com またはそのどのサブドメインに対しても、組織内でのアクティビティはありません。

- 2018 年 5 月 25 日の Jane のアセットを調べると、社内の新しいドメインの分析情報ブロックに bad.altostrat.com が表示されています。

普及率の低いドメイン ブロック

- 特定のアセットに対し、普及率が低い照会されたドメインの概要。

- 完全修飾ドメイン名の分析情報は、普及率が 10 以下の上位プライベート ドメイン(TPD)の普及率に基づいています。TPD ではパブリック サフィックス リスト {target="console"} が考慮されます。たとえば、次のようになります。

- Mike のアセットは 2018 年 5 月 26 日に test.sandbox.altostrat.com に接続されました。

- sandbox.altostrat.com の普及率は 5 であるため、test.sandbox.altostrat.com は低普及率ドメインの分析情報ブロックの下に表示されます。

ET Intelligence Rep List ブロック

- Proofpoint, Inc. {target="console"} は、不審な IP アドレスとドメインで構成される、Emerging Threats(ET)Intelligence Rep List を公開しています。

- ドメインは、現在の期間におけるアセットとインジケーターのリストの照合を行います。

US DHS AIS ブロック

- 米国(US)国土安全保障局(DHS)自動インジケーターの共有(AIS)。

- DHS によってコンパイルされたサイバー脅威インジケーター(悪意のある IP アドレスやフィッシング メールの送信者アドレスなど)。

アラート

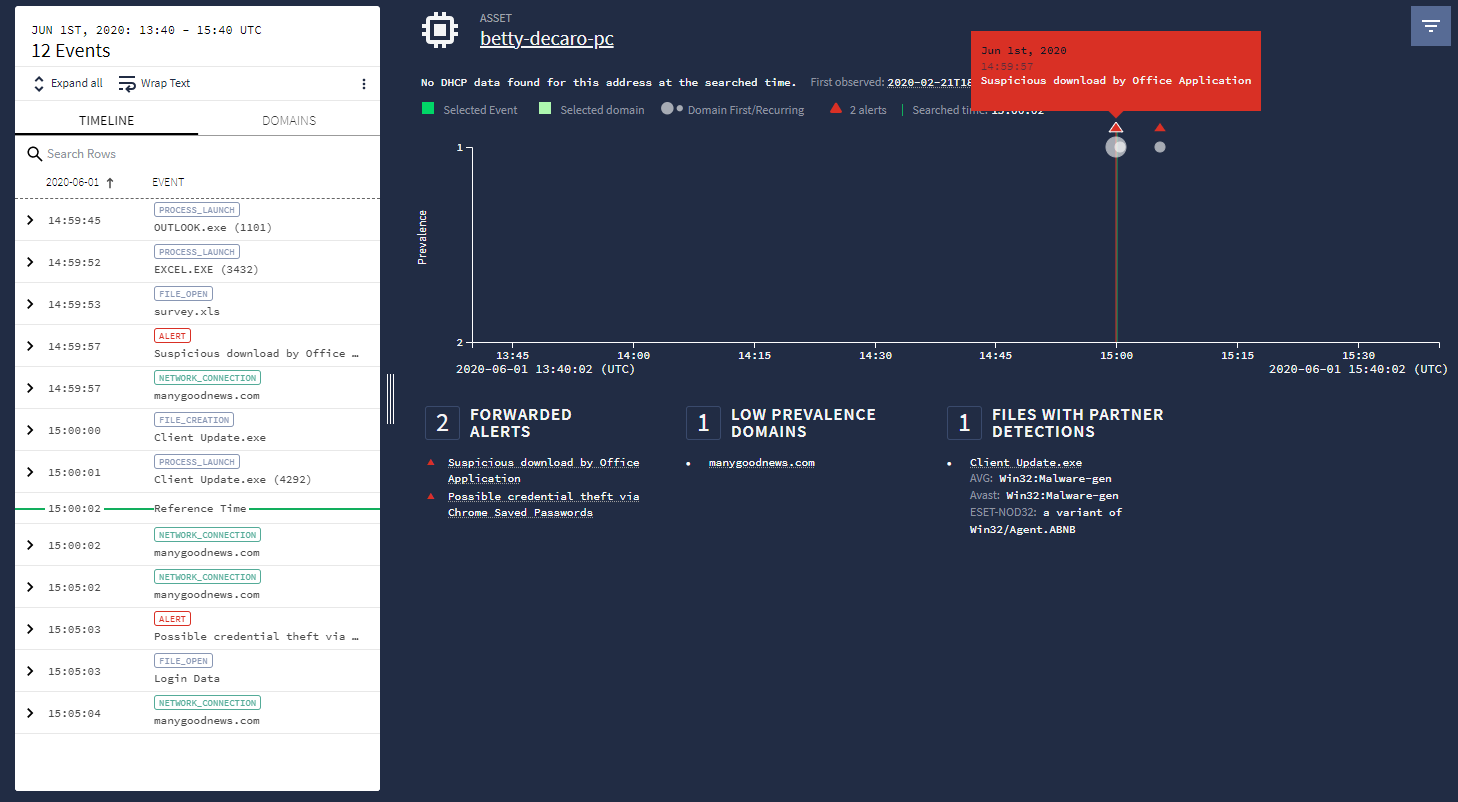

次の図は、調査中のアセットに関連付けられたサードパーティのアラートを示しています。これらのアラートは、一般的なセキュリティ プロダクト(ウイルス対策ソフトウェア、侵入検知システム、ハードウェア ファイアウォールなど)から送信されます。アセットを調査する際の補足情報が得られます。

[アセット] ビューのアラート

[アセット] ビューのアラート

データのフィルタリング

デフォルトのフィルタリングまたは手続き型フィルタリングを使用して、データをフィルタできます。

デフォルトのフィルタリング

[アセット] ビューの期間はデフォルトで 2 時間に設定されています。アセットがアラート調査に関係し、アラート調査のアセットを表示すると、[アセット] ビューは自動的にフィルタリングされ、調査内容に該当するイベントのみが表示されます。

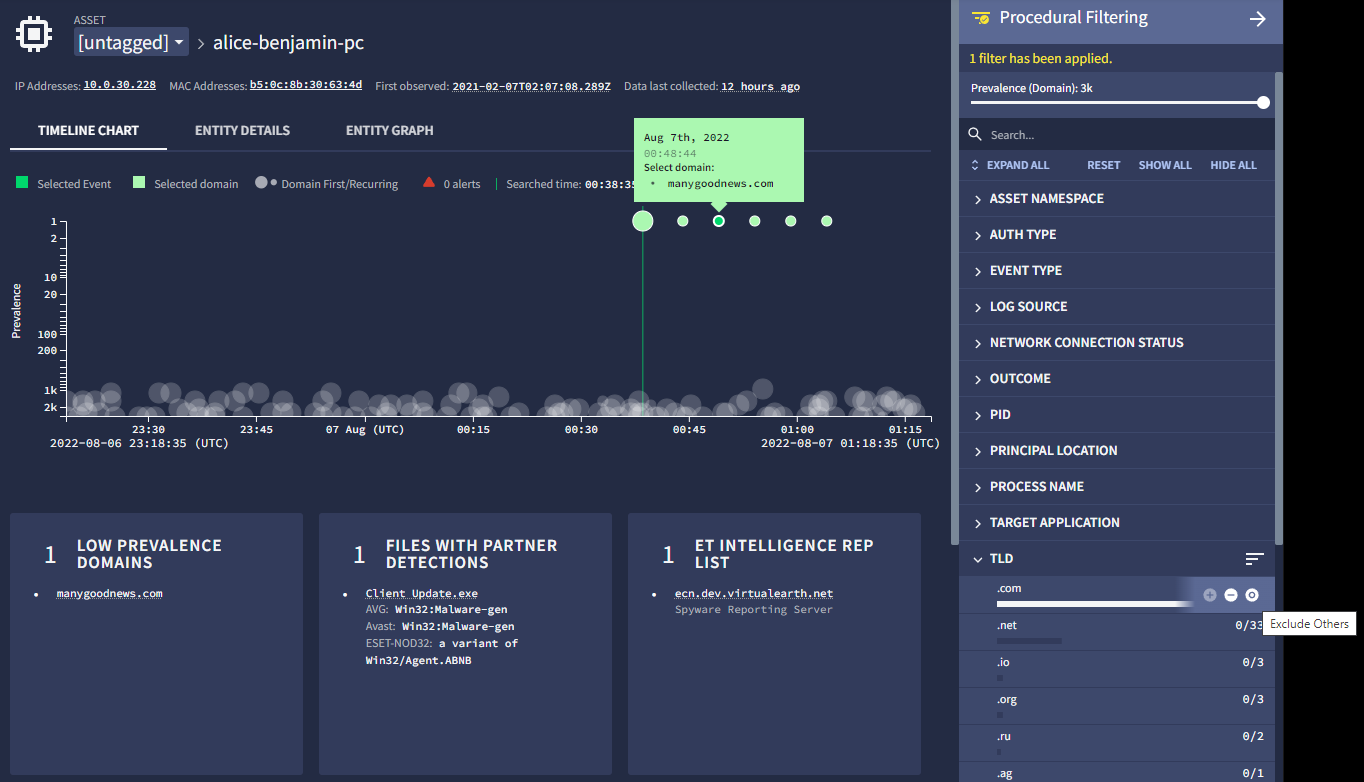

手続き型フィルタリング

手続き型フィルタリングでは、イベントタイプ、ログソース、認証タイプ、ネットワーク接続ステータス、PID などのフィールドでフィルタリングできます。調査の期間と普及率グラフの設定を調整できます。普及率グラフを使用すると、ドメイン接続やログイン イベントなどのイベントの外れ値を簡単に特定できます。

[手続き型フィルタリング] メニューを開くには、Google SecOps のユーザー インターフェースの右上にある ![]() アイコンをクリックします。

アイコンをクリックします。

![[Procedural Filtering] メニュー](https://cloud.google.com/chronicle/images/procedural-filtering-menu.png?hl=ja) [手続き型フィルタリング] メニュー

[手続き型フィルタリング] メニュー

次の図に示す [手続き型フィルタリング] メニューを使用して、アセットに関連する次のような情報をさらに絞り込むことができます。

- 普及率

- イベントの種類

- ログソース

- ネットワーク接続のステータス

- トップレベル ドメイン(TLD)

普及率は、過去 7 日間に特定のドメインに接続した企業内のアセットの数を測定します。ドメインに接続するアセットが多いほど、ドメインは企業内で普及します。google.com などの普及率の高いドメインは、調査を必要としません。

[普及率] スライダーを使用して、普及率の高いドメインを除外し、企業全体でアクセスされているアセットが少ないドメインに集中できます。普及率の最小値は 1 であるため、企業内の単一のアセットにリンクされているドメインに集中できます。最大値は、企業内で設定したアセット数によって異なります。

項目にカーソルを合わせると、対象の項目に関連するデータのみを追加、除外、または表示するためのコントロールが表示されます。次の図に示すように、[O] アイコンをクリックすると、トップレベル ドメイン(TLD)のみを表示するようにコントロールを設定できます。

単一の TLD に対する手続き型フィルタリング。

単一の TLD に対する手続き型フィルタリング。

[Procedural Filtering] メニューは、[Enterprise Insights] ビューでもご利用いただけます。

タイムラインでセキュリティ ベンダーのデータを表示する

手続き型フィルタリングを使用して、アセットビューで特定のセキュリティ ベンダーのイベントを確認できます。たとえば、ログソース フィルタを使用して、Tanium などのセキュリティ ベンダーのイベントにフォーカスできます。

[タイムライン] サイドバーから Tanium のイベントを表示できます。

アセットの名前空間の作成方法については、メインのアセットの名前空間の記事をご覧ください。

考慮事項

アセット ビューには次の制限があります。

- このビューに表示できるイベントは 10 万件のみです。

- フィルタできるのは、このビューに表示されるイベントのみです。

- このビューには、DNS、EDR、Webproxy、アラート、ユーザー イベントのタイプのみが表示されます。このビューに入力される最初の検知と最後の検知の情報も、これらのイベントタイプに限定されます。

- 汎用イベントは、キュレートされたビューには表示されません。未加工ログと UDM 検索にのみ表示されます。

さらにサポートが必要な場合 コミュニティ メンバーや Google SecOps のプロフェッショナルから回答を得ることができます。