Artifact Analysis es una familia de servicios que proporcionan análisis de composición de software, almacenamiento y recuperación de metadatos. Sus puntos de detección están integrados en varios productos, como Google Cloud Artifact Registry y Google Kubernetes Engine (GKE), para que se puedan habilitar rápidamente. El servicio funciona con los productos propios de Google Cloudy también te permite almacenar información de fuentes de terceros. Los servicios de análisis usan un almacén de vulnerabilidades común para comparar archivos con vulnerabilidades conocidas.

Este servicio antes se llamaba "Container Analysis". El nuevo nombre no cambia los productos ni las APIs actuales, sino que refleja la creciente gama de funciones del producto más allá de los contenedores.

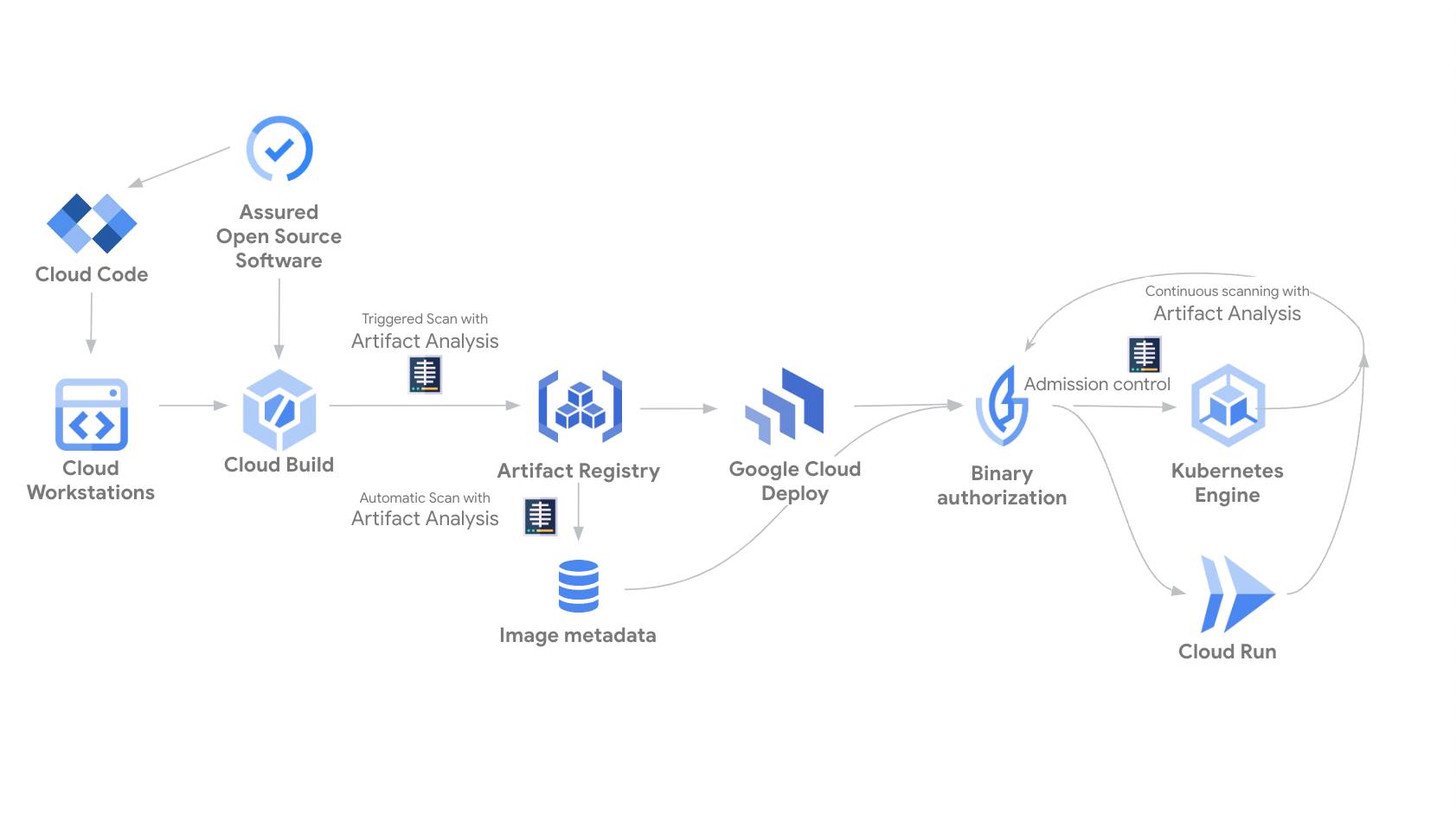

Imagen 1. Diagrama que muestra cómo Análisis de artefactos crea metadatos e interactúa con ellos en entornos de origen, compilación, almacenamiento, implementación y tiempo de ejecución.

Análisis del registro

En esta sección se describen las funciones de análisis de vulnerabilidades de Artifact Analysis basadas en Artifact Registry y se enumeran los productos relacionados en los que puede habilitar funciones complementarias para mejorar su seguridad. Google Cloud

Análisis automático en Artifact Registry

- El proceso de análisis se activa automáticamente cada vez que envías una imagen nueva a Artifact Registry. La información sobre vulnerabilidades se actualiza continuamente cuando se descubren nuevas vulnerabilidades. Artifact Registry incluye el análisis de paquetes de lenguaje de aplicaciones. Para empezar, habilita la búsqueda automática.

Gestión de riesgos centralizada con Security Command Center

- Security Command Center centraliza la seguridad de tu nube y ofrece análisis de vulnerabilidades, detección de amenazas, monitorización de la postura y gestión de datos. Security Command Center agrega los resultados de vulnerabilidades de los análisis de Artifact Registry, lo que te permite ver las vulnerabilidades de las imágenes de contenedor en tus cargas de trabajo en ejecución, en todos los proyectos, junto con otros riesgos de seguridad en Security Command Center. También puede exportar estos hallazgos a BigQuery para hacer análisis detallados y almacenarlos a largo plazo. Para obtener más información, consulta Evaluación de vulnerabilidades de Artifact Registry.

Análisis de vulnerabilidades de cargas de trabajo de GKE (nivel estándar)

.- Como parte del panel de control de la postura de seguridad de GKE, el análisis de vulnerabilidades de las cargas de trabajo detecta las vulnerabilidades del SO de las imágenes de contenedor. El análisis es gratuito y se puede habilitar por clúster. Los resultados se pueden consultar en el panel de control de postura de seguridad.

Análisis de vulnerabilidades de cargas de trabajo de GKE: información valiosa sobre vulnerabilidades avanzadas

- Además del análisis básico del SO de los contenedores, los usuarios de GKE pueden actualizar a Advanced Vulnerability Insights para aprovechar la detección continua de vulnerabilidades de paquetes de lenguaje. Debes habilitar manualmente esta función en tus clústeres. Después, recibirás los resultados de las vulnerabilidades del SO y del paquete de idioma. Consulta más información sobre el análisis de vulnerabilidades en cargas de trabajo de GKE.

Búsqueda bajo demanda

- Este servicio no es continuo, sino que debes ejecutar un comando para iniciar el análisis manualmente. Los resultados del análisis están disponibles hasta 48 horas después de que se complete. La información sobre vulnerabilidades no se actualiza después de que finalice el análisis. Puedes analizar imágenes almacenadas de forma local sin tener que enviarlas primero a Artifact Registry o a los tiempos de ejecución de GKE. Para obtener más información, consulta la sección sobre análisis bajo demanda.

Acceder a los metadatos

Artifact Analysis es un componente de Google Cloud infraestructura que te permitealmacenar y recuperar metadatos estructurados de Google Cloudrecursos. En varias fases del proceso de lanzamiento, las personas o los sistemas automatizados pueden añadir metadatos que describan el resultado de una actividad. Por ejemplo, puedes añadir metadatos a tu imagen para indicar que ha superado un conjunto de pruebas de integración o un análisis de vulnerabilidades.

Con Artifact Analysis integrado en tu canalización de CI/CD, puedes tomar decisiones basadas en metadatos. Por ejemplo, puedes usar la autorización binaria para crear políticas de despliegue que solo permitan los despliegues de imágenes conformes de registros de confianza.

Análisis de artefactos asocia metadatos a imágenes mediante notas y ocurrencias. Para obtener más información sobre estos conceptos, consulta la página de gestión de metadatos.

Para obtener información sobre cómo usar Artifact Analysis para gestionar metadatos y sobre los costes del servicio opcional de análisis de vulnerabilidades, consulta la documentación de Artifact Analysis.