Vous pouvez activer votre service ou votre tâche Cloud Run pour envoyer du trafic vers un réseau VPC en configurant un connecteur d'accès au VPC sans serveur.

Avant de commencer

Si vous n'avez pas encore de réseau VPC dans votre projet, créez-en un.

Si vous utilisez un VPC partagé, consultez la section Se connecter à un réseau VPC partagé.

Dans la console Google Cloud , assurez-vous que l'API Serverless VPC Access est activée pour votre projet.

Chaque connecteur d'accès au VPC sans serveur nécessite son propre sous-réseau

/28pour y placer des instances de connecteur. Ce sous-réseau ne doit contenir aucune autre ressource en dehors du connecteur. Si vous n'utilisez pas le VPC partagé, vous pouvez soit créer un sous-réseau que le connecteur pourra utiliser, soit spécifier une plage d'adresses IP personnalisée non utilisée afin que le connecteur puisse créer un sous-réseau pour son utilisation. Si vous choisissez la plage d'adresses IP personnalisée, le sous-réseau créé est masqué et ne peut pas être utilisé dans les règles de pare-feu et les configurations NAT.

Créer un connecteur

Pour envoyer des requêtes à votre réseau VPC et recevoir les réponses correspondantes sans utiliser l'Internet public, vous pouvez utiliser un connecteur d'accès au VPC sans serveur.

Si votre connecteur se trouve dans le même projet que son réseau VPC, vous pouvez soit créer un connecteur à l'aide d'un sous-réseau existant, soit créer un connecteur et un sous-réseau.

Si votre connecteur est situé dans un projet de service et utilise un réseau VPC partagé, alors le connecteur et le réseau VPC associé se trouvent dans des projets différents. Lorsqu'un connecteur et son réseau VPC se trouvent dans des projets différents, un administrateur de réseau VPC partagé doit créer le sous-réseau du connecteur dans le réseau VPC partagé avant que vous ne puissiez créer le connecteur. En outre, vous devez créer le connecteur à l'aide d'un sous-réseau existant.

Pour en savoir plus sur les exigences concernant les sous-réseaux, consultez Exigences concernant les sous-réseaux des connecteurs.

Pour en savoir plus sur le débit du connecteur, y compris le type de machine et le scaling, consultez Débit et scaling.

Vous pouvez créer un connecteur à l'aide de la console Google Cloud , de la Google Cloud CLI ou de Terraform.

Console

Accédez à la page de présentation de l'accès au VPC sans serveur.

Cliquez sur Créer un connecteur.

Dans le champ Nom, spécifiez un nom pour votre connecteur, en respectant les conventions d'attribution de noms de Compute Engine, auxquelles s'ajoutent ces exigences supplémentaires : le nom doit comporter moins de 21 caractères, et les tirets (-) comptent pour deux caractères.

Dans le champ Région, sélectionnez une région pour votre connecteur. Elle doit correspondre à la région de votre service sans serveur.

Si votre service ou job se trouve dans la région

us-centraloueurope-west, utilisezus-central1oueurope-west1.Dans le champ Réseau, sélectionnez le réseau VPC auquel associer le connecteur.

Dans le champ Sous-réseau, sélectionnez l'une des options suivantes :

Créer un connecteur à l'aide d'un sous-réseau existant : sélectionnez le sous-réseau existant dans le champ Sous-réseau.

Créer un connecteur et un sous-réseau : sélectionnez Plage d'adresses IP personnalisée dans le champ Sous-réseau. Saisissez ensuite la première adresse d'une plage CIDR

/28inutilisée (par exemple,10.8.0.0/28) à utiliser comme plage d'adresses IPv4 principale d'un nouveau sous-réseau, que Google Cloud va créer dans le réseau VPC du connecteur. Assurez-vous que la plage d'adresses IP n'entre pas en conflit avec des routes existantes dans le réseau VPC du connecteur. Le nom du nouveau sous-réseau commence par le préfixe "aet-".

(Facultatif) Pour définir les options de scaling afin de renforcer le contrôle du connecteur, cliquez sur Afficher les paramètres de scaling pour afficher le formulaire de scaling.

- Définissez le nombre minimal et maximal d'instances de votre connecteur ou utilisez les valeurs par défaut, qui sont 2 (min.) et 10 (max.). Le connecteur effectue un scaling à la hausse jusqu'à la valeur maximale spécifiée si l'utilisation du trafic l'exige, mais il ne réduit pas le nombre d'instances lorsque le trafic diminue. Les valeurs doivent être comprises entre

2et10. - Dans le menu Type d'instance, choisissez le type de machine à utiliser pour le connecteur ou utilisez la valeur par défaut

e2-micro. Notez la barre latérale des coûts sur la droite lorsque vous choisissez le type d'instance, qui affiche des estimations de bande passante et de coûts.

- Définissez le nombre minimal et maximal d'instances de votre connecteur ou utilisez les valeurs par défaut, qui sont 2 (min.) et 10 (max.). Le connecteur effectue un scaling à la hausse jusqu'à la valeur maximale spécifiée si l'utilisation du trafic l'exige, mais il ne réduit pas le nombre d'instances lorsque le trafic diminue. Les valeurs doivent être comprises entre

Cliquez sur Créer.

Une coche verte apparaît à côté du nom du connecteur lorsque celui-ci est prêt à être utilisé.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Mettez à jour les composants

gcloudvers la dernière version :gcloud components update

Assurez-vous que l'API Serverless VPC Access est activée pour votre projet :

gcloud services enable vpcaccess.googleapis.com

Créez le connecteur à l'aide de l'une des options suivantes :

Pour plus d'informations et pour connaître les arguments facultatifs, consultez la documentation de référence sur

gcloud.Créez un connecteur à l'aide d'un sous-réseau existant :

gcloud compute networks vpc-access connectors create CONNECTOR_NAME \ --region REGION \ --subnet SUBNET_NAME \ --subnet-project HOST_PROJECT_ID \ --min-instances MIN \ --max-instances MAX \ --machine-type MACHINE_TYPE

Remplacez les éléments suivants :

CONNECTOR_NAME: nom de votre connecteur, qui respecte les conventions d'attribution de noms de Compute Engine, auxquelles s'ajoutent ces exigences supplémentaires : le nom doit comporter moins de 21 caractères, et les tirets (-) comptent pour deux caractères.REGION: région du connecteur, correspondant à la région de votre service ou job sans serveur. Si votre service ou votre job se trouve dans la régionus-centraloueurope-west, utilisezus-central1oueurope-west1.SUBNET_NAME: nom du sous-réseau existant.HOST_PROJECT_ID: ID du projet hôte de VPC partagé. Si le connecteur et le sous-réseau existant se trouvent dans le même projet, omettez le flag--subnet-project.MIN: nombre minimal d'instances à utiliser pour le connecteur. Saisissez un nombre entier compris entre2(valeur par défaut) et9.MAX: nombre maximal d'instances à utiliser pour le connecteur. Saisissez un nombre entier compris entre3et10(valeur par défaut). Si le connecteur effectue un scaling à la hausse jusqu'à atteindre le nombre maximal d'instances, il ne réduit pas ensuite le nombre d'instances lorsque le trafic diminue.MACHINE_TYPE: le type de machine doit être défini sur l'une des valeurs suivantes :f1-micro,e2-microoue2-standard-4.

Créer un connecteur et un sous-réseau :

gcloud compute networks vpc-access connectors create CONNECTOR_NAME \ --region REGION \ --network VPC_NETWORK \ --range IP_RANGE --min-instances MIN \ --max-instances MAX \ --machine-type MACHINE_TYPE

Remplacez les éléments suivants :

CONNECTOR_NAME: nom de votre connecteur, qui respecte les conventions d'attribution de noms de Compute Engine, auxquelles s'ajoutent ces exigences supplémentaires : le nom doit comporter moins de 21 caractères, et les tirets (-) comptent pour deux caractères.REGION: région du connecteur, correspondant à la région de votre service ou job sans serveur. Si votre service ou votre job se trouve dans la régionus-centraloueurope-west, utilisezus-central1oueurope-west1.VPC_NETWORK: nom du réseau VPC auquel associer le connecteur. Le connecteur et le réseau VPC doivent se trouver dans le même projet.IP_RANGE: indiquez une plage CIDR/28inutilisée (par exemple,10.8.0.0/28) à utiliser comme plage d'adresses IPv4 principale d'un nouveau sous-réseau, que Google Cloud va créer dans le réseau VPC du connecteur. Assurez-vous que la plage d'adresses IP n'entre pas en conflit avec des routes existantes dans le réseau VPC du connecteur. Le nom du nouveau sous-réseau commence par le préfixe "aet-".MIN: nombre minimal d'instances à utiliser pour le connecteur. Saisissez un nombre entier compris entre2(valeur par défaut) et9.MAX: nombre maximal d'instances à utiliser pour le connecteur. Saisissez un nombre entier compris entre3et10(valeur par défaut). Si le connecteur effectue un scaling à la hausse jusqu'à atteindre le nombre maximal d'instances, il ne réduit pas ensuite le nombre d'instances lorsque le trafic diminue.MACHINE_TYPE: le type de machine doit être défini sur l'une des valeurs suivantes :f1-micro,e2-microoue2-standard-4.

Avant d'utiliser le connecteur, vérifiez qu'il est dans l'état

READY:gcloud compute networks vpc-access connectors describe CONNECTOR_NAME \ --region REGION

Remplacez les éléments suivants :

CONNECTOR_NAME: nom du connecteur. Il s'agit du nom que vous avez spécifié à l'étape précédente.REGION: région du connecteur. Il s'agit de la région que vous avez spécifiée à l'étape précédente.

Le résultat doit contenir la ligne

state: READY.

Terraform

Vous pouvez utiliser une ressource Terraform pour activer l'API vpcaccess.googleapis.com.

Vous pouvez utiliser les modules Terraform pour créer un réseau et un sous-réseau VPC, puis créer le connecteur.

Configurer votre service

Vous devez configurer votre service Cloud Run pour utiliser un connecteur d'accès au VPC sans serveur pour envoyer du trafic de sortie. Pour ce faire, utilisez la console Google Cloud , Google Cloud CLI ou le fichier YAML lorsque vous créez un service ou déployez une nouvelle révision :

Console

Dans la console Google Cloud , accédez à Cloud Run :

Sélectionnez Services dans le menu, puis cliquez sur Déployer un conteneur pour configurer un nouveau service. Si vous configurez un service existant, cliquez sur celui-ci puis sur Modifier et déployer la nouvelle révision.

Si vous configurez un nouveau service, remplissez la page initiale des paramètres du service, puis cliquez sur Conteneur(s), volumes, mise en réseau et sécurité pour développer la page de configuration du service.

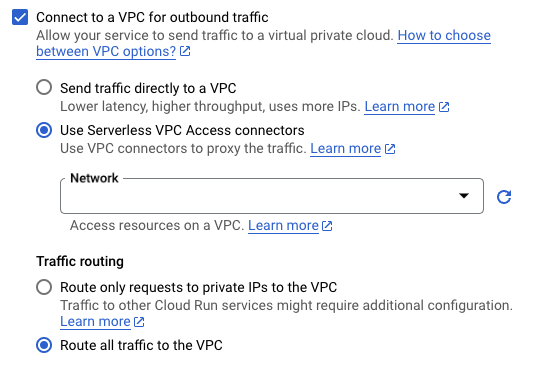

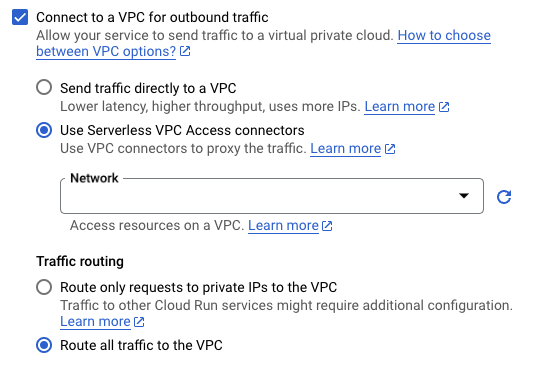

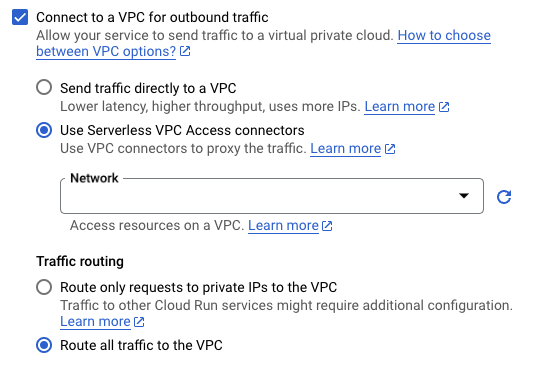

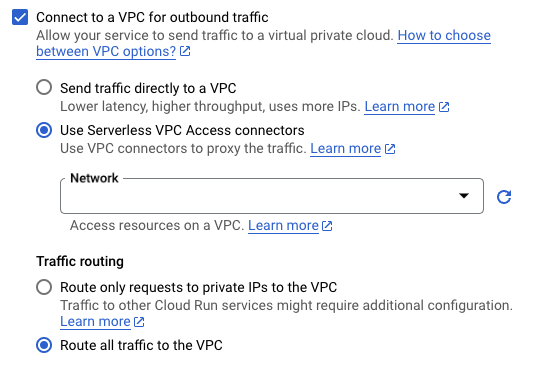

Cliquez sur l'onglet Réseau.

-

Dans le champ Réseau, choisissez l'une des options suivantes dans le menu :

- Pour déconnecter votre service d'un réseau VPC, sélectionnez Aucun.

- Pour utiliser un connecteur existant, sélectionnez-le dans la liste déroulante ou Personnalisé pour utiliser un connecteur existant qui ne figure pas dans la liste déroulante.

- Pour créer un connecteur, sélectionnez Ajouter un connecteur VPC. Pour en savoir plus sur la création d'un connecteur, consultez la page Créer un connecteur d'accès au VPC sans serveur.

- Dans le champ Routage du trafic, sélectionnez l'une des options suivantes :

- N'acheminez que les requêtes adressées à des adresses IP privées vers le VPC pour envoyer uniquement le trafic vers des adresses internes via le réseau VPC.

- Acheminez tout le trafic vers le VPC pour envoyer tout le trafic sortant via le réseau VPC.

-

Dans le champ Réseau, choisissez l'une des options suivantes dans le menu :

Cliquez sur Créer ou Déployer.

gcloud

Pour spécifier un connecteur lors du déploiement, utilisez l'option --vpc-connector :

gcloud run deploy SERVICE --image IMAGE_URL --vpc-connector CONNECTOR_NAME

Remplacez les éléments suivants :

SERVICE: nom de votre service.- IMAGE_URL : référence à l'image de conteneur, par exemple

us-docker.pkg.dev/cloudrun/container/hello:latest. Si vous utilisez Artifact Registry, le dépôt REPO_NAME doit déjà être créé. L'URL est au formatLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: nom du connecteur.

Pour associer, mettre à jour ou supprimer un connecteur pour un service existant, utilisez la commande gcloud run services update avec l'une des options suivantes selon vos besoins :

Par exemple, pour associer ou mettre à jour un connecteur :

gcloud run services update SERVICE --vpc-connector CONNECTOR_NAME

Remplacez les éléments suivants :

SERVICE: nom de votre service.CONNECTOR_NAME: nom du connecteur.

YAML

Si vous créez un service, ignorez cette étape. Si vous mettez à jour un service existant, téléchargez sa configuration YAML :

gcloud run services describe SERVICE --format export > service.yaml

Ajoutez ou mettez à jour l'attribut

run.googleapis.com/vpc-access-connectorsous l'attributannotationssous l'attribut de niveau supérieurspec:apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME name: REVISION

Remplacez les éléments suivants :

- SERVICE : nom de votre service Cloud Run.

- CONNECTOR_NAME : nom du connecteur.

- REVISION par un nouveau nom de révision ou supprimez-le (le cas échéant). Si vous indiquez un nouveau nom de révision, il doit répondre aux critères suivants :

- Commencer par

SERVICE- - Ne contenir que des lettres minuscules, des chiffres et

- - Ne pas se terminer par

- - Ne pas dépasser 63 caractères

- Commencer par

Créez ou mettez à jour le service à l'aide de la commande suivante :

gcloud run services replace service.yaml

Terraform

Vous pouvez utiliser une ressource Terraform pour créer un service et le configurer pour qu'il utilise votre connecteur.

Configurer votre tâche

Une fois que vous avez créé un connecteur d'accès au VPC sans serveur, vous pouvez configurer votre job Cloud Run pour utiliser le connecteur. Pour ce faire, utilisez la console Google Cloud , Google Cloud CLI ou le fichier YAML lorsque vous créez un job :

Console

Dans la console Google Cloud , accédez à la page des jobs Cloud Run :

Sélectionnez Jobs dans le menu, puis cliquez sur Déployer un conteneur pour remplir la page des paramètres initiaux du job. Si vous configurez un job existant, sélectionnez-le, puis cliquez sur Afficher et modifier la configuration du job.

Cliquez sur Conteneur(s), Volumes, Connexions, Sécurité pour développer la page des propriétés du job.

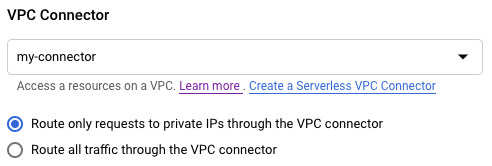

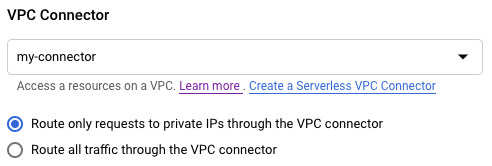

Cliquez sur l'onglet Connexions.

-

Dans le champ Réseau, choisissez l'une des options suivantes dans le menu :

- Pour déconnecter votre tâche d'un réseau VPC, sélectionnez Aucune.

- Pour utiliser un connecteur existant, sélectionnez-le dans la liste déroulante ou Personnalisé pour utiliser un connecteur existant qui ne figure pas dans la liste déroulante.

- Pour créer un connecteur, sélectionnez Ajouter un connecteur VPC. Pour en savoir plus sur la création d'un connecteur, consultez la page Créer un connecteur d'accès au VPC sans serveur.

-

Dans le champ Réseau, choisissez l'une des options suivantes dans le menu :

Cliquez sur Créer ou Mettre à jour.

gcloud

Pour spécifier un connecteur lors du déploiement du job, utilisez l'option --vpc-connector :

gcloud run jobs create JOB --image IMAGE_URL --vpc-connector CONNECTOR_NAME

Remplacez les éléments suivants :

JOB: nom de votre job.- IMAGE_URL : référence à l'image de conteneur, par exemple

us-docker.pkg.dev/cloudrun/container/hello:latest. Si vous utilisez Artifact Registry, le dépôt REPO_NAME doit déjà être créé. L'URL est au formatLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: nom du connecteur.

Pour associer, mettre à jour ou supprimer un connecteur pour un service existant, utilisez la commande gcloud run jobs update avec l'une des options suivantes selon vos besoins :

Par exemple, pour associer ou mettre à jour un connecteur :

gcloud run jobs update JOB --vpc-connector CONNECTOR_NAME

Remplacez les éléments suivants :

JOB: nom de votre job.CONNECTOR_NAME: nom du connecteur.

YAML

Vous pouvez télécharger et afficher une configuration de job existante à l'aide de la commande gcloud run jobs describe --format export, qui renvoie les résultats nettoyés au format YAML. Vous pouvez ensuite modifier les champs décrits ci-dessous et importer le fichier YAML modifié à l'aide de la commande gcloud run jobs replace.

Veillez à ne modifier que les champs indiqués.

Pour afficher et télécharger la configuration, exécutez la commande suivante :

gcloud run jobs describe JOB --format export > job.yaml

Ajoutez ou mettez à jour l'attribut

run.googleapis.com/vpc-access-connectorsous l'attributannotationssous l'attribut de niveau supérieurspec:apiVersion: serving.knative.dev/v1 kind: Job metadata: name: JOB spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME

Remplacez les éléments suivants :

- JOB par le nom de votre job Cloud Run

- CONNECTOR_NAME : nom du connecteur.

L'attribut

run.googleapis.com/vpc-access-connectorest obligatoire lorsque vous spécifiez un paramètre de sortie.

Remplacez le job par sa nouvelle configuration à l'aide de la commande suivante :

gcloud run jobs replace job.yaml

Accéder aux ressources VPC

Vous pouvez restreindre l'accès à partir de votre connecteur à l'aide de règles et de stratégies de pare-feu. Vous pouvez également ajouter des restrictions en configurant les paramètres de sortie et d'entrée.

Paramètres des règles et stratégie de pare-feu

Règles de pare-feu requises pour les connecteurs dans les projets de service

Si vous créez un connecteur dans un réseau VPC autonome ou dans le projet hôte d'un réseau VPC partagé, Google Cloud crée toutes les règles de pare-feu nécessaires au fonctionnement du connecteur. Pour en savoir plus, consultez la section Règles de pare-feu pour les connecteurs dans les réseaux VPC autonomes ou les projets hôtes de VPC partagés.

Toutefois, si vous créez un connecteur dans un projet de service et qu'il cible un réseau VPC partagé dans le projet hôte, vous devez ajouter des règles de pare-feu afin d'autoriser le trafic nécessaire au fonctionnement du connecteur provenant des plages d'adresses suivantes :

- Plage d'adresses IP de l'infrastructure sans serveur :

35.199.224.0/19 - Plages d'adresses IP de vérification d'état :

35.191.0.0/16,35.191.192.0/18et130.211.0.0/22

Ces plages sont utilisées par l'infrastructure Google sous-jacente à Cloud Run, Cloud Run Functions et l'environnement standard App Engine. Toutes les requêtes provenant de ces adresses IP sont émises par l'infrastructure Google pour s'assurer que chaque ressource sans serveur ne communique qu'avec le connecteur auquel elle est connectée.

Vous devez également autoriser le trafic du sous-réseau du connecteur vers les ressources de votre réseau VPC.

Pour effectuer ces étapes, vous devez disposer de l'un des rôles suivants sur le projet hôte :

- Rôle Propriétaire (

roles/owner) - Rôle Administrateur de sécurité de Compute (

roles/compute.securityAdmin) - Rôle personnalisé Identity and Access Management (IAM) avec l'autorisation

compute.firewalls.createactivée

Pour une configuration de base, appliquez les règles pour autoriser les ressources sans serveur dans tout projet de service connecté au réseau VPC partagé à envoyer des requêtes à n'importe quelle ressource du réseau.

Pour appliquer ces règles, exécutez les commandes suivantes dans le projet hôte :

Créez des règles de pare-feu permettant aux requêtes de l'infrastructure sans serveur de Google et aux vérifications d'état d'atteindre tous les connecteurs du réseau. Dans ces commandes, les ports UDP et TCP sont utilisés respectivement en tant que proxys et pour les vérifications d'état HTTP. Ne modifiez pas les ports spécifiés.

gcloud compute firewall-rules create serverless-to-vpc-connector \ --allow tcp:667,udp:665-666,icmp \ --source-ranges=35.199.224.0/19 \ --direction=INGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

gcloud compute firewall-rules create vpc-connector-to-serverless \ --allow tcp:667,udp:665-666,icmp \ --destination-ranges=35.199.224.0/19 \ --direction=EGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

gcloud compute firewall-rules create vpc-connector-health-checks \ --allow tcp:667 \ --source-ranges=35.191.0.0/16,35.191.192.0/18,130.211.0.0/22 \ --direction=INGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

Remplacez

VPC_NETWORKpar le nom du réseau VPC auquel associer le connecteur.Créez une règle de pare-feu d'entrée sur votre réseau VPC pour autoriser les requêtes provenant de connecteurs qui ciblent ce réseau :

gcloud compute firewall-rules create vpc-connector-requests \ --allow tcp,udp,icmp \ --direction=INGRESS \ --source-tags vpc-connector \ --network=VPC_NETWORK

Cette règle permet au connecteur d'accéder à chaque ressource du réseau. Pour limiter les ressources auxquelles votre environnement sans serveur peut accéder à l'aide de l'accès au VPC sans serveur, consultez la page Limiter l'accès des VM du connecteur aux ressources de réseau VPC.

Créer des règles de pare-feu pour des connecteurs spécifiques

La procédure décrite à la section Règles de pare-feu requises pour les connecteurs dans les projets de service permet de créer des règles de pare-feu qui s'appliquent à tous les connecteurs actuels et créés ultérieurement. Si vous ne souhaitez pas utiliser cette fonctionnalité, mais que vous préférez créer des règles pour des connecteurs spécifiques, vous pouvez définir des règles de sorte qu'elles ne s'appliquent qu'à ces connecteurs.

Pour limiter le champ d'application des règles à des connecteurs spécifiques, vous pouvez utiliser l'un des mécanismes suivants :

- Tags réseau : chaque connecteur dispose de deux tags réseau,

vpc-connectoretvpc-connector-REGION-CONNECTOR_NAME. Utilisez ce dernier format pour limiter le champ d'application de vos règles de pare-feu à un connecteur spécifique. - Plages d'adresses IP : utilisez cette option uniquement pour les règles de sortie, car elle ne fonctionne pas pour les règles d'entrée. Vous pouvez utiliser la plage d'adresses IP du sous-réseau du connecteur pour limiter le champ d'application de vos règles de pare-feu à un seul connecteur VPC.

Limiter l'accès des VM du connecteur aux ressources de réseau VPC

Vous pouvez limiter l'accès du connecteur aux ressources de son réseau VPC cible à l'aide de règles de pare-feu VPC ou de règles de stratégies de pare-feu. Vous pouvez respecter ces restrictions en utilisant l'une des stratégies suivantes :

- Créez des règles d'entrée où les cibles représentent les ressources pour lesquelles vous souhaitez limiter l'accès des VM du connecteur et où les sources représentent les VM du connecteur.

- Créez des règles de sortie où les cibles représentent les VM du connecteur et où les destinations représentent les ressources auxquelles vous souhaitez leur limiter l'accès.

Les exemples suivants illustrent chaque stratégie.

Restreindre l'accès à l'aide de règles d'entrée

Choisissez des tags réseau ou des plages CIDR pour contrôler le trafic entrant vers votre réseau VPC.

Tags réseau

Les étapes suivantes expliquent comment créer des règles d'entrée limitant l'accès d'un connecteur à votre réseau VPC en fonction des tags réseau du connecteur.

Vérifiez que vous disposez des autorisations requises pour insérer des règles de pare-feu. Vous devez disposer de l'un des rôles Identity and Access Management (IAM) suivants :

- Rôle Administrateur de sécurité de Compute

- Rôle IAM personnalisé avec l'autorisation

compute.firewalls.createactivée

Refusez le trafic du connecteur sur votre réseau VPC.

Créez une règle de pare-feu d'entrée ayant une priorité inférieure à 1 000 sur votre réseau VPC pour refuser l'entrée en provenance du tag réseau du connecteur. Cette option remplace la règle de pare-feu implicite créée par défaut par l'accès au VPC sans serveur sur votre réseau VPC.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --source-tags=VPC_CONNECTOR_NETWORK_TAG \ --direction=INGRESS \ --network=VPC_NETWORK \ --priority=PRIORITY

Remplacez les éléments suivants :

RULE_NAME : nom de votre nouvelle règle de pare-feu. Exemple :

deny-vpc-connector.PROTOCOL : un ou plusieurs protocoles que vous souhaitez autoriser à partir de votre connecteur VPC. Les protocoles acceptés sont

tcpouudp. Par exemple,tcp:80,udpautorise le trafic TCP via le port 80 et le trafic UDP. Pour en savoir plus, consultez la documentation sur le flagallow.Pour des raisons de sécurité et de validation, vous pouvez également configurer des règles de refus pour bloquer le trafic correspondant aux protocoles non compatibles suivants :

ah,all,esp,icmp,ipipetsctp.VPC_CONNECTOR_NETWORK_TAG : tag réseau de connecteur universel si vous souhaitez limiter l'accès de tous les connecteurs (y compris ceux créés ultérieurement), ou tag réseau unique si vous souhaitez limiter l'accès d'un connecteur spécifique.

- Tag réseau universel :

vpc-connector Tag réseau unique :

vpc-connector-REGION-CONNECTOR_NAMERemplacez :

- REGION : région du connecteur que vous souhaitez restreindre

- CONNECTOR_NAME : nom du connecteur que vous souhaitez restreindre

Pour en savoir plus sur les tags réseau de connecteur, consultez Tags réseau.

- Tag réseau universel :

VPC_NETWORK : nom de votre réseau VPC

PRIORITY : entier compris entre 0 et 65 535. Par exemple, 0 définit la priorité la plus élevée.

Autorisez le trafic de connecteur vers la ressource qui doit recevoir le trafic du connecteur.

Utilisez les flags

allowettarget-tagspour créer une règle de pare-feu d'entrée ciblant la ressource de votre réseau VPC à laquelle vous souhaitez que le connecteur VPC accède. Définissez la priorité de cette règle sur une valeur inférieure à celle de la règle que vous avez définie à l'étape précédente.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --source-tags=VPC_CONNECTOR_NETWORK_TAG \ --direction=INGRESS \ --network=VPC_NETWORK \ --target-tags=RESOURCE_TAG \ --priority=PRIORITY

Remplacez les éléments suivants :

RULE_NAME : nom de votre nouvelle règle de pare-feu. Exemple :

allow-vpc-connector-for-select-resources.PROTOCOL : un ou plusieurs protocoles que vous souhaitez autoriser à partir de votre connecteur VPC. Les protocoles acceptés sont

tcpouudp. Par exemple,tcp:80,udpautorise le trafic TCP via le port 80 et le trafic UDP. Pour en savoir plus, consultez la documentation sur le flagallow.VPC_CONNECTOR_NETWORK_TAG : tag réseau de connecteur universel si vous souhaitez limiter l'accès de tous les connecteurs (y compris ceux créés ultérieurement), ou tag réseau unique si vous souhaitez limiter l'accès d'un connecteur spécifique. Il doit correspondre au tag réseau que vous avez spécifié à l'étape précédente.

- Tag réseau universel :

vpc-connector Tag réseau unique :

vpc-connector-REGION-CONNECTOR_NAMERemplacez :

- REGION : région du connecteur que vous souhaitez restreindre

- CONNECTOR_NAME : nom du connecteur que vous souhaitez restreindre

Pour en savoir plus sur les tags réseau de connecteur, consultez Tags réseau.

- Tag réseau universel :

VPC_NETWORK : nom de votre réseau VPC

RESOURCE_TAG : tag réseau de la ressource VPC à laquelle votre connecteur VPC doit accéder

PRIORITY : entier inférieur à la priorité définie à l'étape précédente. Par exemple, si vous définissez la priorité de la règle que vous avez créée à l'étape précédente sur 990, essayez 980.

Pour en savoir plus sur les flags obligatoires et facultatifs pour la création de règles de pare-feu, consultez la documentation sur gcloud compute firewall-rules create.

Plage CIDR

Les étapes suivantes montrent comment créer des règles d'entrée qui limitent l'accès d'un connecteur à votre réseau VPC en fonction de la plage CIDR du connecteur.

Vérifiez que vous disposez des autorisations requises pour insérer des règles de pare-feu. Vous devez disposer de l'un des rôles Identity and Access Management (IAM) suivants :

- Rôle Administrateur de sécurité de Compute

- Rôle IAM personnalisé avec l'autorisation

compute.firewalls.createactivée

Refusez le trafic du connecteur sur votre réseau VPC.

Créez une règle de pare-feu d'entrée ayant une priorité inférieure à 1 000 sur votre réseau VPC pour refuser l'entrée en provenance de la plage CIDR du connecteur. Cette option remplace la règle de pare-feu implicite créée par défaut par l'accès au VPC sans serveur sur votre réseau VPC.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --source-ranges=VPC_CONNECTOR_CIDR_RANGE \ --direction=INGRESS \ --network=VPC_NETWORK \ --priority=PRIORITY

Remplacez les éléments suivants :

RULE_NAME : nom de votre nouvelle règle de pare-feu. Exemple :

deny-vpc-connector.PROTOCOL : un ou plusieurs protocoles que vous souhaitez autoriser à partir de votre connecteur VPC. Les protocoles acceptés sont

tcpouudp. Par exemple,tcp:80,udpautorise le trafic TCP via le port 80 et le trafic UDP. Pour en savoir plus, consultez la documentation sur le flagallow.Pour des raisons de sécurité et de validation, vous pouvez également configurer des règles de refus pour bloquer le trafic correspondant aux protocoles non compatibles suivants :

ah,all,esp,icmp,ipipetsctp.VPC_CONNECTOR_CIDR_RANGE : plage CIDR du connecteur dont vous limitez l'accès

VPC_NETWORK : nom de votre réseau VPC

PRIORITY : entier compris entre 0 et 65 535. Par exemple, 0 définit la priorité la plus élevée.

Autorisez le trafic de connecteur vers la ressource qui doit recevoir le trafic du connecteur.

Utilisez les flags

allowettarget-tagspour créer une règle de pare-feu d'entrée ciblant la ressource de votre réseau VPC à laquelle vous souhaitez que le connecteur VPC accède. Définissez la priorité de cette règle sur une valeur inférieure à celle de la règle que vous avez définie à l'étape précédente.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --source-ranges=VPC_CONNECTOR_CIDR_RANGE \ --direction=INGRESS \ --network=VPC_NETWORK \ --target-tags=RESOURCE_TAG \ --priority=PRIORITY

Remplacez les éléments suivants :

RULE_NAME : nom de votre nouvelle règle de pare-feu. Exemple :

allow-vpc-connector-for-select-resources.PROTOCOL : un ou plusieurs protocoles que vous souhaitez autoriser à partir de votre connecteur VPC. Les protocoles acceptés sont

tcpouudp. Par exemple,tcp:80,udpautorise le trafic TCP via le port 80 et le trafic UDP. Pour en savoir plus, consultez la documentation sur le flagallow.VPC_CONNECTOR_CIDR_RANGE : plage CIDR du connecteur dont vous limitez l'accès

VPC_NETWORK : nom de votre réseau VPC

RESOURCE_TAG : tag réseau de la ressource VPC à laquelle votre connecteur VPC doit accéder

PRIORITY : entier inférieur à la priorité définie à l'étape précédente. Par exemple, si vous définissez la priorité de la règle que vous avez créée à l'étape précédente sur 990, essayez 980.

Pour en savoir plus sur les flags obligatoires et facultatifs pour la création de règles de pare-feu, consultez la documentation sur gcloud compute firewall-rules create.

Limiter l'accès à l'aide de règles de sortie

Les étapes suivantes expliquent comment créer des règles de sortie afin de limiter l'accès du connecteur.

Vérifiez que vous disposez des autorisations requises pour insérer des règles de pare-feu. Vous devez disposer de l'un des rôles Identity and Access Management (IAM) suivants :

- Rôle Administrateur de sécurité de Compute

- Rôle IAM personnalisé avec l'autorisation

compute.firewalls.createactivée

Refusez le trafic sortant de votre connecteur.

Créez une règle de pare-feu de sortie sur votre connecteur d'accès au VPC sans serveur pour l'empêcher d'envoyer du trafic sortant, à l'exception des réponses établies, vers n'importe quelle destination.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --direction=EGRESS \ --target-tags=VPC_CONNECTOR_NETWORK_TAG \ --network=VPC_NETWORK \ --priority=PRIORITY

Remplacez les éléments suivants :

RULE_NAME : nom de votre nouvelle règle de pare-feu. Exemple :

deny-vpc-connector.PROTOCOL : un ou plusieurs protocoles que vous souhaitez autoriser à partir de votre connecteur VPC. Les protocoles acceptés sont

tcpouudp. Par exemple,tcp:80,udpautorise le trafic TCP via le port 80 et le trafic UDP. Pour en savoir plus, consultez la documentation sur le flagallow.Pour des raisons de sécurité et de validation, vous pouvez également configurer des règles de refus pour bloquer le trafic correspondant aux protocoles non compatibles suivants :

ah,all,esp,icmp,ipipetsctp.VPC_CONNECTOR_NETWORK_TAG : tag réseau universel du connecteur VPC si vous souhaitez que la règle s'applique à tous les connecteurs VPC existants et à tous les connecteurs VPC créés ultérieurement. Ou tag réseau unique du connecteur VPC si vous souhaitez contrôler un connecteur spécifique.

VPC_NETWORK : nom de votre réseau VPC

PRIORITY : entier compris entre 0 et 65 535. Par exemple, 0 définit la priorité la plus élevée.

Autorisez le trafic sortant lorsque la destination se trouve dans la plage CIDR à laquelle vous souhaitez que votre connecteur accède.

Utilisez les flags

allowetdestination-rangespour créer une règle de pare-feu autorisant le trafic sortant de votre connecteur pour une plage de destination spécifique. Définissez la plage de destination sur la plage CIDR de la ressource de votre réseau VPC à laquelle vous souhaitez que le connecteur accède. Définissez la priorité de cette règle sur une valeur inférieure à celle de la règle que vous avez configurée à l'étape précédente.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --destination-ranges=RESOURCE_CIDR_RANGE \ --direction=EGRESS \ --network=VPC_NETWORK \ --target-tags=VPC_CONNECTOR_NETWORK_TAG \ --priority=PRIORITY

Remplacez les éléments suivants :

RULE_NAME : nom de votre nouvelle règle de pare-feu. Exemple :

allow-vpc-connector-for-select-resources.PROTOCOL : un ou plusieurs protocoles que vous souhaitez autoriser à partir de votre connecteur VPC. Les protocoles acceptés sont

tcpouudp. Par exemple,tcp:80,udpautorise le trafic TCP via le port 80 et le trafic UDP. Pour en savoir plus, consultez la documentation sur le flagallow.RESOURCE_CIDR_RANGE : plage CIDR du connecteur dont vous limitez l'accès

VPC_NETWORK : nom de votre réseau VPC

VPC_CONNECTOR_NETWORK_TAG : tag réseau universel du connecteur VPC si vous souhaitez que la règle s'applique à tous les connecteurs VPC existants et à tous les connecteurs VPC créés ultérieurement. Ou tag réseau unique du connecteur VPC si vous souhaitez contrôler un connecteur spécifique. Si vous avez utilisé le tag réseau unique à l'étape précédente, utilisez-le.

PRIORITY : entier inférieur à la priorité définie à l'étape précédente. Par exemple, si vous définissez la priorité de la règle que vous avez créée à l'étape précédente sur 990, essayez 980.

Pour en savoir plus sur les flags obligatoires et facultatifs pour la création de règles de pare-feu, consultez la documentation sur gcloud compute firewall-rules create.

Gérer votre connecteur

Par défaut, seules les requêtes adressées aux destinations d'adresses IPv4 internes (y compris les destinations IPv4 internes résolues par les réponses DNS) sont acheminées via un connecteur d'accès au VPC sans serveur. Toutefois, dans certains cas, vous pouvez souhaiter que toutes les requêtes sortantes émises par votre service ou job soient acheminées vers votre réseau VPC.

L'accès au VPC sans serveur n'accepte que le routage du trafic IPv4. Le trafic IPv6 n'est pas accepté, même si votre réseau VPC comporte des routes IPv6.

Pour contrôler le routage des requêtes sortantes émises par votre service ou job, vous pouvez définir la sortie VPC sur l'une des options suivantes :

Acheminer uniquement les requêtes ciblant des adresses IP privées vers le VPC : par défaut. Le trafic n'est acheminé via le réseau VPC que si les paquets qui le transportent ont des destinations correspondant aux suivantes :

Les paquets vers toute autre destination sont acheminés depuis Cloud Run vers Internet (et non via un réseau VPC).

Acheminer tout le trafic vers le VPC : le trafic est toujours acheminé via le réseau VPC associé au connecteur, pour toutes les destinations de paquets. Vous devez utiliser cette option dans les cas suivants :

- Vous devez envoyer du trafic vers des plages de sous-réseaux VPC avec des plages d'adresses IP externes utilisées en mode privé. Pour en savoir plus sur les plages de sous-réseaux VPC, consultez la section Plages IPv4 valides de la présentation des sous-réseaux.

- Vous devez envoyer du trafic vers un point de terminaison Private Service Connect pour les API Google, dont l'adresse est une adresse IP externe utilisée en mode privé. Pour en savoir plus sur les points de terminaison Private Service Connect pour les API Google, consultez la page Accéder aux API Google via des points de terminaison.

- Vous devez envoyer du trafic vers une autre destination d'adresse IP externe utilisée en mode privé routable sur le réseau VPC du connecteur. Voici quelques exemples de destinations couvrant les adresses IP externes utilisées en mode privé : les plages d'adresses IP d'appairage de sous-réseau (et les plages d'adresses IP d'appairage créées à partir des plages d'adresses IP allouées pour les services) et les destinations accessibles à l'aide de routes personnalisées dans la version courte du VPC.

Si votre réseau VPC inclut une route par défaut, les paquets peuvent toujours être acheminés vers Internet après avoir été traités par le connecteur si vous configurez une passerelle Cloud NAT pour fournir des services NAT au sous-réseau utilisé par le connecteur. Ces paquets sont soumis aux routes de votre réseau VPC et aux règles de pare-feu qui s'appliquent à votre réseau VPC. Vous pouvez utiliser la configuration du routage et du pare-feu pour contrôler la sortie Internet pour toutes les requêtes sortantes envoyées par votre fonction via un connecteur d'accès au VPC sans serveur.

Contrôler le trafic du service de sortie

Vous pouvez spécifier un paramètre de sortie VPC à l'aide de la consoleGoogle Cloud , de Google Cloud CLI ou du fichier YAML lorsque vous créez un service ou déployez une nouvelle révision :

Console

Dans la console Google Cloud , accédez à Cloud Run :

Sélectionnez Services dans le menu, puis cliquez sur Déployer un conteneur pour configurer un nouveau service. Si vous configurez un service existant, cliquez sur celui-ci puis sur Modifier et déployer la nouvelle révision.

Si vous configurez un nouveau service, remplissez la page initiale des paramètres du service, puis cliquez sur Conteneur(s), volumes, mise en réseau et sécurité pour développer la page de configuration du service.

Cliquez sur l'onglet Réseau.

- Après avoir sélectionné un connecteur VPC, sélectionnez Acheminer uniquement les requêtes ciblant des adresses IP privées vers le VPC ou Acheminer tout le trafic vers le VPC.

Cliquez sur Créer ou Déployer.

gcloud

Pour spécifier un paramètre de sortie, utilisez l'option --vpc-egress. Vous pouvez spécifier un paramètre de sortie lors du déploiement :

gcloud run deploy SERVICE \ --image IMAGE_URL \ --vpc-connector CONNECTOR_NAME \ --vpc-egress EGRESS_SETTING

Remplacez les éléments suivants :

SERVICE: nom de votre service.- IMAGE_URL : référence à l'image de conteneur, par exemple

us-docker.pkg.dev/cloudrun/container/hello:latest. Si vous utilisez Artifact Registry, le dépôt REPO_NAME doit déjà être créé. L'URL est au formatLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: nom du connecteur.EGRESS_SETTING: une valeur de paramètre de sortie :all-traffic: achemine tout le trafic sortant via le connecteur.private-ranges-only: achemine uniquement le trafic destiné à des adresses internes via le connecteur VPC.

Vous pouvez également mettre à jour un service existant et modifier le paramètre de sortie :

gcloud run services update SERVICE --vpc-egress EGRESS_SETTING

Remplacez les éléments suivants :

SERVICE: nom de votre service.EGRESS_SETTING: valeur de paramètre de sortie, comme indiqué ci-dessus.

YAML

Si vous créez un service, ignorez cette étape. Si vous mettez à jour un service existant, téléchargez sa configuration YAML :

gcloud run services describe SERVICE --format export > service.yaml

Ajoutez ou mettez à jour l'attribut

run.googleapis.com/vpc-access-egresssous l'attributannotationssous l'attribut de niveau supérieurspec:apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME run.googleapis.com/vpc-access-egress: EGRESS_SETTING name: REVISION

Remplacez les éléments suivants :

- SERVICE : nom de votre service Cloud Run.

- CONNECTOR_NAME : nom du connecteur.

L'attribut

run.googleapis.com/vpc-access-connectorest obligatoire lorsque vous spécifiez un paramètre de sortie. - EGRESS_SETTING : l'une des options suivantes :

all-traffic: achemine tout le trafic sortant via le connecteur.private-ranges-only: achemine uniquement le trafic destiné à des adresses internes via le connecteur VPC.- REVISION par un nouveau nom de révision ou supprimez-le (le cas échéant). Si vous indiquez un nouveau nom de révision, il doit répondre aux critères suivants :

- Commencer par

SERVICE- - Ne contenir que des lettres minuscules, des chiffres et

- - Ne pas se terminer par

- - Ne pas dépasser 63 caractères

- Commencer par

Créez ou mettez à jour le service à l'aide de la commande suivante :

gcloud run services replace service.yaml

Contrôler le trafic des tâches de sortie

Vous pouvez spécifier un paramètre de sortie VPC à l'aide de la consoleGoogle Cloud , de Google Cloud CLI ou du fichier YAML lorsque vous créez ou mettez à jour un job :

Console

Dans la console Google Cloud , accédez à la page des jobs Cloud Run :

Sélectionnez Jobs dans le menu, puis cliquez sur Déployer un conteneur pour remplir la page des paramètres initiaux du job. Si vous configurez un job existant, sélectionnez-le, puis cliquez sur Afficher et modifier la configuration du job.

Cliquez sur Conteneur(s), Volumes, Connexions, Sécurité pour développer la page des propriétés du job.

Cliquez sur l'onglet Connexions.

- Après avoir sélectionné un connecteur, sélectionnez Acheminer uniquement les requêtes ciblant des adresses IP privées vers le VPC ou Acheminer tout le trafic vers le VPC.

Cliquez sur Créer ou Mettre à jour.

gcloud

Pour spécifier un paramètre de sortie, utilisez l'option --vpc-egress. Vous pouvez spécifier un paramètre de sortie pendant le processus de déploiement du job :

gcloud run jobs create JOB \ --image IMAGE_URL \ --vpc-connector CONNECTOR_NAME \ --vpc-egress EGRESS_SETTING

Remplacez les éléments suivants :

JOB: nom de votre job.- IMAGE_URL : référence à l'image de conteneur, par exemple

us-docker.pkg.dev/cloudrun/container/hello:latest. Si vous utilisez Artifact Registry, le dépôt REPO_NAME doit déjà être créé. L'URL est au formatLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: nom du connecteur.EGRESS_SETTING: une valeur de paramètre de sortie :all-traffic: achemine tout le trafic sortant via le connecteur.private-ranges-only: achemine uniquement le trafic destiné à des adresses internes via le connecteur VPC.

Vous pouvez également mettre à jour un job existant et modifier le paramètre de sortie :

gcloud run jobs update JOB --vpc-egress EGRESS_SETTING

Remplacez les éléments suivants :

JOB: nom de votre job.EGRESS_SETTING: valeur de paramètre de sortie, comme indiqué ci-dessus.

YAML

Vous pouvez télécharger et afficher une configuration de job existante à l'aide de la commande gcloud run jobs describe --format export, qui renvoie les résultats nettoyés au format YAML. Vous pouvez ensuite modifier les champs décrits ci-dessous et importer le fichier YAML modifié à l'aide de la commande gcloud run jobs replace.

Veillez à ne modifier que les champs indiqués.

Remplacez le job par sa nouvelle configuration à l'aide de la commande suivante :

gcloud run jobs replace job.yaml

Ajoutez ou mettez à jour l'attribut

run.googleapis.com/vpc-access-egresssous l'attributannotationssous l'attribut de niveau supérieurspec:apiVersion: serving.knative.dev/v1 kind: Job metadata: name: JOB spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME run.googleapis.com/vpc-access-egress: EGRESS_SETTING

Remplacez les éléments suivants :

- JOB par le nom de votre job Cloud Run

- CONNECTOR_NAME : nom du connecteur. L'attribut

run.googleapis.com/vpc-access-connectorest obligatoire lorsque vous spécifiez un paramètre de sortie. - EGRESS_SETTING : l'une des options suivantes :

all-traffic: achemine tout le trafic sortant via le connecteur.private-ranges-only: achemine uniquement le trafic destiné à des adresses internes via le connecteur VPC.

Remplacez le job par sa nouvelle configuration à l'aide de la commande suivante :

gcloud run jobs replace job.yaml

Afficher les paramètres du connecteur

Vous pouvez afficher les paramètres actuels du connecteur d'accès au VPC sans serveur pour votre service ou votre job à l'aide de la console Google Cloud ou de l'outil de ligne de commande gcloud :

Console

Cliquez sur le service ou le job qui vous intéresse pour ouvrir la page d'informations.

Pour un service, cliquez sur l'onglet Révisions.

Pour un job, cliquez sur l'onglet Configuration.

Le paramètre du connecteur d'accès au VPC sans serveur est répertorié dans l'onglet Mise en réseau.

gcloud

Utilisez la commande suivante pour afficher les paramètres de votre service :

gcloud run services describe SERVICE

Utilisez la commande suivante pour afficher les paramètres de votre job :

gcloud run jobs describe JOB

Recherchez le paramètre de connecteur d'accès au VPC sans serveur dans la configuration renvoyée.

Se déconnecter d'un réseau VPC

Déconnecter un service

Vous pouvez déconnecter un service de votre réseau VPC à l'aide de la console Google Cloud ou de Google Cloud CLI :

Console

Dans la console Google Cloud , accédez à Cloud Run :

Sélectionnez Services dans le menu, puis cliquez sur Déployer un conteneur pour configurer un nouveau service. Si vous configurez un service existant, cliquez sur celui-ci puis sur Modifier et déployer la nouvelle révision.

Si vous configurez un nouveau service, remplissez la page initiale des paramètres du service, puis cliquez sur Conteneur(s), volumes, mise en réseau et sécurité pour développer la page de configuration du service.

Cliquez sur l'onglet Réseau.

- Dans le champ Réseau, sélectionnez Aucun pour déconnecter votre service d'un réseau VPC.

Cliquez sur Créer ou Déployer.

gcloud

Pour déconnecter un service, exécutez la commande gcloud run services update avec l'option suivante :

gcloud run services update SERVICE --clear-vpc-connector

- Remplacez SERVICE par le nom du service.

Les connecteurs continuent à entraîner des frais, même s'ils n'ont pas de trafic et sont déconnectés. Pour en savoir plus, consultez les tarifs. Si vous n'avez plus besoin de votre connecteur, veillez à le supprimer pour éviter de continuer à payer des frais.

Déconnecter un job

Vous pouvez déconnecter un job de votre réseau VPC à l'aide de la console Google Cloud ou de Google Cloud CLI :

Console

Dans la console Google Cloud , accédez à la page des jobs Cloud Run :

Sélectionnez Jobs dans le menu, puis cliquez sur Déployer un conteneur pour remplir la page des paramètres initiaux du job. Si vous configurez un job existant, sélectionnez-le, puis cliquez sur Afficher et modifier la configuration du job.

Cliquez sur Conteneur(s), Volumes, Connexions, Sécurité pour développer la page des propriétés du job.

Cliquez sur l'onglet Connexions.

- Dans le champ Réseau, sélectionnez Aucun pour déconnecter votre job d'un réseau VPC.

Cliquez sur Créer ou Mettre à jour.

gcloud

Pour déconnecter un job, exécutez la commande gcloud run jobs update avec l'option suivante :

gcloud run jobs update JOB --clear-vpc-connector

Remplacez JOB par le nom de votre tâche.

Les connecteurs continuent à entraîner des frais, même s'ils n'ont pas de trafic et sont déconnectés. Pour en savoir plus, consultez les tarifs. Si vous n'avez plus besoin de votre connecteur, veillez à le supprimer pour éviter de continuer à payer des frais.

Mettre à jour un connecteur

Vous pouvez mettre à jour et surveiller les attributs suivants de votre connecteur à l'aide de la console Google Cloud , de la Google Cloud CLI ou de l'API :

- Type de machine (instance)

- Nombre minimal et maximal d'instances

- Débit récent, nombre d'instances et utilisation du processeur

Mettre à jour le type de machine

Console

Accédez à la page de présentation de l'accès au VPC sans serveur.

Sélectionnez le connecteur que vous souhaitez modifier, puis cliquez sur Modifier.

Dans la liste Type d'instance, sélectionnez le type de machine (instance) de votre choix. Pour en savoir plus sur les types de machines disponibles, consultez la documentation Débit et scaling.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Pour mettre à jour le type de machine du connecteur, exécutez la commande suivante dans votre terminal :

gcloud beta compute networks vpc-access connectors update CONNECTOR_NAME --region=REGION --machine-type=MACHINE_TYPE

CONNECTOR_NAME: nom de votre connecteurREGION: nom de la région du connecteurMACHINE_TYPE: type de machine de votre choix Pour en savoir plus sur les types de machines disponibles, consultez la documentation Débit et scaling.

Réduire le nombre minimal et maximal d'instances

Pour réduire le nombre minimal et maximal d'instances, vous devez procéder comme suit :

- Créez un connecteur avec les valeurs de votre choix.

- Mettez à jour votre service ou votre fonction pour utiliser le nouveau connecteur.

- Supprimez l'ancien connecteur une fois que vous avez déplacé son trafic.

Augmenter le nombre minimal et maximal d'instances

Console

Accédez à la page de présentation de l'accès au VPC sans serveur.

Sélectionnez le connecteur que vous souhaitez modifier, puis cliquez sur Modifier.

Dans le champ Nombre minimal d'instances, sélectionnez le nombre minimal d'instances de votre choix.

La plus petite valeur possible de ce champ est la valeur actuelle. La plus grande valeur possible pour ce champ est la valeur actuelle figurant dans le champ Nombre maximal d'instances moins 1. Par exemple, si la valeur du champ Nombre maximal d'instances est 8, la valeur la plus élevée possible pour le champ Nombre minimal d'instances est 7.

Dans le champ Nombre maximal d'instances, sélectionnez le nombre maximal d'instances souhaité.

La plus petite valeur possible de ce champ est la valeur actuelle. La plus grande valeur possible pour ce champ est 10.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Pour augmenter le nombre minimal ou maximal d'instances du connecteur, exécutez la commande suivante dans votre terminal :

gcloud beta compute networks vpc-access connectors update CONNECTOR_NAME --region=REGION --min-instances=MIN_INSTANCES --max-instances=MAX_INSTANCES

CONNECTOR_NAME: nom de votre connecteurREGION: nom de la région du connecteurMIN_INSTANCES: nombre minimal d'instances souhaité.- La plus petite valeur possible pour ce champ est la valeur actuelle de

min_instances. Pour trouver la valeur actuelle, consultez la section Rechercher les valeurs d'attribut actuelles. - La plus grande valeur possible pour ce champ est la valeur actuelle de

max_instancesmoins 1, carmin_instancesdoit être inférieur àmax_instances. Par exemple, simax_instancesest défini sur 8, la valeur la plus élevée possible pour ce champ est 7. Si votre connecteur utilise la valeurmax-instancespar défaut de 10, la plus grande valeur possible de ce champ est 9. Pour trouver la valeur demax-instances, consultez Rechercher les valeurs d'attributs actuelles.

- La plus petite valeur possible pour ce champ est la valeur actuelle de

MAX_INSTANCES:- La plus petite valeur possible pour ce champ est la valeur actuelle de

max_instances. Pour trouver la valeur actuelle, consultez Rechercher les valeurs d'attribut actuelles. - La plus grande valeur possible pour ce champ est 10.

Si vous souhaitez augmenter le nombre minimal d'instances, mais pas le nombre maximal, vous devez quand même spécifier le nombre maximal d'instances. Inversement, si vous souhaitez modifier le nombre maximal d'instances, mais pas le nombre minimal, vous devez quand même spécifier le nombre minimal d'instances. Pour conserver la valeur actuelle définie pour le nombre minimal ou maximal d'instances, vous devez la spécifier. Pour trouver la valeur actuelle, consultez Rechercher les valeurs d'attribut actuelles.

- La plus petite valeur possible pour ce champ est la valeur actuelle de

Rechercher les valeurs d'attribut actuelles

Pour trouver les valeurs d'attribut actuelles de votre connecteur, exécutez la commande suivante dans votre terminal :

gcloud compute networks vpc-access connectors describe CONNECTOR_NAME --region=REGION --project=PROJECT

CONNECTOR_NAME: nom de votre connecteurREGION: nom de la région du connecteurPROJECT: nom de votre projet Google Cloud

Surveiller l'utilisation des connecteurs

Surveiller l'utilisation au fil du temps peut vous aider à déterminer quand ajuster les paramètres d'un connecteur. Par exemple, si l'utilisation du processeur connaît un pic, vous pouvez essayer d'augmenter le nombre maximal d'instances pour obtenir de meilleurs résultats. Si vous atteignez le débit maximal, vous pouvez également décider de passer à un type de machine de capacité supérieure.

Pour afficher des graphiques concernant le débit du connecteur, le nombre d'instances et les métriques d'utilisation du processeur au fil du temps à l'aide de la console Google Cloud , procédez comme suit :

Accédez à la page de présentation de l'accès au VPC sans serveur.

Cliquez sur le nom du connecteur que vous souhaitez surveiller.

Sélectionnez le nombre de jours à afficher, compris entre 1 et 90 jours.

Dans le graphique Débit, pointez sur le graphique pour afficher le débit récent du connecteur.

Dans le graphique Nombre d'instances, pointez sur le graphique pour afficher le nombre d'instances récemment utilisées par le connecteur.

Dans le graphique Utilisation du processeur, pointez sur le graphique pour afficher l'utilisation récente du processeur par le connecteur. Le graphique affiche l'utilisation du processeur répartie sur les instances pour les 50e, 95e et 99e centiles.

Supprimer un connecteur

Avant de supprimer un connecteur, vous devez le retirer de toutes les ressources sans serveur qui l'utilisent encore. Si vous supprimez un connecteur avant de le retirer de vos ressources sans serveur, vous ne pourrez pas supprimer le réseau VPC ultérieurement.

Pour les utilisateurs de VPC partagé qui configurent des connecteurs dans le projet hôte de VPC partagé, vous pouvez exécuter la commande gcloud compute networks vpc-access connectors describe pour lister les projets dans lesquels des ressources sans serveur utilisent un connecteur donné.

Pour supprimer un connecteur, utilisez la console Google Cloud ou la Google Cloud CLI :

Console

Accédez à la page de présentation de l'accès au VPC sans serveur dans la consoleGoogle Cloud :

Sélectionnez le connecteur que vous souhaitez supprimer.

Cliquez sur Supprimer.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Utilisez la commande

gcloudsuivante pour supprimer un connecteur :gcloud compute networks vpc-access connectors delete CONNECTOR_NAME --region=REGION

Remplacez les éléments suivants :

- CONNECTOR_NAME par le nom du connecteur que vous souhaitez supprimer

- REGION par la région où se trouve le connecteur

Gérer les contraintes personnalisées pour les projets

Cette section explique comment créer des contraintes personnalisées pour les connecteurs d'accès au VPC sans serveur et comment les appliquer au niveau du projet. Pour en savoir plus sur les règles d'administration personnalisées, consultez Créer et gérer des règles d'administration personnalisées.

Les règles d'administrationGoogle Cloud vous offrent un contrôle centralisé et automatisé sur les ressources de votre organisation. En tant qu'administrateur des règles d'administration, vous pouvez définir des ensembles de restrictions appelées contraintes qui s'appliquent aux ressourcesGoogle Cloud et à leurs descendants dans la hiérarchie des ressourcesGoogle Cloud . Chaque ensemble de restrictions constitue une règle d'administration. Vous pouvez appliquer des règles d'administration au niveau d'une organisation, d'un dossier ou d'un projet.

Les règles d'administration offrent des contraintes prédéfinies pour divers servicesGoogle Cloud . Toutefois, si vous souhaitez exercer un contrôle plus précis et personnalisable sur les champs spécifiques qui sont restreints par vos règles d'administration, vous pouvez également créer des règles d'administration personnalisées.

Avantages

L'accès au VPC sans serveur vous permet d'écrire un nombre illimité de contraintes personnalisées à l'aide de la plupart des champs configurés par l'utilisateur dans l'API Accès au VPC sans serveur. Par exemple, vous pouvez créer une contrainte personnalisée spécifiant les sous-réseaux qu'un connecteur d'accès au VPC sans serveur peut utiliser.

Une fois appliquées, les requêtes qui ne respectent pas une règle imposant une contrainte personnalisée affichent un message d'erreur dans gcloud CLI et dans les journaux d'accès au VPC sans serveur. Le message d'erreur contient l'ID de la contrainte et la description de la contrainte personnalisée non respectée.

Héritage des règles

Par défaut, les règles d'administration sont héritées par les descendants des ressources sur lesquelles vous les appliquez. Par exemple, si vous appliquez une règle au niveau d'un dossier, Google Cloud l'applique à tous les projets du dossier. Pour mieux comprendre ce comportement et savoir comment le modifier, consultez Règles d'évaluation hiérarchique.

Limites

Il n'est pas possible de spécifier le type de machine, le nombre minimal d'instances ni le nombre maximal d'instances.

Avant de commencer

Assurez-vous de connaître votre ID d'organisation.

Rôles requis

Pour obtenir les autorisations nécessaires pour gérer des règles d'administration#39;administration, demandez à votre administrateur de vous accorder le rôle IAM Administrateur des règles d'administration (roles/orgpolicy.policyAdmin) dans la ressource d'organisation.

Pour en savoir plus sur l'attribution de rôles, consultez la page Gérer l'accès aux projets, aux dossiers et aux organisations.

Vous pouvez également obtenir les autorisations requises avec des rôles personnalisés ou d'autres rôles prédéfinis.

Créer une contrainte personnalisée

Une contrainte personnalisée est définie dans un fichier YAML, qui spécifie les ressources, méthodes, conditions et actions compatibles avec le service auquel vous appliquez la règle d'administration. Les conditions de vos contraintes personnalisées sont définies à l'aide du langage CEL (Common Expression Language). Pour en savoir plus sur la création de conditions dans des contraintes personnalisées à l'aide du CEL, consultez la section CEL de la page Créer et gérer des contraintes personnalisées.

Pour créer un fichier YAML pour une contrainte personnalisée d'accès au VPC sans serveur, reportez-vous à l'exemple suivant :

name: organizations/ORGANIZATION_ID/customConstraints/CONSTRAINT_NAME

resourceTypes:

- vpcaccess.googleapis.com/Connector

methodTypes:

- CREATE

condition: "CONDITION"

actionType: ACTION

displayName: DISPLAY_NAME

description: DESCRIPTION

Remplacez les éléments suivants :

ORGANIZATION_ID: ID de votre organisation (par exemple,123456789).CONSTRAINT_NAME: nom souhaité pour votre nouvelle contrainte personnalisée. Une contrainte personnalisée doit commencer parcustom.et ne peut inclure que des lettres majuscules, minuscules ou des chiffres (par exemple, custom.defaultNetworkConstraint). La longueur maximale de ce champ est de 70 caractères, sans compter le préfixe.CONDITION: condition CEL écrite pour une représentation d'une ressource de service acceptée. Ce champ ne doit pas comporter plus de 1 000 caractères. Exemple :"resource.network == default".ACTION: action à effectuer si laconditionest remplie. Peut être défini surALLOWouDENY.DISPLAY_NAME: nom convivial de la contrainte. Ce champ ne doit pas comporter plus de 200 caractères.DESCRIPTION: description conviviale de la contrainte, qui sera affichée dans un message d'erreur en cas de non-respect de la règle (par exemple,"Require network to not be set to default."). Ce champ ne doit pas comporter plus de 2 000 caractères.

Pour en savoir plus sur la création d'une contrainte personnalisée, consultez Définir des contraintes personnalisées.

Configurer une contrainte personnalisée

Après avoir créé le fichier YAML pour une nouvelle contrainte personnalisée, vous devez le configurer de sorte qu'il soit disponible pour les règles d'administration de votre organisation. Pour configurer une contrainte personnalisée, utilisez la commandegcloud org-policies set-custom-constraint :

gcloud org-policies set-custom-constraint CONSTRAINT_PATH

CONSTRAINT_PATH par le chemin d'accès complet à votre fichier de contrainte personnalisée. Exemple : /home/user/customconstraint.yaml.

Une fois l'opération terminée, vos contraintes personnalisées sont disponibles en tant que règles d'administration dans votre liste de règles d'administration Google Cloud .

Pour vérifier que la contrainte personnalisée existe, utilisez la commande gcloud org-policies list-custom-constraints :

gcloud org-policies list-custom-constraints --organization=ORGANIZATION_ID

ORGANIZATION_ID par l'ID de votre ressource d'organisation.

Pour en savoir plus, consultez la page Afficher les règles d'administration.

Appliquer une contrainte personnalisée

Vous pouvez appliquer une contrainte en créant une règle d'administration qui y fait référence, puis en appliquant cette règle à une ressource Google Cloud .Console

- Dans la console Google Cloud , accédez à la page Règles d'administration.

- Dans le sélecteur de projets, choisissez le projet pour lequel vous souhaitez définir la règle d'administration.

- Dans la liste de la page Règles d'administration, sélectionnez votre contrainte pour afficher la page Détails de la règle de cette contrainte.

- Pour personnaliser la règle d'administration pour cette ressource, cliquez sur Gérer la règle.

- Sur la page Modifier la stratégie, sélectionnez Ignorer la règle parente.

- Cliquez sur Ajouter une règle.

- Dans la section Application, indiquez si l'application de cette règle d'administration est activée ou désactivée.

- Facultatif : pour rendre la règle d'administration conditionnelle à un tag, cliquez sur Ajouter une condition. Notez que si vous ajoutez une règle conditionnelle à une règle d'administration, vous devez ajouter au moins une règle non conditionnelle, sinon la règle ne pourra pas être enregistrée. Pour en savoir plus, consultez Définir une règle d'administration avec des tags.

- Cliquez sur Tester les modifications pour simuler l'effet de la règle d'administration. La simulation de règles n'est pas disponible pour les anciennes contraintes gérées. Pour en savoir plus, consultez Tester les modifications apportées aux règles d'administration à l'aide de Policy Simulator.

- Pour terminer et appliquer la règle d'administration, cliquez sur Définir des règles. L'application de la règle peut prendre jusqu'à 15 minutes.

gcloud

Pour créer une règle d'administration avec des règles booléennes, créez un fichier YAML de règle qui fait référence à la contrainte :

name: projects/PROJECT_ID/policies/CONSTRAINT_NAME spec: rules: - enforce: true

Remplacez les éléments suivants :

-

PROJECT_ID: projet sur lequel vous souhaitez appliquer votre contrainte. -

CONSTRAINT_NAME: nom que vous avez défini pour la contrainte personnalisée. Exemple :custom.defaultNetworkConstraint.

Pour appliquer la règle d'administration contenant la contrainte, exécutez la commande suivante :

gcloud org-policies set-policy POLICY_PATH

Remplacez POLICY_PATH par le chemin d'accès complet au fichier YAML de votre règle d'administration. L'application de la règle peut prendre jusqu'à 15 minutes.

Tester la contrainte personnalisée

Pour tester l'exemple qui limite les paramètres d'entrée, déployez un connecteur dans le projet avec le réseau défini sur default :

gcloud compute networks vpc-access connectors create org-policy-test \

--project=PROJECT_ID \

--region=REGION_ID \

--network=default

Le résultat est le suivant :

Operation denied by custom org policies: ["customConstraints/custom.defaultNetworkConstraint": "Require network to not be set to default."]

Exemples de règles d'administration personnalisées pour des cas d'utilisation courants

Le tableau suivant fournit des exemples de contraintes personnalisées qui peuvent s'avérer utiles avec les connecteurs d'accès au VPC sans serveur :

| Description | Syntaxe de la contrainte |

|---|---|

| Exige que les connecteurs d'accès au VPC sans serveur ne puissent utiliser qu'un réseau spécifique. |

name: organizations/ORGANIZATION_ID/customConstraints/custom.allowlistNetworks resourceTypes: - vpcaccess.googleapis.com/Connector methodTypes: - CREATE condition: "resource.network == 'allowlisted-network'" actionType: ALLOW displayName: allowlistNetworks description: Require connectors to use a specific network. |

| Description | Syntaxe de la contrainte |

| Exigez que les connecteurs d'accès au VPC sans serveur n'aient accès qu'à un sous-réseau spécifique. |

name: organizations/ORGANIZATION_ID/customConstraints/custom.restrictSubnetForProject resourceTypes: - vpcaccess.googleapis.com/Connector methodTypes: - CREATE condition: "resource.subnet.name == 'allocated-subnet'" actionType: ALLOW displayName: restrictSubnetForProject description: This project is only allowed to use the subnet "allocated-subnet". |

Dépannage

Autorisations de compte de service

Pour effectuer des opérations dans votre projet Google Cloud , l'accès au VPC sans serveur utilise le compte de service Agent de service de l'accès au VPC sans serveur. L'adresse e-mail de ce compte de service est au format suivant :

service-PROJECT_NUMBER@gcp-sa-vpcaccess.iam.gserviceaccount.com

Par défaut, ce compte de service dispose du rôle Agent de service d'accès au VPC sans serveur (roles/vpcaccess.serviceAgent). Les opérations d'accès au VPC sans serveur peuvent échouer si vous modifiez les autorisations de ce compte.

Mauvaises performances du réseau ou utilisation élevée du processeur inactif

L'utilisation d'un seul connecteur pour des milliers d'instances peut entraîner une dégradation des performances et une utilisation élevée du processeur inactif. Pour résoudre ce problème, répartissez vos services entre plusieurs connecteurs.

Problèmes liés à la MTU personnalisée

Si vous rencontrez des problèmes avec une MTU personnalisée, assurez-vous d'utiliser le paramètre de MTU par défaut pour Cloud Run.

Erreurs

Erreur liée à un compte de service nécessitant un rôle d'agent de service

Si vous utilisez la contrainte de règle d'administration Restreindre l'utilisation des services de ressources pour bloquer Cloud Deployment Manager (deploymentmanager.googleapis.com), il est possible que le message d'erreur suivant s'affiche :

Serverless VPC Access service account (service-<PROJECT_NUMBER>@gcp-sa-vpcaccess.iam.gserviceaccount.com) needs Serverless VPC Access Service Agent role in the project.

Définissez la règle d'administration pour retirer Deployment Manager de la liste de blocage ou l'ajouter à la liste d'autorisation.

Erreur de création de connecteur

Si la création d'un connecteur entraîne une erreur, procédez comme suit :

- Spécifiez une plage d'adresses IP interne RFC 1918 qui ne chevauche aucune réservation d'adresses IP existantes sur le réseau VPC.

- Accordez à votre projet l'autorisation d'utiliser les images de VM Compute Engine du projet avec l'ID

serverless-vpc-access-images. Pour savoir comment mettre à jour votre règle d'administration en conséquence, consultez Définir des contraintes d'accès aux images.

Impossible d'accéder aux ressources

Si vous avez spécifié un connecteur, mais que vous ne pouvez toujours pas accéder aux ressources de votre réseau VPC, assurez-vous qu'aucune règle de pare-feu de votre réseau VPC ayant une priorité inférieure à 1 000 ne refuse l'entrée en provenance de la plage d'adresses IP de votre connecteur.

Si vous configurez un connecteur dans un projet de service VPC partagé, assurez-vous que vos règles de pare-feu autorisent l'entrée de votre infrastructure sans serveur vers le connecteur.

Erreur de connexion refusée

Si vous recevez des erreurs connection refused ou connection timeout qui dégradent les performances du réseau, cela signifie peut-être que le nombre de vos connexions augmente sans cesse au fur et à mesure des appels de votre application sans serveur. Pour limiter le nombre maximal de connexions utilisées par instance, utilisez une bibliothèque cliente compatible avec les pools de connexions. Pour obtenir des exemples détaillés d'utilisation des pools de connexions, consultez Gérer les connexions aux bases de données.

Erreur de ressource introuvable

Lorsque vous supprimez un réseau VPC ou une règle de pare-feu, un message semblable au suivant peut s'afficher : The resource

"aet-uscentral1-subnet--1-egrfw" was not found.

Pour en savoir plus sur cette erreur et sa solution, consultez la section Erreur de ressource introuvable dans la documentation sur les règles de pare-feu VPC.

Étapes suivantes

- Surveillez l'activité des administrateurs avec les journaux d'audit de l'accès au VPC sans serveur.

- Protégez les ressources et les données en créant un périmètre de service avec VPC Service Controls.

- Utilisez les rôles IAM (Identity and Access Management) associés à l'accès au VPC sans serveur. Reportez-vous à la page Rôles associés à l'accès au VPC sans serveur dans la documentation IAM pour obtenir la liste des autorisations associées à chaque rôle.

- Connectez-vous à Memorystore.