Puedes habilitar tu servicio o trabajo de Cloud Run para enviar tráfico a una red de VPC mediante la configuración de un conector de Acceso a VPC sin servidores.

Antes de comenzar

Si aún no tienes una red de VPC en tu proyecto, crea una.

Si usas una VPC compartida, consulta Conéctate a una red de VPC compartida.

En la Google Cloud consola, asegúrate de que la API de Acceso a VPC sin servidores esté habilitada para tu proyecto.

Cada conector de Acceso a VPC sin servidores requiere su propia subred

/28para colocar sus instancias. Esta subred no debe tener ningún otro recurso que no sea el conector. Si no usas una VPC compartida, puedes crear una subred para que el conector la use o especificar un rango de IP personalizado sin usar para que el conector cree una subred para su uso. Si eliges el rango de IP personalizado, la subred que se crea está oculta y no se puede usar en reglas de firewall y configuraciones de NAT.

Crear un conector

Para enviar solicitudes a tu red de VPC y recibir las respuestas correspondientes sin usar la Internet pública, puedes usar un conector de Acceso a VPC sin servidores.

Si el conector se encuentra en el mismo proyecto que su red de VPC, puedes crear un conector con una subred existente o crear un conector y una subred nueva.

Si el conector se encuentra en un proyecto de servicio y usa una red de VPC compartida, el conector y su red de VPC asociada están en proyectos diferentes. Cuando un conector y su red de VPC están en proyectos diferentes, un administrador de red de VPC compartida debe crear la subred del conector en la red de VPC compartida antes de que puedas crear el conector, y debes crear el conector con una subred existente.

Para obtener más información acerca de los requisitos de subred, consulta Requisitos de subred del conector.

Para obtener información sobre la capacidad de procesamiento del conector, incluidos el tipo de máquina y el escalamiento, consulta Capacidad de procesamiento y escalamiento.

Puedes crear un conector con la Google Cloud consola, Google Cloud CLI o Terraform.

Console

Dirígete a la página de descripción general de acceso a VPC sin servidores.

Haz clic en Crear conector.

En el campo Nombre, ingresa un nombre para tu conector, que coincida con las convenciones de nombres de Compute Engine, con los requisitos adicionales que debe cumplir el nombre. Debe tener menos de 21 caracteres y esos guiones (-) cuentan como dos caracteres.

En el campo Región, selecciona una región para el conector. Debe coincidir con la región del servicio sin servidores.

Si tu servicio o trabajo se encuentran en la región

us-centraloeurope-west, usaus-central1oeurope-west1.En el campo Red, selecciona la red de VPC a la que conectarás el conector.

En el campo Subred, selecciona una de las siguientes opciones:

Crea un conector con una subred existente: Selecciona la subred existente en el campo Subred.

Crea un conector y una subred nueva: Selecciona Rango de IP personalizado en el campo Subred. Luego, ingresa la primera dirección en un CIDR

/28sin usar (por ejemplo,10.8.0.0/28) para usarla como rango de direcciones IPv4 principal de una subred nueva que Google Cloud cree en la red de VPC del conector. Asegúrate de que el rango de IP no entre en conflicto con ninguna ruta existente en la red de VPC del conector. El nombre de la subred nueva comienza con el prefijo “aet-”.

(Opcional) Si deseas configurar las opciones de escalamiento para tener control adicional del conector, haz clic en Mostrar la configuración de escalamiento a fin de mostrar el formulario de escalamiento:

- Configura la cantidad mínima y máxima de instancias para tu conector o usa los valores predeterminados, que son 2 (mínimo) y 10 (máximo). El conector se escala verticalmente al máximo especificado si el uso del tráfico lo requiere, pero el conector no se reduce cuando el tráfico disminuye. Debes usar valores que se encuentren entre

2y10. - En el menú Tipo de instancia, elige el tipo de máquina que se usará para el conector o usa el tipo

e2-micropredeterminado. Observa la barra lateral de costos a la derecha cuando elijas el tipo de instancia, en la que se muestran las estimaciones de costo y ancho de banda.

- Configura la cantidad mínima y máxima de instancias para tu conector o usa los valores predeterminados, que son 2 (mínimo) y 10 (máximo). El conector se escala verticalmente al máximo especificado si el uso del tráfico lo requiere, pero el conector no se reduce cuando el tráfico disminuye. Debes usar valores que se encuentren entre

Haz clic en Crear.

Aparecerá una marca de verificación verde junto al nombre del conector cuando esté listo para usar.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Actualiza los componentes de

gclouda la versión más reciente:gcloud components update

Asegúrate de que esté habilitada la API de Acceso a VPC sin servidores en el proyecto:

gcloud services enable vpcaccess.googleapis.com

Crea el conector con una de las siguientes opciones:

Para obtener más detalles y ver los argumentos opcionales, consulta la referencia de

gcloud.Crea un conector con una subred existente:

gcloud compute networks vpc-access connectors create CONNECTOR_NAME \ --region REGION \ --subnet SUBNET_NAME \ --subnet-project HOST_PROJECT_ID \ --min-instances MIN \ --max-instances MAX \ --machine-type MACHINE_TYPE

Reemplaza lo siguiente:

CONNECTOR_NAME: un nombre para el conector, que coincide con las convenciones de nombres de Compute Engine, con los requisitos adicionales de que el nombre debe tener menos de 21 caracteres y que los guiones (-) cuentan como dos caracteres.REGION: una región para el conector que coincide con la región del trabajo o servicio sin servidores. Si tu servicio o trabajo están enus-centraloeurope-west, usaus-central1oeurope-west1.SUBNET_NAME: el nombre de la subred existente.HOST_PROJECT_ID: El ID del proyecto host de VPC compartida Si el conector y la subred existente se encuentran en el mismo proyecto, omite la marca--subnet-project.MIN: Es la cantidad mínima de instancias que se usarán para el conector. Usa un número entero que se encuentre entre2(el valor predeterminado) y9.MAX: Es la cantidad máxima de instancias que se usarán para el conector. Usa un número entero que se encuentre entre3y10(el valor predeterminado). Si el conector escala verticalmente al número máximo de instancias, no se reduce la escala.MACHINE_TYPEdebe ser una de las siguientes opciones:f1-micro,e2-microoe2-standard-4.

Crea un conector y una subred nueva:

gcloud compute networks vpc-access connectors create CONNECTOR_NAME \ --region REGION \ --network VPC_NETWORK \ --range IP_RANGE --min-instances MIN \ --max-instances MAX \ --machine-type MACHINE_TYPE

Reemplaza lo siguiente:

CONNECTOR_NAME: un nombre para el conector, que coincide con las convenciones de nombres de Compute Engine, con los requisitos adicionales de que el nombre debe tener menos de 21 caracteres y que los guiones (-) cuentan como dos caracteres.REGION: una región para el conector que coincide con la región del trabajo o servicio sin servidores. Si tu servicio o trabajo están enus-centraloeurope-west, usaus-central1oeurope-west1.VPC_NETWORK: el nombre de la red de VPC a la que enchufarás el conector. El conector y la red de VPC deben encontrarse en el mismo proyecto.IP_RANGE: Proporciona un CIDR/28sin usar (por ejemplo,10.8.0.0/28) para usar como el rango de direcciones IPv4 principal de una subred nueva que Google Cloud crea en la red de VPC del conector. Asegúrate de que el rango de IP no entre en conflicto con ninguna ruta existente en la red de VPC del conector. El nombre de la subred nueva comienza con el prefijo “aet-”.MIN: Es la cantidad mínima de instancias que se usarán para el conector. Usa un número entero que se encuentre entre2(el valor predeterminado) y9.MAX: Es la cantidad máxima de instancias que se usarán para el conector. Usa un número entero que se encuentre entre3y10(el valor predeterminado). Si el conector escala verticalmente al número máximo de instancias, no se reduce la escala.MACHINE_TYPEdebe ser una de las siguientes opciones:f1-micro,e2-microoe2-standard-4.

Verifica que tu conector tenga el estado

READYantes de usarlo:gcloud compute networks vpc-access connectors describe CONNECTOR_NAME \ --region REGION

Reemplaza lo siguiente:

CONNECTOR_NAME: Es el nombre de tu conector. Este es el nombre que especificaste en el paso anterior.REGION: Es la región del conector. Esta es la región que especificaste en el paso anterior.

El resultado debe contener la línea

state: READY.

Terraform

Puedes usar un recurso de Terraform

para habilitar la API de vpcaccess.googleapis.com.

Puedes usar módulos de Terraform para crear una red y subred de VPC y, luego, crear el conector.

Configura tu servicio

Puedes configurar el servicio de Cloud Run para usar un conector de Acceso a VPC sin servidores para enviar tráfico de salida. Puedes hacer esto con la Google Cloud consola, Google Cloud CLI o el archivo YAML cuando creas un servicio nuevo o implementas una revisión nueva:

Console

En la consola de Google Cloud , ve a Cloud Run:

Selecciona Servicios en el menú y haz clic en Implementar contenedor para configurar un servicio nuevo. Si quieres configurar un servicio existente, haz clic en el servicio y, luego, en implementar y editar la nueva revisión.

Si configuras un servicio nuevo, completa la página de configuración del servicio inicial como desees y haz clic en Contenedores, volúmenes, Herramientas de redes y seguridad para expandir la página de configuración del servicio.

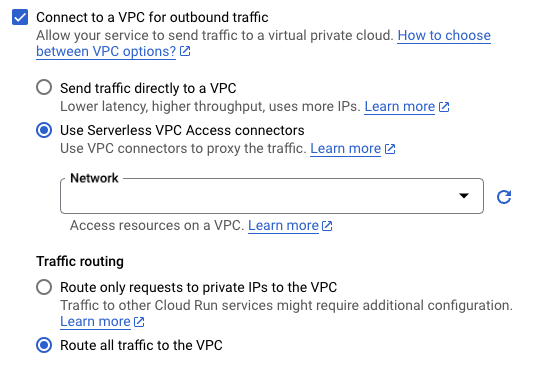

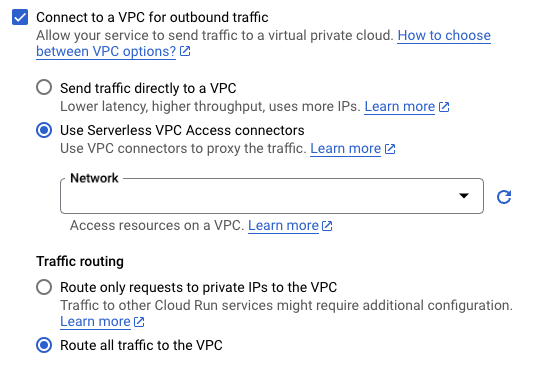

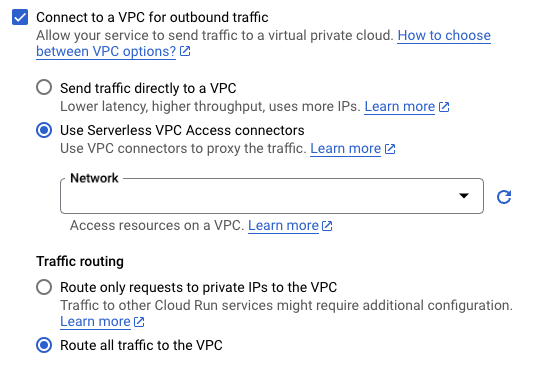

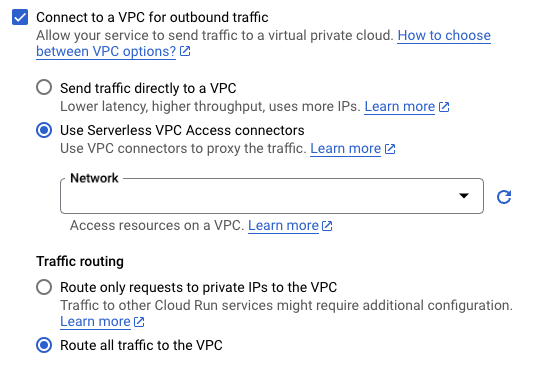

Haz clic en la pestaña Herramientas de redes.

-

En el campo Red, elige una de las siguientes opciones del menú:

- Para desconectar el servicio de una red de VPC, selecciona Ninguna.

- Para usar un conector existente, elígelo de la lista desplegable o selecciona Personalizado para usar un conector existente que no se muestra en la lista desplegable.

- Para crear un conector nuevo, selecciona Agregar un nuevo conector de VPC. Consulta Crea un conector de Acceso a VPC sin servidores para obtener detalles sobre la creación de un conector.

- En Enrutamiento del tráfico, selecciona una de las siguientes opciones:

- Enruta solo las solicitudes a IP privadas a la VPC para enviar solo tráfico a direcciones internas a través de la red de VPC.

- Enruta todo el tráfico a la VPC para enviar todo el tráfico saliente a través de la red de VPC.

-

En el campo Red, elige una de las siguientes opciones del menú:

Haz clic en Crear o Implementar.

gcloud

Para especificar un conector durante la implementación, usa la marca --vpc-connector:

gcloud run deploy SERVICE --image IMAGE_URL --vpc-connector CONNECTOR_NAME

Reemplaza lo siguiente:

SERVICE: El nombre de tu servicio.- IMAGE_URL: Es una referencia a la imagen del contenedor, por ejemplo,

us-docker.pkg.dev/cloudrun/container/hello:latest. Si usas Artifact Registry, el repositorio REPO_NAME debe estar creado. La URL sigue el formato deLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: el nombre del conector

Para conectar, actualizar o quitar un conector de un servicio existente, usa el comando gcloud run services update con cualquiera de las siguientes marcas, según sea necesario:

Por ejemplo, para adjuntar o actualizar un conector, haz lo siguiente:

gcloud run services update SERVICE --vpc-connector CONNECTOR_NAME

Reemplaza lo siguiente:

SERVICE: El nombre de tu servicio.CONNECTOR_NAME: el nombre del conector

YAML

Si creas un servicio nuevo, omite este paso. Si actualizas un servicio existente, descarga su configuración de YAML:

gcloud run services describe SERVICE --format export > service.yaml

Agrega o actualiza el atributo

run.googleapis.com/vpc-access-connectoren el atributoannotations, en el atributo de nivel superiorspec:apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME name: REVISION

Reemplaza lo siguiente:

- SERVICE: El nombre de tu servicio de Cloud Run.

- CONNECTOR_NAME: el nombre del conector

- REVISION por un nombre de revisión nuevo o bórralo (si está presente). Si proporcionas un nuevo nombre de revisión, debe cumplir con los siguientes criterios:

- Comienza con

SERVICE- - Solo contiene letras minúsculas, números y

- - No termina con

- - No supera los 63 caracteres

- Comienza con

Crea o actualiza el servicio con el siguiente comando:

gcloud run services replace service.yaml

Terraform

Puedes usar un recurso de Terraform a fin de crear un servicio y configurarlo para que use tu conector.

Configura tu trabajo

Después de crear un conector de acceso a VPC sin servidores, puedes configurar el trabajo de Cloud Run para usar el conector. Para ello, usa la Google Cloud consola, Google Cloud CLI o YAML cuando crees un trabajo nuevo:

Console

En la Google Cloud consola, ve a la página de trabajos de Cloud Run:

Selecciona Trabajos en el menú y haz clic en Implementar contenedor para completar la página de configuración de trabajo inicial. Si quieres configurar un trabajo existente, selecciona el trabajo y, luego, haz clic en Ver y editar la configuración del trabajo.

Haz clic en Contenedores, volúmenes, conexiones y seguridad para expandir la página de propiedades del trabajo.

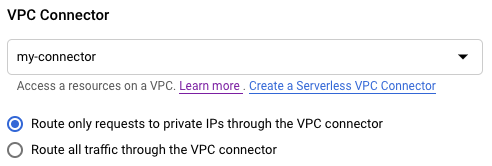

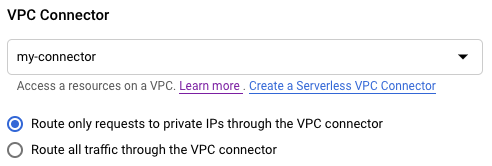

Haz clic en la pestaña Conexiones.

-

En el campo Red, elige una de las siguientes opciones del menú:

- Para desconectar tu trabajo de una red de VPC, selecciona Ninguno.

- Para usar un conector existente, elígelo de la lista desplegable o selecciona Personalizado para usar un conector existente que no se muestra en la lista desplegable.

- Para crear un conector nuevo, selecciona Agregar un nuevo conector de VPC. Consulta Crea un conector de Acceso a VPC sin servidores para obtener detalles sobre la creación de un conector.

-

En el campo Red, elige una de las siguientes opciones del menú:

Haz clic en Crear o Actualizar.

gcloud

Para especificar un conector durante la implementación del trabajo, usa la marca --vpc-connector:

gcloud run jobs create JOB --image IMAGE_URL --vpc-connector CONNECTOR_NAME

Reemplaza lo siguiente:

JOB: el nombre de tu trabajo.- IMAGE_URL: Es una referencia a la imagen del contenedor, por ejemplo,

us-docker.pkg.dev/cloudrun/container/hello:latest. Si usas Artifact Registry, el repositorio REPO_NAME debe estar creado. La URL sigue el formato deLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: el nombre del conector

Para conectar, actualizar o quitar un conector de un servicio existente, usa el comando gcloud run jobs update con cualquiera de las siguientes marcas, según sea necesario:

Por ejemplo, para adjuntar o actualizar un conector, haz lo siguiente:

gcloud run jobs update JOB --vpc-connector CONNECTOR_NAME

Reemplaza lo siguiente:

JOB: el nombre de tu trabajo.CONNECTOR_NAME: el nombre del conector

YAML

Puedes descargar y ver una configuración de trabajo existente con el comando gcloud run jobs describe --format export, que genera resultados limpios en formato YAML. Luego, puedes modificar los campos que se describen a continuación y subir el YAML modificado mediante el comando gcloud run jobs replace.

Asegúrate de modificar los campos tal como se indica en la documentación.

Para ver y descargar la configuración, ejecuta el siguiente comando:

gcloud run jobs describe JOB --format export > job.yaml

Agrega o actualiza el atributo

run.googleapis.com/vpc-access-connectoren el atributoannotations, en el atributo de nivel superiorspec:apiVersion: serving.knative.dev/v1 kind: Job metadata: name: JOB spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME

Reemplaza lo siguiente:

- JOB por el nombre del trabajo de Cloud Run.

- CONNECTOR_NAME: Es el nombre del conector.

El atributo

run.googleapis.com/vpc-access-connectores obligatorio cuando se especifica una configuración de salida.

Reemplaza el trabajo por su nueva configuración con el siguiente comando:

gcloud run jobs replace job.yaml

Acceso a recursos VPC

Puedes restringir el acceso desde tu conector mediante reglas y políticas de firewall, y puedes agregar restricciones adicionales si estableces la configuración de salida y entrada.

Reglas de firewall y configuración de políticas

Reglas de firewall necesarias para conectores en proyectos de servicio

Si creas un conector en una red de VPC independiente o en el proyecto host de una red de VPC compartida, Google Cloud crea todas las reglas de firewall necesarias para el funcionamiento del conector. Para obtener más información, consulta Reglas de firewall para conectores en redes de VPC independientes o proyectos host de VPC compartida.

Sin embargo, si creas un conector en un proyecto de servicio y el conector se orienta a una red de VPC compartida en el proyecto host, debes agregar reglas de firewall para permitir el tráfico necesario para el funcionamiento del conector desde los siguientes rangos:

- Rango de IP de la infraestructura sin servidores:

35.199.224.0/19 - Rangos de IP de sondeo de verificación de estado:

35.191.0.0/16,35.191.192.0/18y130.211.0.0/22

La infraestructura de Google subyacente a Cloud Run, funciones de Cloud Run y el entorno estándar de App Engine usa estos rangos. Todas las solicitudes de estas direcciones IP se originan en la infraestructura de Google para garantizar que cada recurso sin servidores solo se comunique con el conector al que está conectado.

También debes permitir el tráfico de la subred del conector a los recursos de tu red de VPC.

Para seguir estos pasos, debes tener una de las siguientes funciones en el proyecto host:

- Rol de propietario (

roles/owner) - Rol de administrador de seguridad de Compute (

roles/compute.securityAdmin) - Rol de Identity and Access Management (IAM) personalizado con el permiso

compute.firewalls.createhabilitado

Para una configuración simple, aplica las reglas para permitir que los servicios sin servidores en cualquier proyecto de servicio conectado a la red de VPC compartida envíen solicitudes a cualquier recurso en la red.

Para aplicar estas reglas, ejecuta los siguientes comandos en el proyecto host:

Crea reglas de firewall que permitan que las solicitudes de la infraestructura sin servidores y los sondeos de verificación de estado de Google lleguen a todos los conectores de la red. En estos comandos, se usan puertos UDP y TCP como proxies y para verificaciones de estado HTTP, respectivamente. No cambies los puertos especificados.

gcloud compute firewall-rules create serverless-to-vpc-connector \ --allow tcp:667,udp:665-666,icmp \ --source-ranges=35.199.224.0/19 \ --direction=INGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

gcloud compute firewall-rules create vpc-connector-to-serverless \ --allow tcp:667,udp:665-666,icmp \ --destination-ranges=35.199.224.0/19 \ --direction=EGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

gcloud compute firewall-rules create vpc-connector-health-checks \ --allow tcp:667 \ --source-ranges=35.191.0.0/16,35.191.192.0/18,130.211.0.0/22 \ --direction=INGRESS \ --target-tags vpc-connector \ --network=VPC_NETWORK

Reemplaza

VPC_NETWORKpor el nombre de la red de VPC a la que deseas conectar tu conector.Crea una regla de firewall de entrada en la red de VPC para permitir las solicitudes de los conectores que se orientan a esta red:

gcloud compute firewall-rules create vpc-connector-requests \ --allow tcp,udp,icmp \ --direction=INGRESS \ --source-tags vpc-connector \ --network=VPC_NETWORK

Esta regla otorga al conector acceso a cada recurso de la red. Para limitar los recursos a los que tu entorno sin servidores puede acceder con el Acceso a VPC sin servidores, consulta Restringe el acceso de la VM del conector a los recursos de la red de VPC.

Crea reglas de firewall para conectores específicos

Seguir el procedimiento en Reglas de firewall necesarias para conectores en proyectos de servicio da como resultado reglas de firewall que se aplican a todos los conectores, tanto los actuales como los que se creen en el futuro. Si no quieres esto, pero deseas crear reglas solo para conectores específicos, puedes definir el alcance de las reglas para que se apliquen solo a esos conectores.

Para limitar el alcance de las reglas a conectores específicos, puedes usar uno de los siguientes mecanismos:

- Etiquetas de red: Cada conector tiene dos etiquetas de red:

vpc-connectoryvpc-connector-REGION-CONNECTOR_NAME. Usa este último formato para limitar el alcance de las reglas de firewall a un conector específico. - Rangos de IP: usa esto solo para las reglas de salida, ya que no funciona con las reglas de entrada. Puedes usar el rango de IP de la subred del conector para limitar el alcance de las reglas de firewall a un solo conector de VPC.

Restringe el acceso de la VM del conector a los recursos de la red de VPC

Puedes restringir el acceso de tu conector a los recursos en la red de VPC de destino mediante las reglas de firewall de VPC o las reglas en las políticas de firewall. Puedes aplicar estas restricciones mediante una de las siguientes estrategias:

- Crea reglas de entrada cuyos objetivos representen los recursos a los que deseas limitar el acceso de la VM del conector y cuyos orígenes representen las VMs del conector.

- Crea reglas de salida cuyos objetivos representen las VMs del conector y cuyos destinos representen los recursos a los que deseas limitar el acceso de la VM del conector.

En los siguientes ejemplos, se ilustra cada estrategia.

Restringe el acceso con reglas de entrada

Elige las etiquetas de red o los rangos de CIDR que sirven para controlar el tráfico de entrada a tu red de VPC:

Etiquetas de red

En los siguientes pasos, se muestra cómo crear reglas de entrada que restrinjan el acceso de un conector a tu red de VPC en función de las etiquetas de red del conector.

Asegúrate de tener los permisos necesarios para insertar reglas de firewall. Debes contar con una de las siguientes funciones de Identity and Access Management (IAM):

- Función de administrador de seguridad de Compute

- Función de IAM personalizada con el permiso

compute.firewalls.createhabilitado

Deniega el tráfico del conector en toda tu red de VPC.

Crea una regla de firewall de entrada con una prioridad inferior a 1,000 en la red de VPC para denegar la entrada de la etiqueta de red del conector. Esto anula la regla de firewall implícita que crea el acceso a VPC sin servidores en la red de VPC de forma predeterminada.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --source-tags=VPC_CONNECTOR_NETWORK_TAG \ --direction=INGRESS \ --network=VPC_NETWORK \ --priority=PRIORITY

Reemplaza lo siguiente:

RULE_NAME: Es el nombre de la regla de firewall nueva. Por ejemplo,

deny-vpc-connector.PROTOCOL: Uno o más protocolos que deseas permitir desde tu conector de VPC. Los protocolos compatibles son

tcpoudp. Por ejemplo,tcp:80,udppermite el tráfico de TCP a través del puerto 80 y el tráfico de UDP. Para obtener más información, consulta la documentación de la marcaallow.Por razones de seguridad y validación, también puedes configurar reglas de denegación para bloquear el tráfico de los siguientes protocolos no compatibles:

ah,all,esp,icmp,ipipysctp.VPC_CONNECTOR_NETWORK_TAG: Es la etiqueta de red del conector universal si quieres restringir el acceso a todos los conectores (incluidos los que se creen en el futuro) o la etiqueta de red única si deseas restringir el acceso a un conector específico.

- Etiqueta de red universal:

vpc-connector Etiqueta de red única:

vpc-connector-REGION-CONNECTOR_NAMEReemplaza lo siguiente:

- REGION: Es la región del conector que quieres restringir.

- CONNECTOR_NAME: Es el nombre del conector que quieres restringir.

Para obtener más información sobre las etiquetas de red del conector, consulta Etiquetas de red.

- Etiqueta de red universal:

VPC_NETWORK es el nombre de tu red de VPC.

PRIORITY: un número entero entre 0 y 65535. Por ejemplo, 0 establece la prioridad más alta.

Permite el tráfico del conector al recurso que debe recibir tráfico del conector.

Usa las marcas

allowytarget-tagspara crear una regla de firewall de entrada orientada al recurso en tu red de VPC a la que deseas que acceda el conector de VPC. Establece la prioridad para que esta regla sea un valor inferior a la prioridad de la regla que estableciste en el paso anterior.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --source-tags=VPC_CONNECTOR_NETWORK_TAG \ --direction=INGRESS \ --network=VPC_NETWORK \ --target-tags=RESOURCE_TAG \ --priority=PRIORITY

Reemplaza lo siguiente:

RULE_NAME: Es el nombre de la regla de firewall nueva. Por ejemplo,

allow-vpc-connector-for-select-resources.PROTOCOL: Uno o más protocolos que deseas permitir desde tu conector de VPC. Los protocolos compatibles son

tcpoudp. Por ejemplo,tcp:80,udppermite el tráfico de TCP a través del puerto 80 y el tráfico de UDP. Para obtener más información, consulta la documentación de la marcaallow.VPC_CONNECTOR_NETWORK_TAG: Es la etiqueta de red del conector universal si quieres restringir el acceso a todos los conectores (incluidos los que se creen en el futuro) o la etiqueta de red única si deseas restringir el acceso a un conector específico. Debe coincidir con la etiqueta de red que especificaste en el paso anterior.

- Etiqueta de red universal:

vpc-connector Etiqueta de red única:

vpc-connector-REGION-CONNECTOR_NAMEReemplaza lo siguiente:

- REGION: Es la región del conector que quieres restringir.

- CONNECTOR_NAME: Es el nombre del conector que quieres restringir.

Para obtener más información sobre las etiquetas de red del conector, consulta Etiquetas de red.

- Etiqueta de red universal:

VPC_NETWORK es el nombre de tu red de VPC.

RESOURCE_TAG: la etiqueta de red para el recurso de VPC al que deseas que acceda tu conector de VPC.

PRIORITY: un número entero inferior a la prioridad que estableciste en el paso anterior. Por ejemplo, si estableces la prioridad para la regla que creaste en el paso anterior en 990, prueba con 980.

A fin de obtener más información sobre las marcas obligatorias y opcionales para la creación de reglas de firewall, consulta la documentación de gcloud compute firewall-rules create.

Rango de CIDR

En los siguientes pasos, se muestra cómo crear reglas de entrada que restrinjan el acceso de un conector a tu red de VPC en función del rango de CIDR del conector.

Asegúrate de tener los permisos necesarios para insertar reglas de firewall. Debes contar con una de las siguientes funciones de Identity and Access Management (IAM):

- Función de administrador de seguridad de Compute

- Función de IAM personalizada con el permiso

compute.firewalls.createhabilitado

Deniega el tráfico del conector en toda tu red de VPC.

Crea una regla de firewall de entrada con una prioridad inferior a 1,000 en tu red de VPC para denegar la entrada desde el rango de CIDR del conector. Esto anula la regla de firewall implícita que crea el acceso a VPC sin servidores en la red de VPC de forma predeterminada.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --source-ranges=VPC_CONNECTOR_CIDR_RANGE \ --direction=INGRESS \ --network=VPC_NETWORK \ --priority=PRIORITY

Reemplaza lo siguiente:

RULE_NAME: Es el nombre de la regla de firewall nueva. Por ejemplo,

deny-vpc-connector.PROTOCOL: Uno o más protocolos que deseas permitir desde tu conector de VPC. Los protocolos compatibles son

tcpoudp. Por ejemplo,tcp:80,udppermite el tráfico de TCP a través del puerto 80 y el tráfico de UDP. Para obtener más información, consulta la documentación de la marcaallow.Por razones de seguridad y validación, también puedes configurar reglas de denegación para bloquear el tráfico de los siguientes protocolos no compatibles:

ah,all,esp,icmp,ipipysctp.VPC_CONNECTOR_CIDR_RANGE: El rango de CIDR del conector cuyo acceso estás restringiendo

VPC_NETWORK es el nombre de tu red de VPC.

PRIORITY: un número entero entre 0 y 65535. Por ejemplo, 0 establece la prioridad más alta.

Permite el tráfico del conector al recurso que debe recibir tráfico del conector.

Usa las marcas

allowytarget-tagspara crear una regla de firewall de entrada orientada al recurso en tu red de VPC a la que deseas que acceda el conector de VPC. Establece la prioridad para que esta regla sea un valor inferior a la prioridad de la regla que estableciste en el paso anterior.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --source-ranges=VPC_CONNECTOR_CIDR_RANGE \ --direction=INGRESS \ --network=VPC_NETWORK \ --target-tags=RESOURCE_TAG \ --priority=PRIORITY

Reemplaza lo siguiente:

RULE_NAME: Es el nombre de la regla de firewall nueva. Por ejemplo,

allow-vpc-connector-for-select-resources.PROTOCOL: Uno o más protocolos que deseas permitir desde tu conector de VPC. Los protocolos compatibles son

tcpoudp. Por ejemplo,tcp:80,udppermite el tráfico de TCP a través del puerto 80 y el tráfico de UDP. Para obtener más información, consulta la documentación de la marcaallow.VPC_CONNECTOR_CIDR_RANGE: El rango de CIDR del conector cuyo acceso estás restringiendo

VPC_NETWORK es el nombre de tu red de VPC.

RESOURCE_TAG: la etiqueta de red para el recurso de VPC al que deseas que acceda tu conector de VPC.

PRIORITY: un número entero inferior a la prioridad que estableciste en el paso anterior. Por ejemplo, si estableces la prioridad para la regla que creaste en el paso anterior en 990, prueba con 980.

A fin de obtener más información sobre las marcas obligatorias y opcionales para la creación de reglas de firewall, consulta la documentación de gcloud compute firewall-rules create.

Restringe el acceso con reglas de salida

En los siguientes pasos, se muestra cómo crear reglas de salida para restringir el acceso al conector.

Asegúrate de tener los permisos necesarios para insertar reglas de firewall. Debes contar con una de las siguientes funciones de Identity and Access Management (IAM):

- Función de administrador de seguridad de Compute

- Función de IAM personalizada con el permiso

compute.firewalls.createhabilitado

Rechaza el tráfico de salida proveniente de tu conector.

Crea una regla de firewall de salida en tu conector de acceso a VPC sin servidores para evitar que envíe tráfico de salida, con la excepción de las respuestas establecidas, a cualquier destino.

gcloud compute firewall-rules create RULE_NAME \ --action=DENY \ --rules=PROTOCOL \ --direction=EGRESS \ --target-tags=VPC_CONNECTOR_NETWORK_TAG \ --network=VPC_NETWORK \ --priority=PRIORITY

Reemplaza lo siguiente:

RULE_NAME: Es el nombre de la regla de firewall nueva. Por ejemplo,

deny-vpc-connector.PROTOCOL: Uno o más protocolos que deseas permitir desde tu conector de VPC. Los protocolos compatibles son

tcpoudp. Por ejemplo,tcp:80,udppermite el tráfico de TCP a través del puerto 80 y el tráfico de UDP. Para obtener más información, consulta la documentación de la marcaallow.Por razones de seguridad y validación, también puedes configurar reglas de denegación para bloquear el tráfico de los siguientes protocolos no compatibles:

ah,all,esp,icmp,ipipysctp.VPC_CONNECTOR_NETWORK_TAG: Es la etiqueta de red del conector de VPC universal si deseas que la regla se aplique para todos los conectores de VPC existentes y futuros. O bien, es la etiqueta de red del conector de VPC única si deseas controlar un conector específico.

VPC_NETWORK es el nombre de tu red de VPC.

PRIORITY: un número entero entre 0 y 65535. Por ejemplo, 0 establece la prioridad más alta.

Permite el tráfico de salida cuando el destino se encuentra en el rango CIDR al que deseas que acceda tu conector.

Usa las marcas

allowydestination-rangesa fin de crear una regla de firewall que permita el tráfico de salida desde el conector para un rango específico de destinos. Establece el rango de destinos en el rango de CIDR del recurso en tu red de VPC a la que deseas que tu conector pueda acceder. Establece la prioridad para que esta regla sea un valor inferior a la prioridad de la regla que estableciste en el paso anterior.gcloud compute firewall-rules create RULE_NAME \ --allow=PROTOCOL \ --destination-ranges=RESOURCE_CIDR_RANGE \ --direction=EGRESS \ --network=VPC_NETWORK \ --target-tags=VPC_CONNECTOR_NETWORK_TAG \ --priority=PRIORITY

Reemplaza lo siguiente:

RULE_NAME: Es el nombre de la regla de firewall nueva. Por ejemplo,

allow-vpc-connector-for-select-resources.PROTOCOL: Uno o más protocolos que deseas permitir desde tu conector de VPC. Los protocolos compatibles son

tcpoudp. Por ejemplo,tcp:80,udppermite el tráfico de TCP a través del puerto 80 y el tráfico de UDP. Para obtener más información, consulta la documentación de la marcaallow.RESOURCE_CIDR_RANGE: El rango de CIDR del conector cuyo acceso estás restringiendo

VPC_NETWORK es el nombre de tu red de VPC.

VPC_CONNECTOR_NETWORK_TAG: Es la etiqueta de red del conector de VPC universal si deseas que la regla se aplique para todos los conectores de VPC existentes y futuros. O bien, es la etiqueta de red del conector de VPC única si deseas controlar un conector específico. Si usaste la etiqueta de red única en el paso anterior, usa la etiqueta de red única.

PRIORITY: un número entero inferior a la prioridad que estableciste en el paso anterior. Por ejemplo, si estableces la prioridad para la regla que creaste en el paso anterior en 990, prueba con 980.

A fin de obtener más información sobre las marcas obligatorias y opcionales para la creación de reglas de firewall, consulta la documentación de gcloud compute firewall-rules create.

Administra tu conector

De forma predeterminada, solo las solicitudes a ciertos destinos de direcciones IPv4 internas (incluidos los destinos IPv4 internos resueltos por las respuestas DNS) se enrutan a través de un conector de Acceso a VPC sin servidores. Sin embargo, en algunos casos, es posible que desees que todas las solicitudes salientes del servicio o trabajo se enruten a tu red de VPC.

El Acceso a VPC sin servidores solo admite el enrutamiento de tráfico IPv4. El tráfico IPv6 no es compatible, incluso si tienes rutas IPv6 en tu red de VPC.

Para controlar las solicitudes salientes de enrutamiento desde tu servicio o trabajo, puedes configurar la salida de VPC con una de las siguientes opciones:

Enrutar solo las solicitudes a IP privadas a la VPC: Predeterminada. El tráfico se enruta a través de la red de VPC solo si los paquetes que llevan el tráfico tienen destinos que coinciden con lo siguiente:

Los paquetes a cualquier otro destino se enrutan desde Cloud Run a Internet (no a través de ninguna red de VPC).

Enrutar todo el tráfico a la VPC: El tráfico siempre se enruta a través de la red de VPC asociada con el conector para todos los destinos de paquetes. Debes usar esta opción en las siguientes circunstancias:

- Si necesitas enviar tráfico a rangos de subredes de VPC con rangos de direcciones IP externas utilizados de forma privada. Para obtener más información sobre los rangos de subredes de VPC, consulta Rangos de IPv4 válidos en la descripción general de las subredes.

- Si necesitas enviar tráfico a un extremo de Private Service Connect para las APIs de Google cuya dirección es una dirección IP externa de uso privado. Si deseas obtener más información sobre los extremos de Private Service Connect para las APIs de Google, consulta Accede a las APIs de Google a través de extremos.

- Si necesitas enviar tráfico a cualquier otro destino de dirección IP externa de uso privado que se pueda enrutar dentro de la red de VPC del conector. Los ejemplos de otros destinos que abarcan direcciones IP externas de uso privado pueden incluir rangos de subred de intercambio de tráfico (y rangos de subredes de intercambio de tráfico creados a partir de rangos de direcciones IP asignados para servicios) y esos destinos a los que se puede acceder mediante rutas personalizadas en la VPC.

Si tu red de VPC incluye una ruta predeterminada, los paquetes aún se pueden enrutar a Internet después de que el conector los procese si configuras una puerta de enlace de Cloud NAT para proporcionar servicios NAT a la subred que usa el conector. Estos paquetes están sujetos a las rutas de tu red de VPC y las reglas de firewall que se aplican a tu red de VPC. Puedes usar la configuración de la ruta y del firewall para controlar la salida de Internet de todas las solicitudes salientes que envía tu función a través de un conector de Acceso a VPC sin servidores.

Controla el tráfico del servicio de salida

Puedes especificar una configuración de salida de VPC con laGoogle Cloud consola, Google Cloud CLI o el archivo YAML cuando creas un servicio nuevo o implementas una revisión nueva:

Console

En la consola de Google Cloud , ve a Cloud Run:

Selecciona Servicios en el menú y haz clic en Implementar contenedor para configurar un servicio nuevo. Si quieres configurar un servicio existente, haz clic en el servicio y, luego, en implementar y editar la nueva revisión.

Si configuras un servicio nuevo, completa la página de configuración del servicio inicial como desees y haz clic en Contenedores, volúmenes, Herramientas de redes y seguridad para expandir la página de configuración del servicio.

Haz clic en la pestaña Herramientas de redes.

- Después de seleccionar un conector de VPC, selecciona Enrutar solo las solicitudes a IP privadas a la VPC o Enrutar todo el tráfico a la VPC.

Haz clic en Crear o Implementar.

gcloud

Para especificar una configuración de salida, usa la marca --vpc-egress. Puedes especificar una configuración de salida durante la implementación:

gcloud run deploy SERVICE \ --image IMAGE_URL \ --vpc-connector CONNECTOR_NAME \ --vpc-egress EGRESS_SETTING

Reemplaza lo siguiente:

SERVICE: El nombre de tu servicio.- IMAGE_URL: Es una referencia a la imagen del contenedor, por ejemplo,

us-docker.pkg.dev/cloudrun/container/hello:latest. Si usas Artifact Registry, el repositorio REPO_NAME debe estar creado. La URL sigue el formato deLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: el nombre del conectorEGRESS_SETTING: Un valor de configuración de salida:all-traffic: Envía todo el tráfico saliente por medio del conector.private-ranges-only: Envía solo el tráfico a direcciones internas por medio del conector de VPC.

También puedes actualizar un servicio existente y cambiar la configuración de salida:

gcloud run services update SERVICE --vpc-egress EGRESS_SETTING

Reemplaza lo siguiente:

SERVICE: El nombre de tu servicio.EGRESS_SETTING: Un valor de configuración de salida, como se mostró antes.

YAML

Si creas un servicio nuevo, omite este paso. Si actualizas un servicio existente, descarga su configuración de YAML:

gcloud run services describe SERVICE --format export > service.yaml

Agrega o actualiza el atributo

run.googleapis.com/vpc-access-egressen el atributoannotations, en el atributo de nivel superiorspec:apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME run.googleapis.com/vpc-access-egress: EGRESS_SETTING name: REVISION

Reemplaza lo siguiente:

- SERVICE: El nombre de tu servicio de Cloud Run.

- CONNECTOR_NAME: Es el nombre del conector.

El atributo

run.googleapis.com/vpc-access-connectores obligatorio cuando se especifica una configuración de salida. - EGRESS_SETTING: Uno de los siguientes:

all-traffic: Envía todo el tráfico saliente por medio del conector.private-ranges-only: Envía solo el tráfico a direcciones internas por medio del conector de VPC.- REVISION por un nombre de revisión nuevo o bórralo (si está presente). Si proporcionas un nuevo nombre de revisión, debe cumplir con los siguientes criterios:

- Comienza con

SERVICE- - Solo contiene letras minúsculas, números y

- - No termina con

- - No supera los 63 caracteres

- Comienza con

Crea o actualiza el servicio con el siguiente comando:

gcloud run services replace service.yaml

Controla el tráfico de los trabajos de salida

Puedes especificar una configuración de salida de VPC con laGoogle Cloud consola, Google Cloud CLI o el archivo YAML cuando creas o actualizas un trabajo:

Console

En la Google Cloud consola, ve a la página de trabajos de Cloud Run:

Selecciona Trabajos en el menú y haz clic en Implementar contenedor para completar la página de configuración de trabajo inicial. Si quieres configurar un trabajo existente, selecciona el trabajo y, luego, haz clic en Ver y editar la configuración del trabajo.

Haz clic en Contenedores, volúmenes, conexiones y seguridad para expandir la página de propiedades del trabajo.

Haz clic en la pestaña Conexiones.

- Después de seleccionar un conector, selecciona Enrutar solo las solicitudes a IP privadas a la VPC o Enrutar todo el tráfico a la VPC.

Haz clic en Crear o Actualizar.

gcloud

Para especificar una configuración de salida, usa la marca --vpc-egress. Puedes especificar una configuración de salida durante el proceso de implementación del trabajo:

gcloud run jobs create JOB \ --image IMAGE_URL \ --vpc-connector CONNECTOR_NAME \ --vpc-egress EGRESS_SETTING

Reemplaza lo siguiente:

JOB: el nombre de tu trabajo.- IMAGE_URL: Es una referencia a la imagen del contenedor, por ejemplo,

us-docker.pkg.dev/cloudrun/container/hello:latest. Si usas Artifact Registry, el repositorio REPO_NAME debe estar creado. La URL sigue el formato deLOCATION-docker.pkg.dev/PROJECT_ID/REPO_NAME/PATH:TAG. CONNECTOR_NAME: el nombre del conectorEGRESS_SETTING: Un valor de configuración de salida:all-traffic: Envía todo el tráfico saliente por medio del conector.private-ranges-only: Envía solo el tráfico a direcciones internas por medio del conector de VPC.

También puedes actualizar un trabajo existente y cambiar la configuración de salida:

gcloud run jobs update JOB --vpc-egress EGRESS_SETTING

Reemplaza lo siguiente:

JOB: el nombre de tu trabajo.EGRESS_SETTING: Un valor de configuración de salida, como se mostró antes.

YAML

Puedes descargar y ver una configuración de trabajo existente con el comando gcloud run jobs describe --format export, que genera resultados limpios en formato YAML. Luego, puedes modificar los campos que se describen a continuación y subir el YAML modificado mediante el comando gcloud run jobs replace.

Asegúrate de modificar los campos tal como se indica en la documentación.

Reemplaza el trabajo por su nueva configuración con el siguiente comando:

gcloud run jobs replace job.yaml

Agrega o actualiza el atributo

run.googleapis.com/vpc-access-egressen el atributoannotations, en el atributo de nivel superiorspec:apiVersion: serving.knative.dev/v1 kind: Job metadata: name: JOB spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME run.googleapis.com/vpc-access-egress: EGRESS_SETTING

Reemplaza lo siguiente:

- JOB por el nombre del trabajo de Cloud Run.

- CONNECTOR_NAME: Es el nombre del conector. El atributo

run.googleapis.com/vpc-access-connectores obligatorio cuando se especifica una configuración de salida. - EGRESS_SETTING: Uno de los siguientes:

all-traffic: Envía todo el tráfico saliente por medio del conector.private-ranges-only: Envía solo el tráfico a direcciones internas por medio del conector de VPC.

Reemplaza el trabajo por su nueva configuración con el siguiente comando:

gcloud run jobs replace job.yaml

Ver la configuración del conector

Puedes ver la configuración actual del conector de Acceso a VPC sin servidores para el servicio o el trabajo con la Google Cloud consola o la herramienta de línea de comandos de gcloud:

Console

Haz clic en el servicio o trabajo que te interesa para abrir la página de detalles.

Para un servicio, haz clic en la pestaña Revisiones.

Para un trabajo, haz clic en la pestaña Configuración.

La configuración del conector de Acceso a VPC sin servidores se muestra en la pestaña Herramientas de redes.

gcloud

Usa el siguiente comando para ver la configuración de tu servicio:

gcloud run services describe SERVICE

Usa el siguiente comando para ver la configuración de tu trabajo:

gcloud run jobs describe JOB

Ubica la configuración del conector de Acceso a VPC sin servidores en la configuración que se muestra.

Desconéctate de una red de VPC

Desconecta un servicio

Puedes desconectar un servicio de tu red de VPC con la Google Cloud consola o Google Cloud CLI:

Console

En la consola de Google Cloud , ve a Cloud Run:

Selecciona Servicios en el menú y haz clic en Implementar contenedor para configurar un servicio nuevo. Si quieres configurar un servicio existente, haz clic en el servicio y, luego, en implementar y editar la nueva revisión.

Si configuras un servicio nuevo, completa la página de configuración del servicio inicial como desees y haz clic en Contenedores, volúmenes, Herramientas de redes y seguridad para expandir la página de configuración del servicio.

Haz clic en la pestaña Herramientas de redes.

- En el campo Red, selecciona Ninguna para desconectar tu servicio de una red de VPC.

Haz clic en Crear o Implementar.

gcloud

Para desconectar un servicio, usa el comando gcloud run services update con la siguiente marca:

gcloud run services update SERVICE --clear-vpc-connector

- SERVICE por el nombre del servicio

Los conectores continúan generando cargos, incluso si no tienen tráfico y están desconectados. Para obtener detalles, consulta Precios. Si ya no necesitas el conector, asegúrate de borrarlo para evitar que se te siga facturando.

Desconecta un trabajo

Puedes desconectar un trabajo de tu red de VPC con la Google Cloud consola o Google Cloud CLI:

Console

En la Google Cloud consola, ve a la página de trabajos de Cloud Run:

Selecciona Trabajos en el menú y haz clic en Implementar contenedor para completar la página de configuración de trabajo inicial. Si quieres configurar un trabajo existente, selecciona el trabajo y, luego, haz clic en Ver y editar la configuración del trabajo.

Haz clic en Contenedores, volúmenes, conexiones y seguridad para expandir la página de propiedades del trabajo.

Haz clic en la pestaña Conexiones.

- En el campo Red, selecciona Ninguno para desconectar tu trabajo de una red de VPC.

Haz clic en Crear o Actualizar.

gcloud

Para desconectar un trabajo, usa el comando gcloud run jobs update con la siguiente marca:

gcloud run jobs update JOB --clear-vpc-connector

Reemplaza JOB por el nombre de tu trabajo.

Los conectores continúan generando cargos, incluso si no tienen tráfico y están desconectados. Para obtener detalles, consulta Precios. Si ya no necesitas el conector, asegúrate de borrarlo para evitar que se te siga facturando.

Actualiza un conector

Puedes actualizar y supervisar los siguientes atributos de tu conector a través de la Google Cloud consola, Google Cloud CLI o la API:

- Tipo de máquina (instancia)

- Cantidad mínima y máxima de instancias

- Capacidad de procesamiento, cantidad de instancias y uso de CPU recientes

Actualizar tipo de máquina

Consola

Dirígete a la página de descripción general de acceso a VPC sin servidores.

Selecciona el conector que quieres editar y haz clic en Editar.

En la lista Tipo de instancia, selecciona el tipo de máquina (instancia) que prefieras. Para obtener información sobre los tipos de máquinas disponibles, consulta la documentación sobre Capacidad de procesamiento y escalamiento.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Para actualizar el tipo de máquina del conector, ejecuta el siguiente comando en tu terminal:

gcloud beta compute networks vpc-access connectors update CONNECTOR_NAME --region=REGION --machine-type=MACHINE_TYPE

CONNECTOR_NAME: el nombre del conectorREGION: el nombre de la región del conectorMACHINE_TYPE: el tipo de máquina que prefieras. Para obtener información sobre los tipos de máquinas disponibles, consulta la documentación sobre Capacidad de procesamiento y escalamiento.

Disminuye la cantidad mínima y máxima de instancias

Para disminuir la cantidad mínima y máxima de instancias, debes hacer lo siguiente:

- Crea un conector nuevo con tus valores preferidos.

- Actualiza tu servicio o función para usar el conector nuevo.

- Borra el conector anterior cuando hayas movido su tráfico.

Aumenta la cantidad mínima y máxima de instancias

Consola

Dirígete a la página de descripción general de acceso a VPC sin servidores.

Selecciona el conector que quieres editar y haz clic en Editar.

En el campo Cantidad mínima de instancias, selecciona la cantidad mínima de instancias que prefieras.

El valor más pequeño posible para este campo es el valor actual. El valor más alto posible para este campo es el valor actual en el campo Cantidad máxima de instancias menos 1. Por ejemplo, si el valor en el campo Cantidad máxima de instancias es 8, el valor más alto posible para el campo Cantidad mínima de instancias es 7.

En el campo Cantidad máxima de instancias, selecciona la cantidad máxima de instancias que prefieras.

El valor más pequeño posible para este campo es el valor actual. El valor más alto posible para este campo es 10.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Para aumentar la cantidad mínima o máxima de instancias para el conector, ejecuta el siguiente comando en tu terminal:

gcloud beta compute networks vpc-access connectors update CONNECTOR_NAME --region=REGION --min-instances=MIN_INSTANCES --max-instances=MAX_INSTANCES

CONNECTOR_NAME: el nombre del conectorREGION: el nombre de la región del conectorMIN_INSTANCES: la cantidad mínima de instancias que prefieras.- El valor más pequeño posible para este campo es el valor actual de

min_instances. Para buscar el valor actual, consulta Busca los valores de los atributos actuales. - El valor más alto posible para este campo es el valor

max_instancesactual menos 1, porquemin_instancesdebe ser menor quemax_instances. Por ejemplo, simax_instanceses 8, el valor más alto posible para este campo es 7. Si el conector usa el valor predeterminadomax-instancesde 10, el valor más alto posible de este campo es 9. Para buscar el valor demax-instances, consulta Busca los valores de los atributos actuales.

- El valor más pequeño posible para este campo es el valor actual de

MAX_INSTANCES:- El valor más pequeño posible para este campo es el valor actual de

max_instances. Para buscar el valor actual, consulta Busca los valores de los atributos actuales. - El valor más alto posible para este campo es 10.

Si solo deseas aumentar la cantidad mínima de instancias, pero no la máxima, debes especificar la cantidad máxima de instancias. Por el contrario, si solo deseas actualizar la cantidad máxima de instancias, pero no la mínima, debes especificar la cantidad mínima de instancias. Para mantener la cantidad mínima o máxima de instancias en el valor actual, especifica su valor actual. Para buscar el valor actual, consulta Busca los valores de los atributos actuales.

- El valor más pequeño posible para este campo es el valor actual de

Busca los valores de los atributos actuales

Para buscar los valores de los atributos actuales de tu conector, ejecuta lo siguiente en tu terminal:

gcloud compute networks vpc-access connectors describe CONNECTOR_NAME --region=REGION --project=PROJECT

CONNECTOR_NAME: el nombre del conectorREGION: el nombre de la región del conectorPROJECT: el nombre de tu proyecto de Google Cloud

Supervisa el uso del conector

La supervisión del uso en el tiempo puede ayudarte a determinar cuándo ajustar la configuración de un conector. Por ejemplo, si el uso de CPU aumenta, puedes intentar aumentar la cantidad máxima de instancias para obtener mejores resultados. O si alcanzas el máximo de la capacidad de procesamiento, puedes decidir cambiar a un tipo de máquina más grande.

Para mostrar gráficos de la capacidad de procesamiento del conector, la cantidad de instancias y las métricas de uso de CPU con el tiempo a través de la Google Cloud consola, haz lo siguiente:

Dirígete a la página de descripción general de Acceso a VPC sin servidores.

Haz clic en el nombre del conector que quieres supervisar.

Selecciona la cantidad de días que deseas mostrar entre 1 y 90 días.

En el gráfico Capacidad de procesamiento, mantén el puntero sobre el gráfico para ver la capacidad de procesamiento reciente del conector.

En el gráfico Cantidad de instancias, mantén el puntero sobre el gráfico para ver la cantidad de instancias que el conector usó recientemente.

En el gráfico Uso de CPU, mantén el puntero sobre el gráfico para ver el uso de CPU reciente del conector. En el gráfico, se muestra el uso de CPU distribuido entre las instancias para los percentiles 50, 95 y 99.

Borra un conector

Antes de borrar un conector, debes quitarlo de todos los recursos sin servidores que aún lo usen. Si borras un conector antes de quitarlo de tus recursos sin servidores, no podrás borrar la red de VPC más adelante.

Para los usuarios de VPC compartida que configuraron conectores en el proyecto host de la VPC compartida, puedes usar el comando gcloud compute networks vpc-access connectors describe para enumerar los proyectos, que son recursos sin servidores que usan un conector determinado.

Para borrar un conector, usa la consola de Google Cloud o Google Cloud CLI:

Console

Ve a la página de descripción general de Acceso a VPC sin servidores en laGoogle Cloud consola:

Selecciona el conector que quieres borrar.

Haz clic en Borrar.

gcloud

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Usa el siguiente comando de

gcloudpara borrar un conector:gcloud compute networks vpc-access connectors delete CONNECTOR_NAME --region=REGION

Reemplaza lo siguiente:

- CONNECTOR_NAME es el nombre del conector que quieres borrar.

- REGION es la región donde se encuentra el conector.

Administra restricciones personalizadas para proyectos

En esta sección, se describe cómo crear restricciones personalizadas para los conectores de Acceso a VPC sin servidores y aplicarlas a nivel del proyecto. Para obtener información sobre las políticas de la organización personalizadas, consulta Crea y administra políticas de la organización personalizadas.

Google Cloud La Política de la organización te brinda un control centralizado y programático sobre los recursos de tu organización. Como administrador de políticas de la organización, puedes definir una política de la organización, que es un conjunto de limitaciones llamadas restricciones que se aplican a los recursos deGoogle Cloud y a sus descendientes en la jerarquía de recursos deGoogle Cloud . Puedes aplicar políticas de la organización a nivel de la organización, carpeta o proyecto.

La política de la organización proporciona restricciones predefinidas para varios servicios deGoogle Cloud . Sin embargo, si deseas un control más detallado y personalizable sobre los campos específicos que están restringidos en las políticas de tu organización, también puedes crear políticas de la organización personalizadas.

Beneficios

El acceso a VPC sin servidores te permite escribir cualquier cantidad de restricciones personalizadas con la mayoría de los campos configurados por el usuario en la API de Acceso a VPC sin servidores. Por ejemplo, puedes crear una restricción personalizada que especifique qué subredes puede usar un conector de Acceso a VPC sin servidores.

Una vez aplicadas, las solicitudes que infrinjan una política que aplique una restricción personalizada mostrarán un mensaje de error en gcloud CLI y en los registros del Acceso a VPC sin servidores. El mensaje de error contiene el ID de la restricción y la descripción de la restricción personalizada incumplida.

Herencia de políticas

De forma predeterminada, las políticas de la organización se heredan según los subordinados de los recursos en los que se aplica la política. Por ejemplo, si aplicas una política en una carpeta, Google Cloud aplica la política en todos los proyectos de la carpeta. Para obtener más información sobre este comportamiento y cómo cambiarlo, consulta Reglas de evaluación de la jerarquía.

Limitaciones

No se admite la especificación del tipo de máquina, la cantidad mínima de instancias ni la cantidad máxima de instancias.

Antes de comenzar

Asegúrate de conocer el ID de la organización.

Roles requeridos

Para obtener los permisos que necesitas para administrar las políticas de la organización,

pídele a tu administrador que te otorgue el rol de IAM de

administrador de políticas de la organización (roles/orgpolicy.policyAdmin)

en el recurso de organización.

Para obtener más información sobre cómo otorgar roles, consulta Administra el acceso a proyectos, carpetas y organizaciones.

También puedes obtener los permisos necesarios mediante roles personalizados o cualquier otro rol predefinido.

Crea una restricción personalizada

Una restricción personalizada se define en un archivo YAML a través de los recursos, los métodos, las condiciones y las acciones que son compatibles con el servicio en el que aplicas la política de la organización. Las condiciones para tus restricciones personalizadas se definen con Common Expression Language (CEL). Si deseas obtener más información para compilar condiciones en restricciones personalizadas mediante CEL, consulta la sección CEL de Crea y administra restricciones personalizadas.

Para crear un archivo YAML para una restricción personalizada de Acceso a VPC sin servidores, consulta el siguiente ejemplo:

name: organizations/ORGANIZATION_ID/customConstraints/CONSTRAINT_NAME

resourceTypes:

- vpcaccess.googleapis.com/Connector

methodTypes:

- CREATE

condition: "CONDITION"

actionType: ACTION

displayName: DISPLAY_NAME

description: DESCRIPTION

Reemplaza lo siguiente:

ORGANIZATION_ID: el ID de la organización, como123456789.CONSTRAINT_NAME: el nombre que deseas para tu nueva restricción personalizada. Una restricción personalizada debe comenzar concustom.y solo puede incluir letras mayúsculas, minúsculas o números, por ejemplo, custom.defaultNetworkConstraint. La longitud máxima de este campo es de 70 caracteres, sin contar el prefijo.CONDITION: una condición de CEL que se escribe en una representación de un recurso de servicio compatible. La longitud máxima de este campo es 1000 caracteres. Por ejemplo,"resource.network == default".ACTION: la acción que se realiza si se cumplecondition. Puede serALLOWoDENY.DISPLAY_NAME: un nombre descriptivo para la restricción. La longitud máxima de este campo es 200 caracteres.DESCRIPTION: Es una descripción fácil de usar de la restricción que se mostrará como un mensaje de error cuando se infrinja la política, por ejemplo,"Require network to not be set to default.". Este campo tiene una longitud máxima de 2,000 caracteres.

Para obtener más información sobre cómo crear una restricción personalizada, consulta Define restricciones personalizadas.

Configura una restricción personalizada

Después de crear el archivo YAML para una nueva restricción personalizada, debes configurarla para que esté disponible para las políticas de la organización de tu organización. Para configurar una restricción personalizada, usa el comandogcloud org-policies set-custom-constraint:

gcloud org-policies set-custom-constraint CONSTRAINT_PATH

CONSTRAINT_PATH por la ruta de acceso completa al

archivo de restricción personalizado. Por ejemplo, /home/user/customconstraint.yaml.

Una vez completadas, tus restricciones personalizadas estarán disponibles como políticas de la organización en tu lista de Google Cloud políticas de la organización.

Para verificar que la restricción personalizada exista, usa el comando gcloud org-policies list-custom-constraints:

gcloud org-policies list-custom-constraints --organization=ORGANIZATION_ID

ORGANIZATION_ID por el ID del recurso de tu organización.

Para obtener más información, consulta

Visualiza las políticas de la organización.

Aplica una restricción personalizada

Puedes aplicar una restricción si creas una política de la organización que haga referencia a ella y, luego, aplicas esa política a un recurso Google Cloud .Console

- En la consola de Google Cloud , ve a la página Políticas de la organización.

- En el selector de proyectos, selecciona el proyecto para el que deseas configurar la política de la organización.

- En la lista de la página Políticas de la organización, selecciona tu restricción para ver la página Detalles de la política de esa restricción.

- Si deseas configurar las políticas de la organización para este recurso, haz clic en Administrar política.

- En la página Editar política, selecciona Anular la política del elemento superior.

- Haz clic en Agregar una regla.

- En la sección Aplicación, selecciona si la aplicación de esta política de la organización está activada o desactivada.

- Opcional: haz clic en Agregar condición para que la política de la organización sea condicional en una etiqueta. Ten en cuenta que si agregas una regla condicional a una política de la organización, debes agregar al menos una regla sin condición o la política no se puede guardar. Para obtener más información, consulta Configura una política de la organización con etiquetas.

- Haz clic en Probar cambios para simular el efecto de la política de la organización. La simulación de políticas no está disponible para las restricciones administradas heredadas. Para obtener más información, consulta Prueba los cambios en las políticas de la organización con Policy Simulator.

- Para finalizar y aplicar la política de la organización, haz clic en Establecer política. La política tarda hasta 15 minutos en aplicarse.

gcloud

Para crear una política de la organización con reglas booleanas, crea un archivo YAML de política que haga referencia a la restricción:

name: projects/PROJECT_ID/policies/CONSTRAINT_NAME spec: rules: - enforce: true

Reemplaza lo siguiente:

-

PROJECT_ID: el proyecto en el que deseas aplicar tu restricción. -

CONSTRAINT_NAME: el nombre que definiste para tu restricción personalizada. Por ejemplo:custom.defaultNetworkConstraint

Para aplicar la política de la organización que contiene la restricción, ejecuta el siguiente comando:

gcloud org-policies set-policy POLICY_PATH

Reemplaza POLICY_PATH por la ruta de acceso completa al archivo YAML de la política de la organización. La política tarda hasta 15 minutos en aplicarse.

Prueba la restricción personalizada

Para probar el ejemplo que restringe la configuración de entrada, implementa un conector en el proyecto con la red configurada en default:

gcloud compute networks vpc-access connectors create org-policy-test \

--project=PROJECT_ID \

--region=REGION_ID \

--network=default

Esta es la salida:

Operation denied by custom org policies: ["customConstraints/custom.defaultNetworkConstraint": "Require network to not be set to default."]

Ejemplos de políticas de la organización personalizadas para casos de uso comunes

En la siguiente tabla, se proporcionan ejemplos de restricciones personalizadas que pueden ser útiles con los conectores del Acceso a VPC sin servidores:

| Descripción | Sintaxis de la restricción |

|---|---|

| Exige que los conectores de Acceso a VPC sin servidores solo puedan usar una red específica. |

name: organizations/ORGANIZATION_ID/customConstraints/custom.allowlistNetworks resourceTypes: - vpcaccess.googleapis.com/Connector methodTypes: - CREATE condition: "resource.network == 'allowlisted-network'" actionType: ALLOW displayName: allowlistNetworks description: Require connectors to use a specific network. |

| Descripción | Sintaxis de la restricción |

| Exige que los conectores de Acceso a VPC sin servidores tengan acceso solo a una subred específica. |

name: organizations/ORGANIZATION_ID/customConstraints/custom.restrictSubnetForProject resourceTypes: - vpcaccess.googleapis.com/Connector methodTypes: - CREATE condition: "resource.subnet.name == 'allocated-subnet'" actionType: ALLOW displayName: restrictSubnetForProject description: This project is only allowed to use the subnet "allocated-subnet". |

Soluciona problemas

Permisos de las cuentas de servicio

Para realizar operaciones en tu proyecto de Google Cloud , el servicio de Acceso a VPC sin servidores usa la cuenta de servicio del agente de servicio de Acceso a VPC sin servidores. La dirección de correo electrónico de esta cuenta de servicio tiene el siguiente formato:

service-PROJECT_NUMBER@gcp-sa-vpcaccess.iam.gserviceaccount.com

De forma predeterminada, esta cuenta de servicio tiene la función de agente de servicio de Acceso a VPC sin servidores (roles/vpcaccess.serviceAgent). Las operaciones del Acceso a VPC sin servidores pueden fallar si cambias los permisos de esta cuenta.

Rendimiento de red deficiente o uso alto de CPU inactiva

El uso de un solo conector para miles de instancias puede causar una degradación del rendimiento y un uso elevado de la CPU inactiva. Para solucionar este problema, fragmenta tus servicios entre varios conectores.

Problemas con la MTU personalizada

Si tienes problemas con una MTU personalizada, asegúrate de usar el parámetro de configuración de MTU predeterminado para Cloud Run.

Errores

Error de que la cuenta de servicio necesita el rol de agente de servicio

Si usas la restricción de la política de la organización Restringir el uso de servicios del recurso para bloquear Cloud Deployment Manager (deploymentmanager.googleapis.com), es posible que veas el siguiente mensaje de error:

Serverless VPC Access service account (service-<PROJECT_NUMBER>@gcp-sa-vpcaccess.iam.gserviceaccount.com) needs Serverless VPC Access Service Agent role in the project.

Configura la política de la organización para quitar Deployment Manager de la lista de bloqueo o agregarla a la lista de entidades permitidas.

Error de creación del conector

Si la creación de un conector produce un error, prueba lo siguiente:

- Especifica un rango de IP internas de RFC 1918 que no se superponga con ninguna reserva de dirección IP existente en la red de VPC.

- Otorga al proyecto permiso para usar las imágenes de VM de Compute Engine del proyecto con el ID

serverless-vpc-access-images. Para obtener más información sobre cómo actualizar las políticas de la organización según corresponda, consulta Configura restricciones de acceso a imágenes.

No se puede acceder a los recursos

Si especificaste un conector, pero aún no puedes acceder a los recursos de la red de VPC, asegúrate de que no haya reglas de firewall en la red de VPC que tengan una prioridad inferior a 1,000 que rechacen la entrada desde el rango de direcciones IP del conector.

Si configuras un conector en un proyecto de servicio de VPC compartida, asegúrate de que las reglas de firewall permitan la entrada de la infraestructura sin servidores al conector.

Error de conexión rechazada

Si recibes errores connection refused o connection timeout que degradan el rendimiento de la red, es posible que las conexiones crezcan sin límite en las invocaciones de la aplicación sin servidores. Para limitar la cantidad máxima de conexiones de cada instancia, usa una biblioteca cliente que admita grupos de conexiones. Para obtener ejemplos detallados sobre cómo usar los grupos de conexiones, consulta Administra conexiones de bases de datos.

Error de recurso no encontrado

Cuando borres una red de VPC o una regla de firewall, es posible que veas un mensaje similar al siguiente: The resource

"aet-uscentral1-subnet--1-egrfw" was not found.

Para obtener información sobre este error y su solución, consulta Error de recurso no encontrado en la documentación de reglas de firewall de VPC.

Próximos pasos

- Supervisa la actividad del administrador con los registros de auditoría de Acceso a VPC sin servidores.

- Protege los recursos y los datos mediante la creación de un perímetro de servicio con los Controles del servicio de VPC.

- Roles de Identity and Access Management (IAM) asociados con el Acceso a VPC sin servidores. Consulta Funciones de Acceso a VPC sin servidores en la documentación de IAM para obtener una lista de permisos asociados con cada función.

- Conéctate a Memorystore.