Un trabajo de Cloud Run tiene una identidad de servicio que se usa como cuenta autenticada para acceder a las APIs de tu contenedor de instancias de Cloud Run. Google Cloud Para obtener más información sobre la identidad de servicio, consulta la introducción a la identidad de servicio.

Cómo se usa la identidad del servicio

En Cloud Run, la identidad de servicio es una cuenta de servicio que es un recurso y una cuenta principal.

- Identidad de servicio como recurso: para adjuntar una cuenta de servicio como identidad de servicio, la cuenta de implementador debe tener acceso al recurso de identidad de servicio. Algunas operaciones, como crear o actualizar un trabajo, requieren que la cuenta de implementación tenga permisos en el recurso de identidad de servicio.

- Identidad de servicio como principal: para acceder a las APIs de Google Cloud desde un trabajo de Cloud Run, debes conceder a la identidad de servicio los roles o permisos necesarios para las operaciones que quieras que realice tu trabajo.

En la siguiente sección se explican los roles necesarios para conceder acceso a la cuenta de implementación al recurso de identidad de servicio y para conceder los roles o permisos que necesita el principal de la cuenta de servicio.

Roles obligatorios

Tú o tu administrador debéis conceder roles y permisos de gestión de identidades y accesos a la cuenta de implementación y a la identidad de servicio.

Haz clic para ver los roles necesarios de la cuenta de implementación

Para obtener los permisos que necesitas para adjuntar una cuenta de servicio como identidad de servicio en el trabajo, tú o tu administrador debéis asignar a tu cuenta de implementación el rol Usuario de cuenta de servicio (roles/iam.serviceAccountUser) en la cuenta de servicio que se usa como identidad de servicio.

Este rol predefinido contiene el permiso iam.serviceAccounts.actAs, que es necesario para adjuntar una cuenta de servicio a la

tarea. También puedes obtener este permiso

configurando roles personalizados

o usando otros roles predefinidos.

Para obtener instrucciones sobre cómo asignar este rol a la cuenta de implementación en la identidad de servicio, consulta Permisos de implementación. Si la cuenta de servicio está en un proyecto distinto al del trabajo de Cloud Run, tú o tu administrador también debéis configurar un rol de gestión de identidades y accesos para el agente de servicio de Cloud Run y configurar una política de la organización. Consulta más información sobre cómo usar cuentas de servicio en otros proyectos.

Haz clic para ver los roles necesarios de la identidad de servicio

Para permitir que la identidad de servicio acceda a las APIs de Cloud Run, tú o tu administrador debéis conceder a la identidad de servicio los permisos o roles que requieran las operaciones que quieras realizar. Google Cloud Para acceder a bibliotecas de cliente de Cloud específicas, consulta la documentación del servicio correspondiente. Google Cloud Google Cloud

Si un trabajo de Cloud Run no accede a otros servicios, no es necesario que concedas ningún rol ni permiso a la identidad de servicio, y puedes usar la cuenta de servicio predeterminada que se ha asignado al proyecto. Google Cloud

Recibir recomendaciones para crear cuentas de servicio específicas

Cuando creas una cuenta de servicio desde la consola de Google Cloud , el paso opcional "Concede acceso a esta cuenta de servicio al proyecto" es para cualquier acceso adicional que se necesite. Por ejemplo, un servicio de Cloud Run puede invocar otro servicio de Cloud Run privado o acceder a una base de datos de Cloud SQL, y ambos requieren roles de IAM específicos. Consulta la documentación sobre gestión del acceso para obtener más información.

El servicio Recomendador también proporciona automáticamente recomendaciones para crear cuentas de servicio específicas con el conjunto mínimo de permisos necesarios.

Configurar la identidad del servicio

Para configurar la identidad de servicio en Cloud Run o especificarla, utiliza la Google Cloud consola, la CLI de gcloud o la API (YAML) cuando crees y ejecutes un nuevo trabajo:

Consola

En la Google Cloud consola, ve a la página de trabajos de Cloud Run:

Selecciona Trabajos en el menú y haz clic en Implementar contenedor para rellenar la página de configuración inicial del trabajo. Si vas a configurar una tarea que ya existe, selecciónala y haz clic en Ver y editar configuración de la tarea.

Haz clic en Contenedores, volúmenes, conexiones y seguridad para desplegar la página de propiedades del trabajo.

Haz clic en la pestaña Seguridad.

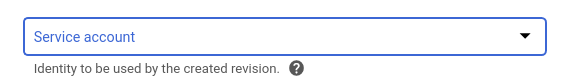

- Haz clic en el menú desplegable Cuenta de servicio y selecciona una cuenta de servicio o haz clic en Crear una cuenta de servicio si procede.

Haz clic en Crear o en Actualizar.

gcloud

Puedes crear un trabajo y especificar una cuenta de servicio con el siguiente comando:

gcloud run jobs create JOB_NAME --service-account SERVICE_ACCOUNT

Haz los cambios siguientes:

- JOB_NAME: el nombre de tu servicio.

- SERVICE_ACCOUNT: la cuenta de servicio asociada a la nueva identidad. Este valor es la dirección de correo de la cuenta de servicio. Por ejemplo,

example@myproject.iam.gserviceaccount.com.

Para actualizar un trabajo y asignarle una cuenta de servicio, usa el siguiente comando:

gcloud run jobs update JOB_NAME --image IMAGE_URL --service-account SERVICE_ACCOUNT

Haz los cambios siguientes:

- IMAGE_URL: una referencia a la imagen del contenedor, por ejemplo,

us-docker.pkg.dev/cloudrun/container/job:latest. - SERVICE_ACCOUNT: la cuenta de servicio asociada a la nueva identidad. Este valor es la dirección de correo de la cuenta de servicio. Por ejemplo,

SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com.

YAML

Si aún no has creado una cuenta de servicio, puedes crear una cuenta de servicio gestionada por el usuario en IAM.

Si vas a crear un trabajo, sáltate este paso. Si vas a actualizar una tarea, descarga su configuración YAML:

gcloud run jobs describe JOB_NAME --format export > job.yaml

Actualice el atributo

serviceAccountName::apiVersion: run.googleapis.com/v1 kind: Job metadata: name: JOB_NAME spec: template: spec: template: spec: serviceAccountName: SERVICE_ACCOUNT

Haz los cambios siguientes:

- JOB_NAME: el nombre de tu tarea de Cloud Run.

- SERVICE_ACCOUNT: la cuenta de servicio asociada a la nueva identidad. Este valor es la dirección de correo de la cuenta de servicio. Por ejemplo,

SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com.

Actualiza la configuración de la tarea:

gcloud run jobs replace job.yaml

Terraform

Para saber cómo aplicar o quitar una configuración de Terraform, consulta Comandos básicos de Terraform.

Añade lo siguiente a un recursogoogle_cloud_run_v2_job

en tu configuración de Terraform:resource "google_cloud_run_v2_job" "default" {

name = "JOB_NAME"

location = "REGION"

template {

template {

containers {

image = "us-docker.pkg.dev/cloudrun/container/job"

}

service_account = "SERVICE_ACCOUNT"

}

}

}

Haz los cambios siguientes:

- JOB_NAME: el nombre de tu tarea de Cloud Run.

- REGION: la Google Cloud región. Por ejemplo,

europe-west1. - SERVICE_ACCOUNT: la cuenta de servicio asociada a la nueva identidad. Este valor es la dirección de correo de la cuenta de servicio. Por ejemplo,

SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com.

Usar cuentas de servicio en otros proyectos

Si configuras una cuenta de servicio de un Google Cloud proyecto Google Cloud distinto al del recurso de Cloud Run, haz lo siguiente:

Tú o tu administrador debéis asignar el rol Usuario de cuenta de servicio (

roles/iam.serviceAccountUser) en la cuenta de servicio que utilices como identidad de servicio.Consola

Ve a la página Cuentas de servicio de la Google Cloud consola:

Selecciona la dirección de correo de la cuenta de servicio que estás usando como identidad de servicio.

Haz clic en la pestaña Principales con acceso.

Haz clic en el botón Conceder acceso.

Introduce la dirección de correo de la cuenta de implementación que coincida con la entidad a la que vas a asignar el rol de administrador o desarrollador.

En el menú desplegable Seleccionar un rol, selecciona el rol Cuentas de servicio > Usuario de cuenta de servicio.

Haz clic en Guardar.

gcloud

Usa el comando

gcloud iam service-accounts add-iam-policy-bindingy sustituye las variables destacadas por los valores que correspondan:gcloud iam service-accounts add-iam-policy-binding \ SERVICE_ACCOUNT_NAME@SERVICE_ACCOUNT_PROJECT_ID.iam.gserviceaccount.com \ --member="PRINCIPAL" \ --role="roles/iam.serviceAccountUser"

Haz los cambios siguientes:

SERVICE_ACCOUNT_NAME: el nombre de la cuenta de servicio a la que vas a asociar el recurso de Cloud RunSERVICE_ACCOUNT_PROJECT_ID: ID del proyecto en el que se encuentra la cuenta de servicioPRINCIPAL: la cuenta de implementación a la que vas a añadir la vinculación, con el formato

user|group|serviceAccount:emailodomain:domain. Por ejemplo:user:test-user@gmail.comgroup:admins@example.comserviceAccount:test123@example.domain.comdomain:example.domain.com

Tú o tu administrador debéis asignar el rol Creador de tokens de cuenta de servicio (

roles/iam.serviceAccountTokenCreator) al agente de servicio del recurso de Cloud Run en la cuenta de servicio que utilices como identidad de servicio. El agente de servicio sigue el formato deservice-PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com.Consola

Ve a la página Cuentas de servicio de la Google Cloud consola:

Selecciona la dirección de correo de la cuenta de servicio que estás usando como identidad de servicio.

Haz clic en la pestaña Permisos.

Haz clic en el botón Conceder acceso.

Introduce la dirección de correo del agente de servicio. Por ejemplo:

service-PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com.En el menú desplegable Seleccionar un rol, selecciona el rol Cuentas de servicio > Creador de tokens de cuenta de servicio.

Haz clic en Guardar.

gcloud

Usa el comando

gcloud iam service-accounts add-iam-policy-binding:gcloud iam service-accounts add-iam-policy-binding \ SERVICE_ACCOUNT_NAME@SERVICE_ACCOUNT_PROJECT_ID.iam.gserviceaccount.com \ --member="serviceAccount:service-CLOUD_RUN_RESOURCE_PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com" \ --role="roles/iam.serviceAccountTokenCreator"

Haz los cambios siguientes:

SERVICE_ACCOUNT_NAME: el nombre de la cuenta de servicio a la que vas a asociar el recurso de Cloud RunSERVICE_ACCOUNT_PROJECT_ID: ID del proyecto en el que se encuentra la cuenta de servicioCLOUD_RUN_RESOURCE_PROJECT_NUMBER: el número de proyecto en el que se encuentra Cloud Run

El comando imprime la política de permisos actualizada para la cuenta de servicio gestionada por el usuario.

El proyecto que contiene esta cuenta de servicio requiere que la política de organización

iam.disableCrossProjectServiceAccountUsagese defina como "false" o como "unenforced" a nivel de carpeta, o bien que se herede de los ajustes a nivel de proyecto. De forma predeterminada, se define entrue.Consola

Ve a la página Políticas de la organización de la consola de Google Cloud :

En el selector de proyectos, selecciona la organización y el proyecto en los que quieras inhabilitar el uso de cuentas de servicio entre proyectos.

Selecciona la política disable cross-project service account usage (inhabilitar el uso de cuentas de servicio entre proyectos).

Haz clic en Gestionar política.

En Fuente de la política, seleccione Anular política del recurso superior.

Haz clic en Añadir regla.

En Implementación obligatoria, selecciona Desactivada.

Para aplicar la política, haz clic en Definir política.

gcloud

En el proyecto que tiene la cuenta de servicio, asegúrate de que no se aplique la

iam.disableCrossProjectServiceAccountUsagerestricción de la política de organización. Esta restricción se aplica de forma predeterminada.Para inhabilitar esta restricción de política de organización, ejecuta el siguiente comando:

gcloud resource-manager org-policies disable-enforce iam.disableCrossProjectServiceAccountUsage --project=SERVICE_ACCOUNT_PROJECT_ID

Sustituye SERVICE_ACCOUNT_PROJECT_ID por el ID del proyecto que contiene la cuenta de servicio.

Puedes aplicar las pertenencias a roles directamente al recurso de cuenta de servicio o heredarlas de niveles superiores de la jerarquía de recursos.

Siguientes pasos

- Para obtener más información sobre las cuentas de servicio, consulta las guías sobre cuentas de servicio de gestión de identidades y accesos y cuentas de servicio gestionadas por usuarios.

- Si tu servicio, trabajo o grupo de trabajadores de Cloud Run accede a las APIs o los servicios de GoogleGoogle Cloud , debes configurar tu cuenta de servicio como identidad de servicio. Más información