En este documento, se describen los registros de auditoría que Resource Manager crea como parte de los Registros de auditoría de Cloud.

Descripción general

Los servicios de Google Cloud escriben registros de auditoría para ayudarte a responder las preguntas “¿Quién hizo qué, dónde y cuándo?”. dentro de tus recursos de Google Cloud.

Los proyectos de Google Cloud contienen solo los registros de auditoría de los recursos que están de forma directa dentro del proyecto de Google Cloud. Otros recursos de Google Cloud, como las carpetas, organizaciones y cuentas de facturación, contienen los registros de auditoría correspondientes a la entidad.

Consulta la descripción general de los Registros de auditoría de Cloud para conocer más al respecto. Para comprender mejor el formato del registro de auditoría, consulta Información sobre los registros de auditoría.

Registros de auditoría disponibles

Los siguientes tipos de registros de auditoría están disponibles para Resource Manager:

-

Registros de auditoría de actividad del administrador

Incluye operaciones de “escritura de administrador” que escriben metadatos o información de configuración.

No puedes inhabilitar los registros de auditoría de actividad del administrador.

-

Registros de auditoría de acceso a los datos

Incluye operaciones de “lectura de administrador” que leen metadatos o información de configuración. También incluye las operaciones de “lectura de datos” y “escritura de datos” que leen o escriben datos proporcionados por el usuario.

Para recibir registros de auditoría de acceso a los datos, debes habilitarlos de forma explícita.

Para obtener descripciones más completas de los tipos de registros de auditoría, consulta Tipos de registros de auditoría.

Operaciones auditadas

En la siguiente tabla, se resumen las operaciones de la API que corresponden a cada tipo de registro de auditoría en Resource Manager:

| Categoría de registros de auditoría | Operaciones de Resource Manager |

|---|---|

| Registros de actividad del administrador (ADMIN_WRITE) |

Versión 3:

v2beta1:

v2:

v1beta1:

v1:

|

| Registros de acceso a los datos (ADMIN_READ) |

Versión 3:

v2beta1:

v2:

v1beta1:

v1:

|

| Registros de acceso a los datos (ADMIN_READ bajo el nombre del servicio de integración)[1] |

Versión 3:

|

| Registros de acceso a los datos (ADMIN_READ en el Servicio de políticas de la organización)[2] |

v2:

|

[1] A fin de habilitar este registro, ADMIN_READ debe estar habilitado en el servicio para el recurso específico al que se adjuntó la etiqueta

[2] Se debe habilitar ADMIN_READ en la API del Servicio de políticas de la organización para habilitar este registro

Los registros de auditoría para las operaciones de etiquetas en otros servicios, como cloudsql.instances.listEffectiveTags, se escriben en el superior del recurso y se incluyen en los registros de auditoría de Resource Manager. No se incluyen en los registros de auditoría del recurso de servicio. Si quieres ver estos registros, debes habilitar ADMIN_READ en el servicio para el recurso específico al que se adjuntó la etiqueta.

Las operaciones GetContactInfo y UpdateContactInfo admiten el servicio ContactInfo para el Reglamento General de Protección de Datos (GDPR) de la UE. Estas operaciones actualizan y recuperan la información de contacto de un representante de la UE y un oficial de protección de datos, que se puede modificar en la consola de Google Cloud en la página

Privacidad y seguridad de Google Cloud.

Formato del registro de auditoría

Las entradas del registro de auditoría incluyen los siguientes objetos:

La entrada de registro, que es un objeto de tipo

LogEntry. Los campos útiles incluyen los siguientes:- El campo

logNamecontiene el ID del recurso y el tipo de registro de auditoría. - El campo

resourcecontiene el objetivo de la operación auditada. - El campo

timeStampcontiene la hora de la operación auditada. - El campo

protoPayloadcontiene la información auditada.

- El campo

Los datos de registro de auditoría, que son un objeto

AuditLogalojado en el campoprotoPayloadde la entrada de registro.La información opcional de auditoría específica del servicio, que es un objeto específico del servicio. En las integraciones anteriores, este objeto se mantiene en el campo

serviceDatadel objetoAuditLog. Las integraciones posteriores usan el campometadata.

Para obtener información acerca de otros campos en estos objetos, además de cómo interpretarlos, consulta Información de los registros de auditoría.

Nombre del registro

Los nombres de Registros de auditoría de Cloud incluyen identificadores de recursos que indican el proyecto de Cloud o cualquier otra entidad de Google Cloud que posee los registros de auditoría y si el registro contiene datos de registro de auditoría de actividad de administrador, acceso a los datos, política denegada o eventos del sistema.

A continuación, se muestran los nombres de los registros de auditoría, incluidas las variables para los identificadores de recursos:

projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fpolicy folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Factivity folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fdata_access folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fsystem_event folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fpolicy billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Factivity billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fdata_access billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fpolicy organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fdata_access organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fsystem_event organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fpolicy

Nombre de servicio

Los registros de auditoría de Resource Manager usan el nombre de servicio cloudresourcemanager.googleapis.com.

Para obtener una lista de los nombres de los servicios de la API de Cloud Logging y su tipo de recurso supervisado correspondiente, consulta Asigna servicios a recursos.

Tipos de recursos

Los registros de auditoría de Resource Manager usan el tipo de recurso project para todos los registros de auditoría.

Para obtener una lista de todos los tipos de recursos supervisados de Cloud Logging y la información descriptiva, consulta Tipos de recursos supervisados.

Identidades de los emisores

La dirección IP del emisor se encuentra en el campo RequestMetadata.caller_ip del objeto AuditLog. Logging podría ocultar ciertas direcciones IP e identidades de emisores.

Para obtener información de la información que se oculta en los registros de auditoría, consulta Identidades de los emisores en los registros de auditoría.

Habilita el registro de auditoría

Los registros de auditoría de actividad del administrador siempre están habilitados; no puedes inhabilitarlos.

Los registros de auditoría de acceso a los datos están inhabilitados de forma predeterminada y no se escriben, a menos que se habiliten explícitamente (excepto los registros de auditoría de acceso a los datos de BigQuery, que no pueden inhabilitarse).

Si deseas obtener más información para habilitar algunos o todos tus registros de auditoría de acceso a los datos, consulta Configura registros de auditoría de acceso a los datos.

Permisos y roles

Los permisos y los roles de IAM determinan tu capacidad para acceder a los datos de registros de auditoría en los recursos de Google Cloud.

Cuando decidas qué roles y permisos específicos de Logging se aplican a tu caso de uso, considera lo siguiente:

El rol visor de registros (

roles/logging.viewer) te otorga acceso de solo lectura a los registros de auditoría de la actividad del administrador, la política denegada y los eventos del sistema. Si solo tienes este rol, no podrás ver los registros de auditoría de acceso a los datos que se encuentren en el bucket_Default.El visor de registros privados (

(roles/logging.privateLogViewer) incluye los permisos que contieneroles/logging.viewer, además de la capacidad de leer registros de auditoría de acceso a los datos del bucket_Default.Ten en cuenta que si estos registros privados se almacenan en buckets definidos por el usuario, cualquier usuario que tenga permisos para leer registros en esos buckets puede leer los registros privados. Para obtener más información de los buckets de registros, consulta Descripción general del enrutamiento y el almacenamiento.

Para obtener más información de los permisos y los roles de IAM que se aplican a los datos de registros de auditoría, consulta Control de acceso con IAM.

Ver registros

Puedes consultar todos los registros de auditoría o puedes consultar los registros por su nombre de registro de auditoría. El nombre del registro de auditoría incluye el identificador de recursos del proyecto de Google Cloud, la carpeta, la cuenta de facturación o la organización cuya información de registro de auditoría deseas ver.

Tus consultas pueden especificar los campos LogEntry indexados, y si usas la página Log Analytics, que admite consultas de SQL, puedes visualizar los resultados de consultas con un gráfico.

Para obtener más información para consultar tus registros, consulta las siguientes páginas:

- Crea consultas en el Explorador de registros.

- Consulta y visualiza registros en Análisis de registros.

- Consultas de muestra para estadísticas de seguridad.

Console

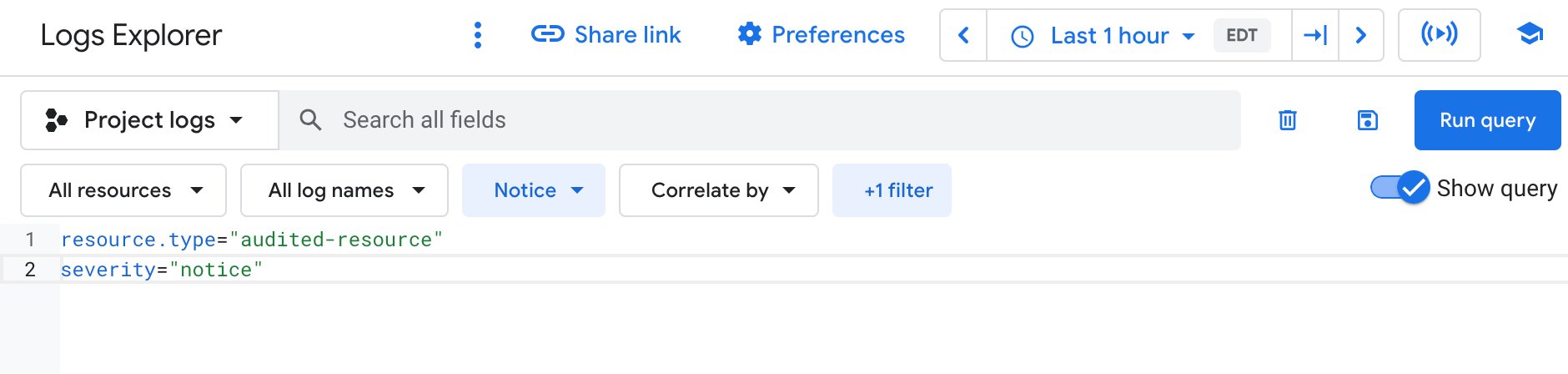

En la consola de Google Cloud, puedes usar el Explorador de registros para recuperar las entradas de registro de auditoría de tu carpeta, organización o proyecto de Google Cloud:

-

En el panel de navegación de la consola de Google Cloud, elige Logging y, luego, Explorador de registros:

Selecciona una organización, una carpeta o un proyecto existente de Google Cloud.

Para mostrar todos los registros de auditoría, ingresa cualquiera de las siguientes consultas en el campo de editor de consultas y, luego, haz clic en Ejecutar consulta:

logName:"cloudaudit.googleapis.com"

protoPayload."@type"="type.googleapis.com/google.cloud.audit.AuditLog"

Para mostrar los registros de auditoría de un recurso específico y un tipo de registro de auditoría, en el panel Compilador de consultas, haz lo siguiente:

En Tipo de recurso, selecciona el recurso de Google Cloud cuyos registros de auditoría deseas ver.

En Nombre del registro, selecciona el tipo de registro de auditoría que deseas ver:

- En el caso de los registros de auditoría de la actividad del administrador, selecciona activity.

- En los registros de auditoría de acceso a los datos, selecciona data_access.

- En el caso de los registros de auditoría de eventos del sistema, selecciona system_event.

- En el caso de los registros de auditoría de política denegada, selecciona policy.

Haz clic en Ejecutar consulta.

Si no ves estas opciones, significa que no hay registros de auditoría de ese tipo disponibles en la carpeta, la organización o el proyecto de Google Cloud.

Si tienes problemas cuando intentas ver registros en el Explorador de registros, consulta la información acerca de la solución de problemas.

Para obtener más información de las consultas con el Explorador de registros, visita Compila consultas en el Explorador de registros. Si quieres obtener información para resumir entradas de registro en el Explorador de registros con Gemini, consulta Resumir entradas de registro con la asistencia de Gemini.

gcloud

Google Cloud CLI proporciona una interfaz de línea de comandos para la API de Logging. Proporciona un identificador de recurso válido en cada uno de los nombres de registro. Por ejemplo, si tu consulta incluye un PROJECT_ID, el identificador del proyecto que proporciones debe hacer referencia al proyecto de Google Cloud que se encuentra seleccionado.

Para leer las entradas de registro de auditoría a nivel de proyecto de Google Cloud, ejecuta el siguiente comando:

gcloud logging read "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" \

--project=PROJECT_ID

Para leer las entradas del registro de auditoría a nivel de las carpetas, ejecuta el siguiente comando:

gcloud logging read "logName : folders/FOLDER_ID/logs/cloudaudit.googleapis.com" \

--folder=FOLDER_ID

Para leer las entradas del registro de auditoría a nivel de organización, ejecuta el siguiente comando:

gcloud logging read "logName : organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com" \

--organization=ORGANIZATION_ID

Para leer las entradas del registro de auditoría a nivel de la cuenta de Facturación de Cloud, ejecuta el siguiente comando:

gcloud logging read "logName : billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com" \

--billing-account=BILLING_ACCOUNT_ID

Agrega la marca --freshness a tu comando para leer los registros que tienen más de 1 día de antigüedad.

Para obtener más información del uso de gcloud CLI, consulta gcloud logging read.

API

Cuando compiles tus consultas, proporciona un identificador de recurso válido en cada uno de los nombres de registro. Por ejemplo, si tu consulta incluye un PROJECT_ID, el identificador del proyecto que proporciones debe hacer referencia al proyecto de Google Cloud que se encuentra seleccionado.

Por ejemplo, si quieres usar la API de Logging para ver las entradas del registro de auditoría a nivel de proyecto, haz lo siguiente:

Ve a la sección Probar esta API en la documentación del método

entries.list.Ingresa lo siguiente en el cuerpo de la solicitud del formulario Prueba esta API. Si haces clic en este formulario prepropagado, se completará el cuerpo de la solicitud de manera automática, pero deberás proporcionar un PROJECT_ID válido para cada nombre de registro.

{ "resourceNames": [ "projects/PROJECT_ID" ], "pageSize": 5, "filter": "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" }Haz clic en Ejecutar.

Consultas de muestra

Para encontrar registros de auditoría de Resource Manager, usa las siguientes consultas en el Explorador de registros:

| Nombre de la consulta | Expresión |

|---|---|

| Proyecto creado |

log_id("cloudaudit.googleapis.com/activity")

protoPayload.methodName="CreateProject"

resource.labels.project_id="PROJECT_ID"

|

| Proyecto borrado |

log_id("cloudaudit.googleapis.com/activity")

protoPayload.methodName="DeleteProject"

resource.labels.project_id="PROJECT_ID"

|

Para usar las consultas de muestra, haz lo siguiente:

Reemplaza las variables con la información de tu proyecto y, luego, copia la expresión con el ícono de portapapeles content_copy.

-

En el panel de navegación de la consola de Google Cloud, elige Logging y, luego, Explorador de registros:

Habilita Mostrar consulta para abrir el campo query-editor y, luego, pega la expresión en el campo query-editor:

Haz clic en Ejecutar consulta. Los registros que coincidan con la consulta se enumerarán en el panel Resultados de la consulta.

Enruta registros de auditoría

Puedes enrutar registros de auditoría a destinos compatibles de la misma manera en la que enrutas otros tipos de registros. Estos son algunos de los motivos por los que es posible que desees enrutar tus registros de auditoría:

Para mantener los registros de auditoría por un período más extenso o usar capacidades de búsqueda más potentes, puedes enrutar copias de tus registros de auditoría a Cloud Storage, BigQuery o Pub/Sub. Puedes enrutar a otras aplicaciones, otros repositorios y a terceros a través de Pub/Sub.

Para administrar los registros de auditoría en toda la organización, puedes crear receptores agregados que puedan exportar registros desde cualquier proyecto de Google Cloud de la organización o desde todos los proyectos.

- Si tus registros de auditoría de acceso a los datos habilitados sobrepasan las asignaciones de registros de los proyectos de Google Cloud, puedes crear receptores que excluyan los registros de auditoría de acceso a los datos de Logging.

Para obtener instrucciones sobre el enrutamiento de registros, consulta Enruta registros a destinos compatibles.

Precios

Para obtener más información sobre los precios, consulta Resumen de precios de Cloud Logging.