Wenn Ihre Organisation eine freigegebene VPC verwendet, können Sie einen Connector für den serverlosen VPC-Zugriff entweder im Dienstprojekt oder im Hostprojekt einrichten. In dieser Anleitung wird beschrieben, wie ein Connector im Hostprojekt eingerichtet wird.

Informationen zum Einrichten eines Connectors in einem Dienstprojekt finden Sie unter Connectors in Dienstprojekten konfigurieren. Weitere Informationen zu den Vorteilen der einzelnen Methoden finden Sie unter Verbindung zu einem freigegebenen VPC-Netzwerk herstellen.

Hinweis

Prüfen Sie die IAM-Rollen (Identity and Access Management) für das Konto, das Sie derzeit verwenden. Das aktive Konto muss die folgenden Rollen für das Hostprojekt haben:

Wählen Sie das Hostprojekt in Ihrer bevorzugten Umgebung aus.

Console

Öffnen Sie das Google Cloud Console-Dashboard.

Klicken Sie in der Menüleiste oben im Dashboard auf das Projekt-Drop-down-Menü und wählen Sie das Hostprojekt aus.

gcloud

Legen Sie das Standardprojekt in der gcloud CLI auf das Hostprojekt fest. Führen Sie dazu im Terminal Folgendes aus:

gcloud config set project HOST_PROJECT_ID

Dabei gilt:

HOST_PROJECT_ID: die ID des freigegebenen VPC-Hostprojekts

Erstellen eines Connectors für Serverless VPC Access

Damit Sie Anfragen an Ihr VPC-Netzwerk senden und die entsprechenden Antworten empfangen können, müssen Sie einen Connector für serverlosen VPC-Zugriff erstellen. Sie können einen Connector mit der Google Cloud Console, der Google Cloud CLI oder Terraform erstellen:

Console

Aktivieren Sie die Serverless VPC Access API für Ihr Projekt.

Rufen Sie die Übersichtsseite für serverlosen VPC-Zugriff auf:

Klicken Sie auf Connector erstellen.

Geben Sie im Feld Name einen Namen für den Connector ein. Der Name muss der Compute Engine-Namenskonvention entsprechen und weniger als 21 Zeichen umfassen. Bindestriche (

-) zählen als zwei Zeichen.Wählen Sie im Feld Region eine Region für den Connector aus. Sie muss mit der Region des serverlosen Dienstes übereinstimmen.

Wenn sich Ihr Dienst in der Region

us-centralodereurope-westbefindet, verwenden Sieus-central1odereurope-west1.Wählen Sie im Feld Netzwerk das VPC-Netzwerk aus, an das der Connector angehängt werden soll.

Klicken Sie auf das Drop-down-Menü Subnetzwerk:

Wählen Sie ein nicht verwendetes

/28-Subnetz aus.- Subnetze müssen ausschließlich vom Connector verwendet werden. Sie können nicht von anderen Ressourcen wie VMs, Private Service Connect oder Load-Balancern verwendet werden.

- Wenn Ihr Subnetz nicht für Private Service Connect oder internes Cloud-Load-Balancing verwendet wird, prüfen Sie, ob das

purpose-SubnetzPRIVATEist. Führen Sie dazu den folgenden Befehl in der gcloud CLI aus:gcloud compute networks subnets describe SUBNET_NAME

SUBNET_NAMEdurch den Namen Ihres Subnetzes.

(Optional) Wenn Sie Skalierungsoptionen für zusätzliche Kontrolle über den Connector festlegen möchten, klicken Sie auf Skalierungseinstellungen anzeigen, um das Skalierungsformular anzuzeigen:

- Legen Sie die minimale und maximale Anzahl von Instanzen für den Connector fest oder verwenden Sie die Standardwerte von 2 (Min.) und 10 (Max.). Der Connector wird bei steigendem Traffic horizontal auf das angegebene Maximum hochskaliert, bei sinkendem Traffic wird der Connector jedoch nicht zurückskaliert. Sie müssen Werte zwischen

2und10verwenden und derMIN-Wert muss kleiner als derMAX-Wert sein. - Wählen Sie im Drop-down-Menü Instanztyp den Maschinentyp aus, der für den Connector verwendet werden soll, oder verwenden Sie den Standardwert

e2-micro. Beachten Sie die Seitenleiste zu den Kosten auf der linken Seite, wenn Sie den Instanztyp auswählen, der die Bandbreiten- und Kostenschätzungen anzeigt:

- Legen Sie die minimale und maximale Anzahl von Instanzen für den Connector fest oder verwenden Sie die Standardwerte von 2 (Min.) und 10 (Max.). Der Connector wird bei steigendem Traffic horizontal auf das angegebene Maximum hochskaliert, bei sinkendem Traffic wird der Connector jedoch nicht zurückskaliert. Sie müssen Werte zwischen

Klicken Sie auf Erstellen.

Neben dem Namen des Connectors wird ein grünes Häkchen angezeigt, sobald er verwendet werden kann.

gcloud

Aktualisieren Sie die Komponenten von

gcloudauf die neueste Version:gcloud components update

Aktivieren Sie die Serverless VPC Access API für Ihr Projekt:

gcloud services enable vpcaccess.googleapis.com

Erstellen Sie einen Connector für serverlosen VPC-Zugriff:

gcloud compute networks vpc-access connectors create CONNECTOR_NAME \ --region=REGION \ --subnet=SUBNET \ --subnet-project=HOST_PROJECT_ID \ # Optional: specify minimum and maximum instance values between 2 and 10, default is 2 min, 10 max. --min-instances=MIN \ --max-instances=MAX \ # Optional: specify machine type, default is e2-micro --machine-type=MACHINE_TYPE

Dabei gilt:

CONNECTOR_NAME: Name des Connectors. Der Name muss der Compute Engine-Namenskonvention entsprechen und weniger als 21 Zeichen umfassen. Bindestriche (-) zählen als zwei Zeichen.REGION: Region für den Connector. Dies muss der Region Ihres serverlosen Dienstes entsprechen. Wenn sich Ihr Dienst in der Regionus-centralodereurope-westbefindet, verwenden Sieus-central1odereurope-west1.SUBNET: der Name eines nicht verwendeten/28-Subnetzes.- Subnetze müssen ausschließlich vom Connector verwendet werden. Sie können nicht von anderen Ressourcen wie VMs, Private Service Connect oder Load-Balancern verwendet werden.

- Wenn Ihr Subnetz nicht für Private Service Connect oder Cloud-Load-Balancing verwendet wird, prüfen Sie, ob das

purpose-SubnetzPRIVATEist. Führen Sie dazu den folgenden Befehl in der gcloud CLI aus:gcloud compute networks subnets describe SUBNET_NAME

SUBNET_NAME: der Name Ihres Subnetzes

HOST_PROJECT_ID: die ID des HostprojektsMIN: Die Mindestanzahl der Instanzen, die für den Connector verwendet werden sollen. Verwenden Sie eine Ganzzahl zwischen2und9. Der Standardwert ist2. Weitere Informationen zur Skalierung von Connectors finden Sie unter Durchsatz und Skalierung.MAX: Die maximale Anzahl von Instanzen, die für den Connector verwendet werden sollen. Verwenden Sie eine Ganzzahl zwischen3und10. Der Standardwert ist10. Wenn es der Traffic erfordert, wird der Connector auf[MAX]Instanzen skaliert, nicht jedoch wieder herunterskaliert. Weitere Informationen zur Skalierung von Connectors finden Sie unter Durchsatz und Skalierung.MACHINE_TYPE:f1-micro,e2-microodere2-standard-4. Weitere Informationen zum Connector-Durchsatz, einschließlich Maschinentyp und Skalierung, finden Sie unter Durchsatz und Skalierung.

Weitere Informationen und optionale Argumente finden Sie in der

gcloud-Referenz.Prüfen Sie vor der Verwendung des Connectors, ob sein Status

READYlautet:gcloud compute networks vpc-access connectors describe CONNECTOR_NAME \ --region=REGION

Dabei gilt:

CONNECTOR_NAME: Der Name Ihres Connectors; dies ist der Name, den Sie im vorherigen Schritt angegeben habenREGION: Region Ihres Connectors; dies ist die Region, die Sie im vorherigen Schritt angegeben haben

Die Ausgabe sollte die Zeile

state: READYenthalten.

Terraform

Sie können eine Terraform-Ressource verwenden, um die vpcaccess.googleapis.com API zu aktivieren.

Sie können Terraform-Module verwenden, um ein VPC-Netzwerk und ein Subnetz zu erstellen. Danach können Sie den Connector erstellen.

Cloud Run für das Dienstprojekt aktivieren

Aktivieren Sie die Cloud Run API für das Dienstprojekt. Dies ist erforderlich, um in nachfolgenden Schritten IAM-Rollen hinzuzufügen und das Dienstprojekt Cloud Run verwenden zu können.

Console

Öffnen Sie die Seite für die Cloud Run API.

Klicken Sie in der Menüleiste oben im Dashboard auf das Drop-down-Menü des Projekts und wählen Sie das Dienstprojekt aus.

Klicken Sie auf Aktivieren.

gcloud

Führen Sie im Terminal folgenden Befehl aus:

gcloud services enable run.googleapis.com --project=SERVICE_PROJECT_ID

Dabei gilt:

SERVICE_PROJECT_ID: die ID des Dienstprojekts

Zugriff auf den Connector gewähren

Ermöglichen Sie den Zugriff auf den Connector. Weisen Sie dazu dem Dienstprojekt Cloud Run Service Agent die IAM-Rolle Nutzer von serverlosem VPC-Zugriff auf dem Host-Projekt zu.

Console

Öffnen Sie die IAM-Seite.

Klicken Sie auf das Projekt-Drop-down-Menü und wählen Sie das Hostprojekt aus.

Klicken Sie auf Hinzufügen.

Geben Sie in das Feld Neue Hauptkonten die E-Mail-Adresse des Cloud Run-Dienst-Agent für den Cloud Run-Dienst ein:

service-SERVICE_PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com

Dabei gilt:

SERVICE_PROJECT_NUMBER: die Projektnummer, die dem Dienstprojekt zugeordnet ist. Diese unterscheidet sich von der Projekt-ID. Sie finden die Projektnummer in derGoogle Cloud Console auf der Seite Projekteinstellungen des Dienstprojekts.

Wählen Sie im Feld Rolle die Option Nutzer von serverlosem VPC-Zugriff aus.

Klicken Sie auf Speichern.

gcloud

Führen Sie im Terminal folgenden Befehl aus:

gcloud projects add-iam-policy-binding HOST_PROJECT_ID \ --member=serviceAccount:service-SERVICE_PROJECT_NUMBER@serverless-robot-prod.iam.gserviceaccount.com \ --role=roles/vpcaccess.user

Dabei gilt:

HOST_PROJECT_ID: die ID des freigegebenen VPC-HostprojektsSERVICE_PROJECT_NUMBER: die mit dem Dienstkonto verknüpfte Projektnummer. Diese unterscheidet sich von der Projekt-ID. Sie können die Projektnummer ermitteln. Führen Sie dazu Folgendes aus:gcloud projects describe SERVICE_PROJECT_ID

Connector sichtbar machen

In der IAM-Richtlinie des Hostprojekts müssen Sie den Hauptkonten, die Cloud Run-Dienste bereitstellen, die folgenden zwei vordefinierten Rollen zuweisen:

- Betrachter von serverlosem VPC-Zugriff (

vpcaccess.viewer): Erforderlich. - Compute-Netzwerkbetrachter (

compute.networkViewer): Optional, aber empfohlen. Ermöglicht dem IAM-Hauptkonto, Subnetze im freigegebenen VPC-Netzwerk aufzulisten.

Alternativ können Sie benutzerdefinierte Rollen oder andere vordefinierte Rollen verwenden, die alle Berechtigungen der Rolle „Betrachter von serverlosem VPC-Zugriff“ (vpcaccess.viewer) enthalten.

Console

Öffnen Sie die IAM-Seite.

Klicken Sie auf das Projekt-Drop-down-Menü und wählen Sie das Hostprojekt aus.

Klicken Sie auf Hinzufügen.

Geben Sie im Feld Neue Hauptkonten die E-Mail-Adresse des Hauptkontos ein, das den Connector aus dem Dienstprojekt sehen soll. In diesem Feld können Sie mehrere E-Mail-Adressen eingeben.

Wählen Sie im Feld Rolle die folgenden beiden Rollen aus:

- Betrachter von serverlosem VPC-Zugriff

- Compute-Netzwerkbetrachter

Klicken Sie auf Speichern.

gcloud

Führen Sie im Terminal die folgenden Befehle aus:

gcloud projects add-iam-policy-binding HOST_PROJECT_ID \ --member=PRINCIPAL \ --role=roles/vpcaccess.viewer gcloud projects add-iam-policy-binding HOST_PROJECT_ID \ --member=PRINCIPAL \ --role=roles/compute.networkViewer

Dabei gilt:

HOST_PROJECT_ID: die ID des freigegebenen VPC-HostprojektsPRINCIPAL: das Hauptkonto, das Cloud Run-Dienste bereitstellt. Weitere Informationen zum Flag--member.

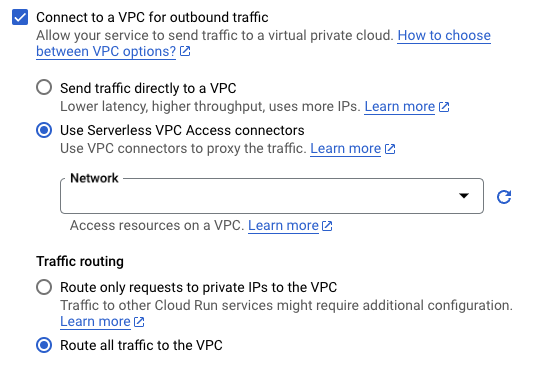

Dienst für die Verwendung des Connectors konfigurieren

Für jeden Cloud Run-Dienst, der Zugriff auf Ihre freigegebene VPC benötigt, müssen Sie den Connector für den Dienst angeben. Sie können den Connector über die Google Cloud Console, die Google Cloud CLI, die YAML-Datei oder Terraform angeben, wenn Sie einen neuen Dienst bereitstellen oder einen vorhandenen Dienst aktualisieren.

Console

Rufen Sie in der Google Cloud Console Cloud Run auf:

Wählen Sie im Menü Dienste aus und klicken Sie auf Container bereitstellen, um einen neuen Dienst zu konfigurieren. Wenn Sie einen vorhandenen Dienst konfigurieren möchten, klicken Sie auf den Dienst und dann auf Neue Überarbeitung bearbeiten und bereitstellen.

Wenn Sie einen neuen Dienst konfigurieren, füllen Sie die Seite mit den anfänglichen Diensteinstellungen aus und klicken Sie dann auf Container, Volumes, Netzwerk, Sicherheit, um die Seite zur Dienstkonfiguration zu maximieren.

Klicken Sie auf den Tab Verbindungen.

- Wählen Sie im Feld VPC-Connector den zu verwendenden Connector oder Keiner aus, um die Verbindung Ihres Dienstes mit einem VPC-Netzwerk zu trennen.

Klicken Sie auf Erstellen oder Bereitstellen.

gcloud

Legen Sie das gcloud CLI so fest, dass das Projekt mit der Cloud Run-Ressource verwendet wird:

gcloud config set project PROJECT_ID

PROJECT_ID: die ID des Projekts, das die Cloud Run-Ressource enthält, die Zugriff auf Ihre freigegebene VPC benötigt. Wenn sich die Cloud Run-Ressource im Hostprojekt befindet, ist dies die Hostprojekt-ID. Wenn sich die Cloud Run-Ressource in einem Dienstprojekt befindet, ist dies die Dienstprojekt-ID.

Verwenden Sie das Flag

--vpc-connector.

- Für vorhandene Dienste:

gcloud run services update SERVICE --vpc-connector=CONNECTOR_NAME

- Für neue Dienste:

gcloud run deploy SERVICE --image=IMAGE_URL --vpc-connector=CONNECTOR_NAME

SERVICE: der Name Ihres DienstesIMAGE_URL: ein Verweis auf das Container-Image, z. B.us-docker.pkg.dev/cloudrun/container/hello:latestCONNECTOR_NAME: der Name des Connectors. Verwenden Sie den voll qualifizierten Namen bei der Bereitstellung aus einem freigegebenen VPC-Dienstprojekt (im Gegensatz zum Hostprojekt), z. B.:projects/HOST_PROJECT_ID/locations/CONNECTOR_REGION/connectors/CONNECTOR_NAME

HOST_PROJECT_IDdie ID des Hostprojekts,CONNECTOR_REGIONdie Region des Connectors undCONNECTOR_NAMEder Name, den Sie dem Connector gegeben haben.

YAML

Legen Sie das gcloud CLI so fest, dass das Projekt mit der Cloud Run-Ressource verwendet wird:

gcloud config set project PROJECT_ID

Dabei gilt:

PROJECT_ID: die ID des Projekts, das die Cloud Run-Ressource enthält, die Zugriff auf Ihre freigegebene VPC benötigt. Wenn sich die Cloud Run-Ressource im Hostprojekt befindet, ist dies die Hostprojekt-ID. Wenn sich die Cloud Run-Ressource in einem Dienstprojekt befindet, ist dies die Dienstprojekt-ID.

Wenn Sie einen neuen Dienst erstellen, überspringen Sie diesen Schritt. Wenn Sie einen vorhandenen Dienst aktualisieren, laden Sie die zugehörige YAML-Konfiguration herunter:

gcloud run services describe SERVICE --format export > service.yaml

Fügen Sie das Attribut

run.googleapis.com/vpc-access-connectorunter dem Attributannotationsunter dem übergeordneten Attributspechinzu oder aktualisieren Sie es:apiVersion: serving.knative.dev/v1 kind: Service metadata: name: SERVICE spec: template: metadata: annotations: run.googleapis.com/vpc-access-connector: CONNECTOR_NAME name: REVISION

Dabei gilt:

- SERVICE: der Name Ihres Cloud Run-Dienstes.

- CONNECTOR_NAME: der Name des Connectors. Verwenden Sie den voll qualifizierten Namen bei der Bereitstellung aus einem freigegebenen VPC-Dienstprojekt (im Gegensatz zum Hostprojekt), z. B.:

projects/HOST_PROJECT_ID/locations/CONNECTOR_REGION/connectors/CONNECTOR_NAME

HOST_PROJECT_IDdie ID des Hostprojekts,CONNECTOR_REGIONdie Region des Connectors undCONNECTOR_NAMEder Name, den Sie dem Connector gegeben haben. - REVISION durch einen neuen Überarbeitungsnamen oder löschen (falls vorhanden). Wenn Sie einen neuen Überarbeitungsnamen angeben, muss er die folgenden Kriterien erfüllen:

- Beginnt mit

SERVICE- - Enthält nur Kleinbuchstaben, Ziffern und

- - Endet nicht mit

- - Darf nicht mehr als 63 Zeichen enthalten

- Beginnt mit

Ersetzen Sie den Dienst mit dem folgenden Befehl durch die neue Konfiguration:

gcloud run services replace service.yaml

Terraform

Sie können eine Terraform-Ressource verwenden, um einen Dienst zu erstellen und für die Verwendung Ihres Connectors zu konfigurieren.

Nächste Schritte

- Administratoraktivitäten mit dem Audit-Logging für den serverlosen VPC-Zugriff überwachen.

- Schützen Sie Ressourcen und Daten, indem Sie mit VPC Service Controls einen Dienstperimeter erstellen.

- Verwenden Sie Netzwerk-Tags, um den Zugriff von Connector-VMs auf VPC-Ressourcen einzuschränken.

- Mehr über die IAM-Rollen (Identity and Access Management) für den serverlosen VPC-Zugriff erfahren. Unter Rollen für serverlosen VPC-Zugriff in der IAM-Dokumentation finden Sie eine Liste der Berechtigungen, die mit jeder Rolle verknüpft sind.

- Verbindung zu Memorystore herstellen.