Cette page explique comment accéder à vos charges de travail et ressources et les gérer dans l'appliance Google Distributed Cloud (GDC) isolée. Il décrit comment s'authentifier, générer des fichiers kubeconfig pour un serveur d'API Management et un cluster Kubernetes, et gérer l'inactivité des sessions. Comprendre ces processus garantit un accès sécurisé et fiable à vos projets et charges de travail.

Accédez à vos charges de travail via la console GDC ou la CLI gdcloud.

Se connecter

Pour vous connecter à la console GDC ou à un cluster, procédez comme suit :

Console

Ouvrez l'URL suivante dans un nouvel onglet de navigateur pour accéder à l'interface utilisateur (UI) de l'appliance GDC air-gapped :

https://GDC_URL

Remplacez GDC_URL par le nom de domaine que vous utilisez pour accéder à GDC et que l'opérateur d'infrastructure (IO) fournit. Lorsque vous ouvrez une URL pour la première fois, GDC vous redirige vers la page de connexion de votre fournisseur d'identité si l'opérateur d'infrastructure (IO) a configuré la page.

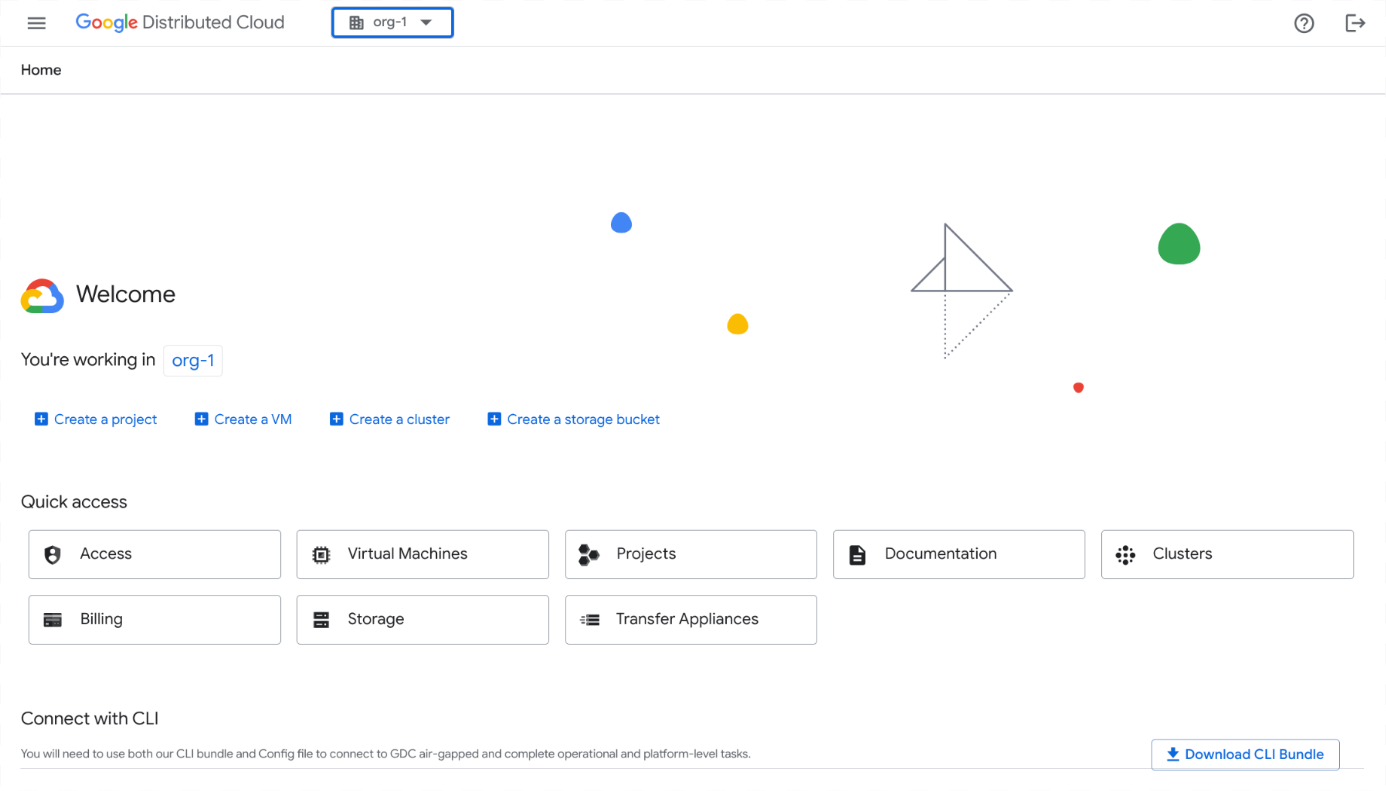

Par exemple, la page suivante s'affiche après la connexion à la console pour une organisation nommée "org-1" :

CLI

Vous pouvez vous connecter à n'importe quel cluster auquel vous êtes autorisé à accéder. Le processus de connexion à l'interface de ligne de commande est le même pour tous les clusters. Vous ne devez fournir que le nom du cluster et son fichier kubeconfig associé, et vous connecter séparément à chaque cluster.

Avant de vous connecter, assurez-vous d'effectuer les actions suivantes :

- Téléchargez le binaire gdcloud CLI et installez-le sur votre système. Pour en savoir plus, consultez Télécharger la gcloud CLI.

- Configurez et initialisez la configuration par défaut de gdcloud CLI. Veillez à définir l'URL de l'organisation appropriée, qui est utilisée pour récupérer le point de terminaison de configuration de connexion. Pour en savoir plus, consultez Installation de gdcloud CLI.

- Installez le plug-in d'authentification

gdcloud-k8s-auth-plugin. Pour en savoir plus, consultez Authentification gcloud CLI.

Pour vous connecter à un cluster, procédez comme suit :

Authentifiez votre instance gdcloud CLI pour vous connecter. Il existe deux façons de s'authentifier :

Connexion standard via le navigateur : utilisez ce flux d'authentification lorsque vous vous connectez depuis un navigateur.

gdcloud auth loginConnexion sur un appareil secondaire : utilisez ce flux d'authentification si votre appareil principal ne dispose pas de navigateur. Ce flux lance la connexion sur l'appareil principal sans accès au navigateur, puis la poursuit sur l'appareil secondaire qui a accès au navigateur.

Lancez la connexion sur votre appareil principal sans navigateur :

gdcloud auth login --no-browserLa commande du périphérique principal affiche une autre commande

gdcloudque vous devez exécuter sur le périphérique secondaire à l'étape c.Répétez l'étape 1 de la section Se connecter à un cluster pour télécharger le certificat sur l'appareil secondaire.

Connectez-vous sur l'appareil secondaire en saisissant la commande imprimée sur l'appareil principal à l'étape a.

Cette action ouvre un navigateur pour vous connecter au fournisseur d'identité (IdP) configuré. Indiquez le nom d'utilisateur et le mot de passe que vous avez définis lors de la configuration initiale de la gcloud CLI pour vous connecter.

Exportez votre fichier d'identité utilisateur

kubeconfigen tant que variable :export KUBECONFIG=/tmp/admin-kubeconfig-with-user-identity.yamlGénérez un fichier

kubeconfigavec votre identité utilisateur :gdcloud clusters get-credentials CLUSTER_NAMEUn fichier

kubeconfigest généré avec votre identité utilisateur. Le fichier YAML suivant en est un exemple :apiVersion: v1 clusters: - cluster: certificate-authority-data: <REDACTED> server: https://10.200.0.32:443 name: cluster-name contexts: - context: cluster: cluster-name user: cluster-name-anthos-default-user name: cluster-name-cluster-name-anthos-default-user current-context: cluster-name-cluster-name-anthos-default-user kind: Config preferences: {} users: - name: cluster-name-anthos-default-user user: exec: apiVersion: client.authentication.k8s.io/v1 args: - --audience=root-admin command: gdcloud-k8s-auth-plugin env: null installHint: Run 'gdcloud components install gdcloud-k8s-auth-plugin' to use plugin interactiveMode: Never provideClusterInfo: falsePour vérifier que vous pouvez accéder au cluster, connectez-vous avec le fichier

kubeconfiggénéré à l'aide d'une identité utilisateur :kubectl --kubeconfig /tmp/admin-kubeconfig-with-user-identity.yaml version

Se déconnecter

Pour vous déconnecter de la console GDC, procédez comme suit :

Console

Cliquez sur Se déconnecter dans la barre de menu.

CLI

Déconnectez-vous de la CLI :

gdcloud auth revoke

Générer manuellement le fichier kubeconfig

Si vous gérez des ressources avec l'CLI kubectl en appelant directement les API KRM, vous devez générer le fichier kubeconfig pour le cluster qui héberge votre ressource, en fonction du type de ressource que vous gérez. Consultez la documentation de la ressource pour déterminer le fichier kubeconfig dont vous avez besoin.

Effectuez la configuration applicable en fonction de votre type de ressource.

Ressources du serveur de l'API Management

Pour générer votre fichier kubeconfig pour le serveur de l'API Management, procédez comme suit :

Définissez la variable d'environnement

MANAGEMENT_API_SERVER:export MANAGEMENT_API_SERVER="root-admin"Générez le fichier kubeconfig du serveur de l'API Management et validez les identifiants :

export KUBECONFIG=${HOME}/${MANAGEMENT_API_SERVER:?}-kubeconfig.yaml rm ${KUBECONFIG:?} gdcloud clusters get-credentials ${MANAGEMENT_API_SERVER:?} [[ $(kubectl config current-context) == *${MANAGEMENT_API_SERVER:?}* ]] && echo "Success. Your kubeconfig is at $KUBECONFIG" || echo "Failure"La commande

rm ${KUBECONFIG:?}supprime le fichier kubeconfig existant dans le répertoire personnel. Lorsque vous générez un fichier kubeconfig, il écrase celui qui existe déjà. Si vous ne souhaitez pas écraser ni supprimer le fichier existant, sauvegardez-le dans un autre emplacement sécurisé.

Ressources de cluster Kubernetes

Pour générer votre fichier kubeconfig pour le cluster Kubernetes Bare Metal, procédez comme suit :

Définissez la variable d'environnement

KUBERNETES_CLUSTER:export KUBERNETES_CLUSTER="root-infra"Générez le fichier kubeconfig du cluster Kubernetes et validez les identifiants :

export KUBECONFIG=${HOME}/${KUBERNETES_CLUSTER:?}-kubeconfig.yaml rm ${KUBECONFIG:?} gdcloud clusters get-credentials ${KUBERNETES_CLUSTER:?} [[ $(kubectl config current-context) == *${KUBERNETES_CLUSTER:?}* ]] && echo "Success. Your kubeconfig is at $KUBECONFIG" || echo "Failure"La commande

rm ${KUBECONFIG:?}supprime le fichier kubeconfig existant dans le répertoire personnel. Lorsque vous générez un fichier kubeconfig, il écrase celui qui existe déjà. Si vous ne souhaitez pas écraser ni supprimer le fichier existant, sauvegardez-le dans un autre emplacement sécurisé.

Déconnexion en cas d'inactivité de la session

Après 15 minutes ou plus d'inactivité dans une session, la console GDC et la CLI gdcloud vous déconnectent. Le GDC considère l'inactivité d'une session comme une période pendant laquelle une session ouverte ne présente aucune activité de votre part, comme aucun mouvement de curseur ou de clavier. Une session active dure jusqu'à 12 heures avec l'activité de l'utilisateur.

Console

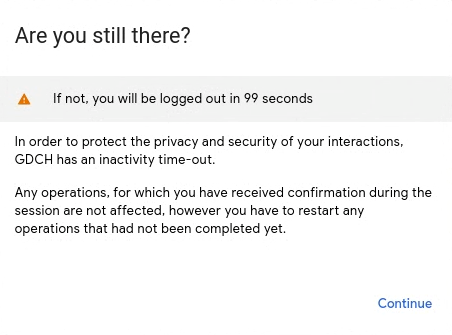

En cas d'inactivité de la session, la console GDC vous déconnecte. Deux minutes avant que la console GDC ne vous déconnecte pour inactivité, une boîte de dialogue vous avertit de la déconnexion :

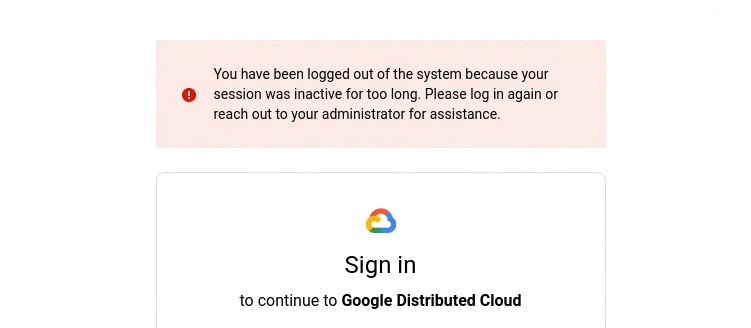

Après vous avoir déconnecté pour cause d'inactivité, l'écran suivant s'affiche :

Pour vous reconnecter à la console GDC, sélectionnez votre fournisseur d'identité et ajoutez vos identifiants de connexion. Si vous utilisez un service, tel que le tableau de bord de surveillance, et que la console GDC vous déconnecte pour cause d'inactivité, reconnectez-vous pour y accéder.

CLI

La CLI gdcloud vous déconnecte en cas d'inactivité de la session. Après que la gdcloud CLI vous a déconnecté et que vous essayez d'exécuter une commande, vous recevez une erreur d'autorisation :

Error: error when creating kube client: unable to create k8sclient: Unauthorized

Pour vous reconnecter à la gcloud CLI, suivez les étapes de la CLI décrites dans Se connecter.

kubectl

La gdcloud CLI fait expirer vos fichiers kubeconfig après une période d'inactivité de la session. Si vous tentez d'exécuter une commande kubectl après une période d'inactivité, vous recevez une erreur d'autorisation :

error: You must be logged in to the server (Unauthorized)

Pour vous reconnecter et utiliser votre fichier kubeconfig, suivez les étapes de la CLI dans Se connecter. Pour chaque délai d'inactivité de session, vous devez régénérer vos fichiers kubeconfig.

Surveiller les activités de connexion et des nouveaux utilisateurs

Les activités telles que la connexion sont exportées en tant que journaux d'audit. Pour en savoir plus sur l'affichage des journaux d'audit, consultez Journaux d'audit.