Questa pagina spiega come visualizzare le informazioni sulla sicurezza delle immagini container di cui esegui il deployment. Puoi visualizzare queste informazioni nel riquadro laterale Approfondimenti sulla sicurezza per Cloud Deploy nella console Google Cloud .

Il riquadro laterale Insight sulla sicurezza fornisce una panoramica generale di più metriche di sicurezza. Puoi utilizzare questo riquadro per identificare e mitigare i rischi nelle immagini che implementi.

Questo riquadro mostra le seguenti informazioni:

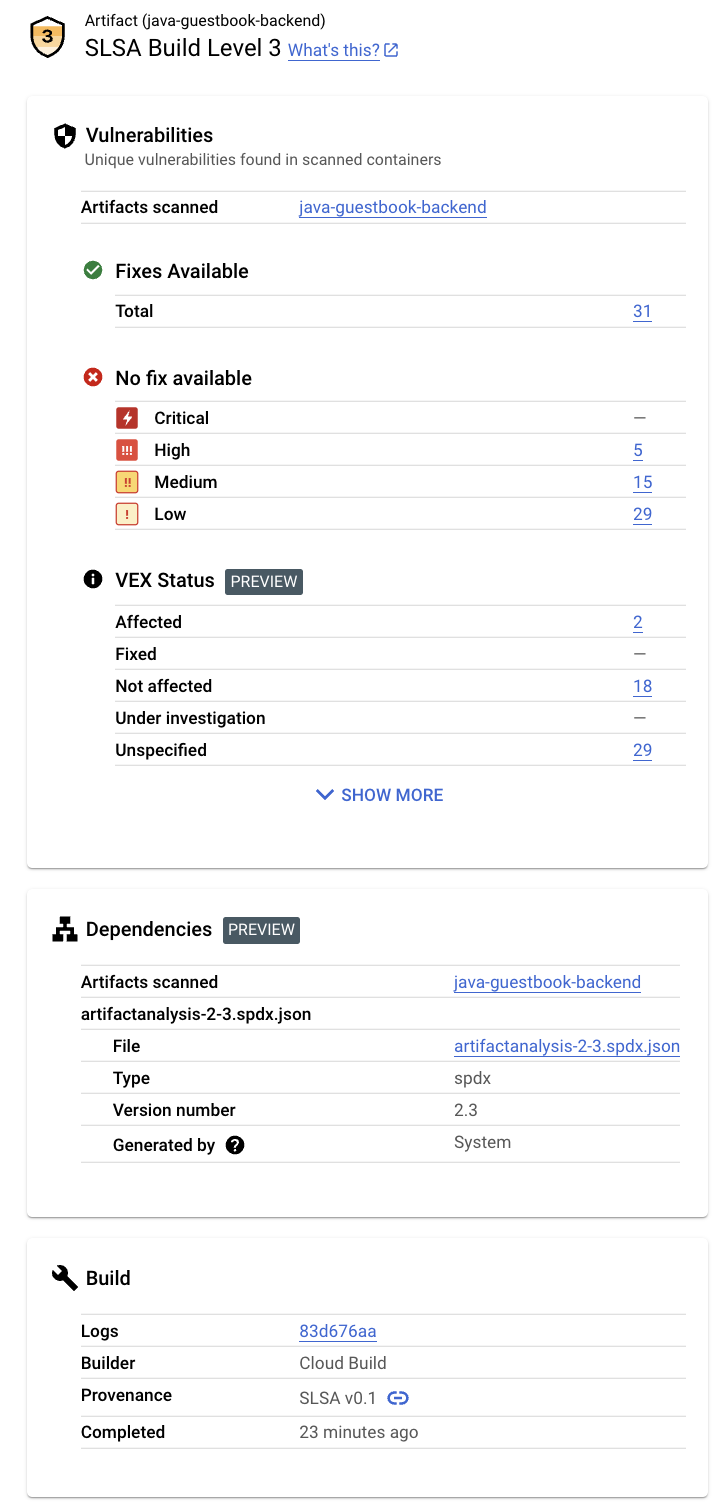

Livello build SLSA

Identifica il livello di maturità del processo di compilazione del software in conformità con la specifica Supply-chain Levels for Software Artifacts (SLSA).

Vulnerabilità

Elenca le vulnerabilità trovate nell'artefatto o negli artefatti.

Stato VEX

Stato Vulnerability Exploitability eXchange(VEX) per gli artefatti di build.

SBOM

Software Bill of Materials (SBOM) per gli artefatti di build.

Dettagli build

Include informazioni sulla build.

Requisiti

Gli insight sulla sicurezza sono disponibili solo per le immagini container che soddisfano i seguenti requisiti:

L'analisi delle vulnerabilità deve essere attivata.

I ruoli IAM (Identity and Access Management) richiesti devono essere concessi nel progetto in cui è in esecuzione Artifact Analysis.

Il nome dell'immagine, nell'ambito della creazione della release, deve essere qualificato SHA.

Se l'immagine viene mostrata nella scheda Artefatti di Cloud Deploy senza l'hash SHA256, potrebbe essere necessario ricompilarla.

Abilita scansione delle vulnerabilità

Le informazioni mostrate nel riquadro Approfondimenti sulla sicurezza provengono da Analisi degli artefatti e potenzialmente da Cloud Build. Artifact Analysis è un servizio che fornisce scansioni integrate on demand o automatizzate per immagini container di base, pacchetti Maven e Go nei container e per pacchetti Maven non containerizzati.

Per ricevere tutti gli approfondimenti sulla sicurezza disponibili, devi attivare la scansione delle vulnerabilità:

Per attivare l'analisi delle vulnerabilità, abilita le API richieste.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles.Crea l'immagine container e archiviala in Artifact Registry. Artifact Analysis esegue automaticamente la scansione degli artefatti di build.

L'analisi delle vulnerabilità potrebbe richiedere alcuni minuti, a seconda delle dimensioni dell'immagine container.

Per ulteriori informazioni sull'analisi delle vulnerabilità, consulta Analisi push.

La scansione ha un costo. Per informazioni sui prezzi, consulta la pagina dei prezzi.

Concedere le autorizzazioni per visualizzare gli approfondimenti

Per visualizzare gli approfondimenti sulla sicurezza in Cloud Deploy, devi disporre dei ruoli IAM descritti qui o di un ruolo con autorizzazioni equivalenti. Se Artifact Registry e Artifact Analysis vengono eseguiti in progetti diversi, devi aggiungere il ruolo Visualizzatore occorrenze di Artifact Analysis o autorizzazioni equivalenti nel progetto in cui viene eseguito Artifact Analysis.

Visualizzatore Cloud Build (

roles/cloudbuild.builds.viewer)Visualizzare gli approfondimenti per una build.

Visualizzatore di Artifact Analysis (

roles/containeranalysis.occurrences.viewer)Visualizza le vulnerabilità e altre informazioni sulle dipendenze.

Visualizzare gli insight sulla sicurezza in Cloud Deploy

Apri la pagina Pipeline di distribuzione di Cloud Deploy nella consoleGoogle Cloud :

Se necessario, seleziona il progetto che include la pipeline e la release che ha fornito l'immagine container per cui vuoi visualizzare gli approfondimenti sulla sicurezza.

Fai clic sul nome della pipeline di distribuzione.

Vengono visualizzati i dettagli della pipeline di distribuzione.

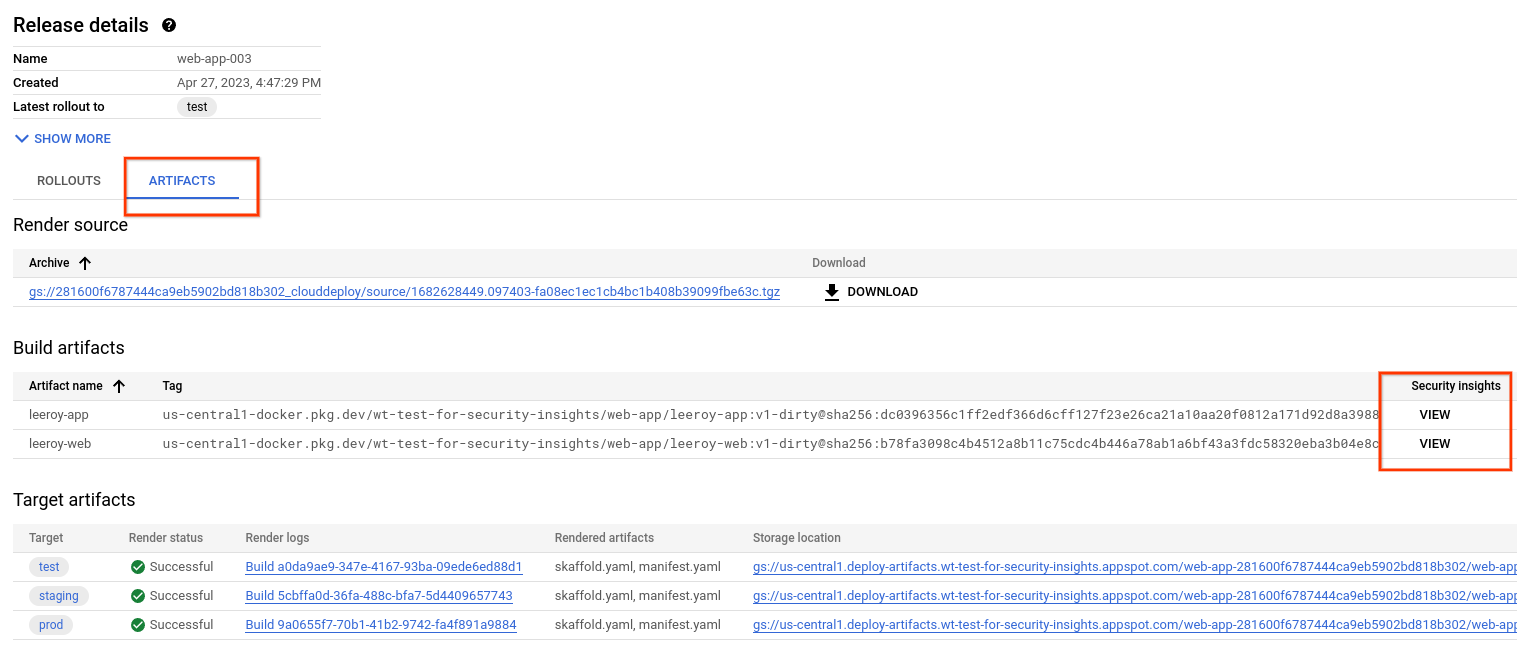

Nella pagina dei dettagli della pipeline di pubblicazione, seleziona una release che ha pubblicato l'immagine container.

Nella pagina dei dettagli della release, seleziona la scheda Artefatti.

I contenitori forniti dalla release selezionata sono elencati in Elementi di build. Per ogni container, la colonna Approfondimenti sulla sicurezza include un link Visualizza.

Fai clic sul link Visualizza accanto al nome dell'artefatto di cui vuoi visualizzare i dettagli di sicurezza.

Viene visualizzato il riquadro Insight sulla sicurezza, che mostra le informazioni sulla sicurezza disponibili per questo artefatto. Le sezioni seguenti descrivono queste informazioni in modo più dettagliato.

Livello SLSA

SLSA è un insieme di linee guida sulla sicurezza standard del settore per i produttori e i consumatori di software. Questo standard stabilisce quattro livelli di confidenza nella sicurezza del tuo software.

Vulnerabilità

La scheda Vulnerabilità mostra le occorrenze di vulnerabilità, le correzioni disponibili e lo stato VEX per gli artefatti di build.

Artifact Analysis supporta la scansione delle immagini container inviate ad Artifact Registry. Le scansioni rilevano vulnerabilità nei pacchetti del sistema operativo e nei pacchetti delle applicazioni creati in Python, Node.js, Java (Maven) o Go.

I risultati della scansione sono organizzati in base al livello di gravità. Il livello di gravità è una valutazione qualitativa basata su sfruttabilità, ambito, impatto e maturità della vulnerabilità.

Fai clic sul nome dell'immagine per visualizzare gli artefatti scansionati per vulnerabilità.

Per ogni immagine container di cui è stato eseguito il push in Artifact Registry, Artifact Analysis può archiviare un'istruzione VEX associata. VEX è un tipo di avviso di sicurezza che indica se un prodotto è interessato da una vulnerabilità nota.

Ogni dichiarazione VEX fornisce:

- Il publisher della dichiarazione VEX

- L'artefatto per cui viene scritta la dichiarazione

- La valutazione delle vulnerabilità (stato VEX) per eventuali CVE

Dipendenze

La scheda Dipendenze mostra un elenco di SBOM che include un elenco di dipendenze.

Quando crei un'immagine container utilizzando Cloud Build ed esegui il push su Artifact Registry, Artifact Analysis può generare record SBOM per le immagini di cui è stato eseguito il push.

Una SBOM è un inventario completo di un'applicazione che identifica i pacchetti su cui si basa il tuo software. I contenuti possono includere software di terze parti di fornitori, artefatti interni e librerie open source.

Dettagli build

I dettagli della build includono:

Un link ai log di Cloud Build

Il nome del builder che ha creato l'immagine

Data e ora della build

Crea la provenienza in formato JSON

Passaggi successivi

Prova la guida rapida Esegui il deployment di un'app in GKE e visualizza insight sulla sicurezza

Prova la guida rapida Esegui il deployment di un'app su Cloud Run e visualizza gli insight sulla sicurezza

Scopri le best practice per la sicurezza della catena di fornitura del software.

Scopri come archiviare e visualizzare i log di build.