Nesta página, você verá como o Identity-Aware Proxy (IAP) lida com o encaminhamento de TCP. Para saber como conceder aos principais acesso a recursos em túnel e como criar túneis que encaminhem o tráfego TCP, consulte Como usar o IAP para encaminhamento de TCP.

Introdução

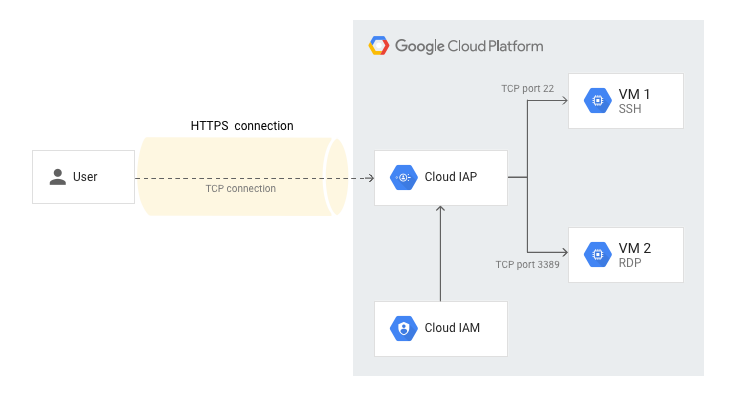

O recurso de encaminhamento de TCP do IAP permite controlar quem pode acessar serviços administrativos, como SSH e RDP, nos seus back-ends a partir da Internet pública. O recurso de encaminhamento de TCP impede que esses serviços sejam abertamente expostos à Internet. Em vez disso, as solicitações para seus serviços precisam ser aprovadas nas verificações de autenticação e autorização antes de chegarem ao recurso de destino.

A exposição de serviços administrativos diretamente à Internet ao executar cargas de trabalho na nuvem oferece risco. O encaminhamento do tráfego TCP com o IAP permite reduzir esse risco, garantindo que apenas usuários autorizados tenham acesso a esses serviços confidenciais.

Como esse recurso é voltado especificamente para serviços administrativos, os destinos com balanceamento de carga não são aceitos.

Não é possível chamar o serviço de encaminhamento TCP do IAP em dispositivos móveis.

Como funciona o encaminhamento de TCP do IAP

O recurso de encaminhamento de TCP do IAP permite que os usuários se conectem a portas TCP arbitrárias em instâncias do Compute Engine. Para o tráfego TCP geral, o IAP cria uma porta de detecção no host local que encaminha todo o tráfego para uma instância especificada. Em seguida, o IAP encapsula todo o tráfego do cliente em HTTPS. Os usuários recebem acesso à interface e à porta se forem aprovados na verificação de autenticação e autorização da política de identidade e acesso do IAM.

Como caso especial, estabelecer uma conexão SSH usando gcloud compute ssh encapsula a conexão SSH dentro de HTTPS e a encaminha para a instância remota sem a necessidade de uma porta de detecção no host local.

A ativação do IAP em um recurso de administrador não bloqueia automaticamente as solicitações diretas para o recurso. O IAP bloqueia somente solicitações TCP que não são de IPs de encaminhamento de TCP do IAP para serviços relevantes no recurso.

O encaminhamento de TCP com o IAP não exige um endereço IP público e encaminhável atribuído ao seu recurso. Em vez disso, ele usa IPs internos.

A seguir

- Saiba como se conectar a portas TCP em instâncias e conceder acesso aos principais a recursos em túnel.