이 문서는 온프레미스 인프라 및 앱을 포함하도록 Cloud Logging 및 Cloud Monitoring 확장에 관한 2부로 구성된 시리즈의 한 파트입니다.

- BindPlane로 온프레미스 리소스 로깅(이 문서): Logging이 온프레미스 리소스에서 로깅을 지원하는 방법을 참조하세요.

- BindPlane으로 온프레미스 리소스 모니터링: Monitoring의 온프레미스 리소스 모니터링 지원 방법을 참조하세요.

다음과 같은 이유로 온프레미스 리소스의 로깅 및 모니터링에 Logging 및 Monitoring을 사용할 수 있습니다.

- 인프라를Google Cloud 로 전환하는 동안 임시 솔루션을 사용하고자 하며 온프레미스 리소스를 사용 중단 시까지 로깅 및 모니터링하려고 합니다.

- 여러 클라우드와 온프레미스 리소스가 있는 다양한 컴퓨팅 환경이 있을 수 있습니다.

두 경우 모두 Logging, Monitoring API, BindPlane을 사용하면 온프레미스 리소스를 파악할 수 있습니다. 이 문서는 Google Cloud 의 리소스와 나머지 온프레미스 인프라 및 앱에 대한 로깅 전략에 관심이 있는 DevOps 실무자, 관리자, 경영진을 대상으로 합니다.

Logging으로 로그 수집

다음 두 가지 방법으로 API를 사용하여 로그를 Logging으로 가져올 수 있습니다.

- observIQ의 BindPlane을 사용하여 온프레미스나 기타 클라우드 소스에서 로그를 수집합니다.

- 앱에서 직접 또는 커스텀 에이전트를 통해 Cloud Logging API를 사용합니다.

BindPlane을 사용하여 Logging 로그 수집

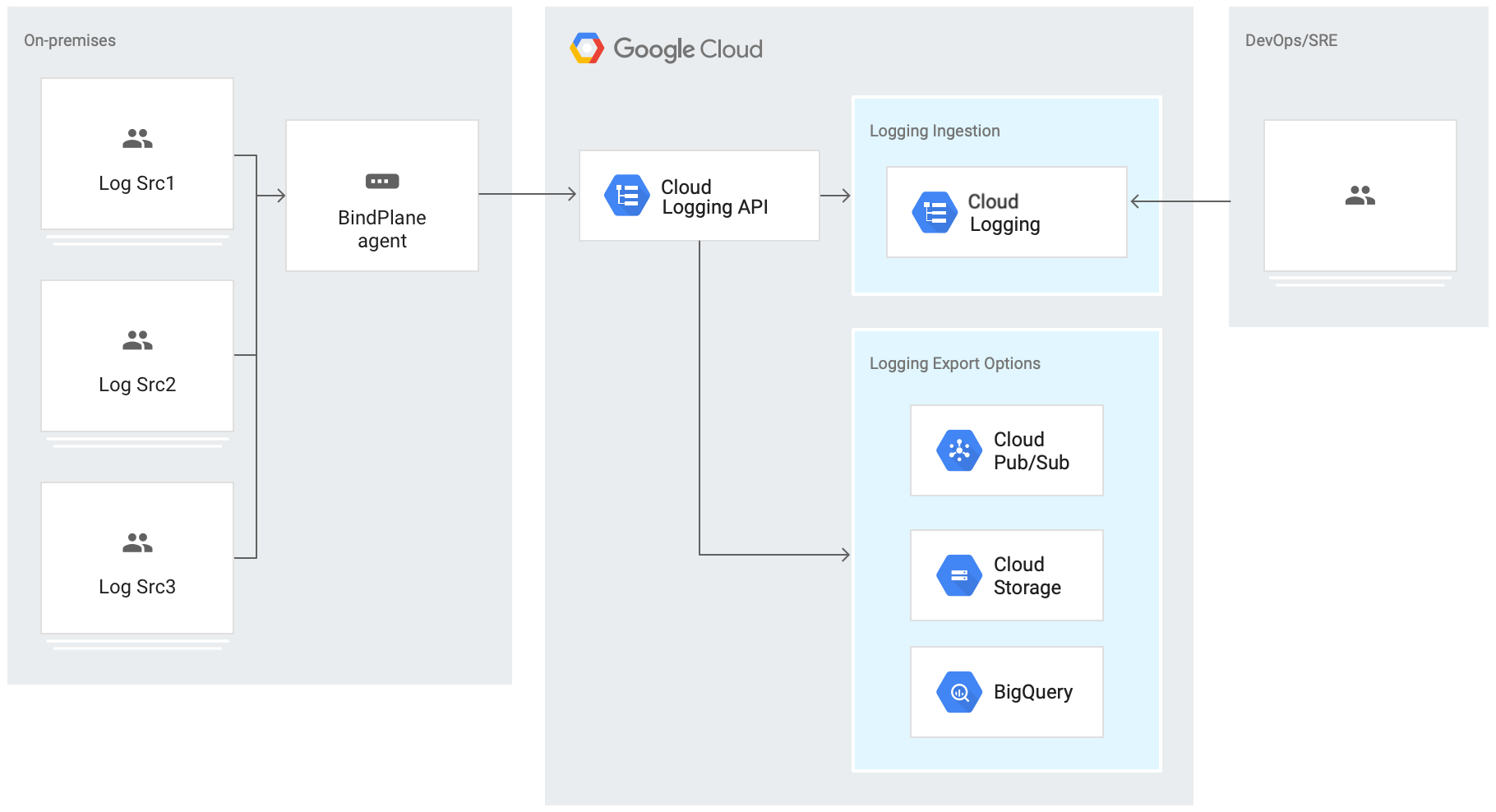

다음 다이어그램은 BindPlane을 사용하여 로그를 수집하는 방법과 이러한 로그를 Logging에 수집하는 방법에 대한 아키텍처를 보여줍니다.

BindPlane을 사용하면 사용자가 로그를 수집하려는 호스트에서 원격으로 에이전트를 배포 및 관리할 수 있습니다. 자세한 내용은 BindPlane 아키텍처를 참조하세요. 이 옵션을 사용하면 개발의 필요 없이 구성만 있으면 설정이 가능하므로 배포에 들이는 노력을 최소화할 수 있습니다.

장점:

- 개발은 필요 없으며 구성만 필요합니다.

- Logging 사용 비용에 포함됩니다.

- Logging 제품 및 지원을 통해 지원되는 구성입니다.

- 기본 구성에서 제공하지 않는 로그로 확장할 수 있습니다.

단점:

- 타사 도구를 사용해야 합니다.

- 로그 소스가 기본적으로 제공되지 않는 경우 커스텀 구성을 제공해야 할 수 있습니다. 제공된 로그 목록은 소스에서 확인할 수 있습니다.

Logging API 직접 사용

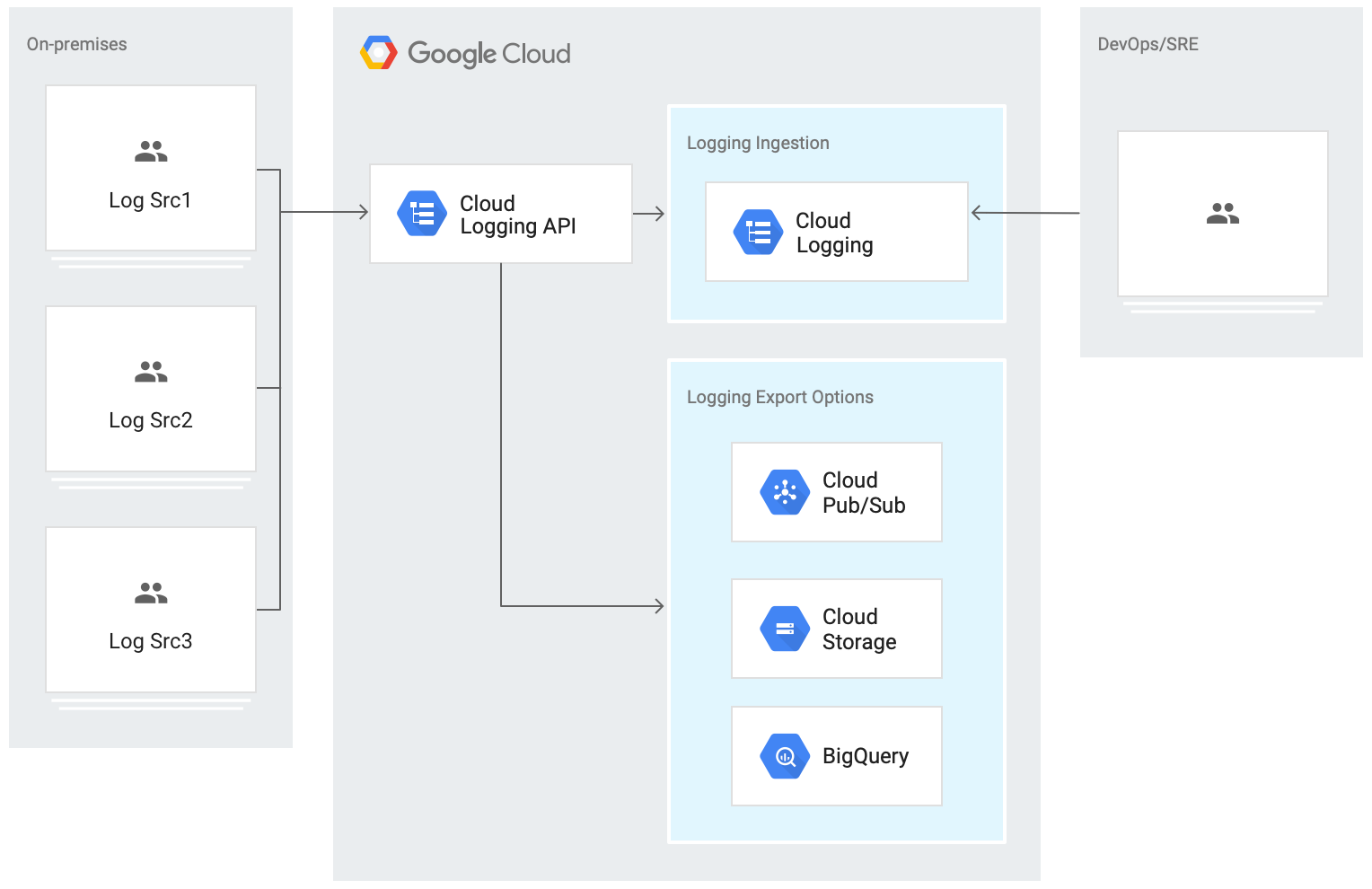

다음 다이어그램은 조정을 통해 로그를 수집하는 방법과 이러한 로그를 Logging으로 수집하는 방법에 대한 아키텍처를 보여줍니다.

API를 직접 사용하려면 애플리케이션을 조정하여 로그를 API에 직접 전송하거나 커스텀 에이전트를 개발하여 로그를 API에 전송해야 합니다. 이는 개발 작업이 요구되므로 많은 노력이 필요한 옵션입니다.

장점:

- 클라이언트 로깅 라이브러리로 조정을 구현할 수 있으므로 유연성을 제공합니다.

단점:

- 커스텀 에이전트와 같은 인프라 로그를 위한 별도의 솔루션이 필요합니다.

- 구현하는 데 많은 비용이 소요될 수 있는 코드 조정이 필요합니다.

- 적절한 수집 성능을 얻으려면 일괄 처리 및 기타 확장 가능한 수집 기술을 사용해야 합니다.

- Logging API에만 지원이 제공되며 커스텀 개발 코드는 지원되지 않습니다.

BindPlane 사용

이 문서에서는 observIQ의 BindPlane을 사용하여 로그를 Logging으로 수집하는 방법을 설명합니다. 이는 Logging 비용에 포함되므로 BindPlane을 사용하면 개발이 필요하지 않으며 제품 지원 솔루션이 제공됩니다.

에이전트, 소스, 대상

에이전트, 소스, 대상에 대한 자세한 내용은 BindPlane 빠른 시작 가이드를 참조하세요.

사용 사례

기업 고객은 BindPlane을 사용하여 다음 온프레미스 로깅 시나리오에서 로그를 수집합니다.

- 커스텀 애플리케이션 로그에서 로그 데이터의 커스텀 파싱 및 필터링

- Linux 또는 Windows 가상 머신의 운영체제 이벤트 수집

- 네트워크나 다른 호환 기기의 syslog 스트림 수집

- Kubernetes 시스템 및 애플리케이션 로그 수집

온프레미스의 로그를 Logging에 전송

BindPlane이 설정되고 로그를 전송하기 시작하면 해당 로그가 Logging에 전송됩니다. 로그 보기, 처리하기, 내보내기 작업을 수행하려면 Google API 콘솔로 이동하세요.

로그는 generic_node 또는 generic_task 리소스 유형으로 나열됩니다. 각 리소스 유형에 포함된 라벨의 자세한 내용은 Logging 리소스 목록을 참조하세요.

Cloud Logging은 다음 두 가지 리소스 유형을 사용하여 Cloud Logging 로그 외의 로그를 지원합니다.

- 일반 노드: 다른 리소스 유형을 적용할 수 없는 머신 또는 기타 컴퓨팅 리소스를 식별합니다. 라벨 값은 노드를 고유하게 식별해야 합니다.

- 일반 태스크: 커스텀 조정 시스템에서 예약한 프로세스와 같이 다른 리소스를 적용할 수 없는 앱 프로세스를 식별합니다. 라벨 값은 작업을 고유하게 식별해야 합니다.

Logging에서 로그 보기

로그 탐색기 페이지의 모든 리소스 목록에 일반 노드가 리소스 유형으로 포함됩니다.

페이지에 표시되는 로그 목록은 generic_node 리소스 유형으로 캡처되었습니다.

행을 확장하여 로그 항목 세부정보를 표시합니다.

로그 항목은 구조화된 로깅 형식을 사용합니다. 이는 로그 페이로드가 jsonPayload로 저장되므로 보다 풍부한 로그 검색 형식을 제공합니다. 페이로드의 필드를 검색의 일부로 사용할 수 있으므로 구조화된 로깅 형식을 사용하면 로그에 더 쉽게 액세스할 수 있습니다. BindPlane 에이전트는 Logging의 원래 로그 항목에서 구조화된 로그 항목까지의 매핑을 제공합니다.

결론

Logging에서 제공되는 로그를 사용하면 Logging 기능을 최대한 활용할 수 있습니다. 로그는 API 콘솔에 표시됩니다. Logging 내보내기를 통해 로그를 내보낸 후 로그 기반 측정항목을 사용하여 Monitoring에서 측정항목 및 알림을 만드는 데 사용할 수 있습니다.

다음 단계

- 로깅 및 모니터링

- Cloud Monitoring 및 Logging용 BindPlane 설정 안내

- Logging에서 로그 기반 측정항목 설정

- 그 밖의 참조 아키텍처, 다이어그램, 튜토리얼, 권장사항을 알아보려면 Cloud 아키텍처 센터를 확인하세요.