Cloud Workstations te permite crear y usar imágenes personalizadas para tus estaciones de trabajo. Después de que se usa una imagen personalizada, es útil automatizar una recompilación de la imagen personalizada para incorporar las correcciones y actualizaciones disponibles en las imágenes base.

En este instructivo, aprenderás a compilar una canalización automatizada para asegurarte de incluir actualizaciones y parches de seguridad en las imágenes de tu estación de trabajo personalizada.

Prepare el entorno

Antes de continuar, asegúrate de configurar las siguientes variables de entorno.

Establece el ID del proyecto de Cloud que planeas usar:

PROJECT_ID=$PROJECT_IDEstablece el nombre de usuario de GitHub en el que planeas almacenar tu repositorio:

GITHUB_USER=$GITHUB_IDConfigura las variables

PROJECT_NUMBERyREGIONpara usarlas durante el proceso:PROJECT_NUMBER=$(gcloud projects describe $PROJECT_ID \ --format='value(projectNumber)') REGION=$REGIONEn el ejemplo anterior, reemplaza $REGION por el nombre de la región que planeas usar, por ejemplo,

us-central1.Para obtener más información sobre las regiones disponibles, consulta Ubicaciones de Cloud Workstations.

Crea un repositorio de Artifact Registry

En este instructivo, usarás Artifact Registry para almacenar y analizar tus imágenes.

Crea un repositorio con el siguiente comando:

gcloud artifacts repositories create custom-images \ --repository-format=docker \ --location=$REGION \ --description="Docker repository"Reemplaza $REGION por el nombre de la región que planeas usar.

Configura Docker para que use tus credenciales de la CLI de

gcloudcuando accedas a Artifact Registry.gcloud auth configure-docker $REGION-docker.pkg.devPara desactivar Artifact Analysis, ejecuta el siguiente comando:

gcloud services disable containerscanning.googleapis.com

Configura tu repositorio de GitHub

En la práctica, mantienes el Dockerfile de tus imágenes personalizadas en un repositorio de Git. El proceso automatizado accede a ese repositorio durante el proceso de compilación para extraer las configuraciones y el Dockerfile pertinentes.

Bifurca el repositorio de muestra

Para bifurcar un repositorio de muestra que proporciona definiciones de contenedores, sigue estos pasos:

- Haz clic en este vínculo para crear una bifurcación nueva del repositorio

software-delivery-workshop. - Si se te solicita, accede a GitHub.

- Selecciona tu nombre de usuario de GitHub como propietario. El nombre del repositorio aparece como

software-delivery-workshop. - Haz clic en Crear una bifurcación y espera unos segundos para que se complete el proceso.

Conecta Cloud Build a GitHub

A continuación, conecta ese repositorio a Cloud Build con la capacidad de conexión a GitHub integrada. Haz clic en el vínculo al repositorio de GitHub y sigue las instrucciones para completar el proceso. No es necesario que crees el activador en el último paso del asistente, y puedes omitir los últimos pasos porque puedes hacerlo más adelante desde la línea de comandos.

Si usas otra solución de repositorio de Git, también puedes seguir las instrucciones para conectar Cloud Build a GitLab o Bitbucket.

Crea un activador de Cloud Build

El repositorio de muestra contiene una definición de contenedor y una configuración de Cloud Build que se usa para compilar la imagen del contenedor. En este paso, crearás un activador de Cloud Build que ejecute las instrucciones del archivo cloudbuild.yaml que se encuentra en la carpeta labs/cloudbuild-scheduled-jobs/code-oss-java.

gcloud builds triggers create manual \

--name=custom-image-trigger \

--repo=$GITHUB_USER/software-delivery-workshop \

--repo-type=GITHUB \

--branch=main \

--build-config=labs/cloudbuild-scheduled-jobs/code-oss-java/cloudbuild.yaml \

--substitutions=_REGION=$REGION,_AR_REPO_NAME=custom-images,_AR_IMAGE_NAME=code-oss-java,_IMAGE_DIR=labs/cloudbuild-scheduled-jobs/code-oss-java

TRIGGER_ID=$(gcloud builds triggers list \

--filter=name="custom-image-trigger" --format="value(id)")

En este ejemplo, se configura lo siguiente:

- El comando de la CLI de

gcloudcrea un activador manual en Cloud Build llamadocustom-image-trigger, como se indica en la marcanamede la segunda línea. - Las siguientes tres líneas contienen marcas relacionadas con el repositorio de GitHub de origen:

- Ruta de acceso al repositorio

- Tipo de repositorio

- Rama de Git para compilar

- La marca

build-configindica la ruta de acceso al archivo de Cloud Build en el repositorio de Git. Para que el trabajo sea dinámico, usa la marca

substitutions. Para este trabajo, el comando pasa las siguientes variables:- Región,

$_REGION - Nombre del repositorio de Artifact Registry,

$_AR_REPO_NAME - Nombre de la imagen del contenedor,

$_AR_IMAGE_NAME - Ubicación del Dockerfile que se compilará,

$_IMAGE_DIR

Consulta el archivo cloudbuild.yaml para ver cómo se usan estas variables en el proceso.

- Región,

Después de crear el activador, se recupera su nombre único y se almacena en la variable de entorno

$TRIGGER_IDpara usarlo más adelante.

Configura Cloud Scheduler

Para asegurarte de que tus imágenes estén actualizadas con los parches y las actualizaciones más recientes, usa Cloud Scheduler para ejecutar el activador de Cloud Build con una frecuencia establecida. En este instructivo, el trabajo se ejecuta todos los días. En la práctica, establece esta opción en una frecuencia que se alinee con las necesidades de tu organización para garantizar que siempre se incluyan las actualizaciones más recientes.

Otorga un rol requerido a la cuenta de servicio predeterminada para invocar el activador de Cloud Build:

gcloud projects add-iam-policy-binding $PROJECT_ID \ --member="serviceAccount:$PROJECT_NUMBER-compute@developer.gserviceaccount.com" \ --role="roles/cloudbuild.builds.editor"Otorga un rol requerido a la cuenta de servicio de Cloud Build para subir imágenes a Artifact Registry:

gcloud projects add-iam-policy-binding $PROJECT_ID \ --member=serviceAccount:$PROJECT_NUMBER@cloudbuild.gserviceaccount.com \ --role="roles/artifactregistry.admin"Crea el trabajo de Cloud Scheduler con el siguiente comando:

gcloud scheduler jobs create http run-build \ --schedule='0 1 * * *' \ --uri=https://cloudbuild.googleapis.com/v1/projects/$PROJECT_ID/locations/global/triggers/$TRIGGER_ID:run \ --location=us-central1 \ --oauth-service-account-email=$PROJECT_NUMBER-compute@developer.gserviceaccount.com \ --oauth-token-scope=https://www.googleapis.com/auth/cloud-platformEl trabajo está configurado para ejecutarse una vez al día. Sin embargo, para probar la función de inmediato, ejecuta el trabajo de forma manual desde Cloud Scheduler:

- En la página de Cloud Scheduler, busca la entrada que acabas de crear llamada run-build.

- En la columna Acciones, haz clic en el menú de opciones more_vertMás de esa fila.

- Haz clic en Forzar la ejecución de un trabajo para probar el sistema de forma manual.

Después de que el comando se ejecute correctamente, cambia a la página del historial de Cloud Build para revisar el progreso:

Revisa los resultados

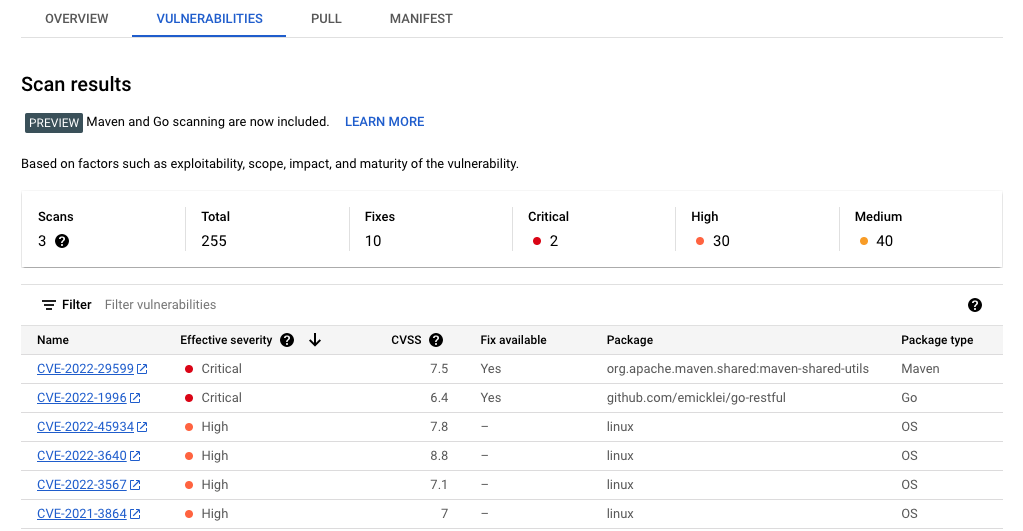

Como habilitaste la API de Container Scanning como parte del proceso de configuración, Artifact Registry analiza automáticamente las imágenes en busca de vulnerabilidades de seguridad.

Para revisar las vulnerabilidades, haz lo siguiente:

Abre la página Repositorios de Artifact Registry:

En la lista de repositorios, haz clic en uno.

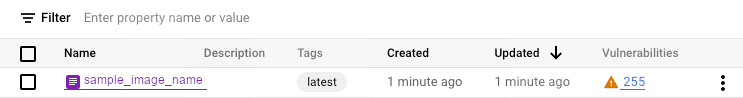

Haz clic en el nombre de una imagen. Los totales de vulnerabilidades de cada resumen de imagen aparecen en la columna Vulnerabilidades.

Para ver la lista de vulnerabilidades de una imagen, haz clic en el vínculo de la columna Vulnerabilidades. En la lista de vulnerabilidades, se muestra la gravedad, la disponibilidad de una corrección y el nombre del paquete que contiene la vulnerabilidad.