Cette page décrit le fonctionnement des clés de chiffrement gérées par le client (CMEK, Customer Managed Encryption Keys) avec Memorystore pour Redis. Pour utiliser cette fonctionnalité immédiatement, consultez la section Utiliser des clés de chiffrement gérées par le client (CMEK).

La fonctionnalité CMEK est-elle adaptée à mes besoins ?

Les clés de chiffrement gérées par le client sont destinées aux organisations qui traitent des données sensibles ou réglementées pour lesquelles elles doivent gérer leurs propres clés de chiffrement.

Chiffrement géré par Google et chiffrement géré par le client

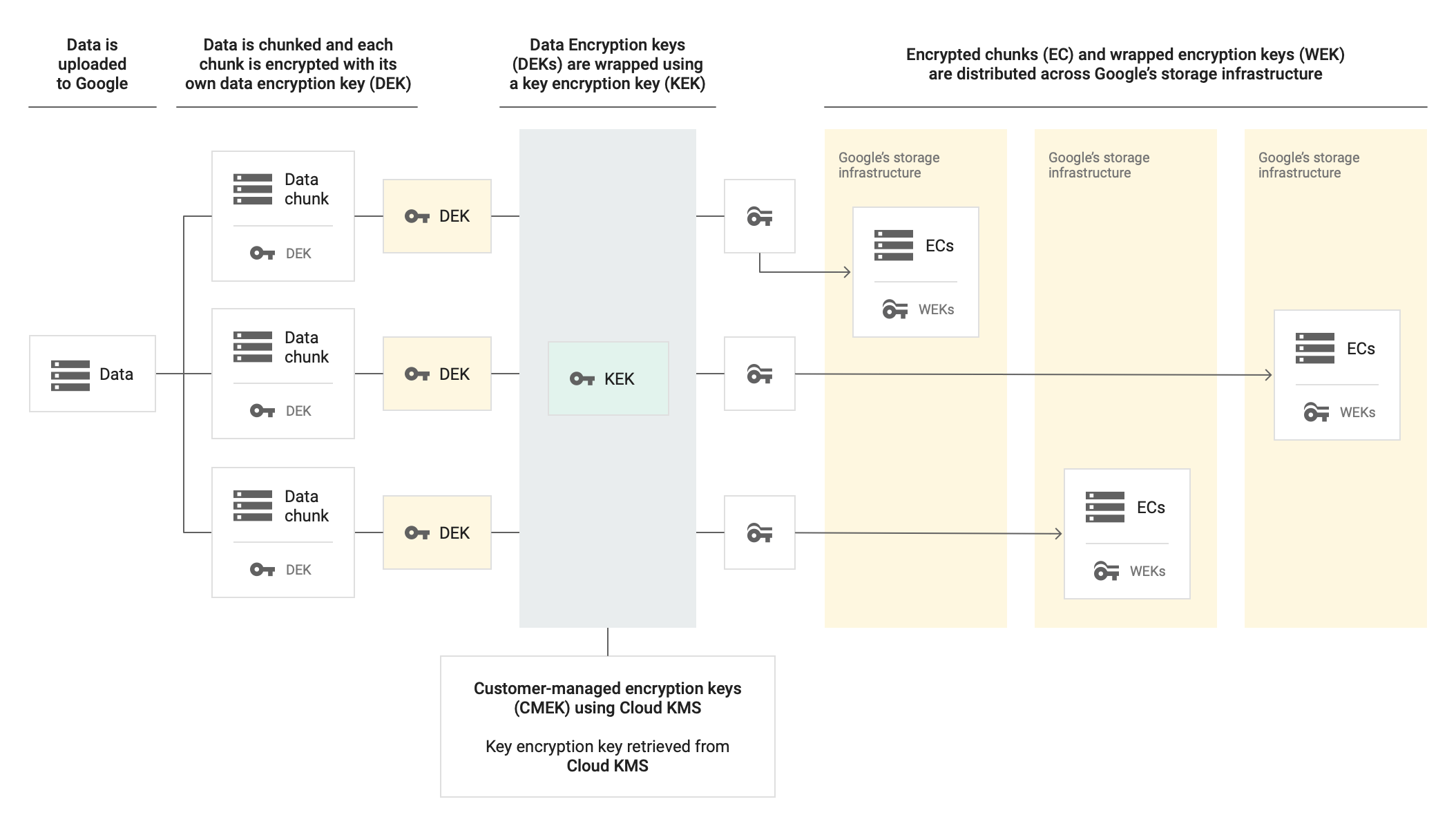

La fonctionnalité CMEK vous permet d'utiliser vos propres clés cryptographiques pour les données au repos dans Memorystore pour Redis. Après avoir ajouté des clés de chiffrement gérées par le client, chaque fois qu'un appel d'API est effectué, Memorystore utilise votre clé pour accéder aux données.

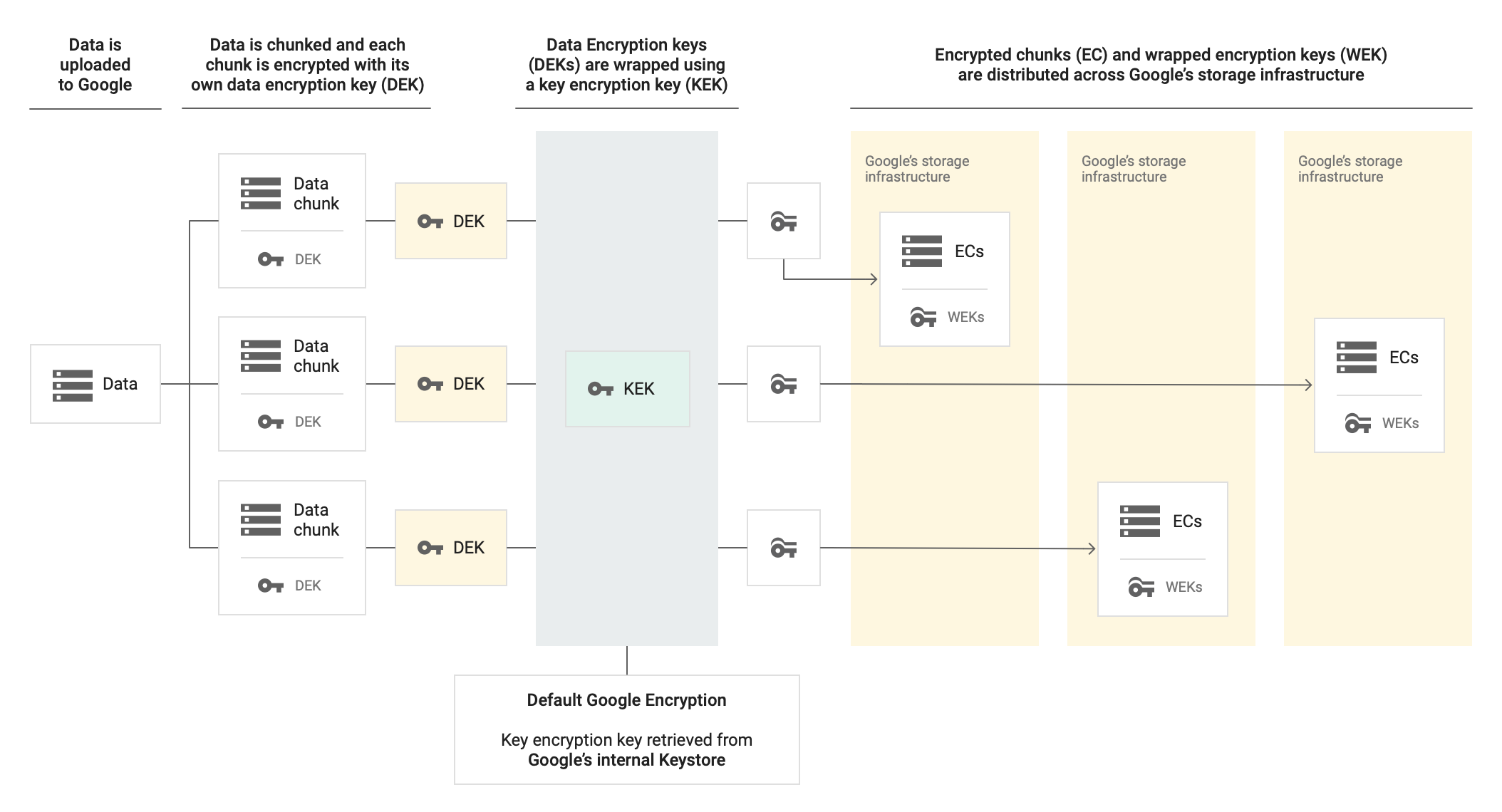

Memorystore utilise des clés de chiffrement des données (DEK, Data Encryption Key) et des clés de chiffrement de clé (KEK, Key Encryption Key) gérées par Google pour chiffrer Memorystore pour Redis. Il existe deux niveaux de chiffrement :

- La clé DEK chiffre les données.

- La clé KEK chiffre la clé DEK.

L'instance Memorystore stocke la clé DEK chiffrée ainsi que les données chiffrées sur le disque persistant, et Google gère la clé KEK Google. Avec les clés de chiffrement gérées par le client, vous créez une clé qui encapsule la clé KEK Google. Les clés de chiffrement gérées par le client vous permettent de créer, de révoquer et de supprimer la clé KEK.

Les clés de chiffrement gérées par le client sont gérées via l'API Cloud Key Management Service.

Les schémas ci-dessous montrent le fonctionnement du chiffrement des données au repos dans une instance Memorystore en cas d'utilisation du chiffrement Google par défaut et en cas d'utilisation des clés de chiffrement gérées par le client.

Sans CMEK

Avec CMEK

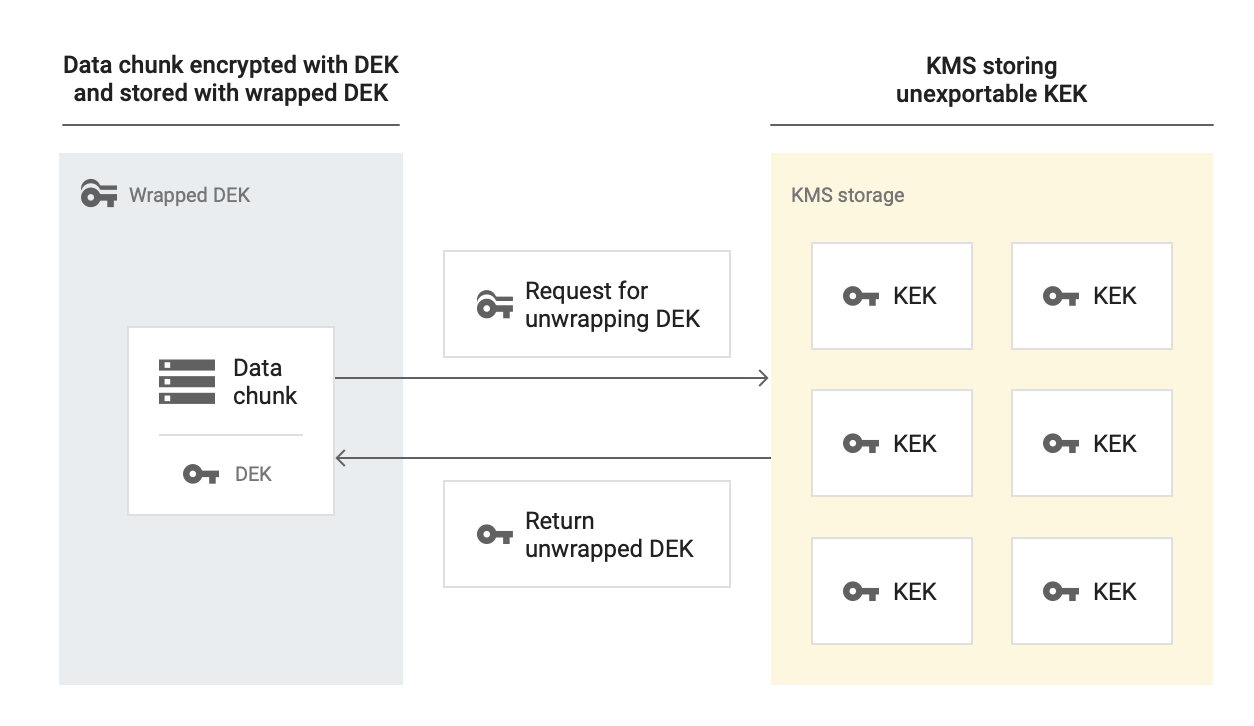

Lors du déchiffrement des données encapsulées avec des clés de chiffrement gérées par le client, Memorystore utilise la clé KEK pour déchiffrer la clé DEK, puis il utilise la clé DEK non chiffrée pour déchiffrer les données au repos.

Quand Memorystore interagit-il avec les clés CMEK ?

| Opération | Description |

|---|---|

| Création d'une instance | Lors de la création de l'instance, vous configurez celle-ci de sorte qu'elle utilise des clés de chiffrement gérées par le client. |

| Mise à jour de l'instance | Memorystore vérifie la clé CMEK lors des mises à jour d'une instance pour laquelle CMEK est activé. |

Quelles données sont chiffrées à l'aide de CMEK ?

CMEK chiffre les types de données suivants:

- Données client stockées dans un espace de stockage persistant

- Métadonnées associées aux fonctionnalités de sécurité telles que AUTH et le chiffrement en transit.

À propos des comptes de service

Lorsque vous créez une instance avec CMEK, vous devez attribuer le rôle cloudkms.cryptoKeyEncrypterDecrypter au compte de service Memorystore au format suivant:

service-[PROJECT_NUMBER]@cloud-redis.iam.gserviceaccount.com

Accorder cette autorisation permet au compte de service de demander un accès aux clés auprès de Cloud KMS.

Pour savoir comment accorder cette autorisation au compte de service, consultez la section Accorder au compte de service l'accès à la clé.

À propos des clés

Dans Cloud KMS, vous devez créer un trousseau avec une clé cryptographique qui utilise un algorithme de chiffrement/déchiffrement symétrique. Lorsque vous créez une instance Memorystore, vous sélectionnez cette clé pour chiffrer l'instance. Vous pouvez créer un projet unique pour les clés et les instances Memorystore, ou un projet distinct pour chacune d'elles.

CMEK est disponible dans tous les emplacements d'instances Memorystore. La région de la clé et du trousseau de clés doit être définie sur la même région que l'instance Memorystore pour Redis. Une clé d'une région mondiale ou d'un emplacement multirégional ne fonctionne pas. Une requête de création d'instance Memorystore échoue si les régions ne correspondent pas.

CMEK pour Memorystore est compatible avec Cloud External Key Manager (Cloud EKM).

Les clés de chiffrement gérées par le client utilisent le format suivant :

projects/[CMEK_ENABLED_PROJECT]/locations/[REGION]/keyRings/[RING_NAME]/cryptoKeys/[KEYNAME]

Si Memorystore ne parvient pas à accéder à une version de clé actuellement utilisée (par exemple, si vous désactivez la version de clé), il arrête l'instance sans délai. Dans la console Google Cloud , une instance suspendue affiche une info-bulle avec un point d'exclamation rouge sur la page Instances. Lorsque vous pointez sur l'info-bulle, le message "Aucun état" s'affiche. Lorsque la clé redevient accessible, Memorystore réactive automatiquement l'instance.

Comment rendre les données chiffrées par CMEK définitivement inaccessibles ?

Vous pouvez être amené à détruire définitivement des données chiffrées avec CMEK. Cette opération implique de supprimer la version correspondante de la clé de chiffrement gérée par le client. Vous ne pouvez pas détruire le trousseau ou la clé, mais vous pouvez supprimer les versions de la clé.

Comment exporter et importer des données depuis et vers une instance utilisant CMEK ?

Si vous souhaitez que vos données restent chiffrées avec une clé gérée par le client lors d'une importation ou exportation, vous devez définir cette clé sur le bucket Cloud Storage avant d'exporter des données.

Il n'existe pas d'exigences ni de restrictions particulières concernant l'importation de données vers une nouvelle instance Memorystore lorsque celles-ci étaient précédemment stockées sur une instance Memorystore utilisant CMEK.

Comportement lors de la destruction/de la désactivation d'une version de clé CMEK

Si vous souhaitez vous assurer qu'aucun accès aux données n'est possible sur votre instance, vous pouvez désactiver la version de clé principale de votre clé de chiffrement gérée par le client. Votre instance s'arrête sans délai. De plus, Memorystore arrête une instance sans délai si une clé de chiffrement gérée par le client en cours d'utilisation est désactivée/détruite. Cela inclut toute version de clé plus ancienne encore utilisée par une instance Memorystore. Vous pouvez utiliser gcloud ou la console Google Cloud pour vérifier si votre instance est suspendue:

Dans la console Google Cloud , si votre instance est suspendue, une notification d'info-bulle rouge s'affiche à côté de votre instance sur la page Instances de Memorystore pour Redis. L'info-bulle affiche "Aucun état" lorsque le curseur pointe dessus.

Pour gcloud, si vous exécutez gcloud redis instances describe et que vous ne voyez pas state: READY, state: REPAIRING ou tout autre état dans les métadonnées de l'instance, cela signifie que votre instance est suspendue.

Réactiver/restaurer une version de clé CMEK utilisée

Une instance est démasquée après avoir réactivé/restauré une version de clé CMEK utilisée.

Restrictions

Les restrictions suivantes s'appliquent lorsque vous utilisez des clés de chiffrement gérées par le client avec Memorystore:

- Vous ne pouvez pas activer les clés de chiffrement gérées par le client sur une instance Memorystore existante.

- La région de la clé, du trousseau de clés et de l'instance Memorystore doit être identique.

- Vous devez utiliser l'algorithme de chiffrement/déchiffrement symétrique pour votre clé.

- Les taux de chiffrement et de déchiffrement de Cloud KMS sont soumis à un quota.

Règles d'administration CMEK

Memorystore pour Redis est compatible avec les contraintes liées aux règles d'administration qui peuvent être utilisées pour la protection CMEK.

Les règles peuvent limiter les clés Cloud KMS pouvant être utilisées pour la protection CMEK.

Lorsque l'API Memorystore pour Redis figure dans la liste des services de la règle

Denysous la contrainteconstraints/gcp.restrictNonCmekServices, la création de Memorystore pour Redis échoue pour les instances non protégées par CMEK.Lorsque

constraints/gcp.restrictCmekCryptoKeyProjectsest configuré, Memorystore pour Redis crée des instances protégées par CMEK qui sont chiffrées à l'aide d'une clé provenant d'un projet, d'un dossier ou d'une organisation autorisés.

Pour en savoir plus sur la configuration des règles d'administration CMEK, consultez la section Règles d'administration CMEK.