Halaman ini menjelaskan cara melihat informasi keamanan tentang build Cloud Build Anda menggunakan panel samping Insight keamanan di konsol Google Cloud .

Panel samping Insight keamanan memberikan ringkasan tingkat tinggi tentang beberapa metrik keamanan. Anda dapat menggunakan panel samping untuk mengidentifikasi dan memitigasi risiko dalam proses build.

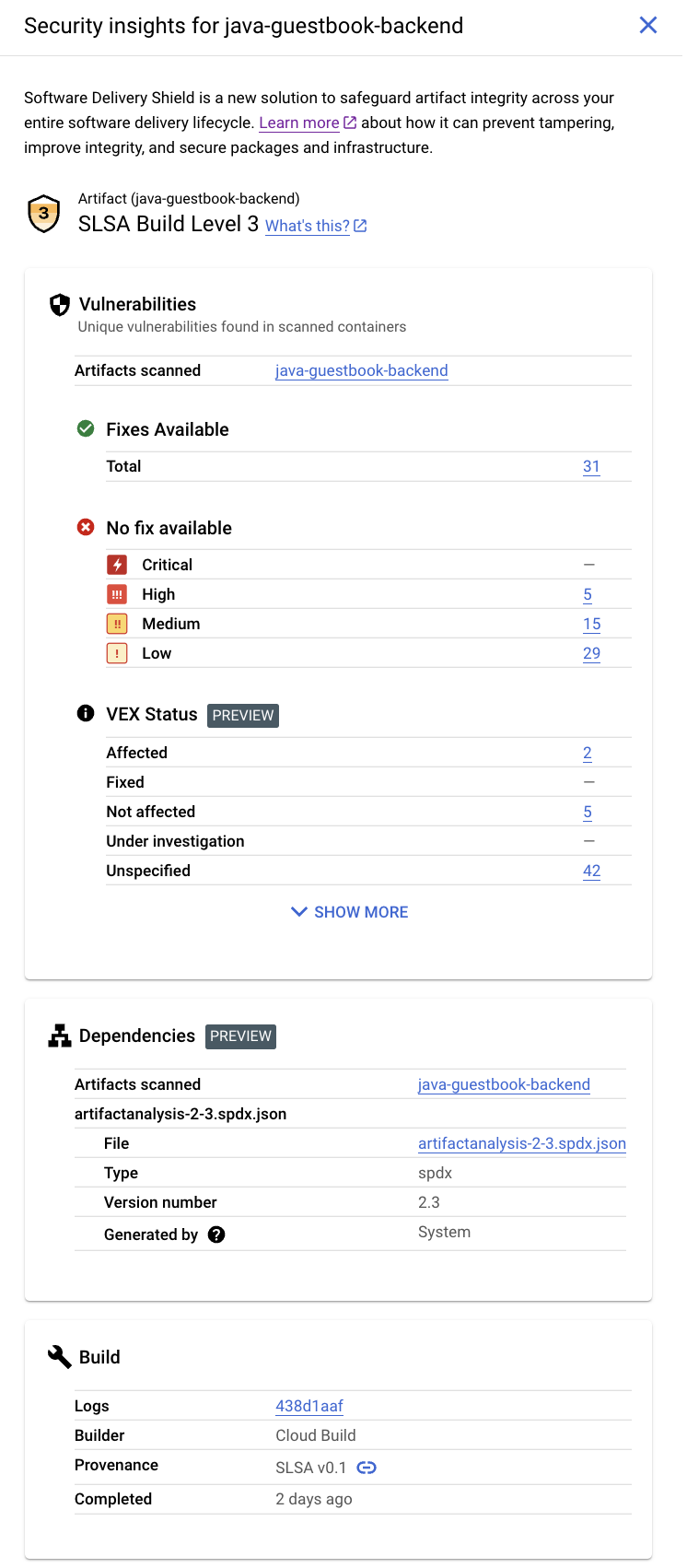

Panel ini menampilkan informasi berikut:

- Supply-chain Levels for Software Artifacts (SLSA) Level: Mengidentifikasi tingkat kematangan proses build software Anda sesuai dengan spesifikasi SLSA. Misalnya, build ini telah mencapai SLSA Level 3.

- Vulnerabilities: Ringkasan kerentanan yang ditemukan di artefak Anda, dan nama gambar yang telah dipindai oleh Artifact Analysis. Anda dapat mengklik nama gambar untuk melihat detail kerentanan. Misalnya, di screenshot, Anda dapat mengklik java-guestbook-backend.

- Status Vulnerability Exploitability eXchange(VEX) untuk artefak yang di-build.

- Software bill of materials (SBOM) untuk artefak build.

- Detail build: Detail build seperti builder dan link untuk melihat log.

Untuk mempelajari cara menggunakan Cloud Build dengan produk dan fitur Google Cloud lainnya untuk meningkatkan postur keamanan supply chain software Anda, lihat Keamanan supply chain software.

Aktifkan pemindaian kerentanan

Panel Insight keamanan menampilkan data dari Cloud Build dan dari Analisis Artefak. Artifact Analysis adalah layanan yang memindai kerentanan dalam paket OS, Java (Maven), dan Go saat Anda mengupload artefak build ke Artifact Registry.

Anda harus mengaktifkan pemindaian kerentanan untuk menerima kumpulan lengkap hasil Insight keamanan.

Aktifkan Container Scanning API untuk mengaktifkan pemindaian kerentanan.

Jalankan build dan simpan artefak build Anda di Artifact Registry. Artifact Analysis secara otomatis memindai artefak build.

Pemindaian kerentanan mungkin memerlukan waktu beberapa menit, bergantung pada ukuran build Anda.

Untuk mengetahui informasi selengkapnya tentang pemindaian kerentanan, lihat Pemindaian otomatis.

Pemindaian dikenai biaya. Lihat halaman Harga untuk mengetahui informasi harga.

Memberikan izin untuk melihat insight

Untuk melihat Insight keamanan di Google Cloud konsol, Anda harus memiliki peran IAM berikut, atau peran dengan izin yang setara. Jika Artifact Registry dan Artifact Analysis berjalan di project yang berbeda, Anda harus menambahkan peran Container Analysis Occurrences Viewer atau izin yang setara di project tempat Artifact Analysis berjalan.

- Cloud Build Viewer

(

roles/cloudbuild.builds.viewer): Melihat insight untuk build. - Container Analysis Occurrences Viewer

(

roles/containeranalysis.occurrences.viewer): Melihat kerentanan dan informasi dependensi lainnya.

Melihat panel samping Insight keamanan

Untuk melihat panel Insight keamanan:

Buka halaman Build History di Google Cloud konsol:

Pilih project Anda lalu klik Buka.

Di menu drop-down Region, pilih region tempat Anda menjalankan build.

Di tabel dengan build, temukan baris dengan build yang insight keamanannya ingin Anda lihat.

Di kolom Security insights, klik View.

Tindakan ini akan membuka panel samping Insight keamanan.

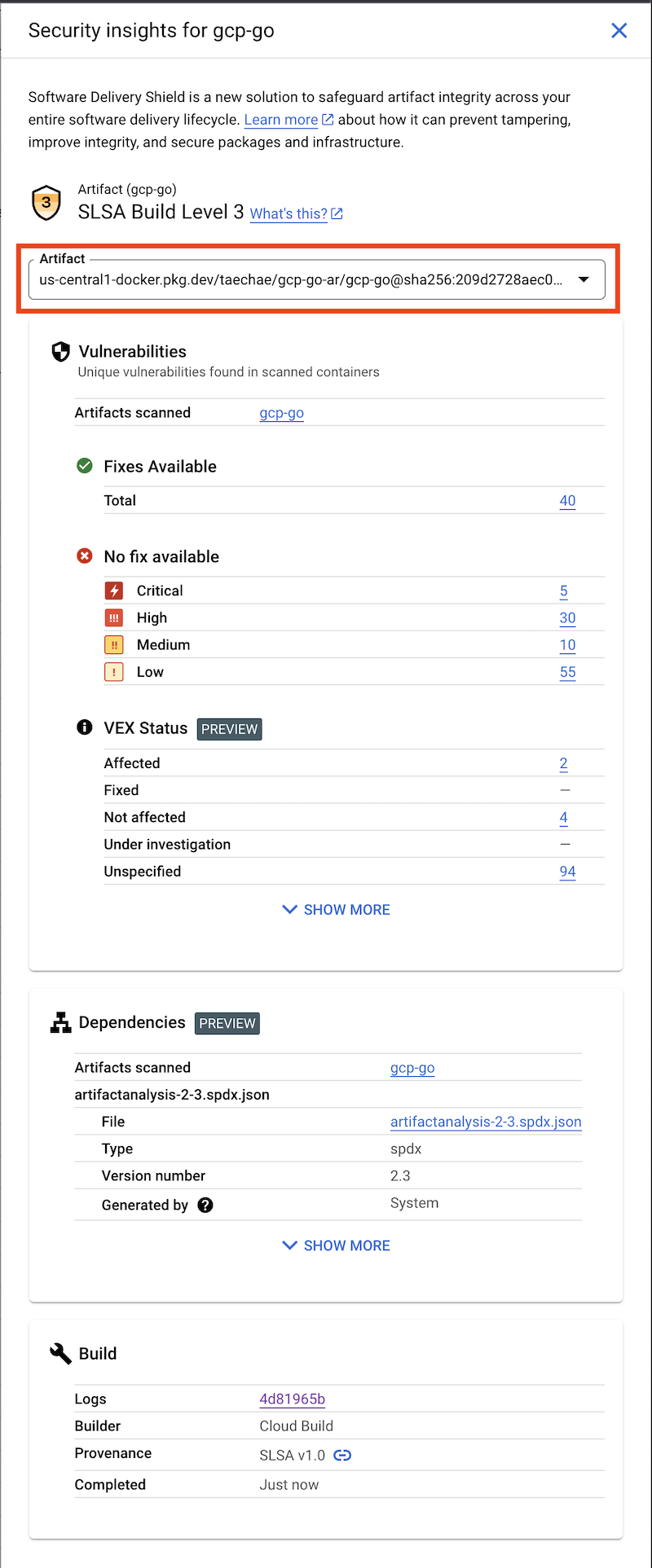

[Opsional] Jika build Anda menghasilkan beberapa artefak, pilih artefak yang insight keamanannya ingin Anda lihat dari kotak drop-down Artefak.

Tindakan ini akan menampilkan panel Insight keamanan untuk artefak yang dipilih.

Level SLSA

Tingkat SLSA menilai tingkat jaminan keamanan build Anda saat ini berdasarkan kumpulan pedoman.

Kerentanan

Kartu Kerentanan menampilkan kemunculan kerentanan, perbaikan yang tersedia, dan status VEX untuk artefak build.

Artifact Analysis mendukung pemindaian image container yang dikirim ke Artifact Registry. Pemindaian mendeteksi kerentanan dalam paket sistem operasi, dan dalam paket aplikasi yang dibuat di Java (Maven) atau Go.

Hasil pemindaian diatur berdasarkan tingkat keparahan. Tingkat keparahan adalah penilaian kualitatif berdasarkan eksploitasi, cakupan, dampak, dan kematangan kerentanan.

Klik nama image untuk melihat artefak yang telah dipindai untuk menemukan kerentanan.

Untuk setiap image container yang dikirim ke Artifact Registry, Artifact Analysis dapat menyimpan pernyataan VEX terkait. VEX adalah jenis saran keamanan yang menunjukkan apakah produk terpengaruh oleh kerentanan yang diketahui.

Setiap pernyataan VEX memberikan:

- Penerbit Pernyataan VEX

- Artefak yang pernyataannya ditulis

- Penilaian kerentanan (status VEX) untuk kerentanan yang diketahui

Dependensi

Kartu Dependencies menampilkan daftar SBOM dengan daftar dependensi.

Saat Anda mem-build image container menggunakan Cloud Build dan mengirimnya ke Artifact Registry, Analisis Artefak dapat membuat data SBOM untuk image yang dikirim.

SBOM adalah inventaris lengkap aplikasi, yang mengidentifikasi paket yang digunakan software Anda. Konten dapat mencakup software pihak ketiga dari vendor, artefak internal, dan library open source.

Build

Kartu Build menyertakan informasi berikut:

- Log - link ke informasi log build Anda

- Builder - nama builder

- Completed - waktu yang berlalu sejak build selesai

- Provenance - metadata yang dapat diverifikasi tentang build

Metadata asal mencakup detail seperti ringkasan gambar yang di-build, lokasi sumber input, toolchain build, langkah build, dan durasi build. Anda juga dapat memvalidasi provenans build kapan saja.

Untuk memastikan build mendatang menyertakan informasi asal, konfigurasikan Cloud Build untuk mewajibkan image Anda memiliki metadata asal.

Langkah berikutnya

- Pelajari keamanan supply chain software.

- Pelajari praktik terbaik keamanan supply chain software.

- Pelajari cara menyimpan dan melihat log build.

- Pelajari cara memecahkan masalah error build.