AWS EC2 インスタンスを Google Cloud に移行するための前提条件は次のとおりです。

- 移行する AWS アカウントと EC2 インスタンス。

- Google Cloud への VPN 接続が可能な AWS VPC サブネット。詳細は、Migrate for Compute Engine デプロイのファイアウォール、ルーティング、ネットワーク タグに関するネットワーク アクセスの要件を参照してください。

- AWS アカウントにデプロイされた Migrate for Compute Engine IAM のロール、IAM ユーザー、アクセス ポリシー。

このドキュメントでは、Migrate for Compute Engine を AWS に接続するための権限を設定する方法について説明します。

AWS アカウント - IAM ロールとアクセス ポリシー

Amazon IAM サービスを使用すると、アクセス ポリシーの作成と適用が可能です。Migrate for Compute Engine では、AWS IAM グループとインスタンスの役割を使用して権限を定義し、有効にします。

少なくとも、次の設定を行うことをおすすめします。

- Migrate for Compute Engine のサービス アカウントで使用される IAM グループ(

VelosMgrGroup)。このグループは、Migrate for Compute Engine に必要な最小限の権限でアクセス ポリシーを適用し、クラウド側のコンポーネントとワーカー VM のプロビジョニングとモニタリングを許可します。Migrate for Compute Engine サービス アカウントは、Google Cloud の Compute Engine マネージャーで使用されます。 - VelosMgrGroup IAM グループ内の IAM ユーザー アカウント。

推奨される権限については、CloudFormation スタック テンプレートの ZIP ファイルをご覧ください(ダウンロード ページからダウンロードします)。

Migrate for Compute Engine IAM グループの作成

ダウンロード ページから CloudFormation スタック テンプレートをダウンロードして解凍します。

これは、たとえば

VxCF-GA-V3-IAMONLY.rev1.jsonというような名前の JSON ファイルです。AWS コンソールにログインし、[CloudFormation] を選択します。

[Create Stack] をクリックします。

[ファイルの選択] をクリックし、CloudFormation ファイルをアップロードし、[次へ] をクリックします。

CloudFormation スタックの名前を入力します。

移行するインスタンスが含まれている VPC を選択します。

オプション ページから [次へ] をクリックし、[作成] をクリックします。

{stack name prefix}-VelosMgrGroupという名前のグループが作成されます。

Migrate for Compute Engine 用の AWS IAM ユーザー アカウントの作成

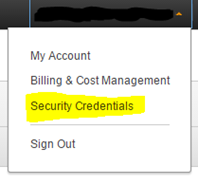

- AWS コンソールで、ページの右上隅にあるアカウント名をクリックし、[セキュリティ認証情報] を選択します。

AWS Security Credentials メニュー コマンドのスクリーンショット(クリックして拡大) - 左側のペインで、[ユーザー]、[新規ユーザーの作成] の順にクリックします。

- [アクセスの種類] で [プログラムによるアクセス] をオンにします。

- ユーザーの認証情報(キー)をダウンロードします。これらのキーは、Migrate for Compute Engine Cloud 拡張機能の作成時に使用されます。

![[ユーザーを追加] ダイアログ ボックスのスクリーンショット(クリックして拡大)](https://cloud.google.com/migrate/compute-engine/docs/4.9/images/add-user.jpg?hl=ja)

[ユーザーを追加] ダイアログ ボックスのスクリーンショット(クリックして拡大) - CloudFormation スクリプトで作成したグループに IAM ユーザーを追加します。

![[ユーザーを追加] ダイアログ ボックスのスクリーンショット(クリックして拡大)](https://cloud.google.com/migrate/compute-engine/docs/4.9/images/add-user-to-group.png?hl=ja)

[ユーザーを追加] ダイアログ ボックスのスクリーンショット(クリックして拡大)