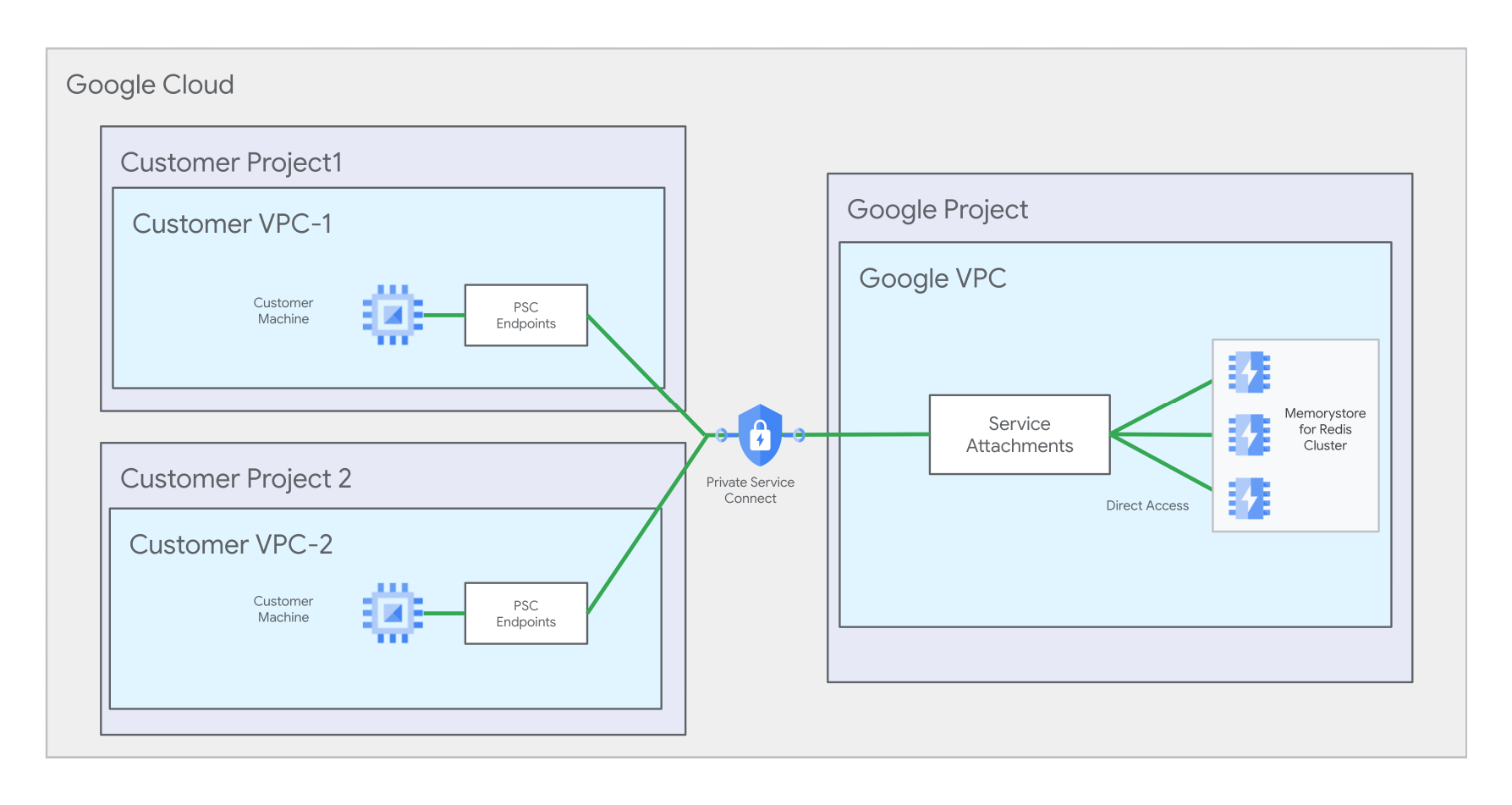

Auf dieser Seite wird beschrieben, wie Sie die Konnektivität für mehrere Virtual Private Cloud-Netzwerke (VPC) für eine vorhandene Memorystore for Redis Cluster-Instanz einrichten, für die bereits einige automatisch registrierte Private Service Connect-Verbindungen vorhanden sind. In dieser Anleitung erfahren Sie, wie Sie dazu Private Service Connect-Endpunkte in einem Verbrauchernetzwerk erstellen, die auf die Dienstanhänge Ihrer Memorystore-Instanz ausgerichtet sind, und die Komponenten bei der Instanz registrieren. Auf dieser Seite wird auch beschrieben, wie Sie Ihren Client über Private Service Connect-Verbindungen mit der Instanz verbinden.

Eine Anleitung zum Einrichten mehrerer VPC-Netzwerke für eine neue Memorystore-Instanz, die nicht mit automatisch registrierten Private Service Connect-Verbindungen bereitgestellt wird, finden Sie unter Mehrere VPC-Netzwerke mit benutzerregistrierten Private Service Connect-Verbindungen einrichten.

Weitere Informationen zum Einrichten mehrerer VPC-Netzwerk finden Sie unter Mehrere VPC-Netzwerke.

Zusammenfassung der wichtigsten Schritte

In diesem Abschnitt finden Sie eine Zusammenfassung der wichtigsten Schritte in dieser Anleitung zum Einrichten Ihrer neuen Private Service Connect-Verbindung. Bevor Sie mit dieser Anleitung beginnen, sollten Sie die Schritte im Abschnitt Vorbereitung ausführen.

Wichtige Schritte

- Schritt 1: Pfade der Dienstanhänge notieren

- Schritt 2: Private Service Connect-Verbindungen für Ihr zweites VPC-Netzwerk einrichten und registrieren

- Schritt 3: Clientverbindung einrichten

Außerdem haben Sie folgende Möglichkeiten:

Hinweise

Bevor Sie beginnen, müssen Sie die folgenden IAM-Rollen und Google Cloud Ressourcen haben.

Erforderliche IAM-Rollen

| Beispiel für eine Ressourcen-ID | Ressourcentyp |

|---|---|

roles/redis.admin

|

: Gewährt vollständige Kontrolle über eine Memorystore for Redis-Clusterinstanz und steuert die Instanz über ihren Lebenszyklus. |

roles/servicedirectory.editor

|

Gewährt Ihnen die Berechtigung, Service Directory-Ressourcen zu bearbeiten. Diese Rolle ist zum Erstellen eines Private Service Connect-Endpunkts erforderlich. |

roles/compute.networkAdmin

|

Vollständige Kontrolle über das VPC-Netzwerk, das eine Verbindung zu einer Memorystore-Instanz initiiert. Sie können IP-Adressen, Firewallregeln und Private Service Connect-Endpunkte erstellen und verwalten. Diese Rolle ist zum Erstellen eines Private Service Connect-Endpunkts erforderlich. Wenn Sie mit Private Service Connect eine Verbindung zu einer Memorystore-Instanz von mehreren VPC-Netzwerken aus herstellen, hat jedes Netzwerk möglicherweise einen eigenen Administrator. |

Erforderliche Ressourcen

Sie müssen die folgenden Ressourcen erstellen, bevor Sie mit dieser Anleitung beginnen. Wir empfehlen, die Ressourcen mit den folgenden IDs und Speicherorten zu erstellen. Sie können aber auch eigene IDs und Speicherorte auswählen. In dieser Anleitung wird davon ausgegangen, dass Sie eine Memorystore-Instanz erstellt haben, die über zwei automatisch registrierte Private Service Connect-Verbindungen verfügt.

| Beispiel für eine Ressourcen-ID | Ressourcentyp | Beispiel für einen vollständigen Pfad | Beschreibung |

|---|---|---|---|

my-memorystore-instance

|

Memorystore for Redis Cluster-Instanz | – | In den Beispielbefehlen in diesem Tutorial steht dieser Wert für Ihre vorhandene Instanz, für die bereits eine automatisch registrierte Private Service Connect-Verbindung in Netzwerk 1 vorhanden ist. |

my-network-1

|

VPC-Netzwerk |

projects/my-project-1/global/networks/my-network-1

|

Für Ihre Memorystore-Instanz ist in diesem Netzwerk automatisch eine Private Service Connect-Verbindung registriert. |

my-project-1

|

Google Cloud -Projekt | – | Ihre Memorystore-Instanz befindet sich in diesem Projekt. |

In dieser Anleitung verwenden Sie die folgenden Ressourcen, um zwei Private Service Connect-Verbindungen in VPC-Netzwerk 2 zu erstellen:

| Beispiel für eine Ressourcen-ID | Ressourcentyp | Beispiel für einen vollständigen Pfad | Beschreibung |

|---|---|---|---|

my-project-2

|

Google Cloud -Projekt | – | In dieser Anleitung erstellen Sie das zweite Netzwerk und das zweite Subnetz in diesem Projekt. Das zweite Netzwerk und Subnetz können sich jedoch im selben Projekt wie das erste Netzwerk befinden. |

my-network-2

|

VPC-Netzwerk |

projects/my-project-2/global/networks/my-network-2

|

In dieser Anleitung erstellen Sie zwei Private Service Connect-Endpunkte in diesem Netzwerk. |

my-subnet-2

|

VPC-Subnetz |

projects/my-project-2/regions/us-central1/subnetworks/my-subnet-2

|

In dieser Anleitung reservieren Sie zwei IP-Adressen in diesem Subnetz. |

APIs aktivieren

Aktivieren Sie die folgenden APIs, die für die Verwaltung von Compute Engine-Netzwerken, Memorystore for Redis Cluster und Private Service Connect-Ressourcen erforderlich sind.

gcloud

Führen Sie die folgenden Befehle aus, um die APIs in Projekt 2 zu aktivieren:

gcloud services enable --project=PROJECT_2_ID compute.googleapis.com gcloud services enable --project=PROJECT_2_ID redis.googleapis.com gcloud services enable --project=PROJECT_2_ID servicedirectory.googleapis.com

Schritt 1: Pfade der Dienstanhänge notieren

Notieren Sie sich die beiden Dienstanhang-URIs für Ihre Memorystore-Instanz. Sie verwenden diese Dienstanhangs-URIs, um neue Private Service Connect-Verbindungen einzurichten.

gcloud

Wenn Sie zusammenfassende Informationen zu einer Instanz mit aktiviertem Private Service Connect aufrufen möchten, suchen Sie nach dem Feld pscServiceAttachments. In diesem Feld werden die beiden URIs angezeigt, die auf die Dienstanhänge der Instanz verweisen. Verwenden Sie den Befehl gcloud redis clusters describe, um diese Informationen aufzurufen:

gcloud redis clusters describe INSTANCE_ID --project=PROJECT_1_ID --region=REGION_ID

Ersetzen Sie Folgendes:

- INSTANCE_ID ist der Name Ihrer Memorystore-Instanz.

- PROJECT_1_ID ist die ID von Projekt 1, das die Memorystore-Instanz enthält.

- REGION_ID ist die ID der Region, in der sich Ihre Memorystore-Instanz befindet.

Das Folgende zeigt eine Beispielausgabe für diesen Befehl:

gcloud redis clusters describe my-memorystore-instance \ --project=my-project-1 --region=us-central1 ... pscServiceAttachments: - connectionType: CONNECTION_TYPE_DISCOVERY serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa - serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2

Schritt 2: Private Service Connect-Verbindungen für Ihr zweites VPC-Netzwerk einrichten und registrieren

In diesem Abschnitt erfahren Sie, wie Sie die beiden Private Service Connect-Verbindungen einrichten, die für Ihr zweites VPC-Netzwerk erforderlich sind.

Private Service Connect-Endpunkte für Netzwerk 2 erstellen

In diesem Abschnitt wird beschrieben, welche Aktionen Sie ausführen müssen, um zwei Private Service Connect-Endpunkte in Netzwerk 2 zu erstellen.

IP-Adressen für Netzwerk 2 reservieren

Reservieren Sie als Nächstes zwei IP-Adressen in Netzwerk 2.

IP-Adresse 1 reservieren

gcloud

Führen Sie den Befehl gcloud compute addresses create aus, um die IP-Adresse 1 zu reservieren:

gcloud compute addresses create IP_ADDRESS_1_ID \ --project=PROJECT_2_ID \ --addresses=IP_ADDRESS_1 \ --region=REGION_ID \ --subnet=projects/PROJECT_2_ID/regions/REGION_ID/subnetworks/SUBNET_2_ID \ --purpose=GCE_ENDPOINT

Ersetzen Sie Folgendes:

- IP_ADDRESS_1_ID ist die ID, die Sie Ihrer IP-Adresse geben.

- PROJECT_2_ID ist die ID von Projekt 2. In diesem Projekt erstellen Sie das zweite Virtual Private Cloud-Netzwerk und ‑Subnetzwerk.

- IP_ADDRESS_1 ist eine IP-Adresse Ihrer Wahl aus dem Bereich

SUBNET_2_ID, den Sie im Rahmen der erforderlichen Ressourcen reserviert haben. - REGION_ID ist die Region, in der sich Ihre Memorystore-Instanz befindet.

- SUBNET_2_ID ist die ID des Subnetzes, das Sie in Projekt 2 im Netzwerk 2 als Teil der Voraussetzungen reserviert haben.

Beispiel:

gcloud compute addresses create my-ip-address-1 \ --project=my-project-1 \ --addresses=10.142.0.10 \ --region=us-central1 \ --subnet=projects/my-project-1/regions/us-central1/subnetworks/my-subnet-1 \ --purpose=GCE_ENDPOINT

IP-Adresse 2 reservieren

gcloud

Führen Sie den Befehl gcloud compute addresses create aus, um die IP-Adresse 2 zu reservieren:

gcloud compute addresses create IP_ADDRESS_2_ID \ --project=PROJECT_2_ID \ --addresses=IP_ADDRESS_2 \ --region=REGION_ID \ --subnet=projects/PROJECT_2_ID/regions/REGION_ID/subnetworks/SUBNET_2_ID \ --purpose=GCE_ENDPOINT

Ersetzen Sie Folgendes:

- IP_ADDRESS_2_ID ist die ID, die Sie Ihrer IP-Adresse geben.

- PROJECT_2_ID ist die ID von Projekt 2. Dies ist das Projekt, in dem Sie das zweite VPC-Netzwerk und ‑Subnetz erstellt haben.

- IP_ADDRESS_2 ist eine IP-Adresse Ihrer Wahl aus dem Bereich

SUBNET_2_ID, den Sie im Rahmen der erforderlichen Ressourcen reserviert haben. - REGION_ID ist die Region, in der sich Ihre Memorystore-Instanz befindet.

- SUBNET_2_ID ist die ID des Subnetzes, das Sie in Projekt 2 im Netzwerk 2 als Teil der Voraussetzungen reserviert haben.

Weiterleitungsregeln für Netzwerk 2 hinzufügen

Erstellen Sie als Nächstes Weiterleitungsregeln, die die IP-Adressen mit den Dienstanhängen der Memorystore-Instanz verbinden.

Weiterleitungsregel 1 für IP 1 hinzufügen

gcloud

Führen Sie den Befehl gcloud compute forwarding-rules create aus, um eine Weiterleitungsregel für IP 1 hinzuzufügen:

gcloud compute forwarding-rules create FORWARDING_RULE_1_NAME \ --address=IP_ADDRESS_1_ID \ --network=projects/PROJECT_2_ID/global/networks/NETWORK_2_ID \ --region=REGION_ID \ --target-service-attachment=SERVICE_ATTACHMENT_1 \ --project=PROJECT_2_ID \ --allow-psc-global-access

Ersetzen Sie Folgendes:

- FORWARDING_RULE_1_NAME ist der Name, den Sie der Weiterleitungsregel geben, die Sie erstellen.

- IP_ADDRESS_1_ID ist die ID der IP-Adresse, die Sie im Bereich IP-Adressen reservieren reserviert haben.

- NETWORK_2_ID ist die ID Ihres zweiten Netzwerks.

- REGION_ID ist die Region, in der sich Ihre Memorystore-Instanz befindet.

- SERVICE_ATTACHMENT_1 ist der erste Dienstanhang, den Sie unter Dienstanhangpfade notieren notiert haben.

- PROJECT_2_ID ist die ID von Projekt 2. Dies ist das Projekt, in dem Sie das zweite VPC-Netzwerk und ‑Subnetz erstellt haben.

Beispiel:

gcloud compute forwarding-rules create my-forwarding-rule-1 \ --address=my-ip-address-1 \ --network=projects/my-project-2/global/networks/my-network-2 \ --region=us-central1 \ --target-service-attachment=projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-a0583920-edef-42-psc-sa \ --project=my-project-2 \ --allow-psc-global-access

Fügen Sie die zweite Weiterleitungsregel für IP 2 hinzu.

gcloud

Führen Sie den Befehl gcloud compute forwarding-rules create aus, um eine Weiterleitungsregel für IP 2 hinzuzufügen:

gcloud compute forwarding-rules create FORWARDING_RULE_2_NAME \ --address=IP_ADDRESS_2_ID \ --network=projects/PROJECT_2_ID/global/networks/NETWORK_2_ID \ --region=REGION_ID \ --target-service-attachment=SERVICE_ATTACHMENT_2 \ --project=PROJECT_2_ID \ --allow-psc-global-access

Ersetzen Sie Folgendes:

- FORWARDING_RULE_2_NAME ist der Name, den Sie der Weiterleitungsregel geben, die Sie erstellen.

- IP_ADDRESS_2_ID ist die ID der IP-Adresse, die Sie im Bereich IP-Adressen reservieren reserviert haben.

- NETWORK_2_ID ist die ID Ihres zweiten Netzwerks.

- REGION_ID ist die Region, in der sich Ihre Memorystore-Instanz befindet.

- SERVICE_ATTACHMENT_2 ist der zweite Dienstanhang, den Sie unter Pfade der Dienstanhänge notieren notiert haben.

- PROJECT_2_ID ist die ID von Projekt 2. Dies ist das Projekt, in dem Sie das zweite VPC-Netzwerk und ‑Subnetz erstellt haben.

Beispiel:

gcloud compute forwarding-rules create my-forwarding-rule-2 \ --address=my-ip-address-2 \ --network=projects/my-project-2/global/networks/my-network-2 \ --region=us-central1 \ --target-service-attachment=projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-a0583920-edef-42-psc-sa-2 \ --project=my-project-2 \ --allow-psc-global-access

Private Service Connect-Verbindungen für Netzwerk 2 bei Ihrer Memorystore-Instanz registrieren

In diesem Abschnitt wird beschrieben, wie Sie Verbindungen mit Ihrer Memorystore-Instanz registrieren. Zuerst müssen Sie die Verbindungs- und Projekt-IDs Ihrer Weiterleitungsregeln abrufen.

Anschließend aktivieren Sie die Verbindung, indem Sie die Verbindungsinformationen für Private Service Connect bei Ihrer Memorystore-Instanz registrieren.

Verbindungs-IDs und Projekt-IDs der Weiterleitungsregel für Netzwerk 2 abrufen

Rufen Sie als Nächstes den pscConnectionId-Wert für jede Weiterleitungsregel ab. Notieren Sie sich die Werte.

Private Service Connect-Verbindungs-ID abrufen 1

gcloud

Führen Sie den Befehl gcloud compute forwarding-rules describe aus, um den Wert von pscConnectionId und andere Zusammenfassungsinformationen zur Weiterleitungsregel aufzurufen:

gcloud compute forwarding-rules describe FORWARDING_RULE_1_NAME \ --project=PROJECT_2_ID \ --region=REGION_ID

Ersetzen Sie Folgendes:

- FORWARDING_RULE_1_NAME ist der Name Ihrer ersten Weiterleitungsregel.

- PROJECT_2_ID ist die ID des Google Cloud Projekts, das die Weiterleitungsregel enthält.

Das folgende Beispiel zeigt eine Beispielausgabe für diesen Befehl.

gcloud compute forwarding-rules describe my-forwarding-rule-1 \ --project=my-project-2 \ --region=us-central1 ... pscConnectionId: '94710983646969729'

Private Service Connect-Verbindungs-ID abrufen 2

gcloud

Führen Sie den Befehl gcloud compute forwarding-rules describe aus, um den Wert von pscConnectionId und andere Zusammenfassungsinformationen zur Weiterleitungsregel aufzurufen:

gcloud compute forwarding-rules describe FORWARDING_RULE_2_NAME \ --project=PROJECT_2_ID \ --region=REGION_ID

Ersetzen Sie Folgendes:

- FORWARDING_RULE_2_NAME ist der Name Ihrer zweiten Weiterleitungsregel.

- PROJECT_2_ID ist die ID des Google Cloud Projekts, das die Weiterleitungsregel enthält.

Private Service Connect-Verbindungsinformationen für VPC-Netzwerk 2 registrieren

gcloud

Um jede Verbindung zu registrieren, geben Sie die Private Service Connect-Verbindungs-ID, IP-Adresse, den Netzwerkpfad, den Weiterleitungsregelpfad/die Weiterleitungsregel-URI und den Ziel-Dienstanhang an. Führen Sie dazu den Befehl gcloud redis clusters add-cluster-endpoints aus:

gcloud redis clusters add-cluster-endpoints INSTANCE_ID \

--region=REGION_ID \

--project=PROJECT_1_ID \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"PSC_CONNECTION_1_ID","address":"IP_ADDRESS_1","network":"projects/PROJECT_2_ID/global/networks/NETWORK_2_ID","forwarding-rule":"projects/PROJECT_2_ID/regions/REGION_ID/forwardingRules/FORWARDING_RULE_1_NAME","service-attachment":"SERVICE_ATTACHMENT_1"},{"psc-connection-id":"PSC_CONNECTION_2_ID","address":"IP_ADDRESS_2","network":"projects/PROJECT_2_ID/global/networks/NETWORK_2_ID","forwarding-rule":"projects/PROJECT_2_ID/regions/REGION_ID/forwardingRules/FORWARDING_RULE_2_NAME","service-attachment":"SERVICE_ATTACHMENT_2"}]]'

Ersetzen Sie Folgendes:

- INSTANCE_ID ist die ID Ihrer Memorystore for Redis Cluster-Instanz.

- REGION_ID ist die ID der Region, in der sich Ihre Memorystore-Instanz befindet.

- PROJECT_1_ID ist die ID von Projekt 1, in dem sich Ihre Memorystore-Instanz befindet. Wenn sich Ihre Private Service Connect-Verbindung in einem anderen Projekt als Ihre Instanz befindet, verwenden Sie das Projekt, das die Verbindung enthält, als Wert für diesen Parameter.

- PROJECT_2_ID ist die ID von Projekt 2.

- PSC_CONNECTION_1_ID ist die Private Service Connect-Verbindungs-ID 1, die Sie unter Weiterleitungsregel-Verbindungs-IDs für Netzwerk 2 abrufen notiert haben.

- IP_ADDRESS_1 ist die Adresse der ersten reservierten IP-Adresse.

- NETWORK_2_ID ist die ID von Netzwerk 2.

- FORWARDING_RULE_1_NAME ist der Name der ersten Weiterleitungsregel, die Sie erstellt haben.

- SERVICE_ATTACHMENT_1 ist Ihr erster Dienstanhang, mit dem

FORWARDING RULE_1_NAMEverbunden ist. - PSC_CONNECTION_2_ID ist die Private Service Connect-Verbindungs-ID 2, die Sie unter Weiterleitungsregel-Verbindungs-ID für Netzwerk 2 abrufen notiert haben.

- IP_ADDRESS_2 ist die Adresse der zweiten reservierten IP-Adresse.

- FORWARDING_RULE_2_NAME ist der Name der zweiten Weiterleitungsregel, die Sie erstellt haben.

- SERVICE_ATTACHMENT_2 ist Ihr zweiter Dienstanhang, mit dem

FORWARDING_RULE_2_NAMEverbunden ist.

Beispiel:

gcloud redis clusters add-cluster-endpoints my-instance \

--region=us-central-1 \

--project=my-project-1 \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"94710983646969729","address":"10.142.0.10","network":"projects/my-project-2/global/networks/my-network-2","forwarding-rule":"projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-1","service-attachment":"projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa"},{"psc-connection-id":"86510983646969993","address":"10.142.0.12","network":"projects/my-project-2/global/networks/my-network-2","forwarding-rule":"projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-2","service-attachment":"projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2"}]]'

Schritt 3: Clientverbindung einrichten

In diesem Abschnitt wird beschrieben, wie Sie Ihren Client für die Konnektivität für die Netzwerke in dieser Anleitung konfigurieren.

Informationen zum Private Service Connect-Verbindungs-Endpunkt notieren

Notieren Sie sich als Nächstes zwei IP-Adressen. Die erste ist die IP-Adresse der Discovery-Verbindung Ihrer automatisch registrierten Private Service Connect-Verbindung. Sie wird nach dem Feld discoveryEndpoints: aufgeführt.

Die IP-Adresse der Erkennungsverbindung Ihrer vom Nutzer registrierten Private Service Connect-Verbindung wird im Abschnitt clusterEndpoints:connections:pscConnection aufgeführt. Diese IP-Adresse entspricht dem Feld CONNECTION_TYPE_DISCOVERY.

gcloud

Führen Sie den Befehl gcloud redis clusters describe aus, um Informationen zu Private Service Connect-Verbindungs-Endpunkten für Ihre Netzwerke aufzurufen:

gcloud redis clusters describe INSTANCE_ID \ --region=REGION_ID \ --project=PROJECT_1_ID

Notieren Sie sich die IP-Adressen:

discoveryEndpoints:

- address: 10.128.0.55

port: 6379

pscConfig:

network: projects/my-project-1/global/networks/my-network-1

...

...

clusterEndpoints:

- connections:

- pscConnection:

address: 10.142.0.10

connectionType: CONNECTION_TYPE_DISCOVERY

forwardingRule: projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-3

network: projects/my-project-2/global/networks/my-network-2

projectId: my-network-2

pscConnectionId: '94710983646969729'

pscConnectionStatus: PSC_CONNECTION_STATUS_ACTIVE

serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa

- pscConnection:

address: 10.142.0.12

forwardingRule: projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-4

network: projects/my-project-2/global/networks/my-network-2

projectId: my-project-2

pscConnectionId: '86510983646969993'

pscConnectionStatus: PSC_CONNECTION_STATUS_ACTIVE

serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2

In der vorherigen Ausgabe sind die Werte der IP-Adressen der Discovery Private Service Connect-Verbindungen, die Sie sich notieren sollten, 10.128.0.55 (automatisch registriert) und 10.142.0.10 (vom Nutzer registriert).

Client konfigurieren

Konfigurieren Sie Ihren Client so:

Konfigurieren Sie Clientverbindungen in Netzwerk 1 mit der Discovery-IP für Netzwerk 1. In dieser Anleitung ist das die IP-Adresse, die Sie sich nach dem Feld

discoveryEndpoints:notiert haben.Konfigurieren Sie Clientverbindungen in Netzwerk 2 mit der Discovery-IP-Adresse in Netzwerk 2. In dieser Anleitung ist das die IP-Adresse, die Sie sich im Abschnitt

clusterEndpointsnotiert haben und die dem WertCONNECTION_TYPE_DISCOVERYentspricht.

Eine Anleitung zum Herstellen einer Verbindung zu einer Memorystore-Instanz finden Sie unter Verbindung über eine Compute Engine-VM mit redis-cli herstellen.

Private Service Connect-Verbindungen löschen

Optional können Sie vor dem Löschen Ihrer Instanz alle benutzerregistrierten Private Service Connect-Verbindungen löschen, die mit der Instanz verknüpft sind. Dazu müssen Sie die Weiterleitungsregeln löschen und die Endpunkte abmelden, die Sie in dieser Anleitung eingerichtet haben.

Sie können die reservierten IP-Adressen auch löschen, um sie für die zukünftige Verwendung freizugeben.

Weiterleitungsregeln löschen

In diesem Abschnitt erfahren Sie, wie Sie die Weiterleitungsregeln löschen, die Sie zuvor in dieser Anleitung erstellt haben.

Weiterleitungsregel 1 löschen

gcloud

Führen Sie den Befehl gcloud compute forwarding-rules delete aus, um eine Weiterleitungsregel zu löschen:

gcloud compute forwarding-rules delete FORWARDING_RULE_1_NAME \ --region=REGION_ID \ --project=PROJECT_2_ID

Ersetzen Sie Folgendes:

- FORWARDING_RULE_1_NAME ist der Name Ihrer ersten Weiterleitungsregel.

- PROJECT_2_ID ist die ID von Projekt 2. Dies ist das Projekt, in dem Sie das zweite VPC-Netzwerk und ‑Subnetz erstellt haben.

Weiterleitungsregel 2 löschen

gcloud

Führen Sie den Befehl gcloud compute forwarding-rules delete aus, um eine Weiterleitungsregel zu löschen:

gcloud compute forwarding-rules delete FORWARDING_RULE_2_NAME \ --region=REGION_ID \ --project=PROJECT_2_ID

Ersetzen Sie Folgendes:

- FORWARDING_RULE_2_NAME ist der Name Ihrer zweiten Weiterleitungsregel.

- PROJECT_2_ID ist die ID von Projekt 2. Dies ist das Projekt, in dem Sie das zweite VPC-Netzwerk und ‑Subnetz erstellt haben.

Registrierung Ihrer Private Service Connect-Endpunkte für VPC-Netzwerk 2 aufheben

In diesem Abschnitt finden Sie eine Anleitung zum Aufheben der Registrierung der Private Service Connect-Endpunkte, die Sie zuvor in dieser Anleitung registriert haben.

Registrierung von Endpunkten für VPC-Netzwerk 2 aufheben

gcloud

Führen Sie den Befehl gcloud redis clusters remove-cluster-endpoints aus, um die Endpunktinformationen für die Memorystore-Instanz zu deregistrieren:

gcloud redis clusters remove-cluster-endpoints INSTANCE_ID \

--region=REGION_ID \

--project=PROJECT_1_ID \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"PSC_CONNECTION_1_ID"},{"psc-connection-id":"PSC_CONNECTION_2_ID"}]]'

Ersetzen Sie Folgendes:

- INSTANCE_ID ist die ID der Instanz, für die Sie die Registrierung von Endpunkten aufheben.

- PROJECT_1_ID ist die ID von Projekt 1, in dem sich Ihre Memorystore-Instanz befindet.

- REGION_ID ist die ID der Region, in der sich Ihre Memorystore-Instanz befindet.

- PSC_CONNECTION_1_ID ist die erste Private Service Connect-Verbindungs-ID, die Sie beim Abrufen von Verbindungs-IDs für Weiterleitungsregeln notiert haben.

- PSC_CONNECTION_2_ID ist die zweite Private Service Connect-Verbindungs-ID, die Sie beim Abrufen von Verbindungs-IDs für Weiterleitungsregeln notiert haben.

Memorystore for Redis-Clusterinstanz löschen

Optional können Sie Ihre Memorystore-Instanz löschen. Bevor Sie Ihre Memorystore-Instanz löschen können, müssen Sie jedoch die Registrierung Ihrer Private Service Connect-Endpunkte aufheben.

gcloud

Führen Sie den Befehl gcloud redis clusters delete aus, um Ihre Memorystore for Redis Cluster-Instanz zu löschen:

gcloud redis clusters delete INSTANCE_ID \ --region=REGION_ID \ --project=PROJECT_1_ID

Ersetzen Sie Folgendes:

- INSTANCE_ID ist die ID Ihrer Instanz.

- REGION_ID ist die ID der Region, in der sich Ihre Memorystore-Instanz befindet.

- PROJECT_1_ID ist die ID von Projekt 1. Das ist das Projekt, in dem sich Ihre Memorystore-Instanz befindet.