Questa pagina mostra come gestire gli insight sui criteri, che sono risultati basati sul machine learning relativi all'utilizzo delle autorizzazioni. Gli insight sui criteri possono aiutarti a identificare le entità con autorizzazioni di cui non hanno bisogno.

Questa pagina è incentrata sugli insight sui criteri per progetti, cartelle e organizzazioni. Il motore per suggerimenti offre anche insight sui criteri per i seguenti tipi di risorse:

Gli insight sui criteri a volte sono collegati a consigli sui ruoli. I suggerimenti sui ruoli suggeriscono azioni che puoi intraprendere per risolvere i problemi identificati dagli approfondimenti sulle norme.

Prima di iniziare

-

Attiva Recommender API.

- Acquisisci familiarità con i suggerimenti per i ruoli IAM.

- (Facoltativo) Scopri gli insight del motore per suggerimenti.

Ruoli obbligatori

Per ottenere le autorizzazioni necessarie per gestire gli insight sui criteri, chiedi all'amministratore di concederti i seguenti ruoli IAM nel progetto, nella cartella o nell'organizzazione per cui vuoi gestire gli insight:

-

Per visualizzare gli insight sui criteri:

Visualizzatore motore per suggerimenti IAM (

roles/recommender.iamViewer) -

Per modificare gli insight sui criteri:

Amministratore motore per suggerimenti IAM (

roles/recommender.iamAdmin)

Per saperne di più sulla concessione dei ruoli, consulta Gestire l'accesso.

Questi ruoli predefiniti contengono le autorizzazioni necessarie per gestire gli insight sui criteri. Per visualizzare le autorizzazioni esatte necessarie, espandi la sezione Autorizzazioni richieste:

Autorizzazioni obbligatorie

Per gestire gli insight sui criteri sono necessarie le seguenti autorizzazioni:

-

Per visualizzare gli insight sui criteri:

-

recommender.iamPolicyInsights.get -

recommender.iamPolicyInsights.list

-

-

Per modificare gli insight sui criteri:

recommender.iamPolicyInsights.update

Potresti anche essere in grado di ottenere queste autorizzazioni con i ruoli personalizzati o altri ruoli predefiniti.

Elenca insight sui criteri

Per elencare tutti gli insight sui criteri per il progetto, la cartella o l'organizzazione, utilizza uno dei seguenti metodi:Console

-

Nella console Google Cloud, vai alla pagina IAM.

- Seleziona un progetto, una cartella o un'organizzazione.

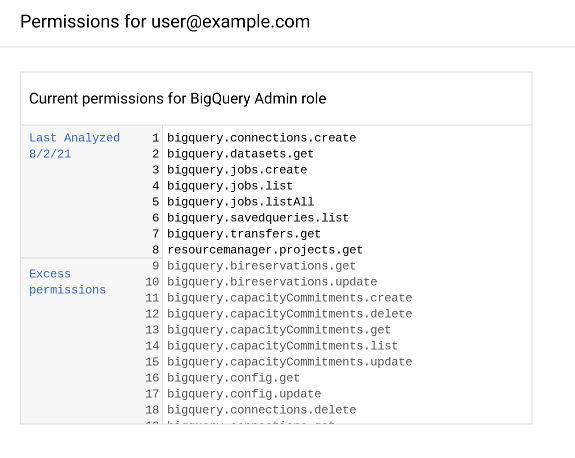

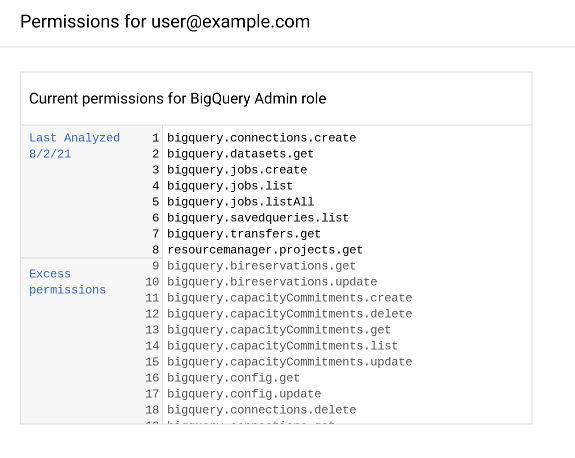

La colonna Approfondimenti sulla sicurezza mostra tutti gli insight relativi alla sicurezza per il tuo

progetto, inclusi quelli sui criteri. Gli insight sui criteri hanno il formato

EXCESS/TOTAL excess

permissions, dove EXCESS è il numero di autorizzazioni nel

ruolo non necessarie per l'entità e TOTAL è il numero totale di

autorizzazioni nel ruolo.

gcloud

Utilizza il comando gcloud recommender

insights list per visualizzare tutti gli insight sui criteri per il progetto, la cartella o l'organizzazione.

Prima di eseguire il comando, sostituisci i seguenti valori:

-

RESOURCE_TYPE: il tipo di risorsa per cui vuoi elencare gli insight. Utilizza il valoreproject,folderoorganization. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione per cui vuoi elencare gli insight.

gcloud recommender insights list --insight-type=google.iam.policy.Insight \

--RESOURCE_TYPE=RESOURCE_ID \

--location=global

L'output elenca tutti gli insight sui criteri per il progetto, la cartella o l'organizzazione. Ad esempio:

INSIGHT_ID CATEGORY INSIGHT_STATE LAST_REFRESH_TIME SEVERITY INSIGHT_SUBTYPE DESCRIPTION 00133c0b-5431-4b30-9172-7c903aa4af24 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 9 of the permissions in this role binding were used in the past 90 days. 0161f2eb-acb7-4a5e-ad52-50284beaa312 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. 01ea0d0d-e9a1-4073-9367-5a934a857fb4 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 1 of the permissions in this role binding were used in the past 90 days. 039407bc-a25b-4aeb-b573-5c851f2e9833 SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 52 of the permissions in this role binding were used in the past 90 days. 0541df88-8bc3-44b3-ad5d-9cb372630aeb SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 31 of the permissions in this role binding were used in the past 90 days. 07841f74-02ce-4de8-bbe6-fc4eabb68568 SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. 07713094-fdee-4475-9c43-cd53d52c9de1 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 2 of the permissions in this role binding were used in the past 90 days. 0a438d19-9d63-4749-aadd-578aa4e77908 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. f4292f55-105b-4744-9dc3-fcacf59685bb SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 4 of the permissions in this role binding were used in the past 90 days.

REST

Il metodo insights.list

dell'API Recommender elenca tutti gli insight sui criteri per

il progetto, la cartella

o l'organizzazione.

Prima di utilizzare i dati della richiesta, effettua le seguenti sostituzioni:

-

RESOURCE_TYPE: il tipo di risorsa per cui vuoi elencare gli insight. Utilizza il valoreprojects,foldersoorganizations. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione per cui vuoi elencare gli insight. PROJECT_ID: l'ID del tuo progetto Google Cloud. Gli ID progetto sono stringhe alfanumeriche comemy-project.

Metodo HTTP e URL:

GET https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights

Per inviare la richiesta, espandi una di queste opzioni:

La risposta elenca tutti gli insight sui criteri per il progetto, la cartella o l'organizzazione. Ad esempio:

{

"insights": [

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"b153ab487e4ae100\"",

"severity": "HIGH"

},

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/f4292f55-105b-4744-9dc3-fcacf59685bb",

"description": "4 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/owner",

"member": "serviceAccount:my-service-account2@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [

{

"permission": "iam.roles.create"

},

{

"permission": "iam.roles.delete"

},

{

"permission": "iam.roles.list"

},

{

"permission": "iam.roles.update"

}

],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/6ab16c1d-edce-45e5-8d82-570fdd49892a"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"49bb705553338fc3\"",

"severity": "HIGH"

}

]

}

Per saperne di più sui componenti di un insight, consulta Esaminare gli insight sui criteri in questa pagina.

Ottieni un unico approfondimento sulle norme

Per ottenere maggiori informazioni su un singolo insight, inclusi la descrizione, lo stato e gli eventuali suggerimenti associati, utilizza uno dei seguenti metodi:

Console

-

Nella console Google Cloud, vai alla pagina IAM.

- Seleziona un progetto, una cartella o un'organizzazione.

-

Nella colonna Approfondimenti sulla sicurezza, fai clic su un approfondimento sul criterio. Gli insight sui criteri hanno il formato

EXCESS/TOTAL excess permissions, doveEXCESSè il numero di autorizzazioni nel ruolo non necessarie per l'entità eTOTALè il numero totale di autorizzazioni nel ruolo.

La console Google Cloud apre un riquadro che mostra i dettagli dell'insight.

gcloud

Utilizza il comando gcloud recommender

insights describe con il tuo ID insight per visualizzare le informazioni su un singolo insight.

-

INSIGHT_ID: l'ID dell'approfondimento che vuoi visualizzare. Per trovare l'ID, elenca gli insight per il progetto, la cartella o l'organizzazione. -

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire gli insight. Utilizza il valoreproject,folderoorganization. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione per cui vuoi gestire gli insight.

gcloud recommender insights describe INSIGHT_ID \

--insight-type=google.iam.policy.Insight \

--RESOURCE_TYPE=RESOURCE_ID \

--location=global

L'output mostra l'insight in dettaglio. Ad esempio, il seguente insight indica che

my-service-account@my-project.iam.gserviceaccount.com non ha utilizzato alcuna autorizzazione del

ruolo Visualizzatore (roles/viewer) negli ultimi 90 giorni:

associatedRecommendations:

- recommendation: projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/0573b702-96a5-4622-a916-c762e7b0731f

category: SECURITY

content:

condition:

description: ''

expression: ''

location: ''

title: ''

exercisedPermissions: []

inferredPermissions: []

member: serviceAccount:my-service-account@my-project.iam.gserviceaccount.com

role: roles/viewer

description: 0 of the permissions in this role binding were used in the past 90 days.

etag: '"d3cdec23cc712bd0"'

insightSubtype: PERMISSIONS_USAGE

lastRefreshTime: '2020-07-11T07:00:00Z'

name: projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/0d3ce433-f067-4e78-b6ae-03d7d1f6f040

observationPeriod: 7776000s

severity: HIGH

stateInfo:

state: ACTIVE

targetResources:

- //cloudresourcemanager.googleapis.com/projects/123456789012

Per saperne di più sui componenti di un insight, consulta Esaminare gli insight sui criteri in questa pagina.

REST

Il metodo insights.get

dell'API Recommender riceve un singolo insight.

Prima di utilizzare i dati della richiesta, effettua le seguenti sostituzioni:

-

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire gli insight. Utilizza il valoreprojects,foldersoorganizations. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione per cui vuoi gestire gli insight. -

INSIGHT_ID: l'ID dell'approfondimento che vuoi visualizzare. Se non conosci l'ID insight, puoi trovarlo elencare gli insight nel progetto, nella cartella o nell'organizzazione. L'ID di un insight è costituito da tutto ciò che segueinsights/nel camponameper l'insight. PROJECT_ID: l'ID del tuo progetto Google Cloud. Gli ID progetto sono stringhe alfanumeriche comemy-project.

Metodo HTTP e URL:

GET https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

Per inviare la richiesta, espandi una di queste opzioni:

La risposta contiene l'insight. Ad esempio, il seguente insight indica che

my-service-account@my-project.iam.gserviceaccount.com non ha utilizzato alcuna autorizzazione del

ruolo Visualizzatore (roles/viewer) negli ultimi 90 giorni:

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"d3cdec23cc712bd0\"",

"severity": "HIGH"

}

Per saperne di più sui componenti di un insight, consulta Esaminare gli insight sui criteri in questa pagina.

Esamina gli approfondimenti sulle norme

Dopo aver ottenuto un singolo insight, puoi esaminarne i contenuti per comprendere il modello di utilizzo delle risorse evidenziato.

Console

Quando fai clic su un insight sul criterio nella console Google Cloud, la console Google Cloud apre un riquadro che mostra i dettagli dell'insight. L'aspetto di questi dettagli dipende dall'eventuale associazione dell'insight a un suggerimento.

Se l'insight è associato a un suggerimento, il riquadro mostra i dettagli del suggerimento.

Se l'insight non è associato a un suggerimento, il riquadro mostra un elenco di tutte le autorizzazioni nel ruolo. Le autorizzazioni utilizzate dall'entità vengono visualizzate in cima all'elenco, seguite dalle autorizzazioni in eccesso.

gcloud

I contenuti di un approfondimento sono determinati dai relativi sottotipi.

Gli insight sui criteri (google.iam.policy.Insight)

hanno il sottotipo PERMISSIONS_USAGE.

Gli insight PERMISSIONS_USAGE hanno i seguenti componenti, non necessariamente in questo ordine:

-

associatedRecommendations: gli identificatori per tutti i suggerimenti associati all'insight. Se non esistono suggerimenti associati all'insight, questo campo è vuoto. -

category: la categoria per gli insight IAM è sempreSECURITY. -

content: segnala l'utilizzo delle autorizzazioni di un'entità per un ruolo specifico. Questo campo contiene i seguenti componenti:condition: tutte le condizioni associate all'associazione che concede il ruolo all'entità. In assenza di condizioni, questo campo contiene una condizione vuota.exercisedPermissions: le autorizzazioni nel ruolo utilizzate dall'entità durante il periodo di osservazione.inferredPermissions: le autorizzazioni nel ruolo che il motore per suggerimenti ha stabilito, tramite ML, che l'entità probabilmente avrà bisogno in base alle autorizzazioni utilizzate.member: l'entità di cui è stato analizzato l'utilizzo delle autorizzazioni.role: il ruolo per il quale è stato analizzato l'utilizzo delle autorizzazioni.

-

description: un riepilogo leggibile dell'approfondimento. -

etag: un identificatore univoco dello stato attuale di un approfondimento. Ogni volta che l'approfondimento cambia, viene assegnato un nuovo valoreetag.Per modificare lo stato di un insight, devi fornire il valore

etagdell'insight esistente. L'utilizzo dietagcontribuisce ad assicurare che le operazioni vengano eseguite solo se l'insight non è cambiato dall'ultimo recupero. -

insightSubtype: il sottotipo di approfondimenti. -

lastRefreshTime: la data dell'ultimo aggiornamento dell'insight, che indica l'aggiornamento dei dati utilizzati per generare l'insight. -

name: il nome dell'approfondimento nel seguente formato:RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

I segnaposto hanno i seguenti valori:

-

RESOURCE_TYPE: il tipo di risorsa per cui è stato generato l'insight. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione in cui è stato generato l'insight. INSIGHT_ID: un ID univoco per l'approfondimento.

-

-

observationPeriod: il periodo di tempo che ha portato all'approfondimento. I dati di origine utilizzati per generare l'insight terminano il giornolastRefreshTimee iniziano alastRefreshTimemenoobservationPeriod. -

stateInfo: una volta proposte, gli approfondimenti passano attraverso più transizioni di stato:-

ACTIVE: l'insight è stato generato, ma non sono state intraprese azioni oppure è stata intrapresa un'azione senza aggiornare lo stato dell'insight. Gli insight attivi vengono aggiornati quando i dati sottostanti cambiano. -

ACCEPTED: è stata intrapresa un'azione in base alle informazioni. Gli insight vengono accettati quando un suggerimento associato è stato contrassegnato comeCLAIMED,SUCCEEDEDoFAILEDoppure quando l'insight è stato accettato direttamente. Quando un insight è nello statoACCEPTED, il suo contenuto non può cambiare. Gli insight accettati vengono conservati per 90 giorni dopo l'accettazione.

-

-

targetResources: il nome completo della risorsa del progetto, della cartella o dell'organizzazione a cui si riferisce l'insight. Ad esempio,//cloudresourcemanager.googleapis.com/projects/123456789012.

REST

I contenuti di un approfondimento sono determinati dai relativi sottotipi.

Gli insight sui criteri (google.iam.policy.Insight)

hanno il sottotipo PERMISSIONS_USAGE.

Gli insight PERMISSIONS_USAGE hanno i seguenti componenti, non necessariamente in questo ordine:

-

associatedRecommendations: gli identificatori per tutti i suggerimenti associati all'insight. Se non esistono suggerimenti associati all'insight, questo campo è vuoto. -

category: la categoria per gli insight IAM è sempreSECURITY. -

content: segnala l'utilizzo delle autorizzazioni di un'entità per un ruolo specifico. Questo campo contiene i seguenti componenti:condition: tutte le condizioni associate all'associazione che concede il ruolo all'entità. In assenza di condizioni, questo campo contiene una condizione vuota.exercisedPermissions: le autorizzazioni nel ruolo utilizzate dall'entità durante il periodo di osservazione.inferredPermissions: le autorizzazioni nel ruolo che il motore per suggerimenti ha stabilito, tramite ML, che l'entità probabilmente avrà bisogno in base alle autorizzazioni utilizzate.member: l'entità di cui è stato analizzato l'utilizzo delle autorizzazioni.role: il ruolo per il quale è stato analizzato l'utilizzo delle autorizzazioni.

-

description: un riepilogo leggibile dell'approfondimento. -

etag: un identificatore univoco dello stato attuale di un approfondimento. Ogni volta che l'approfondimento cambia, viene assegnato un nuovo valoreetag.Per modificare lo stato di un insight, devi fornire il valore

etagdell'insight esistente. L'utilizzo dietagcontribuisce ad assicurare che le operazioni vengano eseguite solo se l'insight non è cambiato dall'ultimo recupero. -

insightSubtype: il sottotipo di approfondimenti. -

lastRefreshTime: la data dell'ultimo aggiornamento dell'insight, che indica l'aggiornamento dei dati utilizzati per generare l'insight. -

name: il nome dell'approfondimento nel seguente formato:RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

I segnaposto hanno i seguenti valori:

-

RESOURCE_TYPE: il tipo di risorsa per cui è stato generato l'insight. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione in cui è stato generato l'insight. INSIGHT_ID: un ID univoco per l'approfondimento.

-

-

observationPeriod: il periodo di tempo che ha portato all'approfondimento. I dati di origine utilizzati per generare l'insight terminano il giornolastRefreshTimee iniziano alastRefreshTimemenoobservationPeriod. -

stateInfo: una volta proposte, gli approfondimenti passano attraverso più transizioni di stato:-

ACTIVE: l'insight è stato generato, ma non sono state intraprese azioni oppure è stata intrapresa un'azione senza aggiornare lo stato dell'insight. Gli insight attivi vengono aggiornati quando i dati sottostanti cambiano. -

ACCEPTED: è stata intrapresa un'azione in base alle informazioni. Gli insight vengono accettati quando un suggerimento associato è stato contrassegnato comeCLAIMED,SUCCEEDEDoFAILEDoppure quando l'insight è stato accettato direttamente. Quando un insight è nello statoACCEPTED, il suo contenuto non può cambiare. Gli insight accettati vengono conservati per 90 giorni dopo l'accettazione.

-

-

targetResources: il nome completo della risorsa del progetto, della cartella o dell'organizzazione a cui si riferisce l'insight. Ad esempio,//cloudresourcemanager.googleapis.com/projects/123456789012.

Contrassegna un approfondimento sul criterio come ACCEPTED

Se intervieni in base a un approfondimento attivo, puoi contrassegnare questo insight come

ACCEPTED. Lo stato ACCEPTED indica all'API Recommender che hai eseguito un'azione in base a questo insight, il che consente di perfezionare i suggerimenti.

Gli insight accettati vengono conservati per 90 giorni dopo

essere stati contrassegnati come ACCEPTED.

Console

Se un insight è associato a un suggerimento,

l'applicazione del suggerimento

modifica lo stato dell'insight in ACCEPTED.

Per contrassegnare un insight come ACCEPTED senza applicare un suggerimento, utilizza gcloud CLI o l'API REST.

gcloud

Utilizza il comando

gcloud recommender insights mark-accepted con il tuo ID insight per contrassegnare

un insight come ACCEPTED.

-

INSIGHT_ID: l'ID dell'approfondimento che vuoi visualizzare. Per trovare l'ID, elenca gli insight per il progetto, la cartella o l'organizzazione. -

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire gli insight. Utilizza il valoreproject,folderoorganization. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione per cui vuoi gestire gli insight. -

ETAG: l'identificatore di una versione dell'insight. Per ricevereetag, segui questi passaggi:-

Ottieni gli insight utilizzando il comando

gcloud recommender insights describe. -

Trova e copia il valore

etagdall'output, incluse le virgolette che le contengono. Ad esempio,"d3cdec23cc712bd0".

-

Ottieni gli insight utilizzando il comando

gcloud recommender insights mark-accepted INSIGHT_ID \

--insight-type=google.iam.policy.Insight \

--RESOURCE_TYPE=RESOURCE_ID \

--location=global \

--etag=ETAG

L'output mostra l'approfondimento, ora con lo stato di ACCEPTED:

associatedRecommendations:

- recommendation: projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/0573b702-96a5-4622-a916-c762e7b0731f

category: SECURITY

content:

condition:

description: ''

expression: ''

location: ''

title: ''

exercisedPermissions: []

inferredPermissions: []

member: serviceAccount:my-service-account@my-project.iam.gserviceaccount.com

role: roles/viewer

description: 0 of the permissions in this role binding were used in the past 90 days.

etag: '"b153ab487e4ae100"'

insightSubtype: PERMISSIONS_USAGE

lastRefreshTime: '2020-07-11T07:00:00Z'

name: projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/0d3ce433-f067-4e78-b6ae-03d7d1f6f040

observationPeriod: 7776000s

severity: HIGH

stateInfo:

state: ACCEPTED

targetResources:

- //cloudresourcemanager.googleapis.com/projects/123456789012

Per saperne di più sulle informazioni sullo stato di un insight, consulta Esaminare gli insight sulle norme in questa pagina.

REST

Il metodo insights.markAccepted

dell'API Recommender contrassegna un insight come ACCEPTED.

Prima di utilizzare i dati della richiesta, effettua le seguenti sostituzioni:

-

RESOURCE_TYPE: il tipo di risorsa per cui vuoi gestire gli insight. Utilizza il valoreprojects,foldersoorganizations. -

RESOURCE_ID: l'ID del progetto, della cartella o dell'organizzazione per cui vuoi gestire gli insight. -

INSIGHT_ID: l'ID dell'approfondimento che vuoi visualizzare. Se non conosci l'ID insight, puoi trovarlo elencare gli insight nel progetto, nella cartella o nell'organizzazione. L'ID di un insight è costituito da tutto ciò che segueinsights/nel camponameper l'insight. -

ETAG: l'identificatore di una versione dell'insight. Per scaricareetag, segui questi passaggi:- Ottieni insight utilizzando il metodo

insights.get. - Trova e copia il valore

etagdalla risposta.

- Ottieni insight utilizzando il metodo

PROJECT_ID: l'ID del tuo progetto Google Cloud. Gli ID progetto sono stringhe alfanumeriche comemy-project.

Metodo HTTP e URL:

POST https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID:markAccepted

Corpo JSON della richiesta:

{

"etag": "ETAG"

}

Per inviare la richiesta, espandi una di queste opzioni:

La risposta contiene l'insight, ora con lo stato di ACCEPTED:

{

"name": "projects/1234567890/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACCEPTED"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/1234567890/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"b153ab487e4ae100\"",

"severity": "HIGH"

}

Per saperne di più sulle informazioni sullo stato di un insight, consulta Esaminare gli insight sulle norme in questa pagina.

Passaggi successivi

- Scopri come visualizzare e applicare i consigli relativi alle norme.

- Utilizza l'hub dei suggerimenti per visualizzare e gestire tutti i suggerimenti per il progetto, inclusi quelli IAM.