Halaman ini menjelaskan cara mengaktifkan dan menonaktifkan Domain Name System Security Extensions (DNSSEC), serta memverifikasi deployment DNSSEC.

Untuk mengetahui ringkasan konseptual DNSSEC, lihat ringkasan DNSSEC.

Mengaktifkan DNSSEC untuk zona publik terkelola yang ada

Untuk mengaktifkan DNSSEC bagi zona publik terkelola yang sudah ada, ikuti langkah-langkah berikut.

Konsol

Di konsol Google Cloud , buka halaman Cloud DNS.

Klik nama zona yang ingin Anda aktifkan DNSSEC-nya.

Di halaman Detail zona, klik Edit.

Di halaman Edit zona DNS, klik DNSSEC.

Di bagian DNSSEC, pilih Aktif.

Klik Simpan.

Status DNSSEC yang Anda pilih untuk zona ditampilkan di kolom DNSSEC di halaman Cloud DNS.

gcloud

Jalankan perintah berikut:

gcloud dns managed-zones update EXAMPLE_ZONE \

--dnssec-state on

Ganti EXAMPLE_ZONE dengan ID zona.

Terraform

Mengaktifkan DNSSEC saat membuat zona

Untuk mengaktifkan DNSSEC saat Anda membuat zona, ikuti langkah-langkah berikut.

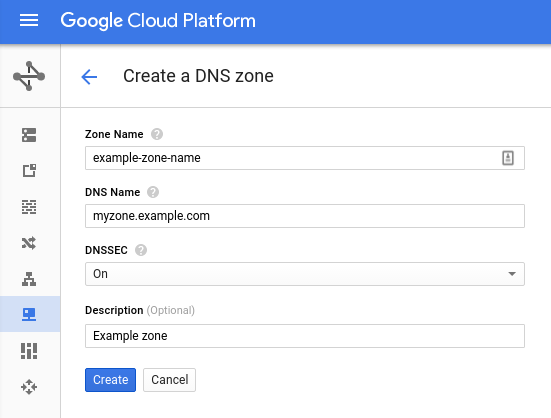

Konsol

Di konsol Google Cloud , buka halaman Cloud DNS.

Klik Buat zona.

Di kolom Zone name, masukkan nama.

Di kolom DNS name, masukkan nama.

Di bagian DNSSEC, pilih Aktif.

Opsional: Tambahkan deskripsi.

Klik Buat.

gcloud

Jalankan perintah berikut:

gcloud dns managed-zones create EXAMPLE_ZONE \

--description "Signed Zone" \

--dns-name myzone.example.com \

--dnssec-state on

Ganti EXAMPLE_ZONE dengan ID zona.

Memverifikasi deployment DNSSEC

Untuk memverifikasi deployment zona yang mendukung DNSSEC dengan benar, pastikan Anda menempatkan data DS yang benar di zona induk. Resolusi DNSSEC dapat gagal jika salah satu hal berikut terjadi:

- Konfigurasinya salah, atau Anda salah mengetiknya.

- Anda telah menempatkan data DS yang salah di zona induk.

Untuk memverifikasi bahwa Anda telah menyiapkan konfigurasi yang tepat dan untuk memeriksa silang data DS sebelum menempatkannya di zona induk, gunakan alat berikut:

Anda dapat menggunakan situs Zonemaster dan debugger DNSSEC Verisign untuk memvalidasi konfigurasi DNSSEC sebelum memperbarui registrar dengan server nama atau data DS Cloud DNS. Domain yang dikonfigurasi dengan benar untuk DNSSEC adalah

example.com,

dapat dilihat menggunakan DNSViz.

Setelan TTL yang direkomendasikan untuk zona yang ditandatangani DNSSEC

TTL adalah time to live (dalam detik) untuk zona yang ditandatangani DNSSEC.

Tidak seperti masa berlaku TTL, yang relatif terhadap waktu server nama mengirimkan respons terhadap kueri, tanda tangan DNSSEC berakhir pada waktu absolut tetap. TTL yang dikonfigurasi lebih lama daripada masa berlaku tanda tangan dapat menyebabkan banyak klien meminta data secara bersamaan saat tanda tangan DNSSEC berakhir. TTL pendek juga dapat menyebabkan masalah bagi resolver yang memvalidasi DNSSEC.

Untuk rekomendasi selengkapnya tentang pemilihan TTL, lihat RFC 6781 bagian 4.4.1 Pertimbangan Waktu dan RFC 6781 Gambar 11.

Saat membaca bagian 4.4.1 RFC 6781, pertimbangkan bahwa banyak parameter waktu tanda tangan ditetapkan oleh Cloud DNS dan Anda tidak dapat mengubahnya. Anda tidak dapat mengubah parameter berikut (dapat berubah tanpa pemberitahuan atau pembaruan pada dokumen ini):

- Offset mulai = 1 hari

- Periode validitas = 21 hari

- Periode penandatanganan ulang = 3 hari

- Periode pembaruan = 18 hari

- Interval jitter = ½ hari (atau ±6 jam)

- Validitas tanda tangan minimum = refresh – jitter = 17,75 hari = 1533600

Anda tidak boleh menggunakan TTL yang lebih lama dari validitas tanda tangan minimum.

Menonaktifkan DNSSEC untuk zona terkelola

Setelah menghapus data DS dan menunggu hingga data tersebut tidak berlaku lagi dari cache,

Anda dapat menggunakan perintah gcloud berikut untuk menonaktifkan DNSSEC:

gcloud dns managed-zones update EXAMPLE_ZONE \

--dnssec-state off

Ganti EXAMPLE_ZONE dengan ID zona.

Langkah berikutnya

- Untuk mendapatkan informasi tentang konfigurasi DNSSEC tertentu, lihat Menggunakan DNSSEC lanjutan.

- Untuk menggunakan zona terkelola, lihat Membuat, mengubah, dan menghapus zona.

- Untuk menemukan solusi atas masalah umum yang mungkin Anda alami saat menggunakan Cloud DNS, lihat Pemecahan masalah.

- Untuk mendapatkan ringkasan Cloud DNS, lihat Ringkasan Cloud DNS.