本文档介绍了如何使用 Intune 创建基于设备的自定义访问权限级别 并将这些访问权限级别分配给您的组织资源。

准备工作

- 设置 Chrome Enterprise Premium 与 Microsoft Intune 集成 。

- 升级到 Chrome Enterprise Premium(Chrome Enterprise Premium 的付费订阅)。 如需升级,请与我们的销售团队联系。

- 确保您拥有以下某个 Identity and Access Management 角色:

- Access Context Manager Admin (

roles/accesscontextmanager.policyAdmin) - Access Context Manager Editor (

roles/accesscontextmanager.policyEditor)

- Access Context Manager Admin (

- 了解用于为自定义访问权限级别构建通用表达式语言 (CEL) 表达式的对象和属性。如需了解详情,请参阅自定义访问权限级别规范。

创建自定义访问权限级别

您可以创建带有一个或多个条件的访问权限级别。如果您希望用户的设备满足多个条件(即“逻辑与”),可以创建包含所有必要条件的访问权限级别。

如需使用 Intune 提供的数据创建新的自定义访问权限级别,请执行以下操作:

在 Google Cloud 控制台中,前往 Access Context Manager 页面。

转到 Access Context Manager- 如果收到提示,请选择您的组织。

- 在 Access Context Manager 页面上,点击新建。

- 在新建访问权限级别窗格中,输入以下内容:

- 在访问权限级别标题字段中,输入访问权限级别的标题。标题最多不能超过 50 个字符,以字母开头,并且只能包含数字、字母、下划线和空格。

- 对于在在以下位置创建条件部分,选择高级模式。

- 在条件部分中,输入自定义访问权限级别的表达式。条件必须解析为单个布尔值。

如需查找您的 CEL 表达式可以使用的 Intune 字段,可以查看为设备收集的 Intune 数据。

示例以下 CEL 表达式创建了一条仅允许从 符合要求的 Intune 管理的设备:

device.vendors["Intune"].is_managed_device == true && device.vendors["Intune"].data["complianceState"] == "compliant"

以下 CEL 表达式会创建一条规则,该规则仅允许通过在过去三天内与 Intune 同步的设备进行访问。

lastSyncDateTime字段由 Intune 提供。request.time - timestamp(device.vendors["Intune"].data["lastSyncDateTime"]) < duration("72h")如需查看通用表达式语言的示例和详细信息 (CEL) 支持和自定义访问权限级别,请参阅自定义访问权限级别规范。

- 点击保存。

分配自定义访问权限级别

您可以分配自定义访问权限级别,以控制对应用的访问权限。这些应用包括 Google Workspace 应用,以及 Google Cloud 上受 Identity-Aware Proxy 保护的应用(也称为受 IAP 保护的资源)。您可以为应用分配一个或多个访问权限级别。如果您选择多个访问权限级别,则用户的设备只需满足其中一个访问权限级别中的条件,即可被授予应用访问权限。

为 Google Workspace 应用分配自定义访问权限级别

为 Google Workspace 应用分配访问权限级别 在 Google Workspace 管理控制台中执行相应操作:

在管理控制台首页,转到安全>情境感知访问权限。

转到“情境感知访问权限”点击分配访问权限级别。

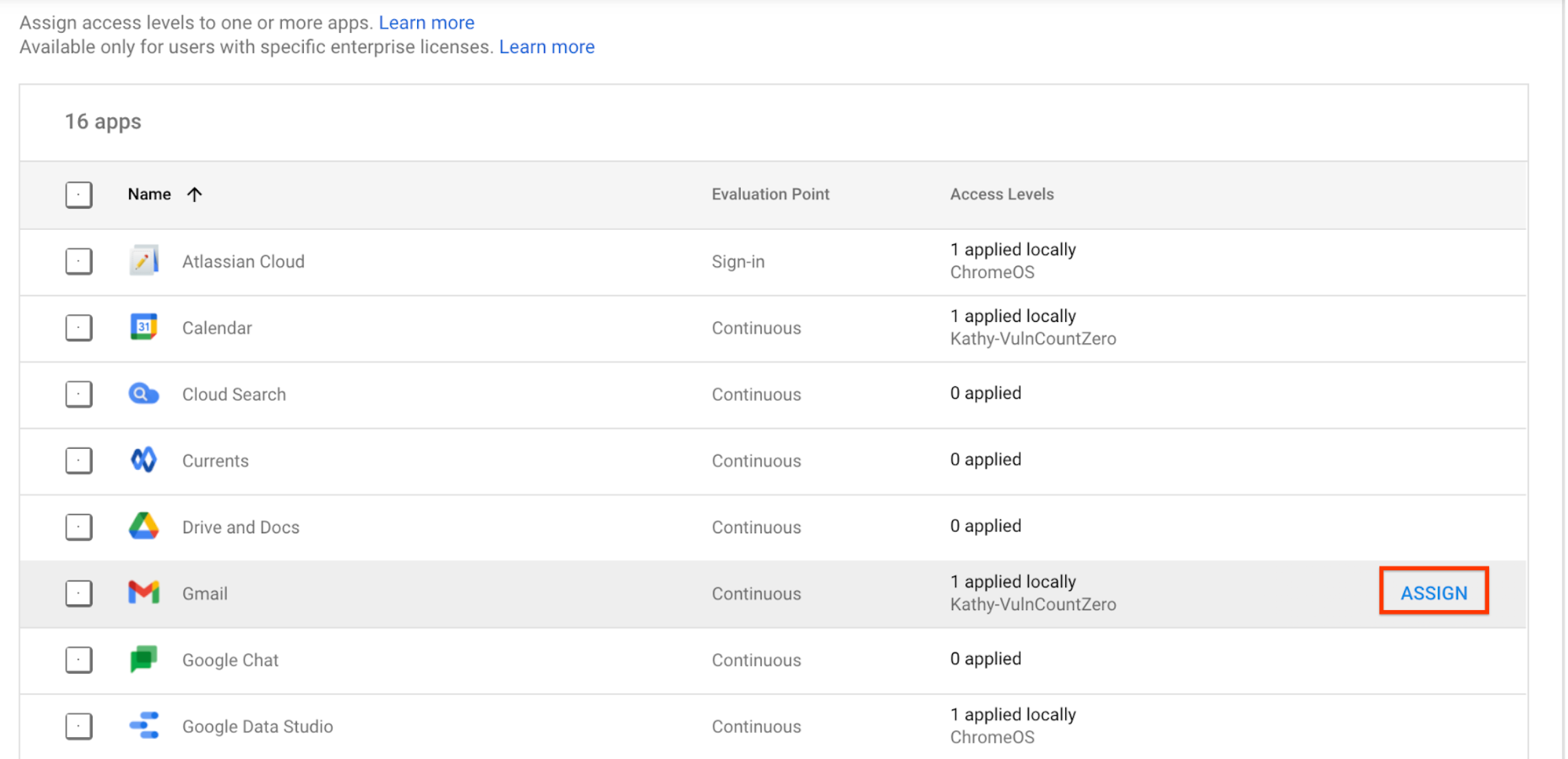

您会看到一个应用列表。

- 在单位部门部分中,选择您的单位部门或群组。

选择要为哪个应用分配访问权限级别,然后点击分配。

您会看到包含所有访问权限级别的列表。访问权限级别是共享的资源 在 Google Workspace、Cloud Identity 和 Google Cloud 之间来回切换, 可能会在列表中看到不是由您创建的访问权限级别。

- 为应用选择一个或多个访问权限级别。

- 要将访问权限级别应用于桌面和移动应用(以及浏览器)用户,请选择应用于 Google 桌面和移动应用。 此复选框仅适用于内置应用。

- 点击保存。 访问权限级别的名称会显示在该应用旁边的已分配访问权限级别的列表中。

为受 IAP 保护的资源分配自定义访问权限级别

如需通过 Google Cloud 控制台为受 IAP 保护的资源分配访问权限级别,请按照为受 IAP 保护的资源应用访问权限级别中的说明操作。