Questa pagina fornisce una panoramica di Security Command Center nella console Google Cloud , descrive la navigazione e offre una panoramica delle pagine di primo livello.

Se non hai configurato Security Command Center, consulta una delle seguenti risorse per istruzioni su come attivarlo:

- Per attivare il livello Standard o Premium, vedi Panoramica dell'attivazione di Security Command Center.

- Per attivare il livello Enterprise, vedi Attivare il livello Security Command Center Enterprise.

Per una panoramica generale di Security Command Center, vedi Panoramica di Security Command Center.

Autorizzazioni IAM richieste

Per utilizzare Security Command Center con tutti i livelli di servizio, devi disporre di un ruolo IAM (Identity and Access Management) che includa le autorizzazioni appropriate:

Standard

- Visualizzatore amministratore Centro sicurezza (

roles/securitycenter.adminViewer) consente di visualizzare Security Command Center. - Editor amministratore Centro sicurezza (

roles/securitycenter.adminEditor) consente di visualizzare Security Command Center e apportare modifiche.

Premium

- Visualizzatore amministratore Centro sicurezza (

roles/securitycenter.adminViewer) consente di visualizzare Security Command Center. - Editor amministratore Centro sicurezza (

roles/securitycenter.adminEditor) consente di visualizzare Security Command Center e apportare modifiche.

Aziende

- Visualizzatore amministratore Centro sicurezza (

roles/securitycenter.adminViewer) consente di visualizzare Security Command Center. - Editor amministratore Centro sicurezza (

roles/securitycenter.adminEditor) consente di visualizzare Security Command Center e apportare modifiche. - Chronicle Service Viewer (

roles/chroniclesm.viewer) ti consente di visualizzare l'istanza Google SecOps associata.

Devi anche disporre di uno dei seguenti ruoli IAM:

- Chronicle SOAR Admin (

roles/chronicle.soarAdmin) - Chronicle SOAR Threat Manager (

roles/chronicle.soarThreatManager) - Chronicle SOAR Vulnerability Manager

(

roles/chronicle.soarVulnerabilityManager)

Per attivare l'accesso alle funzionalità correlate a SOAR, devi anche mappare questi ruoli di Identity and Access Management a un ruolo SOC, a un gruppo di autorizzazioni e a un ambiente nella pagina Impostazioni > Impostazioni SOAR. Per ulteriori informazioni, consulta Mappare e autorizzare gli utenti utilizzando IAM.

Se i criteri della tua organizzazione sono impostati per limitare le identità per dominio, devi accedere alla console Google Cloud con un account che si trova in un dominio consentito.

I ruoli IAM per Security Command Center possono essere concessi a livello di organizzazione, cartella o progetto. La possibilità di visualizzare, modificare, creare o aggiornare risultati, asset e origini di sicurezza dipende dal livello per cui ti viene concesso l'accesso. Per scoprire di più sui ruoli di Security Command Center, consulta la sezione Controllo dell'accesso.

Accedere a Security Command Center

Per accedere a Security Command Center nella console Google Cloud :

Vai a Security Command Center:

Se la residenza dei dati è attivata e la tua organizzazione utilizza la console Google Cloud giurisdizionale, consulta Informazioni sulla console Google Cloud giurisdizionale.

Seleziona il progetto o l'organizzazione che vuoi visualizzare.

Se Security Command Center è attivo nell'organizzazione o nel progetto selezionato, viene visualizzata la pagina Panoramica dei rischi.

Se Security Command Center non è attivo, ti viene chiesto di attivarlo. Per maggiori informazioni sull'attivazione di Security Command Center, consulta una delle seguenti risorse:

- Standard o Premium: Panoramica dell'attivazione di Security Command Center.

- Enterprise: attiva il livello Security Command Center Enterprise.

Navigazione di Security Command Center

Di seguito viene descritta la navigazione in Security Command Center. La navigazione varia a seconda del livello di servizio Security Command Center. Le attività che puoi eseguire dipendono anche dai servizi abilitati e dalle autorizzazioni IAM che ti vengono concesse.

Fai clic su un link per una spiegazione della pagina.

Standard

Di seguito viene descritta la navigazione in Security Command Center Standard.

- Panoramica dei rischi

- Minacce: ti chiede di eseguire l'upgrade al livello di servizio Premium.

- Vulnerabilità

- Conformità: ti chiede di eseguire l'upgrade al livello di servizio Premium.

- Asset

- Risultati

- Origini

- Posture Management: ti chiede di eseguire l'upgrade al livello di servizio Premium.

Premium

Di seguito viene descritta la navigazione in Security Command Center Premium.

Aziende

Il riquadro di navigazione a sinistra di Security Command Center Enterprise include link alle pagine del tenant Google Security Operations configurato durante l'attivazione di Security Command Center Enterprise.

Inoltre, il tenant Google Security Operations configurato durante l'attivazione di Security Command Center Enterprise include link a un sottoinsieme di pagine della console. Google Cloud

Per informazioni sulle funzionalità disponibili in Google Security Operations, consulta Link di Security Command Center Enterprise alla console Security Operations.

| Nome sezione | Nome link |

|---|---|

| Rischio | |

| Indagine | |

| Rilevamento | |

| Risposta | |

| Dashboard | |

| Impostazioni |

Panoramica dei rischi

La pagina Panoramica dei rischi funge da dashboard di sicurezza di primo contatto, evidenziando i rischi con priorità elevata nei tuoi ambienti cloud identificati da tutti i servizi integrati.

Le visualizzazioni nella pagina Panoramica dei rischi variano a seconda del livello di servizio.

Standard

La pagina Panoramica dei rischi include i seguenti riquadri:

- Vulnerabilità per tipo di risorsa è una visualizzazione grafica che mostra le vulnerabilità attive per le risorse nel tuo progetto o nella tua organizzazione.

- Vulnerabilità attive fornisce visualizzazioni a schede dei risultati delle vulnerabilità per nome della categoria, per risorsa interessata e per progetto. Puoi ordinare ogni visualizzazione in base alla gravità del problema.

Premium

Scopri di più su ciascuna visualizzazione investigativa selezionandone una tra le seguenti:

- Tutti i rischi: mostra tutti i dati.

- Vulnerabilità: mostra le vulnerabilità e le informazioni CVE correlate.

- Identità: mostra un riepilogo dei risultati relativi a identità e accesso per categoria.

- Minacce: mostra i risultati relativi alle minacce.

Aziende

Scopri di più su ciascuna visualizzazione investigativa selezionandone una tra le seguenti:

- Tutti i rischi: mostra tutti i dati.

- Vulnerabilità: mostra le vulnerabilità e le informazioni CVE correlate.

- Dati: mostra informazioni sulla tua postura di sicurezza dei dati (anteprima).

- Codice: mostra i risultati di sicurezza correlati al codice (anteprima).

- AI Security: mostra i risultati relativi all'AI e i dati sulla strategia di sicurezza (anteprima).

Asset

La pagina Asset fornisce una visualizzazione dettagliata di tutte le risorse, chiamate anche asset, nel tuo progetto o nella tua organizzazione. Google Cloud

Per saperne di più su come utilizzare gli asset nella pagina Asset, consulta Utilizzare le risorse nella console.

Conformità

Per impostazione predefinita, quando attivi Security Command Center, la pagina Conformità mostra la scheda Monitora. Questa scheda mostra tutti i framework normativi supportati da Security Command Center utilizzando Security Health Analytics e la percentuale di controlli di benchmark superati.

La scheda Monitora ti consente di visualizzare ogni framework normativo e fornisce ulteriori dettagli sui controlli normativi che Security Health Analytics verifica, sul numero di violazioni rilevate per ogni controllo e su un'opzione per esportare un report di conformità per quel framework normativo.

Gli scanner di vulnerabilità di Security Health Analytics monitorano le violazioni dei controlli di conformità comuni in base a una mappatura best effort fornita da Google. I report sulla conformità di Security Health Analytics non sostituiscono un audit di conformità, ma possono aiutarti a mantenere lo stato di conformità e a rilevare le violazioni in anticipo.

Quando attivi Compliance Manager per Security Command Center Enterprise, la pagina Conformità mostra le seguenti schede aggiuntive: Configura, Monitora (anteprima) e Audit (anteprima). Queste schede ti consentono di creare e applicare controlli e framework cloud, monitorare l'ambiente e completare gli audit.

Per ulteriori informazioni su come Security Command Center supporta la gestione della conformità se Compliance Manager non è attivato, vedi Gestire la conformità.

Risultati

Nella pagina Risultati, puoi eseguire query, esaminare, disattivare e contrassegnare i risultati di Security Command Center, ovvero i record creati dai servizi Security Command Center quando rilevano un problema di sicurezza nel tuo ambiente. Per ulteriori informazioni su come utilizzare i risultati nella pagina Risultati, vedi Esaminare e gestire i risultati.

Problemi

I problemi sono i rischi per la sicurezza più importanti che Security Command Center Enterprise rileva nei tuoi ambienti cloud, offrendoti l'opportunità di rispondere rapidamente a vulnerabilità e minacce. Security Command Center rileva i problemi tramite red teaming virtuale e rilevamenti basati su regole. Per informazioni su come esaminare i problemi, consulta la panoramica dei problemi.

Gestione della configurazione di sicurezza

Nella pagina Posture, puoi visualizzare i dettagli sulle posture di sicurezza che hai creato nella tua organizzazione e applicarle a un'organizzazione, una cartella o un progetto. Puoi anche visualizzare i modelli di postura predefiniti disponibili.

Impostazioni SCC

In Security Command Center Enterprise, apri la pagina Impostazioni dal link Impostazioni SCC nel menu di navigazione. In Security Command Center Standard e Premium, apri la pagina dal link Impostazioni nell'intestazione.

La pagina Impostazioni ti consente di configurare Security Command Center, tra cui:

- Servizi aggiuntivi di Security Command Center

- Connettori multi-cloud

- Set di risorse di alto valore

- Regole di disattivazione dei risultati

- Esportazioni continue dei dati

Guida alla configurazione di SCC

La pagina Guida alla configurazione ti consente di attivare Security Command Center Enterprise e configurare servizi aggiuntivi. Per maggiori informazioni, consulta Attivare il livello Security Command Center Enterprise.

Fonti

La pagina Origini contiene schede che forniscono un riepilogo degli asset e dei risultati delle origini di sicurezza che hai abilitato. La scheda di ogni origine di sicurezza mostra alcuni dei risultati di questa origine. Puoi fare clic sul nome della categoria di risultati per visualizzare tutti i risultati in quella categoria.

Risultati per origine

La scheda Risultati per origine mostra un conteggio di ogni categoria di risultati forniti dalle origini di sicurezza che hai attivato.

- Per visualizzare i dettagli dei risultati di una fonte specifica, fai clic sul nome della fonte.

- Per visualizzare i dettagli di tutti i risultati, fai clic sulla pagina Risultati, dove puoi raggruppare i risultati o visualizzare i dettagli di un singolo risultato.

Riepiloghi delle fonti

Sotto la scheda Risultati per origine, vengono visualizzate schede separate per le origini integrate, integrate e di terze parti che hai attivato. Ogni scheda fornisce i conteggi dei risultati attivi per l'origine in questione.

Minacce

Le minacce sono eventi potenzialmente dannosi nelle tue risorse cloud. Security Command Center mostra le minacce in diverse visualizzazioni, a seconda del tuo livello di servizio.

Standard

La pagina Minacce non è supportata in Security Command Center Standard. Puoi visualizzare i risultati delle minacce nella pagina Risultati.

Premium

In Security Command Center Premium, il link di navigazione Minacce apre la panoramica dei rischi > dashboard Minacce.

Aziende

In Security Command Center Enterprise, le minacce vengono visualizzate nella panoramica dei rischi > dashboard delle minacce.

Pagina Vulnerabilità precedente

La pagina Vulnerabilità precedente elenca tutti i risultati relativi a errori di configurazione e vulnerabilità software che i servizi di rilevamento integrati di Security Command Center eseguono nei tuoi ambienti cloud. Per ogni rilevatore elencato, viene visualizzato il numero di risultati attivi.

Per visualizzare la pagina Vulnerabilità in Security Command Center:

Standard

Nella console Google Cloud , vai alla pagina Vulnerabilità.

Premium

Nella console Google Cloud , vai alla pagina Panoramica dei rischi.

Nella pagina Panoramica dei rischi, fai clic su Vulnerabilità.

Nella dashboard Vulnerabilità, fai clic su Vai alla pagina precedente.

Aziende

Nella console Google Cloud , vai alla pagina Panoramica dei rischi.

Nella pagina Panoramica dei rischi, fai clic su Vulnerabilità.

Nella dashboard Vulnerabilità, fai clic su Vai alla pagina precedente.

Servizi di rilevamento delle vulnerabilità

La pagina Vulnerabilità elenca i rilevatori per i seguenti servizi di rilevamento integrati di Security Command Center:

- Notebook Security Scanner (anteprima)

- Security Health Analytics

- Vulnerability Assessment per Amazon Web Services (AWS)

- Web Security Scanner

Anche altri servizi Google Cloud integrati con Security Command Center rilevano vulnerabilità software e configurazioni errate. I risultati di una selezione di questi servizi vengono visualizzati anche nella pagina Vulnerabilità. Per saperne di più sui servizi che producono risultati di vulnerabilità in Security Command Center, consulta Servizi di rilevamento.

Informazioni sulle categorie di rilevatori di vulnerabilità

Per ogni rilevatore di errori di configurazione o vulnerabilità del software, la pagina Vulnerabilità mostra le seguenti informazioni:

- Stato: un'icona indica se il rilevatore è attivo e se ha trovato un risultato che deve essere risolto. Quando tieni il puntatore sopra l'icona di stato, una descrizione comando mostra la data e l'ora in cui il rilevatore ha trovato il risultato o informazioni su come convalidare il consiglio.

- Ultima scansione: la data e l'ora dell'ultima scansione del rilevatore.

- Categoria: la categoria o il tipo di vulnerabilità. Per un elenco delle categorie rilevate da ciascun servizio Security Command Center, vedi quanto segue:

Consiglio: un riepilogo di come correggere il problema. Per maggiori informazioni, consulta le seguenti risorse:

Attivi: il numero totale di risultati nella categoria.

Standard: il benchmark di conformità a cui si applica la categoria di risultati, se presente. Per ulteriori informazioni sui benchmark, consulta Risultati delle vulnerabilità.

Filtrare i risultati di vulnerabilità

Una grande organizzazione potrebbe avere molti risultati di vulnerabilità da esaminare, assegnare la priorità e monitorare nella sua implementazione. Utilizzando i filtri disponibili nelle pagine Vulnerabilità ed Esiti di Security Command Center nella console Google Cloud , puoi concentrarti sulle vulnerabilità con la gravità più elevata nella tua organizzazione ed esaminarle in base a tipo di asset, progetto e altro ancora.

Per saperne di più sul filtraggio dei risultati delle vulnerabilità, consulta Filtra i risultati delle vulnerabilità in Security Command Center.

Security Command Center Enterprise si collega alla console Security Operations

Il livello Security Command Center Enterprise include funzionalità disponibili sia nelle pagine della console Google Cloud sia nelle pagine della console Security Operations.

Accedi alla console Google Cloud e vai alle pagine della console Security Operations dal menu di navigazione della console Google Cloud . Questa sezione descrive le attività che puoi svolgere in ogni pagina e i link di navigazione che aprono le pagine della console Security Operations.

Google Cloud pagine della console

Le pagine della console Google Cloud consentono di eseguire attività come le seguenti:

- Attiva Security Command Center.

- Configura le autorizzazioni Identity and Access Management (IAM) per tutti gli utenti di Security Command Center.

- Connettiti ad altri ambienti cloud per raccogliere dati su risorse e configurazione.

- Lavorare con i risultati ed esportarli.

- Valuta i rischi con i punteggi di esposizione agli attacchi.

- Utilizza i problemi, i rischi per la sicurezza più importanti che Security Command Center Enterprise ha rilevato nei tuoi ambienti cloud.

- Identifica i dati ad alta sensibilità con Sensitive Data Protection.

- Esamina e risolvi i singoli risultati.

- Configura Security Health Analytics, Web Security Scanner e altri servizi integrati. Google Cloud

- Gestisci le posture di sicurezza.

- Configura i controlli e i framework cloud.

- Gestire una security posture dei dati.

- Valuta e genera report sulla conformità agli standard di sicurezza comuni o ai benchmark.

- Visualizza e cerca i tuoi Google Cloud asset.

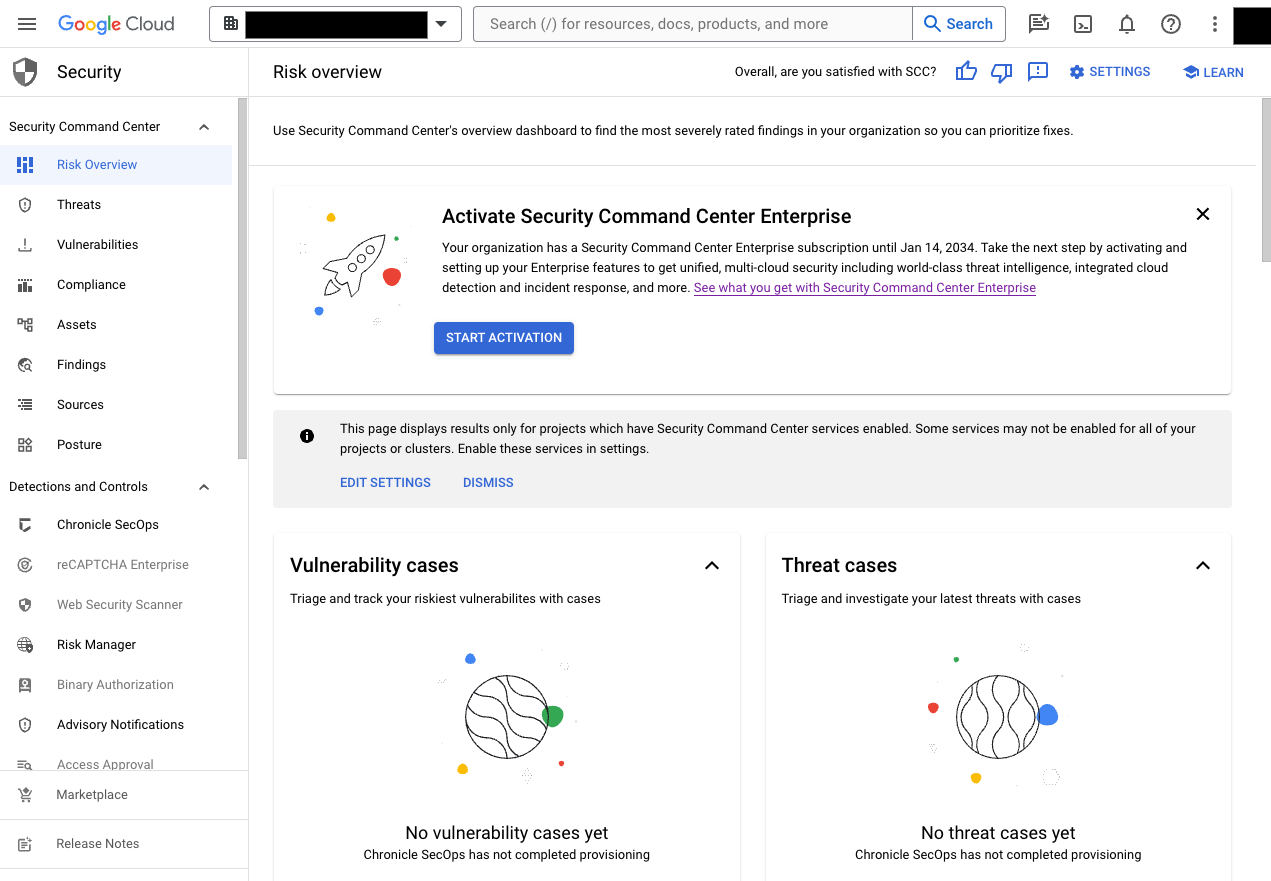

L'immagine seguente mostra i contenuti di Security Command Center nella consoleGoogle Cloud .

Pagine della console Operazioni di sicurezza

La pagina della console Security Operations ti consente di eseguire attività come le seguenti:

- Connettiti ad altri ambienti cloud per raccogliere i dati di log per i rilevamenti curati nella gestione degli eventi e delle informazioni di sicurezza (SIEM).

- Configura le impostazioni di Security Orchestration, Automation and Response (SOAR).

- Configura utenti e gruppi per la gestione di incidenti e richieste.

- Lavora con le richieste, il che include il raggruppamento dei risultati, l'assegnazione dei ticket e l'utilizzo degli avvisi.

- Utilizza una sequenza automatica di passaggi nota come playbook per risolvere i problemi.

- Utilizza la scrivania per gestire le azioni e le attività in attesa da casi e playbook aperti.

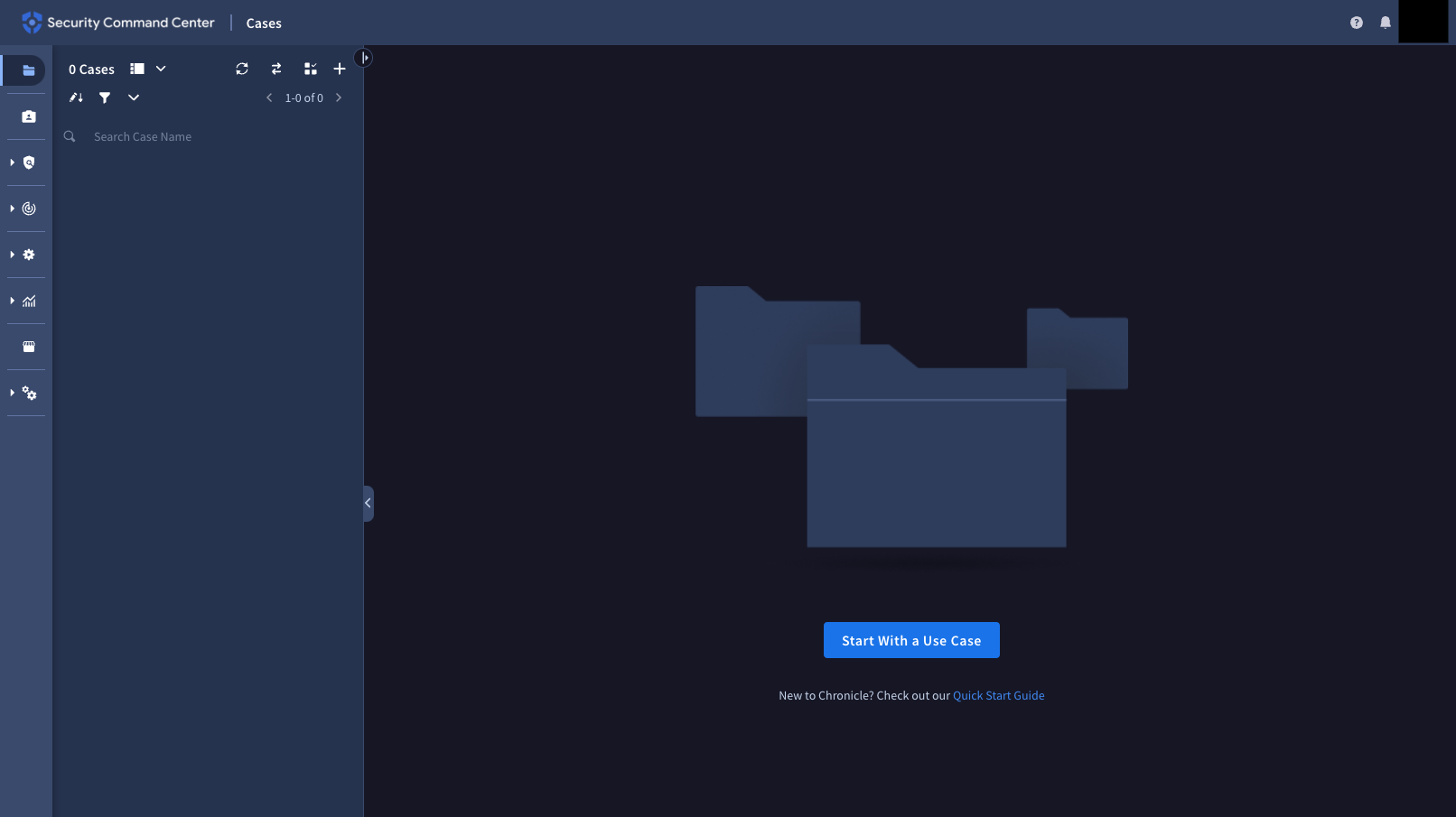

L'immagine seguente mostra la console Security Operations.

Le pagine della console Security Operations hanno un URL simile al seguente pattern.

https://CUSTOMER_SUBDOMAIN.backstory.chronicle.security/cases

dove CUSTOMER_SUBDOMAIN è l'identificatore specifico del cliente.

Avvisi e IOC

Questa pagina della console Security Operations ti consente di visualizzare gli avvisi creati da rilevamenti curati e regole personalizzate. Per informazioni sull'analisi degli avvisi, consulta le seguenti sezioni della documentazione di Google Security Operations:

- Indagine su un avviso GCTI generato da rilevamenti curati.

- Indagare su un avviso.

Richieste

Nella console Security Operations, utilizzi i casi d'uso per ottenere dettagli sui risultati, allegare playbook agli avvisi sui risultati, applicare risposte automatiche alle minacce e monitorare la correzione dei problemi di sicurezza.

Per informazioni, consulta la Panoramica dei casi nella documentazione di Google Security Operations.

Playbook

Questa pagina della console Security Operations ti consente di gestire i playbook inclusi nel caso d'uso SCC Enterprise - Cloud Orchestration and Remediation.

Per informazioni sulle integrazioni disponibili in questo caso d'uso, consulta Livelli di servizio di Security Command Center.

Per informazioni sui playbook disponibili, vedi Aggiornare il caso d'uso Enterprise.

Per informazioni sull'utilizzo della pagina Playbook della console Security Operations, vedi Che cosa contiene la pagina Playbook? nella documentazione di Google Security Operations.

Regole e rilevamenti

Questa pagina della console Security Operations ti consente di attivare i rilevamenti curati e creare regole personalizzate per identificare i pattern nei dati raccolti utilizzando i meccanismi di raccolta dei dati di log della console Security Operations. Per informazioni sui rilevamenti curati disponibili con Security Command Center Enterprise, consulta Analizzare le minacce con i rilevamenti curati.

Dashboard SIEM

Questa pagina della console Security Operations ti consente di visualizzare i dashboard SIEM di Google Security Operations per analizzare gli avvisi creati dalle regole di Google Security Operations e i dati raccolti utilizzando le funzionalità di raccolta dei dati dei log della console Security Operations.

Per saperne di più sull'utilizzo delle dashboard SIEM, vedi Panoramica delle dashboard nella documentazione di Google Security Operations.

Ricerca SIEM

Questa pagina della console Security Operations ti consente di trovare eventi e avvisi Unified Data Model (UDM) all'interno della tua istanza Google Security Operations. Per saperne di più, consulta Ricerca SIEM nella documentazione di Google Security Operations.

Impostazioni SIEM

Questa pagina della console Security Operations ti consente di modificare la configurazione delle funzionalità correlate a Google Security Operations SIEM. Per informazioni sull'utilizzo di queste funzionalità, consulta la documentazione di Google Security Operations.

Dashboard SOAR

Questa pagina della console Security Operations ti consente di visualizzare e creare dashboard utilizzando i dati SOAR che possono essere utilizzati per analizzare risposte e casi. Per ulteriori informazioni sull'utilizzo delle dashboard SOAR, consulta Panoramica della dashboard SOAR nella documentazione di Google Security Operations.

Report SOAR

Questa pagina della console Security Operations consente di visualizzare i report sui dati SOAR. Per saperne di più sull'utilizzo dei report SOAR, consulta Informazioni sui report SOAR nella documentazione di Google Security Operations.

Ricerca SOAR

Questa pagina della console Security Operations ti consente di trovare casi o entità specifici indicizzati da Google Security Operations SOAR. Per saperne di più, consulta Utilizzare la pagina di ricerca in SOAR nella documentazione di Google Security Operations.

Impostazioni SOAR

Questa pagina della console Security Operations ti consente di modificare la configurazione delle funzionalità correlate a Google Security Operations SOAR. Per informazioni sull'utilizzo di queste funzionalità, consulta la documentazione di Google Security Operations.

Passaggi successivi

- Scopri di più sui servizi di rilevamento.

- Scopri come utilizzare i contrassegni di sicurezza.

- Scopri come configurare i servizi di Security Command Center.