本页面概述了 Secured Landing Zone 服务。

概览

Google 通过安全蓝图提供了最佳实践指南,可让您在 Google Cloud 上部署工作负载时实现安全性和合规性目标。您可以部署蓝图以及预配 Google Cloud 资源。当资源开始实时交互时,最佳实践是使这些资源以安全的方式运行。

术语

在开始使用 Secured Landing Zone 服务之前,您可以了解一些术语,有助于您在本主题的其余部分中设置上下文。

安全蓝图

安全蓝图是可部署、可重复使用的最佳做法配置和/或政策工件的软件包。该蓝图还具有建议的架构,用于实现特定的专用的着陆区和/或工作负载解决方案以及相关文档和证明。开发者可以组合和编写蓝图,以组建更复杂的基础架构、平台和应用服务。如需详细了解安全蓝图,请参阅可部署的着陆区蓝图。

部署

部署是蓝图与实际资源的融合。

着陆区

着陆区是一个已部署的云环境,由您需要的所有预配置且连接的资源组成,您可以在这些资源上构建特定工作负载。

安全状况的组成部分

部署的安全状况由三个部分组成:

- 每个已部署资源的有状态配置,例如部署的 VPC 服务边界架构、各个资源的 IAM 设置、已定义的标签、数据标记和政策标记。

- 与资源上执行的操作以及资源执行的操作相关的行为限制,例如数据访问权限模式、管理员访问权限模式、允许和受限的创建、读取、更新和删除 (CRUD) 资源。

- 资源周围和资源之间的环境限制和配置,例如组织级别和文件夹级别的政策、来自管理员群组角色和权限的访问路径,以及与部署和数据交互的服务的软件供应链安全性。

Secured Landing Zone 服务

Secured Landing Zone 服务是一项 Security Command Center 高级功能。它通过执行以下操作来保护根据安全蓝图创建的着陆区和工作负载部署的安全状况:

- 从蓝图中指定的内容中检测有状态控制、行为控制和环境控制中违反政策的情况。

- 为违反政策的情况生成 Secured Landing Zone 服务发现结果。

- 通过将部署恢复到原始蓝图中指定的配置,自动更正一部分违反政策的情况。

安全着陆区

安全着陆区是受 Secured Landing Zone 服务保护的部署。

Terraform

Terraform 是一种基础架构即代码工具,可让您安全、可预测地创建、更改和改进生产基础架构。它是一个开源工具,可将 API 编码为声明式配置文件,以供团队成员共享、以代码形式处理、修改、审核和版本控制。如需详细了解如何以代码形式管理基础架构,请参阅使用 Terraform 以代码形式管理基础架构。

Terraform 方案文件

使用 Terraform 创建执行计划,以预览 Terraform 配置为在基础架构中进行的更改。借助 Terraform 方案文件,您可以确定其声明的所有资源的所需状态,然后将该所需状态与使用当前工作目录和工作区管理的实际基础架构对象进行比较。

如何使用 Secured Landing Zone 服务

部署安全蓝图后,您可以在该部署上启用 Secured Landing Zone 服务的实例,以保护和强制执行原始蓝图中定义的安全状况。

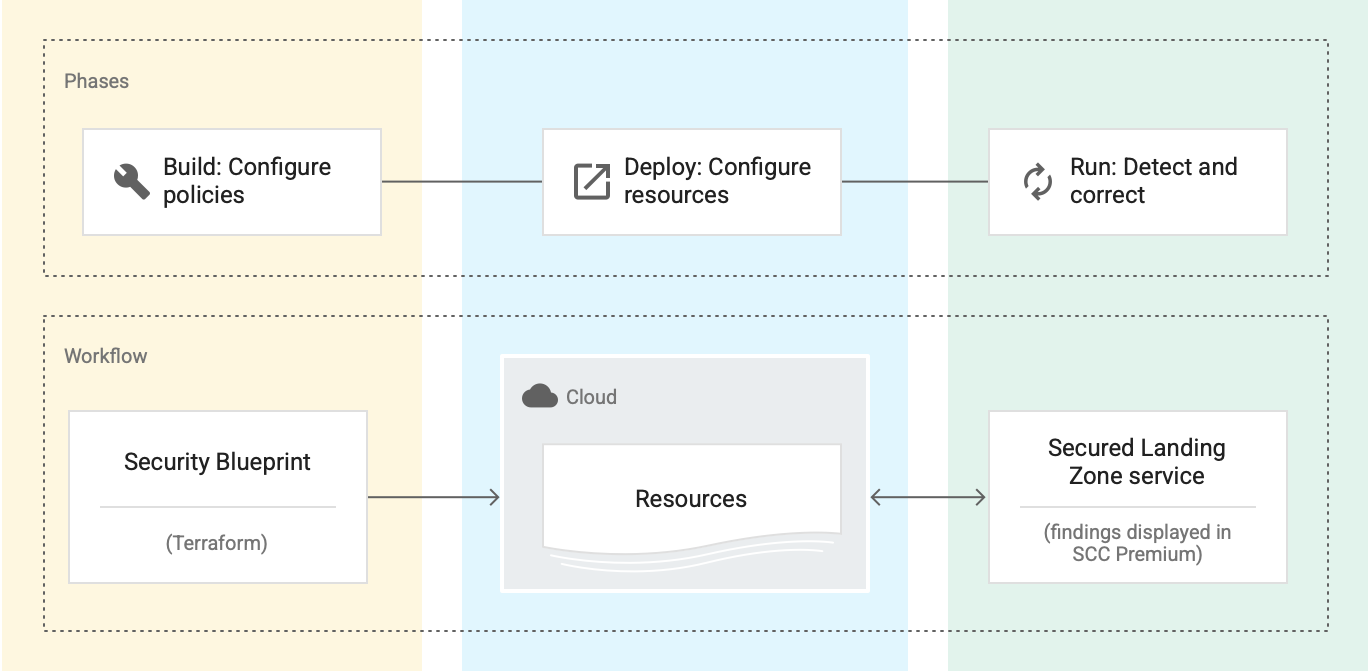

下图说明了使用 Secured Landing Zone 服务的工作流:

工作流包含以下阶段:

构建:配置政策

您可以使用安全蓝图配置安全政策,以便在着陆区实施工作负载解决方案。其中包括架构、网络安全、允许的数据流、日志记录以及其他底层资源的安全最佳做法。借助 Terraform,您可以通过声明式配置文件来表达、初始化和预配资源。

部署:配置资源

使用 Terraform 工具和 Terraform 方案文件,您可以应用配置并部署资源。

运行:检测并更正

您可以为特定部署启用 Secured Landing Zone 服务的实例。Secured Landing Zone 服务可以帮助检测、提醒和消除最初定义的政策的部署中的任何实时违反政策的情况。Secured Landing Zone 服务会跟踪已部署的资源(如部署阶段中所述)、跟踪基础架构的安全状况变化、识别违反政策的情况,以及调用相应的补救措施。系统会识别这些违反政策的情况并将其显示为相关发现结果。

发生安全违规情况时,系统会生成一个发现结果。如需详细了解可用的发现结果类别和补救措施,请参阅消除 Secured Landing Zone 服务发现结果。