Tutorial ini menunjukkan cara menggunakan Uji Konektivitas secara iteratif untuk mengidentifikasi dan memperbaiki masalah konektivitas jaringan.

Dalam hal ini, aturan firewall Virtual Private Cloud (VPC) mencegah alamat IP eksternal satu instance virtual machine (VM) menggunakan protokol ICMP untuk melakukan ping ke alamat IP eksternal VM lain.

Karena masalah komunikasi VM-ke-VM sering kali merupakan masalah konektivitas jaringan, Uji Konektivitas dapat memberi Anda informasi tentang kemungkinan masalah konfigurasi sehingga Anda dapat memperbaikinya. Kemudian, Anda dapat menjalankan Uji Konektivitas lagi untuk memverifikasi perbaikan Anda.

Ringkasan

Dalam hal ini, Anda telah mengonfigurasi dua instance VM di subnet yang sama di jaringan VPC. Kedua VM memiliki alamat IP eksternal. Saat Anda menguji

konektivitas di antara keduanya dengan mengirim paket ping dari vm1 ke

alamat IP eksternal vm2, ping tidak berfungsi.

Sebelum memulai

Sebelum memulai tutorial, ikuti semua langkah di

bagian Before you begin dalam

Membuat dan menjalankan Uji Konektivitas.

Sebaiknya Anda juga meninjau cara kerja aturan firewall VPC.

Mengonfigurasi resource jaringan

Di bagian ini, Anda akan mengonfigurasi resource Google Cloud di jalur pengujian.

Mengonfigurasi jaringan VPC

Anda dapat menggunakan jaringan dan subnet yang ada yang berisi VM, atau Anda dapat membuat jaringan dan subnet baru.

Mengonfigurasi dua instance VM

- Instance VM dalam tutorial ini berada di jaringan dan subnet VPC yang sama. Anda dapat menggunakan VM yang ada atau membuat VM baru.

- Tetapkan alamat IP eksternal ke

vm1danvm2saat Anda membuatnya. Catat alamatnya karena Anda akan menggunakannya nanti.

Membuat aturan firewall default-deny-outgoing-ping

Setelah membuat VM, buat aturan firewall VPC

keluar yang disebut

default-deny-outgoing-ping. Aturan ini menolak protokol ICMP dari

vm1 ke vm2. Pastikan tidak ada aturan firewall yang ada di jaringan ini

yang akan mengganti aturan ini. Selain itu, pastikan tidak ada

aturan kebijakan firewall hierarkis yang akan mengganti aturan ini. Untuk mengetahui detailnya, lihat

Ringkasan kebijakan firewall hierarkis.

Gunakan nilai dalam tabel berikut untuk mengonfigurasi aturan firewall VPC ini.

| Kolom aturan firewall VPC | Nilai |

|---|---|

| Nama | default-deny-outgoing-ping |

| Jaringan | Gunakan jaringan VPC tempat VM berada. |

| Prioritas | 1000 |

| Arah traffic | Traffic keluar |

| Tindakan jika ada kecocokan | Tolak |

| Target | Pilih All instances in the network. |

| Rentang IP tujuan | Gunakan alamat IP eksternal vm2. |

| Protokol dan port yang ditentukan | Pilih kotak centang Other protocols, lalu masukkan

icmp. |

Membuat aturan firewall default-deny-ingress-to-vm2

Buat aturan firewall masuk yang disebut default-deny-ingress-to-vm2 untuk menolak

protokol ICMP ke alamat IP eksternal vm2. Pastikan tidak ada

aturan firewall yang ada di jaringan

ini yang akan mengganti aturan ini. Selain itu, pastikan tidak ada

aturan kebijakan firewall hierarkis yang akan mengganti aturan ini. Untuk mengetahui detailnya, lihat

Ringkasan kebijakan firewall hierarkis.

Gunakan nilai dalam tabel berikut untuk membuat aturan.

| Kolom aturan firewall VPC | Nilai |

|---|---|

| Nama | default-deny-ingress-to-vm2 |

| Jaringan | Gunakan jaringan VPC tempat VM berada. |

| Prioritas | 65534 |

| Arah traffic | Masuk |

| Tindakan jika ada kecocokan | Tolak |

| Target | Pilih All instances in the network. |

| Rentang IP sumber | Gunakan alamat IP eksternal vm1. |

| Protokol dan port yang ditentukan | Pilih kotak centang Other protocols, lalu masukkan

icmp. |

Menjalankan rekaman aktivitas pertama

Dengan menggunakan konsol Google Cloud ,

jalankan rekaman aktivitas

untuk menentukan apakah paket ICMP (ping) dapat ditransmisikan dari vm1 ke alamat IP

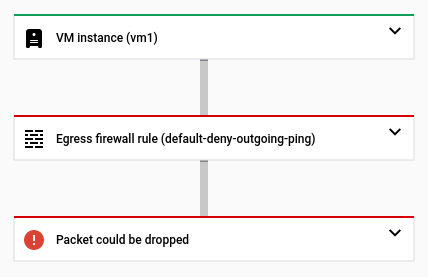

eksternal vm2. Setelah menjalankan rekaman aktivitas ini, Uji Konektivitas

akan memberi tahu Anda bahwa paket rekaman aktivitas telah dihapus karena aturan

firewall VPC default-deny-outgoing-ping.

Gunakan tabel berikut untuk nilai input rekaman aktivitas.

| Nama kolom | Nilai |

|---|---|

| Protokol | icmp |

| Alamat IP sumber | Gunakan alamat IP eksternal Centang kotak This is an IP address used in Google Cloud. |

| Alamat IP sumber atau project layanan | Verifikasi nama project untuk vm1. |

| Alamat IP tujuan | Gunakan alamat IP eksternal Centang kotak This is an IP address used in Google Cloud. |

| Alamat IP tujuan atau project layanan | Verifikasi nama project untuk vm2. |

Snapshot konsol Google Cloud berikut menunjukkan bahwa paket rekaman aktivitas dihapus ke aturan firewall default-deny-outgoing-ping.

Jalankan rekaman aktivitas kedua setelah menonaktifkan aturan firewall default-deny-outgoing-ping

- Untuk mengizinkan pengujian ping ke

vm2, nonaktifkan sementara aturan firewall VPCdefault-deny-outgoing-ping. - Setelah konfigurasi berhasil diperbarui, jalankan rekaman aktivitas lagi.

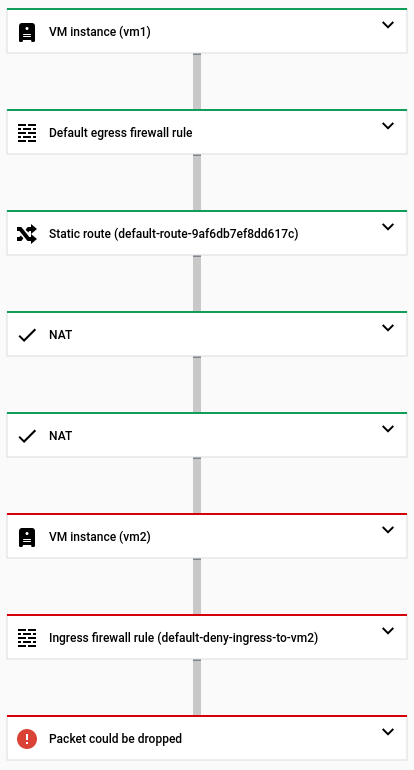

- Pelacakan gagal lagi. Paket dihapus karena

aturan firewall ini menolak paket ICMP masuk ke alamat IP eksternal

vm2.

Snapshot konsol Google Cloud berikut menunjukkan bahwa paket rekaman aktivitas masuk

dapat melewati Cloud NAT, tetapi tidak dapat menjangkau vm2 karena aturan firewall

yang disebutkan sebelumnya.

vm2Membuat aturan firewall allow-ping-from-known-ranges

Untuk mengizinkan traffic masuk ke alamat IP eksternal vm2, konfigurasikan aturan

firewall VPC

baru yang disebut allow-ping-from-known-ranges. Karena mengizinkan semua paket ICMP masuk ke jaringan VPC Anda merupakan risiko keamanan, tentukan hanya sekumpulan kecil rentang sumber yang diizinkan untuk mengirim paket ICMP ke alamat IP eksternal vm2.

Untuk tujuan tutorial ini, rentang sumber ini hanya mencakup alamat IP eksternal vm1, tetapi periksa aturan firewall atau prioritas aturan yang ada untuk memastikan aturan tersebut tidak mengganti aturan baru ini. Selain itu, pastikan bahwa

tidak ada

aturan kebijakan firewall hierarkis yang akan mengganti aturan ini. Untuk mengetahui detailnya, lihat

Ringkasan kebijakan firewall hierarkis.

Gunakan nilai dalam tabel berikut untuk mengonfigurasi aturan.

| Kolom aturan firewall VPC | Nilai |

|---|---|

| Nama | allow-ping-from-known-ranges |

| Jaringan | Gunakan nama jaringan yang berisi kedua VM. |

| Prioritas | 1000 |

| Arah traffic | Masuk |

| Tindakan jika ada kecocokan | Izinkan |

| Target | Pilih All instances in the network. |

| Source filter | Rentang IP |

| Rentang IP sumber | Gunakan alamat IP eksternal vm1. |

| Protokol dan port yang ditentukan | Pilih kotak centang Other protocols, lalu masukkan

icmp. |

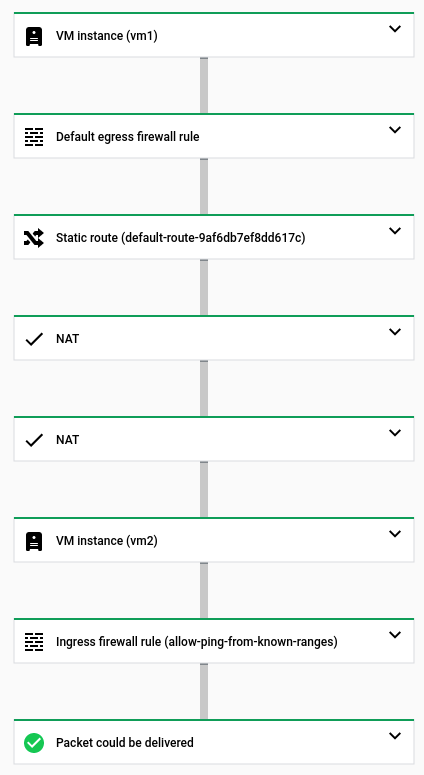

Menjalankan rekaman aktivitas ketiga

Setelah membuat aturan firewall allow-ping-from-known-ranges, lakukan ping ke alamat IP eksternal vm2 lagi. Ping berfungsi dan masalah teratasi.

Anda dapat memverifikasi hasil ini dengan melakukan pelacakan lain terhadap konfigurasi yang diperbarui

yang berisi aturan firewall baru. Kali ini, Uji Konektivitas memberi tahu Anda bahwa paket telah dikirim ke vm2 dan bahwa aturan firewall yang cocok, allow-ping-from-known-ranges, mengizinkan paket ICMP masuk ke alamat IP eksternal vm2.

vm2Pembersihan

Jika diperlukan, Anda dapat menonaktifkan atau menghapus resource Google Cloud berikut yang Anda buat untuk tutorial ini. Pastikan ini bukan resource produksi. Jika Anda memutuskan untuk menonaktifkan resource, periksa halaman harga Compute Engine dan halaman harga Semua jaringan untuk memastikan Anda tidak akan ditagih untuk resource tersebut.

- Nonaktifkan atau hapus aturan firewall.

- Nonaktifkan atau hapus VM.

- Hapus subnet VPC.

- Hapus jaringan VPC.

Langkah berikutnya

- Pelajari Uji Konektivitas

- Memperbarui atau menghapus Uji Konektivitas

- Memecahkan masalah Uji Konektivitas