이 문서에서는 Cloud 감사 로그의 일부로 Google Kubernetes Engine에서 생성한 감사 로그를 설명합니다.

개요

Google Cloud 서비스는 Google Cloud 리소스 내에서 감사 로그를 작성하여 '누가, 언제, 어디서, 무엇을 했는지'라는 질문에 답하는 데 도움을 줍니다.

Google Cloud 프로젝트에는 Google Cloud 프로젝트 내에 있는 리소스의 감사 로그만 있습니다. 폴더, 조직, 결제 계정과 같은 다른 Google Cloud 리소스에는 항목 자체의 감사 로그가 있습니다.

Cloud 감사 로그의 전반적인 개요는 Cloud 감사 로그 개요를 참조하세요. 감사 로그 형식에 대한 자세한 내용은 감사 로그 이해를 참조하세요.

사용 가능한 감사 로그

GKE에는 다음과 같은 유형의 감사 로그를 사용할 수 있습니다.

-

관리자 활동 감사 로그

메타데이터 또는 구성 정보를 쓰는 '관리자 쓰기' 작업이 포함됩니다.

관리자 활동 감사 로그는 사용 중지할 수 없습니다.

-

데이터 액세스 감사 로그

메타데이터 또는 구성 정보를 읽는 '관리자 읽기' 작업이 포함됩니다. 또한 사용자가 제공한 데이터를 읽거나 쓰는 '데이터 읽기' 및 '데이터 쓰기' 작업도 포함됩니다.

데이터 액세스 감사 로그를 받으려면 이를 명시적으로 사용 설정해야 합니다.

감사 로그 유형에 대한 자세한 내용은 감사 로그 유형을 참조하세요.

감사 대상 작업

다음은 GKE의 각 감사 로그 유형에 해당하는 API 작업을 요약한 표입니다.

| 감사 로그 범주 | GKE 작업 |

|---|---|

| 관리자 활동 감사 로그 | io.k8s.authorization.rbac.v1 |

io.k8s.authorization.rbac.v1.roles |

감사 로그 형식

감사 로그 항목에는 다음과 같은 객체가 포함됩니다.

LogEntry유형의 객체인 로그 항목 자체입니다. 유용한 필드는 다음과 같습니다.logName에는 리소스 ID와 감사 로그 유형이 있습니다.resource에는 감사 작업 대상이 있습니다.timeStamp에는 감사 작업 시간이 있습니다.protoPayload에는 감사 정보가 있습니다.

로그 항목의

protoPayload필드에AuditLog객체로 보관되는 감사 로깅 데이터입니다.선택적 서비스별 감사 정보로, 서비스별 객체입니다. 이전 통합에서 이 객체는

AuditLog객체의serviceData필드에 보관하고 최신 통합은metadata필드를 사용합니다.

이러한 객체의 다른 필드와 필드 해석 방법은 감사 로그 이해를 참조하세요.

로그 이름

Cloud 감사 로그의 로그 이름에는 감사 로그를 소유한Google Cloud 프로젝트나 기타 Google Cloud 항목을 나타내는 리소스 식별자와 로그에 관리자 활동, 데이터 액세스, 정책 거부 또는 시스템 이벤트 감사 로깅 데이터가 포함되어 있는지 여부가 포함됩니다.

다음은 리소스 식별자 변수를 포함한 감사 로그 이름입니다.

projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fpolicy folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Factivity folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fdata_access folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fsystem_event folders/FOLDER_ID/logs/cloudaudit.googleapis.com%2Fpolicy billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Factivity billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fdata_access billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fsystem_event billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com%2Fpolicy organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Factivity organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fdata_access organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fsystem_event organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com%2Fpolicy

서비스 이름

Kubernetes 감사 로그는 서비스 이름 k8s.io를 사용합니다.

k8s.io 서비스는 Kubernetes 감사 로그에 사용됩니다.

이러한 로그는 Kubernetes API 서버 구성요소에서 생성되며 Kubernetes API를 사용하여 수행한 작업에 대한 정보를 포함합니다. 예를 들어 kubectl 명령어를 사용하여 Kubernetes 리소스에서 수행한 모든 변경사항은 k8s.io 서비스에서 기록됩니다. Kubernetes 감사 로그 항목은 의심스러운 API 요청을 조사하거나 통계를 수집하거나 원치 않는 API 호출에 대한 모니터링 알림을 만드는 데 유용합니다.

모든 Cloud Logging API 서비스 이름과 해당 모니터링 리소스 유형의 목록은 리소스에 서비스 매핑을 참조하세요.

리소스 유형

Kubernetes 감사 로그는 k8s_cluster 리소스 유형을 사용합니다.

Kubernetes API 서버에서 작성한 로그 항목은 k8s_cluster 리소스 유형에 적용됩니다. 이러한 로그 항목은 포드, 배포, 보안 비밀 등 클러스터의 Kubernetes 리소스에 대한 작업을 설명합니다.

모든 Cloud Logging 모니터링 리소스 유형과 설명 정보의 목록은 모니터링 리소스 유형을 참조하세요.

호출자 ID

호출자 IP 주소는 AuditLog 객체의 RequestMetadata.caller_ip 필드에 보관됩니다. Logging은 특정 호출자 ID와 IP 주소를 수정할 수 있습니다.

감사 로그에서 수정된 정보에 대한 자세한 내용은 감사 로그의 호출자 ID를 참조하세요.

감사 로깅 사용 설정

관리자 활동 감사 로그는 항상 사용 설정되며 사용 중지할 수 없습니다.

데이터 액세스 감사 로그는 기본적으로 사용 중지되어 있으며 명시적으로 사용 설정하지 않으면 작성되지 않습니다. 단, 사용 중지할 수 없는 BigQuery의 데이터 액세스 감사 로그는 예외입니다.

데이터 액세스 감사 로그의 일부 또는 전부를 사용 설정하는 방법은 데이터 액세스 감사 로그 사용 설정을 참조하세요.

권한 및 역할

IAM 권한과 역할에 따라 Google Cloud 리소스의 감사 로그 데이터에 액세스할 수 있는지 여부가 결정됩니다.

사용 사례에 적용할 Logging 관련 권한 및 역할을 결정할 때는 다음 사항을 고려하세요.

로그 뷰어 역할(

roles/logging.viewer)은 관리자 활동, 정책 거부, 시스템 이벤트 감사 로그에 대한 읽기 전용 액세스 권한을 부여합니다. 이 역할만 있으면_Default버킷에 있는 데이터 액세스 감사 로그를 볼 수 없습니다.비공개 로그 뷰어 역할

(roles/logging.privateLogViewer)에는roles/logging.viewer에 포함된 권한과_Default버킷의 데이터 액세스 감사 로그에 대한 읽기 권한도 포함되어 있습니다.비공개 로그가 사용자 정의된 버킷에 저장된 경우 이러한 버킷에서 로그 읽기 권한이 있는 모든 사용자가 비공개 로그를 읽을 수 있습니다. 로그 버킷에 대한 상세 설명은 라우팅 및 스토리지 개요를 참조하세요.

감사 로그 데이터에 적용되는 IAM 권한과 역할에 대한 자세한 내용은 IAM으로 액세스 제어를 참조하세요.

로그 보기

모든 감사 로그를 쿼리하거나 감사 로그 이름별로 로그를 쿼리할 수 있습니다. 감사 로그 이름에는 감사 로깅 정보를 보려는 Google Cloud 프로젝트, 폴더, 결제 계정 또는 조직의 리소스 식별자가 포함됩니다.

쿼리에서 색인이 생성된 LogEntry 필드를 지정할 수 있습니다.

로그를 쿼리하는 방법에 대한 자세한 내용은 로그 탐색기에서 쿼리 빌드를 참고하세요.

로그 탐색기를 사용하면 개별 로그 항목을 필터링하여 볼 수 있습니다. SQL을 사용하여 로그 항목 그룹을 분석하려면 로그 애널리틱스 페이지를 사용합니다. 자세한 내용은 다음을 참고하세요.

Google Cloud 콘솔, Google Cloud CLI 또는 Logging API를 사용하여 Cloud Logging에서 대부분의 감사 로그를 볼 수 있습니다. 하지만 결제와 관련된 감사 로그의 경우 Google Cloud CLI 또는 Logging API만 사용할 수 있습니다.

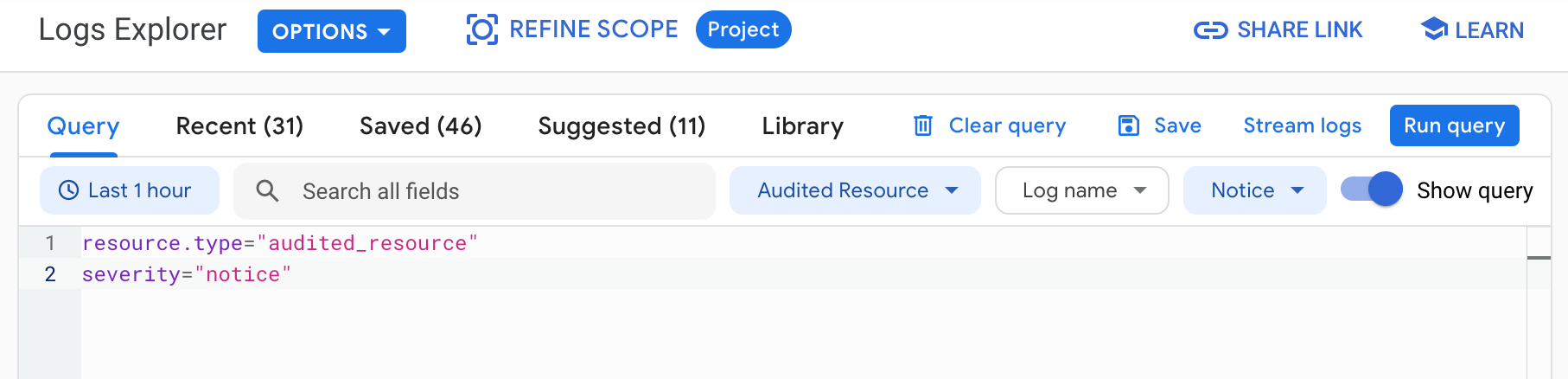

콘솔

Google Cloud 콘솔에서 로그 탐색기를 사용하여 Google Cloud 프로젝트, 폴더 또는 조직의 감사 로그 항목을 검색할 수 있습니다.

-

Google Cloud 콘솔에서 로그 탐색기 페이지로 이동합니다.

검색창을 사용하여 이 페이지를 찾은 경우 부제목이 Logging인 결과를 선택합니다.

기존 Google Cloud 프로젝트, 폴더 또는 조직을 선택합니다.

모든 감사 로그를 표시하려면 쿼리 편집기 필드에 다음 쿼리 중 하나를 입력한 후 쿼리 실행을 클릭합니다.

logName:"cloudaudit.googleapis.com"

protoPayload."@type"="type.googleapis.com/google.cloud.audit.AuditLog"

특정 리소스 및 감사 로그 유형에 대한 감사 로그를 표시하려면 쿼리 빌더 창에서 다음을 수행합니다.

리소스 유형에서 감사 로그를 확인할 Google Cloud 리소스를 선택합니다.

로그 이름에서 확인할 감사 로그 유형을 선택합니다.

- 관리자 활동 감사 로그의 경우 activity를 선택합니다.

- 데이터 액세스 감사 로그의 경우 data_access를 선택합니다.

- 시스템 이벤트 감사 로그의 경우 system_event를 선택합니다.

- 정책 거부 감사 로그의 경우 policy를 선택합니다.

쿼리 실행을 클릭합니다.

이러한 옵션 중 어느 것도 표시되지 않으면 Google Cloud 프로젝트나 폴더, 조직에 해당 유형의 감사 로그가 없다는 의미입니다.

로그 탐색기에서 로그를 확인하려고 할 때 문제가 발생하는 경우 문제 해결 정보를 참조하세요.

로그 탐색기를 사용한 쿼리에 대한 상세 설명은 로그 탐색기에서 쿼리 빌드를 참조하세요.

gcloud

Google Cloud CLI는 Logging API에 명령줄 인터페이스를 제공합니다. 각 로그 이름에 유효한 리소스 식별자를 제공합니다. 예를 들어 쿼리에 PROJECT_ID가 포함된 경우 제공한 프로젝트 식별자가 현재 선택된Google Cloud 프로젝트를 참조해야 합니다.

Google Cloud 프로젝트 수준의 감사 로그 항목을 읽으려면 다음 명령어를 실행합니다.

gcloud logging read "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" \

--project=PROJECT_ID

폴더 수준의 감사 로그 항목을 읽으려면 다음 명령어를 실행합니다.

gcloud logging read "logName : folders/FOLDER_ID/logs/cloudaudit.googleapis.com" \

--folder=FOLDER_ID

조직 수준의 감사 로그 항목을 읽으려면 다음 명령어를 실행합니다.

gcloud logging read "logName : organizations/ORGANIZATION_ID/logs/cloudaudit.googleapis.com" \

--organization=ORGANIZATION_ID

Cloud Billing 계정 수준의 감사 로그 항목을 읽으려면 다음 명령어를 실행합니다.

gcloud logging read "logName : billingAccounts/BILLING_ACCOUNT_ID/logs/cloudaudit.googleapis.com" \

--billing-account=BILLING_ACCOUNT_ID

1일 이상 된 로그를 읽으려면 명령어에 --freshness 플래그를 추가합니다.

gcloud CLI 사용에 대한 상세 설명은 gcloud logging read를 참조하세요.

REST

쿼리를 빌드할 때 각 로그 이름에 유효한 리소스 식별자를 제공합니다. 예를 들어 쿼리에 PROJECT_ID가 포함된 경우 제공한 프로젝트 식별자가 현재 선택된Google Cloud 프로젝트를 참조해야 합니다.

예를 들어 Logging API를 사용하여 프로젝트 수준의 감사 로그 항목을 보려면 다음을 수행합니다.

entries.list메서드 문서의 API 사용해 보기 섹션으로 이동합니다.API 사용해 보기 양식의 요청 본문 부분에 다음을 입력합니다. 이 자동 입력된 양식을 클릭하면 요청 본문이 자동으로 입력되지만 각 로그 이름에 유효한 PROJECT_ID를 입력해야 합니다.

{ "resourceNames": [ "projects/PROJECT_ID" ], "pageSize": 5, "filter": "logName : projects/PROJECT_ID/logs/cloudaudit.googleapis.com" }실행을 클릭합니다.

샘플 쿼리

다음 표의 샘플 쿼리를 사용하려면 다음 절차를 완료하세요.

쿼리 표현식의 변수를 자체 프로젝트 정보로 바꾼 다음 클립보드 아이콘 content_copy를 사용하여 표현식을 복사합니다.

-

Google Cloud 콘솔에서 로그 탐색기 페이지로 이동합니다.

검색창을 사용하여 이 페이지를 찾은 경우 부제목이 Logging인 결과를 선택합니다.

쿼리 표시를 사용 설정하여 쿼리 편집기 필드를 연 다음 쿼리 편집기 필드에 표현식을 붙여넣습니다.

쿼리 실행을 클릭합니다. 쿼리와 일치하는 로그가 쿼리 결과 창에 나열됩니다.

GKE의 감사 로그를 찾으려면 로그 탐색기에서 다음 쿼리를 사용합니다.

| 쿼리/필터 이름 | 표현식 |

|---|---|

| 워크로드 감사 로그 |

log_id("cloudaudit.googleapis.com/activity")

resource.type="k8s_cluster"

resource.labels.cluster_name="CLUSTER_NAME"

protoPayload.request.metadata.name="WORKLOAD_NAME"

|

| 노드 객체의 노드 메타데이터 업데이트 |

resource.type="k8s_cluster"

log_id("cloudaudit.googleapis.com/activity")

protoPayload.methodName="io.k8s.core.v1.nodes.update"

resource.labels.cluster_name="CLUSTER_NAME"

resource.labels.location="LOCATION_NAME"

|

| 역할 기반 액세스 제어에 대한 변경(자동 시스템 변경사항을 제외) | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.authorization.rbac.v1" NOT protoPayload.authenticationInfo.principalEmail:"system" |

| 역할 기반 액세스 제어 규칙에 대한 변경(자동 시스템 변경사항 제외) | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.authorization.rbac.v1.roles" NOT protoPayload.authenticationInfo.principalEmail:"system" |

| 역할 기반 액세스 제어 역할 바인딩 변경(자동 시스템 변경사항을 제외한 ) | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.authorization.rbac.v1.rolebindings" NOT protoPayload.authenticationInfo.principalEmail:"system" |

| 인증서 서명 요청 | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.resourceName:"certificates.k8s.io/v1beta1/certificatesigningrequests" |

| 인증되지 않은 웹 요청 | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail:"system:anonymous" |

| kubelet 부트스트랩 ID 호출 | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail:"kubelet" |

| 노드 인증 요청 | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail:"system:node" |

| IP 주소 범위를 벗어난 호출 | logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.requestMetadata.callerIp!="127.0.0.1" protoPayload.requestMetadata.callerIp!="::1" NOT protoPayload.requestMetadata.callerIp:"IP_ADDRESS_PREFIX" |

k8s_cluster 리소스 유형에 적용되고 배포 만들기를 설명하는 관리자 활동 감사 로그 항목

|

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"deployments.create" |

k8s_cluster 리소스 유형에 적용되고 principalEmail 값이 system:anonymous인 관리자 활동 감사 로그 항목

이러한 항목은 인증 시도 실패를 나타내는 것일 수 있습니다. |

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.authenticationInfo.principalEmail="system:anonymous" |

gke_cluster 리소스 유형에 적용되고 severity 값이 ERROR인 관리자 활동 감사 로그 항목

|

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="gke_cluster" severity="ERROR" |

k8s_cluster 리소스 유형에 적용되고 보안 비밀에 대한 쓰기 요청을 설명하는 관리자 활동 감사 로그 항목 |

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.core.v1.secrets" NOT protoPayload.methodName:"get" NOT protoPayload.methodName:"list" NOT protoPayload.methodName:"watch" |

k8s_cluster 리소스 유형에 적용되고 특정 사용자의 포드 요청을 설명하는 관리자 활동 감사 로그 항목

|

logName="projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Factivity" resource.type="k8s_cluster" protoPayload.methodName:"io.k8s.core.v1.pods" protoPayload.authenticationInfo.principalEmail="dev@example.com" |

감사 로그 라우팅

다른 종류의 로그를 라우팅할 때와 같은 방식으로 지원되는 대상에 감사 로그를 라우팅할 수 있습니다. 다음과 같은 이유로 감사 로그를 라우팅해야 할 수 있습니다.

장기간 감사 로그를 보관하거나 더욱 강력한 검색 기능을 사용하려면 감사 로그의 복사본을 Cloud Storage, BigQuery 또는 Pub/Sub로 라우팅하면 됩니다. Pub/Sub을 사용하면 다른 애플리케이션, 다른 저장소, 서드 파티로 라우팅할 수 있습니다.

조직 전체의 감사 로그를 관리하려면 조직의 Google Cloud 프로젝트 일부 또는 전체에서 로그를 라우팅할 수 있는 집계 싱크를 만들면 됩니다.

- 사용 설정한 데이터 액세스 감사 로그로 인해Google Cloud 프로젝트에서 로그 할당량을 초과하는 경우 Logging에서 데이터 액세스 감사 로그를 제외하는 싱크를 만들 수 있습니다.

로그 라우팅에 대한 안내는 지원되는 대상으로 로그 라우팅을 참조하세요.

가격 책정

가격 책정에 대한 자세한 내용은 Google Cloud Observability 가격 책정 페이지의 Cloud Logging 섹션을 참조하세요.

측정항목 및 알림 설정

로그 항목을 기반으로 측정항목을 설정하려면 Cloud Monitoring을 사용하면 됩니다. 차트 및 알림을 설정하려면 로그 기반 측정항목을 사용하면 됩니다.

감사 정책

Kubernetes 감사 정책은 Kubernetes API 서버가 내보내는 로그 항목을 결정합니다. Kubernetes Engine 감사 정책은 관리자 활동 감사 로그에 기록되는 항목과 데이터 액세스 감사 로그에 기록되는 항목을 결정합니다.

Kubernetes Engine의 감사 정책에 대한 자세한 내용은 Kubernetes Engine 감사 정책을 참조하세요.